Verbindung mit Microsoft Azure

Verbindungen und Ressourcen erstellen und verwalten beschreibt die Assistenten, die eine Verbindung erstellen. Die folgenden Informationen behandeln Details, die spezifisch für Azure Resource Manager-Cloudumgebungen sind.

Hinweis:

Bevor Sie eine Verbindung mit Microsoft Azure erstellen, müssen Sie Ihr Azure-Konto als Ressourcenstandort eingerichtet haben. Siehe Microsoft Azure Resource Manager-Virtualisierungsumgebungen.

Dienstprinzipale und Verbindungen erstellen

Bevor Sie Verbindungen erstellen, müssen Sie Dienstprinzipale einrichten, die von den Verbindungen für den Zugriff auf Azure-Ressourcen verwendet werden. Sie können eine Verbindung auf zwei Arten erstellen:

- Einen Dienstprinzipal und eine Verbindung zusammen mit Studio erstellen

- Eine Verbindung mit einem zuvor erstellten Dienstprinzipal erstellen

Dieser Abschnitt zeigt Ihnen, wie Sie die folgenden Aufgaben ausführen:

- Dienstprinzipal und Verbindung mit Studio erstellen

- Dienstprinzipal mit PowerShell erstellen

- Anwendungsgeheimnis in Azure abrufen

- Verbindung mit einem vorhandenen Dienstprinzipal erstellen

Überlegungen

Bevor Sie beginnen, beachten Sie die folgenden Überlegungen:

- Citrix® empfiehlt die Verwendung von Dienstprinzipalen mit der Rolle Mitwirkender. Eine Liste der Mindestberechtigungen finden Sie jedoch im Abschnitt Mindestberechtigungen.

- Beim Erstellen der ersten Verbindung fordert Azure Sie auf, die erforderlichen Berechtigungen zu erteilen. Bei zukünftigen Verbindungen müssen Sie sich weiterhin authentifizieren, aber Azure merkt sich Ihre vorherige Zustimmung und zeigt die Aufforderung nicht erneut an.

- Nach der ersten Authentifizierung bei Azure wird eine Citrix-eigene Multi-Tenant-Anwendung (ID:

08b70dc3-76c5-4611-ba7d-3312ba36cb2b) im Namen des authentifizierten Kontos zu Ihrer Microsoft Entra ID eingeladen. - Konten, die zur Authentifizierung verwendet werden, müssen über Berechtigungen zum Zuweisen von Rollen im Abonnement mithilfe von Azure RBAC verfügen. Beispiele: Besitzer, Administrator für rollenbasierte Zugriffssteuerung oder Benutzerzugriffsadministrator des Abonnements.

- Das zur Authentifizierung verwendete Konto muss Mitglied des Verzeichnisses des Abonnements sein. Es gibt zwei Arten von Konten, die zu beachten sind: „Geschäfts-, Schul- oder Unikonto“ und „persönliches Microsoft-Konto“. Weitere Informationen finden Sie unter CTX219211.

-

Obwohl Sie ein vorhandenes Microsoft-Konto verwenden können, indem Sie es als Mitglied des Verzeichnisses des Abonnements hinzufügen, kann es zu Komplikationen kommen, wenn dem Benutzer zuvor Gastzugriff auf eine der Ressourcen des Verzeichnisses gewährt wurde. In diesem Fall haben sie möglicherweise einen Platzhaltereintrag im Verzeichnis, der ihnen nicht die erforderlichen Berechtigungen gewährt, und es wird ein Fehler zurückgegeben.

Beheben Sie dies, indem Sie die Ressourcen aus dem Verzeichnis entfernen und sie explizit wieder hinzufügen. Gehen Sie jedoch vorsichtig mit dieser Option um, da sie unbeabsichtigte Auswirkungen auf andere Ressourcen haben kann, auf die dieses Konto zugreifen kann.

- Es gibt ein bekanntes Problem, bei dem bestimmte Konten als Verzeichnisgäste erkannt werden, obwohl sie tatsächlich Mitglieder sind. Solche Konfigurationen treten typischerweise bei älteren, etablierten Verzeichniskonten auf. Workaround: Fügen Sie ein Konto zum Verzeichnis hinzu, das den korrekten Mitgliedschaftswert annimmt.

- Ressourcengruppen sind lediglich Container für Ressourcen und können Ressourcen aus anderen Regionen als ihrer eigenen Region enthalten. Dies kann potenziell verwirrend sein, wenn Sie erwarten, dass in der Region einer Ressourcengruppe angezeigte Ressourcen verfügbar sind.

- Stellen Sie sicher, dass Ihr Netzwerk und Subnetz groß genug sind, um die benötigte Anzahl von Maschinen zu hosten. Dies erfordert etwas Weitsicht, aber Microsoft hilft Ihnen, die richtigen Werte anzugeben, mit Anleitungen zur Kapazität des Adressraums.

Dienstprinzipal und Verbindung mit Studio erstellen

Wichtig:

Diese Funktion ist noch nicht für Azure China-Abonnements verfügbar.

Mit Studio können Sie sowohl einen Dienstprinzipal als auch eine Verbindung in einem einzigen Workflow erstellen. Dienstprinzipale ermöglichen Verbindungen den Zugriff auf Azure-Ressourcen. Wenn Sie sich bei Azure authentifizieren, um einen Dienstprinzipal zu erstellen, wird eine Anwendung in Azure registriert. Für die registrierte Anwendung wird ein geheimer Schlüssel (genannt Clientgeheimnis oder Anwendungsgeheimnis) erstellt. Die registrierte Anwendung (in diesem Fall eine Verbindung) verwendet das Clientgeheimnis zur Authentifizierung bei Microsoft Entra ID.

Bevor Sie beginnen, stellen Sie sicher, dass Sie die folgenden Voraussetzungen erfüllt haben:

- Sie haben ein Benutzerkonto in Ihrem Microsoft Entra-Mandanten des Abonnements.

- Konten, die zur Authentifizierung verwendet werden, müssen über Berechtigungen zum Zuweisen von Rollen im Abonnement mithilfe von Azure RBAC verfügen. Beispiele: Besitzer, Administrator für rollenbasierte Zugriffssteuerung oder Benutzerzugriffsadministrator des Abonnements.

- Sie verfügen über globale Administrator-, Anwendungsadministrator- oder Anwendungsentwicklerberechtigungen für die Authentifizierung. Die Berechtigungen können nach dem Erstellen einer Hostverbindung widerrufen werden. Weitere Informationen zu Rollen finden Sie unter Integrierte Microsoft Entra-Rollen.

Verwenden Sie den Assistenten Verbindung und Ressourcen hinzufügen, um einen Dienstprinzipal und eine Verbindung zusammen zu erstellen:

-

Wählen Sie auf der Seite Verbindung die Option Neue Verbindung erstellen, den Verbindungstyp Microsoft Azure und Ihre Azure-Umgebung aus.

-

Wählen Sie die Tools aus, die zum Erstellen der virtuellen Maschinen verwendet werden sollen, und wählen Sie dann Weiter.

-

Wählen Sie auf der Seite Verbindungsdetails den Authentifizierungsmodus Anwendungsclientgeheimnis aus, erstellen Sie dann einen Dienstprinzipal und legen Sie den Verbindungsnamen wie folgt fest:

- Geben Sie Ihre Azure-Abonnement-ID und einen Namen für die Verbindung ein. Nachdem Sie die Abonnement-ID eingegeben haben, wird die Schaltfläche Neu erstellen aktiviert.

Hinweis:

Der Verbindungsname darf 1–64 Zeichen enthalten und darf nicht nur Leerzeichen oder die Zeichen

\/;:#.*?=<>|[]{}"'()'enthalten.- Wählen Sie Neu erstellen und geben Sie dann den Benutzernamen und das Kennwort des Microsoft Entra-Kontos ein.

- Wählen Sie Anmelden.

- Wählen Sie Akzeptieren, um Citrix DaaS™ die aufgeführten Berechtigungen zu erteilen. Azure erstellt einen Dienstprinzipal, der es Citrix DaaS ermöglicht, Azure-Ressourcen im Namen des angegebenen Benutzers zu verwalten.

> **Hinweis:** > > Citrix DaaS benötigt die folgenden Berechtigungen, um einen neuen Dienstprinzipal zu erstellen: > > - **Zugriff auf Azure Service Management als Sie** > - **Anwendungen lesen und schreiben** > - **Sie anmelden und Ihr Profil lesen** > - **Zugriff auf Daten aufrechterhalten, für die Sie Zugriff gewährt haben**-

Nachdem Sie Akzeptieren ausgewählt haben, werden Sie zur Seite Verbindungsdetails zurückgeleitet.

Hinweis:

Nachdem Sie sich erfolgreich bei Azure authentifiziert haben, verschwinden die Schaltflächen Neu erstellen und Vorhandene verwenden. Der Text Verbindung erfolgreich wird mit einem grünen Häkchen angezeigt, was die erfolgreiche Verbindung zu Ihrem Azure-Abonnement anzeigt.

-

Um API-Anfragen an Azure über Citrix Cloud™ Connectors zu leiten, aktivieren Sie das Kontrollkästchen Datenverkehr über Citrix Cloud Connectors leiten. Wenn Cloud Connectors keinen direkten Internetzugang haben, können Sie Proxy verwenden, der auf Citrix Cloud Connectors konfiguriert ist auswählen, um sicherzustellen, dass die Azure-Konnektivität über Citrix Cloud Connectors ordnungsgemäß funktioniert.

Alternativ können Sie diese Funktion mit PowerShell aktivieren. Weitere Informationen finden Sie unter Eine sichere Umgebung für Azure-verwalteten Datenverkehr erstellen.

Hinweis:

Diese Option ist nur verfügbar, wenn aktive Citrix Cloud Connectors in Ihrer Bereitstellung vorhanden sind. Derzeit wird diese Funktion für Connector Appliances nicht unterstützt.

-

Wählen Sie Weiter aus.

Hinweis:

Sie können erst zur nächsten Seite wechseln, wenn Sie sich erfolgreich bei Azure authentifiziert und der Erteilung der erforderlichen Berechtigungen zugestimmt haben.

-

Konfigurieren Sie die Ressourcen für die Verbindung wie folgt:

- Wählen Sie auf der Seite Region eine Region aus.

- Führen Sie auf der Seite Netzwerk die folgenden Schritte aus:

- Geben Sie einen Ressourcennamen mit 1 bis 64 Zeichen ein, um die Kombination aus Region und Netzwerk zu identifizieren. Ein Ressourcenname darf nicht nur Leerzeichen oder die Zeichen

\/;:#.*?=<>|[]{}"'()enthalten. - Wählen Sie ein virtuelles Netzwerk/Ressourcengruppen-Paar aus. (Wenn Sie mehrere virtuelle Netzwerke mit demselben Namen haben, bietet die Kombination des Netzwerknamens mit der Ressourcengruppe eindeutige Kombinationen.) Wenn die auf der vorherigen Seite ausgewählte Region keine virtuellen Netzwerke enthält, kehren Sie zu dieser Seite zurück und wählen Sie eine Region aus, die virtuelle Netzwerke enthält.

- Geben Sie einen Ressourcennamen mit 1 bis 64 Zeichen ein, um die Kombination aus Region und Netzwerk zu identifizieren. Ein Ressourcenname darf nicht nur Leerzeichen oder die Zeichen

-

Zeigen Sie auf der Seite Zusammenfassung eine Zusammenfassung der Einstellungen an und wählen Sie Fertig stellen, um die Einrichtung abzuschließen.

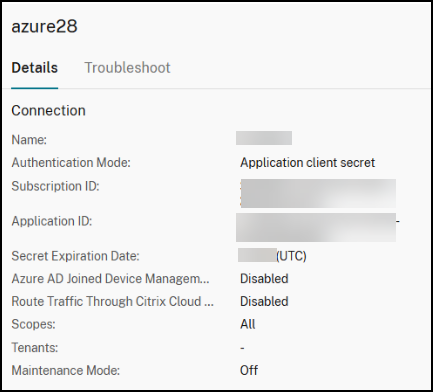

Anwendungs-ID anzeigen

Nachdem Sie eine Verbindung erstellt haben, können Sie die Anwendungs-ID anzeigen, die die Verbindung für den Zugriff auf Azure-Ressourcen verwendet.

Wählen Sie in der Liste Verbindung und Ressourcen die Verbindung aus, um die Details anzuzeigen. Die Registerkarte Details zeigt die Anwendungs-ID an.

Dienstprinzipal mit PowerShell erstellen

Um einen Dienstprinzipal mit PowerShell zu erstellen, stellen Sie eine Verbindung mit Ihrem Azure Resource Manager-Abonnement her und verwenden Sie die in den folgenden Abschnitten bereitgestellten PowerShell-Cmdlets.

Stellen Sie sicher, dass Sie die folgenden Elemente bereithalten:

-

SubscriptionId: Azure Resource Manager

SubscriptionIDfür das Abonnement, in dem Sie VDAs bereitstellen möchten. - ActiveDirectoryID: Mandanten-ID der Anwendung, die Sie bei Microsoft Entra ID registriert haben.

- ApplicationName: Name der Anwendung, die in Microsoft Entra ID erstellt werden soll.

Die detaillierten Schritte sind wie folgt:

-

Stellen Sie eine Verbindung mit Ihrem Azure Resource Manager-Abonnement her.

Connect-AzAccount -

Wählen Sie das Azure Resource Manager-Abonnement aus, in dem Sie den Dienstprinzipal erstellen möchten.

Get-AzSubscription -SubscriptionId $subscriptionId | Select-AzSubscription -

Erstellen Sie die Anwendung in Ihrem AD-Mandanten.

$AzureADApplication = New-AzADApplication -DisplayName $ApplicationName -

Erstellen Sie einen Dienstprinzipal.

New-AzADServicePrincipal -ApplicationId $AzureADApplication.AppId -

Weisen Sie dem Dienstprinzipal eine Rolle zu.

New-AzRoleAssignment -RoleDefinitionName Contributor -ServicePrincipalName $AzureADApplication.AppId –scope /subscriptions/$SubscriptionId -

Notieren Sie sich im Ausgabefenster der PowerShell-Konsole die ApplicationId. Diese ID geben Sie beim Erstellen der Hostverbindung an.

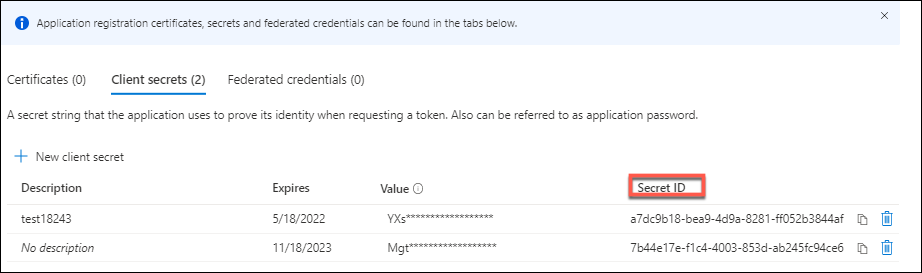

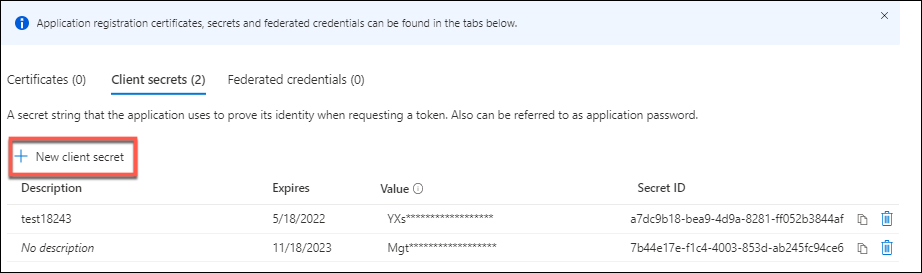

Anwendungsgeheimnis in Azure abrufen

Um eine Verbindung mit einem vorhandenen Dienstprinzipal erstellen zu können, müssen Sie zuerst die Anwendungs-ID und das Geheimnis des Dienstprinzipals im Azure-Portal abrufen.

Die detaillierten Schritte sind wie folgt:

- Rufen Sie die Anwendungs-ID aus Studio oder mithilfe von PowerShell ab.

- Melden Sie sich beim Azure-Portal an.

- Wählen Sie in Azure Microsoft Entra ID aus.

- Wählen Sie unter App-Registrierungen in Microsoft Entra ID Ihre Anwendung aus.

- Gehen Sie zu Zertifikate & Geheimnisse.

- Klicken Sie auf Clientgeheimnisse.

Verbindung mit einem vorhandenen Dienstprinzipal erstellen

Wenn Sie bereits einen Dienstprinzipal haben, können Sie diesen verwenden, um eine Verbindung mit Studio zu erstellen.

Stellen Sie sicher, dass Sie die folgenden Elemente bereithalten:

- SubscriptionId

- ActiveDirectoryID (Mandanten-ID)

- Application ID

-

Application secret

Weitere Informationen finden Sie unter Anwendungsgeheimnis abrufen.

- Ablaufdatum des Geheimnisses

Die detaillierten Schritte sind wie folgt:

Im Assistenten Verbindung und Ressourcen hinzufügen:

-

Wählen Sie auf der Seite Verbindung die Option Neue Verbindung erstellen, den Verbindungstyp Microsoft Azure und Ihre Azure-Umgebung aus.

-

Wählen Sie die Tools aus, die zum Erstellen der virtuellen Maschinen verwendet werden sollen, und wählen Sie dann Weiter.

-

Wählen Sie auf der Seite Verbindungsdetails den Authentifizierungsmodus Anwendungsclientgeheimnis aus und geben Sie dann Ihre Azure-Abonnement-ID und einen Namen für die Verbindung ein.

Hinweis:

Der Verbindungsname darf 1–64 Zeichen enthalten und darf nicht nur Leerzeichen oder die Zeichen

\/;:#.*?=<>|[]{}"'()enthalten. -

Wählen Sie Vorhandenen verwenden. Geben Sie im Fenster Details zum vorhandenen Dienstprinzipal die folgenden Einstellungen für den vorhandenen Dienstprinzipal ein. Nachdem Sie die Details eingegeben haben, wird die Schaltfläche Speichern aktiviert. Wählen Sie Speichern. Sie können diese Seite erst verlassen, wenn Sie gültige Details angegeben haben.

- Abonnement-ID. Geben Sie Ihre Azure-Abonnement-ID ein. Um Ihre Abonnement-ID zu erhalten, melden Sie sich beim Azure-Portal an und navigieren Sie zu Abonnements > Übersicht.

- Active Directory-ID (Mandanten-ID). Geben Sie die Verzeichnis- (Mandanten-) ID der Anwendung ein, die Sie bei Microsoft Entra ID registriert haben.

- Anwendungs-ID. Geben Sie die Anwendungs- (Client-) ID der Anwendung ein, die Sie bei Microsoft Entra ID registriert haben.

- Anwendungsgeheimnis. Geben Sie einen geheimen Schlüssel (Clientgeheimnis) ein. Die registrierte Anwendung verwendet den Schlüssel zur Authentifizierung bei Microsoft Entra ID. Wir empfehlen, Schlüssel aus Sicherheitsgründen regelmäßig zu ändern. Speichern Sie den Schlüssel unbedingt, da Sie ihn später nicht mehr abrufen können.

-

Ablaufdatum des Geheimnisses. Geben Sie das Datum ein, nach dem das Anwendungsgeheimnis abläuft. Sie erhalten eine Warnung in der Konsole, beginnend 14 Tage vor Ablauf des geheimen Schlüssels. Wenn der geheime Schlüssel jedoch abläuft, erhalten Sie Fehlermeldungen.

Hinweis:

Aus Sicherheitsgründen darf die Ablaufzeit nicht länger als zwei Jahre ab jetzt sein.

- Authentifizierungs-URL. Dieses Feld wird automatisch ausgefüllt und ist nicht bearbeitbar.

- Verwaltungs-URL. Dieses Feld wird automatisch ausgefüllt und ist nicht bearbeitbar.

- Speichersuffix. Dieses Feld wird automatisch ausgefüllt und ist nicht bearbeitbar.

- Azure Blob Storage-Endpunkt zum Hochladen oder Herunterladen von Datenträgern oder Snapshots. Dieses Feld wird automatisch ausgefüllt und ist nicht bearbeitbar.

- Key Vault-Dienst. Dieses Feld wird automatisch ausgefüllt und ist nicht bearbeitbar.

- Service Bus-Suffix. Dieses Feld wird automatisch ausgefüllt und ist nicht bearbeitbar.

Der Zugriff auf die folgenden Endpunkte ist erforderlich, um einen MCS-Katalog in Azure zu erstellen. Der Zugriff auf diese Endpunkte optimiert die Konnektivität zwischen Ihrem Netzwerk und dem Azure-Portal sowie dessen Diensten.

- Authentifizierungs-URL:

https://login.microsoftonline.com - Verwaltungs-URL:

https://management.azure.com. Dies ist eine Anforderungs-URL für Azure Resource Manager-Anbieter-APIs. Der Endpunkt für die Verwaltung hängt von der Umgebung ab. Beispielsweise ist es für Azure Globalhttps://management.azure.comund für Azure US Governmenthttps://management.usgovcloudapi.net. - Speicher-Suffix:

https://*.core.windows.net. Dies (*) ist ein Platzhalterzeichen für das Speicher-Suffix. Beispielsweisehttps://demo.table.core.windows.net. - Azure Blob Storage-Endpunkt zum Hoch- oder Herunterladen von Datenträgern oder Snapshots:

https://*.storage.azure.net. Dies (*) ist ein Platzhalterzeichen für Import- und Exportvorgänge im Blob Storage. Beispielsweisehttps://md-impexp-xxxxx.z[00-50].blob.storage.azure.net. - Key Vault-Dienst:

https://*.vault.azure.net. Dies (*) ist ein Platzhalterzeichen für den Key Vault-Namen. Beispielsweisehttps://<your-key-vault-name>.vault.azure.net. - Service Bus-Suffix:

https://*.servicebus.windows.net. Dies (*) ist ein Platzhalterzeichen für Namespaces, die in der globalen Azure-Cloud erstellt wurden. Beispielsweisehttps://{serviceNamespace}.servicebus.windows.net/{path}.

-

Nachdem Sie Speichern ausgewählt haben, werden Sie zur Seite Verbindungsdetails zurückgeleitet. Wählen Sie Weiter, um zur nächsten Seite zu gelangen.

-

Konfigurieren Sie die Ressourcen für die Verbindung wie folgt:

- Auf der Seite Region wählen Sie eine Region aus.

- Auf der Seite Netzwerk führen Sie folgende Schritte aus:

- Geben Sie einen Ressourcennamen mit 1 bis 64 Zeichen ein, um die Kombination aus Region und Netzwerk zu identifizieren. Ein Ressourcenname darf nicht nur Leerzeichen oder die Zeichen

\/;:#.*?=<>|[]{}"'()'enthalten. - Wählen Sie ein Paar aus virtuellem Netzwerk und Ressourcengruppe aus. (Wenn Sie mehr als ein virtuelles Netzwerk mit demselben Namen haben, bietet die Kombination des Netzwerknamens mit der Ressourcengruppe eindeutige Kombinationen.) Wenn die auf der vorherigen Seite ausgewählte Region keine virtuellen Netzwerke enthält, kehren Sie zu dieser Seite zurück und wählen Sie eine Region aus, die virtuelle Netzwerke enthält.

- Geben Sie einen Ressourcennamen mit 1 bis 64 Zeichen ein, um die Kombination aus Region und Netzwerk zu identifizieren. Ein Ressourcenname darf nicht nur Leerzeichen oder die Zeichen

-

Auf der Seite Zusammenfassung zeigen Sie eine Zusammenfassung der Einstellungen an und wählen Fertig stellen, um die Einrichtung abzuschließen.

Dienstprinzipale und Verbindungen verwalten

Dieser Abschnitt beschreibt, wie Sie Dienstprinzipale und Verbindungen verwalten können:

- Azure-Drosselungseinstellungen konfigurieren

- Dienstprinzipal einer vorhandenen Hosting-Verbindung verwalten

- Image-Freigabe in Azure aktivieren

- Freigegebene Mandanten zu einer Verbindung über Studio hinzufügen

- Image-Freigabe mit PowerShell implementieren

- Eine sichere Umgebung für Azure-verwalteten Datenverkehr erstellen

- Anwendungsgeheimnis und Ablaufdatum des Geheimnisses verwalten

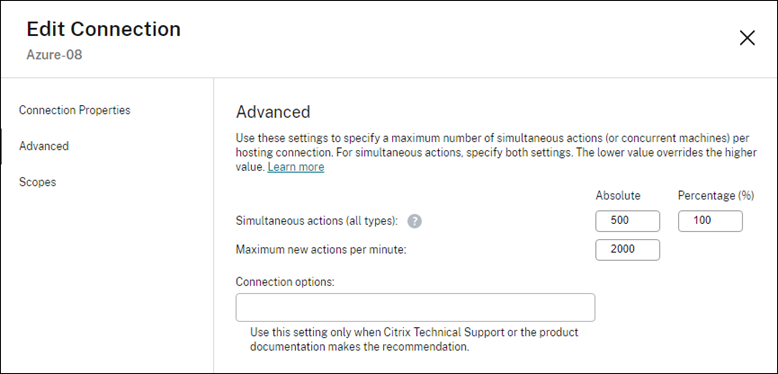

Azure-Drosselungseinstellungen konfigurieren

Azure Resource Manager drosselt Anforderungen für Abonnements und Mandanten und leitet den Datenverkehr basierend auf definierten Limits, die auf die spezifischen Anforderungen des Anbieters zugeschnitten sind. Weitere Informationen finden Sie unter Drosselung von Resource Manager-Anforderungen auf der Microsoft-Website. Es gibt Limits für Abonnements und Mandanten, wobei die Verwaltung vieler Maschinen problematisch werden kann. Beispielsweise kann ein Abonnement, das viele Maschinen enthält, Leistungsprobleme im Zusammenhang mit Energieoperationen aufweisen.

Tipp:

Weitere Informationen finden Sie unter Verbessern der Azure-Leistung mit Machine Creation Services.

Um diese Probleme zu mindern, ermöglicht Citrix DaaS das Entfernen der internen MCS-Drosselung, um mehr des verfügbaren Anforderungskontingents von Azure zu nutzen.

Wir empfehlen die folgenden optimalen Einstellungen beim Ein- oder Ausschalten von VMs in großen Abonnements, beispielsweise solchen mit 1.000 VMs:

- Absolute gleichzeitige Vorgänge: 500

- Maximale neue Vorgänge pro Minute: 2000

- Maximale Parallelität von Vorgängen: 500

Verwenden Sie Studio, um Azure-Vorgänge für eine bestimmte Hostverbindung zu konfigurieren:

- Wählen Sie in Studio im linken Bereich Hosting aus.

- Wählen Sie eine Azure-bezogene Verbindung aus, um sie zu bearbeiten.

- Wählen Sie im Assistenten Verbindung bearbeiten Erweitert aus.

- Verwenden Sie auf der Seite Erweitert die Konfigurationsoptionen, um die Anzahl der gleichzeitigen Aktionen und die maximale Anzahl neuer Aktionen pro Minute sowie alle zusätzlichen Verbindungsoptionen anzugeben.

MCS unterstützt standardmäßig maximal 500 gleichzeitige Vorgänge. Alternativ können Sie das Remote PowerShell SDK verwenden, um die maximale Anzahl gleichzeitiger Vorgänge festzulegen.

Verwenden Sie die PowerShell-Eigenschaft MaximumConcurrentProvisioningOperations, um die maximale Anzahl gleichzeitiger Azure-Bereitstellungsvorgänge anzugeben. Beachten Sie bei der Verwendung dieser Eigenschaft Folgendes:

- Der Standardwert von

MaximumConcurrentProvisioningOperationsist 500. - Konfigurieren Sie den Parameter

MaximumConcurrentProvisioningOperationsmithilfe des PowerShell-BefehlsSet-item.

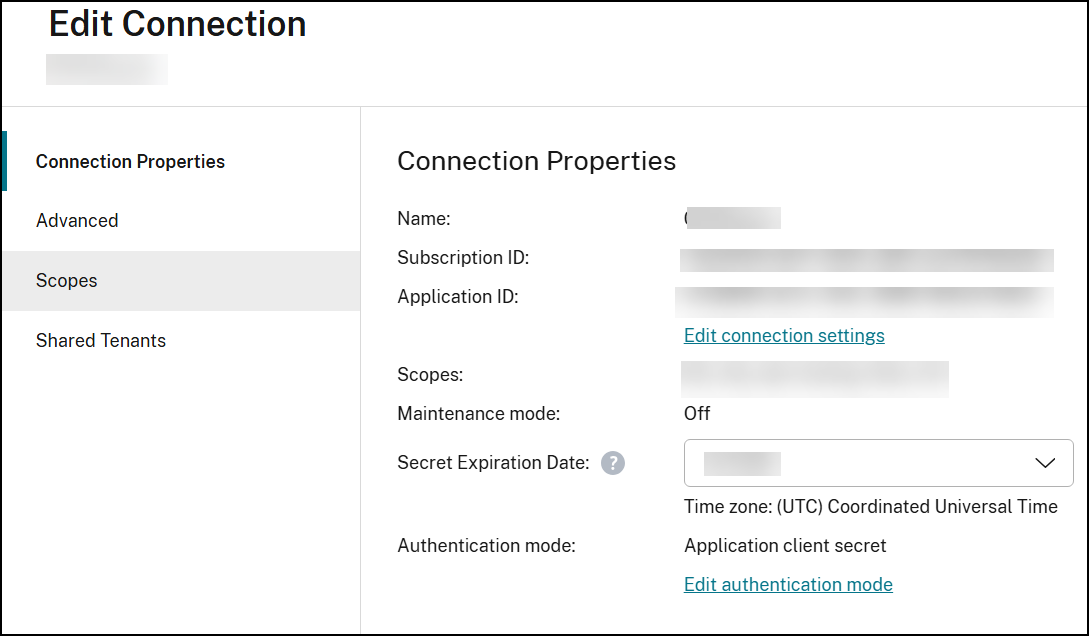

Dienstprinzipal einer vorhandenen Hosting-Verbindung verwalten

Nachdem Sie eine Hosting-Verbindung mithilfe eines Dienstprinzipals erstellt haben, können Sie die Hosting-Verbindung bearbeiten, um Folgendes zu haben:

- Neuer Dienstprinzipal

- Einen anderen vorhandenen Dienstprinzipal verwenden

- Wählen Sie in Studio im linken Bereich Hosting aus.

- Wählen Sie die Verbindung aus und wählen Sie dann in der Aktionsleiste Verbindung bearbeiten aus.

- Wählen Sie im linken Bereich Verbindungseigenschaften aus.

- Klicken Sie auf der angezeigten Seite Verbindungseigenschaften auf Verbindungseinstellungen bearbeiten. Sie können nun wählen, ob Sie einen neuen Dienstprinzipal erstellen oder einen anderen vorhandenen Dienstprinzipal verwenden möchten.

- Klicken Sie auf **Dienstprinzipal erstellen**, um einen neuen Dienstprinzipal zu erstellen. Folgen Sie der Aufforderung, sich bei Ihrem Microsoft Entra-Benutzerkonto anzumelden. Citrix verwendet die mandantenfähige Anwendungs-ID `08b70dc3-76c5-4611-ba7d-3312ba36cb2b`, um einen neuen Dienstprinzipal für die vorhandene Hostverbindung zu erstellen und die entsprechenden Berechtigungen zu erteilen.

- Klicken Sie auf **Vorhandenen verwenden**, um einen anderen vorhandenen Dienstprinzipal für diese Hosting-Verbindung zu verwenden.

Image-Freigabe in Azure aktivieren

Beim Erstellen oder Aktualisieren von Maschinenkatalogen können Sie freigegebene Images aus verschiedenen Azure-Mandanten und -Abonnements auswählen (die über die Azure Compute Gallery freigegeben wurden). Um die Image-Freigabe innerhalb oder über Mandanten hinweg zu aktivieren, müssen Sie die erforderlichen Einstellungen in Azure vornehmen:

- Images innerhalb eines Mandanten freigeben (abonnementübergreifend)

- Images mandantenübergreifend freigeben

Images innerhalb eines Mandanten freigeben (abonnementübergreifend)

Um ein Image in der Azure Compute Gallery auszuwählen, das zu einem anderen Abonnement gehört, muss das Image mit dem Dienstprinzipal (SPN) dieses Abonnements geteilt werden.

Wenn beispielsweise ein Dienstprinzipal (SPN 1) vorhanden ist, der in Studio wie folgt konfiguriert ist:

Dienstprinzipal: SPN 1

Abonnement: Abonnement 1

Mandant: Mandant 1

Das Image befindet sich in einem anderen Abonnement, das in Studio wie folgt konfiguriert ist:

Abonnement: Abonnement 2

Mandant: Mandant 1

Wenn Sie das Image in Abonnement 2 mit Abonnement 1 (SPN 1) teilen möchten, wechseln Sie zu Abonnement 2 und teilen Sie die Ressourcengruppe mit SPN1.

Das Image muss mit einem anderen SPN über die rollenbasierte Zugriffssteuerung (RBAC) von Azure geteilt werden. Azure RBAC ist das Autorisierungssystem, das zur Verwaltung des Zugriffs auf Azure-Ressourcen verwendet wird. Weitere Informationen zu Azure RBAC finden Sie im Microsoft-Dokument Was ist die rollenbasierte Zugriffssteuerung (Azure RBAC)?. Um Zugriff zu gewähren, weisen Sie Dienstprinzipalen Rollen im Bereich der Ressourcengruppe mit der Rolle “Mitwirkender” zu. Um Azure-Rollen zuzuweisen, müssen Sie über die Berechtigung Microsoft.Authorization/roleAssignments/write verfügen, z. B. als Benutzerzugriffsadministrator oder Besitzer. Weitere Informationen zum Teilen von Images mit einem anderen SPN finden Sie im Microsoft-Dokument Zuweisen von Azure-Rollen über das Azure-Portal.

Images mandantenübergreifend freigeben

Um Images mandantenübergreifend mit der Azure Compute Gallery freizugeben, erstellen oder aktualisieren Sie die Anwendungsregistrierung und verwenden Sie diese Anwendung, um eine Hosting-Verbindung zu erstellen.

Wenn es beispielsweise zwei Mandanten (Mandant 1 und Mandant 2) gibt und Sie Ihre Image-Galerie mit Mandant 1 teilen möchten, gehen Sie wie folgt vor:

-

Erstellen Sie eine Anwendungsregistrierung für Mandant 1. Weitere Informationen finden Sie unter Erstellen der App-Registrierung.

-

Gewähren Sie Mandant 2 Zugriff auf die Anwendung, indem Sie eine Anmeldung über einen Browser anfordern. Ersetzen Sie

Tenant2 IDdurch die Mandanten-ID von Mandant 1. Ersetzen SieApplication (client) IDdurch die Anwendungs-ID der von Ihnen erstellten Anwendungsregistrierung. Wenn Sie die Ersetzungen vorgenommen haben, fügen Sie die URL in einen Browser ein und folgen Sie den Anmeldeaufforderungen, um sich bei Mandant 2 anzumelden. Beispiel:https://login.microsoftonline.com/<Tenant 2 ID>/oauth2/authorize?client_id=<Application (client) ID>&response_type=code&redirect_uri=https%3A%2F%2Fwww.microsoft.com%2F <!--NeedCopy-->Weitere Informationen finden Sie unter Gewähren von Zugriff für Mandant 2.

-

Gewähren Sie der Anwendung Zugriff auf die Ressourcengruppe von Mandant 2. Melden Sie sich als Mandant 2 an und gewähren Sie der Anwendungsregistrierung Zugriff auf die Ressourcengruppe, die das Galerie-Image enthält. Weitere Informationen finden Sie unter Authentifizieren von Anforderungen über Mandanten hinweg.

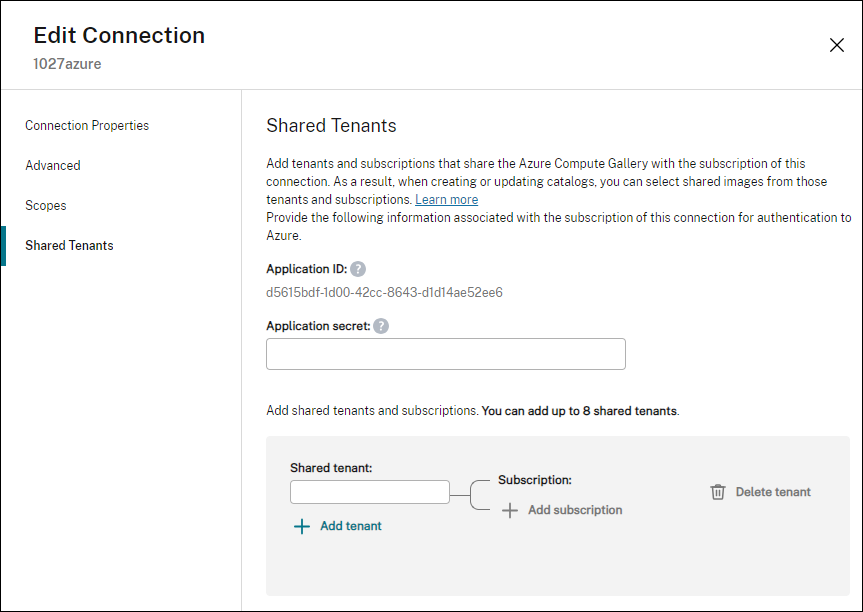

Freigegebene Mandanten zu einer Verbindung über Studio hinzufügen

Beim Erstellen oder Aktualisieren von Maschinenkatalogen in Studio können Sie freigegebene Images aus verschiedenen Azure-Mandanten und -Abonnements (die über die Azure Compute Gallery freigegeben wurden) auswählen. Die Funktion erfordert, dass Sie Informationen zu freigegebenen Mandanten und Abonnements für zugehörige Hostverbindungen angeben.

Hinweis:

Stellen Sie sicher, dass Sie die erforderlichen Einstellungen in Azure konfiguriert haben, um die Image-Freigabe über Mandanten hinweg zu ermöglichen. Weitere Informationen finden Sie unter Images mandantenübergreifend freigeben.

Führen Sie die folgenden Schritte für eine Verbindung aus:

- Wählen Sie in Studio im linken Bereich die Option Hosting aus.

-

Wählen Sie die Verbindung und dann in der Aktionsleiste die Option Verbindung bearbeiten aus.

- Führen Sie unter Freigegebene Mandanten die folgenden Schritte aus:

- Geben Sie die Anwendungs-ID und das Anwendungsgeheimnis an, die dem Abonnement der Verbindung zugeordnet sind. DaaS verwendet diese Informationen zur Authentifizierung bei Microsoft Entra ID.

- Fügen Sie Mandanten und Abonnements hinzu, die die Azure Compute Gallery mit dem Abonnement der Verbindung teilen. Sie können bis zu acht freigegebene Mandanten und acht Abonnements pro Mandant hinzufügen.

- Wenn Sie fertig sind, wählen Sie Anwenden, um die vorgenommenen Änderungen zu übernehmen und das Fenster geöffnet zu lassen, oder wählen Sie OK, um die Änderungen zu übernehmen und das Fenster zu schließen.

Implementieren der Image-Freigabe mit PowerShell

Dieser Abschnitt führt Sie durch die Prozesse der Image-Freigabe mit PowerShell:

- Auswählen eines Images aus einem anderen Abonnement

- Aktualisieren der benutzerdefinierten Eigenschaften der Hosting-Verbindung mit freigegebenen Mandanten-IDs

- Auswählen eines Images aus einem anderen Mandanten

Auswählen eines Images aus einem anderen Abonnement

Sie können ein Image in der Azure Compute Gallery auswählen, das zu einem anderen freigegebenen Abonnement im selben Azure-Mandanten gehört, um MCS-Kataloge mithilfe von PowerShell-Befehlen zu erstellen und zu aktualisieren.

- Im Stammordner der Hosting-Einheit erstellt Citrix einen neuen freigegebenen Abonnementordner namens

sharedsubscription. -

Listen Sie alle freigegebenen Abonnements in einem Mandanten auf.

Get-ChildItem -Path "XDhyp:\HostingUnits\azres\sharedsubscription.folder" <!--NeedCopy--> -

Wählen Sie ein freigegebenes Abonnement aus und listen Sie dann alle freigegebenen Ressourcengruppen dieses freigegebenen Abonnements auf.

Get-ChildItem -Path "XDhyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription" <!--NeedCopy--> -

Wählen Sie eine Ressourcengruppe aus und listen Sie dann alle Galerien dieser Ressourcengruppe auf.

Get-ChildItem -Path "XDhyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription\ xyz.resourcegroup" <!--NeedCopy--> -

Wählen Sie eine Galerie aus und listen Sie dann alle Image-Definitionen dieser Galerie auf.

Get-ChildItem -Path "XDhyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription\xyz.resourcegroup\testgallery.gallery" <!--NeedCopy--> -

Wählen Sie eine Image-Definition aus und listen Sie dann alle Image-Versionen dieser Image-Definition auf.

Get-ChildItem -Path "XDhyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription\xyz.resourcegroup\sigtestdef.imagedefinition" <!--NeedCopy--> -

Erstellen und aktualisieren Sie einen MCS-Katalog mithilfe der folgenden Elemente:

- Ressourcengruppe

- Galerie

- Galerie-Image-Definition

- Galerie-Image-Version

Aktualisieren der benutzerdefinierten Eigenschaften der Hosting-Verbindung mit freigegebenen Mandanten-IDs

Verwenden Sie Set-Item, um die benutzerdefinierten Eigenschaften der Hosting-Verbindung mit freigegebenen Mandanten-IDs und Abonnement-IDs zu aktualisieren. Fügen Sie eine Eigenschaft SharedTenants in CustomProperties hinzu. Das Format von Shared Tenants ist:

[{"Tenant":"94367291-119e-457c-bc10-25337231f7bd","Subscriptions":["7bb42f40-8d7f-4230-a920-be2781f6d5d9"]},{"Tenant":"50e83564-c4e5-4209-b43d-815c45659564","Subscriptions":["06ab8944-6a88-47ee-a975-43dd491a37d0"]}]

<!--NeedCopy-->

Zum Beispiel:

Set-Item -CustomProperties "<CustomProperties xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`" xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`">

<Property xsi:type=`"StringProperty`" Name=`"SubscriptionId`" Value=`"123`" />

<Property xsi:type=`"StringProperty`" Name=`"ManagementEndpoint`" Value=`"https://management.azure.com/`" />

<Property xsi:type=`"StringProperty`" Name=`"AuthenticationAuthority`" Value=`"https://login.microsoftonline.com/`" />

<Property xsi:type=`"StringProperty`" Name=`"StorageSuffix`" Value=`"core.windows.net`" />

<Property xsi:type=`"StringProperty`" Name=`"TenantId`" Value=`"123abc`" />

<Property xsi:type=`"StringProperty`" Name=`"SharedTenants`" Value=`"`[ { 'Tenant':'123abc', 'Subscriptions':['345', '567'] } ]`"` />

</CustomProperties>"

-LiteralPath @("XDHyp:\Connections\aazure") -PassThru -UserName "advc345" -SecurePassword

$psd

<!--NeedCopy-->

Hinweis:

Sie können mehr als einen Tenant hinzufügen. Jeder Tenant kann mehr als ein Abonnement haben.

Auswählen eines Images von einem anderen Tenant

Sie können ein Image in der Azure Compute Gallery auswählen, das zu einem anderen Azure-Tenant gehört, um MCS-Kataloge mithilfe von PowerShell-Befehlen zu erstellen und zu aktualisieren.

- Im Stammordner der Hosting-Einheit erstellt Citrix einen neuen Ordner für freigegebene Abonnements namens

sharedsubscription. -

Alle freigegebenen Abonnements auflisten.

Get-ChildItem XDHyp:\HostingUnits\azres\sharedsubscription.folder <!--NeedCopy--> -

Wählen Sie ein freigegebenes Abonnement aus, und listen Sie dann alle freigegebenen Ressourcengruppen dieses freigegebenen Abonnements auf.

Get-ChildItem XDHyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription <!--NeedCopy--> -

Wählen Sie eine Ressourcengruppe aus, und listen Sie dann alle Galerien dieser Ressourcengruppe auf.

Get-ChildItem XDHyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription\ xyz.resourcegroup <!--NeedCopy--> -

Wählen Sie eine Galerie aus, und listen Sie dann alle Image-Definitionen dieser Galerie auf.

Get-ChildItem XDHyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription\xyz.resourcegroup\efg.gallery <!--NeedCopy--> -

Wählen Sie eine Image-Definition aus, und listen Sie dann alle Image-Versionen dieser Image-Definition auf.

Get-ChildItem XDHyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription\xyz.resourcegroup\efg.gallery\hij.imagedefinition <!--NeedCopy--> -

Erstellen und aktualisieren Sie einen MCS-Katalog mithilfe der folgenden Elemente:

- Ressourcengruppe

- Galerie

- Galerie-Image-Definition

- Galerie-Image-Version

Erstellen einer sicheren Umgebung für Azure-verwalteten Datenverkehr

MCS ermöglicht es, Netzwerkdatenverkehr (API-Aufrufe von Citrix Cloud zum Azure-Hypervisor) über Cloud Connectors in Ihrer Umgebung zu leiten. Diese Implementierung hilft Ihnen, Ihr Azure-Abonnement so abzusichern, dass Netzwerkdatenverkehr nur von bestimmten IP-Adressen zugelassen wird. Fügen Sie dazu ProxyHypervisorTrafficThroughConnector in CustomProperties hinzu. Nachdem Sie die benutzerdefinierten Eigenschaften festgelegt haben, können Sie Azure-Richtlinien konfigurieren, um privaten Festplattenzugriff auf Azure Managed Disks zu ermöglichen.

Wenn Sie die Azure-Richtlinie so konfigurieren, dass Disk Accesses für jede neue Festplatte automatisch erstellt werden, um private Endpunkte zu verwenden, können Sie nicht mehr als fünf Festplatten oder Snapshots gleichzeitig mit demselben Disk-Access-Objekt hoch- oder herunterladen, wie von Azure erzwungen. Dieses Limit gilt für jeden Maschinenkatalog, wenn Sie die Azure-Richtlinie auf Ressourcengruppenebene konfigurieren, und für alle Maschinenkataloge, wenn Sie die Azure-Richtlinie auf Abonnementebene konfigurieren. Wenn Sie die Azure-Richtlinie nicht so konfigurieren, dass Disk Accesses für jede neue Festplatte automatisch erstellt werden, um private Endpunkte zu verwenden, wird das Limit von fünf gleichzeitigen Vorgängen nicht erzwungen.

Hinweis:

Derzeit wird diese Funktion für Connector Appliance nicht unterstützt. Informationen zu Azure-Einschränkungen im Zusammenhang mit dieser Funktion finden Sie unter Einschränken des Import-/Exportzugriffs für verwaltete Datenträger mithilfe von Azure Private Link.

Aktivieren des Proxys

Um den Proxy zu aktivieren, legen Sie die benutzerdefinierten Eigenschaften wie folgt für die Hostverbindung fest:

- Öffnen Sie ein PowerShell-Fenster mithilfe des Remote PowerShell SDK. Weitere Informationen finden Sie unter https://docs.citrix.com/en-us/citrix-daas/sdk-api.html#citrix-virtual-apps-and-desktops-remote-powershell-sdk/.

-

Führen Sie die folgenden Befehle aus:

Add-PSSnapin citrix*. cd XDHyp:\Connections\ dir <!--NeedCopy--> -

Kopieren Sie die

CustomPropertiesvon der Verbindung in einen Editor und fügen Sie die Eigenschaftseinstellung<Property xsi:type="StringProperty" Name="ProxyHypervisorTrafficThroughConnector" Value="True" />an dieCustomPropertiesan, um den Proxy zu aktivieren. Zum Beispiel:<CustomProperties xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns="http://schemas.citrix.com/2014/xd/machinecreation"> <Property xsi:type="StringProperty" Name="SubscriptionId" Value="4991xxxx-2xxx-4xxx-8xxx-ff59a830xxxx" /> <Property xsi:type="StringProperty" Name="ManagementEndpoint" Value="https://management.azure.com/" /> <Property xsi:type="StringProperty" Name="AuthenticationAuthority" Value="https://login.microsoftonline.com/" /> <Property xsi:type="StringProperty" Name="StorageSuffix" Value="core.windows.net" /> <Property xsi:type="StringProperty" Name="TenantId" Value="5cxxxxx-9xxx-4xxx-8xxx-dffe3efdxxxx" /> <Property xsi:type="StringProperty" Name="ProxyHypervisorTrafficThroughConnector" Value="True" /> </CustomProperties> <!--NeedCopy--> -

Weisen Sie im PowerShell-Fenster den geänderten benutzerdefinierten Eigenschaften eine Variable zu. Zum Beispiel:

$customProperty = '<CustomProperties xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns="http://schemas.citrix.com/2014/xd/machinecreation"> <Property xsi:type="StringProperty" Name="SubscriptionId" Value="4991xxxx-2xxx-4xxx-8xxx-ff59a830xxxx" /> <Property xsi:type="StringProperty" Name="ManagementEndpoint" Value="https://management.azure.com/" /> <Property xsi:type="StringProperty" Name="AuthenticationAuthority" Value="https://login.microsoftonline.com/" /> <Property xsi:type="StringProperty" Name="StorageSuffix" Value="core.windows.net" /> <Property xsi:type="StringProperty" Name="TenantId" Value="5cxxxxx-9xxx-4xxx-8xxx-dffe3efdxxxx" /> <Property xsi:type="StringProperty" Name="ProxyHypervisorTrafficThroughConnector" Value="True" /> </CustomProperties>' <!--NeedCopy--> - Führen Sie

$cred = Get-Credentialaus. Geben Sie bei Aufforderung die Verbindungsanmeldeinformationen an. Die Anmeldeinformationen sind Azure Application ID und Secret. -

Führen Sie

Set-Item -PSPath XDHyp:\Connections\<Connection_Name\> -CustomProperties $customProperty -username $cred.username -Securepassword $cred.passwordaus.Wichtig:

Wenn Sie eine Meldung erhalten, dass

SubscriptionIdfehlt, ersetzen Sie alle doppelten Anführungszeichen (“) durch ein Backtick gefolgt von doppelten Anführungszeichen (`”) in der benutzerdefinierten Eigenschaft. Zum Beispiel:<CustomProperties xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`" xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`"> <Property xsi:type=`"StringProperty`" Name=`"SubscriptionId`" Value=`"4991xxxx-2xxx-4xxx-8xxx-ff59a830xxxx`" /> <Property xsi:type=`"StringProperty`" Name=`"ManagementEndpoint`" Value=`"https://management.azure.com/`" /> <Property xsi:type=`"StringProperty`" Name=`"AuthenticationAuthority`" Value=`"https://login.microsoftonline.com/`" /> <Property xsi:type=`"StringProperty`" Name=`"StorageSuffix`" Value=`"core.windows.net`" /> <Property xsi:type=`"StringProperty`" Name=`"TenantId`" Value=`"5cxxxxx-9xxx-4xxx-8xxx-dffe3efdxxxx`" /> <Property xsi:type=`"StringProperty`" Name=`"ProxyHypervisorTrafficThroughConnector`" Value=`"True`" /> </CustomProperties> <!--NeedCopy--> - Führen Sie

diraus, um die aktualisiertenCustomProperties-Einstellungen zu überprüfen.

Option zur Verwendung des Systemproxys auf Citrix Cloud Connectors für umgeleiteten Azure API-Datenverkehr

Um den gesamten externen Datenverkehr über einen nicht-transparenten Proxy zu leiten, konfigurieren Sie die Hostverbindung mit der benutzerdefinierten Eigenschaft UseSystemProxyForHypervisorTrafficOnConnectors. Dies leitet den Azure API-Internetdatenverkehr auf Citrix Cloud Connectors über den Systemproxy um.

Führen Sie die gleichen Schritte aus, die unter Aktivieren des Proxys beschrieben sind, um die Hostverbindung mit der benutzerdefinierten Eigenschaft zu konfigurieren. Stellen Sie jedoch sicher, dass Sie die Eigenschaftseinstellung <Property xsi:type="StringProperty" Name="UseSystemProxyForHypervisorTrafficOnConnectors" Value="True" /> an die CustomProperties anhängen, um den Proxy zu aktivieren.

<Property xsi:type="StringProperty" Name="UseSystemProxyForHypervisorTrafficOnConnectors" Value="True" />

<!--NeedCopy-->

Beispiel:

<CustomProperties xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns="http://schemas.citrix.com/2014/xd/machinecreation">

<Property xsi:type="StringProperty" Name="SubscriptionId" Value="4991xxxx-2xxx-4xxx-8xxx-ff59a830xxxx" />

<Property xsi:type="StringProperty" Name="ManagementEndpoint" Value="https://management.azure.com/" />

<Property xsi:type="StringProperty" Name="AuthenticationAuthority" Value="https://login.microsoftonline.com/" />

<Property xsi:type="StringProperty" Name="StorageSuffix" Value="core.windows.net" />

<Property xsi:type="StringProperty" Name="TenantId" Value="5cxxxxx-9xxx-4xxx-8xxx-dffe3efdxxxx" />

<Property xsi:type="StringProperty" Name="ProxyHypervisorTrafficThroughConnector" Value="True" />

<Property xsi:type="StringProperty" Name="UseSystemProxyForHypervisorTrafficOnConnectors" Value="True" />

</CustomProperties>

<!--NeedCopy-->

Hinweis:

Nachdem Sie diese Eigenschaft festgelegt haben, wird der in den

netsh winhttp-Einstellungen auf den Citrix Cloud Connectors konfigurierte Proxy für den ausgehenden Datenverkehr zum Cloud-Dienstanbieter verwendet.

Verwalten des Anwendungsschlüssels und des Ablaufdatums des Schlüssels

Stellen Sie sicher, dass Sie den Anwendungsschlüssel für eine Verbindung ändern, bevor der Schlüssel abläuft. Sie erhalten in Studio eine Benachrichtigung, bevor der geheime Schlüssel abläuft.

Erstellen eines Anwendungsschlüssels in Azure

Sie können einen Anwendungsschlüssel für eine Verbindung über das Azure-Portal erstellen.

- Wählen Sie Microsoft Entra ID aus.

- Wählen Sie unter App-Registrierungen in Microsoft Entra ID Ihre Anwendung aus.

- Gehen Sie zu Zertifikate & Geheimnisse.

-

Klicken Sie auf Clientgeheimnisse > Neues Clientgeheimnis.

-

Geben Sie eine Beschreibung des Geheimnisses an und legen Sie eine Dauer fest. Wenn Sie fertig sind, wählen Sie Hinzufügen.

Hinweis:

Speichern Sie unbedingt das Clientgeheimnis, da Sie es später nicht mehr abrufen können.

- Kopieren Sie den Wert des Clientgeheimnisses und das Ablaufdatum.

- Bearbeiten Sie in Studio die entsprechende Verbindung und ersetzen Sie den Inhalt in den Feldern Anwendungsschlüssel und Ablaufdatum des Schlüssels durch die kopierten Werte.

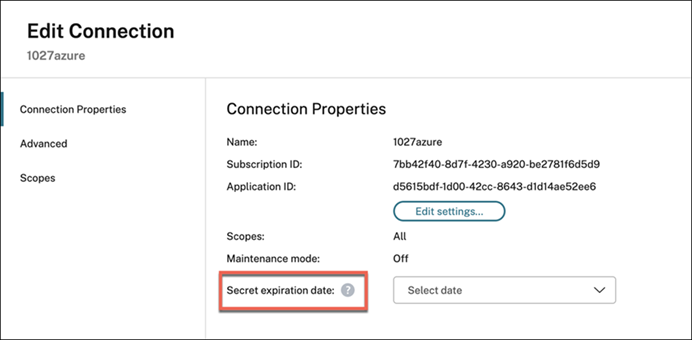

Ändern des Ablaufdatums des Schlüssels

Sie können Studio verwenden, um das Ablaufdatum für den verwendeten Anwendungsschlüssel hinzuzufügen oder zu ändern.

- Klicken Sie im Assistenten Verbindung und Ressourcen hinzufügen mit der rechten Maustaste auf eine Verbindung und dann auf Verbindung bearbeiten.

- Klicken Sie auf der Seite Verbindungseigenschaften auf Ablaufdatum des Schlüssels, um das Ablaufdatum für den verwendeten Anwendungsschlüssel hinzuzufügen oder zu ändern.

Erstellen einer Hostverbindung mit Azure Managed Identity

Sie können eine Hostverbindung zu Microsoft Azure Resource Manager mithilfe von Azure Managed Identity erstellen. Die verwalteten Azure-Identitäten bieten eine sichere und skalierbare Möglichkeit, auf Azure-Dienste zuzugreifen, ohne Anmeldeinformationen verwalten zu müssen. Dieser Ansatz eliminiert die Risiken, die mit dem Speichern, Rotieren und Verwalten von Geheimnissen verbunden sind.

Der Authentifizierungsmodus bietet drei Optionen:

- AppClientSecret

- SystemAssignedManagedIdentity

- UserAssignedManagedIdentity

Vorbereitung

Im Folgenden sind die Schritte aufgeführt, die Sie ausführen müssen, bevor Sie die Hostverbindung mit der Azure Managed Identity erstellen:

- Installieren Sie einen Citrix Cloud Connector™ in einer Azure-VM.

-

Aktivieren Sie Azure Managed Identity auf dieser Cloud Connector-VM.

-

Für die benutzerseitig zugewiesene verwaltete Identität:

- Erstellen Sie im Azure-Portal eine benutzerseitig zugewiesene verwaltete Identität. Weitere Informationen finden Sie unter Erstellen und Zuweisen einer benutzerseitig zugewiesenen verwalteten Identität.

- Weisen Sie der verwalteten Identität Azure-Rollen zu. Siehe Erforderliche Azure-Berechtigungen.

- Erstellen Sie eine Azure-VM als Cloud Connector und fügen Sie ihr die benutzerseitig zugewiesene Identität hinzu.

-

Für die systemseitig zugewiesene verwaltete Identität:

- Öffnen Sie das Azure-Portal und navigieren Sie zu Ihrer VM.

- Wählen Sie im Bereich Identität in den VM-Einstellungen aus.

- Legen Sie auf der Registerkarte Systemseitig zugewiesen den Status auf Ein fest.

- Klicken Sie auf Speichern.

- Gewähren Sie die Erforderlichen Azure-Berechtigungen.

Hinweis:

Wenn Sie die systemseitig zugewiesene verwaltete Identität auf einer Cloud Connector-VM aktivieren und diese zum Erstellen einer Hostverbindung verwenden, können Sie auch nach dem Deaktivieren auf der Cloud Connector-VM weiterhin Hostverbindungen mit der systemseitig zugewiesenen verwalteten Identität erstellen. Die Erstellung von Hostverbindungen kann auch 24 Stunden nach der Deaktivierung der Identität erfolgreich sein. Dies geschieht, weil verwaltete Identitätstoken von der zugrunde liegenden Azure-Infrastruktur zwischengespeichert werden. Weitere Informationen finden Sie unter Werden verwaltete Identitätstoken zwischengespeichert?.

-

Erstellen der Hostverbindung mit Azure Managed Identity mithilfe von Studio

Im Assistenten Verbindung und Ressourcen hinzufügen:

- Auf der Seite Verbindung:

- Wählen Sie Neue Verbindung erstellen, den Verbindungstyp Microsoft Azure und Ihre Azure-Umgebung aus.

- Wählen Sie die Tools aus, die zum Erstellen der virtuellen Maschinen verwendet werden sollen, und wählen Sie dann Weiter.

-

Wählen Sie auf der Seite Verbindungsdetails den Authentifizierungsmodus aus.

-

Geben Sie für die Benutzerseitig zugewiesene verwaltete Identität die folgenden Einstellungen ein. Nachdem Sie die Details eingegeben haben, wählen Sie Weiter, um zu den folgenden Seiten zu gelangen. Sie können diese Seite erst verlassen, wenn Sie gültige Details angegeben haben.

- Abonnement-ID: Geben Sie Ihre Azure-Abonnement-ID ein. Um Ihre Abonnement-ID zu erhalten, melden Sie sich beim Azure-Portal an und navigieren Sie zu Abonnements > Übersicht.

- Active Directory-ID (Mandanten-ID): Geben Sie die Verzeichnis- (Mandanten-) ID der Anwendung ein, die Sie bei Microsoft Entra ID registriert haben.

- Client-ID: Geben Sie die Client-ID der verwalteten Identität ein, die Sie im Azure-Portal erstellt haben.

- Authentifizierungs-URL: Dieses Feld wird automatisch ausgefüllt und ist nicht bearbeitbar.

- Verwaltungs-URL: Dieses Feld wird automatisch ausgefüllt und ist nicht bearbeitbar.

- Speicher-Suffix: Dieses Feld wird automatisch ausgefüllt und ist nicht bearbeitbar.

-

Geben Sie für die Systemseitig zugewiesene verwaltete Identität die folgenden Einstellungen ein. Nachdem Sie die Details eingegeben haben, wählen Sie Weiter, um zu den folgenden Seiten zu gelangen. Sie können diese Seite erst verlassen, wenn Sie gültige Details angegeben haben.

- Abonnement-ID: Geben Sie Ihre Azure-Abonnement-ID ein. Um Ihre Abonnement-ID zu erhalten, melden Sie sich beim Azure-Portal an und navigieren Sie zu Abonnements > Übersicht.

- Active Directory-ID (Mandanten-ID): Geben Sie die Verzeichnis- (Mandanten-) ID der Anwendung ein, die Sie bei Microsoft Entra ID registriert haben.

- Authentifizierungs-URL: Dieses Feld wird automatisch ausgefüllt und ist nicht bearbeitbar.

- Verwaltungs-URL: Dieses Feld wird automatisch ausgefüllt und ist nicht bearbeitbar.

- Speicher-Suffix: Dieses Feld wird automatisch ausgefüllt und ist nicht bearbeitbar.

-

Erstellen der Hostverbindung mit Azure Managed Identity mithilfe von PowerShell

Sie können diese Hostverbindung mithilfe einer neuen CustomProperty AuthenticationMode erstellen. Die AuthenticationMode verfügt über drei Optionen: AppClientSecret, SystemAssignedManagedIdentity und UserAssignedManagedIdentity. Im Folgenden finden Sie die Beschreibung der Authentifizierungsmodus-Optionen:

-

AppClientSecret: Dies ist der Standardwert. Hierfür sind eine Anwendungs-ID und ein Geheimnis erforderlich. -

UserAssignedManagedIdentity: Hierfür muss eine Client-ID über einen Benutzernamen bereitgestellt werden. -

SystemAssignedManagedIdentity: Hierfür ist keine Eingabe erforderlich. Selbst wenn Sie eine Client-ID angeben, wird diese ignoriert.

Hinweis:

Bei Verwendung von PowerShell muss der Parameter

ProxyHypervisorTrafficThroughConnectorauftruegesetzt sein, um eine verwaltete Identität zu verwenden.

- Öffnen Sie ein PowerShell-Fenster.

- Führen Sie

asnp citrix*aus, um die Citrix-spezifischen PowerShell-Module zu laden. -

Erstellen Sie Hostverbindungen. Zum Beispiel:

-

Für die benutzerseitig zugewiesene verwaltete Identität:

$UserName = "should be the Client ID of the user-assigned managed identity" $Password = "It can be any string.Not used" $CustomProperties = '<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">' ` + '<Property xsi:type="StringProperty" Name="SubscriptionId" Value="' + $SubscriptionId + '" />'` + '<Property xsi:type="StringProperty" Name="ManagementEndpoint" Value="https://management.azure.com/" />'` + '<Property xsi:type="StringProperty" Name="AuthenticationAuthority" Value="https://login.microsoftonline.com/" />'` + '<Property xsi:type="StringProperty" Name="StorageSuffix" Value="core.windows.net" />'` + '<Property xsi:type="StringProperty" Name="TenantId" Value="' + $TenantId + '" />'` + '<Property xsi:type="StringProperty" Name="ProxyHypervisorTrafficThroughConnector" Value="True" />'` + '<Property xsi:type="StringProperty" Name="AuthenticationMode" Value="UserAssignedManagedIdentity" />'` + '</CustomProperties>' New-Item -ConnectionType "Custom" ` -CustomProperties $CustomProperties ` -HypervisorAddress @($HypervisorAddress) ` -Path @("XDHyp:\Connections\$($ConnectionName)") ` -Metadata $Metadata ` -Persist ` -PluginId "AzureRmFactory" ` -Scope @() ` -Password $Password ` -UserName $UserName ` -ZoneUid $zoneUid <!--NeedCopy--> -

Für die systemseitig zugewiesene verwaltete Identität:

$UserName = "It can be any string. Not used" $Password = "It can be any string. Not used" $CustomProperties = '<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">' ` + '<Property xsi:type="StringProperty" Name="SubscriptionId" Value="' + $SubscriptionId + '" />'` + '<Property xsi:type="StringProperty" Name="ManagementEndpoint" Value="https://management.azure.com/" />'` + '<Property xsi:type="StringProperty" Name="AuthenticationAuthority" Value="https://login.microsoftonline.com/" />'` + '<Property xsi:type="StringProperty" Name="StorageSuffix" Value="core.windows.net" />'` + '<Property xsi:type="StringProperty" Name="TenantId" Value="' + $TenantId + '" />'` + '<Property xsi:type="StringProperty" Name="ProxyHypervisorTrafficThroughConnector" Value="True" />'` + '<Property xsi:type="StringProperty" Name="AuthenticationMode" Value="SystemAssignedManagedIdentity" />'` + '</CustomProperties>' New-Item -ConnectionType "Custom" ` -CustomProperties $CustomProperties ` -HypervisorAddress @($HypervisorAddress) ` -Path @("XDHyp:\Connections\$($ConnectionName)") ` -Metadata $Metadata ` -Persist ` -PluginId "AzureRmFactory" ` -Scope @() ` -Password $Password ` -UserName $UserName ` -ZoneUid $zoneUid <!--NeedCopy-->

-

Azure Managed Identity einer bestehenden Hosting-Verbindung verwalten

Studio verwenden

Nach dem Erstellen einer Hosting-Verbindung können Sie die bestehende Hosting-Verbindung aktualisieren, um Folgendes zu verwenden:

- Systemseitig zugewiesene verwaltete Identität

- Benutzerseitig zugewiesene verwaltete Identität

- Eine neue benutzerseitig zugewiesene verwaltete Identität

- Wählen Sie in Studio im linken Bereich Hosting aus.

- Wählen Sie die Verbindung und dann in der Aktionsleiste Verbindung bearbeiten aus.

-

Klicken Sie auf der angezeigten Seite Verbindungseigenschaften auf Authentifizierungsmodus bearbeiten. Sie können nun den Authentifizierungsmodus aktualisieren.

- Klicken Sie auf Benutzerseitig zugewiesene verwaltete Identität, um die benutzerseitig zugewiesene verwaltete Identität für diese Hosting-Verbindung zu verwenden. Geben Sie die Client-ID ein.

- Klicken Sie auf Systemseitig zugewiesene verwaltete Identität, um die systemseitig zugewiesene verwaltete Identität für diese Hosting-Verbindung zu verwenden.

PowerShell verwenden

Sie können auch eine bestehende Hostverbindung mithilfe von PowerShell aktualisieren, um eine systemseitig zugewiesene Identität oder eine benutzerseitig zugewiesene verwaltete Identität zu verwenden. Führen Sie beispielsweise die folgenden PowerShell-Befehle aus:

- Öffnen Sie ein PowerShell-Fenster.

- Führen Sie

asnp citrix*aus, um die Citrix-spezifischen PowerShell-Module zu laden. -

Führen Sie die folgenden Befehle aus:

$connName = "ConnectionName" $conn = get-item XDHyp:\Connections\$connName $conn.CustomProperties <!--NeedCopy--> -

Ändern Sie

ProxyHypervisorTrafficThroughConnectorinTrueund fügen Sie die benutzerdefinierte Eigenschaft fürAuthenticationModehinzu, die aufSystemAssignedManagedIdentityoderUserAssignedManagedIdentitygesetzt ist. Zum Beispiel:$customProps = '<CustomProperties xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns="http://schemas.citrix.com/2014/xd/machinecreation"><Property xsi:type="StringProperty" Name="SubscriptionId" Value="subscriptionId" /><Property xsi:type="StringProperty" Name="ManagementEndpoint" Value="https://management.azure.com/" /><Property xsi:type="StringProperty" Name="AuthenticationAuthority" Value="https://login.microsoftonline.com/" /><Property xsi:type="StringProperty" Name="StorageSuffix" Value="core.windows.net" /><Property xsi:type="StringProperty" Name="TenantId" Value="tenantId" /><Property xsi:type="StringProperty" Name="AzureAdDeviceManagement" Value="false" /><Property xsi:type="StringProperty" Name="ProxyHypervisorTrafficThroughConnector" Value="true" /><Property xsi:type="StringProperty" Name="AuthenticationMode" Value="SystemAssignedManagedIdentity" /></CustomProperties>' <!--NeedCopy--> - Führen Sie

$cred = Get-Credentialaus. Geben Sie hier beliebigen Text ein. - Führen Sie

Set-Item -PSPath XDHyp:\Connections\$connName -CustomProperties $CustomProperties -username $cred.username -Securepassword $cred.passwordaus.

Azure Extended Zones

Azure Extended Zones sind Erweiterungen bestehender Azure-Regionen mit geringem Platzbedarf, die es Unternehmen ermöglichen, Workloads näher an ihren Benutzern auszuführen, um die Leistung und Compliance zu verbessern. MCS unter Azure unterstützt jetzt die Bereitstellung und Energieverwaltung für VMs in Extended Zones.

Weitere Informationen zu Azure Extended Zones finden Sie in der Microsoft-Dokumentation: Azure Extended Zones-Dokumentation.

Anwendungsfälle

Diese Funktion ist für persistente und nicht-persistente Kataloge anwendbar:

-

Nur energieverwaltete VMs: Sie können Ihre bestehenden Extended Zone-VMs in einen nur energieverwalteten Katalog importieren und sie mit Citrix MCS energieverwalten.

-

MCS-bereitgestellte VMs: Sie können neue VMs in einer Extended Zone bereitstellen und diese mit MCS verwalten. Diese Funktion umfasst auch die Unterstützung für Image-Verwaltungs-Workflows.

Einschränkungen

Derzeit gibt es mehrere Einschränkungen bei der Verwendung von Azure Extended Zones. Viele dieser Einschränkungen sind auf aktuelle Azure-Beschränkungen zurückzuführen:

- Dedizierte Hosts werden nicht unterstützt.

- Kapazitätsreservierungen werden nicht unterstützt.

- Proximity Placement Groups werden nicht unterstützt.

- Spot-VMs werden nicht unterstützt.

- Verfügbarkeitszonen werden in Extended Zones nicht unterstützt.

- Es werden nur die Speichertypen StandardSSD_LRS und Premium_LRS unterstützt.

- Sie können die Funktion UseSharedImageGallery derzeit nicht verwenden, um ein Master-Image in einer Azure Compute Gallery (oder Shared Image Gallery) in einer Extended Zone zu speichern. Als Nebeneffekt werden auch Ephemeral OS-Datenträger nicht unterstützt.

- Wenn Sie eine Azure Compute Gallery-Image-Version als Master-Image verwenden, stellen Sie sicher, dass die Replikation in der Extended Zone vollständig abgeschlossen ist, bevor Sie versuchen, sie zu verwenden. Der Versuch, die Image-Version vor Abschluss der Replikation zu verwenden, kann zu einem Bereitstellungsfehler führen.

Voraussetzungen

Bevor Sie Extended Zones verwenden, stellen Sie sicher, dass Sie die folgenden Voraussetzungen erfüllt haben:

-

Bei Azure registrieren:

- Extended Zones sind standardmäßig nicht aktiviert.

- Registrieren Sie den Ressourcenanbieter

Microsoft.EdgeZonesin Ihrem Azure-Abonnement: Registrieren Sie Ihr Abonnement für den Ressourcenanbieter Microsoft.EdgeZones. - Registrieren Sie jede erforderliche Extended Zone separat (z. B. LosAngeles, Perth): Für eine Azure Extended Zone registrieren.

-

Citrix-Ressourcen vorbereiten:

- Erstellen Sie ein virtuelles Netzwerk in Ihrer Extended Zone.

- Erstellen Sie Master-Images und Snapshots nach Bedarf.

Erforderliche Berechtigungen

Um einen Katalog in einer erweiterten Zone zu erstellen, muss Ihr Dienstprinzipal über die folgende Berechtigung verfügen: Microsoft.EdgeZones/extendedZones/read.

Weitere Informationen zu den mindestens erforderlichen Berechtigungen finden Sie unter Mindestberechtigungen.

Konfigurationsschritte

-

Erstellen Sie eine Hosting-Einheit in einer erweiterten Zone

Erweiterte Zonen, die den Typ

.extendedzoneverwenden, werden zusammen mit Regionen im Citrix MCS-Inventar aufgeführt. Um in einer erweiterten Zone bereitzustellen, müssen Sie eine neue Hosting-Einheit erstellen, die an diese erweiterte Zone gebunden ist.Beispiel: So erstellen Sie eine Hosting-Einheit in der erweiterten Zone Los Angeles

$RootPath = "XDHyp:\Connections\MyConnectionName\Los Angeles.extendedzone" $NetworkPath = "XDHyp:\Connections\MyConnectionName\Los Angeles.extendedzone\virtualprivatecloud.folder\MyResourceGroup.resourcegroup\MyExtendedZoneNetwork.virtualprivatecloud\MyExtendedZoneSubnet.network" $HostingUnitPath = "XDHyp:\HostingUnits\MyHostingUnitName" New-Item -HypervisorConnectionName MyConnectionName -NetworkPath @($NetworkPath) -Path @($HostingUnitPath) -RootPath $RootPath -StoragePath @() <!--NeedCopy--> -

Erstellen Sie einen MCS-Katalog in einer erweiterten Zone

Nachdem Sie Ihre Hosting-Einheit erstellt haben, fahren Sie mit der Katalogerstellung mithilfe von Studio oder PowerShell fort. Stellen Sie sicher, dass Ihr Katalog auf die Hosting-Einheit der erweiterten Zone verweist.

Fehlerbehebung

Wenn Probleme auftreten, überprüfen Sie Folgendes:

- Stellen Sie sicher, dass Ihr Abonnement für erweiterte Zonen registriert ist.

- Bestätigen Sie, dass Ihr Abonnement beim Ressourcenanbieter Microsoft.EdgeZones registriert ist.

- Stellen Sie sicher, dass jede erweiterte Zone einzeln registriert ist.

-

Überprüfen Sie, ob Ihr Dienstprinzipal über die neue Berechtigung verfügt.

- Ihr Dienstprinzipal muss über die Berechtigung

Microsoft.EdgeZones/extendedZones/readverfügen.

- Ihr Dienstprinzipal muss über die Berechtigung

Inventarelemente in erweiterten Zonen werden möglicherweise als „Unbekannte erweiterte Zone“ angezeigt, wenn die Registrierung oder Berechtigungen fehlen.

Hinweis:

Wenn Sie einen Katalog in der übergeordneten Region mithilfe eines Master-Images aus einer erweiterten Zone erstellen, sind weiterhin die Registrierung und Berechtigungen für die erweiterte Zone erforderlich.

Verwenden einer vorab erstellten Netzwerksicherheitsgruppe

Erstellen Sie eine Deny-All-Netzwerksicherheitsgruppe für die Image-Vorbereitung, anstatt Citrix aufzufordern, NSG zu erstellen und zu ändern. Bearbeiten Sie die benutzerdefinierten Eigenschaften der Hosting-Einheit mithilfe eines PowerShell-Befehls Set-Item, um den Parameter NsgForPreparation einzuschließen, um die Deny-All-Netzwerksicherheitsgruppe bereitzustellen.

Voraussetzungen

Konfigurieren Sie die folgenden Berechtigungen, die für einen Dienstprinzipal erforderlich sind:

-

Microsoft.Network/networkSecurityGroups/join/action: Eine Netzwerksicherheitsgruppe einem Subnetz oder einer Netzwerkschnittstelle zuordnen -

Microsoft.Network/networkSecurityGroups/read: Ruft die Netzwerksicherheitsgruppe ab -

Microsoft.Network/networkSecurityGroups/securityRules/read: Ruft die Regel ab

Hinzufügen der vorab erstellten Deny-All-Netzwerksicherheitsgruppe

Um die vorab erstellte Deny-All-Netzwerksicherheitsgruppe hinzuzufügen, legen Sie die benutzerdefinierten Eigenschaften der Hosting-Einheit wie folgt fest:

- Öffnen Sie ein PowerShell-Fenster mithilfe des Remote PowerShell SDK.

-

Führen Sie die folgenden Befehle aus:

Add-PSSnapin citrix*. cd XDHyp:\HostingUnits\ Dir <!--NeedCopy--> -

Wählen Sie eine Hosting-Einheit aus, um die Details abzurufen:

Get-Item "XDHyp:\HostingUnits\<hostingunitname>" <!--NeedCopy--> -

Kopieren Sie die CustomProperties in einen Editor und fügen Sie die Eigenschaftseinstellung

<Property xsi:type="StringProperty” Name="NsgForPreparation” Value="{ResourceGroupName}/{NetworkSecurityGroupName}"/>an. Zum Beispiel:<CustomProperties xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`" xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`"><Property xsi:type=`"StringProperty`" Name=`"NsgForPreparation`" Value=`{ResourceGroupName}/{NetworkSecurityGroupName}`"/></CustomProperties> <!--NeedCopy--> -

Weisen Sie im PowerShell-Fenster den geänderten benutzerdefinierten Eigenschaften eine Variable zu. Zum Beispiel:

$customProperty = "<CustomProperties xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`" xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`"><Property xsi:type=`"StringProperty`" Name=`"NsgForPreparation`" Value=`"{ResourceGroupName}/{NetworkSecurityGroupName}`"/></CustomProperties>" <!--NeedCopy--> - Führen Sie

$cred = Get-Credentialaus. Geben Sie bei Aufforderung die Verbindungsanmeldeinformationen an. Die Anmeldeinformationen sind die Azure-Anwendungs-ID und das Geheimnis. -

Führen Sie den folgenden Befehl aus.

Set-Item -PSPath XDHyp:\HostingUnits\<hostingunitname> -CustomProperties $customProperty -username $cred.username -Securepassword $cred.password <!--NeedCopy-->Wichtig:

Wenn Sie eine Meldung erhalten, dass die SubscriptionId fehlt, ersetzen Sie alle doppelten Anführungszeichen („) durch ein Backtick gefolgt von doppelten Anführungszeichen (`”) in der benutzerdefinierten Eigenschaft.

- Führen Sie

diraus, um die aktualisiertenCustomProperties-Einstellungen zu überprüfen.

Hinweis:

Es dauert länger als eine Minute, bis die Aktualisierungen wirksam werden.

Abrufen von Details zur Netzwerksicherheitsgruppe

Um die Details der Netzwerksicherheitsgruppe abzurufen, rufen Sie zuerst die Ressourcengruppen ab, die die Netzwerksicherheitsgruppe enthalten, und rufen Sie dann die Netzwerksicherheitsgruppe basierend auf dem Namen der Ressourcengruppe ab.

-

Rufen Sie die Ressourcengruppen ab, die die Netzwerksicherheitsgruppe enthalten. Zum Beispiel:

Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 -AdditionalDataFilter '{"containedresourcetypes": ["networksecuritygroup"]}' <!--NeedCopy--> -

Rufen Sie die Netzwerksicherheitsgruppe basierend auf dem Namen der Ressourcengruppe ab. Zum Beispiel:

Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType securitygroup -MaxRecords 5 -AdditionalDataFilter '{"location": ["eastus", "westus"], "resourcegroup":["resourcegroupname"]}' <!--NeedCopy-->

Leere Ressourcengruppen filtern

Verwenden Sie den PowerShell-Befehl Get-HypInventoryItem, um leere Ressourcengruppen zu filtern, während Sie ein Masterimage, ein Maschinenprofil oder ein vorbereitetes Image während der Erstellung des Maschinenkatalogs auswählen.

Beispiele:

-

Abrufen der maximalen Datensätze auf einer Seite:

Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 <!--NeedCopy--> -

Abrufen der maximalen Datensätze auf einer Seite und Filtern, um Ressourcencontainer mit bestimmten Ressourcen zu finden.

Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 -AdditionalDataFilter '{"containedresourcetypes": ["vm", "manageddisk", "snapshot", "imageversion", "storageaccount"]}' <!--NeedCopy--> -

Abrufen mit Überspringen, um die Seite direkt anzugeben, und Filtern, um Ressourcencontainer mit bestimmten Ressourcen zu finden.

Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 -skip 20 -AdditionalDataFilter '{"containedresourcetypes": ["vm", "manageddisk", "snapshot", "imageversion", "storageaccount"]}' <!--NeedCopy--> -

Verwenden eines Tokens zum Abrufen der nächsten Seite und Filtern, um Ressourcencontainer mit bestimmten Ressourcen zu finden.

Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 -AdditionalDataFilter '{"containedresourcetypes": ["vm", "manageddisk", "snapshot", "imageversion", "storageaccount"]}' -ContinuationToken 'ew0KICAiJGlkIjogIjEiLA0KICAiTWF4Um93cyI6IDUsDQogICJSb3dzVG9Ta2lwIjogMjUsDQogICJLdXN0b0NsdXN0ZXJVcmwiOiAiaHR0cHM6Ly9hcmctbmV1LTEzLXNmLmFyZy5jb3JlLndpbmRvd3MubmV0Ig0KfQ==' <!--NeedCopy--> -

Alle Ressourcengruppen mit dem Tag “Citrix internal tag” abrufen und die maximale Anzahl von Datensätzen mit

MaxRecordsbegrenzen.Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 <!--NeedCopy--> -

Nach Maschinenprofil (Masterimage) mit dem Tag “Citrix internal tag” filtern und die maximale Anzahl von Datensätzen mit

MaxRecordsbegrenzen.Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 -AdditionalDataFilter '{"containedresourcetypes": ["vm", "templatespecversion"]}' <!--NeedCopy--> -

Nach vorbereitetem Image mit dem Tag “Citrix internal tag” filtern und die maximale Anzahl von Datensätzen mit

MaxRecordsbegrenzen.Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 -AdditionalDataFilter '{"containedresourcetypes": ["manageddisk", "snapshot", "imageversion"]}' <!--NeedCopy--> -

Nach Maschinenprofil (vorbereitetes Image) mit dem Tag “Citrix internal tag” filtern und die maximale Anzahl von Datensätzen mit

MaxRecordsbegrenzen.Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 -AdditionalDataFilter '{"containedresourcetypes": ["vm", "templatespecversion"]}' <!--NeedCopy--> -

Nach Image mit dem Tag “Citrix internal tag” filtern und die maximale Anzahl von Datensätzen mit

MaxRecordsund Speicherort begrenzen.Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 -AdditionalDataFilter '{"containedresourcetypes": ["manageddisk", "snapshot", "imageversion", "storageaccount"], "location": ["eastus", "westus"]}' <!--NeedCopy--> -

Alle Ressourcengruppen ohne Berücksichtigung der Tags

CitrixResourceabrufen.Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 50 -AdditionalDataFilter '{"containedresourcetypes": ["manageddisk", "snapshot", "imageversion", "storageaccount"]}' -Force $true <!--NeedCopy-->

Erforderliche Azure-Berechtigungen

Dieser Abschnitt beschreibt die Mindestberechtigungen und allgemeinen Berechtigungen, die für Azure erforderlich sind.

Mindestberechtigungen

Mindestberechtigungen bieten eine bessere Sicherheitskontrolle. Neue Funktionen, die zusätzliche Berechtigungen erfordern, schlagen jedoch fehl, wenn nur Mindestberechtigungen erteilt werden. Dieser Abschnitt listet die Mindestberechtigungen nach Aktion auf.

Erstellen einer Hostverbindung

Fügen Sie eine Hostverbindung mithilfe der aus Azure abgerufenen Informationen hinzu.

"Microsoft.Network/virtualNetworks/read",

"Microsoft.Compute/virtualMachines/read",

"Microsoft.Compute/disks/read",

"Microsoft.Resources/providers/read",

"Microsoft.Resources/subscriptions/locations/read",

"Microsoft.Resources/tenants/read",

"Microsoft.Network/networkSecurityGroups/join/action",

"Microsoft.Network/networkSecurityGroups/read",

"Microsoft.Network/networkSecurityGroups/securityRules/read",

"Microsoft.EdgeZones/extendedZones/read"

<!--NeedCopy-->

Energieverwaltung von VMs

Schalten Sie die Maschineninstanzen ein oder aus.

"Microsoft.Compute/virtualMachines/read",

"Microsoft.Resources/subscriptions/resourceGroups/read",

"Microsoft.Compute/virtualMachines/deallocate/action",

"Microsoft.Compute/virtualMachines/start/action",

"Microsoft.Compute/virtualMachines/restart/action",

"Microsoft.Insights/diagnosticsettings/delete",

"Microsoft.Insights/diagnosticsettings/read",

"Microsoft.Insights/diagnosticsettings/write",

<!--NeedCopy-->

Erstellen, Aktualisieren oder Löschen von VMs

Erstellen Sie einen Maschinenkatalog, fügen Sie Maschinen hinzu, löschen oder aktualisieren Sie sie, und löschen Sie den Maschinenkatalog.

Im Folgenden finden Sie die Liste der Mindestberechtigungen, die erforderlich sind, wenn die Masterimages verwaltete Datenträger oder Snapshots sind, die sich in derselben Region wie die Hostverbindung befinden.

"Microsoft.Resources/subscriptions/resourceGroups/read",

"Microsoft.Resources/deployments/validate/action",

"Microsoft.Resources/tags/read",

"Microsoft.Resources/tags/write",

"Microsoft.Compute/virtualMachines/read",

"Microsoft.Compute/virtualMachines/write",

"Microsoft.Compute/virtualMachines/delete",

"Microsoft.Compute/virtualMachines/deallocate/action",

"Microsoft.Compute/snapshots/read",

"Microsoft.Compute/snapshots/write",

"Microsoft.Compute/snapshots/delete",

"Microsoft.Compute/snapshots/beginGetAccess/action",

"Microsoft.Compute/snapshots/endGetAccess/action",

"Microsoft.Compute/disks/read",

"Microsoft.Compute/disks/write",

"Microsoft.Compute/disks/delete",

"Microsoft.Compute/disks/beginGetAccess/action",

"Microsoft.Compute/disks/endGetAccess/action",

"Microsoft.Compute/locations/publishers/artifacttypes/types/versions/read",

"Microsoft.Compute/skus/read",

"Microsoft.Compute/virtualMachines/extensions/read",

"Microsoft.Compute/virtualMachines/extensions/write",

"Microsoft.Features/providers/features/read",

"Microsoft.Network/virtualNetworks/read",

"Microsoft.Network/virtualNetworks/subnets/join/action",

"Microsoft.Network/virtualNetworks/subnets/read",

"Microsoft.Network/networkSecurityGroups/read",

"Microsoft.Network/networkSecurityGroups/write",

"Microsoft.Network/networkSecurityGroups/delete",

"Microsoft.Network/networkSecurityGroups/join/action",

"Microsoft.Network/networkInterfaces/read",

"Microsoft.Network/networkInterfaces/write",

"Microsoft.Network/networkInterfaces/delete",

"Microsoft.Network/networkInterfaces/join/action",

"Microsoft.Network/locations/usages/read",

"Microsoft.Compute/capacityReservationGroups/capacityReservations/read",

"Microsoft.Compute/capacityReservationGroups/deploy/action"

<!--NeedCopy-->

Sie benötigen die folgenden zusätzlichen Berechtigungen, basierend auf den Mindestberechtigungen für die folgenden Funktionen:

-

Wenn das Masterimage eine VHD in einem Speicherkonto in derselben Region wie die Hostverbindung ist:

"Microsoft.Storage/storageAccounts/read", "Microsoft.Storage/storageAccounts/listKeys/action", <!--NeedCopy--> -

Wenn das Masterimage eine ImageVersion aus der Azure Compute Gallery (ehemals Shared Image Gallery) ist:

"Microsoft.Compute/galleries/read", "Microsoft.Compute/galleries/images/read", "Microsoft.Compute/galleries/images/versions/read", <!--NeedCopy--> -

Wenn das Masterimage ein verwalteter Datenträger, Snapshot oder eine VHD in einer anderen Region als der Region der Hostverbindung ist:

"Microsoft.Storage/storageAccounts/read", "Microsoft.Storage/storageAccounts/listKeys/action", "Microsoft.Storage/storageAccounts/write", "Microsoft.Storage/storageAccounts/delete", "Microsoft.Storage/checknameavailability/read", "Microsoft.Storage/locations/usages/read", "Microsoft.Storage/skus/read", <!--NeedCopy--> -

Wenn Sie die von Citrix verwaltete Ressourcengruppe verwenden:

"Microsoft.Resources/subscriptions/resourceGroups/write", "Microsoft.Resources/subscriptions/resourceGroups/delete", <!--NeedCopy--> -

Wenn Sie das Masterimage in der Azure Compute Gallery (ehemals Shared Image Gallery) in einem freigegebenen Tenant oder Abonnement ablegen:

"Microsoft.Compute/galleries/write", "Microsoft.Compute/galleries/images/write", "Microsoft.Compute/galleries/images/versions/write", "Microsoft.Compute/galleries/read", "Microsoft.Compute/galleries/images/read", "Microsoft.Compute/galleries/images/versions/read", "Microsoft.Compute/galleries/delete", "Microsoft.Compute/galleries/images/delete", "Microsoft.Compute/galleries/images/versions/delete", "Microsoft.Resources/subscriptions/read", <!--NeedCopy--> -

Wenn Sie die Unterstützung für dedizierte Azure-Hosts verwenden:

"Microsoft.Compute/hostGroups/read", "Microsoft.Compute/hostGroups/write", "Microsoft.Compute/hostGroups/hosts/read", <!--NeedCopy--> -

Wenn Sie die serverseitige Verschlüsselung (SSE) mit kundenverwalteten Schlüsseln (CMK) verwenden:

"Microsoft.Compute/diskEncryptionSets/read", <!--NeedCopy--> -

Wenn Sie VMs mithilfe von ARM-Vorlagen (Maschinenprofil) bereitstellen:

"Microsoft.Resources/deployments/write", "Microsoft.Resources/deployments/operationstatuses/read", "Microsoft.Resources/deployments/read", "Microsoft.Resources/deployments/delete", "Microsoft.Insights/DataCollectionRuleAssociations/Read", "Microsoft.Insights/dataCollectionRules/read", <!--NeedCopy--> -

Wenn Sie eine Azure-Vorlagenspezifikation als Maschinenprofil verwenden:

"Microsoft.Resources/templateSpecs/read", "Microsoft.Resources/templateSpecs/versions/read", <!--NeedCopy-->

Erstellen, Aktualisieren und Löschen von Maschinen mit nicht verwaltetem Datenträger

Im Folgenden finden Sie die Liste der Mindestberechtigungen, die erforderlich sind, wenn das Masterimage eine VHD ist und die Ressourcengruppe vom Administrator bereitgestellt wird:

"Microsoft.Resources/subscriptions/resourceGroups/read",

"Microsoft.Resources/tags/read",

"Microsoft.Resources/tags/write",

"Microsoft.Storage/storageAccounts/delete",

"Microsoft.Storage/storageAccounts/listKeys/action",

"Microsoft.Storage/storageAccounts/read",

"Microsoft.Storage/storageAccounts/write",

"Microsoft.Storage/checknameavailability/read",

"Microsoft.Storage/locations/usages/read",

"Microsoft.Storage/skus/read",

"Microsoft.Compute/virtualMachines/deallocate/action",

"Microsoft.Compute/virtualMachines/delete",

"Microsoft.Compute/virtualMachines/read",

"Microsoft.Compute/virtualMachines/write",

"Microsoft.Resources/deployments/validate/action",

"Microsoft.Network/networkInterfaces/delete",

"Microsoft.Network/networkInterfaces/join/action",

"Microsoft.Network/networkInterfaces/read",

"Microsoft.Network/networkInterfaces/write",

"Microsoft.Network/networkSecurityGroups/delete",

"Microsoft.Network/networkSecurityGroups/join/action",

"Microsoft.Network/networkSecurityGroups/read",

"Microsoft.Network/networkSecurityGroups/write",

"Microsoft.Network/virtualNetworks/subnets/read",

"Microsoft.Network/virtualNetworks/read",

"Microsoft.Network/virtualNetworks/subnets/join/action",

"Microsoft.Network/locations/usages/read"

<!--NeedCopy-->

Kostenmanagement

Im Folgenden finden Sie die Mindestberechtigung, die zum Abrufen der VM-Preise erforderlich ist:

"Microsoft.Consumption/pricesheets/read"

<!--NeedCopy-->

Im Folgenden finden Sie die Mindestberechtigung, die zum Abrufen der VM-Kosten erforderlich ist:

"Microsoft.CostManagement/query/read"

<!--NeedCopy-->

Hinweis:

Um die Registerkarte Cost Insights für einen Azure-Maschinenkatalog anzuzeigen, müssen Sie über die Berechtigung Cost Management > Manage > Read cost verfügen (Standard für Cloudadministratoren). Informationen zur Registerkarte Cost Insights finden Sie unter Katalogdetails anzeigen.

Allgemeine Berechtigungen

Die Rolle „Mitwirkender“ hat vollen Zugriff auf die Verwaltung aller Ressourcen. Dieser Satz von Berechtigungen hindert Sie nicht daran, neue Funktionen zu erhalten.

Der folgende Satz von Berechtigungen bietet die beste Kompatibilität für die Zukunft, obwohl er mehr Berechtigungen enthält, als mit dem aktuellen Funktionsumfang erforderlich sind:

"Microsoft.Compute/diskEncryptionSets/read",

"Microsoft.Compute/disks/beginGetAccess/action",

"Microsoft.Compute/disks/delete",

"Microsoft.Compute/disks/endGetAccess/action",

"Microsoft.Compute/disks/read",

"Microsoft.Compute/disks/write",

"Microsoft.Compute/galleries/delete",

"Microsoft.Compute/galleries/images/delete",

"Microsoft.Compute/galleries/images/read",

"Microsoft.Compute/galleries/images/versions/delete",

"Microsoft.Compute/galleries/images/versions/read",

"Microsoft.Compute/galleries/images/versions/write",

"Microsoft.Compute/galleries/images/write",

"Microsoft.Compute/galleries/read",

"Microsoft.Compute/galleries/write",

"Microsoft.Compute/hostGroups/hosts/read",

"Microsoft.Compute/hostGroups/read",

"Microsoft.Compute/hostGroups/write",

"Microsoft.Compute/snapshots/beginGetAccess/action",

"Microsoft.Compute/snapshots/delete",

"Microsoft.Compute/snapshots/endGetAccess/action",

"Microsoft.Compute/snapshots/read",

"Microsoft.Compute/snapshots/write",