Domänen-Passthrough für Citrix Workspace unter Verwendung eines lokalen Citrix Gateways als Identitätsanbieter

Wichtig:

Dieser Artikel unterstützt Sie bei der Konfiguration der Domänen-Passthrough-Authentifizierung. Wenn Sie bereits ein lokales Gateway als IdP eingerichtet haben, springen Sie zum Abschnitt Domänen-Passthrough als Authentifizierungsmethode im Citrix Gateway konfigurieren.

-

Citrix Cloud™ unterstützt die Verwendung eines lokalen Citrix Gateways als Identitätsanbieter zur Authentifizierung von Abonnenten, die sich bei ihren Workspaces anmelden.

-

Durch die Verwendung der Citrix Gateway-Authentifizierung können Sie:

- Benutzer weiterhin über Ihr vorhandenes Citrix Gateway authentifizieren, damit sie über Citrix Workspace auf die Ressourcen Ihrer lokalen Virtual Apps and Desktops-Bereitstellung zugreifen können.

- Die Authentifizierungs-, Autorisierungs- und Auditierungsfunktionen des Citrix Gateways mit Citrix Workspace nutzen.

-

Ihren Benutzern über Citrix Workspace Zugriff auf die benötigten Ressourcen bieten, indem Sie Funktionen wie Passthrough-Authentifizierung, Smartcards, sichere Token, Richtlinien für bedingten Zugriff und Föderation nutzen.

-

Die Citrix Gateway-Authentifizierung wird für die Verwendung mit den folgenden Produktversionen unterstützt:

- Citrix Gateway 13.1.4.43 Advanced Edition oder höher

Voraussetzungen:

- Cloud Connectors – Sie benötigen mindestens zwei Server, auf denen die Citrix Cloud Connector™-Software installiert werden kann.

- Ein Active Directory, und stellen Sie sicher, dass die Domäne registriert ist.

- Anforderungen an Citrix Gateway

- Verwenden Sie erweiterte Richtlinien auf dem lokalen Gateway aufgrund der Einstellung klassischer Richtlinien.

- Bei der Konfiguration des Gateways zur Authentifizierung von Abonnenten bei Citrix Workspace fungiert das Gateway als OpenID Connect-Anbieter. Die Nachrichten zwischen Citrix Cloud und Gateway entsprechen dem OIDC-Protokoll, das das digitale Signieren von Token beinhaltet. Daher müssen Sie ein Zertifikat zum Signieren dieser Token konfigurieren.

- Zeitsynchronisierung – Citrix Gateway muss mit der NTP-Zeit synchronisiert werden.

- Weitere Informationen finden Sie unter Voraussetzungen in der Citrix Cloud-Dokumentation.

Bevor Sie die OAuth IdP-Richtlinie erstellen, müssen Sie zunächst Citrix Workspace oder Cloud so einrichten, dass Gateway als Authentifizierungsoption im IdP verwendet wird. Einzelheiten zur Einrichtung finden Sie unter Verbinden eines lokalen Citrix Gateways mit Citrix Cloud. Nach Abschluss der Einrichtung werden die für die Erstellung der OAuth IdP-Richtlinie erforderliche Client-ID, das Secret und die Redirect-URL generiert.

Domänen-Passthrough für Workspace für Web ist aktiviert, wenn Sie Internet Explorer, Microsoft Edge, Mozilla Firefox und Google Chrome verwenden. Domänen-Passthrough ist nur aktiviert, wenn der Client erfolgreich erkannt wird.

Hinweis:

Wenn der HTML5-Client von einem Benutzer bevorzugt oder vom Administrator erzwungen wird, ist die Domänen-Passthrough-Authentifizierungsmethode nicht aktiviert.

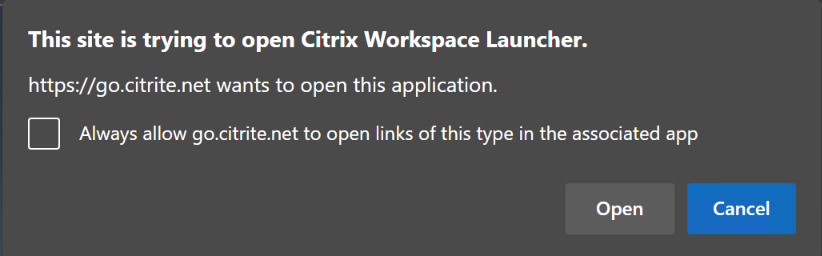

Beim Starten einer StoreFront-URL in einem Browser wird die Aufforderung Receiver erkennen angezeigt.

Wenn die Geräte verwaltet werden, konfigurieren Sie die Gruppenrichtlinie so, dass diese Aufforderung deaktiviert wird, anstatt die Client-Erkennung zu deaktivieren. Weitere Informationen finden Sie unter:

- URLAllowlist in der Microsoft-Dokumentation.

- URLAllowlist in der Google Chrome-Dokumentation.

Hinweis:

Der von der Citrix Workspace-App verwendete Protokollhandler ist receiver:. Konfigurieren Sie diesen als eine der zugelassenen URLs.

Benutzer können auch das Kontrollkästchen aktivieren, wie in der folgenden Beispielaufforderung für eine StoreFront-URL in der Client-Erkennungsaufforderung gezeigt. Das Aktivieren dieses Kontrollkästchens verhindert auch die Aufforderung bei nachfolgenden Starts.

Die folgenden Schritte erläutern, wie Citrix Gateway als IdP eingerichtet werden kann.

Erstellen einer OAuth IdP-Richtlinie auf dem lokalen Citrix Gateway

Das Erstellen einer OAuth IdP-Authentifizierungsrichtlinie umfasst die folgenden Aufgaben:

- Ein OAuth IdP-Profil erstellen.

- Eine OAuth IdP-Richtlinie hinzufügen.

- Die OAuth IdP-Richtlinie an einen virtuellen Server binden.

- Das Zertifikat global binden.

Ein OAuth IdP-Profil erstellen

- 1. Um ein OAuth IdP-Profil über die CLI zu erstellen, geben Sie Folgendes in die Eingabeaufforderung ein:

```

- add authentication OAuthIdPProfile <name> [-clientID <string>][-clientSecret ][-redirectURL <URL>][-issuer <string>][-audience <string>][-skewTime <mins>] [-defaultAuthenticationGroup <string>]

- add authentication OAuthIdPPolicy <name> -rule <expression> [-action <string> [-undefAction <string>] [-comment <string>][-logAction <string>]

add authentication ldapAction <name> -serverIP <IP> -ldapBase "dc=aaa,dc=local"

ldapBindDn <administrator@aaa.local> -ldapBindDnPassword <password> -ldapLoginName sAMAccountName

add authentication policy <name> -rule <expression> -action <string>

- bind authentication vserver auth_vs -policy <ldap_policy_name> -priority <integer> -gotoPriorityExpression NEXT

- bind authentication vserver auth_vs -policy <OAuthIdPPolicyName> -priority <integer> -gotoPriorityExpression END

- bind vpn global –certkey <>

<!--NeedCopy--> ```

-

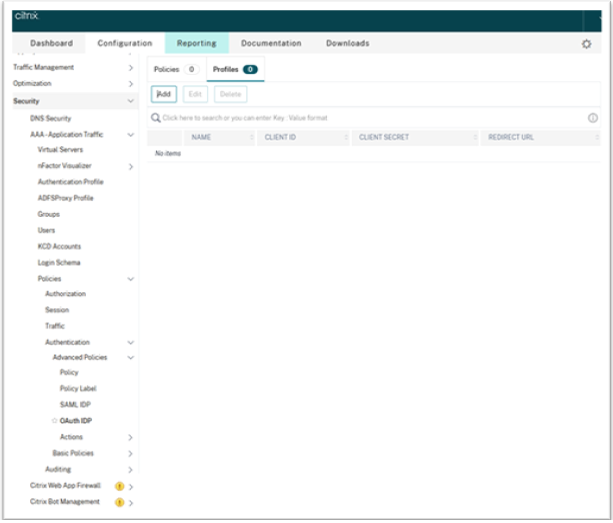

Um ein OAuth IdP-Profil über die GUI zu erstellen:

-

Melden Sie sich bei Ihrem lokalen Citrix Gateway-Verwaltungsportal an und navigieren Sie zu Security > AAA – Application Traffic > Policies > Authentication > Advanced Policies > OAuth IDP.

-

- Klicken Sie auf der Seite OAuth IdP auf die Registerkarte Profiles und dann auf Add.

-

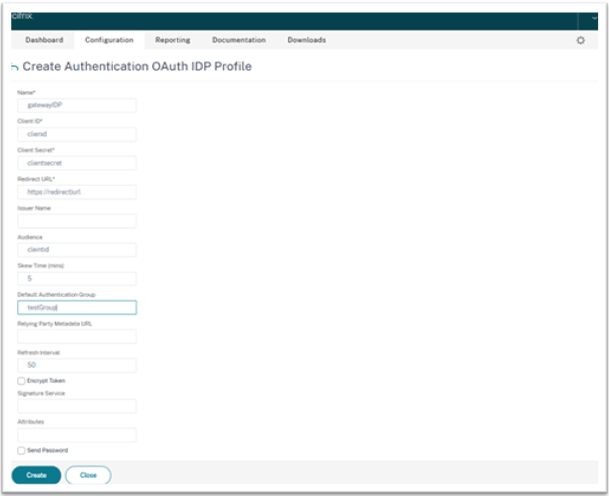

- Konfigurieren Sie das OAuth IdP-Profil.

-

-

Hinweis:

- Kopieren Sie die Werte für Client-ID, Secret und Redirect-URL aus der Registerkarte Citrix Cloud > Identity and Access Management > Authentication und fügen Sie sie ein, um die Verbindung zu Citrix Cloud herzustellen.

- Geben Sie die Gateway-URL korrekt in das Feld Issuer Name ein. Beispiel:

https://GatewayFQDN.com.- Kopieren Sie auch die Client-ID und fügen Sie sie in das Feld Audience ein.

- Send Password: Aktivieren Sie diese Option für die Single Sign-On-Unterstützung. Diese Option ist standardmäßig deaktiviert.

1. Legen Sie auf dem Bildschirm **Create Authentication OAuth IdP Profile** die Werte für die folgenden Parameter fest und klicken Sie auf **Create**.

- **Name** – Name des Authentifizierungsprofils. Muss mit einem Buchstaben, einer Zahl oder einem Unterstrich (_) beginnen. Der Name darf nur Buchstaben, Zahlen und die Zeichen Bindestrich (-), Punkt (.), Raute (#), Leerzeichen ( ), At (@), Gleichheitszeichen (=), Doppelpunkt (:) und Unterstrich enthalten. Sie können den Namen nach dem Erstellen des Profils nicht mehr ändern.

- **Client ID** – Eindeutige Zeichenfolge, die den SP identifiziert. Der Autorisierungsserver leitet die Client-Konfiguration anhand dieser ID ab. Maximale Länge: 127.

- **Client Secret** – Geheime Zeichenfolge, die vom Benutzer und Autorisierungsserver festgelegt wird. Maximale Länge: 239.

- **Redirect URL** – Endpunkt auf dem SP, an den Code/Token gesendet werden müssen.

- **Issuer Name** – Identität des Servers, dessen Token akzeptiert werden sollen. Maximale Länge: 127. Beispiel: `https://GatewayFQDN.com`.

- **Audience** – Zielempfänger für das vom IdP gesendete Token. Der Empfänger überprüft dieses Token.

- **Skew Time** – Diese Option gibt die zulässige Taktverschiebung (in Minuten) an, die Citrix ADC bei einem eingehenden Token zulässt. Wenn beispielsweise skewTime 10 beträgt, ist das Token von (aktuelle Zeit - 10) Minuten bis (aktuelle Zeit + 10) Minuten gültig, d. h. insgesamt 20 Minuten. Standardwert: 5.

- **Default Authentication Group** – Eine Gruppe, die der internen Gruppenliste der Sitzung hinzugefügt wird, wenn dieses Profil vom IdP ausgewählt wird und im nFactor-Flow verwendet werden kann. Sie kann im Ausdruck (AAA.USER.IS_MEMBER_OF(“xxx”)) für Authentifizierungsrichtlinien verwendet werden, um den nFactor-Flow der Relying Party zu identifizieren. Maximale Länge: 63

Für dieses Profil wird der Sitzung eine Gruppe hinzugefügt, um die Richtlinienauswertung zu vereinfachen und die Anpassung von Richtlinien zu unterstützen. Diese Gruppe ist die Standardgruppe, die bei erfolgreicher Authentifizierung zusätzlich zu den extrahierten Gruppen ausgewählt wird. Maximale Länge: 63.

Eine OAuth IdP-Richtlinie hinzufügen

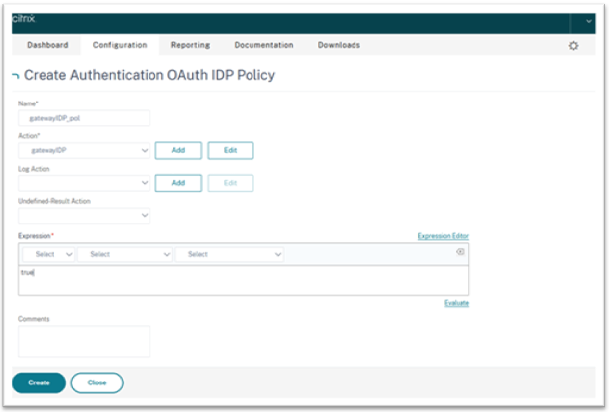

- Klicken Sie auf der OAuth IdP-Seite auf Policies und dann auf Add.

-

Legen Sie auf dem Bildschirm Create Authentication OAuth IdP Policy die Werte für die folgenden Parameter fest und klicken Sie auf Create.

- Name – Der Name der Authentifizierungsrichtlinie.

- Action – Name des zuvor erstellten Profils.

- Log Action – Name der Nachrichtenprotokollaktion, die verwendet werden soll, wenn eine Anforderung dieser Richtlinie entspricht. Kein Pflichtfeld.

- Undefined-Result Action – Aktion, die ausgeführt werden soll, wenn das Ergebnis der Richtlinienauswertung undefiniert ist (UNDEF). Kein Pflichtfeld.

- Expression – Standard-Syntaxausdruck, den die Richtlinie verwendet, um auf eine bestimmte Anforderung zu reagieren. Zum Beispiel: true.

- Comments – Beliebige Kommentare zur Richtlinie.

Hinweis:

Wenn sendPassword auf ON (standardmäßig OFF) gesetzt ist, werden Benutzeranmeldeinformationen verschlüsselt und über einen sicheren Kanal an Citrix Cloud übermittelt. Die Übermittlung von Benutzeranmeldeinformationen über einen sicheren Kanal ermöglicht es Ihnen, SSO für Citrix Virtual Apps and Desktops™ beim Start zu aktivieren.

Binden der OAuthIDP-Richtlinie und der LDAP-Richtlinie an den virtuellen Authentifizierungsserver

Sie müssen nun die OAuth IdP-Richtlinie an den virtuellen Authentifizierungsserver auf dem lokalen Citrix Gateway binden.

- Melden Sie sich bei Ihrem lokalen Citrix Gateway-Verwaltungsportal an und navigieren Sie zu Configuration > Security > AAA-Application Traffic > Policies > Authentication > Advanced Policies > Actions > LDAP.

- Klicken Sie auf dem Bildschirm LDAP Actions auf Add.

-

- Legen Sie auf dem Bildschirm „Create Authentication LDAP Server“ die Werte für die folgenden Parameter fest und klicken Sie auf Create.

- Name – Der Name der LDAP-Aktion.

- ServerName/ServerIP – Geben Sie den FQDN oder die IP des LDAP-Servers an.

- Wählen Sie die entsprechenden Werte für Security Type, Port, Server Type, Time-Out.

- Stellen Sie sicher, dass Authentication aktiviert ist.

-

Base DN – Basis, von der aus die LDAP-Suche gestartet werden soll. Zum Beispiel:

dc=aaa,dc=local. -

Administrator Bind DN: Benutzername der Bindung an den LDAP-Server. Zum Beispiel:

admin@aaa.local. - Administrator Password/Confirm Password: Kennwort zum Binden von LDAP.

- Klicken Sie auf Test Connection, um Ihre Einstellungen zu testen.

- Server Logon Name Attribute: Wählen Sie “sAMAccountName”.

- Andere Felder sind nicht obligatorisch und können daher nach Bedarf konfiguriert werden.

-

- Navigieren Sie zu Configuration > Security > AAA-Application Traffic > Policies > Authentication > Advanced Policies > Policy.

- Klicken Sie auf dem Bildschirm Authentication Policies auf Add.

-

Legen Sie auf der Seite Create Authentication Policy die Werte für die folgenden Parameter fest und klicken Sie auf **Create`.

- Name – Name der LDAP-Authentifizierungsrichtlinie.

- Action Type – Wählen Sie LDAP.

- Action – Wählen Sie die LDAP-Aktion.

- Expression – Standard-Syntaxausdruck, den die Richtlinie verwendet, um auf eine bestimmte Anforderung zu reagieren. Zum Beispiel: true**.

Binden des Zertifikats global an das VPN

- Das globale Binden des Zertifikats an das VPN erfordert CLI-Zugriff auf das lokale Citrix Gateway. Melden Sie sich mit Putty (oder Ähnlichem) über SSH am lokalen Citrix Gateway an.

- 1. Starten Sie ein Befehlszeilendienstprogramm, z. B. Putty.

- Melden Sie sich über SSH am lokalen Citrix Gateway an.

-

Geben Sie den folgenden Befehl ein:

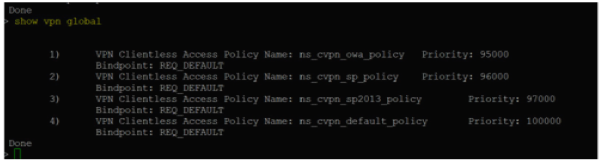

show vpn globalHinweis:

Es darf kein Zertifikat gebunden sein.

- Um die Zertifikate auf dem lokalen Citrix Gateway aufzulisten, geben Sie den folgenden Befehl ein:

show ssl certkey-

- Wählen Sie das entsprechende Zertifikat aus und geben Sie den folgenden Befehl ein, um das Zertifikat global an das VPN zu binden:

-

bind vpn global -certkey cert_key_name - wobei cert_key_name der Name des Zertifikats ist.

-

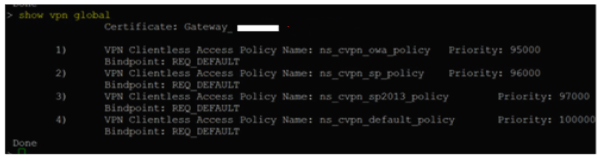

- Geben Sie den folgenden Befehl ein, um zu überprüfen, ob das Zertifikat global an das VPN gebunden ist:

show vpn global

Konfigurieren des Domänen-Pass-Through als Authentifizierungsmethode im Citrix Gateway

Nachdem Sie das Citrix Gateway als IdP eingerichtet haben, führen Sie die folgenden Schritte aus, um den Domänen-Pass-Through als Authentifizierungsmethode im Citrix Gateway zu konfigurieren.

Wenn der Domänen-Pass-Through als Authentifizierungsmethode festgelegt ist, verwendet der Client Kerberos-Tickets zur Authentifizierung anstelle von Anmeldeinformationen. Citrix Gateway unterstützt sowohl die Identitätswechsel- als auch die eingeschränkte Kerberos-Delegierung (KCD). Dieser Artikel beschreibt jedoch die KCD-Authentifizierung. Weitere Informationen finden Sie im Knowledge Center-Artikel CTX236593.

Die Konfiguration des Domänen-Pass-Through umfasst die folgenden Schritte:

- Konfiguration der eingeschränkten Kerberos-Delegierung

- Client-Konfiguration

Konfiguration der eingeschränkten Kerberos-Delegierung

-

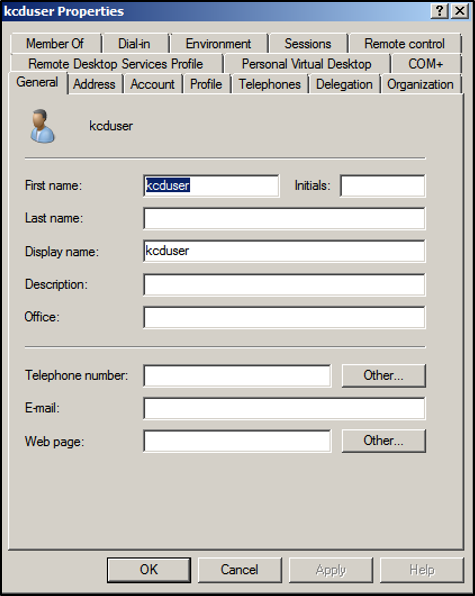

Erstellen Sie einen KCD-Benutzer im Active Directory

Kerberos basiert auf einem Ticket-Vergabe-System zur Authentifizierung von Benutzern an Ressourcen und umfasst einen Client, einen Server und ein Key Distribution Center (KDC).

Damit Kerberos funktioniert, muss der Client ein Ticket vom KDC anfordern. Der Client muss sich zuerst beim KDC mit seinem Benutzernamen, Kennwort und seiner Domäne authentifizieren, bevor er ein Ticket anfordert, das als AS-Anforderung bezeichnet wird.

-

Verknüpfen Sie den neuen Benutzer mit dem Service Principal Name (SPN).

Der SPN des Gateways wird vom Client zur Authentifizierung verwendet.

- Service Principal Name (SPN): Ein Service Principal Name (SPN) ist ein eindeutiger Bezeichner einer Dienstinstanz. Die Kerberos-Authentifizierung verwendet SPN, um eine Dienstinstanz mit einem Dienst-Anmeldekonto zu verknüpfen. Diese Funktion ermöglicht es einer Clientanwendung, die Dienstauthentifizierung eines Kontos anzufordern, auch wenn der Client den Kontonamen nicht kennt.

SetSPN ist die Anwendung zur Verwaltung von SPNs auf einem Windows-Gerät. Mit SetSPN können Sie SPN-Registrierungen anzeigen, bearbeiten und löschen.

- Öffnen Sie auf dem Active Directory-Server eine Eingabeaufforderung.

-

Geben Sie in der Eingabeaufforderung den folgenden Befehl ein:

setspn –A http/<LB fqdn> <domain\Kerberos user> -

Um die SPNs für den Kerberos-Benutzer zu bestätigen, führen Sie den folgenden Befehl aus:

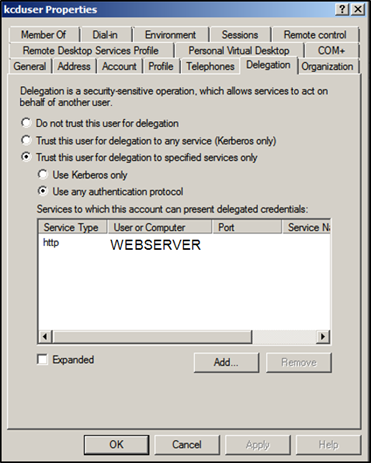

setspn –l <Kerberos user>Die Registerkarte “Delegation” wird nach Ausführung des Befehls

setspnangezeigt. -

Wählen Sie die Option Diesem Benutzer nur für die Delegierung an angegebene Dienste vertrauen und die Option Beliebiges Authentifizierungsprotokoll verwenden. Fügen Sie den Webserver hinzu und wählen Sie den HTTP-Dienst aus.

-

Erstellen Sie einen DNS-Eintrag, damit der Client den SPN des Gateways finden kann:

Fügen Sie einen TXT-DNS-Eintrag im Active Directory hinzu.

Hinweis:

Der Name muss mit _Kerberos beginnen, die Daten müssen der Domänenname sein. Der FQDN muss Kerberos.

anzeigen.

Ein in eine Domäne eingebundener Windows-Client verwendet _kerberos.fqdn, um Tickets anzufordern. Wenn der Client beispielsweise mit citrite.net verbunden ist, kann das Betriebssystem Tickets für alle Websites mit *.citrite.net abrufen. Wenn die Gateway-Domäne jedoch extern ist, wie z. B. gateway.citrix.com, kann das Client-Betriebssystem das Kerberos-Ticket nicht abrufen.

Daher müssen Sie einen DNS-TXT-Eintrag erstellen, der dem Client hilft, nach _kerberos.gateway.citrix.com zu suchen und das Kerberos-Ticket für die Authentifizierung abzurufen.

-

Konfigurieren Sie Kerberos als Authentifizierungsfaktor.

-

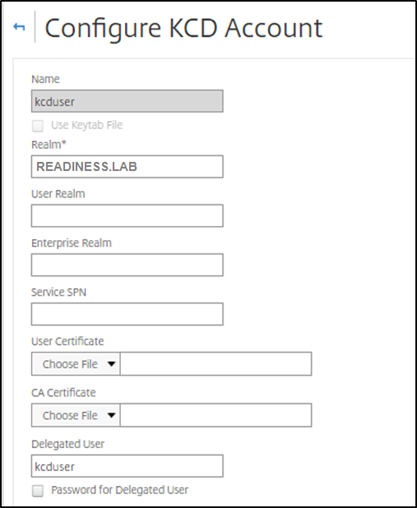

Erstellen Sie ein KCD-Konto für den NetScaler®-Benutzer. Hier haben wir uns entschieden, dies manuell zu tun, aber Sie können eine Keytab-Datei erstellen.

Hinweis:

Wenn Sie alternative Domänen (interne Domäne und externe Domäne) verwenden, müssen Sie den Dienst-SPN auf

HTTP/PublicFQDN.com@InternalDomain.extsetzen.- Realm – Kerberos-Realm. Normalerweise Ihr internes Domänensuffix.

- Benutzer-Realm – Dies ist das interne Domänensuffix Ihres Benutzers.

- Enterprise-Realm – Dies muss nur in bestimmten KDC-Bereitstellungen angegeben werden, in denen KDC einen Enterprise-Benutzernamen anstelle eines Prinzipalnamens erwartet.

- Delegierter Benutzer – Dies ist das NetScaler-Benutzerkonto für KCD, das Sie in den vorherigen Schritten in AD erstellt haben. Stellen Sie sicher, dass das Kennwort korrekt ist.

-

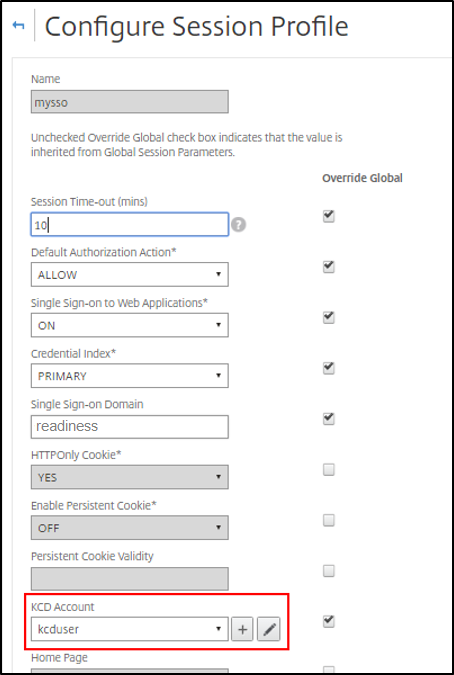

Stellen Sie sicher, dass das Sitzungsprofil das richtige KCD-Konto verwendet. Binden Sie die Sitzungsrichtlinie an den virtuellen Server für Authentifizierung, Autorisierung und Überwachung.

-

Binden Sie die Authentifizierungsrichtlinie an den virtuellen Server für Authentifizierung, Autorisierung und Überwachung. Diese Richtlinien verwenden Authentifizierungs-, Autorisierungs- und Überwachungsmethoden, die kein Kennwort vom Client abrufen, daher die Notwendigkeit, KCD zu verwenden. Sie müssen jedoch weiterhin den Benutzernamen und die Domäneninformationen im UPN-Format abrufen.

Hinweis:

Sie können die IP-Adresse oder einen EPA-Scan verwenden, um zwischen in die Domäne eingebundenen und nicht in die Domäne eingebundenen Geräten zu unterscheiden und Kerberos oder reguläres LDAP als Authentifizierungsfaktor zu verwenden.

-

Client konfigurieren

Um ein erfolgreiches Single Sign-On bei VDA zu ermöglichen, führen Sie Folgendes aus.

Voraussetzungen:

- In die Domäne eingebundener Computer

- Citrix Workspace 2112.1 oder höher mit aktivierter SSO-Einstellung

- Vertrauen Sie den erforderlichen URLs, die prüfen, ob die Verbindungen gesichert sind

- Kerberos vom Client und AD validieren. Das Client-Betriebssystem muss über Konnektivität zum AD verfügen, um Kerberos-Tickets zu erhalten.

Im Folgenden sind einige der im Browser zu vertrauenden URLs aufgeführt:

- Gateway-URL oder FQDN

- AD-FQDN

- Workspace-URL für SSO bei browserbasierten Starts.

-

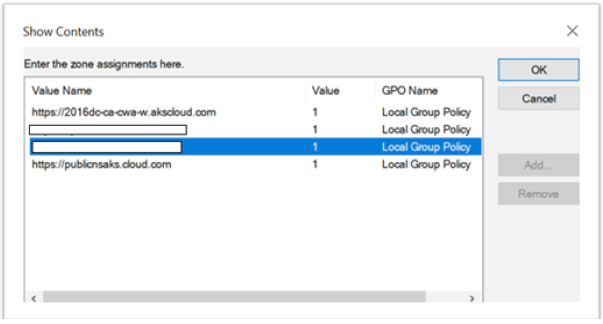

Wenn Sie Internet Explorer, Microsoft Edge oder Google Chrome verwenden, gehen Sie wie folgt vor:

- Starten Sie den Browser.

- Öffnen Sie den Editor für lokale Gruppenrichtlinien auf dem Client.

- Gehen Sie zu Computerkonfiguration > Windows-Komponente > Internet Explorer > Internetoptionen > Seite Sicherheit.

- Öffnen Sie die Liste der Site-zu-Zone-Zuweisungen und fügen Sie alle aufgeführten URLs mit dem Wert eins (1) hinzu.

- (Optional) Führen Sie

Gpupdateaus, um Richtlinien anzuwenden.

-

Wenn Sie den Mozilla Firefox-Browser verwenden, gehen Sie wie folgt vor:

- Öffnen Sie den Browser.

- Geben Sie

about:configin die Suchleiste ein. - Akzeptieren Sie das Risiko und fahren Sie fort.

- Geben Sie im Suchfeld negotiate ein.

-

Überprüfen Sie in der Liste der angezeigten Daten, ob network.negotiate-auth.trusted-uris auf den Domänenwert eingestellt ist.

Damit ist die Konfiguration auf Clientseite abgeschlossen.

-

Melden Sie sich über die Citrix Workspace-App oder den Browser bei Workspace an.

Dies sollte auf einem in die Domäne eingebundenen Gerät nicht zur Eingabe von Benutzername oder Kennwort auffordern.

Kerberos-Fehlerbehebung

Hinweis:

Sie müssen Domänenadministrator sein, um diesen Überprüfungsschritt auszuführen.

Führen Sie in der Eingabeaufforderung oder in Windows PowerShell den folgenden Befehl aus, um die Kerberos-Ticketvalidierung für den SPN-Benutzer zu überprüfen:

KLIST get host/FQDN of AD