Paso a través de dominio a Citrix Workspace mediante Citrix Gateway local como proveedor de identidades

Importante:

Este artículo te ayuda a configurar la autenticación de paso a través de dominio. Si ya has configurado Gateway local como IdP, salta a la sección Configurar el paso a través de dominio como método de autenticación en Citrix Gateway.

-

Citrix Cloud™ admite el uso de un Citrix Gateway local como proveedor de identidades para autenticar a los suscriptores que inician sesión en sus espacios de trabajo.

-

Al usar la autenticación de Citrix Gateway, puedes:

- Seguir autenticando a los usuarios a través de tu Citrix Gateway existente para que puedan acceder a los recursos de tu implementación local de Virtual Apps and Desktops a través de Citrix Workspace.

- Usar las funciones de autenticación, autorización y auditoría de Citrix Gateway con Citrix Workspace.

-

Proporcionar a tus usuarios acceso a los recursos que necesitan a través de Citrix Workspace mediante funciones como la autenticación de paso a través, tarjetas inteligentes, tokens seguros, directivas de acceso condicional y federación.

-

La autenticación de Citrix Gateway es compatible con las siguientes versiones de producto:

- Citrix Gateway 13.1.4.43 edición Advanced o posterior

Requisitos previos:

- Cloud Connectors: Necesitas al menos dos servidores en los que instalar el software Citrix Cloud Connector™.

- Un Active Directory y asegúrate de que el dominio esté registrado.

- Requisitos de Citrix Gateway

- Usa directivas avanzadas en el Gateway local debido a la obsolescencia de las directivas clásicas.

- Al configurar el Gateway para autenticar a los suscriptores en Citrix Workspace, el Gateway actúa como un proveedor de OpenID Connect. Los mensajes entre Citrix Cloud y Gateway se ajustan al protocolo OIDC, lo que implica la firma digital de tokens. Por lo tanto, debes configurar un certificado para firmar estos tokens.

- Sincronización de reloj: Citrix Gateway debe sincronizarse con la hora NTP.

- Para obtener más información, consulta Requisitos previos en la documentación de Citrix Cloud.

Antes de crear la directiva OAuth IdP, primero debes configurar Citrix Workspace o Cloud para usar Gateway como opción de autenticación en el IdP. Para obtener más información sobre cómo configurarlo, consulta Conectar un Citrix Gateway local a Citrix Cloud. Cuando completes la configuración, se generarán el ID de cliente, el Secreto y la URL de redirección necesarios para crear la directiva OAuth IdP.

El paso a través de dominio para Workspace para web está habilitado si usas Internet Explorer, Microsoft Edge, Mozilla Firefox y Google Chrome. El paso a través de dominio solo se habilita cuando el cliente se detecta correctamente.

Nota:

Si un usuario prefiere el cliente HTML5 o el administrador lo impone, el método de autenticación de paso a través de dominio no está habilitado.

Al iniciar la URL de StoreFront en un navegador, se muestra el mensaje Detectar Receiver.

Si los dispositivos están administrados, configura la directiva de grupo para deshabilitar este mensaje en lugar de deshabilitar la detección de clientes. Para obtener más información, consulta:

- URLAllowlist en la documentación de Microsoft.

- URLAllowlist en la documentación de Google Chrome.

Nota:

El controlador de protocolo usado por la aplicación Citrix Workspace es receiver:. Configúralo como una de las URL permitidas.

Los usuarios también pueden seleccionar la casilla de verificación como se muestra en el siguiente mensaje de ejemplo para una URL de StoreFront en el mensaje de detección de cliente. Al seleccionar esta casilla de verificación también se evita el mensaje en los lanzamientos posteriores.

Los siguientes pasos explican cómo se puede configurar Citrix Gateway como IdP.

Crear una directiva OAuth IdP en el Citrix Gateway local

La creación de una directiva de autenticación OAuth IdP implica las siguientes tareas:

- Crear un perfil OAuth IdP.

- Agregar una directiva OAuth IdP.

- Vincular la directiva OAuth IdP a un servidor virtual.

- Vincular el certificado globalmente.

Crear un perfil OAuth IdP

- 1. Para crear un perfil OAuth IdP mediante la CLI, escribe lo siguiente en el símbolo del sistema:

```

- add authentication OAuthIdPProfile <name> [-clientID <string>][-clientSecret ][-redirectURL <URL>][-issuer <string>][-audience <string>][-skewTime <mins>] [-defaultAuthenticationGroup <string>]

- add authentication OAuthIdPPolicy <name> -rule <expression> [-action <string> [-undefAction <string>] [-comment <string>][-logAction <string>]

add authentication ldapAction <name> -serverIP <IP> -ldapBase "dc=aaa,dc=local"

ldapBindDn <administrator@aaa.local> -ldapBindDnPassword <password> -ldapLoginName sAMAccountName

add authentication policy <name> -rule <expression> -action <string>

- bind authentication vserver auth_vs -policy <ldap_policy_name> -priority <integer> -gotoPriorityExpression NEXT

- bind authentication vserver auth_vs -policy <OAuthIdPPolicyName> -priority <integer> -gotoPriorityExpression END

- bind vpn global –certkey <>

<!--NeedCopy--> ```

-

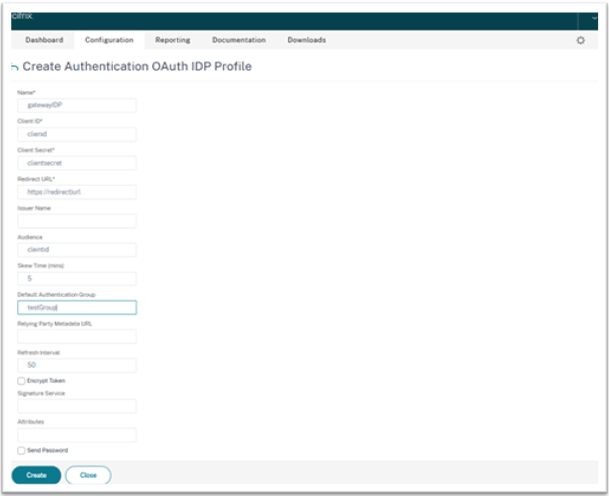

Para crear un perfil OAuth IdP mediante la GUI:

-

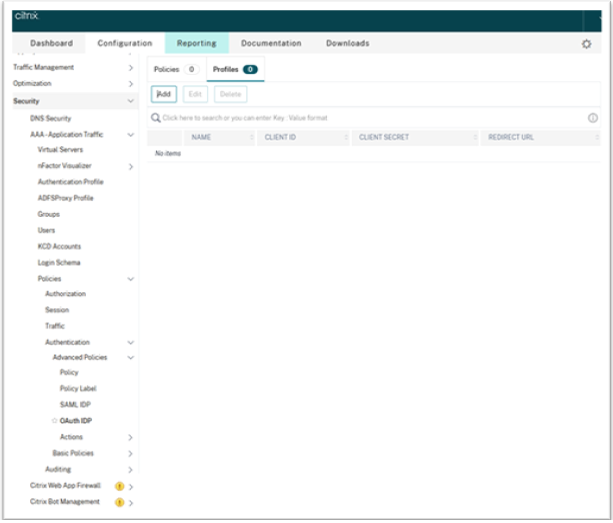

Inicia sesión en tu portal de administración de Citrix Gateway local y navega a Seguridad > AAA – Tráfico de aplicaciones > Directivas > Autenticación > Directivas avanzadas > OAuth IDP.

-

- En la página OAuth IdP, haz clic en la ficha Perfiles y haz clic en Agregar.

-

- Configura el perfil OAuth IdP.

-

-

Nota:

- Copia y pega los valores de ID de cliente, Secreto y URL de redirección de la ficha Citrix Cloud > Administración de identidades y accesos > Autenticación para establecer la conexión con Citrix Cloud.

- Introduce la URL de Gateway correctamente en el campo Nombre del emisor. Por ejemplo,

https://GatewayFQDN.com.- También copia y pega el ID de cliente en el campo Audiencia.

- Enviar contraseña: Habilita esta opción para la compatibilidad con el inicio de sesión único. Esta opción está deshabilitada de forma predeterminada.

1. En la pantalla **Crear perfil OAuth IdP de autenticación**, establece los valores para los siguientes parámetros y haz clic en **Crear**.

- **Nombre**: Nombre del perfil de autenticación. Debe comenzar con una letra, un número o el carácter de subrayado (_). El nombre solo debe contener letras, números y los caracteres guion (-), punto (.), almohadilla (#), espacio ( ), arroba (@), igual (=), dos puntos (:) y subrayado. No puedes cambiar el nombre después de crear el perfil.

- **ID de cliente**: Cadena única que identifica al SP. El servidor de autorización infiere la configuración del cliente usando este ID. Longitud máxima: 127.

- **Secreto de cliente**: Cadena secreta establecida por el usuario y el servidor de autorización. Longitud máxima: 239.

- **URL de redirección**: Punto final en el SP al que se debe publicar el código/token.

- **Nombre del emisor**: Identidad del servidor cuyos tokens deben aceptarse. Longitud máxima: 127. Ejemplo: `https://GatewayFQDN.com`.

- **Audiencia**: Destinatario objetivo del token enviado por el IdP. El destinatario verifica este token.

- **Tiempo de desviación**: Esta opción especifica la desviación de reloj permitida (en minutos) que Citrix ADC permite en un token entrante. Por ejemplo, si el tiempo de desviación es 10, el token es válido desde (hora actual - 10) minutos hasta (hora actual + 10) minutos, es decir, 20 minutos en total. Valor predeterminado: 5.

- **Grupo de autenticación predeterminado**: Un grupo agregado a la lista de grupos internos de la sesión cuando el IdP elige este perfil, que se puede usar en el flujo nFactor. Se puede usar en la expresión (AAA.USER.IS_MEMBER_OF(“xxx”)) para que las directivas de autenticación identifiquen el flujo nFactor relacionado con la parte que confía. Longitud máxima: 63

Se agrega un grupo a la sesión para este perfil para simplificar la evaluación de directivas y ayudar a personalizar las directivas. Este grupo es el grupo predeterminado que se elige cuando la autenticación se realiza correctamente, además de los grupos extraídos. Longitud máxima: 63.

Agregar una directiva OAuth IdP

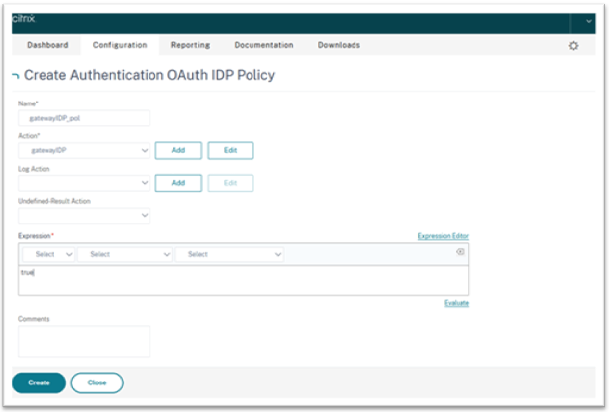

- En la página OAuth IdP, haz clic en Directivas y haz clic en Agregar.

-

En la pantalla Crear directiva OAuth IdP de autenticación, establece los valores para los siguientes parámetros y haz clic en Crear.

- Nombre – El nombre de la política de autenticación.

- Acción – Nombre del perfil creado anteriormente.

- Acción de registro – Nombre de la acción de registro de mensajes que se utilizará cuando una solicitud coincida con esta política. Campo no obligatorio.

- Acción de resultado indefinido – Acción a realizar si el resultado de la evaluación de la política es indefinido (UNDEF). Campo no obligatorio.

- Expresión – Expresión de sintaxis predeterminada que la política utiliza para responder a una solicitud específica. Por ejemplo, true.

- Comentarios – Cualquier comentario sobre la política.

Nota:

Cuando

sendPasswordestá configurado en ON (OFF por defecto), las credenciales del usuario se cifran y se transmiten a través de un canal seguro a Citrix Cloud. La transmisión de credenciales de usuario a través de un canal seguro te permite habilitar el inicio de sesión único (SSO) en Citrix Virtual Apps and Desktops™ al iniciar.

Vincular la política OAuth IdP y la política LDAP al servidor de autenticación virtual

Ahora necesitas vincular la política OAuth IdP al servidor de autenticación virtual en Citrix Gateway local.

- Inicia sesión en tu portal de administración de Citrix Gateway local y navega hasta Configuración > Seguridad > Tráfico AAA-Aplicación > Políticas > Autenticación > Políticas avanzadas > Acciones > LDAP.

- En la pantalla Acciones LDAP, haz clic en Agregar.

-

- En la pantalla Crear servidor LDAP de autenticación, establece los valores para los siguientes parámetros y haz clic en Crear.

- Nombre – El nombre de la acción LDAP.

- ServerName/ServerIP – Proporciona el FQDN o la IP del servidor LDAP.

- Elige los valores adecuados para Tipo de seguridad, Puerto, Tipo de servidor, Tiempo de espera.

- Asegúrate de que la opción Autenticación esté marcada.

-

DN base – Base desde la que iniciar la búsqueda LDAP. Por ejemplo,

dc=aaa,dc=local. -

DN de enlace del administrador: Nombre de usuario del enlace al servidor LDAP. Por ejemplo,

admin@aaa.local. - Contraseña del administrador/Confirmar contraseña: Contraseña para enlazar LDAP.

- Haz clic en Probar conexión para probar tu configuración.

- Atributo de nombre de inicio de sesión del servidor: Elige “sAMAccountName”.

- Otros campos no son obligatorios y, por lo tanto, se pueden configurar según sea necesario.

-

- Navega hasta Configuración > Seguridad > Tráfico AAA-Aplicación > Políticas > Autenticación > Políticas avanzadas > Política.

- En la pantalla Políticas de autenticación, haz clic en Agregar.

-

En la página Crear política de autenticación, establece los valores para los siguientes parámetros y haz clic en Crear.

- Nombre – Nombre de la política de autenticación LDAP.

- Tipo de acción – Elige LDAP.

- Acción – Elige la acción LDAP.

- Expresión – Expresión de sintaxis predeterminada que la política utiliza para responder a una solicitud específica. Por ejemplo, true.

Vincular el certificado globalmente a la VPN

- La vinculación del certificado globalmente a la VPN requiere acceso CLI a Citrix Gateway local. Utiliza Putty (o similar) para iniciar sesión en Citrix Gateway local mediante SSH.

- 1. Inicia una utilidad de línea de comandos, como Putty.

- Inicia sesión en Citrix Gateway local mediante SSH.

-

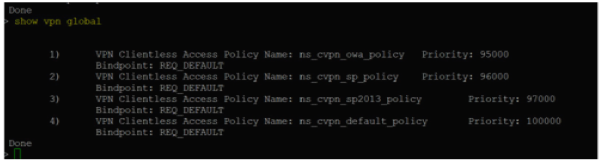

Escribe el siguiente comando:

show vpn globalNota:

No debe haber ningún certificado vinculado.

- Para listar los certificados en Citrix Gateway local, escribe el siguiente comando:

show ssl certkey-

- Selecciona el certificado adecuado y escribe el siguiente comando para vincular el certificado globalmente a la VPN:

-

bind vpn global -certkey cert_key_name - donde

cert_key_namees el nombre del certificado. -

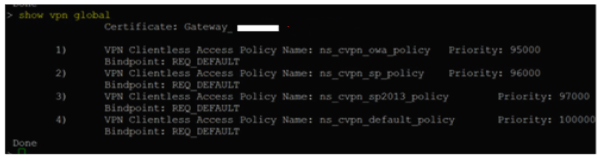

- Escribe el siguiente comando para comprobar si el certificado está vinculado globalmente a la VPN:

show vpn global

Configurar el paso a través de dominio como método de autenticación en Citrix Gateway

Cuando hayas completado la configuración de Citrix Gateway como IdP, realiza los siguientes pasos para configurar el paso a través de dominio como método de autenticación en Citrix Gateway.

Cuando el paso a través de dominio se establece como método de autenticación, el cliente utiliza tickets Kerberos para autenticarse en lugar de credenciales. Citrix Gateway es compatible con la suplantación de identidad y la delegación restringida de Kerberos (KCD). Sin embargo, este artículo describe la autenticación KCD. Para obtener más información, consulta el artículo del Centro de conocimiento CTX236593.

La configuración del paso a través de dominio incluye los siguientes pasos:

- Configuración de la delegación restringida de Kerberos

- Configuración del cliente

Configuración de la delegación restringida de Kerberos

-

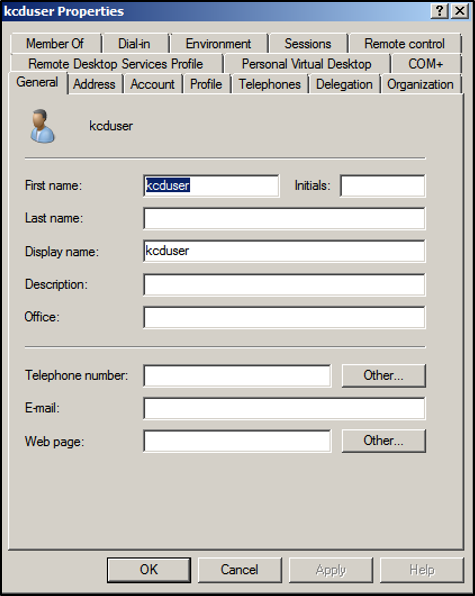

Crear un usuario KCD en Active Directory

Kerberos funciona con un sistema de concesión de tickets para autenticar usuarios en los recursos, e implica un cliente, un servidor y un Centro de distribución de claves (KDC).

Para que Kerberos funcione, el cliente necesita solicitar un ticket al KDC. El cliente debe autenticarse primero en el KDC utilizando su nombre de usuario, contraseña y dominio antes de solicitar un ticket, denominado solicitud AS.

-

Asociar el nuevo usuario con el Nombre principal de servicio (SPN).

El SPN de Gateway es utilizado por el cliente para autenticarse.

- Nombre principal de servicio (SPN): Un Nombre principal de servicio (SPN) es un identificador único de una instancia de servicio. La autenticación Kerberos utiliza el SPN para asociar una instancia de servicio con una cuenta de inicio de sesión de servicio. Esta función permite que una aplicación cliente solicite la autenticación de servicio de una cuenta incluso si el cliente no tiene el nombre de la cuenta.

SetSPN es la aplicación para gestionar SPN en un dispositivo Windows. Con SetSPN, puedes ver, editar y eliminar registros de SPN.

- En el servidor de Active Directory, abre un símbolo del sistema.

-

En el símbolo del sistema, introduce el siguiente comando:

setspn –A http/<LB fqdn> <domain\Kerberos user> -

Para confirmar los SPN del usuario Kerberos, ejecuta el siguiente comando:

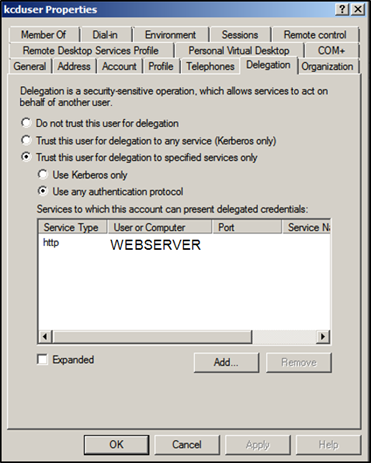

setspn –l <Kerberos user>La ficha Delegación aparece después de ejecutar el comando

setspn. -

Selecciona la opción Confiar en este usuario solo para la delegación a servicios especificados y la opción Usar cualquier protocolo de autenticación. Agrega el servidor web y selecciona el servicio HTTP.

-

Crea un registro DNS para que el cliente encuentre el SPN de Gateway:

Agrega un registro DNS TXT en Active Directory.

Nota:

El nombre debe comenzar con _Kerberos, los datos deben ser el nombre de dominio. El FQDN debe mostrar Kerberos.

.

Un cliente unido a un dominio de Windows usa _kerberos.fqdn para solicitar tickets. Por ejemplo, si el cliente está unido a citrite.net, el sistema operativo puede obtener tickets para cualquier sitio web con *.citrite.net. Sin embargo, si el dominio de Gateway es externo, como gateway.citrix.com, el sistema operativo del cliente no puede obtener el ticket Kerberos.

Por lo tanto, debes crear un registro DNS TXT que ayude al cliente a buscar _kerberos.gateway.citrix.com y obtener el ticket Kerberos para la autenticación.

-

Configura Kerberos como factor de autenticación.

-

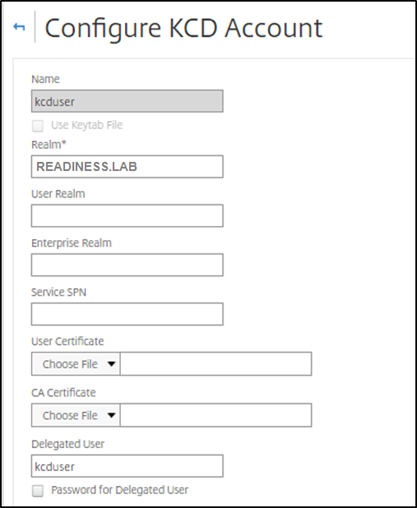

Crea una cuenta KCD para el usuario de NetScaler®. Aquí optamos por hacerlo manualmente, pero puedes crear un archivo keytab.

Nota:

Si usas dominios alternativos (dominio interno y dominio externo), debes establecer el SPN de servicio en

HTTP/PublicFQDN.com@InternalDomain.ext.- Realm - Realm de Kerberos. Normalmente, el sufijo de tu dominio interno.

- User Realm - Este es el sufijo del dominio interno de tu usuario.

- Enterprise Realm - Esto solo debe proporcionarse en ciertas implementaciones de KDC donde KDC espera el nombre de usuario de Enterprise en lugar del nombre principal.

- Usuario delegado - Esta es la cuenta de usuario de NetScaler para KCD que creaste en AD en los pasos anteriores. Asegúrate de que la contraseña sea correcta.

-

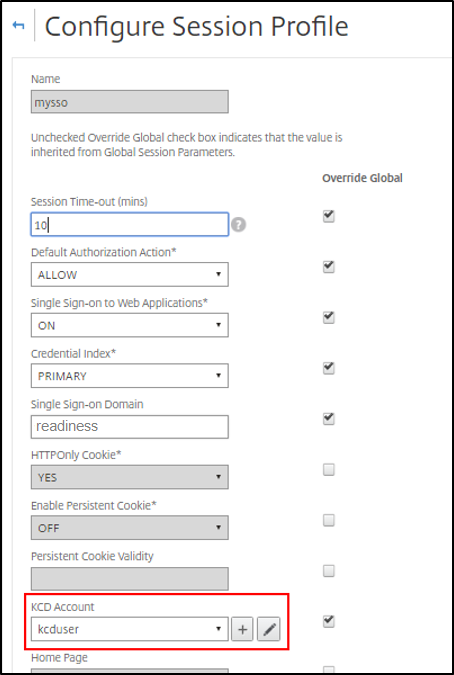

Asegúrate de que el perfil de sesión esté usando la cuenta KCD correcta. Vincula la política de sesión al servidor virtual de autenticación, autorización y auditoría.

-

Vincula la política de autenticación al servidor virtual de autenticación, autorización y auditoría. Estas políticas usan métodos de autenticación, autorización y auditoría que no obtienen una contraseña del cliente, de ahí la necesidad de usar KCD. Sin embargo, aún deben obtener el nombre de usuario y la información del dominio, en formato UPN.

Nota:

Puedes usar la dirección IP o el escaneo EPA para diferenciar los dispositivos unidos a un dominio y los no unidos a un dominio, y usar Kerberos o LDAP regular como factor de autenticación.

-

Configura el cliente

Para permitir el inicio de sesión único (SSO) correcto en VDA, realiza lo siguiente.

Requisitos previos:

- Máquina unida a un dominio

- Citrix Workspace 2112.1 o posterior con la configuración de SSO habilitada

- Confía en las URL necesarias que verifican si las conexiones son seguras

- Valida Kerberos desde el cliente y AD. El sistema operativo del cliente debe tener conectividad con AD para obtener tickets Kerberos.

A continuación, se muestran algunas de las URL en las que se debe confiar en el navegador:

- URL de Gateway o FQDN

- FQDN de AD

- URL de Workspace para SSO desde lanzamientos basados en navegador.

-

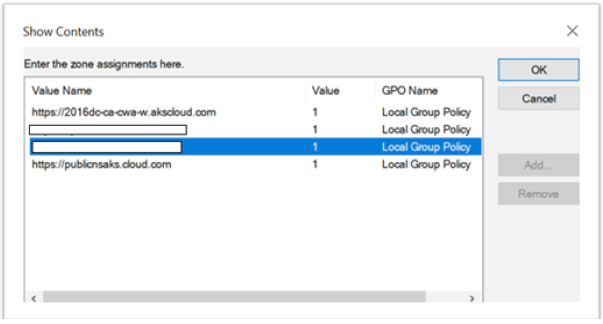

Si usas Internet Explorer, Microsoft Edge o Google Chrome, haz lo siguiente:

- Inicia el navegador.

- Abre el Editor de políticas de grupo local en el cliente.

- Ve a Configuración del equipo > Componentes de Windows > Internet Explorer > Panel de control de Internet > Página de seguridad.

- Abre la lista Asignación de sitios a zonas y agrega todas las URL enumeradas con el valor uno (1).

- (Opcional) Ejecuta

Gpupdatepara aplicar las políticas.

-

Si usas el navegador Mozilla Firefox, haz lo siguiente:

- Abre el navegador.

- Escribe

about:configen la barra de búsqueda. - Acepta el riesgo y continúa.

- En el campo de búsqueda, escribe negotiate.

-

De la lista de datos rellenados, verifica si network.negotiate-auth.trusted-uris está configurado con el valor de dominio.

Esto completa la configuración del lado del cliente.

-

Inicia sesión en Workspace usando la aplicación Citrix Workspace o el navegador.

Esto no debe solicitar un nombre de usuario o contraseña en un dispositivo unido a un dominio.

Solución de problemas de Kerberos

Nota:

Debes ser administrador de dominio para ejecutar este paso de verificación.

En el símbolo del sistema o en Windows PowerShell, ejecuta el siguiente comando para verificar la validación del ticket Kerberos para el usuario SPN:

KLIST get host/FQDN of AD