-

Notas de la versión de los parches acumulativos

-

Notas de la versión de XenMobile Server 10.16

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 8

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 7

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 6

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 5

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 4

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 3

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 2

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 1

-

-

Notas de la versión de XenMobile Server 10.15

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 13

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 12

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 11

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 10

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 9

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 8

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 7

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 6

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 5

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 4

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 3

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 2

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 1

-

-

Notas de la versión de XenMobile Server 10.14

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 13

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 12

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 11

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 10

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 9

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 8

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 7

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 6

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 5

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 4

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 3

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 2

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 1

-

-

-

-

Directiva de dispositivo de control de actualizaciones del SO

-

Directivas de administración declarativa de dispositivos (versión preliminar técnica)

-

Directiva de dispositivo de cuenta de Google (versión preliminar técnica)

-

Directiva de dispositivo de código de acceso (versión preliminar técnica)

-

Directiva de dispositivo de aplicación de actualizaciones de software (versión preliminar técnica)

-

Directiva de dispositivo de suscripciones de estado (versión preliminar técnica)

-

Directiva de dispositivo de identidad de usuario (versión preliminar técnica)

-

-

Directiva de dispositivo de atestación de estado del dispositivo

-

Directiva de dispositivo de importación de perfiles de iOS y macOS

-

Directiva de dispositivo de clave de Knox Platform for Enterprise

-

Directiva de dispositivo de eliminación de perfiles de aprovisionamiento

-

Directiva de dispositivo SCEP

-

Directiva de dispositivo de protección de información de Windows

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

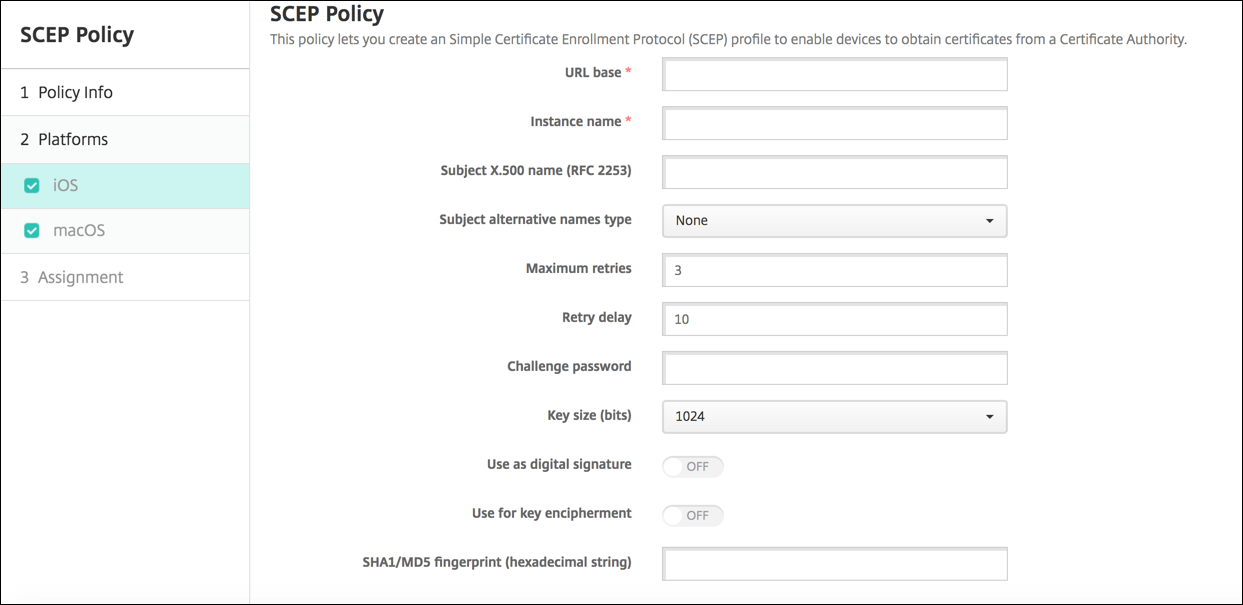

Política de dispositivo SCEP

Esta política te permite configurar dispositivos iOS y macOS para recuperar un certificado mediante el Protocolo simple de inscripción de certificados (SCEP) desde un servidor SCEP externo. Si quieres entregar un certificado al dispositivo mediante SCEP desde una PKI conectada a XenMobile, debes crear una entidad PKI y un proveedor PKI en modo distribuido. Para obtener más información, consulta Entidades PKI.

Para agregar o configurar esta política, ve a Configurar > Políticas de dispositivo. Para obtener más información, consulta Políticas de dispositivo.

Configuración de iOS

- URL base: Escribe la dirección del servidor SCEP para definir dónde se envían las solicitudes SCEP, a través de HTTP o HTTPS. La clave privada no se envía con la solicitud de firma de certificado (CSR), por lo que podría ser seguro enviar la solicitud sin cifrar. Sin embargo, si se permite reutilizar la contraseña de un solo uso, debes usar HTTPS para proteger la contraseña. Este paso es obligatorio.

- Nombre de instancia: Escribe cualquier cadena que el servidor SCEP reconozca. Por ejemplo, puede ser un nombre de dominio como example.org. Si una CA tiene varios certificados de CA, puedes usar este campo para distinguir el dominio requerido. Este paso es obligatorio.

- Nombre de sujeto X.500 (RFC 2253): Escribe la representación de un nombre X.500 representado como una matriz de identificador de objeto (OID) y valor. Por ejemplo, /C=US/O=Apple Inc./CN=foo/1.2.5.3=bar, que podría traducirse como: [ [ [“C”, “US”] ], [ [“O”, “Apple Inc.”] ], …, [ [“1.2.5.3”, “bar” ] ] ]. Puedes representar los OID como números con puntos y atajos para país (C), localidad (L), estado (ST), organización (O), unidad organizativa (OU) y nombre común (CN).

- Tipo de nombres alternativos de sujeto: Haz clic en un tipo de nombre alternativo en la lista desplegable. La política SCEP puede especificar un tipo de nombre alternativo opcional que proporciona los valores requeridos por la CA para emitir un certificado. Puedes especificar Ninguno, Nombre RFC 822, Nombre DNS o URI.

- Reintentos máximos: Escribe el número de veces que un dispositivo puede reintentar cuando el servidor SCEP envía una respuesta PENDIENTE. El valor predeterminado es 3.

- Retraso de reintento: Escribe el número de segundos que esperar entre reintentos posteriores. El primer reintento se realiza sin demora. El valor predeterminado es 10.

- Contraseña de desafío: Introduce un secreto precompartido.

- Tamaño de clave (bits): Selecciona 2048 o superior como tamaño de clave en bits.

- Usar como firma digital: Especifica si quieres que el certificado se use como firma digital. Si alguien usa el certificado para verificar una firma digital, como verificar si un certificado fue emitido por una CA, el servidor SCEP verificaría que el certificado se puede usar de esta manera antes de usar la clave pública para descifrar el hash.

- Usar para cifrado de clave: Especifica si quieres que el certificado se use para cifrado de clave. Si un servidor usa la clave pública en un certificado proporcionado por un cliente para verificar que una parte de los datos se cifró usando la clave privada, el servidor primero verificaría si el certificado se puede usar para cifrado de clave. Si no, la operación falla.

-

Huella digital SHA1/MD5 (cadena hexadecimal): Si tu CA usa HTTP, usa este campo para proporcionar la huella digital del certificado de CA, que el dispositivo usa para confirmar la autenticidad de la respuesta de la CA durante la inscripción. Puedes introducir una huella digital SHA1 o MD5, o puedes seleccionar un certificado para importar su firma.

-

Configuración de la política

-

Quitar política: Elige un método para programar la eliminación de la política. Las opciones disponibles son Seleccionar fecha y Duración hasta la eliminación (en horas)

- Seleccionar fecha: Haz clic en el calendario para seleccionar la fecha específica de eliminación.

- Duración hasta la eliminación (en horas): Escribe un número, en horas, hasta que se produzca la eliminación de la política. Solo disponible para iOS 6.0 y versiones posteriores.

-

Quitar política: Elige un método para programar la eliminación de la política. Las opciones disponibles son Seleccionar fecha y Duración hasta la eliminación (en horas)

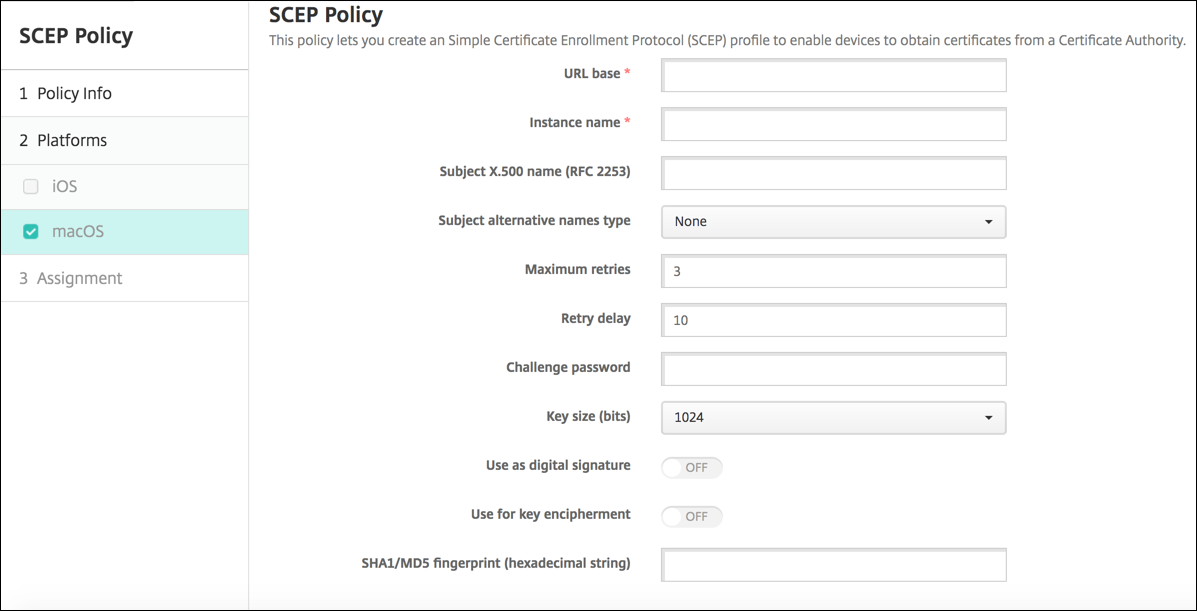

Configuración de macOS

- URL base: Escribe la dirección del servidor SCEP para definir dónde se envían las solicitudes SCEP, a través de HTTP o HTTPS. La clave privada no se envía con la solicitud de firma de certificado (CSR), por lo que puede ser seguro enviar la solicitud sin cifrar. Sin embargo, si se permite reutilizar la contraseña de un solo uso, debes usar HTTPS para proteger la contraseña. Este paso es obligatorio.

- Nombre de instancia: Escribe cualquier cadena que el servidor SCEP reconozca. Por ejemplo, puede ser un nombre de dominio como example.org. Si una CA tiene varios certificados de CA, puedes usar este campo para distinguir el dominio requerido. Este paso es obligatorio.

- Nombre de sujeto X.500 (RFC 2253): Escribe la representación de un nombre X.500 representado como una matriz de identificador de objeto (OID) y valor. Por ejemplo, /C=US/O=Apple Inc./CN=foo/1.2.5.3=bar, que se traduciría como: [ [ [“C”, “US”] ], [ [“O”, “Apple Inc.”] ], …, [ [“1.2.5.3”, “bar” ] ] ]. Puedes representar los OID como números con puntos y atajos para país (C), localidad (L), estado (ST), organización (O), unidad organizativa (OU) y nombre común (CN).

- Tipo de nombres alternativos de sujeto: Haz clic en un tipo de nombre alternativo en la lista desplegable. La política SCEP puede especificar un tipo de nombre alternativo opcional que proporciona los valores requeridos por la CA para emitir un certificado. Puedes especificar Ninguno, Nombre RFC 822, Nombre DNS o URI.

- Reintentos máximos: Escribe el número de veces que un dispositivo puede reintentar cuando el servidor SCEP envía una respuesta PENDIENTE. El valor predeterminado es 3.

- Retraso de reintento: Escribe el número de segundos que esperar entre reintentos posteriores. El primer reintento se realiza sin demora. El valor predeterminado es 10.

- Contraseña de desafío: Escribe un secreto precompartido.

- Tamaño de clave (bits): Selecciona 2048 o superior como tamaño de clave en bits.

- Usar como firma digital: Especifica si quieres que el certificado se use como firma digital. Si alguien usa el certificado para verificar una firma digital, como verificar si un certificado fue emitido por una CA, el servidor SCEP verificaría que el certificado se puede usar de esta manera antes de usar la clave pública para descifrar el hash.

- Usar para cifrado de clave: Especifica si quieres que el certificado se use para cifrado de clave. Si un servidor usa la clave pública en un certificado proporcionado por un cliente para verificar que una parte de los datos se cifró usando la clave privada, el servidor primero verificaría si el certificado se puede usar para cifrado de clave. Si no, la operación falla.

-

Huella digital SHA1/MD5 (cadena hexadecimal): Si tu CA usa HTTP, usa este campo para proporcionar la huella digital del certificado de CA, que el dispositivo usa para confirmar la autenticidad de la respuesta de la CA durante la inscripción. Puedes introducir una huella digital SHA1 o MD5, o puedes seleccionar un certificado para importar su firma.

-

Configuración de la política

-

Quitar política: Elige un método para programar la eliminación de la política. Las opciones disponibles son Seleccionar fecha y Duración hasta la eliminación (en horas)

- Seleccionar fecha: Haz clic en el calendario para seleccionar la fecha específica de eliminación.

- Duración hasta la eliminación (en horas): Escribe un número, en horas, hasta que se produzca la eliminación de la política.

- Permitir al usuario quitar la política: Puedes seleccionar cuándo los usuarios pueden quitar la política de su dispositivo. Selecciona Siempre, Se requiere código de acceso o Nunca en el menú. Si seleccionas Se requiere código de acceso, escribe un código de acceso en el campo Código de acceso de eliminación.

- Ámbito del perfil: Selecciona si esta política se aplica a un Usuario o a un Sistema completo. El valor predeterminado es Usuario. Esta opción solo está disponible en macOS 10.7 y versiones posteriores.

-

Quitar política: Elige un método para programar la eliminación de la política. Las opciones disponibles son Seleccionar fecha y Duración hasta la eliminación (en horas)

Compartir

Compartir

En este artículo

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.