-

Intégration d'Endpoint Management avec Microsoft Endpoint Manager

-

Préparer l'inscription des appareils et la distribution des ressources

-

Certificats et authentification

-

Authentification par domaine ou par domaine et jeton de sécurité

-

Authentification par certificat client ou par certificat et domaine

-

Authentification avec Azure Active Directory via Citrix Cloud™

-

Authentification avec l'administration basée sur les groupes Azure Active Directory

-

Authentification avec Azure Active Directory via Citrix Gateway pour l'inscription MAM

-

Authentification avec Okta via Citrix Gateway pour l'inscription MAM

-

Authentification avec un Citrix Gateway sur site via Citrix Cloud

-

-

-

Migrer de l'administration des appareils vers Android Enterprise

-

Android Enterprise hérité pour les clients Google Workspace (anciennement G Suite)

-

Contrôler les connexions d'appareils Android à l'aide de Firebase Cloud Messaging

-

Prise en charge des commentaires sur les configurations gérées (aperçu technique)

-

-

-

Stratégie d'appareil de restrictions de désinstallation d'application

-

Stratégies de gestion déclarative des appareils (aperçu technique)

-

Stratégie d'appareil d'attestation de l'intégrité de l'appareil

-

Stratégie d'appareil de désinstallation d'Endpoint Management

-

Application de la conformité pour les appareils Android (aperçu technique)

-

Stratégie d'appareil de nombre maximal d'utilisateurs résidents

-

Stratégie d'appareil de mise à jour du système d'exploitation

-

Stratégie d'appareil de période de grâce de verrouillage par code secret

-

Stratégie d'appareil de suppression de profil de provisioning

-

Stratégies Siri et de dictée

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Stratégies Siri et de dictée

Lorsque les utilisateurs posent une question à Siri ou dictent du texte sur des appareils iOS gérés, Apple collecte les données vocales dans le but d’améliorer Siri. Les données vocales transitent par les services cloud d’Apple et se trouvent donc en dehors du conteneur sécurisé de Citrix Endpoint Management. Le texte résultant de la dictée reste cependant à l’intérieur du conteneur.

Citrix Endpoint Management vous permet de bloquer les services Siri et de dictée, selon vos besoins de sécurité.

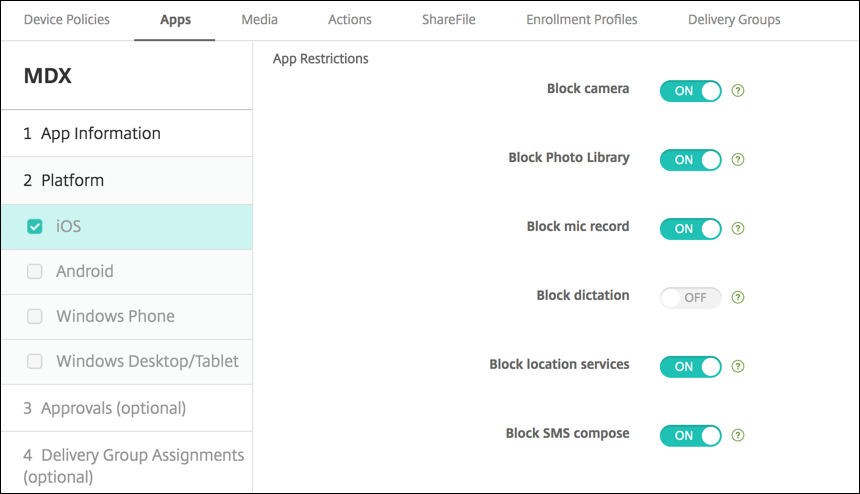

Dans les déploiements MAM, la stratégie Bloquer la dictée pour chaque application est Activée par défaut, ce qui désactive le microphone de l’appareil. Définissez-la sur Désactivée si vous souhaitez autoriser la dictée. Vous pouvez trouver la stratégie dans la console Citrix Endpoint Management sous Configurer > Applications. Sélectionnez l’application, cliquez sur Modifier, puis cliquez sur iOS.

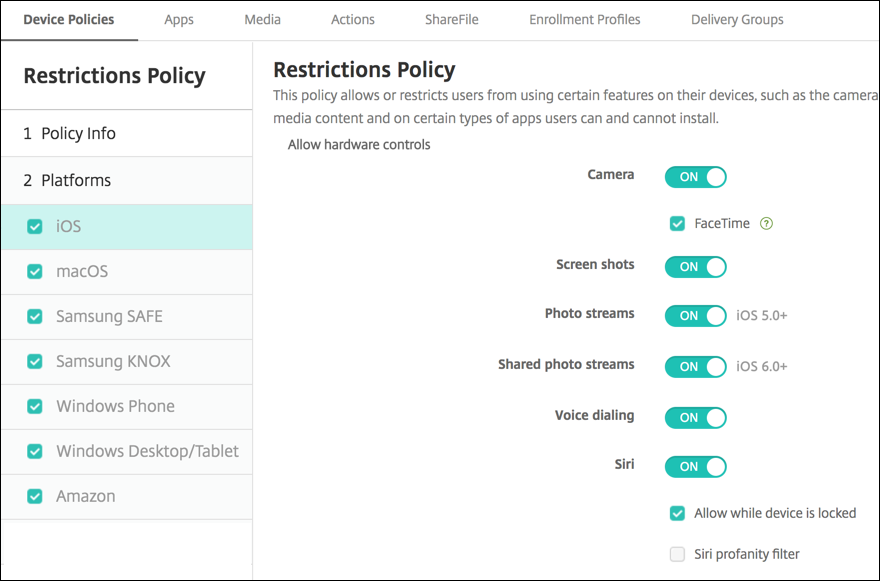

Dans les déploiements MDM, vous pouvez également désactiver Siri avec la stratégie Siri sous Configurer > Stratégies d’appareil. L’utilisation de Siri est autorisée par défaut.

Quelques points à garder à l’esprit lorsque vous décidez d’autoriser ou non Siri et la dictée :

- Selon les informations qu’Apple a rendues publiques, Apple conserve les données de clips vocaux de Siri et de dictée pendant une durée maximale de deux ans. Les données se voient attribuer un numéro aléatoire pour représenter l’utilisateur, et les fichiers vocaux sont associés à ce numéro aléatoire.

- Vous pouvez consulter la politique de confidentialité d’Apple en accédant à Réglages > Général > Claviers sur n’importe quel appareil iOS et en appuyant sur le lien sous Activer la dictée.

Partager

Partager

Dans cet article

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.