Transmission de domaine vers Citrix Workspace à l’aide de Citrix Gateway sur site comme fournisseur d’identité

Important :

Cet article vous aide à configurer l’authentification par transmission de domaine. Si vous avez déjà configuré Gateway sur site comme IdP, passez à la section Configurer la transmission de domaine comme méthode d’authentification dans Citrix Gateway.

-

Citrix Cloud™ prend en charge l’utilisation d’un Citrix Gateway sur site comme fournisseur d’identité pour authentifier les abonnés se connectant à leurs espaces de travail.

-

En utilisant l’authentification Citrix Gateway, vous pouvez :

- Continuer à authentifier les utilisateurs via votre Citrix Gateway existant afin qu’ils puissent accéder aux ressources de votre déploiement Virtual Apps and Desktops sur site via Citrix Workspace.

- Utiliser les fonctions d’authentification, d’autorisation et d’audit de Citrix Gateway avec Citrix Workspace.

-

Fournir à vos utilisateurs l’accès aux ressources dont ils ont besoin via Citrix Workspace à l’aide de fonctionnalités telles que l’authentification directe, les cartes à puce, les jetons sécurisés, les stratégies d’accès conditionnel, la fédération.

-

L’authentification Citrix Gateway est prise en charge pour les versions de produit suivantes :

- Citrix Gateway 13.1.4.43 Advanced Edition ou version ultérieure

Conditions préalables :

- Cloud Connectors – Vous avez besoin d’au moins deux serveurs sur lesquels installer le logiciel Citrix Cloud Connector™.

- Un Active Directory et assurez-vous que le domaine est enregistré.

- Exigences de Citrix Gateway

- Utilisez des stratégies avancées sur la passerelle sur site en raison de l’obsolescence des stratégies classiques.

- Lors de la configuration de la passerelle pour l’authentification des abonnés à Citrix Workspace, la passerelle agit comme un fournisseur OpenID Connect. Les messages entre Citrix Cloud et Gateway sont conformes au protocole OIDC, qui implique la signature numérique des jetons. Par conséquent, vous devez configurer un certificat pour la signature de ces jetons.

- Synchronisation de l’horloge – Citrix Gateway doit être synchronisé avec l’heure NTP.

- Pour plus de détails, consultez Conditions préalables dans la documentation Citrix Cloud.

Avant de créer la stratégie OAuth IdP, vous devez d’abord configurer Citrix Workspace ou Cloud pour utiliser Gateway comme option d’authentification dans l’IdP. Pour plus de détails sur la configuration, consultez Connecter un Citrix Gateway sur site à Citrix Cloud. Une fois la configuration terminée, l’ID client, le secret et l’URL de redirection requis pour la création de la stratégie OAuth IdP sont générés.

La transmission de domaine pour Workspace pour le Web est activée si vous utilisez Internet Explorer, Microsoft Edge, Mozilla Firefox et Google Chrome. La transmission de domaine est activée uniquement lorsque le client est détecté avec succès.

Remarque :

Si le client HTML5 est préféré par un utilisateur ou est imposé par l’administrateur, la méthode d’authentification par transmission de domaine n’est pas activée.

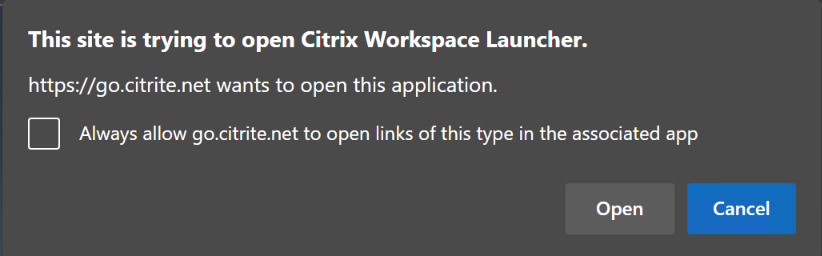

Lors du lancement de l’URL StoreFront dans un navigateur, l’invite Détecter Receiver s’affiche.

Si les appareils sont gérés, configurez la stratégie de groupe pour désactiver cette invite au lieu de désactiver la détection du client. Pour plus d’informations, consultez :

- URLAllowlist dans la documentation Microsoft.

- URLAllowlist dans la documentation Google Chrome.

Remarque :

Le gestionnaire de protocole utilisé par l’application Citrix Workspace est

receiver:. Configurez-le comme l’une des URL autorisées.

Les utilisateurs peuvent également cocher la case, comme indiqué dans l’exemple d’invite suivant pour une URL StoreFront dans l’invite de détection du client. La sélection de cette case à cocher évite également l’invite pour les lancements ultérieurs.

Les étapes suivantes expliquent comment Citrix Gateway peut être configuré comme IdP.

Créer une stratégie OAuth IdP sur le Citrix Gateway sur site

La création d’une stratégie d’authentification OAuth IdP implique les tâches suivantes :

- Créer un profil OAuth IdP.

- Ajouter une stratégie OAuth IdP.

- Lier la stratégie OAuth IdP à un serveur virtuel.

- Lier le certificat globalement.

Créer un profil OAuth IdP

- 1. Pour créer un profil OAuth IdP à l’aide de la CLI, tapez ce qui suit dans l’invite de commande :

```

- add authentication OAuthIdPProfile <name> [-clientID <string>][-clientSecret ][-redirectURL <URL>][-issuer <string>][-audience <string>][-skewTime <mins>] [-defaultAuthenticationGroup <string>]

- add authentication OAuthIdPPolicy <name> -rule <expression> [-action <string> [-undefAction <string>] [-comment <string>][-logAction <string>]

add authentication ldapAction <name> -serverIP <IP> -ldapBase "dc=aaa,dc=local"

ldapBindDn <administrator@aaa.local> -ldapBindDnPassword <password> -ldapLoginName sAMAccountName

add authentication policy <name> -rule <expression> -action <string>

- bind authentication vserver auth_vs -policy <ldap_policy_name> -priority <integer> -gotoPriorityExpression NEXT

- bind authentication vserver auth_vs -policy <OAuthIdPPolicyName> -priority <integer> -gotoPriorityExpression END

- bind vpn global –certkey <>

<!--NeedCopy--> ```

-

Pour créer un profil OAuth IdP à l’aide de l’interface graphique :

-

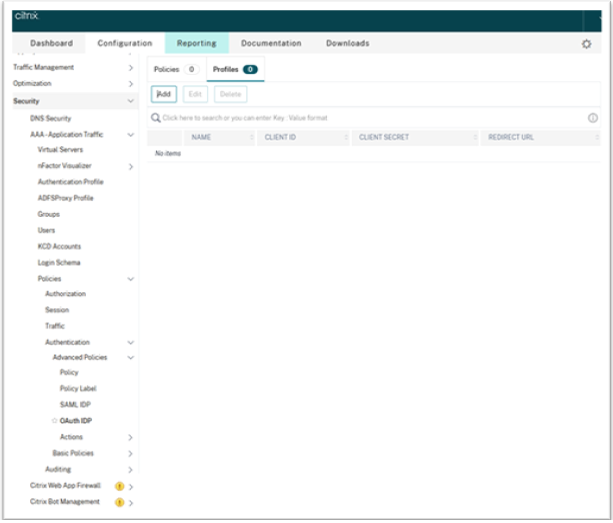

Connectez-vous à votre portail de gestion Citrix Gateway sur site et accédez à Security > AAA – Application Traffic > Policies > Authentication > Advanced Policies > OAuth IDP.

-

- Dans la page OAuth IdP, cliquez sur l’onglet Profiles et cliquez sur Add.

-

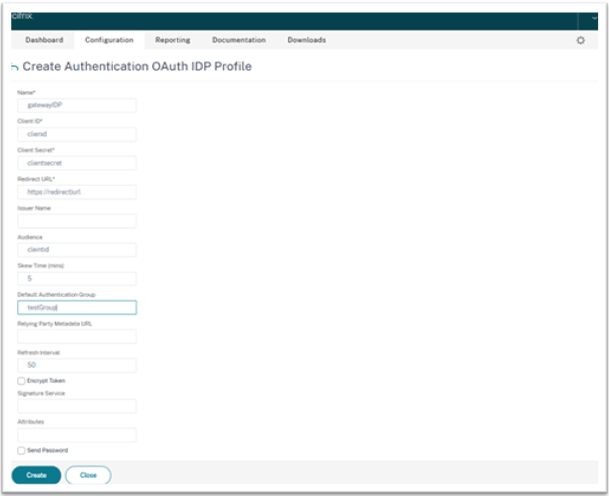

- Configurez le profil OAuth IdP.

-

-

Remarque :

- Copiez et collez les valeurs d’ID client, de secret et d’URL de redirection de l’onglet Citrix Cloud > Identity and Access Management > Authentication pour établir la connexion à Citrix Cloud.

- Saisissez correctement l’URL de la passerelle dans le champ Issuer Name. Par exemple,

https://GatewayFQDN.com.- Copiez et collez également l’ID client dans le champ Audience.

- Send Password : activez cette option pour la prise en charge de l’authentification unique. Cette option est désactivée par défaut.

1. Sur l’écran **Create Authentication OAuth IdP Profile**, définissez les valeurs des paramètres suivants et cliquez sur **Create**.

- **Name** – Nom du profil d’authentification. Doit commencer par une lettre, un chiffre ou un trait de soulignement (_). Le nom ne doit contenir que des lettres, des chiffres et les caractères trait d’union (-), point (.), dièse (#), espace ( ), arobase (@), égal (=), deux-points (:) et trait de soulignement. Vous ne pouvez pas modifier le nom après la création du profil.

- **Client ID** – Chaîne unique qui identifie le SP. Le serveur d’autorisation déduit la configuration du client à l’aide de cet ID. Longueur maximale : 127.

- **Client Secret** – Chaîne secrète établie par l’utilisateur et le serveur d’autorisation. Longueur maximale : 239.

- **Redirect URL** – Point de terminaison sur le SP vers lequel le code/jeton doit être posté.

- **Issuer Name** – Identité du serveur dont les jetons doivent être acceptés. Longueur maximale : 127. Exemple : `https://GatewayFQDN.com`.

- **Audience** – Destinataire cible du jeton envoyé par l’IdP. Le destinataire vérifie ce jeton.

- **Skew Time** – Cette option spécifie le décalage d’horloge autorisé (en minutes) que Citrix ADC autorise sur un jeton entrant. Par exemple, si skewTime est 10, le jeton est valide de (heure actuelle - 10) min à (heure actuelle + 10) min, soit 20 min au total. Valeur par défaut : 5.

- **Default Authentication Group** – Groupe ajouté à la liste de groupes internes de la session lorsque ce profil est choisi par l’IdP et qui peut être utilisé dans le flux nFactor. Il peut être utilisé dans l’expression (AAA.USER.IS_MEMBER_OF(“xxx”)) pour les stratégies d’authentification afin d’identifier le flux nFactor lié à la partie de confiance. Longueur maximale : 63

Un groupe est ajouté à la session pour ce profil afin de simplifier l’évaluation des stratégies et d’aider à la personnalisation des stratégies. Ce groupe est le groupe par défaut choisi lorsque l’authentification réussit en plus des groupes extraits. Longueur maximale : 63.

Ajouter une stratégie OAuth IdP

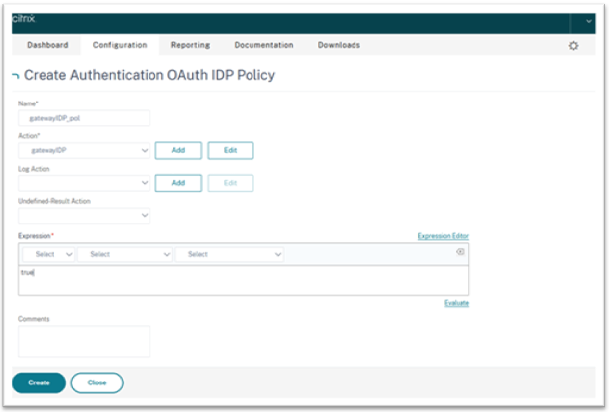

- Dans la page OAuth IdP, cliquez sur Policies et cliquez sur Add.

-

Sur l’écran Create Authentication OAuth IdP Policy, définissez les valeurs des paramètres suivants et cliquez sur Create.

- Nom – Nom de la stratégie d’authentification.

- Action – Nom du profil créé précédemment.

- Action de journalisation – Nom de l’action de journalisation des messages à utiliser lorsqu’une requête correspond à cette stratégie. Ce champ n’est pas obligatoire.

- Action en cas de résultat indéfini – Action à effectuer si le résultat de l’évaluation de la stratégie est indéfini (UNDEF). Ce champ n’est pas obligatoire.

- Expression – Expression de syntaxe par défaut que la stratégie utilise pour répondre à une requête spécifique. Par exemple, true.

- Commentaires – Tout commentaire concernant la stratégie.

Remarque :

Lorsque sendPassword est défini sur ON (OFF par défaut), les informations d’identification de l’utilisateur sont chiffrées et transmises via un canal sécurisé à Citrix Cloud. La transmission des informations d’identification de l’utilisateur via un canal sécurisé vous permet d’activer l’authentification unique (SSO) pour Citrix Virtual Apps and Desktops™ au lancement.

Lier la stratégie OAuthIDP et la stratégie LDAP au serveur d’authentification virtuel

Vous devez maintenant lier la stratégie OAuth IdP au serveur d’authentification virtuel sur le Citrix Gateway local.

- Connectez-vous à votre portail de gestion Citrix Gateway local et accédez à Configuration > Sécurité > Trafic AAA-Application > Stratégies > Authentification > Stratégies avancées > Actions > LDAP.

- Sur l’écran Actions LDAP, cliquez sur Ajouter.

-

- Sur l’écran Créer un serveur LDAP d’authentification, définissez les valeurs des paramètres suivants, puis cliquez sur Créer.

- Nom – Nom de l’action LDAP.

- Nom du serveur/IP du serveur – Indiquez le nom de domaine complet (FQDN) ou l’adresse IP du serveur LDAP.

- Choisissez les valeurs appropriées pour Type de sécurité, Port, Type de serveur, Délai d’expiration.

- Assurez-vous que la case Authentification est cochée.

-

DN de base – Base à partir de laquelle démarrer la recherche LDAP. Par exemple,

dc=aaa,dc=local. -

DN de liaison de l’administrateur : Nom d’utilisateur de la liaison au serveur LDAP. Par exemple,

admin@aaa.local. - Mot de passe de l’administrateur/Confirmer le mot de passe : Mot de passe pour lier LDAP.

- Cliquez sur Tester la connexion pour tester vos paramètres.

- Attribut de nom de connexion du serveur : Choisissez “sAMAccountName”.

- Les autres champs ne sont pas obligatoires et peuvent donc être configurés selon les besoins.

-

- Accédez à Configuration > Sécurité > Trafic AAA-Application > Stratégies > Authentification > Stratégies avancées > Stratégie.

- Sur l’écran Stratégies d’authentification, cliquez sur Ajouter.

-

Sur la page Créer une stratégie d’authentification, définissez les valeurs des paramètres suivants, puis cliquez sur Créer.

- Nom – Nom de la stratégie d’authentification LDAP.

- Type d’action – Choisissez LDAP.

- Action – Choisissez l’action LDAP.

- Expression – Expression de syntaxe par défaut que la stratégie utilise pour répondre à une requête spécifique. Par exemple, true**.

Lier le certificat globalement au VPN

- La liaison globale du certificat au VPN nécessite un accès CLI au Citrix Gateway local. Utilisez Putty (ou un outil similaire) pour vous connecter au Citrix Gateway local via SSH.

- 1. Lancez un utilitaire de ligne de commande, tel que Putty.

- Connectez-vous au Citrix Gateway local via SSH.

-

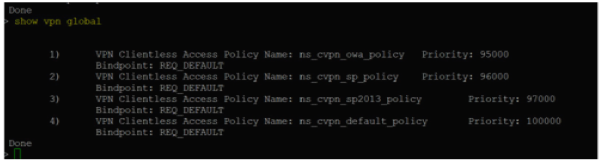

Saisissez la commande suivante :

show vpn globalRemarque :

Aucun certificat ne doit être lié.

- Pour lister les certificats sur le Citrix Gateway local, saisissez la commande suivante :

show ssl certkey-

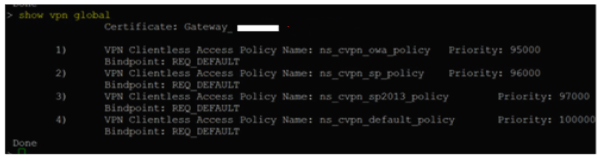

- Sélectionnez le certificat approprié et saisissez la commande suivante pour lier le certificat globalement au VPN :

-

bind vpn global -certkey cert_key_name - où cert_key_name est le nom du certificat.

-

- Saisissez la commande suivante pour vérifier si le certificat est lié globalement au VPN :

show vpn global

Configurer l’authentification directe de domaine comme méthode d’authentification dans Citrix Gateway

Une fois que vous avez terminé de configurer Citrix Gateway en tant qu’IdP, suivez les étapes ci-dessous pour configurer l’authentification directe de domaine comme méthode d’authentification dans Citrix Gateway.

Lorsque l’authentification directe de domaine est définie comme méthode d’authentification, le client utilise des tickets Kerberos pour s’authentifier au lieu des informations d’identification. Citrix Gateway prend en charge l’usurpation d’identité (Impersonation) et la délégation contrainte Kerberos (KCD). Cependant, cet article décrit l’authentification KCD. Pour plus d’informations, consultez l’article du Centre de connaissances CTX236593.

La configuration de l’authentification directe de domaine comprend les étapes suivantes :

- Configuration de la délégation contrainte Kerberos

- Configuration du client

Configuration de la délégation contrainte Kerberos

-

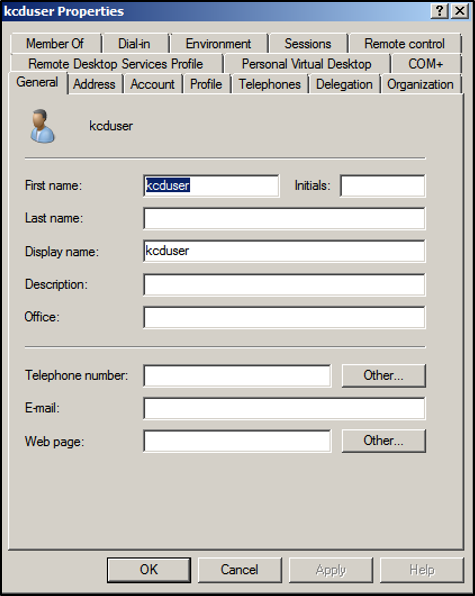

Créez un utilisateur KCD dans Active Directory

Kerberos fonctionne sur un système d’octroi de tickets pour authentifier les utilisateurs auprès des ressources, et implique un client, un serveur et un centre de distribution de clés (KDC).

Pour que Kerberos fonctionne, le client doit demander un ticket au KDC. Le client doit d’abord s’authentifier auprès du KDC en utilisant son nom d’utilisateur, son mot de passe et son domaine avant de demander un ticket, appelé requête AS.

-

Associez le nouvel utilisateur au nom de principal de service (SPN).

Le SPN de Gateway est utilisé par le client pour s’authentifier.

- Nom de principal de service (SPN) : Un nom de principal de service (SPN) est un identifiant unique d’une instance de service. L’authentification Kerberos utilise le SPN pour associer une instance de service à un compte de connexion de service. Cette fonction permet à une application cliente de demander l’authentification de service d’un compte même si le client ne dispose pas du nom de compte.

SetSPN est l’application de gestion des SPN sur un appareil Windows. Avec SetSPN, vous pouvez afficher, modifier et supprimer les enregistrements SPN.

- Sur le serveur Active Directory, ouvrez une invite de commandes.

-

Dans l’invite de commandes, saisissez la commande suivante :

setspn –A http/<LB fqdn> <domain\Kerberos user> -

Pour confirmer les SPN de l’utilisateur Kerberos, exécutez la commande suivante :

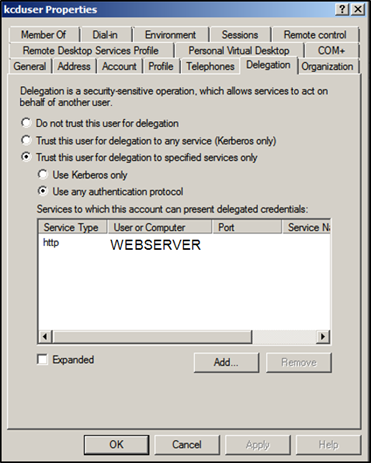

setspn –l <Kerberos user>L’onglet Délégation apparaît après l’exécution de la commande

setspn. -

Sélectionnez l’option Faire confiance à cet utilisateur pour la délégation aux services spécifiés uniquement et l’option Utiliser n’importe quel protocole d’authentification. Ajoutez le serveur web et sélectionnez le service HTTP.

-

Créez un enregistrement DNS pour que le client puisse trouver le SPN de la passerelle :

Ajoutez un enregistrement DNS de type TXT dans l’Active Directory.

Remarque :

Le nom doit commencer par _Kerberos, les données doivent être le nom de domaine. Le FQDN doit afficher Kerberos.

.

Un client joint au domaine Windows utilise _kerberos.fqdn pour demander des tickets. Par exemple, si le client est joint à citrite.net, le système d’exploitation peut obtenir des tickets pour tous les sites web avec *.citrite.net. Cependant, si le domaine de la passerelle est externe, comme gateway.citrix.com, le système d’exploitation client ne peut pas obtenir le ticket Kerberos.

Par conséquent, vous devez créer un enregistrement DNS de type TXT qui aide le client à rechercher _kerberos.gateway.citrix.com et à obtenir le ticket Kerberos pour l’authentification.

-

Configurez Kerberos comme facteur d’authentification.

-

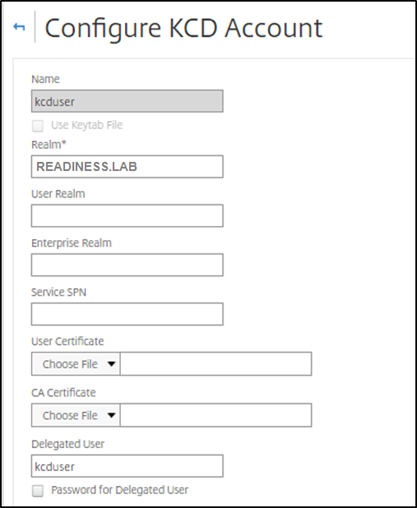

Créez un compte KCD pour l’utilisateur NetScaler®. Nous avons choisi de le faire manuellement, mais vous pouvez créer un fichier keytab.

Remarque :

Si vous utilisez des domaines alternatifs (domaine interne et domaine externe), vous devez définir le SPN du service sur

HTTP/PublicFQDN.com@InternalDomain.ext.- Domaine - Domaine Kerberos. Généralement le suffixe de votre domaine interne.

- Domaine utilisateur - Il s’agit du suffixe du domaine interne de votre utilisateur.

- Domaine d’entreprise - Ceci ne doit être fourni que dans certaines implémentations KDC où le KDC attend un nom d’utilisateur d’entreprise au lieu d’un nom de principal.

- Utilisateur délégué - Il s’agit du compte utilisateur NetScaler pour KCD que vous avez créé dans AD lors des étapes précédentes. Assurez-vous que le mot de passe est correct.

-

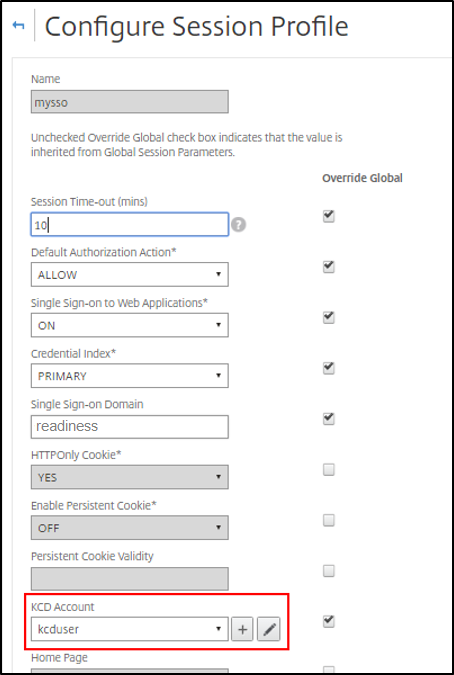

Assurez-vous que le profil de session utilise le bon compte KCD. Liez la stratégie de session au serveur virtuel d’authentification, d’autorisation et d’audit.

-

Liez la stratégie d’authentification au serveur virtuel d’authentification, d’autorisation et d’audit. Ces stratégies utilisent des méthodes d’authentification, d’autorisation et d’audit qui n’obtiennent pas de mot de passe du client, d’où la nécessité d’utiliser KCD. Cependant, elles doivent toujours obtenir le nom d’utilisateur et les informations de domaine, au format UPN.

Remarque :

Vous pouvez utiliser l’adresse IP ou l’analyse EPA pour différencier les appareils joints au domaine et non joints au domaine, et utiliser Kerberos ou LDAP standard comme facteur d’authentification.

-

Configurer le client

Pour permettre une authentification unique réussie au VDA, effectuez les opérations suivantes.

Prérequis :

- Machine jointe au domaine

- Citrix Workspace 2112.1 ou version ultérieure avec le paramètre SSO activé

- Faire confiance aux URL nécessaires qui vérifient si les connexions sont sécurisées

- Valider Kerberos depuis le client et l’AD. Le système d’exploitation client doit avoir une connectivité à l’AD pour obtenir les tickets Kerberos.

Voici quelques-unes des URL à approuver dans le navigateur :

- URL de la passerelle ou FQDN

- FQDN de l’AD

- URL de Workspace pour l’authentification unique à partir de lancements basés sur le navigateur.

-

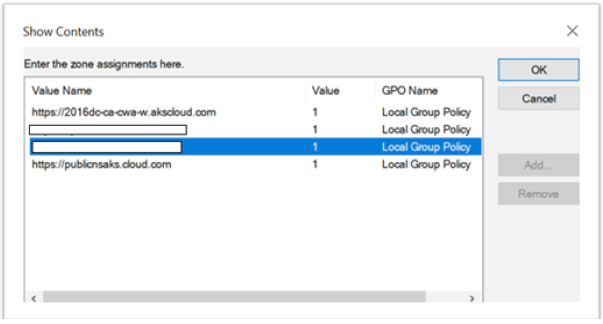

Si vous utilisez Internet Explorer, Microsoft Edge ou Google Chrome, procédez comme suit :

- Lancez le navigateur.

- Ouvrez l’Éditeur de stratégie de groupe local sur le client.

- Accédez à Configuration ordinateur > Composants Windows > Internet Explorer > Panneau de configuration Internet > page Sécurité.

- Ouvrez la liste d’affectation de site à zone et ajoutez toutes les URL listées avec la valeur un (1).

- (Facultatif) Exécutez

Gpupdatepour appliquer les stratégies.

-

Si vous utilisez le navigateur Mozilla Firefox, procédez comme suit :

- Ouvrez le navigateur.

- Tapez

about:configdans la barre de recherche. - Acceptez le risque et continuez.

- Dans le champ de recherche, tapez negotiate.

-

Dans la liste des données renseignées, vérifiez si network.negotiate-auth.trusted-uris est défini sur la valeur du domaine.

Ceci termine la configuration côté client.

-

Connectez-vous à Workspace à l’aide de l’application Citrix Workspace ou d’un navigateur.

Ceci ne doit pas demander de nom d’utilisateur ou de mot de passe sur un appareil joint au domaine.

Dépannage de Kerberos

Remarque :

Vous devez être administrateur de domaine pour exécuter cette étape de vérification.

Dans l’invite de commandes ou Windows PowerShell, exécutez la commande suivante pour vérifier la validation du ticket Kerberos pour l’utilisateur SPN :

KLIST get host/FQDN of AD