Pushbenachrichtigung für OTP

NetScaler Gateway unterstützt Pushbenachrichtigungen für OTP. Benutzer müssen das auf ihren registrierten Geräten empfangene OTP nicht manuell eingeben, um sich bei NetScaler Gateway anzumelden. Administratoren können NetScaler Gateway so konfigurieren, dass Anmeldebenachrichtigungen mithilfe von Pushbenachrichtigungsdiensten an die registrierten Geräte der Benutzer gesendet werden. Wenn Benutzer die Benachrichtigung erhalten, müssen sie einfach in der Benachrichtigung auf Zulassen tippen, um sich bei NetScaler Gateway anzumelden. Wenn das Gateway eine Bestätigung vom Benutzer erhält, identifiziert es die Quelle der Anfrage und sendet eine Antwort an diese Browserverbindung.

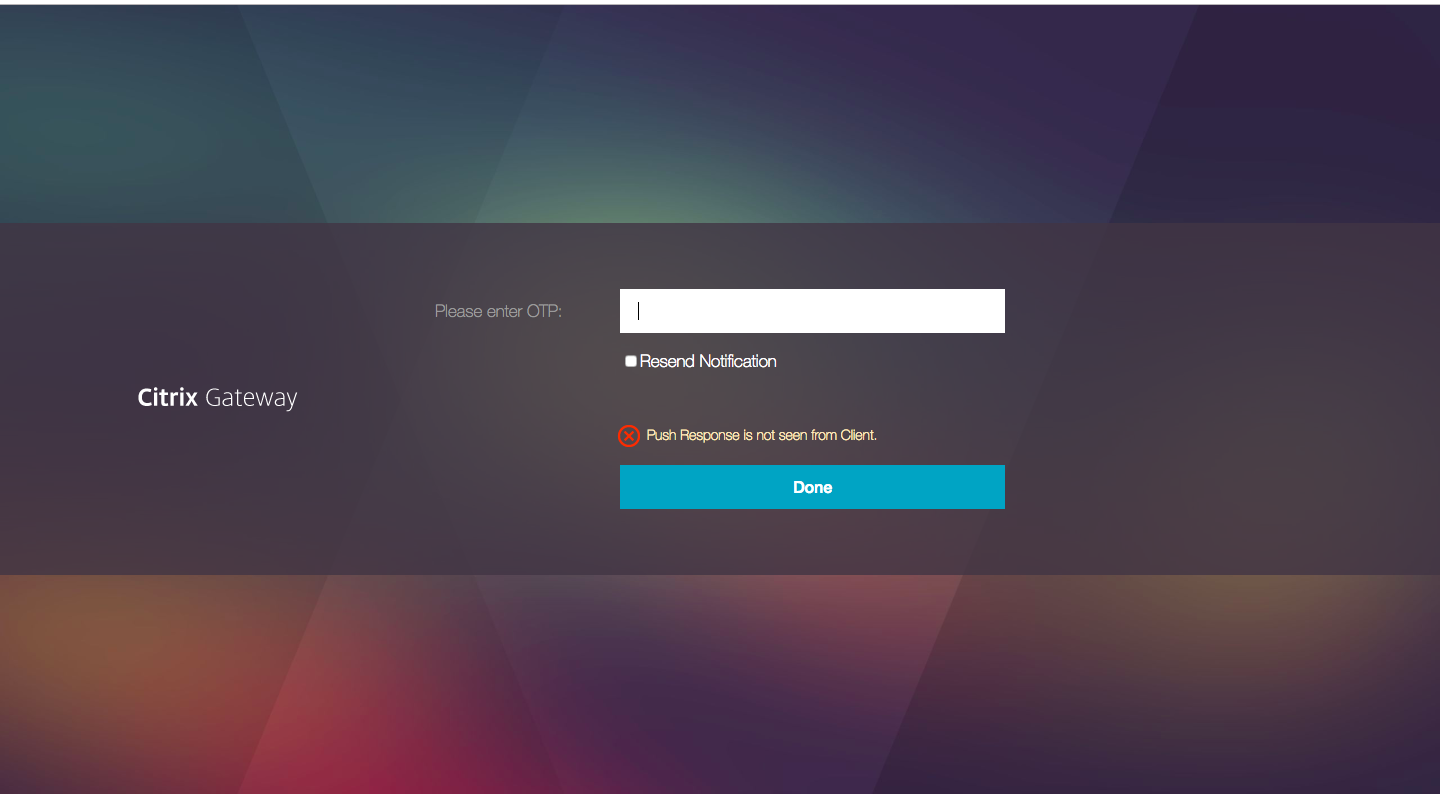

Wenn die Benachrichtigungsantwort nicht innerhalb des Timeout-Zeitraums (30 Sekunden) empfangen wird, werden Benutzer zur NetScaler Gateway-Anmeldeseite weitergeleitet. Die Benutzer können das OTP dann manuell eingeben oder auf Benachrichtigung erneut senden klicken, um die Benachrichtigung erneut auf dem registrierten Gerät zu erhalten.

Administratoren können mithilfe der für Pushbenachrichtigungen erstellten Anmeldeschemas die Pushbenachrichtigung als Standardauthentifizierung vornehmen.

Wichtig:

Die Pushbenachrichtigungsfunktion ist mit einer NetScaler Premium Edition-Lizenz verfügbar.

Vorteile von Pushbenachrichtigungen

- Pushbenachrichtigungen bieten einen sichereren Multifaktor-Authentifizierungsmechanismus. Die Authentifizierung bei NetScaler Gateway ist erst erfolgreich, wenn der Benutzer den Anmeldeversuch genehmigt.

- Pushbenachrichtigungen sind einfach zu verwalten und zu verwenden. Benutzer müssen die Citrix SSO Mobile App herunterladen und installieren, für die keine Administratorunterstützung erforderlich ist.

- Benutzer müssen den Code nicht kopieren oder sich merken. Sie müssen einfach auf das Gerät tippen, um sich authentifizieren zu lassen.

- Benutzer können mehrere Geräte registrieren.

Funktionsweise von Pushbenachrichtigungen

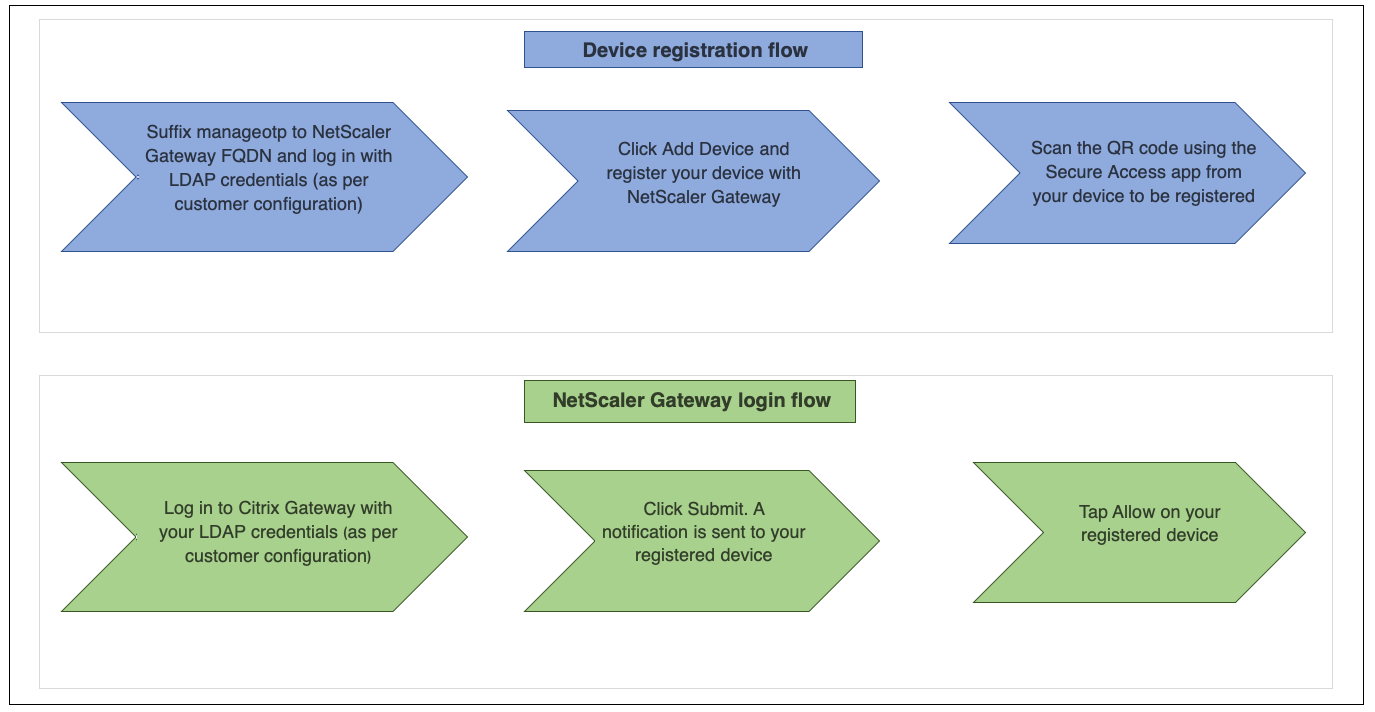

Der Workflow für Pushbenachrichtigungen kann in zwei Kategorien eingeteilt werden:

- Geräteregistrierung

- Login für Endbenutzer

Voraussetzungen für die Verwendung von Pushbenachrichtigungen

-

Schließen Sie den Citrix Cloud-Onboarding-Prozess ab.

-

Erstellen Sie ein Citrix Cloud-Unternehmenskonto oder treten Sie einem vorhandenen bei. Detaillierte Verfahren und Anweisungen zum weiteren Vorgehen finden Sie unter Anmelden für Citrix Cloud.

-

Melden Sie sich bei an https://citrix.cloud.comund wählen Sie den Kunden aus.

-

Wählen Sie im Menü Identity and Access Management aus und navigieren Sie dann zur Registerkarte API-Zugriff, um einen Client für das Konto zu erstellen.

-

Kopieren Sie die ID, das Geheimnis und die Kunden-ID. Die ID und das Geheimnis sind erforderlich, um den Push-Dienst in NetScaler als “ClientID” bzw. “ClientSecret” zu konfigurieren.

-

Wichtig:

- Dieselben API-Anmeldeinformationen können in mehreren Rechenzentren verwendet werden.

- Lokale NetScaler-Appliances müssen in der Lage sein, die Serveradressen mfa.cloud.com und trust.citrixworkspacesapi.net aufzulösen und sie müssen von der Appliance aus zugänglich sein. Dies soll sicherstellen, dass es keine Firewalls oder IP-Adressblöcke für diese Server über Port 443 gibt.

-

Laden Sie die mobile Citrix SSO-App aus dem App Store und Play Store für iOS-Geräte bzw. Android-Geräte herunter. Pushbenachrichtigungen werden auf iOS ab Build 1.1.13 auf Android ab 2.3.5 unterstützt.

-

Stellen Sie Folgendes für das Active Directory sicher.

- Die minimale Attributlänge muss mindestens 256 Zeichen betragen.

- Der Attributtyp muss ‘DirectoryString’ wie UserParameters sein. Diese Attribute können Zeichenfolgenwerte enthalten.

- Der Typ der Attributzeichenfolge muss Unicode sein, wenn der Gerätename nicht-englische Zeichen enthält.

- Der NetScaler LDAP-Administrator muss Schreibzugriff auf das ausgewählte AD-Attribut haben.

- NetScaler und der Clientcomputer müssen mit einem gemeinsamen Netzwerkzeitserver synchronisiert werden.

Konfiguration von Pushbenachrichtigungen

Im Folgenden sind die übergeordneten Schritte aufgeführt, die ausgeführt werden müssen, um die Pushbenachrichtigungsfunktion verwenden zu können.

-

Der NetScaler Gateway-Administrator muss die Schnittstelle für die Verwaltung und Validierung von Benutzern konfigurieren.

-

Konfigurieren Sie einen Push-Dienst.

-

Konfigurieren Sie NetScaler Gateway für die OTP-Verwaltung und die Endbenutzer-Anmeldung.

Benutzer müssen ihre Geräte beim Gateway registrieren, um sich bei NetScaler Gateway anzumelden.

-

Registrieren Sie Ihr Gerät bei NetScaler Gateway.

-

Melden Sie sich bei NetScaler Gateway an.

-

Erstellen Sie einen Push-Dienst

-

Navigieren Sie zu Sicherheit > AAA-Anwendungsverkehr > Richtlinien > Authentifizierung > Erweiterte Richtlinien > Aktionen > Push-Dienst und klicken Sie auf Hinzufügen.

-

Geben Sie unter Nameden Namen des Push-Dienstes ein.

-

Geben Sie unter Client-IDdie eindeutige Identität der vertrauenswürdigen Partei für die Kommunikation mit dem NetScaler Push-Server in der Cloud ein.

-

Geben Sie unter Client Secretdas einzigartige Geheimnis der vertrauenswürdigen Partei für die Kommunikation mit dem NetScaler Push-Server in der Cloud ein.

-

Geben Sie unter Kunden-IDdie Kunden-ID oder den Namen des Kontos in der Cloud ein, mit dem die Client-ID und das Client-Secret-Paar erstellt werden.

Wichtig

Die TLS 1.2-Version wird für den Push-Service benötigt. Weitere Informationen finden Sie unter TLS 1.2-Konfigurationsdetails.

Konfigurieren von NetScaler Gateway für OTP-Verwaltung und Endbenutzeranmeldung

Führen Sie die folgenden Schritte für die OTP-Verwaltung und die Endbenutzer-Anmeldung aus.

- Erstellen eines Anmeldeschemas für die OTP-Verwaltung

- Konfigurieren des virtuellen Servers für Authentifizierung, Autorisierung und Überwachung

- Konfigurieren von VPN- oder Lastausgleichs-Servern

- Konfigurieren des Policy Label

- Anmeldeschema für Endbenutzer-Anmeldung erstellen

Weitere Informationen zur Konfiguration finden Sie unter Native OTP-Unterstützung.

Wichtig: Für Pushbenachrichtigungen müssen Administratoren Folgendes explizit konfigurieren:

- Erstellen Sie einen Push-Dienst.

- Wählen Sie beim Erstellen eines Anmeldeschemas für die OTP-Verwaltung je nach Bedarf das Anmeldeschema SingleAuthManageOTP.xml oder ein gleichwertiges Schema aus.

- Wählen Sie beim Erstellen eines Anmeldeschemas für die Endbenutzeranmeldung je nach Bedarf das Anmeldeschema DualAuthOrPush.xml oder ein gleichwertiges Schema aus.

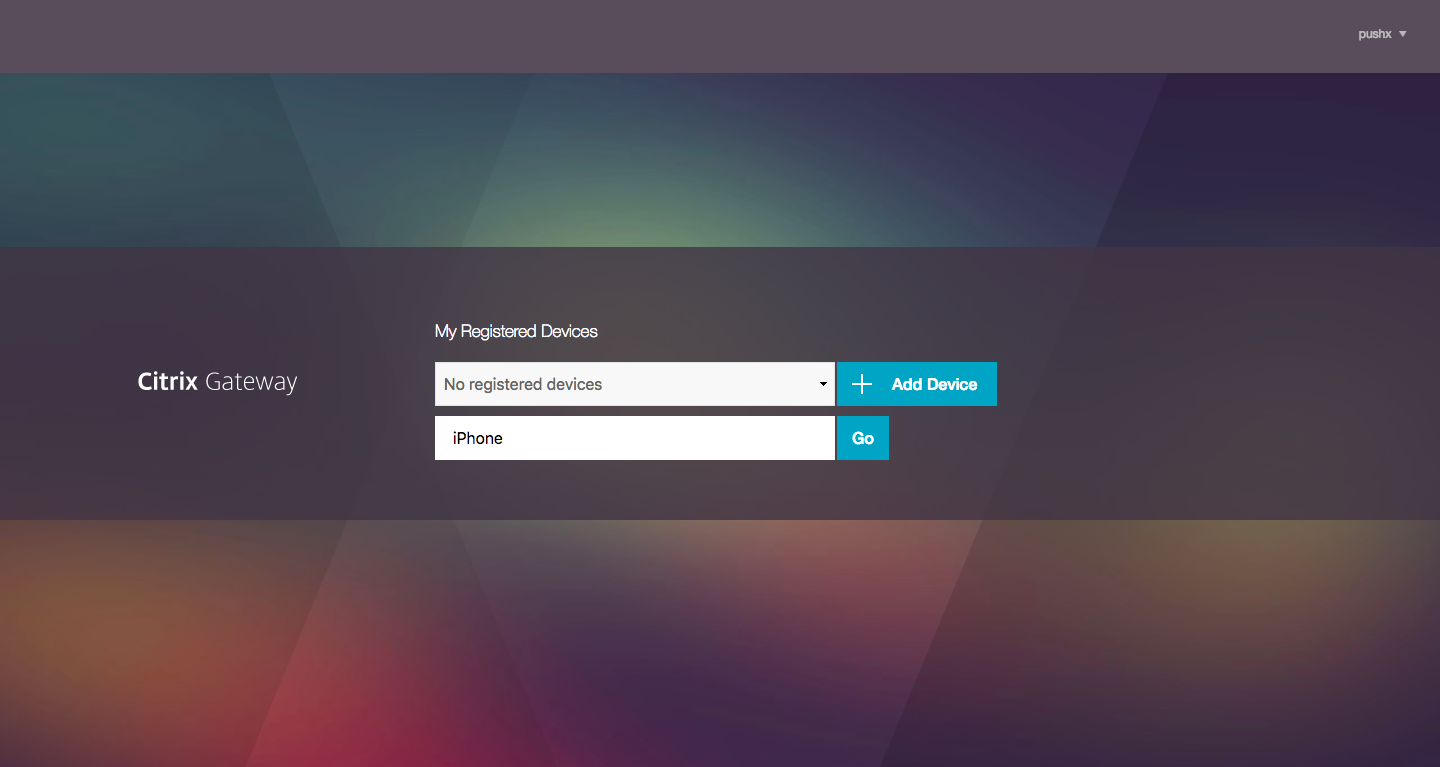

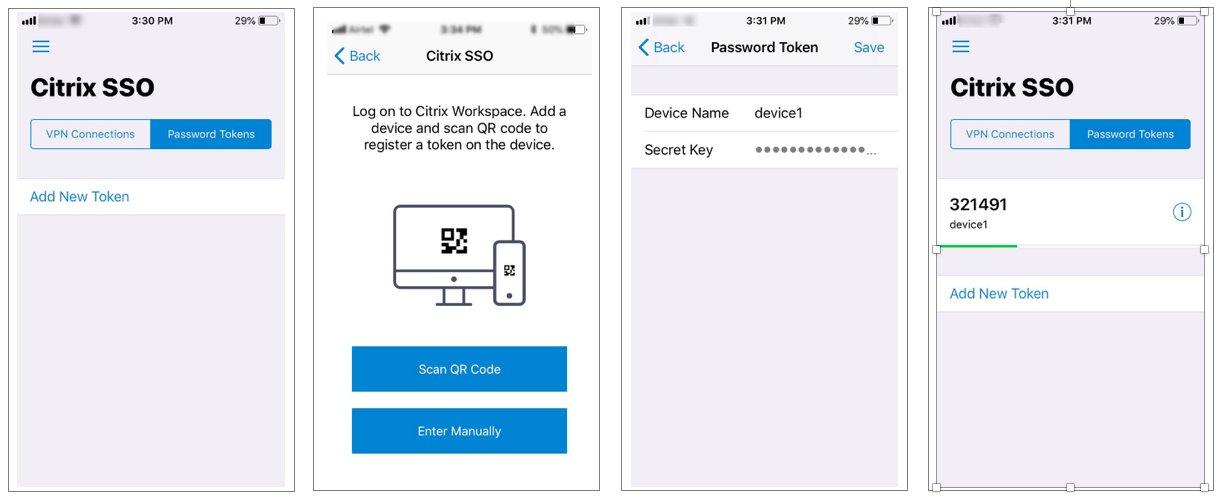

Registrieren Sie Ihr Gerät bei NetScaler Gateway

Benutzer müssen ihre Geräte bei NetScaler Gateway registrieren, um die Pushbenachrichtigungsfunktion nutzen zu können.

-

Navigieren Sie in Ihrem Webbrowser zu Ihrem NetScaler Gateway FQDN und setzen Sie /manageotp an den FQDN an.

Dadurch wird die Authentifizierungsseite geladen. Beispiel: https://gateway.company.com/manageotp

-

Melden Sie sich je nach Bedarf mit Ihren LDAP-Anmeldeinformationen oder geeigneten Zwei-Faktor-Authentifizierungsmechanismen an.

-

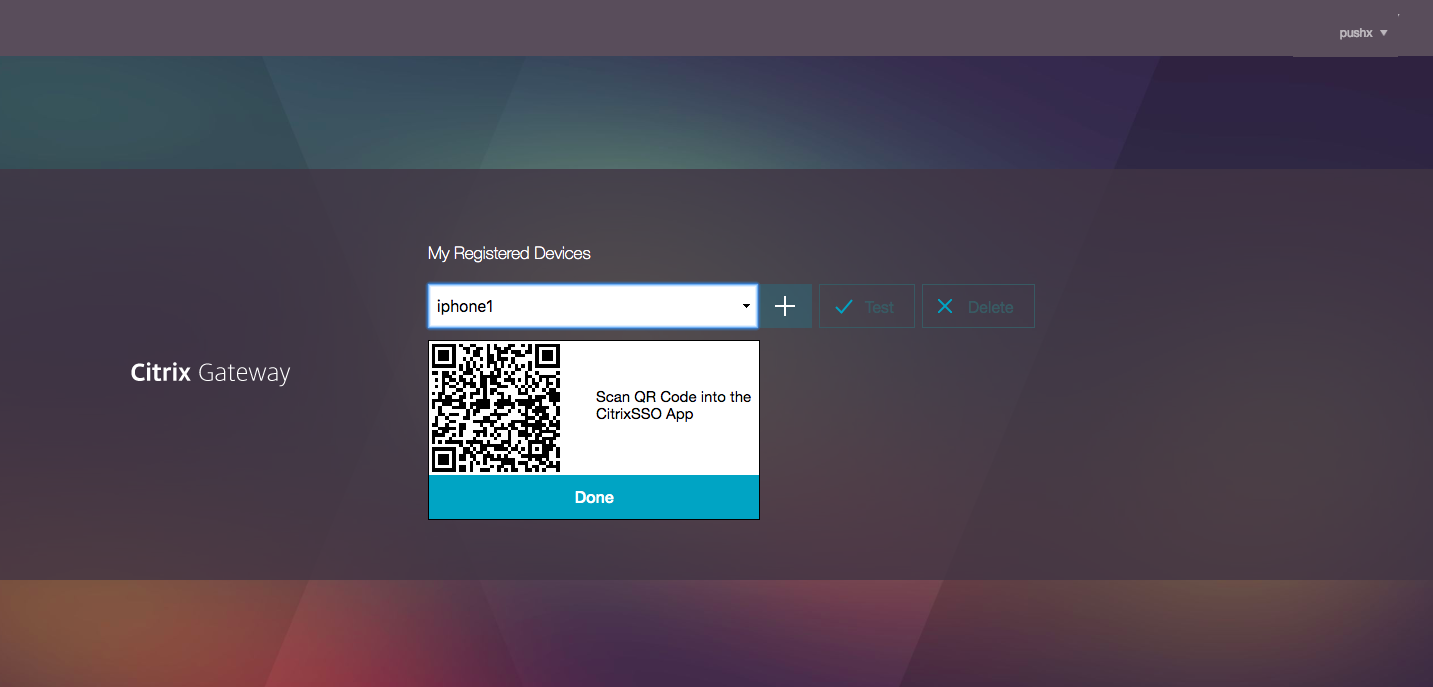

Klicken Sie auf Gerät hinzufügen.

-

Geben Sie einen Namen für Ihr Gerät ein und klicken Sie auf Start.

Ein QR-Code wird auf der NetScaler Gateway-Browserseite angezeigt.

-

Scannen Sie diesen QR-Code mit der Citrix SSO-App von dem zu registrierenden Gerät.

Citrix SSO validiert den QR-Code und registriert sich dann beim Gateway für Pushbenachrichtigungen. Wenn der Registrierungsprozess keine Fehler aufweist, wird das Token erfolgreich zur Kennwort-Token-Seite hinzugefügt.

Wichtig:

Die Anmeldung schlägt fehl, wenn Sie den im QR-Code enthaltenen geheimen Schlüssel manuell eingeben.

-

Wenn es keine zusätzlichen Geräte zum Hinzufügen/Verwalten gibt, melden Sie sich mit der Liste oben rechts auf der Seite ab.

Testen der Einmalkennwort-Authentifizierung

-

Um das OTP zu testen, klicken Sie in der Liste auf Ihr Gerät und dann auf Testen.

-

Geben Sie das OTP ein, das Sie auf Ihrem Gerät erhalten haben, und klicken Sie auf Los.

Die Meldung “OTP-Überprüfung erfolgreich” wird angezeigt.

-

Melden Sie sich mit der Liste oben rechts auf der Seite ab.

Hinweis: Sie können das OTP-Verwaltungsportal jederzeit verwenden, um die Authentifizierung zu testen, registrierte Geräte zu entfernen oder weitere Geräte zu registrieren.

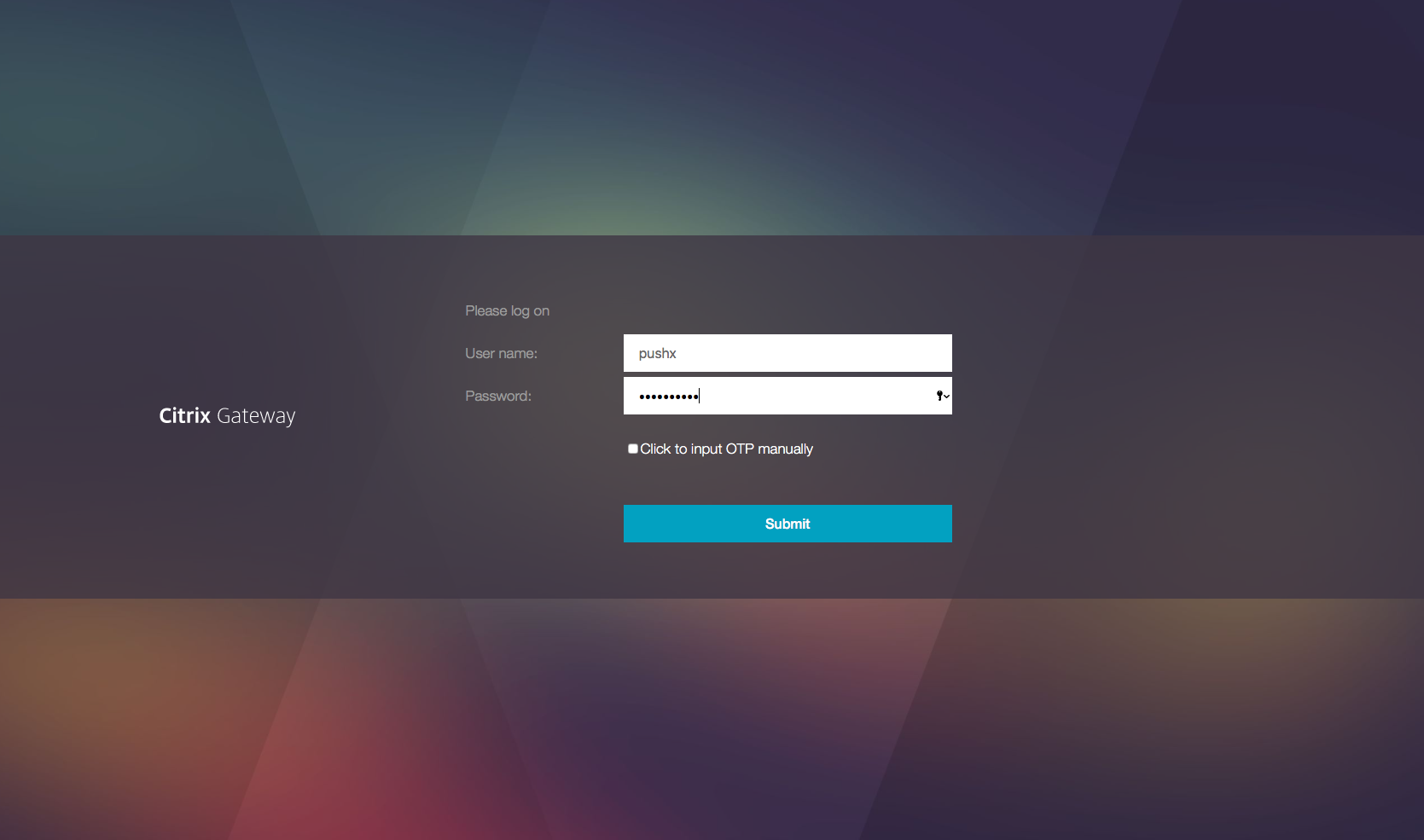

Melden Sie sich bei NetScaler Gateway an

Nach der Registrierung ihrer Geräte bei NetScaler Gateway können Benutzer die Pushbenachrichtigungsfunktion für die Authentifizierung verwenden.

-

Navigieren Sie zu Ihrer NetScaler Gateway-Authentifizierungsseite (z. B.: https://gateway.company.com)

Abhängig von der Konfiguration des Anmeldeschemas werden Sie aufgefordert, nur Ihre LDAP-Anmeldeinformationen einzugeben.

-

Geben Sie Ihren LDAP-Benutzernamen und Ihr Kennwort ein und wählen Sie dann Sendenaus.

Eine Benachrichtigung wird an Ihr registriertes Gerät gesendet.

Hinweis: Wenn Sie das OTP manuell eingeben möchten, müssen Sie Klicken auswählen, um OTP manuell einzugeben, und das OTP in das Feld TOTP eingeben.

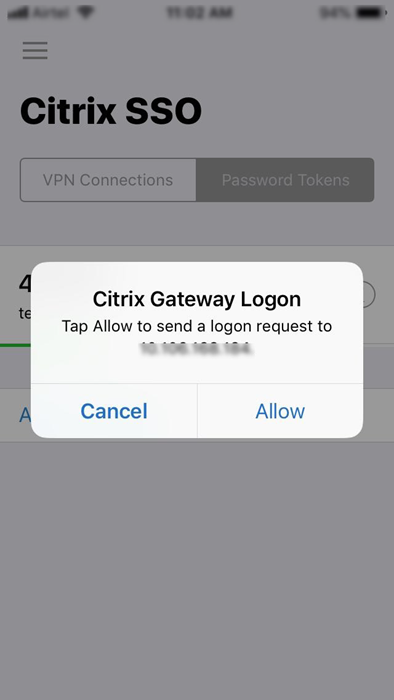

-

Öffnen Sie die Citrix SSO-App auf Ihrem registrierten Gerät und tippen Sie auf Zulassen.

Hinweis:

-

Auf einem iOS-Gerät werden Sie als zusätzlichen Authentifizierungsfaktor zur Eingabe von Touch-ID/Face-ID/Passcode aufgefordert.

-

Der Authentifizierungsserver wartet auf die Antwort der Push-Serverbenachrichtigung, bis der konfigurierte Timeout-Zeitraum abgelaufen ist. Nach dem Timeout zeigt NetScaler Gateway die Anmeldeseite an. Die Benutzer können das OTP dann manuell eingeben oder auf Benachrichtigung erneut senden klicken, um die Benachrichtigung erneut auf dem registrierten Gerät zu erhalten. Basierend auf der von Ihnen ausgewählten Option validiert das Gateway das von Ihnen eingegebene Einmalpasswort oder sendet die Benachrichtigung erneut an Ihr registriertes Gerät.

- Es wird keine Benachrichtigung über einen Fehler bei der Anmeldung an Ihr registriertes Gerät gesendet.

-

Bedingungen für Ausfälle

- Die Geräteregistrierung schlägt in den folgenden Fällen möglicherweise fehl.

- Das Serverzertifikat kann vom Endbenutzergerät nicht vertrauenswürdig sein.

- NetScaler Gateway, das zur Registrierung für OTP verwendet wurde, ist für den Client nicht erreichbar.

- Die Benachrichtigungen können in den folgenden Fällen fehlschlagen.

- Das Benutzergerät ist nicht mit dem Internet verbunden

- Benachrichtigungen auf dem Benutzergerät sind blockiert

- Der Benutzer genehmigt die Benachrichtigung auf dem Gerät nicht

In diesen Fällen wartet der Authentifizierungsserver, bis der konfigurierte Timeout-Zeitraum abläuft. Nach dem Timeout zeigt NetScaler Gateway eine Anmeldeseite mit den Optionen an, das OTP manuell einzugeben oder die Benachrichtigung erneut auf Ihrem registrierten Gerät zu senden. Basierend auf der ausgewählten Option erfolgt eine weitere Validierung.

Fehler-Protokolle

Im Folgenden sind die erwarteten Protokolle aufgeführt, wenn der OTP-Push-Dienst nicht erreichbar ist.

- Pushbenachrichtigung fehlgeschlagen, wenn das Benutzergerät nicht mit dem Internet verbunden ist - Push: Push Request konnte nicht auf “

client name” für den Push-Dienst vorbereitet werden. - Fehlerprotokoll für Geräteregistrierung - Push: Es sind keine Geräte registriert, um die Push-Anfrage an die Cloud für “

client name” zu senden. - Falls der Benutzer den Push nicht akzeptiert - Push: Antwort wird vom Client nicht gesehen, für “

user name”, überprüfen Sie die Wiederholungsoptionen.

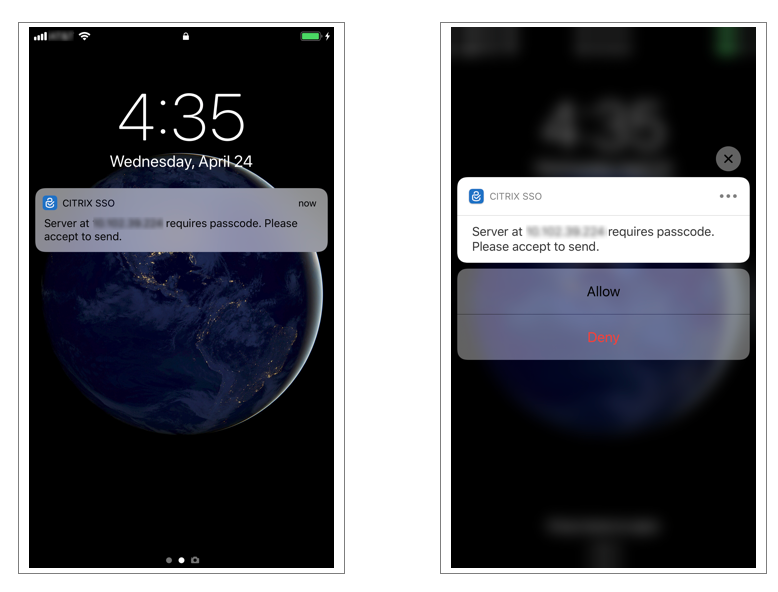

Citrix SSO-App-Verhalten unter iOS — weist darauf hin

Verknüpfungen für Benachrichtigungen

Die Citrix SSO iOS-App bietet Unterstützung für umsetzbare Benachrichtigungen, um die Benutzerfreundlichkeit zu verbessern. Sobald eine Benachrichtigung auf einem iOS-Gerät eingegangen ist und das Gerät gesperrt ist oder sich die Citrix SSO-App nicht im Vordergrund befindet, können Benutzer die in der Benachrichtigung integrierten Verknüpfungen verwenden, um die Anmeldeanfrage entweder zu genehmigen oder abzulehnen.

Um auf Benachrichtigungsverknüpfungen zuzugreifen, müssen Benutzer je nach Hardware des Geräts entweder eine Berührung erzwingen (3D-Touch) oder die Benachrichtigung lange drücken. Durch Auswahl der Aktion Verknüpfung zulassen wird eine Anmeldeanfrage an NetScaler gesendet. Abhängig davon, wie die Authentifizierungsrichtlinie für den virtuellen Authentifizierungs-, Autorisierungs- und Überwachungsserver konfiguriert ist;

- Die Anmeldeanfrage kann im Hintergrund gesendet werden, ohne dass die App im Vordergrund gestartet oder das Gerät entsperrt werden muss.

- Die App fordert möglicherweise als zusätzlichen Faktor zur Eingabe von Touch-ID/Face-ID/Passcode auf. In diesem Fall wird die App im Vordergrund gestartet.

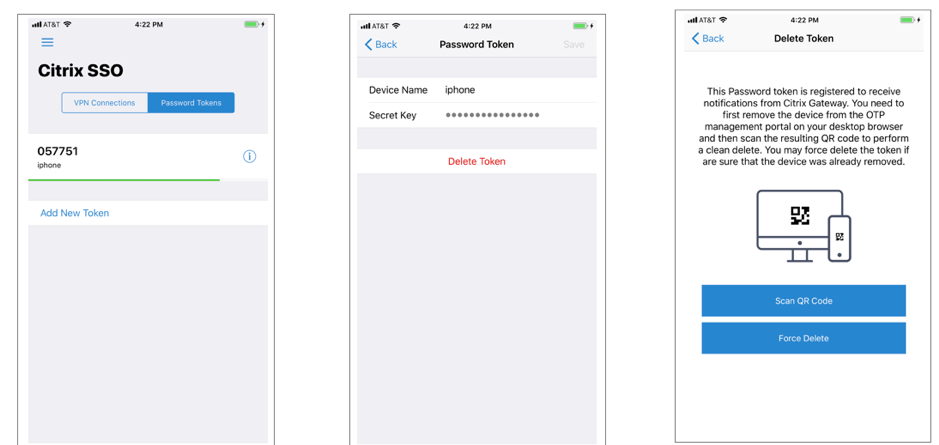

Löschen von Kennwort-Token von Citrix SSO

-

Um ein für Push registriertes Kennwort-Token in der Citrix SSO-App zu löschen, müssen Benutzer die folgenden Schritte ausführen:

- Heben Sie die Registrierung des iOS-/Android-Geräts auf dem Gateway auf (entfernen). Der QR-Code zum Entfernen der Registrierung vom Gerät wird angezeigt.

- Öffnen Sie die Citrix SSO-App und tippen Sie auf die Info-Schaltfläche des zu löschenden Kennwort-Tokens.

- Tippen Sie auf Token löschen und scannen Sie den QR-Code.

Hinweis:

- Wenn der QR-Code gültig ist, wird das Token erfolgreich aus der Citrix SSO-App entfernt.

- Benutzer können auf Löschen erzwingen tippen, um ein Kennwort-Token zu löschen, ohne den QR-Code scannen zu müssen, wenn das Gerät bereits aus dem Gateway entfernt wurde. Erzwungenes Löschen kann dazu führen, dass das Gerät weiterhin Benachrichtigungen erhält, wenn das Gerät nicht aus NetScaler Gateway entfernt wurde.