Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Konfigurieren Sie die Zertifikatsauthentifizierung als ersten Faktor und LDAP als zweiten Faktor bei der NetScaler nFactor-Authentifizierung

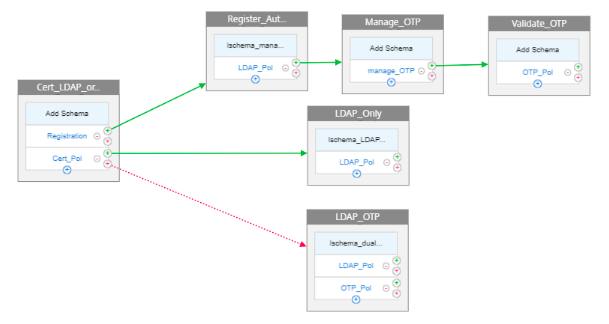

Im folgenden Abschnitt wird der Anwendungsfall der Zertifikatauthentifizierung im ersten Faktor beschrieben, gefolgt von LDAP im zweiten Faktor. Sonst der LDAP und OTP, wenn im ersten Faktor kein Benutzerzertifikat vorhanden ist.

Anwendungsfall: Zertifikatsauthentifizierung als erster Faktor, gefolgt von LDAP als nächster Faktor

Nehmen Sie einen Anwendungsfall an, bei dem Administratoren die Zertifikatauthentifizierung im ersten Faktor konfigurieren. Und wenn das Zertifikat vorhanden ist, konfigurieren Sie die LDAP-Authentifizierung im nächsten Faktor. Wenn das Benutzerzertifikat nicht vorhanden ist, konfigurieren Sie LDAP und OTP.

-

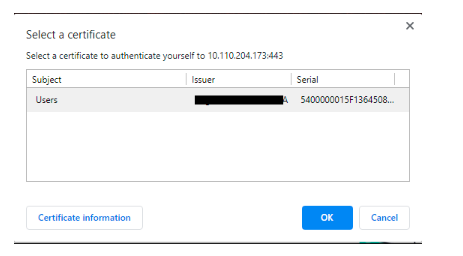

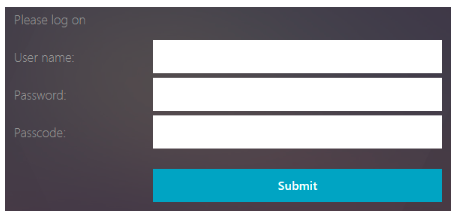

Sobald Sie auf den virtuellen Traffic Management-Server zugreifen, werden Sie zur Anmeldeseite weitergeleitet.

-

Wenn das Benutzerzertifikat auf dem Clientgerät vorhanden ist, werden Sie mit dem folgenden Bildschirm angezeigt.

-

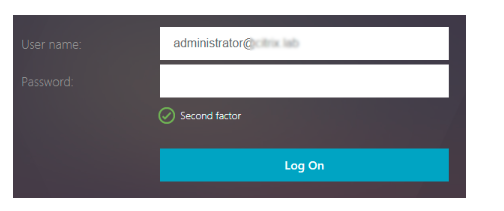

Nachdem das Benutzerzertifikat eingereicht wurde, wird die Authentifizierung mit dem nächsten Faktor fortgesetzt. Dieser Faktor ist als LDAP konfiguriert.

-

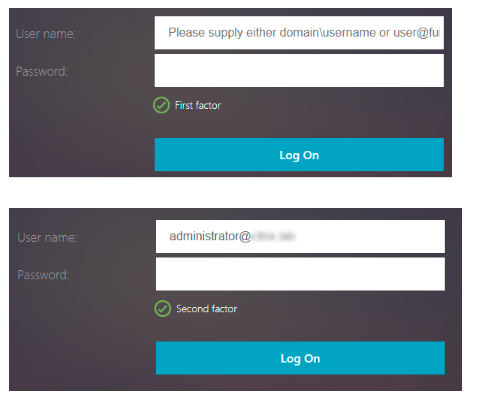

Wenn im ersten Faktor kein Benutzerzertifikat vorhanden ist, fahren Sie mit LDAP und OTP fort. Sie haben zwei Möglichkeiten, dies zu erreichen.

-

LDAP und OTP als separate Anmeldeseiten mit dem vom LDAP-Faktor vorausgefüllten Benutzernamen.

Der Wert des Benutzernamens wird mit dem Ausdruck $ {http.req.user.name} vorausgefüllt, der den Benutzernamen aus dem ersten Faktor extrahiert. Andere Felder wie Beschriftungen für Benutzernamen und Kennwort können ebenfalls angepasst werden.

-

Doppelte Authentifizierungsseite mit zwei Kennwortfeldern. Das für diese spezielle Darstellung verwendete Beispiel wird angezeigt.

-

Hinweis

Das Setup kann auch über den nFactor Visualizer erstellt werden, der in NetScaler Version 13.0 und höher verfügbar ist.

Führen Sie Folgendes mit der CLI aus

-

Konfigurieren Sie den virtuellen Authentifizierungsserver.

add authentication vserver auth_vserver SSL 10.217.28.152 443 add lb vserver lbvs1 HTTP 10.217.28.152 80 -AuthenticationHost auth1.nsi-test.com -Authentication ON bind ssl vserver auth_vserver -certkeyName gateway.angiras.lab -

Binden Sie das Stammzertifikat an den virtuellen Server und aktivieren Sie Client Auth.

bind ssl vserver auth_vserver -certkeyName Root_Cert -CA -ocspCheck Optional set ssl vserver auth_vserver -clientAuth ENABLED -clientCert Optional -

Konfigurieren Sie Authentifizierungsaktionen und Richtlinien.

- LDAP-Authentifizierung

add authentication ldapAction LDAP_Action -serverIP XX.XX.XX.XX -ldapBase "dc=citrix,dc=lab" -ldapBindDn administrator@citrix.lab -ldapBindDnPassword 97526a31c6e2e380f7b3a7e5aa53dc498c5b25e9b84e856b438b1c61624b5aad -encrypted -encryptmethod ENCMTHD_3 -ldapLoginName sAMAccountName -groupAttrName memberOf -subAttributeName cn` add authentication Policy LDAP_Pol -rule true -action LDAP_Action`- Geräteverwaltung

add authentication ldapAction OTP_manage_Act -serverIP XX.XX.XX.XX -ldapBase "dc=citrix,dc=lab" -ldapBindDn administrator@citrix.lab -ldapBindDnPassword 3e10c1df11a9cab239cff2c9305743da76068600a0c4359603abde04f28676ae -encrypted -encryptmethod ENCMTHD_3 -ldapLoginName sAMAccountName -groupAttrName memberOf -subAttributeName cn -authentication DISABLED -OTPSecret userParameters add authentication Policy manage_OTP -rule TRUE -action OTP_manage_Act- OTP-Validierung

add authentication ldapAction LDAP_OTP_Act -serverIP XX.XX.XX.XX -ldapBase "dc=citrix,dc=lab" -ldapBindDn administrator@citrix.lab -ldapBindDnPassword e79a8ebf93fdb7e7438f44c076350c6ec9ad1269ef0528d55640c7c86d3490dc -encrypted -encryptmethod ENCMTHD_3 -ldapLoginName sAMAccountName -searchFilter "userParameters>=#@" -groupAttrName memberOf -subAttributeName cn -authentication DISABLED -OTPSecret userParameters add authentication Policy OTP_Pol -rule true -action LDAP_OTP_Act- Zertifikatauthentifizierung

add authentication certAction Certificate_Profile -twoFactor ON -userNameField SubjectAltName:PrincipalName add authentication policy Cert_Pol -rule true -action Certificate_Profile`- Richtlinie ohne Authentifizierung für doppelte Authentifizierung, wenn eine Zertifikatauthentifizierung fehlschlägt oder kein Zertifikat existiert.

add authentication Policy Cert_Pol_NOAUTH_ -rule true -action NO_AUTHN -

Konfigurieren Sie das Richtlinienlabel und das Schema für den zweiten Faktor.

- Geräteverwaltung

add authentication policylabel manage_otp_label -loginSchema LSCHEMA_INT bind authentication policylabel manage_otp_label -policyName manage_OTP -priority 100 -gotoPriorityExpression END- LDAP-Authentifizierung nach erfolgreicher Zertifikatauthentifizierung

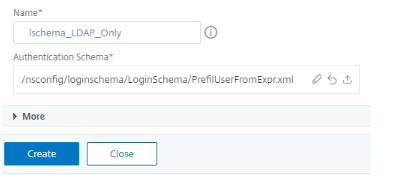

add authentication loginSchema lschema_LDAP_Only -authenticationSchema "/nsconfig/loginschema/LoginSchema/PrefilUserFromExpr.xml" add authentication policylabel LDAP_Only -loginSchema lschema_LDAP_Only bind authentication policylabel LDAP_Only -policyName LDAP_Pol -priority 100 -gotoPriorityExpression END- Doppelte Authentifizierung, wenn keine Zertifizierung vorliegt oder die Zertifikatauthentifizierung fehlschlägt

add authentication loginSchema lschema_dual_auth -authenticationSchema "/nsconfig/loginschema/LoginSchema/DualAuth.xml" add authentication policylabel Dual_Auth_Label -loginSchema lschema_dual_auth bind authentication policylabel Dual_Auth_Label -policyName LDAP_Pol -priority 100 -gotoPriorityExpression END bind authentication policylabel Dual_Auth_Label -policyName OTP_Pol -priority 110 -gotoPriorityExpression END -

Binden Sie die in den vorherigen Schritten erstellten Richtlinien.

bind authentication vserver auth_vserver -policy Manage_OTP -priority 100 -nextFactor manage_otp_label -gotoPriorityExpression NEXT bind authentication vserver auth_vserver -policy Cert_Pol -priority 110 -nextFactor LDAP_Only -gotoPriorityExpression NEXT bind authentication vserver auth_vserver -policy Cert_Pol_NOAUTH_ -priority 120 -nextFactor Dual_Auth_Label -gotoPriorityExpression NEXT

Konfigurieren mit dem nFactor Visualizer

-

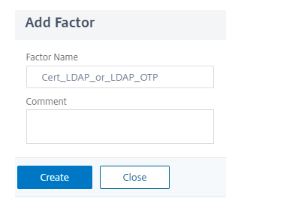

Navigieren Sie zu Sicherheit > AAA-Application Traffic > nFactor Visualizer > nFactor Flows und klicken Sie auf Hinzufügen.

-

Klicken Sie auf +, um den nFactor-Flow hinzuzufügen.

-

Fügen Sie einen Faktor hinzu. Der eingegebene Name ist der Name des nFactor-Flows. Klicken Sie auf Erstellen.

-

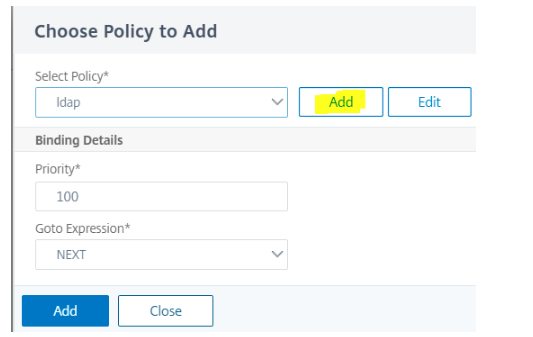

Klicken Sie auf Richtlinie hinzufügen, um die erste Faktorauthentifizierungsrichtlinie hinzuzufügen. Sie können eine Authentifizierungsrichtlinie erstellen oder eine vorhandene Authentifizierungsrichtlinie aus der Liste auswählen.

-

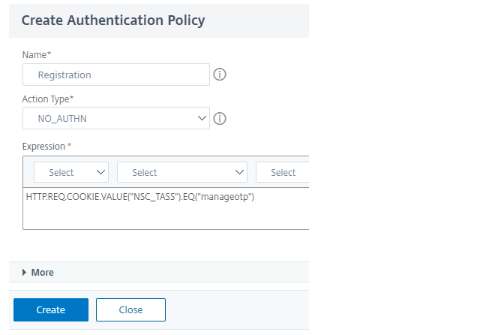

Fügen Sie eine Richtlinie für die Überprüfung der Registrierung hinzu. Aktion in diesem Fall wäre NO_AUTHN.

-

Geben Sie im Ausdrucksfeld den Text

HTTP.REQ.COOKIE.VALUE("NSC_TASS").EQ("manageotp")ein und klicken Sie auf Erstellen.

-

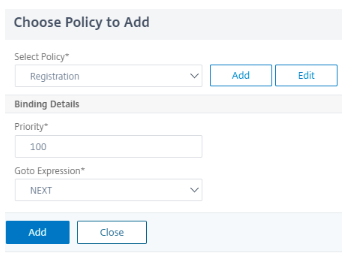

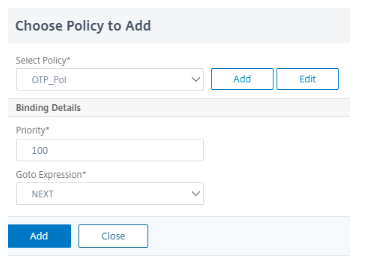

Klicken Sie auf Richtlinie hinzufügen, um eine Richtlinie zu erstellen. Klicken Sie auf Erstellen und dann auf Hinzufügen.

-

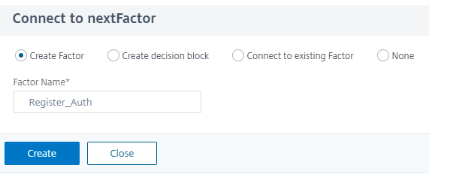

Klicken Sie auf grün+, um den nächsten Faktor für die LDAP-Authentifizierung hinzuzufügen, bevor Sie die Geräte verwalten.

-

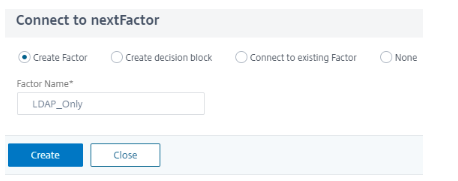

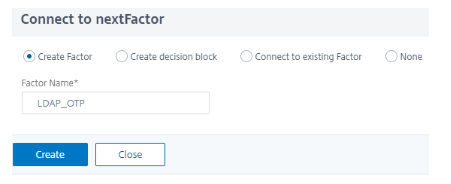

Wählen Sie Faktor erstellen aus, geben Sie einen Namen für diesen Faktor ein und klicken Sie auf Erstellen.

-

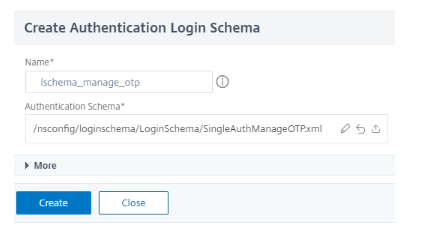

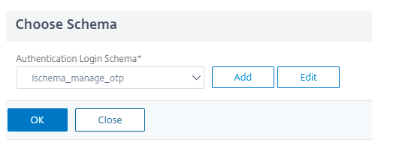

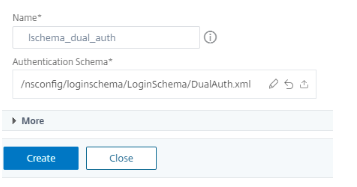

Klicken Sie auf Schema hinzufügen und dann auf Hinzufügen, um ein Schema für die Verwaltung von Geräten zu erstellen.

-

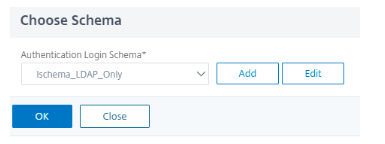

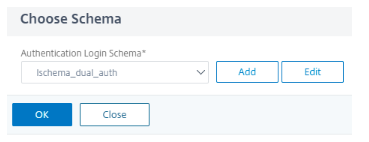

Wählen Sie das Schema aus, das im vorherigen Schritt erstellt wurde, und klicken Sie auf Hinzufügen, um es zu erstellen.

-

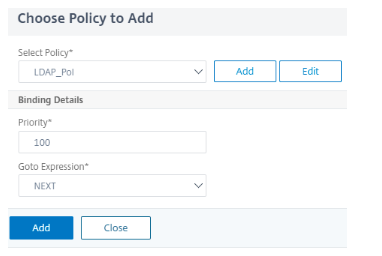

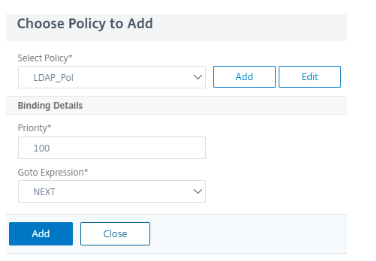

Klicken Sie auf Richtlinie hinzufügen und wählen Sie LDAP-Authentifizierungsrichtlinie für die anfängliche LDAP-Authentifizierung aus.

Hinweis

Weitere Informationen finden Sie unter So konfigurieren Sie die LDAP-Authentifizierung mit dem Konfigurationsdienstprogramm.

-

Führen Sie die Schritte 9 und 10 aus, um einen weiteren Faktor für die Registrierung des Geräts zu erstellen.

-

In diesem Faktor ist kein Schema erforderlich. Klicken Sie auf Richtlinie hinzufügen, um die Richtlinie zur Geräteregistrierung hinzuzufügen. (Richtlinie erstellt in CLI-Konfiguration Schritt 4 Punkt b).

-

Erstellen Sie nach Schritt 9 und 10 einen weiteren Faktor, um die registrierten Geräte zu testen.

-

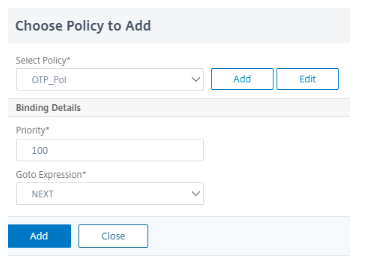

Klicken Sie auf Richtlinie hinzufügen, um Authentifizierungsrichtlinie hinzuzufügen (Richtlinie erstellt in CLI-Konfiguration Schritt 4 Punkt c).

-

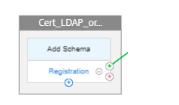

Klicken Sie unter der Registrierungsrichtlinie auf grün+, um eine Richtlinie für die Zertifikatauthentifizierung hinzuzufügen.

-

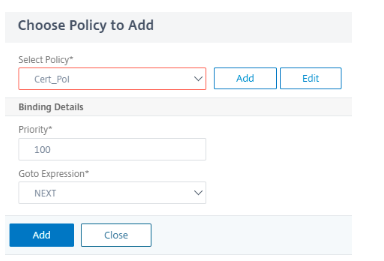

Klicken Sie auf Hinzufügen, um die Cert-Richtlinie hinzuzufügen.

Hinweis

Weitere Informationen zur Authentifizierung von Clientzertifikaten finden Sie unter Wie aktiviere ich die SSL-Clientzertifikatauthentifizierung auf NetScaler.

-

Klicken Sie auf das grüne Zeichen neben der Cert-Richtlinie, um den nächsten Faktor für die LDAP-Authentifizierung zu erstellen.

-

Klicken Sie auf Schema hinzufügen, um das Anmeldeschema für den vorausgefüllten Benutzernamen und die Einzelauthentifizierung hinzuzufügen

-

Wählen Sie das erstellte Schema und klicken Sie auf OK.

-

Klicken Sie auf Richtlinie hinzufügen und fügen Sie LDAP-Authentifizierung hinzu.

-

Klicken Sie neben Zertifikatsrichtlinie auf rot+, um den nächsten Faktor für den Fehlerfall hinzuzufügen. Der Fehlerfall liegt vor, wenn die Zertifikatauthentifizierung fehlschlägt oder wenn kein Zertifikat auf dem Gerät vorhanden ist.

-

Wählen Sie Faktor erstellen und geben Sie einen Faktornamenein.

-

Klicken Sie auf Schema hinzufügen, um ein duales Authentifizierungsschema hinzuzufügen.

-

Wählen Sie das erstellte Schema und klicken Sie auf OK.

-

Klicken Sie auf Richtlinie hinzufügen und fügen Sie LDAP-Authentifizierung hinzu.

-

Wählen Sie die Authentifizierungsrichtlinie zur Validierung von OTP aus und klicken Sie auf OK

-

Klicken Sie auf Fertig, um die Konfiguration zu speichern.

-

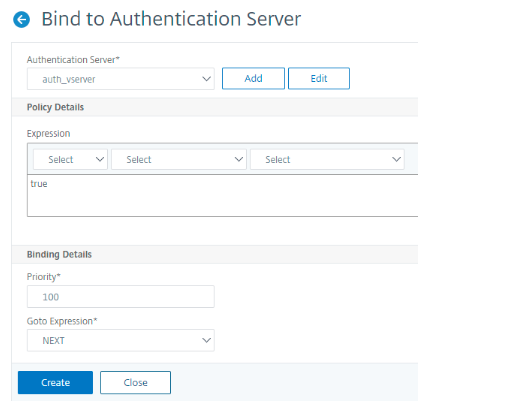

Wählen Sie den erstellten nFactor Flow aus und binden Sie ihn an einen virtuellen Authentifizierungs-, Autorisierungs- und Überwachungsserver. Klicken Sie auf An Authentifizierungsserver binden und dann auf Erstellen.

Hinweis

Sie können den nFactor mithilfe der Seite “nFactor Flows” nur über die Option “ Bindungen anzeigen “ binden und aufheben.

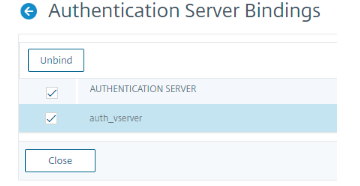

Bindung des nFactor-Flows aufheben

-

Klicken Sie auf der Seite nFactor Flows im Hamburger-Symbol auf Bindungen anzeigen.

-

Wählen Sie auf der Seite Authentifizierungsserverbindungen den Authentifizierungsserver aus, den die Bindung aufheben soll, und klicken Sie auf Unbind. Klicken Sie auf Schließen.