Konfigurationsunterstützung für SameSite-Cookie-Attribut

Das SameSite-Attribut gibt dem Browser an, ob das Cookie für einen websiteübergreifenden Kontext oder nur für den Kontext derselben Site verwendet werden kann. Wenn auf eine Anwendung in einem standortübergreifenden Kontext zugegriffen werden soll, ist dies außerdem nur über die HTTPS-Verbindung möglich. Einzelheiten finden Sie unter RFC6265.

Bis Februar 2020 wurde das SameSite-Attribut in NetScaler nicht explizit festgelegt. Der Browser nahm den Standardwert (Keine). Die Nichteinstellung des SameSite-Attributs hatte keine Auswirkungen auf das NetScaler Gateway und die Authentifizierungs-, Autorisierungs- und Auditing-Bereitstellungen.

Bei bestimmten Browser-Upgrades wie Google Chrome 80 ändert sich das standardmäßige domänenübergreifende Verhalten von Cookies. Das SameSite-Attribut kann auf einen der folgenden Werte festgelegt werden. Der Standardwert für Google Chrome ist auf Lax festgelegt. Für bestimmte Versionen anderer Browser ist der Standardwert für das SameSite-Attribut möglicherweise immer noch auf None festgelegt.

- Keine: Zeigt an, dass der Browser ein Cookie im websiteübergreifenden Kontext nur bei sicheren Verbindungen verwenden soll.

- Lax: Weist an, dass der Browser ein Cookie für Anfragen auf derselben Domain und für seitenübergreifende Anfragen verwendet. Für seitenübergreifende Zwecke können nur sichere HTTP-Methoden wie GET-Request das Cookie verwenden. Beispielsweise kann eine GET-Anfrage einer Subdomain abc.example.com mithilfe eines GET-Befehls das Cookie einer anderen Subdomain xyz.example.com lesen. Für Cross-Site werden nur sichere HTTP-Methoden verwendet, da sichere HTTP-Methoden den Serverstatus nicht ändern. Weitere Einzelheiten finden Sie unter https://developer.mozilla.org/en-US/docs/Web/HTTP/Headers/Set-Cookie/SameSite#lax

- Streng: Verwenden Sie das Cookie nur im selben Site-Kontext.

Wenn das Cookie kein SameSite-Attribut enthält, übernimmt Google Chrome die Funktionalität von SameSite = Lax. Daher gibt Google Chrome bei Bereitstellungen innerhalb eines iFrames mit seitenübergreifendem Kontext, bei denen Cookies vom Browser eingefügt werden müssen, keine seitenübergreifenden Cookies weiter. Infolgedessen wird der Iframe auf der Website möglicherweise nicht geladen.

SameSite-Cookie-Attribut konfigurieren

Ein neues Cookie-Attribut mit dem Namen SameSite wird den virtuellen VPN- und Authentifizierungs-, Autorisierungs- und Auditing-Servern hinzugefügt. Dieses Attribut kann auf globaler Ebene und auf virtueller Serverebene festgelegt werden.

Um das SameSite-Attribut zu konfigurieren, müssen Sie wie folgt vorgehen:

- Legen Sie das SameSite-Attribut für den virtuellen Server fest

- Cookies an den Patset binden (wenn der Browser seitenübergreifende Cookies löscht)

Festlegen des SameSite-Attributs mithilfe der CLI

Verwenden Sie die folgenden Befehle, um das SameSite-Attribut auf virtueller Serverebene festzulegen.

set vpn vserver VP1 -SameSite [STRICT | LAX | None]

set authentication vserver AV1 -SameSite [STRICT | LAX | None]

<!--NeedCopy-->

Verwenden Sie die folgenden Befehle, um das SameSite-Attribut auf globaler Ebene festzulegen.

set aaa parameter -SameSite [STRICT | LAX | None]

set vpn parameter -SameSite [STRICT | LAX | None]

<!--NeedCopy-->

Hinweis: Die Einstellung auf virtueller Serverebene nimmt den Vorzug gegenüber der Einstellung auf globaler Ebene vor. Citrix empfiehlt, das SameSite-Cookie-Attribut auf virtueller Serverebene festzulegen.

Cookies mithilfe der CLI an den Patset binden

Wenn der Browser seitenübergreifende Cookies löscht, können Sie diese Cookie-Zeichenfolge an das bestehende NS_Cookies_SameSite-Patset binden, sodass das SameSite-Attribut zum Cookie hinzugefügt wird.

Beispiel:

bind patset ns_cookies_SameSite "NSC_TASS"

bind patset ns_cookies_SameSite "NSC_TMAS"

<!--NeedCopy-->

Festlegen des SameSite-Attributs über die GUI

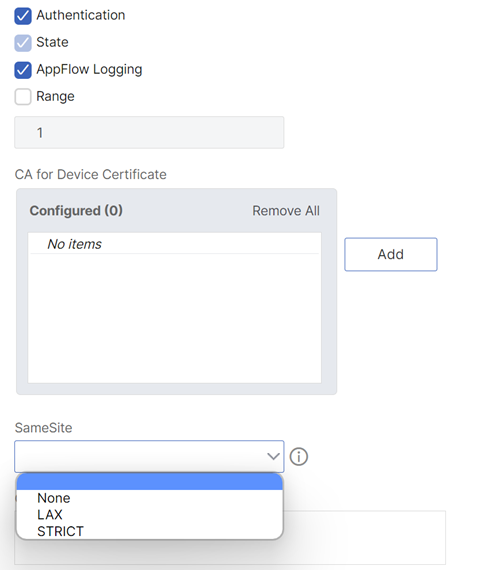

Gehen Sie wie folgt vor, um das SameSite-Attribut auf virtueller Serverebene festzulegen:

- Navigieren Sie zu Security > AAA – Application Traffic > Virtual Servers.

- Wählen Sie einen virtuellen Server aus und klicken Sie auf Bearbeiten.

- Klicken Sie im Abschnitt Grundeinstellungenauf das Bearbeitungssymbol und dann auf Mehr.

- Wählen Sie in SameSitedie Option nach Bedarf aus.

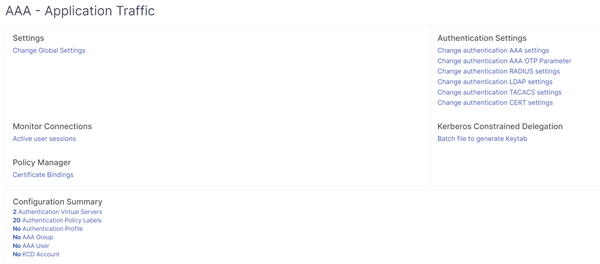

Um das SameSite-Attribut auf globaler Ebene festzulegen:

-

Navigieren Sie zu Sicherheit > AAA — Anwendungsverkehr > Authentifizierungseinstellungen ändern.

-

Klicken Sie auf der Seite „ AAA-Parameter konfigurieren “ auf die SameSite-Liste und wählen Sie die gewünschte Option aus.