-

Bereitstellen einer NetScaler VPX- Instanz

-

Optimieren der Leistung von NetScaler VPX auf VMware ESX, Linux KVM und Citrix Hypervisors

-

NetScaler VPX-Konfigurationen beim ersten Start der NetScaler-Appliance in der Cloud anwenden

-

Verbessern der SSL-TPS-Leistung auf Public-Cloud-Plattformen

-

Gleichzeitiges Multithreading für NetScaler VPX in öffentlichen Clouds konfigurieren

-

Installieren einer NetScaler VPX Instanz auf einem Bare-Metal-Server

-

Installieren einer NetScaler VPX-Instanz auf Citrix Hypervisor

-

Installieren einer NetScaler VPX-Instanz auf VMware ESX

-

NetScaler VPX für die Verwendung der VMXNET3-Netzwerkschnittstelle konfigurieren

-

NetScaler VPX für die Verwendung der SR-IOV-Netzwerkschnittstelle konfigurieren

-

Migration des NetScaler VPX von E1000 zu SR-IOV- oder VMXNET3-Netzwerkschnittstellen

-

NetScaler VPX für die Verwendung der PCI-Passthrough-Netzwerkschnittstelle konfigurieren

-

-

Installieren einer NetScaler VPX-Instanz in der VMware Cloud auf AWS

-

Installieren einer NetScaler VPX-Instanz auf Microsoft Hyper-V-Servern

-

Installieren einer NetScaler VPX-Instanz auf der Linux-KVM-Plattform

-

Voraussetzungen für die Installation virtueller NetScaler VPX-Appliances auf der Linux-KVM-Plattform

-

Provisioning der virtuellen NetScaler-Appliance mit OpenStack

-

Provisioning der virtuellen NetScaler-Appliance mit Virtual Machine Manager

-

Konfigurieren virtueller NetScaler-Appliances für die Verwendung der SR-IOV-Netzwerkschnittstelle

-

Provisioning der virtuellen NetScaler-Appliance mit dem virsh-Programm

-

Provisioning der virtuellen NetScaler-Appliance mit SR-IOV auf OpenStack

-

-

Bereitstellen einer NetScaler VPX-Instanz auf AWS

-

Bereitstellen einer eigenständigen NetScaler VPX-Instanz auf AWS

-

Bereitstellen eines VPX-HA-Paar in derselben AWS-Verfügbarkeitszone

-

Bereitstellen eines VPX Hochverfügbarkeitspaars mit privaten IP-Adressen in verschiedenen AWS-Zonen

-

Schützen von AWS API Gateway mit NetScaler Web Application Firewall

-

Konfigurieren einer NetScaler VPX-Instanz für die Verwendung der SR-IOV-Netzwerkschnittstelle

-

Konfigurieren einer NetScaler VPX-Instanz für die Verwendung von Enhanced Networking mit AWS ENA

-

Bereitstellen einer NetScaler VPX Instanz unter Microsoft Azure

-

Netzwerkarchitektur für NetScaler VPX-Instanzen auf Microsoft Azure

-

Mehrere IP-Adressen für eine eigenständige NetScaler VPX-Instanz konfigurieren

-

Hochverfügbarkeitssetup mit mehreren IP-Adressen und NICs konfigurieren

-

Hochverfügbarkeitssetup mit mehreren IP-Adressen und NICs über PowerShell-Befehle konfigurieren

-

NetScaler-Hochverfügbarkeitspaar auf Azure mit ALB im Floating IP-Deaktiviert-Modus bereitstellen

-

Konfigurieren Sie eine NetScaler VPX-Instanz für die Verwendung von Azure Accelerated Networking

-

Konfigurieren Sie HA-INC-Knoten mithilfe der NetScaler-Hochverfügbarkeitsvorlage mit Azure ILB

-

NetScaler VPX-Instanz auf der Azure VMware-Lösung installieren

-

Eigenständige NetScaler VPX-Instanz auf der Azure VMware-Lösung konfigurieren

-

NetScaler VPX-Hochverfügbarkeitssetups auf Azure VMware-Lösung konfigurieren

-

Konfigurieren von GSLB in einem Active-Standby-Hochverfügbarkeitssetup

-

Konfigurieren von Adresspools (IIP) für eine NetScaler Gateway Appliance

-

Erstellen Sie ein Support-Ticket für die VPX-Instanz in Azure

-

NetScaler VPX-Instanz auf der Google Cloud Platform bereitstellen

-

Bereitstellen eines VPX-Hochverfügbarkeitspaars auf der Google Cloud Platform

-

VPX-Hochverfügbarkeitspaars mit privaten IP-Adressen auf der Google Cloud Platform bereitstellen

-

NetScaler VPX-Instanz auf Google Cloud VMware Engine bereitstellen

-

Unterstützung für VIP-Skalierung für NetScaler VPX-Instanz auf GCP

-

-

Bereitstellung und Konfigurationen von NetScaler automatisieren

-

Lösungen für Telekommunikationsdienstleister

-

Authentifizierung, Autorisierung und Überwachung des Anwendungsverkehrs

-

Wie Authentifizierung, Autorisierung und Auditing funktionieren

-

Grundkomponenten der Authentifizierung, Autorisierung und Audit-Konfiguration

-

Lokales NetScaler Gateway als Identitätsanbieter für Citrix Cloud

-

Authentifizierungs-, Autorisierungs- und Überwachungskonfiguration für häufig verwendete Protokolle

-

-

Administrator-Partition

-

-

-

Erweiterte Richtlinienausdrücke konfigurieren: Erste Schritte

-

Erweiterte Richtlinienausdrücke: Arbeiten mit Datum, Uhrzeit und Zahlen

-

Erweiterte Richtlinienausdrücke: Analysieren von HTTP-, TCP- und UDP-Daten

-

Erweiterte Richtlinienausdrücke: Analysieren von SSL-Zertifikaten

-

Erweiterte Richtlinienausdrücke: IP- und MAC-Adressen, Durchsatz, VLAN-IDs

-

Erweiterte Richtlinienausdrücke: Stream-Analytics-Funktionen

-

Erweiterte Richtlinienausdrücke mithilfe der API-Spezifikation

-

Zusammenfassende Beispiele für fortgeschrittene politische Ausdrücke

-

Tutorial-Beispiele für erweiterte Richtlinien für das Umschreiben

-

-

-

Anwendungsfall — Binden der Web App Firewall-Richtlinie an einen virtuellen VPN-Server

-

-

-

-

Verwalten eines virtuellen Cache-Umleitungsservers

-

Statistiken für virtuelle Server zur Cache-Umleitung anzeigen

-

Aktivieren oder Deaktivieren eines virtuellen Cache-Umleitungsservers

-

Direkte Richtlinieneinschläge auf den Cache anstelle des Ursprungs

-

Verwalten von Clientverbindungen für einen virtuellen Server

-

Externe TCP-Integritätsprüfung für virtuelle UDP-Server aktivieren

-

-

Übersetzen die Ziel-IP-Adresse einer Anfrage in die Ursprungs-IP-Adresse

-

-

Verwalten des NetScaler Clusters

-

Knotengruppen für gepunktete und teilweise gestreifte Konfigurationen

-

Entfernen eines Knotens aus einem Cluster, der mit Cluster-Link-Aggregation bereitgestellt wird

-

Überwachen von Fehlern bei der Befehlsausbreitung in einer Clusterbereitstellung

-

VRRP-Interface-Bindung in einem aktiven Cluster mit einem einzigen Knoten

-

-

Konfigurieren von NetScaler als nicht-validierenden sicherheitsbewussten Stub-Resolver

-

Jumbo-Frames Unterstützung für DNS zur Handhabung von Reaktionen großer Größen

-

Zwischenspeichern von EDNS0-Client-Subnetzdaten bei einer NetScaler-Appliance im Proxymodus

-

Anwendungsfall — Konfiguration der automatischen DNSSEC-Schlüsselverwaltungsfunktion

-

Anwendungsfall — wie man einen kompromittierten aktiven Schlüssel widerruft

-

-

GSLB-Entitäten einzeln konfigurieren

-

Anwendungsfall: Bereitstellung einer Domänennamen-basierten Autoscale-Dienstgruppe

-

Anwendungsfall: Bereitstellung einer IP-Adressbasierten Autoscale-Dienstgruppe

-

-

-

IP-Adresse und Port eines virtuellen Servers in den Request-Header einfügen

-

Angegebene Quell-IP für die Back-End-Kommunikation verwenden

-

Quellport aus einem bestimmten Portbereich für die Back-End-Kommunikation verwenden

-

Quell-IP-Persistenz für Back-End-Kommunikation konfigurieren

-

Lokale IPv6-Linkadressen auf der Serverseite eines Load Balancing-Setups

-

Erweiterte Load Balancing-Einstellungen

-

Allmählich die Belastung eines neuen Dienstes mit virtuellem Server-Level erhöhen

-

Anwendungen vor Verkehrsspitzen auf geschützten Servern schützen

-

Bereinigung von virtuellen Server- und Dienstverbindungen ermöglichen

-

Persistenzsitzung auf TROFS-Diensten aktivieren oder deaktivieren

-

Externe TCP-Integritätsprüfung für virtuelle UDP-Server aktivieren

-

Standortdetails von der Benutzer-IP-Adresse mit der Geolocation-Datenbank abrufen

-

Quell-IP-Adresse des Clients beim Verbinden mit dem Server verwenden

-

Limit für die Anzahl der Anfragen pro Verbindung zum Server festlegen

-

Festlegen eines Schwellenwerts für die an einen Dienst gebundenen Monitore

-

Grenzwert für die Bandbreitenauslastung durch Clients festlegen

-

-

-

Lastausgleichs für häufig verwendete Protokolle konfigurieren

-

Anwendungsfall 5: DSR-Modus beim Verwenden von TOS konfigurieren

-

Anwendungsfall 6: Lastausgleich im DSR-Modus für IPv6-Netzwerke mit dem TOS-Feld konfigurieren

-

Anwendungsfall 7: Konfiguration des Lastenausgleichs im DSR-Modus mithilfe von IP Over IP

-

Anwendungsfall 8: Lastausgleich im Einarmmodus konfigurieren

-

Anwendungsfall 9: Lastausgleich im Inlinemodus konfigurieren

-

Anwendungsfall 10: Lastausgleich von Intrusion-Detection-System-Servern

-

Anwendungsfall 11: Netzwerkverkehr mit Listenrichtlinien isolieren

-

Anwendungsfall 12: Citrix Virtual Desktops für den Lastausgleich konfigurieren

-

Anwendungsfall 13: Konfiguration von Citrix Virtual Apps and Desktops für den Lastausgleich

-

Anwendungsfall 14: ShareFile-Assistent zum Lastausgleich Citrix ShareFile

-

Anwendungsfall 15: Konfiguration des Layer-4-Lastenausgleichs auf der NetScaler Appliance

-

-

SSL-Offload und Beschleunigung

-

Unterstützungsmatrix für Serverzertifikate auf der ADC-Appliance

-

Unterstützung für Intel Coleto SSL-Chip-basierte Plattformen

-

Unterstützung für Thales Luna Network Hardwaresicherheitsmodul

-

-

-

CloudBridge Connector-Tunnels zwischen zwei Rechenzentren konfigurieren

-

CloudBridge Connector zwischen Datacenter und AWS Cloud konfigurieren

-

CloudBridge Connector Tunnels zwischen einem Rechenzentrum und Azure Cloud konfigurieren

-

CloudBridge Connector Tunnels zwischen Datacenter und SoftLayer Enterprise Cloud konfigurieren

-

-

Konfigurationsdateien in einem Hochverfügbarkeitssetup synchronisieren

-

Hochverfügbarkeitsknoten in verschiedenen Subnetzen konfigurieren

-

Beschränken von Failovers, die durch Routenmonitore im Nicht-INC-Modus verursacht werden

-

HA-Heartbeat-Meldungen auf einer NetScaler-Appliance verwalten

-

NetScaler in einem Hochverfügbarkeitssetup entfernen und ersetzen

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

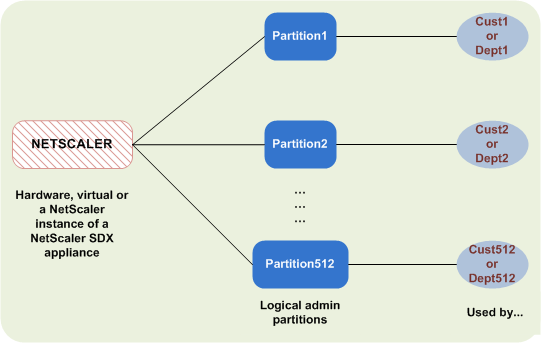

Administrator-Partition

Eine NetScaler-Appliance kann in logische Entitys partitioniert werden, die als Admin-Partitionen bezeichnet werden Jede Partition kann konfiguriert und als separate NetScaler-Appliance verwendet werden. Die folgende Abbildung zeigt die Partitionen eines NetScaler, die von verschiedenen Kunden und Abteilungen verwendet werden:

Eine partitionierte NetScaler-Appliance verfügt über eine einzelne Standardpartition und eine oder mehrere Admin-Partitionen. Die folgende Tabelle enthält weitere Details zu den beiden Partitionstypen:

Hinweis

In einer partitionierten Appliance kann der Modus BridgeGPDUs nur in der Standardpartition und nicht in den Administratorpartitionen aktiviert werden.

Verfügbarkeit:

Die NetScaler-Appliance wird mit einer einzigen Partition ausgeliefert, die als Standardpartition bezeichnet wird. Die Standardpartition wird auch nach der Partitionierung der NetScaler-Appliance beibehalten.

Muss explizit erstellt werden, wie unter Admin-Partitionen konfigurierenbeschrieben.

Anzahl der Partitionen:

Eins

Eine NetScaler-Appliance kann eine oder mehrere (maximal 512) Admin-Partitionen haben.

Benutzerzugriff und Rollen:

Alle NetScaler-Benutzer, die nicht mit einer partitionsspezifischen Befehlsrichtlinie verknüpft sind, können auf die Standardpartition zugreifen und diese konfigurieren. Wie immer schränkt die zugehörige Befehlsrichtlinie die Vorgänge ein, die ein Benutzer ausführen kann.

Der Benutzerzugriff und die Rollen werden von NetScaler Superusers erstellt, die auch die Benutzer für diese Partition angeben. Nur Superuser und zugehörige Benutzer der Partition können auf die Admin-Partition zugreifen und diese konfigurieren.

Hinweis

Partitionsbenutzer haben keinen Shell-Zugriff.

Datei-Struktur:

Alle Dateien in einer Standardpartition werden in der standardmäßigen NetScaler-Dateistruktur gespeichert.

Das Verzeichnis /nsconfig speichert beispielsweise die NetScaler-Konfigurationsdatei und das Verzeichnis /var/log/ speichert die NetScaler-Protokolle.

Alle Dateien in einer Admin-Partition werden in Verzeichnispfaden gespeichert, die den Namen der Admin-Partition haben.

Beispielsweise wird die NetScaler-Konfigurationsdatei (ns.conf) im /nsconfig/partitions/<partitionName> Verzeichnis gespeichert. Andere partitionsspezifische Dateien werden in den /var/partitions/<partitionName> Verzeichnissen gespeichert.

Einige andere Pfade in einer Admin-Partition:

- Heruntergeladene Dateien:

/var/partitions/<partitionName>/download/ - Log-Dateien:

/var/partitions/<partitionName>/log/

Hinweis

Derzeit wird die Protokollierung auf Partitionsebene nicht unterstützt. Daher ist dieses Verzeichnis leer und alle Protokolle werden im

/var/log/Verzeichnis gespeichert.

- Dateien im Zusammenhang mit dem SSL-CRL-Zertifikat:

/var/partitions/<partitionName>/netscaler/ssl

Verfügbare Ressourcen:

Alle NetScaler-Ressourcen.

NetScaler-Ressourcen, die explizit der Admin-Partition zugewiesen sind.

Benutzerzugriff und Rollen

Bei der Authentifizierung und Autorisierung einer partitionierten NetScaler-Appliance kann ein Root-Administrator einer oder mehreren Partitionen einen Partitionsadministrator zuweisen. Der Partitionsadministrator kann Benutzer für diese Partition autorisieren, ohne andere Partitionen zu beeinträchtigen. Die Partitionsbenutzer sind berechtigt, nur über die SNIP-Adresse auf diese Partition zuzugreifen. Sowohl der Root-Administrator als auch der Partitionsadministrator können den rollenbasierten Zugriff (RBA konfigurieren, indem Benutzer für den Zugriff auf verschiedene Anwendungen autorisiert werden.

Administratoren und Benutzerrollen können wie folgt beschrieben werden:

Root-Administrator. Greift über ihre NSIP-Adresse auf die partitionierte Appliance zu und kann dem Benutzer Zugriff auf eine oder mehrere Partitionen gewähren. Der Administrator kann auch Partitionsadministratoren einer oder mehreren Partitionen zuweisen. Der Administrator kann einen Partitionsadministrator von der Standardpartition mithilfe einer NSIP-Adresse erstellen oder zu einer Partition wechseln und dann einen Benutzer erstellen und einen Partitionsadministratorzugriff mit einer SNIP-Adresse zuweisen.

Partitions-Administrator. Greift über eine vom Root-Administrator zugewiesene NSIP-Adresse auf die angegebene Partition zu. Der Administrator kann rollenbasierten Zugriff auf den Partitionsbenutzerzugriff auf diese Partition zuweisen und auch die externe Serverauthentifizierung mithilfe einer partitionsspezifischen Konfiguration konfigurieren.

Systembenutzer. Greift über die NSIP-Adresse auf Partitionen zu. Hat Zugriff auf die vom Root-Administrator angegebenen Partitionen und Ressourcen.

Benutzer partitionieren. Greift über eine SNIP-Adresse auf eine Partition zu. Das Benutzerkonto wird vom Partitionsadministrator erstellt und der Benutzer hat Zugriff auf Ressourcen, nur innerhalb der Partition.

Wichtige Punkte

Im Folgenden sind einige Punkte aufgeführt, die Sie beim Bereitstellen eines rollenbasierten Zugriffs in einer Partition beachten sollten.

- NetScaler-Benutzer, die über die NSIP-Adresse auf die GUI zugreifen, verwenden die Standard-Partitionsauthentifizierungskonfiguration, um sich bei der Appliance anzumelden.

- Benutzer von Partitionssystemen, die über eine Partitions-SNIP-Adresse auf die GUI zugreifen, verwenden eine partitionsspezifische Authentifizierungskonfiguration, um sich bei der Appliance anzumelden.

- Der in einer Partition erstellte Partitionsbenutzer kann sich nicht mit der NSIP-Adresse anmelden.

- Der an eine Partition gebundene NetScaler-Benutzer kann sich nicht mit der SNIP-Adresse der Partition anmelden.

- Systembenutzer, die sich über einen externen Authentifizierungsserver authentifizieren (z. B. LDAP, RADIUS, TACACS), müssen über eine SNIP-Adresse auf eine Partition zugreifen.

Anwendungsfall für die Verwaltung des rollenbasierten Zugriffs in einem partitionierten Setup

Betrachten Sie ein Szenario, in dem eine Unternehmensorganisation www.example.com mehrere Geschäftseinheiten und einen zentralisierten Administrator hat, der alle Instanzen in ihrem Netzwerk verwaltet. Sie möchten jedoch exklusive Benutzerberechtigungen und -umgebungen für jede Geschäftseinheit bereitstellen.

Im Folgenden finden Sie die Administratoren und Benutzer, die von der Standardkonfiguration für die Partitionsauthentifizierung und partitionenspezifische Konfiguration in einer partitionierten Appliance verwaltet

John: Root-Administrator

George: Partitionsadministrator

Adam: Systembenutzer

Jane: Partitions-Benutzer

John, ist der Root-Administrator einer partitionierten NetScaler-Appliance. John verwaltet alle Benutzerkonten und Administratorbenutzerkonten über Partitionen (z. B. P1, P2, P3, P4 und P5) innerhalb der Appliance. John bietet granularen rollenbasierten Zugriff auf Entitäten von der Standardpartition der Appliance. John erstellt Benutzerkonten und weist jedem Konto Partitionszugriff zu. George, der ein Netzwerkingenieur innerhalb der Organisation ist, bevorzugt einen rollenbasierten Zugriff auf wenige Anwendungen, die auf der Partition P2 ausgeführt werden. Basierend auf der Benutzerverwaltung erstellt John eine Partitionsadministratorrolle für George und verknüpft sein Benutzerkonto mit einer Partition-Admin-Befehlsrichtlinie in der P2-Partition. Adam ist ein weiterer Netzwerkingenieur, zieht es vor, auf eine Anwendung zuzugreifen, die auf P2 ausgeführt wird. John erstellt ein Systembenutzerkonto für Adam und verknüpft sein Benutzerkonto einer P2-Partition. Sobald das Konto erstellt wurde, kann sich Adam bei der Appliance anmelden, um über die NSIP-Adresse auf die NetScaler-Verwaltungsschnittstelle zuzugreifen, und kann basierend auf der Benutzer-/Gruppenbindung zur Partition P2 wechseln.

Angenommen, Jane, die eine andere Netzwerkingenieurin ist, möchte direkt auf eine Anwendung zugreifen, die nur auf der Partition P2 ausgeführt wird, George (Partitionsadministrator) kann ein Partitionsbenutzerkonto für sie erstellen und ihr Konto mit Befehlsrichtlinien für Autorisierungsberechtigungen verknüpfen. Janes Benutzerkonto, das in der Partition erstellt wurde, ist jetzt direkt mit P2 verknüpft. Jetzt kann Jane über die SNIP-Adresse auf die NetScaler-Verwaltungsschnittstelle zugreifen und kann nicht zu einer anderen Partition wechseln.

Hinweis

Wenn Janes Benutzerkonto von einem Partitionsadministrator in der Partition P2 erstellt wird, kann der Administrator nur über die SNIP-Adresse (die innerhalb der Partition erstellt wurde) auf die NetScaler-Verwaltungsschnittstelle zugreifen. Dem Administrator ist es nicht gestattet, über die NSIP-Adresse auf die Schnittstelle zuzugreifen. Ebenso, wenn Adams Benutzerkonto von einem Root-Administrator in der Standardpartition erstellt und an eine P2-Partition gebunden ist. Der Administrator kann auf die NetScaler-Verwaltungsschnittstelle nur über die NSIP-Adresse oder SNIP-Adresse zugreifen, die in der Standardpartition erstellt wurde (mit aktiviertem Verwaltungszugriff). Und es ist nicht gestattet, über die in der Administratorpartition erstellte SNIP-Adresse auf die Partitionsoberfläche zuzugreifen.

Konfigurieren von Rollen und Zuständigkeiten für Partitionsadministratoren

Im Folgenden finden Sie die Konfigurationen, die von einem Root-Administrator in einer Standardpartition durchgeführt werden.

Erstellen von Administratorpartitionen und Systembenutzern — Ein Root-Administrator erstellt Administratorpartitionen und Systembenutzer in der Standardpartition der Appliance. Der Administrator verknüpft die Benutzer dann verschiedenen Partitionen. Wenn Sie an eine oder mehrere Partitionen gebunden sind, können Sie basierend auf Benutzerbindungen von einer Partition zur anderen wechseln. Außerdem wird Ihr Zugriff auf eine oder mehrere gebundene Partitionen nur vom Root-Administrator autorisiert.

Autorisieren des Systembenutzers als Partitionsadministrator für eine bestimmte Partition — Sobald ein Benutzerkonto erstellt wurde, wechselt der Root-Administrator zu einer bestimmten Partition und autorisiert den Benutzer als Partitionsadministrator. Dies geschieht durch Zuweisen der Partition-Admin-Befehlsrichtlinie dem Benutzerkonto. Jetzt kann der Benutzer als Partitionsadministrator auf die Partition zugreifen und Entitäten innerhalb der Partition verwalten.

Im Folgenden finden Sie die Konfigurationen, die von einem Partitionsadministrator in einer administrativen Partition durchgeführt werden.

Konfigurieren der SNIP-Adresse in einer Administratorpartition- Der Partitionsadministrator meldet sich bei der Partition an und erstellt eine SNIP-Adresse und bietet Verwaltungszugriff auf die Adresse.

Erstellen und Binden eines Partitionssystembenutzers mit Partitionsbefehlsrichtlinie - Der Partitionsadministrator erstellt Partitionsbenutzer und definiert den Umfang des Benutzerzugriffs. Dies geschieht durch Binden des Benutzerkontos an Partitionsbefehlsrichtlinien.

Erstellen und Binden einer Partitionssystem-Benutzergruppen mit Partitionsbefehlsrichtlinie -Der Partitionsadministrator erstellt Partitionsbenutzergruppen und definiert den Umfang des Zugriffs auf Benutzergruppen. Dies geschieht durch Binden des Benutzergruppenkontos an Partitionsbefehlsrichtlinien.

Konfigurieren der externen Serverauthentifizierung für externe Benutzer (optional) -Diese Konfiguration dient zur Authentifizierung externer TACACS-Benutzer, die mit der SNIP-Adresse auf die Partition zugreifen.

Im Folgenden werden die Aufgaben aufgeführt, die beim Konfigurieren des rollenbasierten Zugriffs für Partitionsbenutzer in einer Administratorpartition ausgeführt werden

- Erstellen einer administrativen Partition — Bevor Sie Partitionsbenutzer in einer Administratorpartition erstellen, müssen Sie zuerst die Partition erstellen. Als Root-Administrator können Sie mit dem Konfigurationsdienstprogramm oder einer Befehlszeilenschnittstelle eine Partition von der Standardpartition erstellen.

- Benutzerzugriff von der Standardpartition auf Partition P2 wechseln - Wenn Sie Partitionsadministrator von der Standardpartition aus auf die Appliance zugreifen, können Sie von der Standardpartition zu einer bestimmten Partition wechseln. Partitionieren Sie beispielsweise P2 basierend auf Benutzerbindung.

- Hinzufügen einer SNIP-Adresse zum Partitions-Benutzerkonto mit aktiviertem Verwaltungszugriff - nachdem Sie Ihren Zugriff auf eine Administrationspartition umgestellt haben. Sie erstellen eine SNIP-Adresse und gewähren Verwaltungszugriff auf die Adresse.

- Erstellen und Binden eines Partitionssystembenutzers mit Partitionsbefehlsrichtlinie - Wenn Sie ein Partitionsadministrator sind, können Sie Partitionsbenutzer erstellen und den Umfang des Benutzerzugriffs definieren. Dies geschieht durch Binden des Benutzerkontos an Partitionsbefehlsrichtlinien.

- Erstellen und Binden von Partitionsbenutzergruppen mit Partitionsbefehlsrichtlinie - Wenn Sie ein Partitionsadministrator sind, können Sie Partitionsbenutzergruppen erstellen und den Umfang der Benutzerzugriffssteuerung definieren. Dies geschieht durch Binden des Benutzergruppenkontos an Partitionsbefehlsrichtlinien.

Konfigurieren der externen Serverauthentifizierung für externe Benutzer (optional) -Diese Konfiguration dient zur Authentifizierung externer TACACS-Benutzer, die mit einer SNIP-Adresse auf die Partition zugreifen.

Vorteile der Verwendung von Admin-Partitionen

Sie können die folgenden Vorteile nutzen, indem Sie Admin-Partitionen für Ihre Bereitstellung verwenden:

- Ermöglicht die Delegierung des Verwaltungseigentums an eine Anwendung an den Kunden.

- Reduziert die Kosten des ADC-Eigentums, ohne Kompromisse bei Leistung und Benutzerfreundlichkeit einzugehen.

- Schützt vor ungerechtfertigten Konfigurationsänderungen. In einer nicht partitionierten NetScaler-Appliance können autorisierte Benutzer der anderen Anwendung absichtlich oder unbeabsichtigt Konfigurationen ändern, die für Ihre Anwendung erforderlich sind. Es kann zu unerwünschtem Verhalten führen. Diese Möglichkeit ist in einer partitionierten NetScaler-Appliance reduziert.

- Isoliert den Datenverkehr zwischen verschiedenen Anwendungen durch Verwendung dedizierter VLANs für jede Partition.

- Beschleunigt und ermöglicht die Skalierung von Anwendungsbereitstellungen.

- Ermöglicht die Verwaltung und Berichterstellung auf Anwendungsebene oder lokalisiert.

Lassen Sie uns einige Fälle analysieren, um die Szenarien zu verstehen, in denen Sie Admin-Partitionen verwenden können.

Anwendungsfall 1: Wie Admin-Partition in einem Unternehmensnetzwerk verwendet wird

Betrachten wir ein Szenario, dem ein Unternehmen namens Foo.comgegenübersteht.

- Foo.com hat einen einzigen NetScaler.

- Es gibt fünf Abteilungen und jede Abteilung hat eine Anwendung, die mit dem NetScaler bereitgestellt werden muss.

- Jede Anwendung muss unabhängig von einer anderen Gruppe von Benutzern oder Administratoren verwaltet werden.

- Andere Benutzer müssen vom Zugriff auf die Konfigurationen ausgeschlossen werden.

- Die Anwendung oder das Back-End muss Ressourcen wie IP-Adressen teilen können.

- Die globale IT-Abteilung muss in der Lage sein, Einstellungen auf NetScaler-Ebene zu steuern, die allen Partitionen gemeinsam sein müssen.

- Die Anwendungen müssen unabhängig voneinander sein. Ein Fehler bei der Konfiguration einer Anwendung darf sich nicht auf die andere auswirken.

Ein nicht partitionierter NetScaler könnte diese Anforderungen nicht erfüllen. Sie können jedoch all diese Anforderungen erfüllen, indem Sie einen NetScaler partitionieren.

Erstellen Sie einfach eine Partition für jede der Anwendungen, weisen Sie den Partitionen die erforderlichen Benutzer zu, geben Sie für jede Partition ein VLAN an und definieren Sie globale Einstellungen auf der Standardpartition.

Anwendungsfall 2: Wie eine Admin-Partition von einem Dienstanbieter verwendet wird

Betrachten wir ein Szenario, dem ein Dienstanbieter namens BigProvidergegenübersteht:

- BigProvider hat 5 Kunden: 3 kleine Unternehmen und 2 große Unternehmen.

- SmallBiz, SmallerBizund StartupBiz benötigen nur die grundlegendste NetScaler-Funktionalität.

- BigBiz und LargeBiz sind größere Unternehmen und haben Anwendungen, die starken Verkehr anziehen. Sie möchten einige der komplexeren NetScaler-Funktionalität nutzen.

In einem nicht partitionierten Ansatz würde der NetScaler-Administrator normalerweise eine NetScaler SDX-Appliance verwenden und für jeden Kunden eine NetScaler-Instanz bereitstellen.

Die Lösung passt zu BigBiz und LargeBiz, da ihre Anwendungen die unverminderte Leistungsfähigkeit der gesamten nicht partitionierten NetScaler-Appliance benötigen. Diese Lösung ist jedoch möglicherweise nicht so kostengünstig für die Wartung von SmallBiz, SmallerBizund StartupBiz.

Daher entscheidet BigProvider für folgende Lösung:

- Verwenden einer NetScaler SDX-Appliance zum Aufrufen dedizierter NetScaler-Instanzen für BigBiz und LargeBz.

- Verwenden eines einzelnen NetScaler, der in drei Partitionen partitioniert ist, jeweils eine für SmallBiz, SmallerBizund StartupBiz.

Der NetScaler Administrator (Superuser) erstellt eine Admin-Partition für jeden dieser Kunden und gibt die Benutzer für die Partitionen an. Gibt auch die NetScaler-Ressourcen für die Partitionen an und gibt das VLAN an, das von dem Datenverkehr verwendet werden soll, der für jede der Partitionen bestimmt ist.

Teilen

Teilen

In diesem Artikel

- Benutzerzugriff und Rollen

- Wichtige Punkte

- Anwendungsfall für die Verwaltung des rollenbasierten Zugriffs in einem partitionierten Setup

- Konfigurieren von Rollen und Zuständigkeiten für Partitionsadministratoren

- Vorteile der Verwendung von Admin-Partitionen

- Anwendungsfall 1: Wie Admin-Partition in einem Unternehmensnetzwerk verwendet wird

- Anwendungsfall 2: Wie eine Admin-Partition von einem Dienstanbieter verwendet wird

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.