Motoreinstellungen

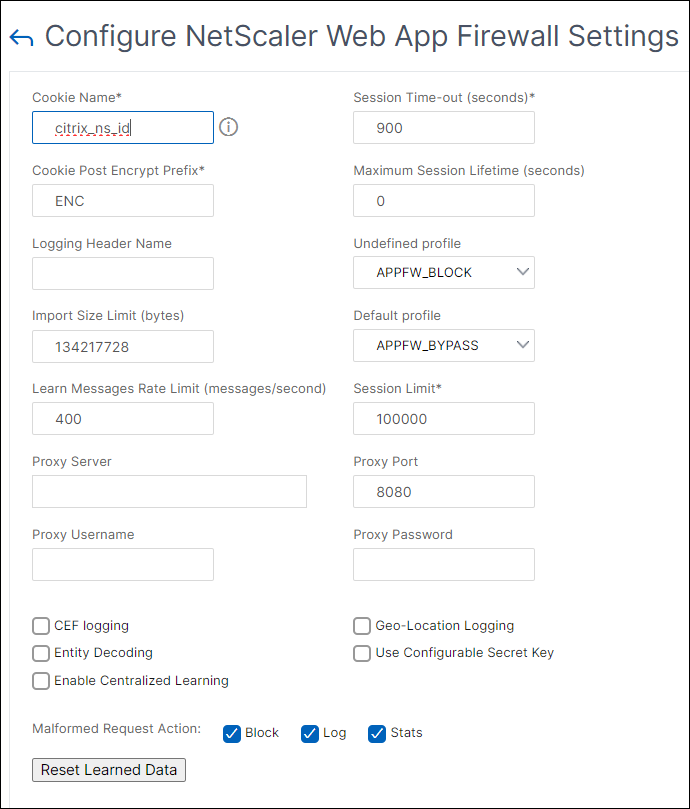

Die Engine-Einstellungen wirken sich auf alle Anfragen und Antworten aus, die die NetScaler Web App Firewall verarbeitet. Im Folgenden sind die Einstellungen aufgeführt:

- Cookie-Name— Der Name des Cookies, das die NetScaler-Sitzungs-ID speichert.

- Sitzungs-Timeout— Die maximal zulässige Inaktivitätsdauer. Wenn eine Benutzersitzung für diesen Zeitraum keine Aktivität zeigt, wird die Sitzung beendet und der Benutzer muss sie wiederherstellen, indem er eine bestimmte Startseite aufruft.

- Präfix für nachverschlüsselte Cookies— Die Zeichenfolge, die dem verschlüsselten Teil aller verschlüsselten Cookies vorangeht.

- Maximale Sitzungsdauer— Die maximale Zeit in Sekunden, für die eine Sitzung live bleiben darf. Nach Ablauf dieses Zeitraums wird die Sitzung beendet und der Benutzer muss sie wiederherstellen, indem er eine bestimmte Startseite aufruft. Diese Einstellung darf nicht kleiner als das Sitzungs-Timeout sein. Um diese Einstellung zu deaktivieren, sodass es keine maximale Sitzungsdauer gibt, setzen Sie den Wert auf Null (0).

- Name des Logging-Headers— Der Name des HTTP-Headers, der die Client-IP für die Protokollierung enthält.

- Undefiniertes Profil— Das Profil, das angewendet wird, wenn die entsprechende politische Aktion als undefiniert bewertet wird.

- Standardprofil— Das Profil wird auf Verbindungen angewendet, die keiner Richtlinie entsprechen.

- Importgrößenbeschränkung— Die maximale Bytezahl aller in die Appliance importierten Dateien, einschließlich Signaturen, WSDLs, Schemas, HTML- und XML-Fehlerseiten. Wenn während eines Imports die Größe des importierten Objekts dazu führt, dass die Gesamtzahl aller importierten Dateien den konfigurierten Grenzwert überschreitet, schlägt der Importvorgang fehl. Und die Appliance zeigt die folgende Fehlermeldung an: “FEHLER: Import fehlgeschlagen — Überschreitung der konfigurierten Gesamtgrößenbeschränkung für die importierten Objekte“.

- Begrenzung der Lernnachrichtenrate— Die maximale Anzahl von Anfragen und Antworten pro Sekunde, die die Lernmaschine verarbeiten soll. Zusätzliche Anfragen oder Antworten, die dieses Limit überschreiten, werden nicht an die Learning Engine gesendet.

-

Proxyserver - Ein Proxyserver ist ein Zwischenserver, der im Namen des Benutzers Daten aus dem Internet abruft. Es bietet eine zusätzliche Sicherheitsebene für Ihre Appliance. Die NetScaler-Appliance, für die die Proxyauthentifizierung aktiviert ist, authentifiziert sich beim Proxyserver, bevor sie die Updates aus dem Internet herunterlädt. Auf diese Weise werden die Appliances vor bösartigen Downloads geschützt. Konfigurieren Sie die folgenden Parameter:

- Proxyserver — Die IP-Adresse des Proxyservers, von dem die neuesten AWS-Signaturen heruntergeladen werden.

- Proxyport — Die Portnummer des Proxyservers, von dem die neuesten AWS-Signaturen heruntergeladen werden.

- Proxy-Benutzername — Die Portnummer des Proxyservers, von dem die neuesten AWS-Signaturen heruntergeladen werden.

- Proxykennwort — Passwort zur Authentifizierung beim Proxyserver zum Herunterladen von Signaturupdates.

- Entitätsdekodierung— Dekodieren Sie HTML-Entitäten, wenn Sie Web App Firewall-Prüfungen ausführen.

- Fehlerhafte Anfrage protokollieren— Aktiviert die Protokollierung von falsch formatierten HTTP-Anfragen.

- Konfigurierbaren geheimen Schlüssel verwenden— Verwenden Sie einen konfigurierbaren geheimen Schlüssel für Web App Firewall-Operationen. Dieser geheime Schlüssel wird zum Signieren und Überprüfen von Daten verwendet. Wenn „useConfigurableSecretKey“ aktiviert ist, müssen Sie den im Parameter „set ns encryptionParams“ aktivierten Schlüssel verwenden.

- Gelernte Daten zurücksetzen— Löscht alle gelernten Daten aus der Web App Firewall. Startet den Lernprozess neu, indem neue Daten gesammelt werden.

Zwei Einstellungen, Gelernte Daten zurücksetzen und Automatische Signaturen, sind an verschiedenen Stellen, je nachdem, ob Sie die NetScaler Web App Firewall über die Befehlszeilenschnittstelle oder die NetScaler GUI konfigurieren. Wenn Sie die Befehlszeilenschnittstelle verwenden, konfigurieren Sie “Gelernte Daten zurücksetzen” mithilfe des Befehls “appfw learning data”. Dies benötigt keine Parameter und hat keine anderen Funktionen. Sie können die automatische Aktualisierung der Signatur im Befehl set appfw settings konfigurieren. Der Parameter -SignatureAutoUpdate aktiviert oder deaktiviert die automatische Aktualisierung der Signaturen, und -SignatureUrl konfiguriert die URL, die die aktualisierte Signaturdatei hostet.

Wenn Sie die NetScaler-GUI verwenden, konfigurieren Sie Reset Learned Data unter Sicherheit > NetScaler Web App Firewall > Engine-Einstellungen. Die Option Gelernte Daten zurücksetzen befindet sich unten im Dialogfeld. Sie konfigurieren die automatische Aktualisierung von Signaturen für jeden Signatursatz unter Sicherheit > NetScaler Web App Firewall > Signaturen, indem Sie die Signaturdatei auswählen, mit der rechten Maustaste klicken und Einstellungen für automatischeUpdates auswählen.

Normalerweise sind die Standardwerte für die Web App Firewall-Einstellungen korrekt. Wenn die Standardeinstellungen jedoch zu Konflikten mit anderen Servern oder zu einer vorzeitigen Unterbrechung der Verbindung Ihrer Benutzer führen, müssen Sie sie ändern.

Das Sitzungslimit der Web App Firewall kann mit dem folgenden Befehl konfiguriert werden:

> set appfw settings -sessionLimit 500000

Done

Default value:100000 Max value:500000 per PE

<!--NeedCopy-->

So konfigurieren Sie die Engine-Einstellungen mithilfe der Befehlszeilenschnittstelle

Geben Sie an der Eingabeaufforderung die folgenden Befehle ein:

set appfw settings [-sessionCookieName <name>] [-sessionTimeout <positiveInteger> ] [-sessionLifetime <positiveInteger>][-clientIPLoggingHeader <headerName> ] [-undefaction <profileName>] [-defaultProfile <profileName>] [-importSizeLimit <positiveInteger>] [-logMalformedReq ( ON | OFF )] [-signatureAutoUpdate ( ON | OFF )] [-signatureUrl <expression>] [-cookiePostEncryptPrefix <string>] [-entityDecoding ( ON | OFF )] [-useConfigurableSecretKey ( ON | OFF )][-learnRateLimit <positiveInteger>] [–proxyServer <proxy server ip>] [-proxyPort <proxy server port>] [-proxyUsername <username>] [-proxyPassword <password>]save ns config

Beispiel

set appfw settings -sessionCookieName citrix-appfw-id -sessionTimeout 3600

-sessionLifetime 14400 -clientIPLoggingHeader NS-AppFW-Client-IP -undefaction APPFW_RESET

-defaultProfile APPFW_RESET -importSizeLimit 4096 -proxyServer 10.102.30.112 -proxyPort 3128 -proxyUsername defaultusername -proxyPassword defaultpassword

save ns config

<!--NeedCopy-->

So konfigurieren Sie die Engine-Einstellungen mithilfe der NetScaler-GUI

- Navigieren Sie zu Sicherheit > NetScaler Web App Firewall

- Klicken Sie im Detailbereich unter Einstellungen aufEngine-Einstellungenändern.

- Stellen Sie im Dialogfeld Einstellungen der Web App Firewall Engine die folgenden Parameter ein:

- Name des Cookies

- Sitzungs-Timeout

- Präfix „Cookie Post Encrypt“

- Maximale Sitzungsdauer

- Name des Logging-Headers

- Undefiniertes Profil

- Standardprofil

- Größenbeschränkung importieren

- Ratenlimit für Lernnachrichten

- Proxyserver

- Proxy-Anschluss

- Proxy-Benutzername

- Proxy-Passwort

- Entitätsdekodierung

- Fehlerhafte Anfrage protokollieren

- Geheimen Schlüssel verwenden

- Erlernen Sie das Nachrichtenratenlimit

- Automatische Aktualisierung von Signaturen

-

Klicken Sie auf OK.