Überprüfung des JSON-Site-Scripting-Schutzes

Wenn eine eingehende JSON-Nutzlast schädliche Cross-Site-Scripting-Daten enthält, blockiert WAF die Anforderung. Die folgenden Verfahren erklären, wie Sie dies über CLI- und GUI-Schnittstellen konfigurieren können.

Konfigurieren des JSON-Site-Scripting-Schutzes

Um den JSON-Site-Scripting-Schutz zu konfigurieren, müssen Sie die folgenden Schritte ausführen:

- Fügen Sie das Anwendungsfirewall-Profil als JSON hinzu.

- Konfigurieren der JSON-Site-Scripting-Aktion zum Blockieren schädlicher Nutzdaten für Cross-Site Scripting

Anwendungs-Firewall-Profil vom Typ JSON hinzufügen

Sie müssen zuerst ein Profil erstellen, das angibt, wie die Anwendungsfirewall Ihre JSON-Webinhalte vor siteübergreifenden JSON-Skripting-Angriffen schützen muss.

Geben Sie in der Befehlszeile Folgendes ein:

add appfw profile <name> -type (HTML | XML | JSON)

Hinweis:

Wenn Sie den Profiltyp auf JSON festlegen, sind andere Prüfungen wie HTML oder XML nicht anwendbar.

Beispiel

add appfw profile profile1 –type JSON

Beispielausgabe für JSON-Site-Scripting-Verletzung

JSONcross-site scriptingAction: block log stats

Payload: {"username":"<a href="jAvAsCrIpT:alert(1)">X</a>","password":"xyz"}

Log message: Aug 19 06:57:33 <local0.info> 10.106.102.21 08/19/2019:06:57:33 GMT 0-PPE-0 : default APPFW APPFW_JSON_cross-site scripting 58 0 : 10.102.1.98 12-PPE0 - profjson http://10.106.102.24/ Cross-site script check failed for object value(with violation="Bad URL: jAvAsCrIpT:alert(1)") starting at offset(12). <blocked>

Counters

1 357000 1 as_viol_json_xss

3 0 1 as_log_json_xss

5 0 1 as_viol_json_xss_profile appfw__(profjson)

7 0 1 as_log_json_xss_profile appfw__(profjson)

<!--NeedCopy-->

Konfigurieren der Aktion “JSON-Site-Scripting”

Sie müssen eine oder mehrere JSON-Site-Scripting-Aktionen konfigurieren, um Ihre Anwendung vor JSON-Cross-Site Scripting-Angriffen zu schützen. Geben Sie in der Befehlszeile Folgendes ein:

set appfw profile <name> - JSONcross-site scriptingAction [block] [log] [stats] [none]

Beispiel

set appfw profile profile1 –JSONcross-site scriptingAction block

Die verfügbaren Cross-Site-Scripting-Aktionen sind: Blockieren — Verbindungen blockieren, die diese Sicherheitsüberprüfung verletzen. Log - Protokollieren Sie Verstöße gegen diese Sicherheitsprüfung. Statistiken - Generieren Sie Statistiken für diese Sicherheitsüberprüfung. Keine — Deaktiviert alle Aktionen für diese Sicherheitsüberprüfung.

Hinweis: Um eine oder mehrere Aktionen zu aktivieren, geben Sie “set appfw profile - JsonCross-Site ScriptingAction” ein, gefolgt von den zu aktivierenden Aktionen.

Beispiel

set appfw profile profile1 -JSONSQLInjectionAction block log stat

Konfigurieren Sie den JSON Cross Site Scripting (Cross-Site Scripting) -Schutz mithilfe der GUI

Gehen Sie wie folgt vor, um die Schutzeinstellungen für Cross Site Scripting (Cross-Site Scripting) festzulegen.

- Navigieren Sie im Navigationsbereich zu Sicherheit > Profile.

- Klicken Sie auf der Seite Profile auf Hinzufügen.

- Klicken Sie auf der NetScaler Web App Firewall-Profilseite unter ErweiterteEinstellungen auf Sicherheitsprüfungen.

- Wechseln Sie im Abschnitt Sicherheitsüberprüfungen zu den Einstellungen für JSON-Site-Scripting (Cross-Site-Scripting).

- Klicken Sie neben dem Kontrollkästchen auf das Symbol der ausführbaren

- Klicken Sie auf Aktionseinstellungen, um die Seite JSON-Site-Scripting-Einstellungen aufzurufen.

- Wählen Sie die Site-übergreifenden JSON-Skripting-Aktionen aus

- Klicken Sie auf OK.

- Klicken Sie auf der Seite NetScaler Web App Firewall Profile unter Erweiterte Einstellungen auf Ausnahmeregeln.

- Wählen Sie im Abschnitt Entspannungsregeln die JSON-Site-Scripting-Einstellungen aus und klicken Sie auf Bearbeiten.

- Klicken Sie auf der Seite JSON-Site Scripting Relaxation Rule auf Hinzufügen, um eine Relaxationsregel für JSON-Site Scripting hinzuzufügen.

- Geben Sie die URL ein, an die die Anfrage gesendet werden muss. Alle an diese URL gesendeten Anfragen werden nicht blockiert.

- Klicken Sie auf Erstellen.

Konfigurieren Sie feinkörnige Entspannung für JSON-basiertes Cross-Site Scripting

Die Web App Firewall bietet Ihnen die Möglichkeit, einen bestimmten JSON-Schlüssel oder -Wert aus der JSON-basierten Cross-Site Scripting (XSS) -Prüfung zu lockern. Sie können mehrere Optionen zum Entspannen von JSON-Nutzlasten mithilfe von Feinkornrelaxierungsregeln konfigurieren. Bisher bestand die einzige Möglichkeit, Lockerungen für JSON-Schutzprüfungen zu konfigurieren, darin, die gesamte URL anzugeben, wodurch die Überprüfung der gesamten URL umgangen würde. Der JSON-basierte SQL-Sicherheitsschutz bietet Entspannung für Folgendes:

- Die wichtigsten Namen

- Die wichtigsten Werte

Mit dem JSON-basierten Cross-Site Scripting (XSS) -Schutz können Sie Entspannungen konfigurieren, die bestimmte Muster zulassen und den Rest blockieren. Beispielsweise verfügt die Web App Firewall derzeit über einen Standardsatz von mehr als 100 SQL-Schlüsselwörtern. Da Hacker diese Schlüsselwörter bei SQL-Einschleusung-Angriffen verwenden können, kennzeichnet die Web App Firewall alle als potenzielle Bedrohungen. Wenn Sie ein oder mehrere Schlüsselwörter lockern möchten, die für den jeweiligen Standort als sicher gelten, können Sie eine Entspannungsregel konfigurieren, die die Sicherheitsüberprüfung Bypass und den Rest blockieren kann. Die in Relaxationen verwendeten Befehle haben optionale Parameter für Werttyp und Werteausdruck. Sie können angeben, ob der Wertausdruck ein regulärer Ausdruck oder eine literale Zeichenfolge ist. Der Werttyp kann leer gelassen werden, oder Sie haben die Möglichkeit, Keyword oder Special String auszuwählen.

Hinweis:

Reguläre Ausdrücke sind leistungsstark. Vor allem, wenn Sie mit regulären Ausdrücken im PCRE-Format nicht genau vertraut sind, überprüfen Sie alle regulären Ausdrücke, die Sie schreiben. Stellen Sie sicher, dass sie genau die URL definieren, die Sie als Ausnahme hinzufügen möchten, und nichts anderes. Die unvorsichtige Verwendung von Platzhaltern und insbesondere der Metazeichen- oder Platzhalterkombination mit Punkt-Sternchen (.*) kann zu Ergebnissen führen, die Sie nicht möchten, z. B. das Blockieren des Zugriffs auf Webinhalte, die Sie nicht blockieren wollten, oder das Zulassen eines Angriffs, den die JSON-SQL-Einschleusung-Prüfung sonst blockiert hätte.

Zu berücksichtigende Punkte

- Der Wertausdruck ist ein optionales Argument. Ein Feldname hat möglicherweise keinen Wertausdruck.

- Ein Schlüsselname kann an Ausdrücke mit mehreren Werten gebunden werden.

- Wertausdrücken muss ein Werttyp zugewiesen werden. Die Werttypen sind Tag, Attribut und Muster.

- Sie können mehrere Entspannungsregeln pro Schlüsselname/URL-Kombination festlegen.

Konfigurieren der JSON-Feinkorn-Entspannung für Cross-Site Scripting (XSS) -Injection-Angriffe mithilfe der Befehlsschnittstelle

Um die JSON-Dateikorn-Entspannungsregel zu konfigurieren, müssen Sie die Feinkornentspannungseinheiten an das Web App Firewall-Profil binden.

Geben Sie in der Befehlszeile Folgendes ein:

bind appfw profile <profile name> -jsonxssURL <URL> -key <key name> -isregex <REGEX/NOTREGEX> -valueType <keyword/SpecialString> <value Expression> -isvalueRegex <REGEX/NOTREGEX>

<!--NeedCopy-->

Beispiel:

bind appfw profile appprofile1 -jsonxssurl www.example.com -key name -isRegex NOTREGEX -valueType Tag “sname” -isvalueRegex NOTREGEX

<!--NeedCopy-->

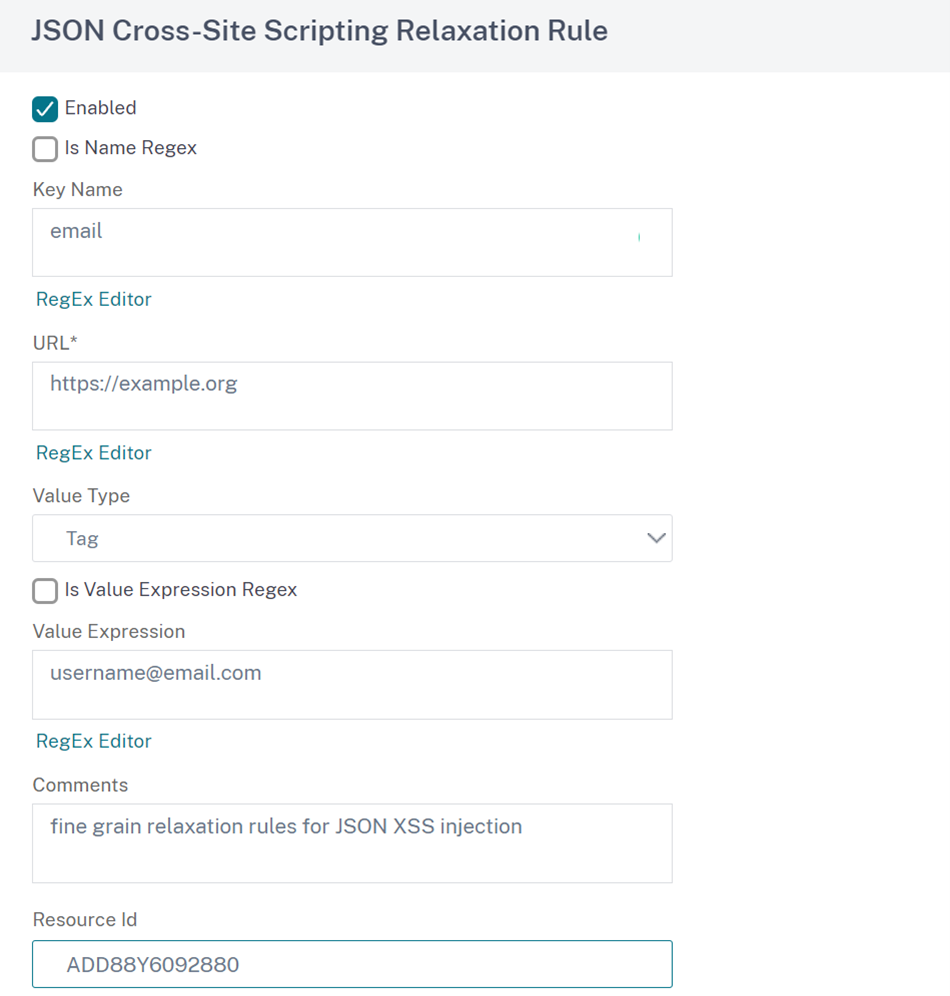

So konfigurieren Sie eine JSON-basierte Cross-Site Scripting (XSS) -Injection Feinkornentspannungsregel über die GUI

- Navigieren Sie zu Application Firewall > Profile, wählen Sie ein Profil aus und klicken Sie auf Bearbeiten.

- Klicken Sie im Bereich Erweiterte Einstellungen auf Relaxationsregeln.

- Wählen Sie im Abschnitt Relaxationsregeln einen JSON-SQL-Injection-Datensatz aus und klicken Sie auf Bearbeiten.

- Klicken Sie im Schieberegler für JSON-Site Scripting Relaxation Rules auf Hinzufügen.

-

Legen Sie auf der Seite Regel für die Entspannung von JSON-Site Scripting die folgenden Parameter fest.

- Aktiviert

- Ist Name Regex

- Schlüsselname

- URL

- Werttyp

- Anmerkungen

- Ressourcen-ID

- Klicken Sie auf Erstellen.