Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Konfiguration oder Änderung eines Signaturobjekts

Sie konfigurieren ein Signaturobjekt, nachdem Sie es erstellt haben, oder ändern ein vorhandenes Signaturobjekt, um Signaturkategorien oder bestimmte Signaturen zu aktivieren oder zu deaktivieren, und konfigurieren, wie die Web App Firewall reagiert, wenn eine Signatur mit einer Verbindung übereinstimmt.

Um ein Signaturobjekt zu konfigurieren oder zu ändern

-

Navigieren Sie zu Sicherheit > NetScaler Web App Firewall > Signaturen.

-

Wählen Sie im Detailbereich das Signaturobjekt aus, das Sie konfigurieren möchten, und klicken Sie dann auf Öffnen.

-

Stellen Sie im Dialogfeld „Signaturobjekt ändern “ links die Optionen „ Filterkriterien anzeigen“ ein, um die Filterelemente anzuzeigen, die Sie konfigurieren möchten.

Wenn Sie diese Optionen ändern, werden die von Ihnen angeforderten Ergebnisse im Fenster Gefilterte Ergebnisse auf der rechten Seite angezeigt.

- Um nur ausgewählte Signaturkategorien anzuzeigen, aktivieren oder deaktivieren Sie die entsprechenden Kontrollkästchen für die Signaturkategorie. Ab Version 13.1 Build 48.x können Sie CVE im linken Bereich verwenden, um sich die für das ausgewählte Jahr veröffentlichten Sicherheitslücken anzusehen. Die Signaturkategorien sind:

Name Art des Angriffs, vor dem diese Signatur schützt cgi CGI-Skripts. Enthält Perl- und UNIX-Shell-Skripts. client Browser und andere Clients. coldfusion Websites, die den Adobe Systems ColdFusion-Anwendungsserver verwenden. frontpage Websites, die den FrontPage-Server von Microsoft verwenden. iis Websites, die den Microsoft Internet Information Server (IIS) verwenden. misc Verschiedene Angriffe. php Websites, die PHP verwenden web-activex Websites, die ActiveX-Steuerelemente enthalten. web-struts Websites, die Apache Struts enthalten, bei denen es sich um Java-EE-basierte Applets handelt. CVE Listet die CVEs auf, die für das ausgewählte Jahr veröffentlicht wurden. - Um nur Signaturen anzuzeigen, für die bestimmte Prüfaktionen aktiviert sind, aktivieren Sie das Kontrollkästchen ON für jede dieser Aktionen, deaktivieren Sie die Kontrollkästchen ON für die anderen Aktionen und deaktivieren Sie alle Kontrollkästchen AUS. Um nur Signaturen anzuzeigen, für die eine bestimmte Prüfaktion deaktiviert ist, aktivieren Sie die entsprechenden Kontrollkästchen aus und deaktivieren Sie alle aktivierten Kontrollkästchen. Um Signaturen unabhängig davon anzuzeigen, ob für sie eine Prüfaktion aktiviert oder deaktiviert ist, aktivieren oder deaktivieren Sie die Kontrollkästchen EIN und AUS für diese Aktion. Die Überprüfungsaktionen sind:

Kriterium Beschreibung Aktiviert Die Signatur ist aktiviert. Die Web App Firewall sucht nur nach Signaturen, die bei der Verarbeitung des Datenverkehrs aktiviert sind. Blockieren Verbindungen, die dieser Signatur entsprechen, werden blockiert. Protokollierung Für jede Verbindung, die dieser Signatur entspricht, wird ein Protokolleintrag erstellt. Statistiken Die Web App Firewall nimmt jede Verbindung, die dieser Signatur entspricht, in die Statistiken auf, die sie für diese Prüfung generiert. - Um die im Ergebnisfenster angezeigten Details weiter zu filtern, verwenden Sie die Suchleiste über dem Ergebnisfenster und führen Sie die folgenden Schritte aus:

- Wählen Sie in der Suchleiste die Eigenschaften aus, die Sie filtern möchten.

- Geben Sie den Wert ein und drücken Sie die Enter-Taste. Es filtert weiter den Inhalt, der bereits im Ergebnisfenster angezeigt wird, und listet die Details basierend auf dem eingegebenen Wert auf.

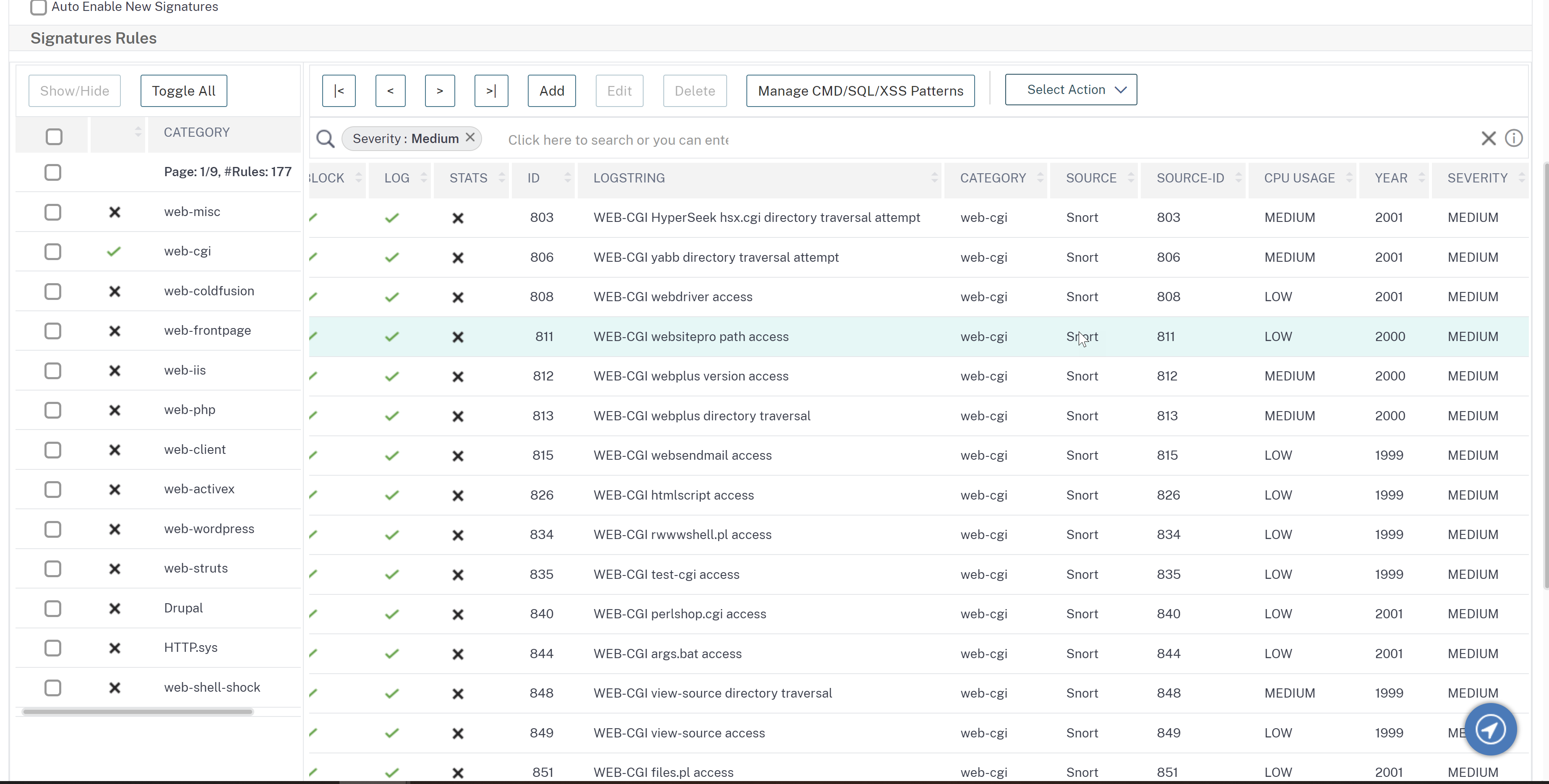

Beispiel: In der folgenden Abbildung ist Web-CGI in den Optionen „Filterkriterien anzeigen“ auf der linken Seite als Kategorie ausgewählt. Die Details der Web-CGI-Signatur sind im Ergebnisfenster auf der rechten Seite aufgeführt. Um die Details anhand des Schweregrads weiter zu filtern, wird in der Suchleiste der Schweregrad als Eigenschaft ausgewählt und als Wert Medium eingegeben. Die Web-CGI-Signaturen mit mittlerem Schweregrad werden im Ergebnisfenster aufgeführt.

- Um alle Anzeigefilterkriterien auf die Standardeinstellungen zurückzusetzen und alle Signaturen anzuzeigen, klicken Sie auf Alle anzeigen.

Hinweis

Die Anzahl der im gefilterten Ergebnisfenster aufgelisteten Elemente beträgt 20. Die Paginierung ist links über den Optionen „Filterkriterien anzeigen“ verfügbar.

-

Um Informationen zu einer bestimmten Signatur zu erhalten, wählen Sie die Signatur aus und klicken Sie dann auf den blauen Doppelpfeil im Feld Mehr. Das Meldungsfeld Signature Rule Vulnerability Detail wird angezeigt. Es enthält Informationen über den Zweck der Signatur und enthält Links zu externen webbasierten Informationen über die Sicherheitslücke oder Sicherheitslücken, die diese Signatur behebt. Um auf einen externen Link zuzugreifen, klicken Sie auf den blauen Doppelpfeil links neben der Beschreibung dieses Links.

-

Konfigurieren Sie die Einstellungen für eine Signatur, indem Sie die entsprechenden Kontrollkästchen aktivieren.

-

Wenn Sie dem Signature-Objekt eine lokale Signaturregel hinzufügen oder eine vorhandene lokale Signaturregel ändern möchten, lesen Sie den Signatur-Editor.

-

Wenn Sie keine SQL-Injection, siteübergreifendes Skripting oder Xpath-Injectionsmuster benötigen, klicken Sie auf OK, und klicken Sie dann auf Schließen. Andernfalls klicken Sie in der unteren linken Ecke des Detailfensters auf SQL/Cross-Site Scripting Patterns verwalten.

-

Navigieren Sie im Dialogfeld SQL/Cross-Site-Skriptmuster verwalten im Fenster Gefilterte Ergebnisse zu der Musterkategorie und dem Muster, die Sie konfigurieren möchten. Informationen zu den SQL-Einschleusungsmustern finden Sie unter HTML SQL Injection Check. Informationen zu den Cross-Site-Skriptmustern finden Sie unter HTML Cross-Site Scripting Check.

-

So fügen Sie ein neues Muster hinzu:

- Wählen Sie den Zweig aus, zu dem Sie das neue Muster hinzufügen möchten.

- Klicken Sie direkt unter dem unteren Bereich des Fensters Gefilterte Ergebnisse auf die Schaltfläche Hinzufügen.

- Füllen Sie im Dialogfeld Signaturelement erstellen das Textfeld Element mit dem Muster aus, das Sie hinzufügen möchten. Wenn Sie dem Zweig der Transformationsregeln ein Transformationsmuster hinzufügen, füllen Sie unter Elemente das Textfeld Von mit dem Muster aus, das Sie ändern möchten, und das Textfeld Bis mit dem Muster, in das Sie das vorherige Muster ändern möchten.

- Klicken Sie auf OK.

-

Um ein vorhandenes Muster zu ändern:

- Wählen Sie im Fenster Gefilterte Ergebnisse den Zweig aus, der das Muster enthält, das Sie ändern möchten.

- Wählen Sie im Detailfenster unter dem Fenster Gefilterte Ergebnisse das Muster aus, das Sie ändern möchten.

- Klicken Sie auf Ändern.

- Ändern Sie im Dialogfeld Signaturelement ändern im Textfeld Element das Muster. Wenn Sie ein Transformationsmuster ändern, können Sie eines oder beide Muster unter Elemente in den Textfeldern Von und Bis ändern.

- Klicken Sie auf OK.

-

Um ein Muster zu entfernen, wählen Sie das Muster aus, das Sie entfernen möchten, und klicken Sie dann unter dem Detailbereich unter dem Fenster Gefilterte Ergebnisse auf die Schaltfläche Entfernen. Wenn Sie dazu aufgefordert werden, bestätigen Sie Ihre Auswahl, indem Sie auf Schließenklicken.

-

Um die Kategorie Patterns zum Cross-Site Scripting-Zweig hinzuzufügen, gehen Sie wie folgt vor:

- Wählen Sie den Zweig aus, zu dem Sie die Musterkategorie hinzufügen möchten.

-

Klicken Sie direkt unter dem Fenster Gefilterte Ergebnisse auf die Schaltfläche Hinzufügen.

Hinweis: Derzeit können Sie dem Cross-Site-Scripting-Zweig nur eine Kategorie, benannte Muster, hinzufügen. Nachdem Sie also auf Hinzufügengeklickt haben, müssen Sie die Standardauswahl akzeptieren, nämlich Muster.

- Klicken Sie auf OK.

-

Um einen Zweig zu entfernen, wählen Sie diesen Zweig aus und klicken Sie dann direkt unter dem Fenster Gefilterte Ergebnisse auf die Schaltfläche Entfernen. Wenn Sie dazu aufgefordert werden, bestätigen Sie Ihre Auswahl, indem Sie auf OKklicken.

Hinweis: Wenn Sie einen Standardzweig entfernen, entfernen Sie alle Muster in diesem Zweig. Dadurch können die Sicherheitsprüfungen, die diese Informationen verwenden, deaktiviert werden.

-

Wenn Sie mit der Änderung der SQL-Injection-, Cross-Site Scripting- und XPath-Injektionsmuster fertig sind, klicken Sie auf OKund dann auf Schließen, um zum Dialogfeld Signaturobjekt ändern zurückzukehren.

-

Klicken Sie zu einem beliebigen Zeitpunkt auf OK, um Ihre Änderungen zu speichern. Wenn Sie mit der Konfiguration des Signaturobjekts fertig sind, klicken Sie auf Schließen.