-

Bereitstellen einer NetScaler VPX- Instanz

-

Optimieren der Leistung von NetScaler VPX auf VMware ESX, Linux KVM und Citrix Hypervisors

-

NetScaler VPX-Konfigurationen beim ersten Start der NetScaler-Appliance in der Cloud anwenden

-

Verbessern der SSL-TPS-Leistung auf Public-Cloud-Plattformen

-

Gleichzeitiges Multithreading für NetScaler VPX in öffentlichen Clouds konfigurieren

-

Installieren einer NetScaler VPX Instanz auf einem Bare-Metal-Server

-

Installieren einer NetScaler VPX-Instanz auf Citrix Hypervisor

-

Installieren einer NetScaler VPX-Instanz auf VMware ESX

-

NetScaler VPX für die Verwendung der VMXNET3-Netzwerkschnittstelle konfigurieren

-

NetScaler VPX für die Verwendung der SR-IOV-Netzwerkschnittstelle konfigurieren

-

Migration des NetScaler VPX von E1000 zu SR-IOV- oder VMXNET3-Netzwerkschnittstellen

-

NetScaler VPX für die Verwendung der PCI-Passthrough-Netzwerkschnittstelle konfigurieren

-

-

Installieren einer NetScaler VPX-Instanz in der VMware Cloud auf AWS

-

Installieren einer NetScaler VPX-Instanz auf Microsoft Hyper-V-Servern

-

Installieren einer NetScaler VPX-Instanz auf der Linux-KVM-Plattform

-

Voraussetzungen für die Installation virtueller NetScaler VPX-Appliances auf der Linux-KVM-Plattform

-

Provisioning der virtuellen NetScaler-Appliance mit OpenStack

-

Provisioning der virtuellen NetScaler-Appliance mit Virtual Machine Manager

-

Konfigurieren virtueller NetScaler-Appliances für die Verwendung der SR-IOV-Netzwerkschnittstelle

-

Provisioning der virtuellen NetScaler-Appliance mit dem virsh-Programm

-

Provisioning der virtuellen NetScaler-Appliance mit SR-IOV auf OpenStack

-

-

Bereitstellen einer NetScaler VPX-Instanz auf AWS

-

Bereitstellen einer eigenständigen NetScaler VPX-Instanz auf AWS

-

Bereitstellen eines VPX-HA-Paar in derselben AWS-Verfügbarkeitszone

-

Bereitstellen eines VPX Hochverfügbarkeitspaars mit privaten IP-Adressen in verschiedenen AWS-Zonen

-

Schützen von AWS API Gateway mit NetScaler Web Application Firewall

-

Konfigurieren einer NetScaler VPX-Instanz für die Verwendung der SR-IOV-Netzwerkschnittstelle

-

Konfigurieren einer NetScaler VPX-Instanz für die Verwendung von Enhanced Networking mit AWS ENA

-

Bereitstellen einer NetScaler VPX Instanz unter Microsoft Azure

-

Netzwerkarchitektur für NetScaler VPX-Instanzen auf Microsoft Azure

-

Mehrere IP-Adressen für eine eigenständige NetScaler VPX-Instanz konfigurieren

-

Hochverfügbarkeitssetup mit mehreren IP-Adressen und NICs konfigurieren

-

Hochverfügbarkeitssetup mit mehreren IP-Adressen und NICs über PowerShell-Befehle konfigurieren

-

NetScaler-Hochverfügbarkeitspaar auf Azure mit ALB im Floating IP-Deaktiviert-Modus bereitstellen

-

Konfigurieren Sie eine NetScaler VPX-Instanz für die Verwendung von Azure Accelerated Networking

-

Konfigurieren Sie HA-INC-Knoten mithilfe der NetScaler-Hochverfügbarkeitsvorlage mit Azure ILB

-

NetScaler VPX-Instanz auf der Azure VMware-Lösung installieren

-

Eigenständige NetScaler VPX-Instanz auf der Azure VMware-Lösung konfigurieren

-

NetScaler VPX-Hochverfügbarkeitssetups auf Azure VMware-Lösung konfigurieren

-

Konfigurieren von GSLB in einem Active-Standby-Hochverfügbarkeitssetup

-

Konfigurieren von Adresspools (IIP) für eine NetScaler Gateway Appliance

-

Erstellen Sie ein Support-Ticket für die VPX-Instanz in Azure

-

NetScaler VPX-Instanz auf der Google Cloud Platform bereitstellen

-

Bereitstellen eines VPX-Hochverfügbarkeitspaars auf der Google Cloud Platform

-

VPX-Hochverfügbarkeitspaars mit privaten IP-Adressen auf der Google Cloud Platform bereitstellen

-

NetScaler VPX-Instanz auf Google Cloud VMware Engine bereitstellen

-

Unterstützung für VIP-Skalierung für NetScaler VPX-Instanz auf GCP

-

-

Bereitstellung und Konfigurationen von NetScaler automatisieren

-

Lösungen für Telekommunikationsdienstleister

-

Authentifizierung, Autorisierung und Überwachung des Anwendungsverkehrs

-

Wie Authentifizierung, Autorisierung und Auditing funktionieren

-

Grundkomponenten der Authentifizierung, Autorisierung und Audit-Konfiguration

-

Lokales NetScaler Gateway als Identitätsanbieter für Citrix Cloud

-

Authentifizierungs-, Autorisierungs- und Überwachungskonfiguration für häufig verwendete Protokolle

-

-

-

-

Erweiterte Richtlinienausdrücke konfigurieren: Erste Schritte

-

Erweiterte Richtlinienausdrücke: Arbeiten mit Datum, Uhrzeit und Zahlen

-

Erweiterte Richtlinienausdrücke: Analysieren von HTTP-, TCP- und UDP-Daten

-

Erweiterte Richtlinienausdrücke: Analysieren von SSL-Zertifikaten

-

Erweiterte Richtlinienausdrücke: IP- und MAC-Adressen, Durchsatz, VLAN-IDs

-

Erweiterte Richtlinienausdrücke: Stream-Analytics-Funktionen

-

Erweiterte Richtlinienausdrücke mithilfe der API-Spezifikation

-

Zusammenfassende Beispiele für fortgeschrittene politische Ausdrücke

-

Tutorial-Beispiele für erweiterte Richtlinien für das Umschreiben

-

-

-

Anwendungsfall — Binden der Web App Firewall-Richtlinie an einen virtuellen VPN-Server

-

-

-

-

Verwalten eines virtuellen Cache-Umleitungsservers

-

Statistiken für virtuelle Server zur Cache-Umleitung anzeigen

-

Aktivieren oder Deaktivieren eines virtuellen Cache-Umleitungsservers

-

Direkte Richtlinieneinschläge auf den Cache anstelle des Ursprungs

-

Verwalten von Clientverbindungen für einen virtuellen Server

-

Externe TCP-Integritätsprüfung für virtuelle UDP-Server aktivieren

-

-

Übersetzen die Ziel-IP-Adresse einer Anfrage in die Ursprungs-IP-Adresse

-

-

Verwalten des NetScaler Clusters

-

Knotengruppen für gepunktete und teilweise gestreifte Konfigurationen

-

Entfernen eines Knotens aus einem Cluster, der mit Cluster-Link-Aggregation bereitgestellt wird

-

Überwachen von Fehlern bei der Befehlsausbreitung in einer Clusterbereitstellung

-

VRRP-Interface-Bindung in einem aktiven Cluster mit einem einzigen Knoten

-

-

Konfigurieren von NetScaler als nicht-validierenden sicherheitsbewussten Stub-Resolver

-

Jumbo-Frames Unterstützung für DNS zur Handhabung von Reaktionen großer Größen

-

Zwischenspeichern von EDNS0-Client-Subnetzdaten bei einer NetScaler-Appliance im Proxymodus

-

Anwendungsfall — Konfiguration der automatischen DNSSEC-Schlüsselverwaltungsfunktion

-

Anwendungsfall — wie man einen kompromittierten aktiven Schlüssel widerruft

-

-

GSLB-Entitäten einzeln konfigurieren

-

Anwendungsfall: Bereitstellung einer Domänennamen-basierten Autoscale-Dienstgruppe

-

Anwendungsfall: Bereitstellung einer IP-Adressbasierten Autoscale-Dienstgruppe

-

-

-

IP-Adresse und Port eines virtuellen Servers in den Request-Header einfügen

-

Angegebene Quell-IP für die Back-End-Kommunikation verwenden

-

Quellport aus einem bestimmten Portbereich für die Back-End-Kommunikation verwenden

-

Quell-IP-Persistenz für Back-End-Kommunikation konfigurieren

-

Lokale IPv6-Linkadressen auf der Serverseite eines Load Balancing-Setups

-

Erweiterte Load Balancing-Einstellungen

-

Allmählich die Belastung eines neuen Dienstes mit virtuellem Server-Level erhöhen

-

Anwendungen vor Verkehrsspitzen auf geschützten Servern schützen

-

Bereinigung von virtuellen Server- und Dienstverbindungen ermöglichen

-

Persistenzsitzung auf TROFS-Diensten aktivieren oder deaktivieren

-

Externe TCP-Integritätsprüfung für virtuelle UDP-Server aktivieren

-

Standortdetails von der Benutzer-IP-Adresse mit der Geolocation-Datenbank abrufen

-

Quell-IP-Adresse des Clients beim Verbinden mit dem Server verwenden

-

Limit für die Anzahl der Anfragen pro Verbindung zum Server festlegen

-

Festlegen eines Schwellenwerts für die an einen Dienst gebundenen Monitore

-

Grenzwert für die Bandbreitenauslastung durch Clients festlegen

-

-

-

Lastausgleichs für häufig verwendete Protokolle konfigurieren

-

Anwendungsfall 5: DSR-Modus beim Verwenden von TOS konfigurieren

-

Anwendungsfall 6: Lastausgleich im DSR-Modus für IPv6-Netzwerke mit dem TOS-Feld konfigurieren

-

Anwendungsfall 7: Konfiguration des Lastenausgleichs im DSR-Modus mithilfe von IP Over IP

-

Anwendungsfall 8: Lastausgleich im Einarmmodus konfigurieren

-

Anwendungsfall 9: Lastausgleich im Inlinemodus konfigurieren

-

Anwendungsfall 10: Lastausgleich von Intrusion-Detection-System-Servern

-

Anwendungsfall 11: Netzwerkverkehr mit Listenrichtlinien isolieren

-

Anwendungsfall 12: Citrix Virtual Desktops für den Lastausgleich konfigurieren

-

Anwendungsfall 13: Konfiguration von Citrix Virtual Apps and Desktops für den Lastausgleich

-

Anwendungsfall 14: ShareFile-Assistent zum Lastausgleich Citrix ShareFile

-

Anwendungsfall 15: Konfiguration des Layer-4-Lastenausgleichs auf der NetScaler Appliance

-

-

SSL-Offload und Beschleunigung

-

Unterstützungsmatrix für Serverzertifikate auf der ADC-Appliance

-

Unterstützung für Intel Coleto SSL-Chip-basierte Plattformen

-

Unterstützung für Thales Luna Network Hardwaresicherheitsmodul

-

-

-

CloudBridge Connector-Tunnels zwischen zwei Rechenzentren konfigurieren

-

CloudBridge Connector zwischen Datacenter und AWS Cloud konfigurieren

-

CloudBridge Connector Tunnels zwischen einem Rechenzentrum und Azure Cloud konfigurieren

-

CloudBridge Connector Tunnels zwischen Datacenter und SoftLayer Enterprise Cloud konfigurieren

-

-

Konfigurationsdateien in einem Hochverfügbarkeitssetup synchronisieren

-

Hochverfügbarkeitsknoten in verschiedenen Subnetzen konfigurieren

-

Beschränken von Failovers, die durch Routenmonitore im Nicht-INC-Modus verursacht werden

-

HA-Heartbeat-Meldungen auf einer NetScaler-Appliance verwalten

-

NetScaler in einem Hochverfügbarkeitssetup entfernen und ersetzen

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

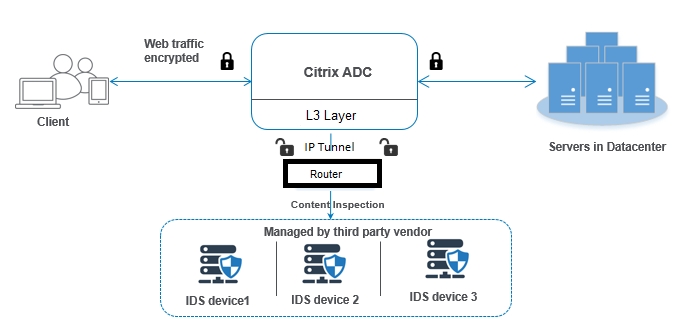

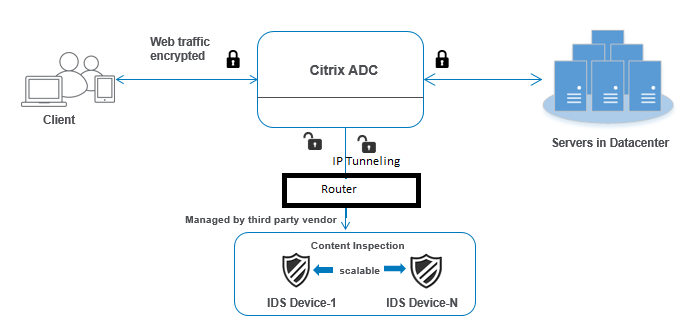

Integration von NetScaler Layer 3 mit passiven Sicherheitsgeräten (Intrusion Detection System)

Eine NetScaler-Appliance ist jetzt in passive Sicherheitsgeräte wie das Intrusion Detection System (IDS) integriert. In diesem Setup sendet die Appliance eine Kopie des ursprünglichen Datenverkehrs sicher an Remote-IDS-Geräte. Diese passiven Geräte speichern Protokolle und lösen Warnungen aus, wenn sie einen schlechten oder nicht konformen Datenverkehr erkennen. Es generiert auch Berichte für den Compliance-Zweck. Wenn eine NetScaler Appliance in zwei oder mehr IDS-Geräte integriert ist und ein hohes Verkehrsaufkommen besteht, kann die Appliance den Lastausgleich der Geräte durchführen, indem der Datenverkehr auf virtueller Serverebene geklont wird.

Für erweiterten Sicherheitsschutz ist eine NetScaler-Appliance in passive Sicherheitsgeräte wie IDS integriert, die im Nur-Erkennungsmodus bereitgestellt werden. Diese Geräte speichern Protokolle und lösen Warnungen aus, wenn ein schlechter oder nicht konformer Datenverkehr festgestellt wird. Es generiert auch Berichte für den Compliance-Zweck. Im Folgenden sind einige der Vorteile der Integration des NetScaler in ein IDS-Gerät aufgeführt.

- Überprüfung des verschlüsselten Datenverkehrs. Die meisten Sicherheitsgeräte Bypass den verschlüsselten Datenverkehr, wodurch Server anfällig für Angriffe sind. Eine NetScaler-Appliance kann den Datenverkehr entschlüsseln und an IDS-Geräte senden, um die Netzwerksicherheit des Kunden zu verbessern.

- Entladen von Inline-Geräten von der TLS/SSL-Verarbeitung. Die TLS/SSL-Verarbeitung ist teuer und führt zu einer hohen System-CPU in Intrusion-Detection-Geräten, wenn sie den Datenverkehr entschlüsseln. Da der verschlüsselte Datenverkehr schnell zunimmt, können diese Systeme den verschlüsselten Datenverkehr nicht entschlüsseln und überprüfen. NetScaler hilft beim Auslagern des Datenverkehrs von der TLS/SSL-Verarbeitung auf IDS-Geräte. Diese Art der Datenauslagerung führt dazu, dass ein IDS-Gerät ein hohes Verkehrsaufkommen unterstützt.

- Laden ausgleichender IDS-Geräte. Die NetScaler-Appliance gleicht mehrere IDS-Geräte aus, wenn ein hohes Verkehrsaufkommen besteht, indem der Datenverkehr auf virtueller Serverebene geklont wird.

- Replikation des Datenverkehrs auf passive Geräte. Der in die Appliance fließende Datenverkehr kann auf andere passive Geräte repliziert werden, um Konformitätsberichte zu erstellen. Zum Beispiel schreiben nur wenige Regierungsbehörden vor, dass jede Transaktion in einigen passiven Geräten protokolliert wird.

- Fächern des Datenverkehrs zu mehreren passiven Geräten. Einige Kunden ziehen es vor, eingehenden Datenverkehr auf mehrere passive Geräte aufzufächern oder zu replizieren.

- Intelligente Auswahl des Verkehrs. Jedes Paket, das in die Appliance fließt, muss möglicherweise nicht inhaltlich geprüft werden, z. B. Der Benutzer kann die NetScaler-Appliance so konfigurieren, dass ein bestimmter Datenverkehr (z. B. EXE-Dateien) zur Überprüfung ausgewählt und der Datenverkehr zur Datenverarbeitung an IDS-Geräte gesendet wird.

Wie NetScaler in ein IDS-Gerät mit L3-Konnektivität integriert ist

Das folgende Diagramm zeigt, wie das IDS in eine NetScaler Appliance integriert ist.

Die Wechselwirkung der Komponenten ist wie folgt gegeben:

- Ein Client sendet eine HTTP/HTTPS-Anforderung an die NetScaler-Appliance.

- Die Appliance fängt den Datenverkehr ab und sendet die Daten an entfernte IDS-Geräte in verschiedenen Rechenzentren oder sogar in einer Cloud. Diese Integration erfolgt über die IP-Tunnellayer 3. Weitere Informationen zum IP-Tunneling in einer NetScaler-Appliance finden Sie unter IP-Tunneln.

- Wenn der Datenverkehr verschlüsselt ist, entschlüsselt die Appliance die Daten und sendet sie als Nur-Text.

- Basierend auf der Bewertung der Richtlinien wendet die Appliance eine Inhaltsinspektionsaktion vom Typ “MIRROR” an

- Für die Aktion ist ein IDS-Dienst oder ein Load-Balancing-Dienst (für mehrere IDS-Geräteintegrationen) konfiguriert.

- Das IDS-Gerät ist auf der Appliance als Content-Inspection-Diensttyp “Beliebig” konfiguriert. Der Inhaltsinspektionsdienst wird dann dem Inhaltsprüfungsprofil vom Typ „MIRROR“ und dem Tunnelparameter zugeordnet, der die getunnelte IP-Layer-3-Schnittstelle angibt, über die die Daten an das IDS-Gerät weitergeleitet werden.

Hinweis:

Optional können Sie auch ein VLAN-Tag im Inhaltsprüfungsprofil konfigurieren.

- Wenn der Back-End-Server eine Antwort an den NetScaler sendet, repliziert die Appliance die Daten und leitet sie an das IDS-Gerät weiter.

- Wenn Ihre Appliance in ein oder mehrere IDS-Geräte integriert ist und Sie den Lastausgleich der Geräte bevorzugen, können Sie den virtuellen Lastausgleichsserver verwenden.

Softwarelizenzierung

Um die IDS-Integration bereitzustellen, muss Ihre NetScaler Appliance mit einer der folgenden Lizenzen ausgestattet sein:

- ADC Premium

- ADC Advanced

Konfigurieren der Einbruchmelde-Systemintegration

Sie können das IDS-Gerät auf zwei verschiedene Arten in einen NetScaler integrieren.

Szenario 1: Integration mit einem einzigen IDS-Gerät

Im Folgenden sind die Schritte aufgeführt, die Sie mithilfe der Befehlszeilenschnittstelle konfigurieren müssen.

- Inhaltsüberprüfung aktivieren

- Inhaltsüberprüfungsprofil vom Typ MIRROR für den Dienst, der das IDS-Gerät

- IDS-Dienst vom Typ “ANY” hinzufügen

- Inhaltsüberprüfungsaktion vom Typ “MIRROR” hinzugefügt

- Inhaltsüberprüfungsrichtlinie für die IDS-Überprüfung hinzufügen

- Binden Sie die Inhaltsüberprüfungsrichtlinie an den virtuellen Content Switching- oder Lastausgleichsdienst des Typs HTTP/SSL

Inhaltsprüfung aktivieren

Wenn Sie möchten, dass die NetScaler-Appliance den Inhalt zur Überprüfung an die IDS-Geräte sendet, müssen Sie die Funktionen Inhaltsüberprüfung und den Lastausgleich unabhängig von der Entschlüsselung aktivieren.

Geben Sie in der Befehlszeile Folgendes ein:

enable ns feature contentInspection LoadBalancing

Fügen Sie ein Inhaltsinspektionsprofil vom Typ „MIRROR“ hinzu

Das Inhaltsüberprüfungsprofil vom Typ “MIRROR” erklärt, wie Sie eine Verbindung zum IDS-Gerät herstellen können. Geben Sie an der Eingabeaufforderung ein.

Hinweis:

Der IP-Tunnelparameter darf nur für die Layer-3-IDS-Topologie verwendet werden. Andernfalls müssen Sie die Ausgangsschnittstelle mit der Ausgangs-VLAN-Option verwenden. GRE/IPIP-Tunneltypen werden mit der Layer-3-IDS-Topologie unterstützt.

add contentInspection profile <name> -type MIRROR -ipTunnel <iptunnel_name>

Beispiel:

add contentInspection profile IDS_profile1 -type MIRROR –ipTunnel ipsect-tunnel1

IDS-Dienst hinzufügen

Sie müssen einen Dienst vom Typ “ANY” für jedes IDS-Gerät konfigurieren, das in die Appliance integriert ist. Der Dienst hat die IDS-Gerätekonfigurationsdetails. Der Dienst stellt das IDS-Gerät dar.

Geben Sie in der Befehlszeile Folgendes ein:

add service <Service_name> <IP> ANY <Port> - contentinspectionProfileName <Name> -healthMonitor OFF -usip ON –useproxyport OFF

Beispiel:

add service IDS_service 1.1.1.1 ANY 8080 -contentInspectionProfileName IDS_profile1 -healthMonitor OFF

Inhaltsüberprüfungsaktion vom Typ MIRROR für IDS-Dienst hinzufügen

Nachdem Sie die Funktion Inhaltsüberprüfung aktiviert und anschließend das IDS-Profil und den Dienst hinzugefügt haben, müssen Sie die Aktion Inhaltsüberprüfung für die Bearbeitung der Anforderung hinzufügen. Basierend auf der Inhaltsüberprüfungsaktion kann die Appliance Daten löschen, zurücksetzen, blockieren oder an das IDS-Gerät senden.

Geben Sie in der Befehlszeile Folgendes ein:

add ContentInspection action < action_name > -type MIRROR -serverName Service_name/Vserver_name>

Beispiel:

add ContentInspection action IDS_action -type MIRROR –serverName IDS_service

Inhaltsüberprüfungsrichtlinie für die IDS-Überprüfung hinzufügen

Nachdem Sie eine Inhaltsüberprüfungsaktion erstellt haben, müssen Sie Richtlinien für die Inhaltsüberprüfung hinzufügen, um Überprüfungsanfragen zu bewerten. Die Richtlinie basiert auf einer Regel, die aus einem oder mehreren Ausdrücken besteht. Die Richtlinie bewertet und wählt den zu überprüfenden Verkehr basierend auf der Regel aus.

Geben Sie an der Eingabeaufforderung Folgendes ein:

add contentInspection policy < policy_name > –rule <Rule> -action <action_name>

Beispiel:

add contentInspection policy IDS_pol1 –rule true –action IDS_action

Binden Sie die Inhaltsüberprüfungsrichtlinie an den virtuellen Content Switching- oder Lastausgleichsdienst des Typs HTTP/SSL

Um den Webverkehr zu empfangen, müssen Sie einen virtuellen Lastausgleichsserver hinzufügen. Geben Sie in der Befehlszeile Folgendes ein:

add lb vserver <name> <vserver name>

Beispiel:

add lb vserver HTTP_vserver HTTP 1.1.1.3 8080

Binden der Richtlinie zur Inhaltsüberprüfung an den virtuellen Server mit Content Switching oder den virtuellen Lastausgleichsserver vom Typ

Sie müssen den virtuellen Load Balancing-Server oder den virtuellen Content Switching-Server vom Typ HTTP/SSL an die Inhaltsüberprüfungsrichtlinie binden.

Geben Sie an der Eingabeaufforderung Folgendes ein:

bind lb vserver <vserver name> -policyName < policy_name > -priority < priority > -type <REQUEST>

Beispiel:

bind lb vserver HTTP_vserver -policyName IDS_pol1 -priority 100 -type REQUEST

Szenario 2: Lastausgleich für mehrere IDS-Geräte

Wenn Sie zwei oder mehr IDS-Geräte verwenden, müssen Sie den Lastausgleich zwischen den IDS-Geräten mithilfe verschiedener Content Inspection Services durchführen. In diesem Fall gleicht die NetScaler-Appliance die Geräte aus, zusätzlich zum Senden einer Teilmenge des Datenverkehrs an jedes Gerät. Grundlegende Konfigurationsschritte finden Sie in Szenario 1.

Im Folgenden sind die Schritte aufgeführt, die Sie mithilfe der Befehlszeilenschnittstelle konfigurieren müssen.

- Inhaltsüberprüfungsprofil 1 vom Typ MIRROR für IDS-Dienst 1 hinzufügen

- Inhaltsüberprüfungsprofil 2 vom Typ MIRROR für IDS-Dienst 2 hinzufügen

- IDS-Dienst 1 vom Typ ANY für IDS-Gerät 1 hinzufügen

- IDS-Dienst 2 vom Typ ANY für IDS-Gerät 2 hinzufügen

- Hinzufügen eines virtuellen Lastausgleichsservers vom Typ ANY

- IDS-Dienst 1 an den virtuellen Lastausgleichsserver binden

- IDS-Dienst 2 an den virtuellen Lastausgleichsserver binden

- Fügen Sie eine Inhaltsüberprüfungsaktion für den Lastausgleich von IDS-Geräten hinzu.

- Inhaltsüberprüfungsrichtlinie zur Überprüfung hinzufügen

- Hinzufügen eines virtuellen Content Switching- oder Lastausgleichsservers vom Typ HTTP/SSL

- Richtlinie zur Inhaltsüberprüfung an einen virtuellen Lastausgleichsserver vom Typ HTTP/SSL binden

Inhaltsüberprüfungsprofil 1 vom Typ MIRROR für IDS-Dienst 1 hinzufügen

Die IDS-Konfiguration kann in einer Entität angegeben werden, die als Inhaltsprüfprofil bezeichnet wird. Das Profil hat eine Sammlung von Geräteeinstellungen. Das Inhaltsüberprüfungsprofil1 wird für den IDS-Dienst 1 erstellt.

Hinweis: Der IP-Tunnelparameter darf nur für die Layer-3-IDS-Topologie verwendet werden. Andernfalls müssen Sie die Ausgangsschnittstelle mit der Ausgangs-VLAN-Option verwenden. GRE/IPIP-Tunneltypen werden mit der Layer-3-IDS-Topologie unterstützt.

Geben Sie in der Befehlszeile Folgendes ein:

add contentInspection profile <name> -type ANY – ipTunnel <iptunnel_name>

Beispiel:

add contentInspection profile IDS_profile1 -type MIRROR - ipTunnel ipsect_tunnel1

Inhaltsüberprüfungsprofil 2 für den Typ MIRROR für IDS-Dienst 2

Das Inhaltsinspektionsprofil 2 wird für Dienst 2 hinzugefügt, und das Inline-Gerät kommuniziert mit der Appliance über die Ausgangsschnittstelle 1/1.

Geben Sie in der Befehlszeile Folgendes ein:

add contentInspection profile <name> -type ANY – ipTunnel <iptunnel_name>

Beispiel:

add contentInspection profile IDS_profile2 -type ANY – ipTunnel ipsect_tunnel2

IDS-Dienst 1 vom Typ ANY für IDS-Gerät 1 hinzufügen

Nachdem Sie die Inhaltsinspektionsfunktion aktiviert und das Inline-Profil hinzugefügt haben, müssen Sie einen Inline-Dienst 1 für das Inline-Gerät 1 hinzufügen, um Teil des Load-Balancing-Setups zu sein. Der Dienst, den Sie hinzufügen, enthält alle Inline-Konfigurationsdetails.

Geben Sie in der Befehlszeile Folgendes ein:

add service <Service_name_1> <Pvt_IP1> ANY <Port> -contentInspectionProfileName <IDS_Profile_1> –usip ON –useproxyport OFF

Beispiel:

add service IDS_service1 1.1.1.1 ANY 80 -contentInspectionProfileName IDS_profile1 -usip ON -useproxyport OFF

Hinweis:

Bei der im Beispiel genannten IP-Adresse handelt es sich um eine Scheinadresse.

IDS-Dienst 2 vom Typ ANY für IDS-Gerät 2 hinzufügen

Nachdem Sie die Inhaltsinspektionsfunktion aktiviert und das Inline-Profil hinzugefügt haben, müssen Sie einen Inline-Dienst 2 für das Inline-Gerät 2 hinzufügen. Der Dienst, den Sie hinzufügen, enthält alle Inline-Konfigurationsdetails.

Geben Sie in der Befehlszeile Folgendes ein:

add service <Service_name_1> <Pvt_IP1> ANY -contentInspectionProfileName <Inline_Profile_2> -healthmonitor OFF –usip ON –useproxyport OFF

Beispiel:

add service IDS_service 1 1.1.2 ANY 80 -contentInspectionProfileName IDS_profile2

Hinweis:

Bei der im Beispiel genannten IP-Adresse handelt es sich um eine Scheinadresse.

Virtuellen Lastausgleichsserver hinzufügen

Nachdem Sie das Inline-Profil und die Dienste hinzugefügt haben, müssen Sie einen virtuellen Lastausgleichsserver für den Lastausgleich der Dienste hinzufügen.

Geben Sie in der Befehlszeile Folgendes ein:

add lb vserver <vserver_name> ANY <Pvt_IP3> <port>

Beispiel:

add lb vserver lb-IDS_vserver ANY 1.1.1.2

IDS-Dienst 1 an den virtuellen Lastausgleichsserver binden

Nachdem Sie den virtuellen Lastausgleichsserver hinzugefügt haben, binden Sie nun den virtuellen Lastausgleichsserver an den ersten Dienst.

Geben Sie in der Befehlszeile Folgendes ein:

bind lb vserver <Vserver_name> <Service_name_1>

Beispiel:

bind lb vserver lb-IDS_vserver IDS_service1

IDS-Dienst 2 an den virtuellen Lastausgleichsserver binden

Nachdem Sie den virtuellen Lastausgleichsserver hinzugefügt haben, binden Sie den Server nun an den zweiten Dienst.

Geben Sie in der Befehlszeile Folgendes ein:

bind lb vserver <Vserver_name> <Service_name_1>

Beispiel:

bind lb vserver lb-IDS_vserver IDS_service2

Inhaltsüberprüfungsaktion für den IDS-Dienst hinzufügen

Nachdem Sie die Funktion Inhaltsüberprüfung aktiviert haben, müssen Sie die Aktion Inhaltsüberprüfung für die Verarbeitung der Inline-Anforderungsinformationen hinzufügen. Basierend auf der ausgewählten Aktion verwirft, setzt die Appliance den Datenverkehr zurück, blockiert oder sendet ihn an das IDS-Gerät.

Geben Sie in der Befehlszeile Folgendes ein:

add contentInspection action <name> -type <type> (-serverName <string> [-ifserverdown <ifserverdown>]

Beispiel:

add ContentInspection action IDS_action -type MIRROR –serverName lb-IDS_vserver

Inhaltsüberprüfungsrichtlinie zur Überprüfung hinzufügen

Nachdem Sie eine Inhaltsinspektionsaktion erstellt haben, müssen Sie die Inhaltsinspektionsrichtlinie hinzufügen, um Serviceanfragen zu bewerten.

Geben Sie an der Eingabeaufforderung Folgendes ein:

add contentInspection policy <policy_name> –rule <Rule> -action <action_name>

Beispiel:

add contentInspection policy IDS_pol1 –rule true –action IDS_action

Hinzufügen eines virtuellen Content Switching- oder Lastausgleichsservers vom Typ HTTP/SSL

Fügen Sie einen virtuellen Content Switching- oder Lastausgleichsserver hinzu, um Webverkehr zu akzeptieren Außerdem müssen Sie die Layer2-Verbindung auf dem virtuellen Server aktivieren.

Weitere Informationen zum Lastausgleich finden Sie unter Funktionsweise des Lastausgleichs.

Geben Sie in der Befehlszeile Folgendes ein:

add lb vserver <name> <vserver name>

Beispiel:

add lb vserver http_vserver HTTP 1.1.1.1 8080

Richtlinie zur Inhaltsüberprüfung an einen virtuellen Lastausgleichsserver vom Typ HTTP/SSL binden

Sie müssen den virtuellen Content Switching- oder Load Balancing-Server vom Typ HTTP/SSL an die Richtlinie zur Inhaltsüberprüfung binden.

Geben Sie an der Eingabeaufforderung Folgendes ein:

bind lb vserver <vserver name> -policyName < policy_name > -priority <> -type <REQUEST>

Beispiel:

bind lb vserver http_vserver -policyName IDS_pol1 -priority 100 -type REQUEST

Konfigurieren der Inline-Serviceintegration mithilfe der NetScaler GUI

- Navigieren Sie zu Sicherheit > Inhaltsinspektion > ContentInspection-Profile.

- Klicken Sie auf der ContentInspection-Profilseite auf Hinzufügen.

- Stellen Sie auf der Seite „ ContentInspectionProfile erstellen “ die folgenden Parameter ein.

- Profilname. Name des Inhaltsinspektionsprofils für IDS.

- Typ. Wählen Sie die Profiltypen als MIRROR aus.

- Konnektivität. Layer-2- oder Layer-3-Schnittstelle.

- IP-Tunnel. Wählen Sie den Netzwerkkommunikationskanal zwischen den beiden Netzwerken aus.

- Klicken Sie auf Erstellen.

- Navigieren Sie zu Traffic Management > Load Balancing > Services und klicken Sie auf Hinzufügen

- Geben Sie auf der Seite Load Balancing Service die Details des Inhaltsüberprüfungsdienstes ein.

- Klicken Sie im Abschnitt “Erweiterte Einstellungen “ auf “ Profile”.

- Gehen Sie zum Abschnitt Profile und klicken Sie auf das Bleistiftsymbol, um das Inhaltsüberprüfungsprofil hinzuzufügen.

- Klicken Sie auf OK.

- Navigieren Sie zu Load Balancing > Server. Fügen Sie einen virtuellen Server vom Typ HTTP oder SSL hinzu.

- Nachdem Sie die Serverdetails eingegeben haben, klicken Sie auf OK und erneut auf OK.

- Klicken Sie im Abschnitt “Erweiterte Einstellungen “ auf Richtlinien.

- Gehen Sie zum Abschnitt Richtlinien und klicken Sie auf das Stiftsymbol, um die Inhaltsüberprüfungsrichtlinie zu konfigurieren.

- Wählen Sie auf der Seite „Richtlinie auswählen“ die Option Inhaltsprüfungaus. Klicken Sie auf Weiter.

- Klicken Sie im Abschnitt Richtlinienbindung auf “+”, um eine Richtlinie zur Inhaltsüberprüfung hinzuzufügen.

- Geben Sie auf der Seite CI-Richtlinie erstellen einen Namen für die Richtlinie zur Inline-Inhaltsüberprüfung ein.

- Klicken Sie im Feld Aktion auf das “+” -Zeichen, um eine IDS-Inhaltsüberprüfungsaktion vom Typ MIRROR zu erstellen.

- Stellen Sie auf der Seite CI-Aktion erstellen die folgenden Parameter ein.

- Name. Name der Inline-Richtlinie zur Inhaltsüberprüfung.

- Typ. Wählen Sie den Typ als MIRROR.

- Servername. Wählen Sie den Server-/Dienstnamen als Inline-Geräte aus.

- Wenn Server ausgefallen ist. Wählen Sie einen Vorgang aus, wenn der Server ausfällt.

- Zeitüberschreitung anfragen. Wählen Sie einen Timeoutwert aus. Standardwerte können verwendet werden.

- Timeout-Aktion anfordern. Wählen Sie eine Zeitüberschreitungsaktion aus. Standardwerte können verwendet werden.

- Klicken Sie auf Erstellen.

- Geben Sie auf der Seite CI-Richtlinie erstellen weitere Details ein.

- Klicken Sie auf OK und schließen.

Informationen zur NetScaler GUI-Konfiguration für den Lastausgleich und das Replizieren des Datenverkehrs auf IDS-Geräte finden Sie unter Load Balancing.

Informationen zur NetScaler GUI-Konfiguration für den Lastausgleich und das Weiterleiten des Datenverkehrs nach der Inhaltstransformation an den Back-End-Ursprungsserver finden Sie unter Load Balancing.

Teilen

Teilen

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.