Anwendungsfall 3 — Koexistenz von Jumbo- und Nicht-Jumbo-Flüssen auf demselben Schnittstellensatz

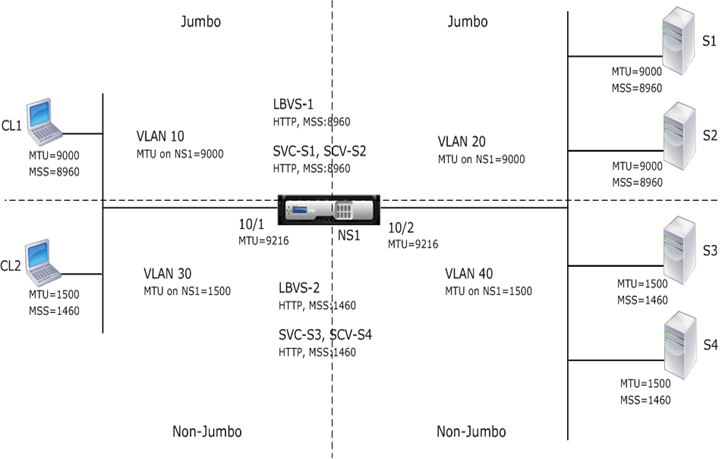

Stellen Sie sich ein Beispiel vor, in dem die virtuellen Lastausgleichsserver LBVS-1 und LBVS-2 auf der NetScaler Appliance NS1 konfiguriert sind. LBVS-1 wird verwendet, um den HTTP-Verkehr zwischen den Servern S1 und S2 zu verteilen, und LBVS-2 wird verwendet, um den Datenverkehr zwischen den Servern S3 und S4 auszugleichen.

CL1 ist auf VLAN 10, S1 und S2 sind auf VLAN20, CL2 ist auf VLAN 30 und S3 und S4 sind auf VLAN 40. VLAN 10 und VLAN 20 unterstützen Jumbo-Frames, und VLAN 30 und VLAN 40 unterstützen nur reguläre Frames.

Mit anderen Worten, die Verbindung zwischen CL1 und NS1 und die Verbindung zwischen NS1 und Server S1 oder S2 unterstützen Jumbo-Frames. Die Verbindung zwischen CL2 und NS1 und die Verbindung zwischen NS1 und Server S3 oder S4 unterstützen nur reguläre Frames.

Die Schnittstelle 10/1 von NS1 empfängt oder sendet Datenverkehr von oder zu Clients. Die Schnittstelle 10/2 von NS1 empfängt oder sendet Datenverkehr von oder zu den Servern.

Die Schnittstelle 10/1 ist sowohl an VLAN 10 als auch an VLAN 30 als markierte Schnittstelle gebunden, und die Schnittstelle 10/2 ist als markierte Schnittstelle sowohl an VLAN 20 als auch an VLAN 40 gebunden.

Für die Unterstützung von Jumbo-Frames ist die MTU für die Schnittstellen 10/1 und 10/2 auf 9216 eingestellt.

Auf NS1 ist die MTU auf 9000 für VLAN 10 und VLAN 20 für die Unterstützung von Jumbo-Frames festgelegt, und die MTU ist auf den Standardwert 1500 für VLAN 30 und VLAN 40 gesetzt, um nur reguläre Frames zu unterstützen.

Die effektive MTU auf einer NetScaler-Schnittstelle für mit VLAN markierte Pakete entspricht der MTU der Schnittstelle oder der MTU des VLAN, je nachdem, welcher Wert niedriger ist. Zum Beispiel:

- Die MTU der Schnittstelle 10/1 ist 9216. Die MTU von VLAN 10 ist 9000. Auf der Schnittstelle 10/1 beträgt die MTU der mit VLAN 10 markierten Paketen 9000.

- Die MTU der Schnittstelle 10/2 ist 9216. Die MTU von VLAN 20 ist 9000. Auf der Schnittstelle 10/2 beträgt die MTU der mit VLAN 20 markierten Paketen 9000.

- Die MTU der Schnittstelle 10/1 ist 9216. Die MTU von VLAN 30 beträgt 1500. Auf der Schnittstelle 10/1 beträgt die MTU der mit VLAN 30 markierten Paketen 1500.

- Die MTU der Schnittstelle 10/2 ist 9216. Die MTU von VLAN 40 beträgt 1500. Auf der Schnittstelle 10/2 beträgt die MTU der mit VLAN 40 markierten Paketen 9000.

CL1, S1, S2 und alle Netzwerkgeräte zwischen CL1 und S1 oder S2 sind für Jumbo-Frames konfiguriert.

Da der HTTP-Verkehr auf TCP basiert, werden MSSs an jedem Endpunkt entsprechend für die Unterstützung von Jumbo-Frames festgelegt.

- Für die Verbindung zwischen CL1 und dem virtuellen Server LBVS-1 von NS1 wird das MSS auf NS1 in einem TCP-Profil festgelegt, das dann an LBVS-1 gebunden ist.

- Für die Verbindung zwischen einer SNIP-Adresse von NS1 und S1 wird die MSS auf NS1 in einem TCP-Profil festgelegt, das dann an den Dienst (SVC-S1) gebunden ist, der S1 auf NS1 darstellt.

In der folgenden Tabelle sind die in diesem Beispiel verwendeten Einstellungen aufgeführt: Jumbo-Frames Anwendungsfall 3 Beispieleinstellungen.

Im Folgenden ist der Verkehrsfluss von CL1 Anforderung an S1:

- Der Client CL1 erstellt eine 20000-Byte-HTTP-Anforderung zum Senden an den virtuellen Server LBVS-1 von NS1.

- CL1 öffnet eine Verbindung zu LBVS-1 von NS1. CL1 und NS1 tauschen beim Verbindungsaufbau ihre TCP-MSS-Werte aus.

- Da der MSS-Wert von NS1 kleiner ist als die HTTP-Anforderung, segmentiert CL1 die Anforderungsdaten in Vielfaches von NS1 MSS und sendet diese Segmente in IP-Paketen, die als VLAN 10 gekennzeichnet sind, an NS1.

- Größe der ersten beiden Pakete = [IP-Header + TCP-Header + (TCP-Segment=NS1 MSS)] = [20 + 20 + 8960] = 9000

- Größe des letzten Pakets = [IP-Header + TCP-Header + (verbleibendes TCP-Segment)] = [20 + 20 + 2080] = 2120

- NS1 empfängt diese Pakete an Schnittstelle 10/1. NS1 akzeptiert diese Pakete, da die Größe dieser Pakete gleich oder kleiner ist als die effektive MTU (9000) der Schnittstelle 10/1 für mit VLAN 10 getaggte Pakete.

- Aus den IP-Paketen stellt NS1 alle TCP-Segmente zur 20000-Byte-HTTP-Anforderung zusammen. NS1 verarbeitet diese Anfrage.

- Der Load Balancing-Algorithmus von LBVS-1 wählt Server S1 aus, und NS1 öffnet eine Verbindung zwischen einer seiner SNIP-Adressen und S1. NS1 und CL1 tauschen beim Verbindungsaufbau ihre jeweiligen TCP-MSS-Werte aus.

- NS1 segmentiert die Anforderungsdaten in Vielfaches des MSS von S1 und sendet diese Segmente in IP-Paketen, die als VLAN 20 an S1 gekennzeichnet sind.

- Größe der ersten beiden Pakete = [IP-Header + TCP-Header + (TCP-Nutzlast = S1 MSS)] = [20 + 20 + 8960] = 9000

- Größe des letzten Pakets = [IP-Header + TCP-Header + (verbleibendes TCP-Segment)] = [20 + 20 + 2080] = 2120

Im Folgenden ist der Verkehrsfluss der Reaktion von S1 auf CL1 dargestellt:

- Server S1 erstellt eine 30000-Byte-HTTP-Antwort, die an die SNIP-Adresse von NS1 gesendet wird.

- S1 segmentiert die Antwortdaten in ein Vielfaches des MSS von NS1 und sendet diese Segmente in IP-Paketen, die als VLAN 20 an NS1 gekennzeichnet sind. Diese IP-Pakete werden von der IP-Adresse von S1 bezogen und an die SNIP-Adresse von NS1 bestimmt.

- Größe der ersten drei Pakete = [IP-Header + TCP-Header + (TCP-Segment = MSS-Größe von NS1)] = [20 + 20 + 8960] = 9000

- Größe des letzten Pakets = [IP-Header + TCP-Header + (verbleibendes TCP-Segment)] = [20 + 20 + 3120] = 3160

- NS1 empfängt die Antwortpakete an Schnittstelle 10/2. NS1 akzeptiert diese Pakete, da ihre Größe dem effektiven MTU-Wert (9000) der Schnittstelle 10/2 für mit VLAN 20 getaggte Pakete entspricht oder kleiner ist.

- Aus diesen IP-Paketen stellt NS1 alle TCP-Segmente zur 30000-Byte-HTTP-Antwort zusammen. NS1 verarbeitet diese Antwort.

- NS1 segmentiert die Antwortdaten in Vielfache des MSS von CL1 und sendet diese Segmente in IP-Paketen, die als VLAN 10 gekennzeichnet sind, von der Schnittstelle 10/1 an CL1. Diese IP-Pakete werden von der IP-Adresse von LBVS bezogen und zur IP-Adresse von CL1 bestimmt.

- Größe der ersten drei Pakete = [IP-Header + TCP-Header + [(TCP-Nutzlast = MSS-Größe von CL1)] = [20 + 20 + 8960] = 9000

- Größe des letzten Pakets = [IP-Header + TCP-Header + (verbleibendes TCP-Segment)] = [20 + 20 + 3120] = 3160

Konfigurationsaufgaben

In der folgenden Tabelle werden Aufgaben, Befehle und Beispiele zum Erstellen der erforderlichen Konfiguration auf der NetScaler Appliance aufgeführt: Jumbo-Frames Anwendungsfall 3 Konfigurationsaufgaben.