Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Subnetz-IP-Adressen (SNIPs) konfigurieren

Eine Subnetz-IP-Adresse (SNIP) ist eine NetScaler-eigene IP-Adresse, die vom NetScaler für die Kommunikation mit den Servern verwendet wird.

Der NetScaler verwendet die Subnetz-IP-Adresse als Quell-IP-Adresse, um Client-Verbindungen zu Servern als Proxy zu verwenden. Es verwendet auch die Subnetz-IP-Adresse, wenn es seine eigenen Pakete generiert, z. B. Pakete, die sich auf dynamische Routing-Protokolle beziehen, oder um Monitorproben zu senden, um den Zustand der Server zu überprüfen. Abhängig von Ihrer Netzwerktopologie müssen Sie möglicherweise einen oder mehrere SNIPs für verschiedene Szenarien konfigurieren.

Um eine SNIP-Adresse auf einem NetScaler zu konfigurieren, fügen Sie die SNIP-Adresse hinzu und aktivieren dann den globalen Modus Use Subnet IP (USNIP). Als Alternative zur Erstellung von SNIPs einzeln können Sie einen aufeinanderfolgenden Bereich von SNIPs angeben.

So konfigurieren Sie eine SNIP-Adresse mit der CLI:

Geben Sie in der Befehlszeile Folgendes ein:

- add ns ip <IPAddress> <netmask> -type SNIP

- show ns ip <IPAddress>

Beispiel:

> add ns ip 10.102.29.203 255.255.255.0 -type SNIP

Done

Um einen Bereich von SNIP-Adressen mit der CLI zu erstellen:

Geben Sie in der Befehlszeile Folgendes ein:

- add ns ip <IPAddress> <netmask> -type SNIP

- show ns ip <IPAddress>

Beispiel:

> add ns ip 10.102.29.[205-209] 255.255.255.0 -type SNIP

ip "10.102.29.205" added

ip "10.102.29.206" added

ip "10.102.29.207" added

ip "10.102.29.208" added

ip "10.102.29.209" added

Done

So aktivieren oder deaktivieren Sie den USNIP-Modus mithilfe der CLI:

Geben Sie an der Eingabeaufforderung einen der folgenden Befehle ein:

- enable ns modeUSNIP

- disable ns modeUSNIP

So konfigurieren Sie eine SNIP-Adresse mithilfe der GUI:

Navigieren Sie zu System > Netzwerk > IPs > IPv4s und fügen Sie eine neue SNIP-Adresse hinzu oder bearbeiten Sie eine bestehende Adresse.

Um einen Bereich von SNIP-Adressen mithilfe der GUI zu erstellen:

- Navigieren Sie zu System > Netzwerk > IPs > IPv4s.

- Wählen Sie in der Aktionsliste die Option Bereich hinzufügen aus.

So aktivieren oder deaktivieren Sie den USNIP-Modus mithilfe der CLI:

Geben Sie an der Eingabeaufforderung einen der folgenden Befehle ein:

-

enable ns mode USNIP

-

disable ns mode USNIP

Um den USNIP-Modus mithilfe der GUI zu aktivieren oder zu deaktivieren:

- Navigieren Sie zu System > Einstellungen und klicken Sie in der Gruppe Modi und Funktionen auf Modi ändern.

- Aktivieren oder deaktivieren Sie die Option Subnetz-IP verwenden.

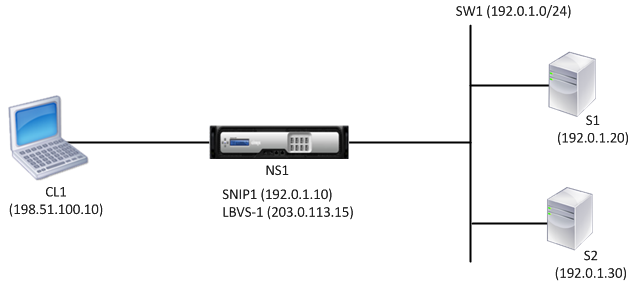

Verwenden von SNIPs für ein direkt verbundenes Serversubnetz

Um die Kommunikation zwischen dem NetScaler und einem Server zu ermöglichen, der entweder direkt mit dem NetScaler verbunden ist oder nur über einen L2-Switch verbunden ist, müssen Sie eine Subnetz-IP-Adresse konfigurieren, die zum Subnetz des Servers gehört. Sie müssen mindestens eine Subnetz-IP-Adresse für jedes direkt verbundene Subnetz konfigurieren, mit Ausnahme des direkt verbundenen Verwaltungssubnetzes, das über NSIP verbunden ist.

Stellen Sie sich ein Beispiel für ein Lastenausgleichs-Setup vor, bei dem der virtuelle Lastausgleichsserver LBVS1 auf NetScaler NS1 zum Lastenausgleich der Server S1 und S2 verwendet wird, die über den L2-Switch SW1 mit NS1 verbunden sind. S1 und S2 gehören demselben Subnetz an.

Die SNIP-Adresse SNIP1, die zum selben Subnetz wie S1 und S2 gehört, ist auf NS1 konfiguriert. Sobald SNIP1 konfiguriert ist, sendet NS1 ARP-Pakete für SNIP1.

Die Dienste SVC-S1 und SVC-S2 auf NS1 stehen für S1 und S2. Sobald diese Dienste konfiguriert sind, sendet NS1 ARP-Anfragen für S1 und S2, um die IP-zu-Mac-Zuordnung zu lösen. Nachdem S1 und S2 antworten, sendet NS1 ihnen Überwachungssonden in regelmäßigen Abständen von der Adresse SNIP1, um ihre Gesundheit zu überprüfen.

Weitere Informationen zum Konfigurieren des Lastenausgleichs auf einem NetScaler finden Sie unter Load Balancing.

Es folgt der Verkehrsfluss in diesem Beispiel:

- Client C1 sendet ein Anforderungspaket an LBVS-1. Das Anforderungspaket enthält:

- Quell-IP = IP-Adresse des Clients (198.51.100.10)

- Ziel-IP = IP-Adresse von LBVS-1 (203.0.113.15)

- LBVS1 von NS1 empfängt das Anforderungspaket.

- Der Load-Balancing-Algorithmus von LBVS1 wählt Server S2 aus.

- Da S2 direkt mit NS1 verbunden ist und SNIP1 (192.0.1.10) die einzige IP-Adresse auf NS1 ist, die zu demselben Subnetz wie S2 gehört, öffnet NS1 eine Verbindung zwischen SNIP1 und S2.

- NS1 sendet das Anforderungspaket von SNIP1 an S2. Das Anforderungspaket enthält:

- Quell-IP = SNIP1 (192.0.1.10)

- Ziel-IP = IP-Adresse von S2 (192.0.1.30)

- Die Antwort von S2 gibt den gleichen Pfad zurück.

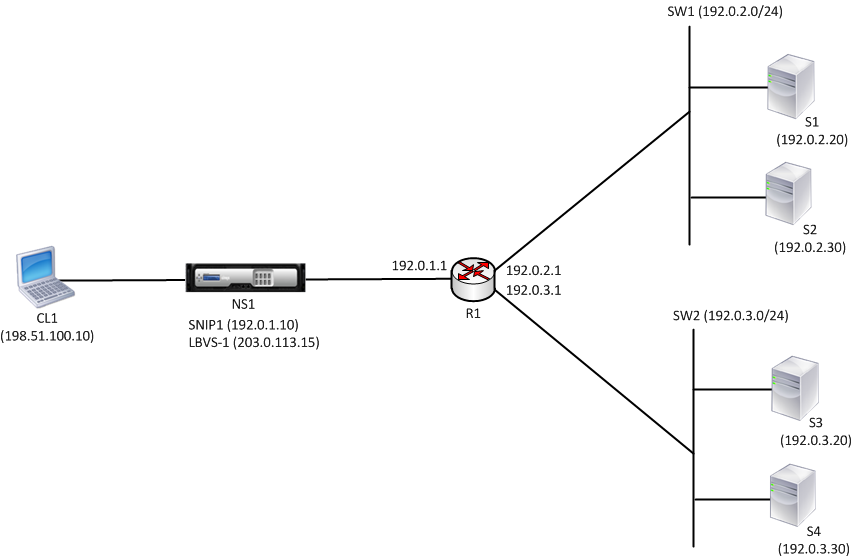

Verwenden von SNIPs für Serversubnetze, die über einen Router verbunden sind

Um die Kommunikation zwischen dem NetScaler und Servern in Subnetzen zu ermöglichen, die über einen Router verbunden sind, müssen Sie mindestens eine Subnetz-IP-Adresse konfigurieren, die zum Subnetz der direkt mit dem Router verbundenen Schnittstelle gehört. Der ADC verwendet diese Subnetz-IP-Adresse, um mit Servern in Subnetzen zu kommunizieren, die über den Router erreicht werden können.

Stellen Sie sich ein Beispiel für ein Lastausgleichs-Setup vor, bei dem der virtuelle Lastausgleichsserver LBVS1 auf NetScaler NS1 verwendet wird, um die Server S1, S2, S3 und S4, die über den Router R1 mit NS1 verbunden sind, zu lastenausgleichen.

S1 und S2 gehören zu demselben Subnetz, 192.0.2.0/24, und sind über den L2-Switch SW1 mit R1 verbunden. S3 und S4 gehören zu einem anderen Subnetz, 192.0.3.0/24, und sind über den L2-Switch SW2 mit R1 verbunden.

NetScaler NS1 ist über das Subnetz 192.0.1.0/24 mit dem Router R1 verbunden. Die SNIP-Adresse SNIP1, die zu demselben Subnetz gehört wie die direkt mit dem Router verbundene Schnittstelle (192.0.1.0/24), ist auf NS1 konfiguriert. NS1 verwendet diese Adresse für die Kommunikation mit Servern S1 und S2 sowie mit Servern S3 und S4.

Weitere Informationen zum Konfigurieren des Lastenausgleichs auf einem NetScaler finden Sie unter Load Balancing.

Sobald die Adresse SNIP1 konfiguriert ist, sendet NS1 ARP-Ankündigungspakete für SNIP1.

Die Routingtabelle von NS1 besteht aus Routeneinträgen für S1, S2, S3 und S4 bis R1. Diese Routeneinträge sind entweder statische Routeneinträge oder werden von R1 an NS1 unter Verwendung dynamischer Routing-Protokolle angekündigt.

Die Dienste SVC-S1, SVC-S2, SVC-S3 und SVC-S4 auf NS1 stellen die Server S1, S2, S3 und S4 dar. NS1 stellt in seinen Routingtabellen fest, dass diese Server über R1 erreichbar sind. NS1 sendet ihnen Überwachungssonden in regelmäßigen Abständen, von der Adresse SNIP1, um ihre Gesundheit zu überprüfen.

Weitere Informationen zum IP-Routing auf einem NetScaler finden Sie unter IP-Routing.

Es folgt der Verkehrsfluss in diesem Beispiel:

- Client C1 sendet ein Anforderungspaket an LBVS-1. Das Anforderungspaket enthält:

- Quell-IP = IP-Adresse des Clients (198.51.100.10)

- Ziel-IP = IP-Adresse von LBVS-1 (203.0.113.15)

- LBVS1 von NS1 empfängt das Anforderungspaket.

- Der Load-Balancing-Algorithmus von LBVS1 wählt Server S3 aus.

- NS1 überprüft seine Routing-Tabelle und stellt fest, dass S3 über R1 erreichbar ist. SNIP1 (192.0.1.10) ist die einzige IP-Adresse auf NS1, die zu demselben Subnetz gehört wie Router R1. NS1 öffnet über R1 eine Verbindung zwischen SNIP1 und S3.

- NS1 sendet das Anforderungspaket von SNIP1 an R1. Das Anforderungspaket enthält:

- Quell-IP-Adresse = SNIP1 (192.0.1.10)

- Ziel-IP-Adresse = IP-Adresse von S3 (192.0.3.20)

- Die Anfrage erreicht R1, das seine Routing-Tabelle überprüft und das Anforderungspaket an S3 weiterleitet.

- Die Antwort von S3 gibt den gleichen Pfad zurück.

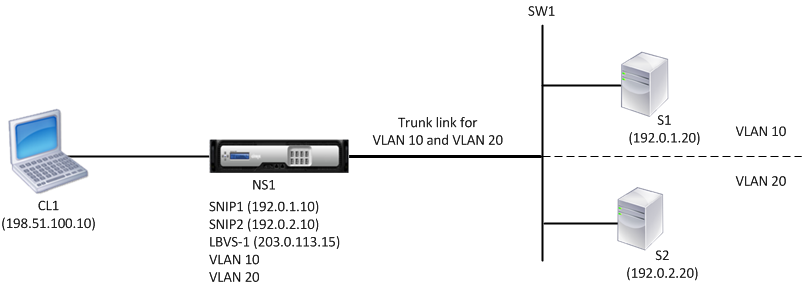

Verwendung von SNIPs für mehrere Serversubnetze (VLANs) auf einem L2-Switch

Wenn Sie mehrere Serversubnetze (VLANs) auf einem L2-Switch haben, der mit einem NetScaler verbunden ist, müssen Sie mindestens eine SNIP-Adresse für jedes der Serversubnetze konfigurieren, damit der NetScaler mit diesen Serversubnetzen kommunizieren kann.

Stellen Sie sich ein Beispiel für ein Lastenausgleichs-Setup vor, bei dem der virtuelle Lastausgleichsserver LBVS1 auf NetScaler NS1 zum Lastenausgleich der Server S1 und S2 verwendet wird, die über den L2-Switch SW1 mit NS1 verbunden sind. S1 und S2 gehören zu verschiedenen Subnetzen und sind Teil von VLAN 10 bzw. VLAN20. Die Verbindung zwischen NS1 und SW1 ist eine Trunk-Verbindung und wird von VLAN10 und VLAN20 gemeinsam genutzt.

Weitere Informationen zum Konfigurieren des Lastenausgleichs auf einem NetScaler finden Sie unter Load Balancing.

Subnetz-IP-Adressen SNIP1 (nur zu Referenzzwecken) und SNIP2 (nur zu Referenzzwecken) werden auf NS1 konfiguriert. NS1 verwendet SNIP1 (auf VLAN 10), um mit Server S1 zu kommunizieren, und SNIP2 (auf VLAN 20), um mit S2 zu kommunizieren. Sobald SNIP1 und SNIP2 konfiguriert sind, sendet NS1 ARP-Ankündigungspakete für SNIP1 und SNIP2.

Weitere Informationen zum Konfigurieren von VLANs auf einem NetScaler finden Sie unter Konfigurieren eines VLAN.

Die Dienste SVC-S1 und SVC-S2 auf NS1 stellen Server S1 und S2 dar. Sobald diese Dienste konfiguriert sind, sendet NS1 ARP-Anfragen für sie. Nachdem S1 und S2 reagiert haben, sendet NS1 ihnen in regelmäßigen Abständen Überwachungssonden, um ihren Zustand zu überprüfen. NS1 sendet Überwachungstests von der Adresse SNIP1 an S1 und von der Adresse SNIP2 an S2.

Es folgt der Verkehrsfluss in diesem Beispiel:

- Client C1 sendet ein Anforderungspaket an LBVS-1. Das Anforderungspaket enthält:

- Quell-IP = IP-Adresse des Clients (198.51.100.10)

- Ziel-IP = IP-Adresse von LBVS-1 (203.0.113.15)

- LBVS1 von NS1 empfängt das Anforderungspaket.

- Der Load-Balancing-Algorithmus von LBVS1 wählt Server S2 aus.

- Da S2 direkt mit NS1 verbunden ist und SNIP2 (192.0.2.10) die einzige IP-Adresse auf NS1 ist, die zu demselben Subnetz wie S2 gehört, öffnet NS1 eine Verbindung zwischen SNIP2 und S2. Hinweis: Wenn S1 ausgewählt ist, öffnet NS1 eine Verbindung zwischen SNIP1 und S1.

- NS1 sendet das Anforderungspaket von SNIP2 an S2. Das Anforderungspaket enthält:

- Quell-IP = SNIP1 (192.0.2.10)

- Ziel-IP = IP-Adresse von S2 (192.0.2.20)

- Die Antwort von S2 gibt den gleichen Pfad zurück.