-

Bereitstellen einer NetScaler VPX- Instanz

-

Optimieren der Leistung von NetScaler VPX auf VMware ESX, Linux KVM und Citrix Hypervisors

-

NetScaler VPX-Konfigurationen beim ersten Start der NetScaler-Appliance in der Cloud anwenden

-

Verbessern der SSL-TPS-Leistung auf Public-Cloud-Plattformen

-

Gleichzeitiges Multithreading für NetScaler VPX in öffentlichen Clouds konfigurieren

-

Installieren einer NetScaler VPX Instanz auf einem Bare-Metal-Server

-

Installieren einer NetScaler VPX-Instanz auf Citrix Hypervisor

-

Installieren einer NetScaler VPX-Instanz auf VMware ESX

-

NetScaler VPX für die Verwendung der VMXNET3-Netzwerkschnittstelle konfigurieren

-

NetScaler VPX für die Verwendung der SR-IOV-Netzwerkschnittstelle konfigurieren

-

Migration des NetScaler VPX von E1000 zu SR-IOV- oder VMXNET3-Netzwerkschnittstellen

-

NetScaler VPX für die Verwendung der PCI-Passthrough-Netzwerkschnittstelle konfigurieren

-

-

Installieren einer NetScaler VPX-Instanz in der VMware Cloud auf AWS

-

Installieren einer NetScaler VPX-Instanz auf Microsoft Hyper-V-Servern

-

Installieren einer NetScaler VPX-Instanz auf der Linux-KVM-Plattform

-

Voraussetzungen für die Installation virtueller NetScaler VPX-Appliances auf der Linux-KVM-Plattform

-

Provisioning der virtuellen NetScaler-Appliance mit OpenStack

-

Provisioning der virtuellen NetScaler-Appliance mit Virtual Machine Manager

-

Konfigurieren virtueller NetScaler-Appliances für die Verwendung der SR-IOV-Netzwerkschnittstelle

-

Provisioning der virtuellen NetScaler-Appliance mit dem virsh-Programm

-

Provisioning der virtuellen NetScaler-Appliance mit SR-IOV auf OpenStack

-

-

Bereitstellen einer NetScaler VPX-Instanz auf AWS

-

Bereitstellen einer eigenständigen NetScaler VPX-Instanz auf AWS

-

Bereitstellen eines VPX-HA-Paar in derselben AWS-Verfügbarkeitszone

-

Bereitstellen eines VPX Hochverfügbarkeitspaars mit privaten IP-Adressen in verschiedenen AWS-Zonen

-

Schützen von AWS API Gateway mit NetScaler Web Application Firewall

-

Konfigurieren einer NetScaler VPX-Instanz für die Verwendung der SR-IOV-Netzwerkschnittstelle

-

Konfigurieren einer NetScaler VPX-Instanz für die Verwendung von Enhanced Networking mit AWS ENA

-

Bereitstellen einer NetScaler VPX Instanz unter Microsoft Azure

-

Netzwerkarchitektur für NetScaler VPX-Instanzen auf Microsoft Azure

-

Mehrere IP-Adressen für eine eigenständige NetScaler VPX-Instanz konfigurieren

-

Hochverfügbarkeitssetup mit mehreren IP-Adressen und NICs konfigurieren

-

Hochverfügbarkeitssetup mit mehreren IP-Adressen und NICs über PowerShell-Befehle konfigurieren

-

NetScaler-Hochverfügbarkeitspaar auf Azure mit ALB im Floating IP-Deaktiviert-Modus bereitstellen

-

Konfigurieren Sie eine NetScaler VPX-Instanz für die Verwendung von Azure Accelerated Networking

-

Konfigurieren Sie HA-INC-Knoten mithilfe der NetScaler-Hochverfügbarkeitsvorlage mit Azure ILB

-

NetScaler VPX-Instanz auf der Azure VMware-Lösung installieren

-

Eigenständige NetScaler VPX-Instanz auf der Azure VMware-Lösung konfigurieren

-

NetScaler VPX-Hochverfügbarkeitssetups auf Azure VMware-Lösung konfigurieren

-

Konfigurieren von GSLB in einem Active-Standby-Hochverfügbarkeitssetup

-

Konfigurieren von Adresspools (IIP) für eine NetScaler Gateway Appliance

-

Erstellen Sie ein Support-Ticket für die VPX-Instanz in Azure

-

NetScaler VPX-Instanz auf der Google Cloud Platform bereitstellen

-

Bereitstellen eines VPX-Hochverfügbarkeitspaars auf der Google Cloud Platform

-

VPX-Hochverfügbarkeitspaars mit privaten IP-Adressen auf der Google Cloud Platform bereitstellen

-

NetScaler VPX-Instanz auf Google Cloud VMware Engine bereitstellen

-

Unterstützung für VIP-Skalierung für NetScaler VPX-Instanz auf GCP

-

-

Bereitstellung und Konfigurationen von NetScaler automatisieren

-

Lösungen für Telekommunikationsdienstleister

-

Authentifizierung, Autorisierung und Überwachung des Anwendungsverkehrs

-

Wie Authentifizierung, Autorisierung und Auditing funktionieren

-

Grundkomponenten der Authentifizierung, Autorisierung und Audit-Konfiguration

-

Lokales NetScaler Gateway als Identitätsanbieter für Citrix Cloud

-

Authentifizierungs-, Autorisierungs- und Überwachungskonfiguration für häufig verwendete Protokolle

-

-

-

-

Erweiterte Richtlinienausdrücke konfigurieren: Erste Schritte

-

Erweiterte Richtlinienausdrücke: Arbeiten mit Datum, Uhrzeit und Zahlen

-

Erweiterte Richtlinienausdrücke: Analysieren von HTTP-, TCP- und UDP-Daten

-

Erweiterte Richtlinienausdrücke: Analysieren von SSL-Zertifikaten

-

Erweiterte Richtlinienausdrücke: IP- und MAC-Adressen, Durchsatz, VLAN-IDs

-

Erweiterte Richtlinienausdrücke: Stream-Analytics-Funktionen

-

Erweiterte Richtlinienausdrücke mithilfe der API-Spezifikation

-

Zusammenfassende Beispiele für fortgeschrittene politische Ausdrücke

-

Tutorial-Beispiele für erweiterte Richtlinien für das Umschreiben

-

-

-

Anwendungsfall — Binden der Web App Firewall Firewall-Richtlinie an einen virtuellen VPN-Server

-

-

-

-

Verwalten eines virtuellen Cache-Umleitungsservers

-

Statistiken für virtuelle Server zur Cache-Umleitung anzeigen

-

Aktivieren oder Deaktivieren eines virtuellen Cache-Umleitungsservers

-

Direkte Richtlinieneinschläge auf den Cache anstelle des Ursprungs

-

Verwalten von Clientverbindungen für einen virtuellen Server

-

Externe TCP-Integritätsprüfung für virtuelle UDP-Server aktivieren

-

-

Übersetzen die Ziel-IP-Adresse einer Anfrage in die Ursprungs-IP-Adresse

-

-

Verwalten des NetScaler Clusters

-

Knotengruppen für gepunktete und teilweise gestreifte Konfigurationen

-

Entfernen eines Knotens aus einem Cluster, der mit Cluster-Link-Aggregation bereitgestellt wird

-

Überwachen von Fehlern bei der Befehlsausbreitung in einer Clusterbereitstellung

-

VRRP-Interface-Bindung in einem aktiven Cluster mit einem einzigen Knoten

-

-

Konfigurieren von NetScaler als nicht-validierenden sicherheitsbewussten Stub-Resolver

-

Jumbo-Frames Unterstützung für DNS zur Handhabung von Reaktionen großer Größen

-

Zwischenspeichern von EDNS0-Client-Subnetzdaten bei einer NetScaler-Appliance im Proxymodus

-

Anwendungsfall — Konfiguration der automatischen DNSSEC-Schlüsselverwaltungsfunktion

-

Anwendungsfall — wie man einen kompromittierten aktiven Schlüssel widerruft

-

-

GSLB-Entitäten einzeln konfigurieren

-

Anwendungsfall: Bereitstellung einer Domänennamen-basierten Autoscale-Dienstgruppe

-

Anwendungsfall: Bereitstellung einer IP-Adressbasierten Autoscale-Dienstgruppe

-

-

-

IP-Adresse und Port eines virtuellen Servers in den Request-Header einfügen

-

Angegebene Quell-IP für die Back-End-Kommunikation verwenden

-

Quellport aus einem bestimmten Portbereich für die Back-End-Kommunikation verwenden

-

Quell-IP-Persistenz für Back-End-Kommunikation konfigurieren

-

Lokale IPv6-Linkadressen auf der Serverseite eines Load Balancing-Setups

-

Erweiterte Load Balancing-Einstellungen

-

Allmählich die Belastung eines neuen Dienstes mit virtuellem Server-Level erhöhen

-

Anwendungen vor Verkehrsspitzen auf geschützten Servern schützen

-

Bereinigung von virtuellen Server- und Dienstverbindungen ermöglichen

-

Persistenzsitzung auf TROFS-Diensten aktivieren oder deaktivieren

-

Externe TCP-Integritätsprüfung für virtuelle UDP-Server aktivieren

-

Standortdetails von der Benutzer-IP-Adresse mit der Geolocation-Datenbank abrufen

-

Quell-IP-Adresse des Clients beim Verbinden mit dem Server verwenden

-

Limit für die Anzahl der Anfragen pro Verbindung zum Server festlegen

-

Festlegen eines Schwellenwerts für die an einen Dienst gebundenen Monitore

-

Grenzwert für die Bandbreitenauslastung durch Clients festlegen

-

-

-

Lastausgleichs für häufig verwendete Protokolle konfigurieren

-

Anwendungsfall 5: DSR-Modus beim Verwenden von TOS konfigurieren

-

Anwendungsfall 6: Lastausgleich im DSR-Modus für IPv6-Netzwerke mit dem TOS-Feld konfigurieren

-

Anwendungsfall 7: Konfiguration des Lastenausgleichs im DSR-Modus mithilfe von IP Over IP

-

Anwendungsfall 8: Lastausgleich im Einarmmodus konfigurieren

-

Anwendungsfall 9: Lastausgleich im Inlinemodus konfigurieren

-

Anwendungsfall 10: Lastausgleich von Intrusion-Detection-System-Servern

-

Anwendungsfall 11: Netzwerkverkehr mit Listenrichtlinien isolieren

-

Anwendungsfall 12: Citrix Virtual Desktops für den Lastausgleich konfigurieren

-

Anwendungsfall 13: Konfiguration von Citrix Virtual Apps and Desktops für den Lastausgleich

-

Anwendungsfall 14: ShareFile-Assistent zum Lastausgleich Citrix ShareFile

-

Anwendungsfall 15: Konfiguration des Layer-4-Lastenausgleichs auf der NetScaler Appliance

-

SSL-Offload und Beschleunigung

-

Unterstützungsmatrix für Serverzertifikate auf der ADC-Appliance

-

Unterstützung für Intel Coleto SSL-Chip-basierte Plattformen

-

Unterstützung für Thales Luna Network Hardwaresicherheitsmodul

-

-

Authentifizierung und Autorisierung für Systembenutzer

-

Benutzern, Benutzergruppen und Befehlsrichtlinien konfigurieren

-

Externen Benutzerauthentifizierung konfigurieren

-

SSH Schlüsselbasierte Authentifizierung für NetScaler Administratoren

-

-

-

CloudBridge Connector-Tunnels zwischen zwei Rechenzentren konfigurieren

-

CloudBridge Connector zwischen Datacenter und AWS Cloud konfigurieren

-

CloudBridge Connector Tunnels zwischen einem Rechenzentrum und Azure Cloud konfigurieren

-

CloudBridge Connector Tunnels zwischen Datacenter und SoftLayer Enterprise Cloud konfigurieren

-

-

Konfigurationsdateien in einem Hochverfügbarkeitssetup synchronisieren

-

Hochverfügbarkeitsknoten in verschiedenen Subnetzen konfigurieren

-

Beschränken von Failovers, die durch Routenmonitore im Nicht-INC-Modus verursacht werden

-

HA-Heartbeat-Meldungen auf einer NetScaler-Appliance verwalten

-

NetScaler in einem Hochverfügbarkeitssetup entfernen und ersetzen

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Externe Benutzerauthentifizierung

Der Authentifizierungsdienst in einer NetScaler-Appliance kann lokal oder extern sein. Bei der externen Benutzerauthentifizierung verwendet die Appliance einen externen Server wie LDAP, RADIUS oder TACACS+, um den Benutzer zu authentifizieren. Um einen externen Benutzer zu authentifizieren und dem Benutzer Zugriff auf die Appliance zu gewähren, müssen Sie eine Authentifizierungsrichtlinie anwenden. Die NetScaler-Systemauthentifizierung verwendet erweiterte Authentifizierungsrichtlinien mit erweiterten Richtlinienausdrücken. Die erweiterten Authentifizierungsrichtlinien werden auch für die Systembenutzerverwaltung in einer partitionierten NetScaler-Appliance verwendet.

Hinweis

Wenn Ihre Appliance weiterhin Classic-Richtlinien und ihre Ausdrücke verwendet, müssen Sie sie nicht mehr verwenden und die Verwendung der Classic-Richtlinie in die Advanced-Richtlinieninfrastruktur migrieren.

Nachdem Sie eine Authentifizierungsrichtlinie erstellt haben, müssen Sie sie an die globale Entität des Systems binden. Sie können einen externen Authentifizierungsserver (z. B. TACACS) konfigurieren, indem Sie eine einzelne Authentifizierungsrichtlinie an die globale Entität des Systems binden. Sie können auch eine Kaskade von Authentifizierungsservern konfigurieren, indem Sie mehrere Richtlinien an die globale Entität des Systems binden.

Hinweis

Wenn sich ein externer Benutzer bei der Appliance anmeldet, generiert das System eine Fehlermeldung “Benutzer existiert nicht” in der Datei

ns.log. Der Grund dafür ist, dass das System den Befehl systemuser_systemcmdpolicy_binding ausführt, um die GUI für den Benutzer zu initialisieren.

LDAP-Authentifizierung (mit externen LDAP-Servern)

Sie können die NetScaler-Appliance so konfigurieren, dass der Benutzerzugriff mit einem oder mehreren LDAP-Servern authentifiziert wird. Für die LDAP-Autorisierung sind identische Gruppennamen im Active Directory, auf dem LDAP-Server und auf der Appliance erforderlich. Die Zeichen und die Groß- und Kleinschreibung müssen ebenfalls identisch sein.

Weitere Informationen zu LDAP-Authentifizierungsrichtlinien finden Sie unter Thema LDAP-Authentifizierungsrichtlinien .

Standardmäßig ist die LDAP-Authentifizierung durch das SSL/TLS-Protokoll gesichert. Es gibt zwei Arten von sicheren LDAP-Verbindungen. Beim ersten Typ akzeptiert der LDAP-Server die SSL/TLS-Verbindung auf einem Port, der von dem Port getrennt ist, der zum Akzeptieren von leeren LDAP-Verbindungen verwendet wird. Nachdem Benutzer die SSL/TLS-Verbindung hergestellt haben, kann LDAP-Datenverkehr über die Verbindung gesendet werden. Der zweite Typ erlaubt sowohl unsichere als auch sichere LDAP-Verbindungen, und der einzelne Port verarbeitet es auf dem Server. In diesem Szenario erstellt der Client zunächst eine klare LDAP-Verbindung, um eine sichere Verbindung zu erstellen. Dann wird der LDAP-Befehl StartTLS über die Verbindung an den Server gesendet. Wenn der LDAP-Server StartTLS unterstützt, wird die Verbindung mithilfe von TLS in eine sichere LDAP-Verbindung konvertiert.

Die Portnummern für LDAP-Verbindungen lauten:

- 389 für ungesicherte LDAP-Verbindungen

- 636 für sichere LDAP-Verbindungen

- 3268 für Microsoft unsichere LDAP-Verbindungen

- 3269 für sichere LDAP-Verbindungen von Microsoft

LDAP-Verbindungen, die den Befehl StartTLS verwenden, verwenden die Portnummer 389. Wenn die Portnummern 389 oder 3268 auf der Appliance konfiguriert sind, versucht sie, StartTLS zum Herstellen der Verbindung zu verwenden. Wenn eine andere Portnummer verwendet wird, verwenden Verbindungsversuche SSL/TLS. Wenn StartTLS oder SSL/TLS nicht verwendet werden können, schlägt die Verbindung fehl.

Bei der Konfiguration des LDAP-Servers muss die Groß- und Kleinschreibung der Buchstaben auf dem Server und auf der Appliance übereinstimmen. Wenn das Stammverzeichnis des LDAP-Servers angegeben wird, werden auch alle Unterverzeichnisse durchsucht, um das Benutzerattribut zu finden. In großen Verzeichnissen kann dies die Leistung beeinträchtigen. Aus diesem Grund empfiehlt Citrix, eine bestimmte Organisationseinheit (OU) zu verwenden.

In der folgenden Tabelle sind Beispiele für den definierten Basisnamen (DN) aufgeführt.

| LDAP-Server | Basis-DN |

|---|---|

| Microsoft Active Directory | DC=Citrix, DC=local |

| Novell eDirectory | dc=Citrix, dc=net |

| IBM Verzeichnisserver | cn=users |

| Lotus-Domino | OU=City, O=Citrix, C=US |

| Sun ONE Verzeichnis (ehemals iPlanet) | ou=People, dc=Citrix, dc=com |

In der folgenden Tabelle sind Beispiele für den Bind Distinguished Name (DN) aufgeführt.

| LDAP-Server | Bind DN |

|---|---|

| Microsoft Active Directory | CN=Administrator, CN=Users, DC=Citrix, DC=local |

| Novell eDirectory | cn=admin, dc=Citrix, dc=net |

| IBM Verzeichnisserver | LDAP_dn |

| Lotus-Domino | CN=Notes Administrator, O=Citrix, C=US |

| Sun ONE Verzeichnis (ehemals iPlanet) | uid=admin, ou=Administrators, ou=TopologyManagement, o=NetscapeRoot |

| LDAP-Server | Bind DN |

|---|---|

| Microsoft Active Directory | CN=Administrator, CN=Users, DC=Citrix, DC=local |

| Novell eDirectory | cn=admin, dc=Citrix, dc=net |

| IBM Verzeichnisserver | LDAP_dn |

| Lotus-Domino | CN=Notes Administrator, O=Citrix, C=US |

| Sun ONE Verzeichnis (ehemals iPlanet) | uid=admin, ou=Administrators, ou=TopologyManagement, o=NetscapeRoot |

Konfigurieren Sie die LDAP-Benutzerauthentifizierung mithilfe der CLI

Führen Sie die folgenden Schritte aus, um die LDAP-Authentifizierung für externe Benutzer zu konfigurieren

LDAP-Richtlinie konfigurieren

Führen Sie an der Eingabeaufforderung Folgendes aus:

Schritt 1: Erstellen Sie eine LDAP-Aktion.

add authentication ldapAction <name> {-serverIP <ip_addr|ipv6_addr|*> | {-serverName <string>}} >] [-authTimeout <positive_integer>] [-ldapBase <string>] [-ldapBindDn <string>] {-ldapBindDnPassword } [-ldapLoginName <string>] [-groupAttrName <string>] [-subAttributeName <string>]

Beispiel:

add authentication ldapAction ldap_act -serverIP <IP> -authTimeout 30 -ldapBase "CN=xxxxx,DC=xxxx,DC=xxx" -ldapBindDn "CN=xxxxx,CN=xxxxx,DC=xxxx,DC=xxx" -ldapBindDnPassword abcd -ldapLoginName sAMAccountName -groupattrName memberOf -subAttributeName CN

Informationen zur Parameterbeschreibung finden Sie unter Referenz zu Authentifizierungs- und Berechtigungsbefehlen .

Schritt 2: Erstellen einer klassischen LDAP-Richtlinie.

add authentication ldapPolicy <name> <rule> [<reqAction>]

Beispiel:

add authentication ldappolicy ldap_pol_classic ns_true ldap_act

Hinweis

Sie können mit einer klassischen oder einer erweiterten LDAP-Richtlinie konfigurieren. Citrix empfiehlt jedoch die Verwendung einer erweiterten Authentifizierungsrichtlinie, da klassische Richtlinien ab der Version NetScaler 13.0 veraltet sind.

Schritt 3: Erstellen einer erweiterten LDAP-Richtlinie

add authentication Policy <name> <rule> [<reqAction>]

Beispiel:

add authentication policy ldap_pol_advance -rule true -action ldap_act

Schritt 4: Binden der LDAP-Richtlinie an das globale System

Gehen Sie in der Befehlszeile wie folgt vor:

bind system global <policyName> [-priority <positive_integer]

Beispiel:

bind system global ldap_pol_advanced -priority 10

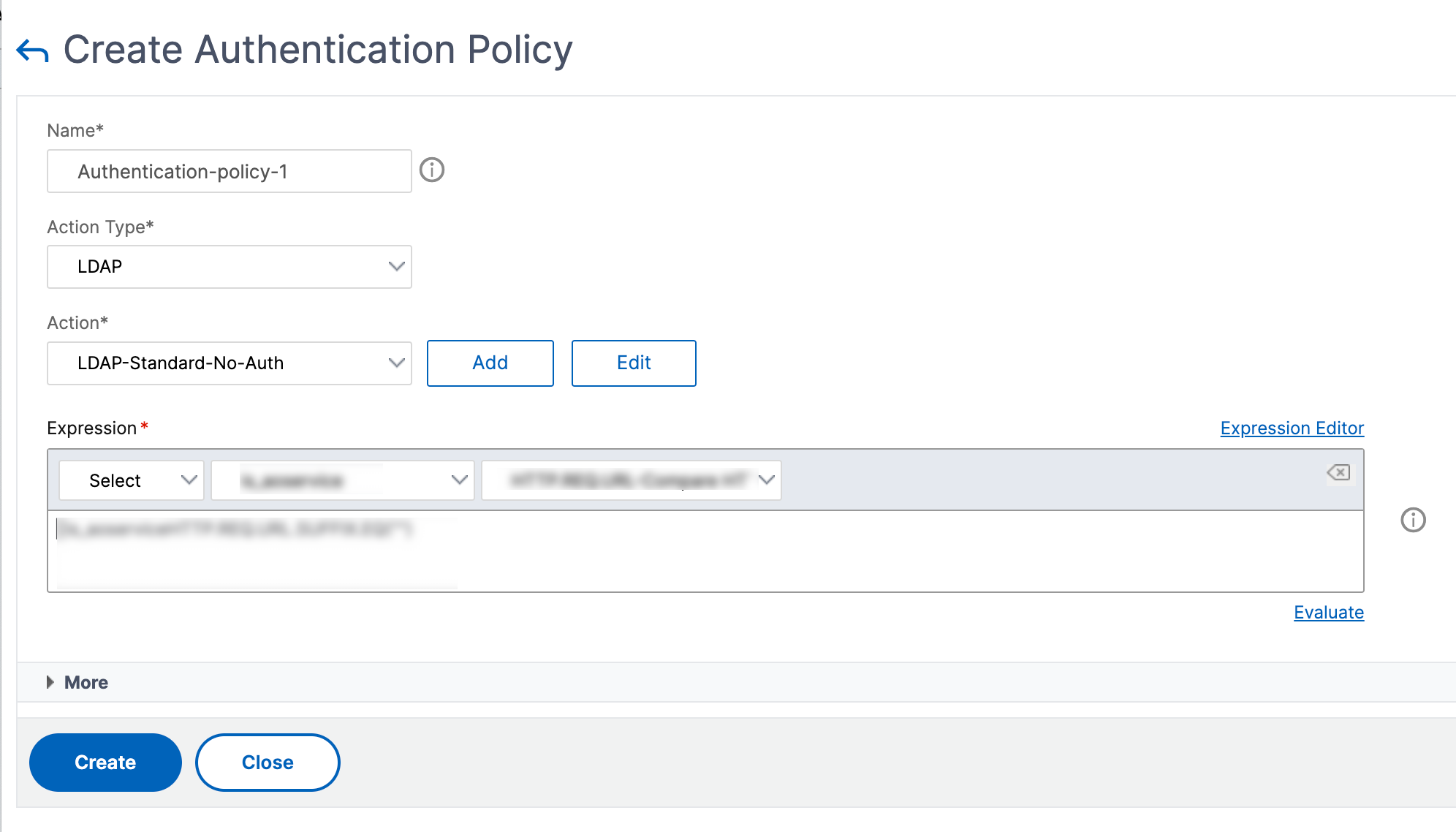

Konfigurieren Sie die LDAP-Benutzerauthentifizierung mithilfe der NetScaler GUI

- Navigieren Sie zu System > Authentifizierung > Erweiterte Richtlinien > Richtlinie .

- Klicken Sie auf Hinzufügen, um eine Authentifizierungsrichtlinie vom Typ LDAP zu erstellen.

- Klicken Sie auf Erstellen und Schließen.

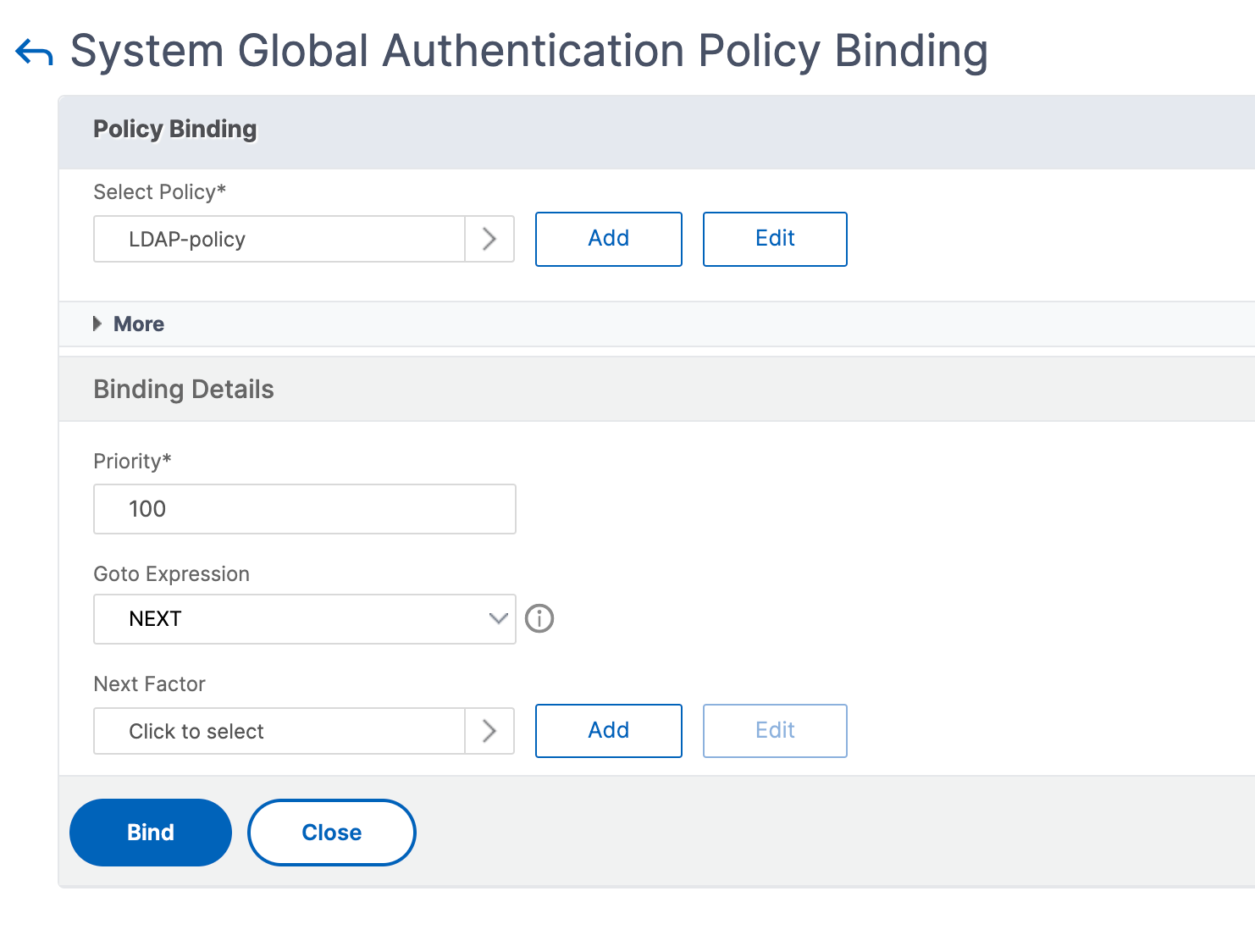

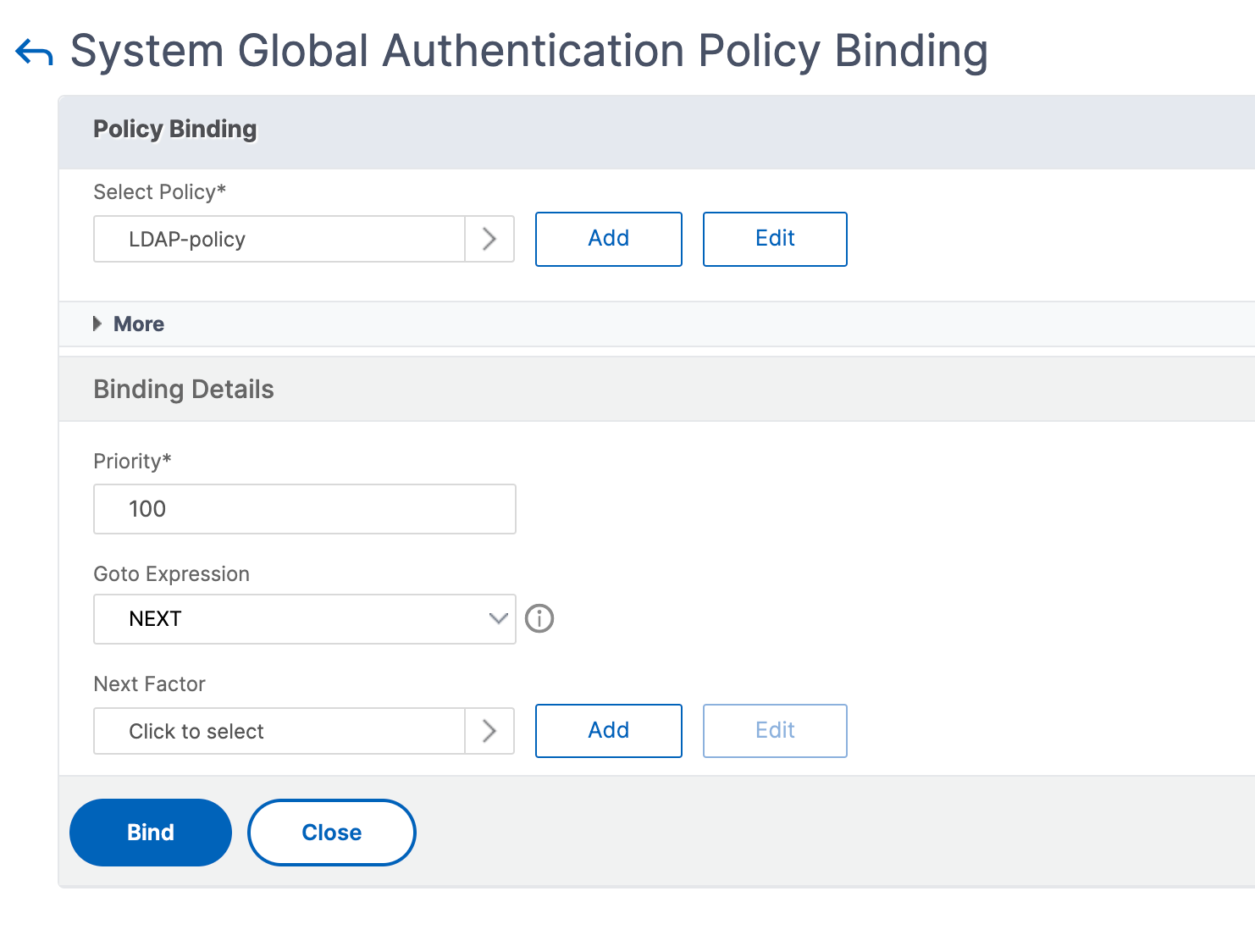

Binden Sie eine Authentifizierungsrichtlinie für die LDAP-Authentifizierung mithilfe der NetScaler GUI an das globale System

- Navigieren Sie zu System > Authentifizierung > Erweiterte Richtlinien > Richtlinie für Authentifizierungsrichtlinien.

- Klicken Sie im Detailbereich auf Globale Bindungen, um eine globale Systemauthentifizierungsrichtlinienbindung zu erstellen.

- Klicken Sie auf Globale Bindungen.

- Wählen Sie ein Authentifizierungsprofil aus.

- Wählen Sie die LDAP-Richtlinie aus.

-

Legen Sie auf der Seite Bindung von System Global Authentication Policy die folgenden Parameter fest:

- Wählen Sie Richtlinie aus .

- Verbindliche Angaben

- Klicken Sie auf Binden und Fertig.

- Klicken Sie auf Globale Bindungen, um zu bestätigen, dass die Richtlinie auf das globale System beschränkt ist.

Festlegen von Attributen im LDAP-Verzeichnis

Wenn Sie Hilfe bei der Ermittlung Ihrer LDAP-Verzeichnisattribute benötigen, können Sie diese einfach mit dem kostenlosen LDAP-Browser von Softerra nachschlagen.

Sie können den LDAP-Browser von der Softerra LDAP Administrator-Website unter herunterladen <http://www.ldapbrowser.com>. Legen Sie nach der Installation des Browsers die folgenden Attribute fest:

- Der Hostname oder die IP-Adresse Ihres LDAP-Servers.

- Der Port Ihres LDAP-Servers. Die Standardeinstellung ist 389.

- Das Basis-DN-Feld kann leer gelassen werden.

- Mithilfe der vom LDAP-Browser bereitgestellten Informationen können Sie den Basis-DN ermitteln, der für die Registerkarte Authentifizierung benötigt wird.

- Die Prüfung Anonyme Bindung bestimmt, ob der LDAP-Server Benutzeranmeldeinformationen benötigt, damit der Browser eine Verbindung zu ihm herstellen kann. Wenn der LDAP-Server Anmeldeinformationen benötigt, lassen Sie das Kontrollkästchen deaktiviert.

Nach Abschluss der Einstellungen zeigt der LDAP-Browser den Profilnamen im linken Fensterbereich an und stellt eine Verbindung zum LDAP-Server her.

Weitere Informationen finden Sie unter LDAP-Thema .

Schlüsselbasierte Authentifizierungsunterstützung für LDAP-Benutzer

Mit der schlüsselbasierten Authentifizierung können Sie jetzt die Liste der öffentlichen Schlüssel abrufen, die auf dem Benutzerobjekt im LDAP-Server über SSH gespeichert sind. Die NetScaler-Appliance muss während des rollenbasierten Authentifizierungsprozesses (RBA) öffentliche SSH-Schlüssel vom LDAP-Server extrahieren. Der abgerufene öffentliche Schlüssel, der mit SSH kompatibel ist, muss es Ihnen ermöglichen, sich über die RBA-Methode anzumelden.

Ein neues Attribut “sshPublicKey” wird in den Befehlen “add authentication ldapAction” und “set authentication ldapAction” eingeführt. Wenn Sie dieses Attribut verwenden, können Sie die folgenden Vorteile erhalten:

- Kann den abgerufenen öffentlichen Schlüssel speichern, und die LDAP-Aktion verwendet dieses Attribut, um SSH-Schlüsselinformationen vom LDAP-Server abzurufen.

- Kann Attributnamen von bis zu 24 KB extrahieren.

Hinweis

Der externe Authentifizierungsserver wie LDAP wird nur zum Abrufen von SSH-Schlüsselinformationen verwendet. Es wird nicht für den Authentifizierungszweck verwendet.

Es folgt ein Beispiel für den Ablauf von Ereignissen durch SSH:

- Der SSH-Daemon sendet eine AAA_AUTHENTICATE-Anforderung mit leerem Kennwortfeld an den Authentifizierungs-, Autorisierungs- und Überwachungs-Daemonport

- Wenn LDAP zum Speichern des öffentlichen SSH-Schlüssels konfiguriert ist, antworten Authentifizierung, Autorisierung und Überwachung mit dem Attribut

sshPublicKeyzusammen mit anderen Attributen. - Der SSH-Daemon überprüft diese Schlüssel mit den Clientschlüsseln.

- Der SSH-Daemon übergibt den Benutzernamen in der Anforderungsnutzlast, und Authentifizierung, Autorisierung und Überwachung gibt die für diesen Benutzer spezifischen Schlüssel zusammen mit generischen Schlüsseln zurück.

Um das sshPublicKey -Attribut zu konfigurieren, geben Sie an der Eingabeaufforderung die folgenden Befehle ein:

-

Mit der Operation add können Sie das Attribut “sshPublicKey” hinzufügen, während Sie den Befehl

ldapActionkonfigurieren.add authentication ldapAction <name> {-serverIP <ip_addr|ipv6_addr|*> | {-serverName <string>}} [-serverPort <port>] … [-Attribute1 <string>] … [-Attribute16 <string>][-sshPublicKey <string>][-authentication off]<!--NeedCopy--> -

Mit set operation können Sie das Attribut “sshPublicKey” zu einem bereits hinzugefügten ldapAction-Befehl konfigurieren.

set authentication ldapAction <name> [-sshPublicKey <string>][-authentication off]<!--NeedCopy-->

RADIUS-Authentifizierung (mit externen RADIUS-Servern)

Sie können die NetScaler-Appliance so konfigurieren, dass der Benutzerzugriff mit einem oder mehreren RADIUS-Servern authentifiziert wird. Wenn Sie RSA SecurID-, SafeWord- oder Gemalto Protiva-Produkte verwenden, verwenden Sie einen RADIUS-Server.

Weitere Informationen zu RADIUS-Authentifizierungsrichtlinien finden Sie unter RADIUS-Authentifizierung.

Ihre Konfiguration erfordert möglicherweise die Verwendung einer Netzwerkzugriffsserver-IP-Adresse (NAS-IP) oder einer Netzwerkzugriffsserver-ID (NAS-ID). Beachten Sie beim Konfigurieren der Appliance für die Verwendung eines RADIUS-Authentifizierungsservers die folgenden Richtlinien:

- Wenn Sie die Verwendung der NAS-IP aktivieren, sendet die Appliance ihre konfigurierte IP-Adresse an den RADIUS-Server und nicht an die Quell-IP-Adresse, die für den Aufbau der RADIUS-Verbindung verwendet wurde.

- Wenn Sie die NAS-ID konfigurieren, sendet die Appliance den Bezeichner an den RADIUS-Server. Wenn Sie die NAS-ID nicht konfigurieren, sendet die Appliance ihren Hostnamen an den RADIUS-Server.

- Wenn die NAS-IP-Adresse aktiviert ist, ignoriert die Appliance jede NAS-ID, die sie für die Kommunikation mit dem RADIUS-Server verwendet hat.

Konfigurieren Sie die RADIUS-Benutzerauthentifizierung mithilfe der CLI

Führen Sie an der Eingabeaufforderung Folgendes aus:

Schritt 1: Erstellen einer RADIUS-Aktion

add authentication radiusaction <name> -serverip <ip> -radkey <key> -radVendorID <id> -radattributetype <value>

Wobei das

radVendorID RADIUS-Hersteller-ID-Attribut, das für die Extraktion von RADIUS-Gruppen

radAttributeType RADIUS-Attributtyp, der für die Extraktion von RADIUS-Gruppen

Beispiel:

add authentication radiusaction RADserver531 rad_action -serverip 1.1.1.1 -radkey key123 -radVendorID 66 -radattributetype 6

Schritt 2: Erstellen Sie eine klassische RADIUS-Richtlinie.

add authentication radiusPolicy <name> <rule> [<reqAction>]

Beispiel:

add authentication radiuspolicy radius_pol_classic ns_true radius_act

Hinweis

Sie können mit einer klassischen oder einer erweiterten RADIUS-Richtlinie konfigurieren. Citrix empfiehlt Ihnen, die erweiterte Authentifizierungsrichtlinie zu verwenden, da klassische Richtlinien ab dem Release NetScaler 13.0 veraltet sind.

Schritt 3: Erstellen Sie eine erweiterte RADIUS-Richtlinie

add authentication policy <policyname> -rule true -action <radius action name>

Beispiel:

add authentication policy rad_pol_advanced -rule true -action radserver531rad_action

Schritt 4: Binden Sie die RADIUS-Richtlinie an das globale System.

bind system global <policyName> -priority <positive_integer

Beispiel:

bind system global radius_pol_advanced -priority 10

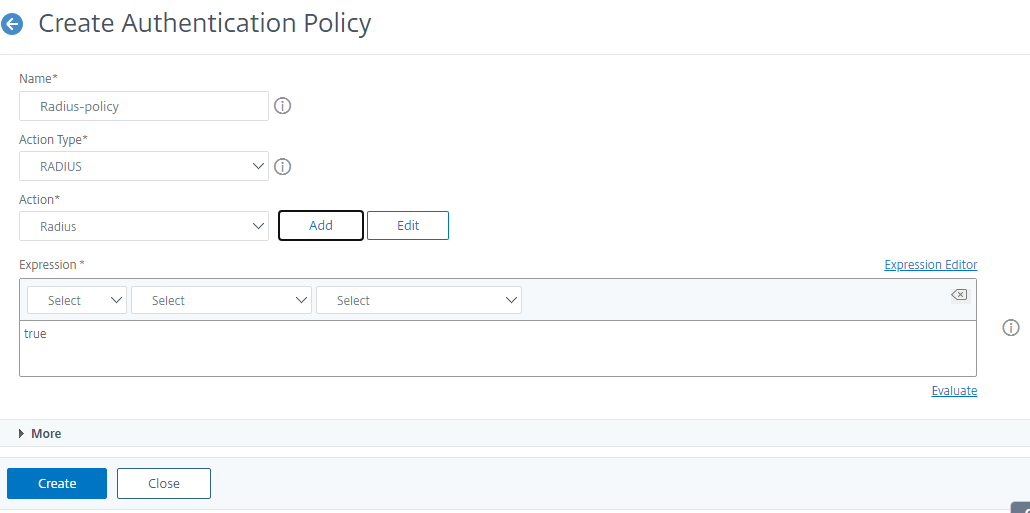

Konfigurieren Sie die RADIUS-Benutzerauthentifizierung über die GUI

- Navigieren Sie zu System > Authentifizierung > Erweiterte Richtlinien > Richtlinie .

- Klicken Sie auf Hinzufügen, um eine Authentifizierungsrichtlinie vom Typ RADIUS zu erstellen.

- Klicken Sie auf Erstellen und Schließen.

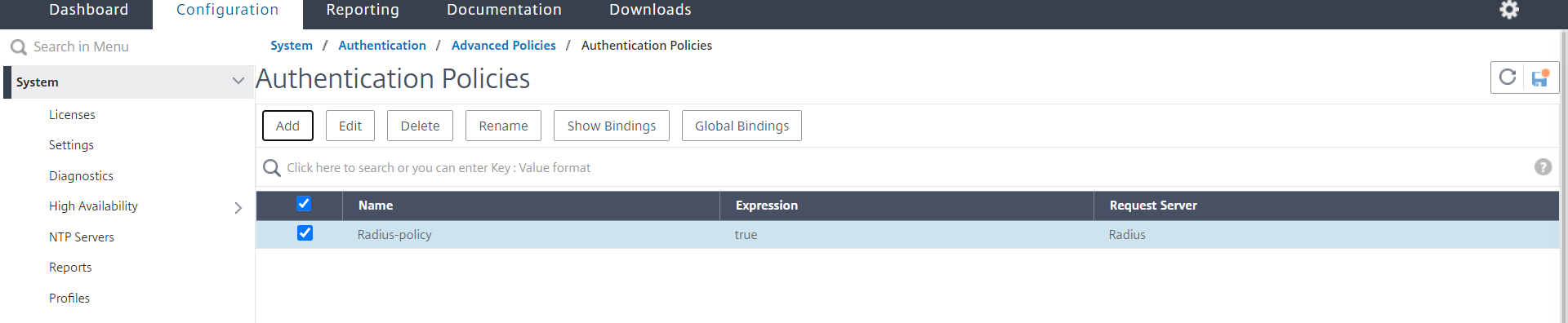

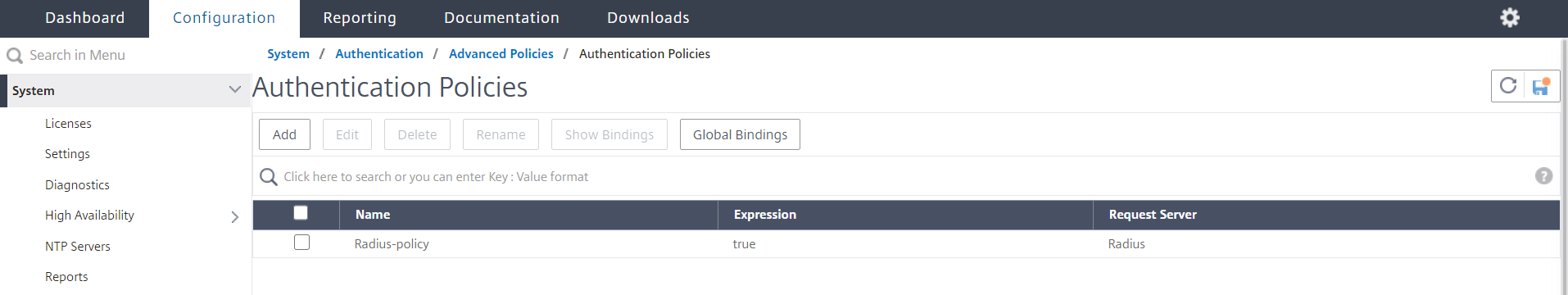

Binden Sie die Authentifizierungsrichtlinie für die RADIUS-Authentifizierung über die GUI an das globale System

- Navigieren Sie zu System > Authentifizierung > Erweiterte Richtlinien > Richtlinie .

- Klicken Sie im Detailbereich auf Globale Bindungen, um eine globale Systemauthentifizierungsrichtlinienbindung zu erstellen.

-

Klicken Sie auf Globale Bindungen.

- Wählen Sie RADIUS.

-

Legen Sie auf der Seite Bindung von System Global Authentication Policy die folgenden Parameter fest:

- Wählen Sie eine Richtlinie.

- Verbindliche Angaben.

- Klicken Sie auf Binden und Schließen.

-

Klicken Sie auf Globale Bindungen, um zu bestätigen, dass die Richtlinie an das globale System gebunden ist.

RADIUS-Benutzerauthentifizierungsprotokolle wählen

Die NetScaler-Appliance unterstützt Implementierungen von RADIUS, die für die Verwendung mehrerer Protokolle für die Benutzerauthentifizierung konfiguriert sind, darunter:

- Password Authentication Protocol

- Challenge-Handshake-Authentifizierungsprotokoll (CHAP)

- Microsoft Challenge-Handshake-Authentifizierungsprotokoll (MS-CHAP Version 1 und Version 2)

Wenn Ihre Bereitstellung für die Verwendung der RADIUS-Authentifizierung konfiguriert ist und Ihr RADIUS-Server mit einem Kennwortauthentifizierungsprotokoll konfiguriert ist. Sie können die Benutzerauthentifizierung verstärken, indem Sie dem RADIUS-Server ein starkes gemeinsames Geheimnis zuweisen. Starke gemeinsame Geheimnisse von RADIUS bestehen aus zufälligen Sequenzen von Groß- und Kleinbuchstaben, Zahlen und Satzzeichen und sind mindestens 22 Zeichen lang. Verwenden Sie nach Möglichkeit ein Programm zur zufälligen Zeichengenerierung, um gemeinsam genutzte RADIUS-Geheimnisse zu ermitteln.

Um den RADIUS-Datenverkehr weiter zu schützen, weisen Sie jeder Appliance oder jedem virtuellen Server einen anderen gemeinsamen Schlüssel zu. Wenn Sie Clients auf dem RADIUS-Server definieren, können Sie jedem Client auch ein separates Shared Secret zuweisen. Außerdem müssen Sie jede Richtlinie, die die RADIUS-Authentifizierung verwendet, separat konfigurieren.

IP-Adressextraktion konfigurieren

Sie können die Appliance so konfigurieren, dass sie die IP-Adresse von einem RADIUS-Server extrahiert. Wenn sich ein Benutzer beim RADIUS-Server authentifiziert, gibt der Server eine gerahmte IP-Adresse zurück, die dem Benutzer zugewiesen ist. Die folgenden Attribute sind für die Extraktion von IP-Adressen aufgeführt:

- Ermöglicht einem Remote-RADIUS-Server, eine IP-Adresse aus dem internen Netzwerk für einen an der Appliance angemeldeten Benutzer bereitzustellen.

- Ermöglicht die Konfiguration für jedes RADIUS-Attribut mit dem Typ IP-Adresse, einschließlich der Anbieter codiert.

Wenn Sie den RADIUS-Server für die IP-Adressenextraktion konfigurieren, konfigurieren Sie die Hersteller-ID und den Attributtyp.

Die Hersteller-ID ermöglicht es dem RADIUS-Server, dem Client eine IP-Adresse aus einem Pool von IP-Adressen zuzuweisen, die auf dem RADIUS-Server konfiguriert sind. Die Hersteller-ID und die Attribute werden verwendet, um die Zuordnung zwischen dem RADIUS-Client und dem RADIUS-Server herzustellen. Die Hersteller-ID ist das Attribut in der RADIUS-Antwort, das die IP-Adresse des internen Netzwerks bereitstellt. Ein Wert von Null gibt an, dass das Attribut nicht herstellercodiert ist. Der Attributtyp ist das Remote-IP-Adressattribut in einer RADIUS-Antwort. Der Mindestwert ist eins und der Höchstwert ist 255.

Eine übliche Konfiguration besteht darin, die gerahmte IP-Adresse des RADIUS-Attributs zu extrahieren. Die Lieferanten-ID ist auf Null gesetzt oder nicht angegeben. Der Attributtyp ist auf acht festgelegt.

Gruppen-Extraktion für RADIUS über die GUI

- Navigieren Sie zu System > Authentifizierung > Erweiterte Richtlinien > Radius, und wählen Sie eine Richtlinie aus.

- Wählen oder erstellen Sie eine RADIUS-Richtlinie.

-

Legen Sie auf der Seite “Authentifizierungs-RADIUS-Server konfigurieren “ die folgenden Parameter fest.

- Lieferanten-ID der

- Gruppen-Attributtyp

- Klicken Sie auf OK und schließen.

TACACS+-Authentifizierung (unter Verwendung externer TACACS+-Server)

Wichtig!

Citrix empfiehlt, keine TACACS-bezogenen Konfigurationen zu ändern, wenn Sie einen Befehl “clear ns config” ausführen.

Die TACACS-bezogene Konfiguration im Zusammenhang mit erweiterten Richtlinien wird gelöscht und erneut angewendet, wenn der Parameter

RBAconfigim Befehl “clear ns config” für erweiterte Richtlinien auf NO gesetzt ist.Wenn der Parameter

RBAconfigim Rahmen des Vorgangs “Konfiguration löschen” auf NEIN gesetzt ist, behält NetScaler zusätzlich zu den RBA-Konfigurationen und TACACS-Richtlinien die Verwaltungszugriffssitzungen bei.

Sie können einen TACACS+-Server für die Authentifizierung konfigurieren. Ähnlich wie bei der RADIUS-Authentifizierung verwendet TACACS+ einen geheimen Schlüssel, eine IP-Adresse und die Portnummer. Die Standardportnummer ist 49. Um die Appliance für die Verwendung eines TACACS+-Servers zu konfigurieren, geben Sie die Server-IP-Adresse und das TACACS+-Geheimnis an. Sie müssen den Port nur angeben, wenn die verwendete Serverportnummer etwas anderes als die Standardportnummer 49 ist.

Weitere Informationen finden Sie unter TACACS-Authentifizierung.

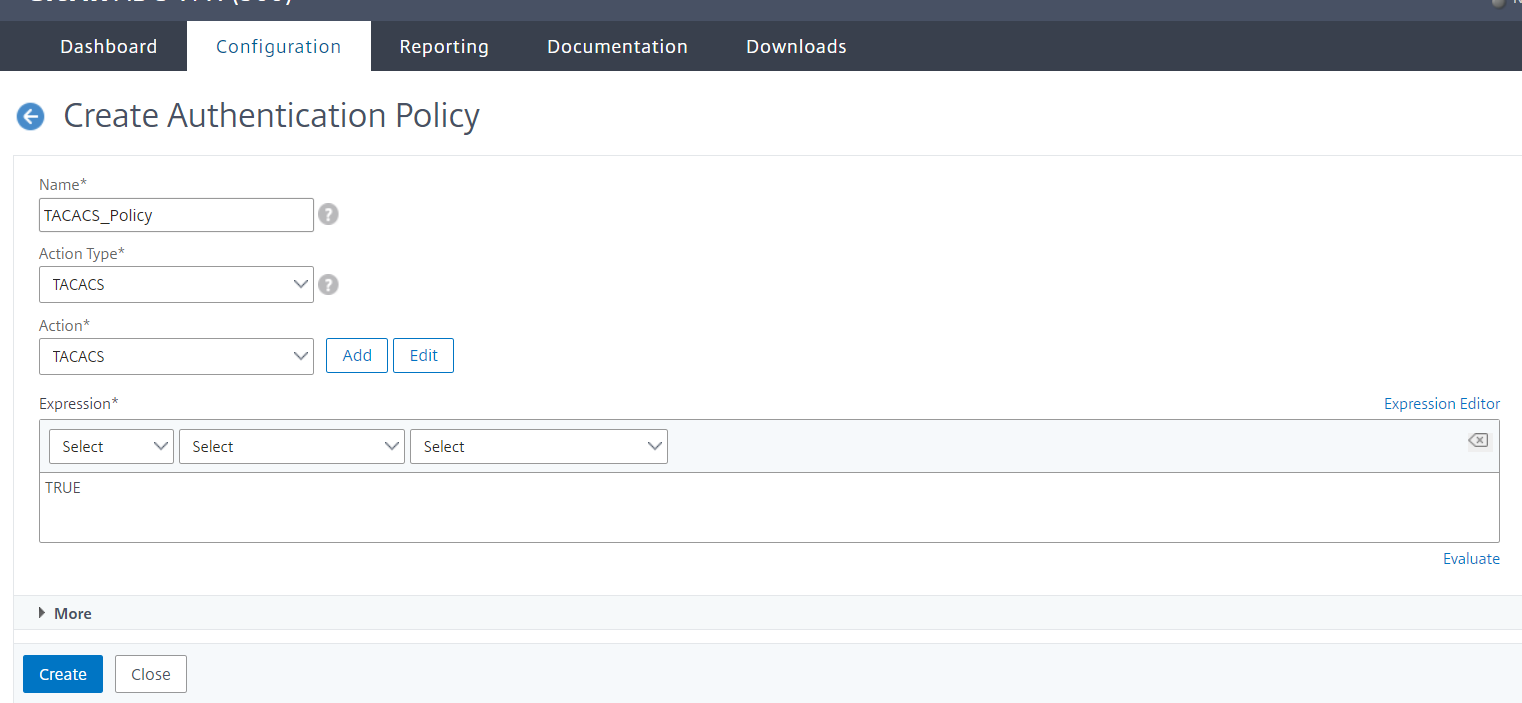

Konfigurieren Sie die TACACS+-Authentifizierung mit der GUI

- Navigieren Sie zu System > Authentifizierung > Erweiterte Richtlinien > Richtlinie .

- Klicken Sie auf Hinzufügen, um eine Authentifizierungsrichtlinie vom Typ TACACS zu erstellen.

- Klicken Sie auf Erstellen und Schließen.

Nachdem die TACACS+-Servereinstellungen auf der Appliance konfiguriert wurden, binden Sie die Richtlinie an die globale Systementität.

Binden Sie Authentifizierungsrichtlinien mithilfe der CLI an die globale Systemeinheit

Wenn die Authentifizierungsrichtlinien konfiguriert sind, binden Sie die Richtlinien an die globale Entität des Systems.

Gehen Sie in der Befehlszeile wie folgt vor:

bind system global <policyName> [-priority <positive_integer>]

Beispiel:

bind system global pol_classic -priority 10

Lesen Sie auch den Citrix-Artikel CTX113820, um mehr über externe Authentifizierung mit TACACS zu erfahren.

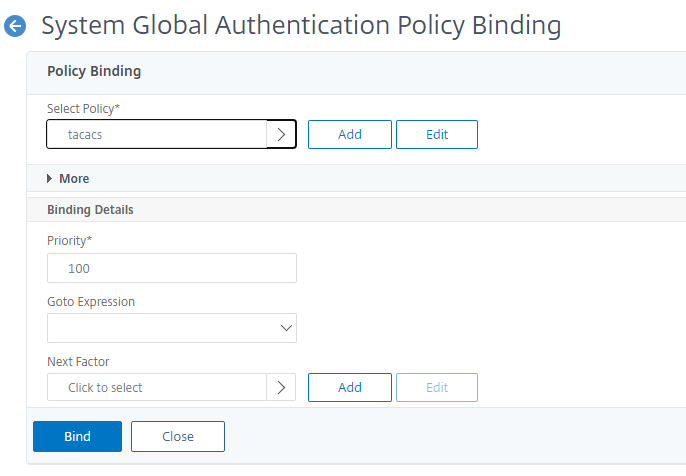

Binden Sie Authentifizierungsrichtlinien an die globale Systemeinheit über die GUI

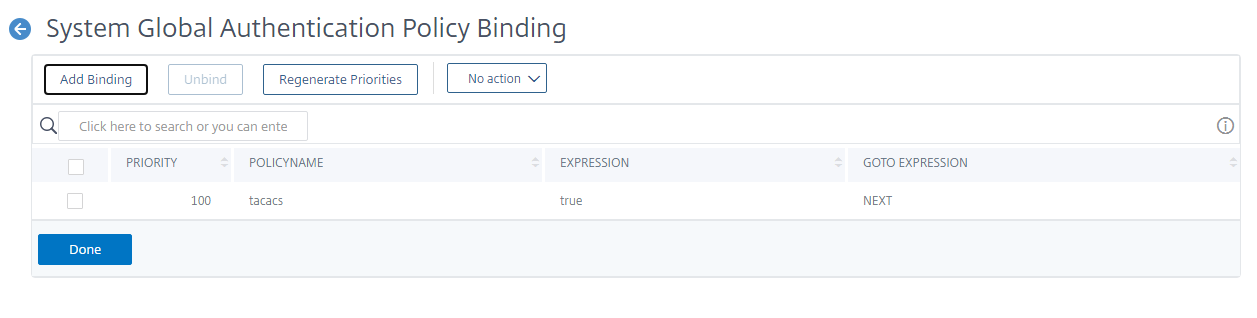

- Navigieren Sie zu System > Authentifizierung > Erweiterte Richtlinien > Authentifizierungsrichtlinien > Richtlinie.

- Klicken Sie im Detailbereich auf Globale Bindungen, um eine globale Systemauthentifizierungsrichtlinienbindung zu erstellen.

-

Klicken Sie auf Globale Bindungen.

- Wählen Sie die TACACS-Richtlinie.

-

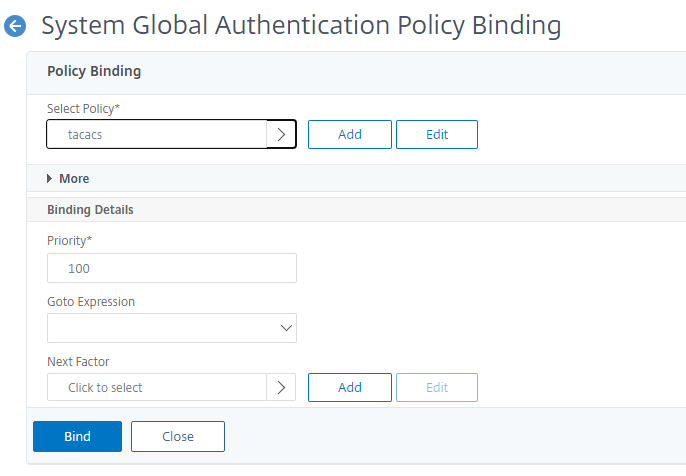

Legen Sie auf der Seite Bindung von System Global Authentication Policy die folgenden Parameter fest:

- Wählen Sie Richtlinie aus .

- Verbindliche Angaben

- Klicken Sie auf Binden und Schließen.

-

Klicken Sie auf Globale Bindungen, um die an das globale System gebundene Richtlinie zu bestätigen.

Weitere Informationen zur Extraktion der TACACS-Gruppe finden Sie im Citrix Artikel CTX220024.

Anzahl der erfolglosen Anmeldeversuche für externe Benutzer anzeigen

Die NetScaler-Appliance zeigt dem externen Benutzer die Anzahl der ungültigen Anmeldeversuche an, wenn Sie mindestens eine nicht erfolgreiche Anmeldung versuchen, bevor Sie sich erfolgreich bei der NetScaler Verwaltungskonsole anmelden.

Hinweis

Derzeit unterstützt NetScaler nur die interaktive Tastaturauthentifizierung für externe Benutzer, bei denen der Parameter „PersistentLoginAttempts“ im Systemparameter aktiviert ist.

Geben Sie in der Befehlszeile Folgendes ein:

set aaa parameter -maxloginAttempts <value> -failedLoginTimeout <value> -persistentLoginAttempts (ENABLED | DISABLED )]

Beispiel:

set aaa parameter –maxloginAttempts 5 -failedLoginTimeout 4 –persistentLoginAttempts ENABLED

Following msg will be seen to external user when he tries 1 invalid login attempt before successfully login to the ADC management access.

Connection established.

To escape to local shell, press 'Ctrl+Alt+]'.

###############################################################################

# #

# WARNING: Access to this system is for authorized users only #

# Disconnect IMMEDIATELY if you are not an authorized user! #

# #

###############################################################################

WARNING! The remote SSH server rejected X11 forwarding request.

Last login: Mon Aug 24 17:09:00 2020 from 10.10.10.10

The number of unsuccessful login attempts since the last successful login : 1

Done

>

The number of unsuccessful login attempts since the last successful login : 1

Done

>

<!--NeedCopy-->

Teilen

Teilen

In diesem Artikel

- LDAP-Authentifizierung (mit externen LDAP-Servern)

- Schlüsselbasierte Authentifizierungsunterstützung für LDAP-Benutzer

- RADIUS-Authentifizierung (mit externen RADIUS-Servern)

- TACACS+-Authentifizierung (unter Verwendung externer TACACS+-Server)

- Binden Sie Authentifizierungsrichtlinien mithilfe der CLI an die globale Systemeinheit

- Anzahl der erfolglosen Anmeldeversuche für externe Benutzer anzeigen

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.