Integration von Citrix SD-WAN Orchestrator mit Check Point CloudGuard Connect

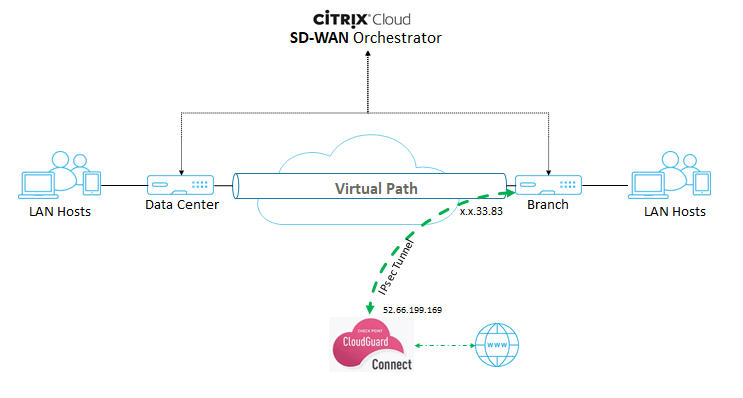

Integrationstopologie

Konfiguration auf dem Check Point Portal

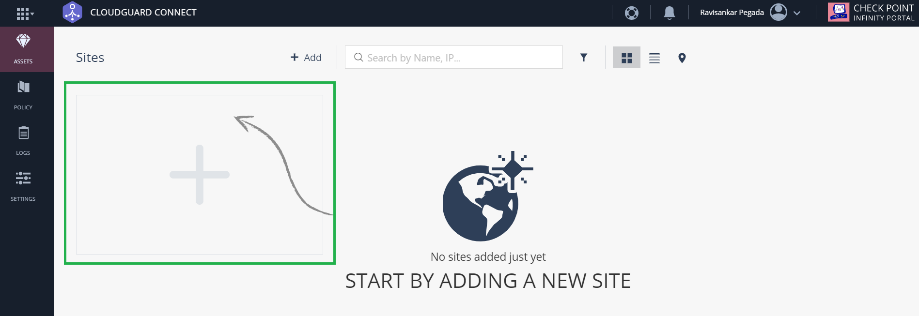

- Fügen Sie eine Site im Check Point-Portal hinzu.

-

Loggen Sie sich im Check Point-Portal ein und fügen Sie eine Site hinzug

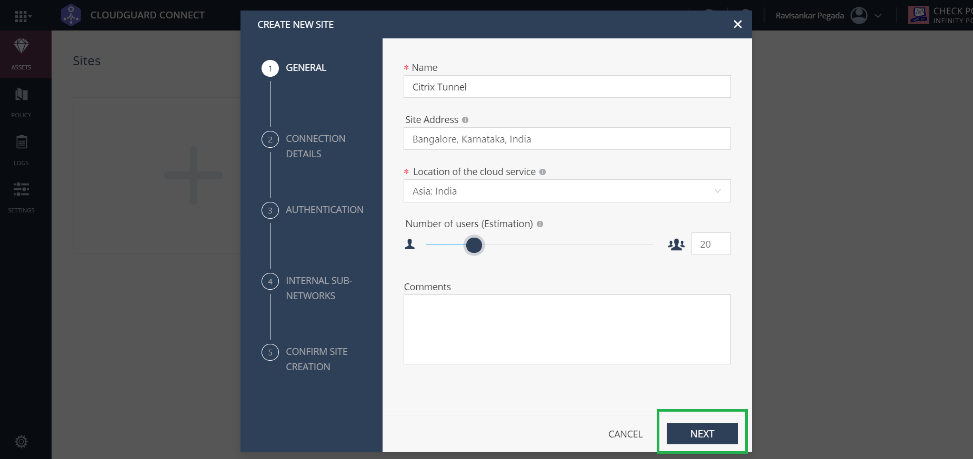

Ein Popup-Fenster zum Erstellen einer Site wird angezeigt. Geben Sie die erforderlichen allgemeinen Details an und klicken Sie auf Weiter

-

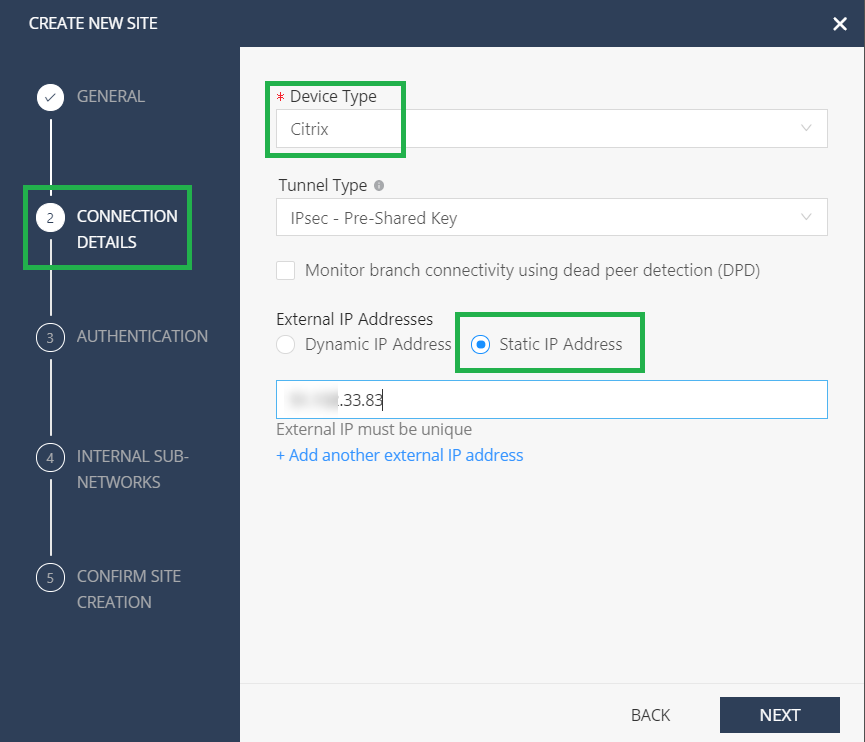

Geben Sie die Verbindungsdetails an. Wählen Sie den Gerätetyp als Citrix und Externe IP-Adressen als statische IP-Adresseaus.

Hinweis

Geben Sie die öffentliche WAN-Link-IP-Adresse der Zweigstelle als externe IP-Adressean. Es ist “x.x.33.83” gemäß der Topologie.

Wenn Sie mehrere Internet-WAN-Links verwenden, klicken Sie auf Weitere externe IP-Adresse hinzufügen, um die öffentliche IP-Adresse anzugeben, die diesen WAN-Verbindungen zugeordnet ist.

-

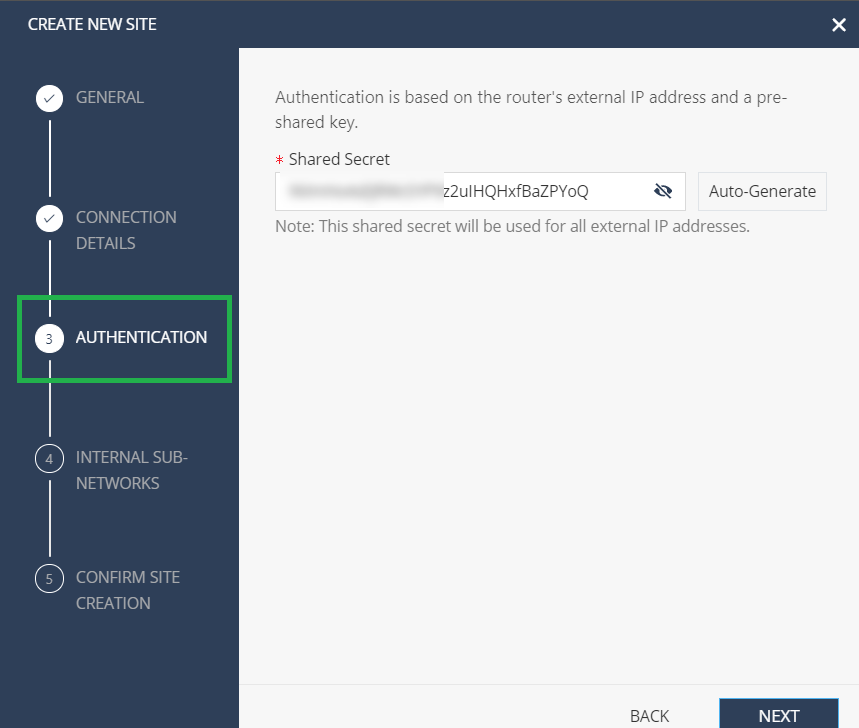

Definieren Sie im Abschnitt Authentifizierung den vorab freigegebenen Schlüssel oder generieren Sie den Schlüssel automatisch.

-

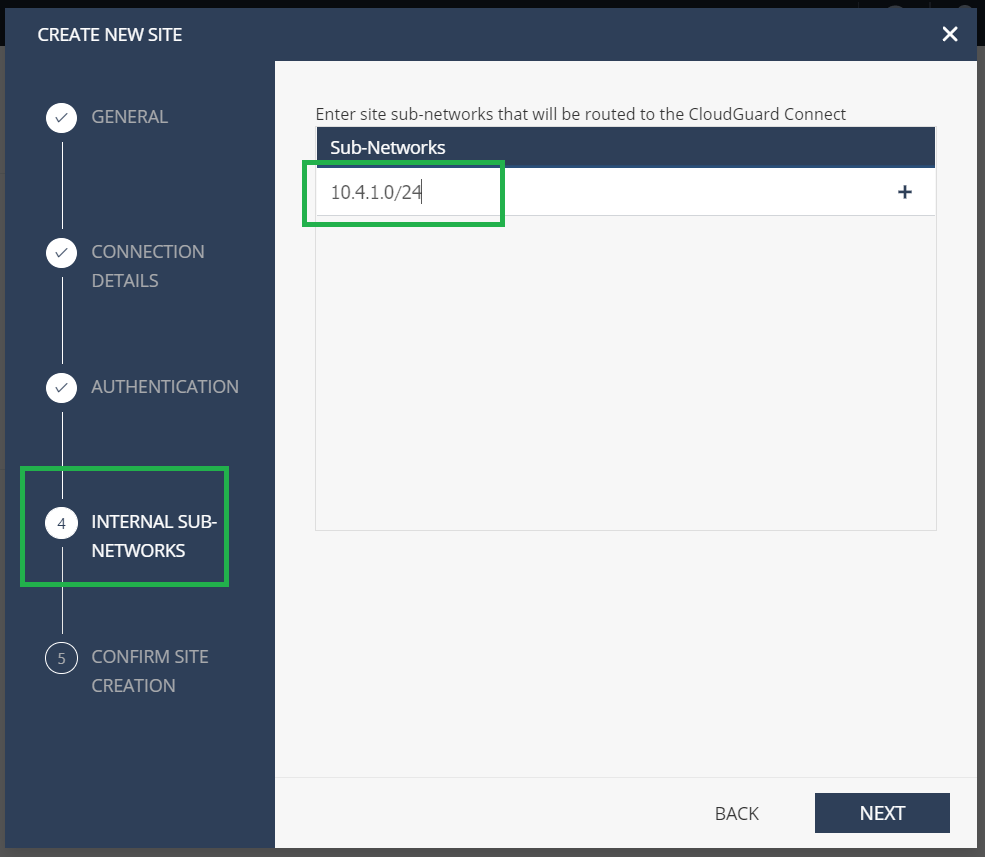

Geben Sie das interne Teilnetz an. Es sind die LAN-Subnetze hinter der SD-WAN-Appliance, die durch den Tunnel gehen und im Citrix SD-WAN Orchestrator Service als Geschützte Netzwerke bezeichnet werden. Es muss sowohl im Citrix SD-WAN Orchestrator Service als auch am Check Point-Ende übereinstimmen, um sicherzustellen, dass der Tunnel eingerichtet ist.

-

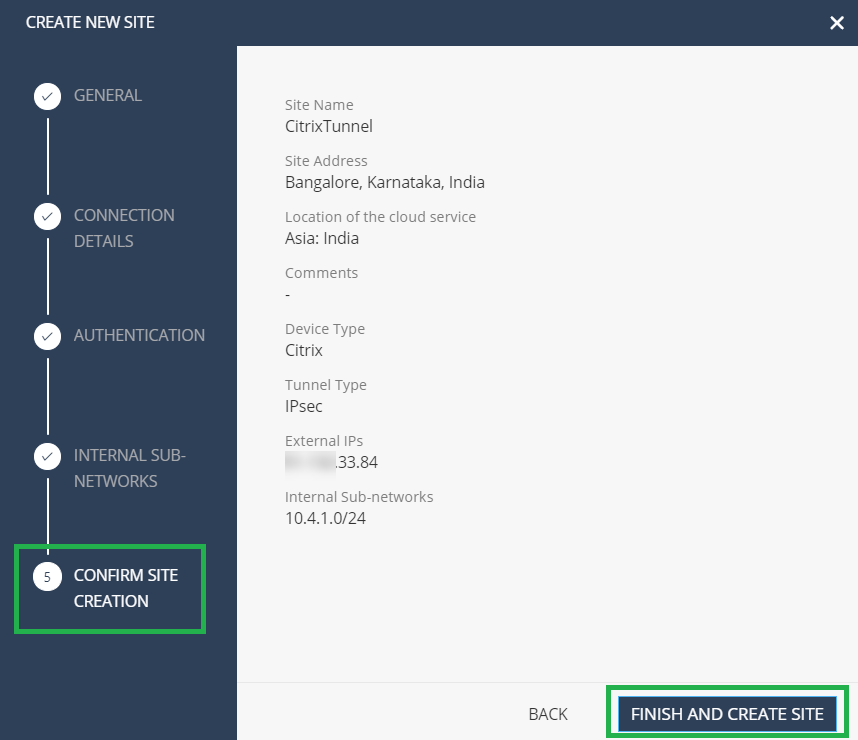

Überprüfen Sie die Konfiguration und klicken Sie auf FERTIG STELLEN UND SITE ERSTELLEN.

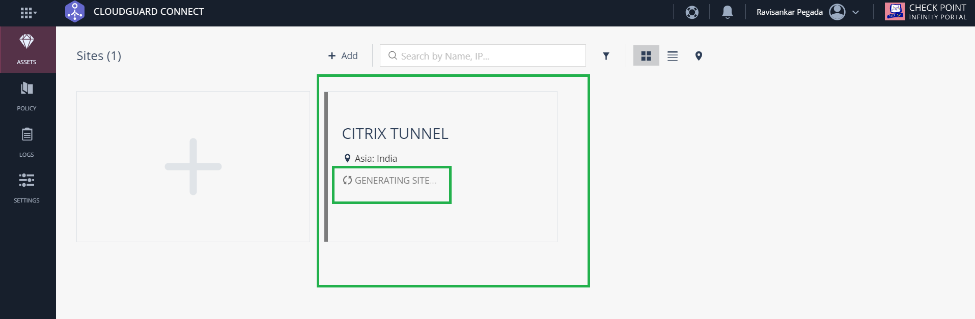

Eine Site-Kachel mit dem Status SITE GENERIERENwird hinzugefügt.

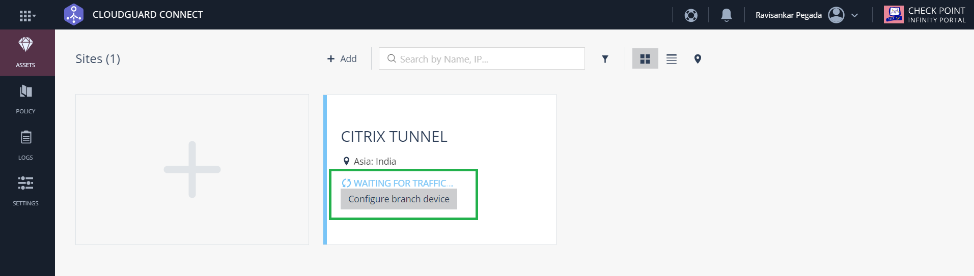

Check Point benötigt etwa 20 Minuten, um eine Site zu generieren. Nachdem die Site generiert wurde, ändert sich der Kachelstatus in WARTET AUF TRAFFIC.

-

-

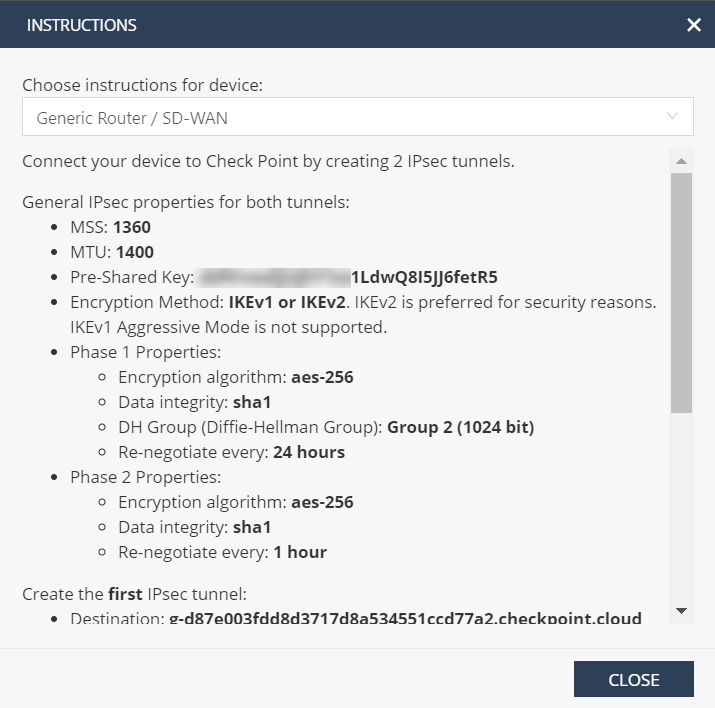

Klicken Sie auf Verzweigungsgerät konfigurieren, um Tunneldetails anzuzeigen Es enthält Details zu den beiden IPSec-Tunneln in Richtung Check Point Cloud.

In diesem Beispiel wird das Tunnelziel im FQDN-Format erwähnt. Beheben Sie diesen FQDN, um die IP-Adresse des Tunnelziels zu erhalten, die in der Citrix SD-WAN Konfiguration verwendet werden kann.

Beispiel: C:\Users\john >ns lookup g-d87e003fdd8d3717d8a534551ccd77a2.checkpoint.cloud Server: Router Adresse: 192.168.0.1

Nicht maßgebliche Antwort: Name: g-d87e003fdd8d3717d8a534551ccd77a2.checkpoint.cloud Adresse: 52.66.199.169

Konfiguration auf dem Citrix SD-WAN Orchestrator Dienst

Verwenden Sie die Tunnelziel- und IPSec-Parameter, um eine Konfiguration für den Citrix SD-WAN Orchestrator Dienst zu erstellen.

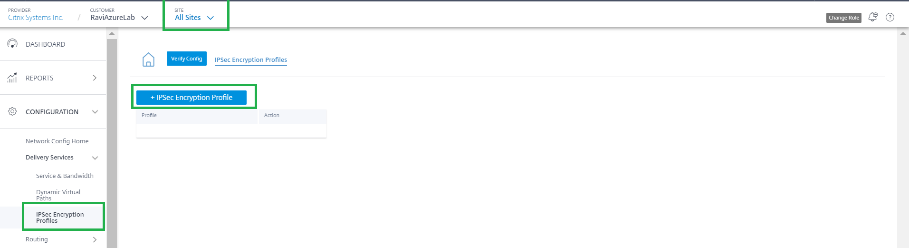

- Erstellen Sie ein IPSec-Verschlüsselungsprofil.

-

Navigieren Sie in der Citrix SD-WAN Orchestrator Service Orchestrator-Dienstbenutzeroberfläche auf Netzwerkebene zu Konfiguration > IPSec-Verschlüsselungsprofile, und klicken Sie auf +IPSec-Verschlüsselungsprofil.

-

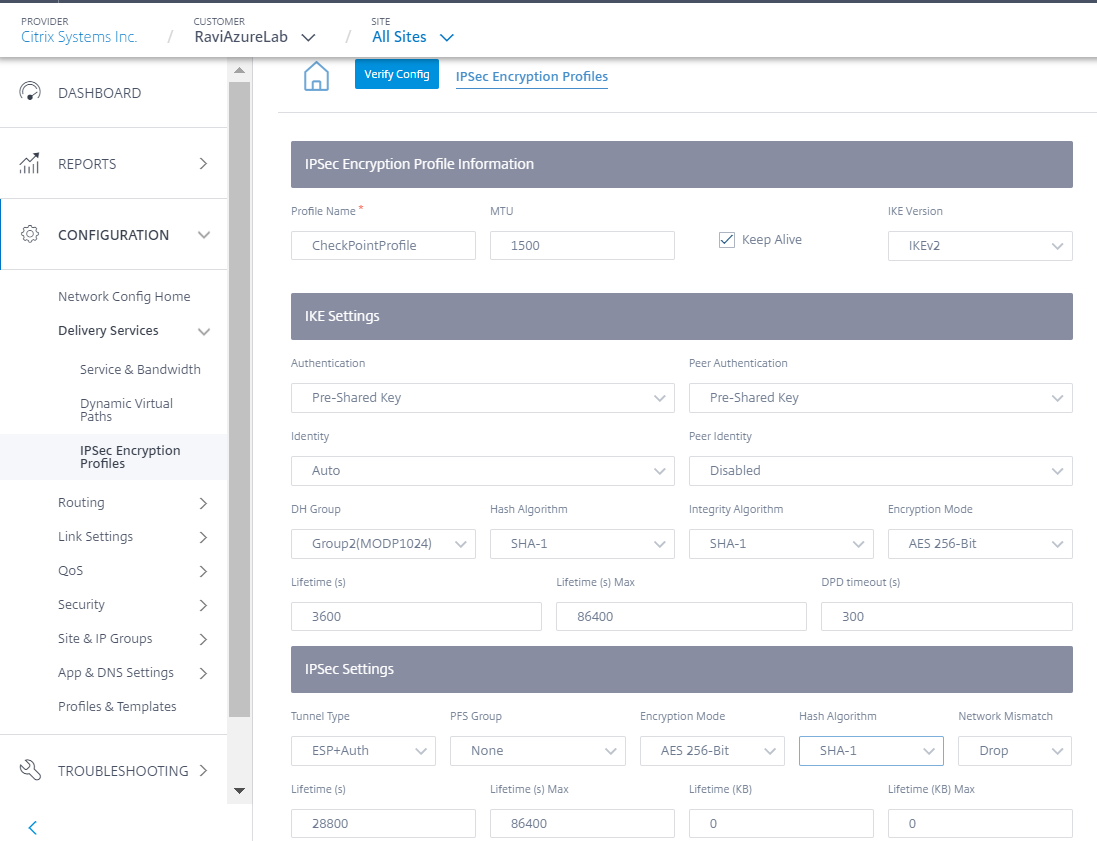

Konfigurieren Sie die IKE- und IPSec-Einstellungen gemäß der Check Point-Konfiguration.

-

-

Fügen Sie den IPsec-Tunnel zur Check Point Cloud hinzu

-

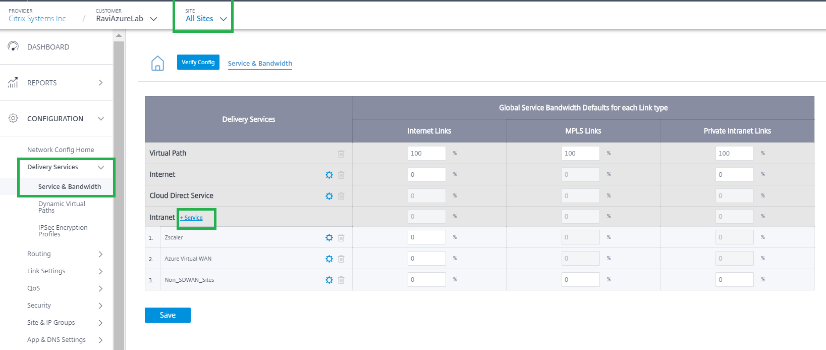

Navigieren Sie zu Konfiguration > Bereitstellungsdienste > Service & Bandbreite, und fügen Sie einen Intranetdienst hinzu.

-

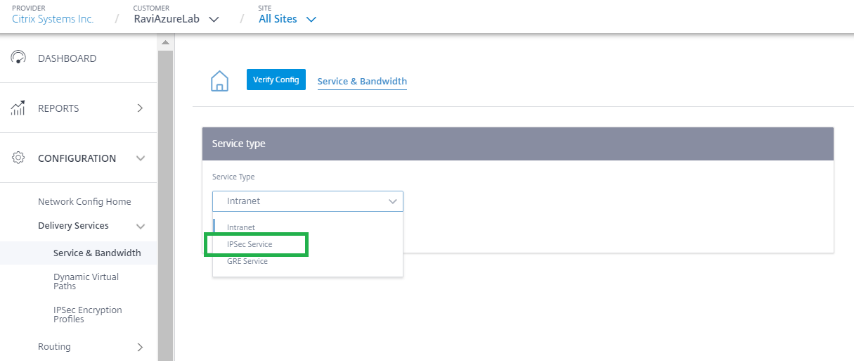

Wählen Sie den Diensttyp als IPSec-Dienstaus.

-

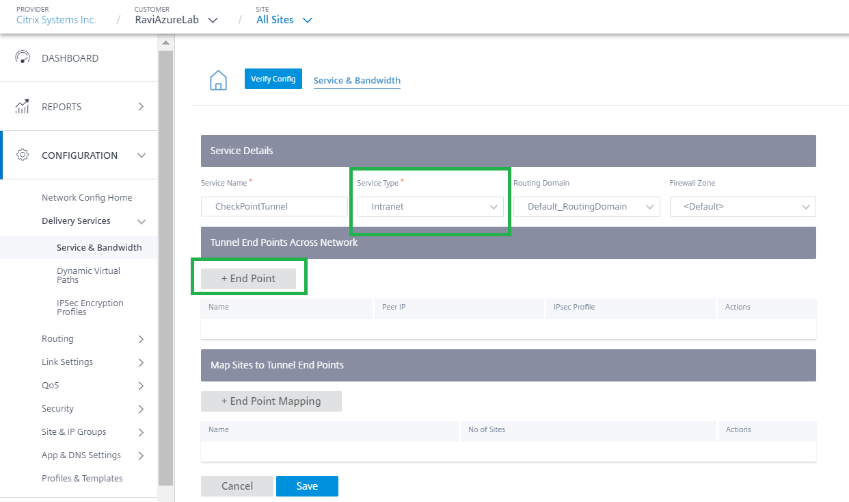

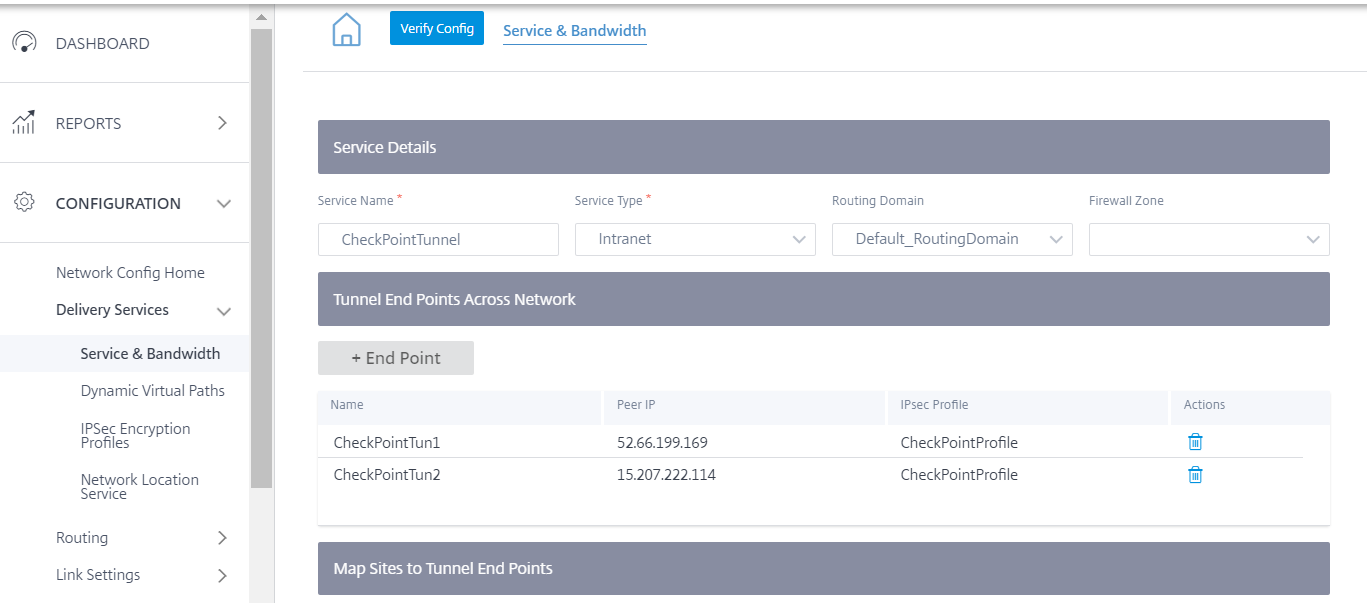

Konfigurieren Sie den IPsec-Tunnel für Check Point Cloud. Klicken Sie auf +Endpunkt, um die Checkpoint-Endpunktinformationen hinzuzufügen.

- Geben Sie die folgenden Details an:

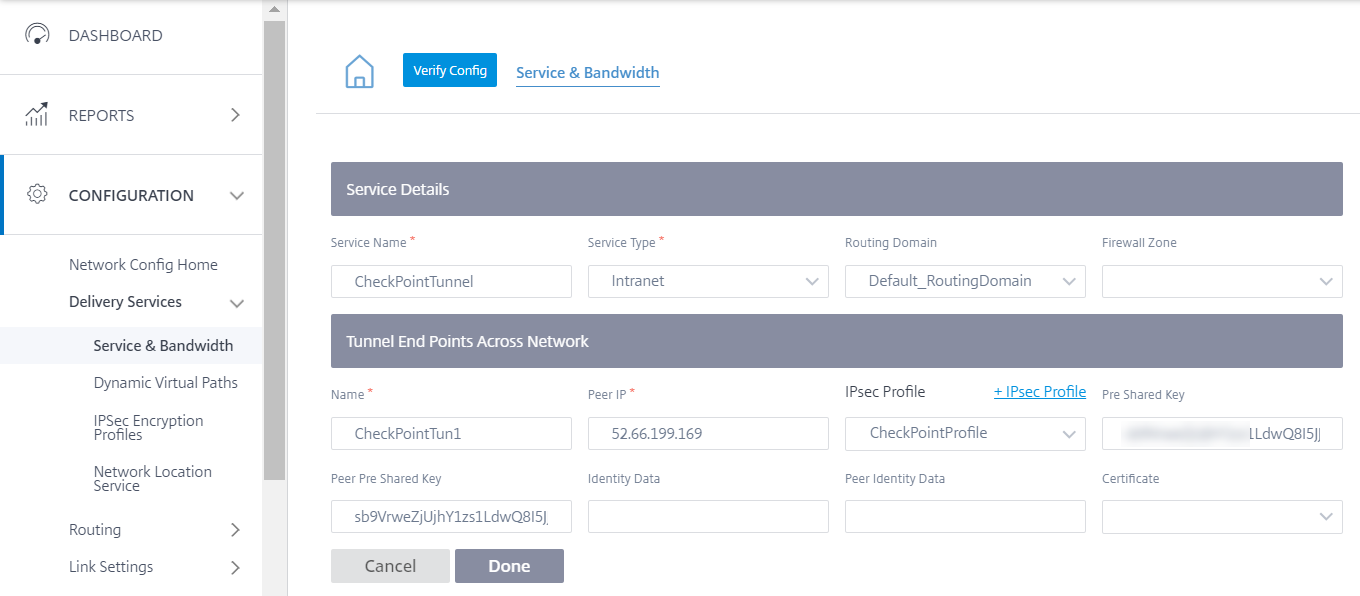

- Peer-IP (Check Point FQDN IP-Adresse, die aufgelöst wurde)

- IPSec-Profil, das wir im vorherigen Schritt erstellt haben

- Pre-Shared Key, den Sie von Check Point erhalten haben.

Fügen Sie auf ähnliche Weise den zweiten Tunnelendpunkt in Richtung Checkpoint-Wolke für Redundanz hinzu.

-

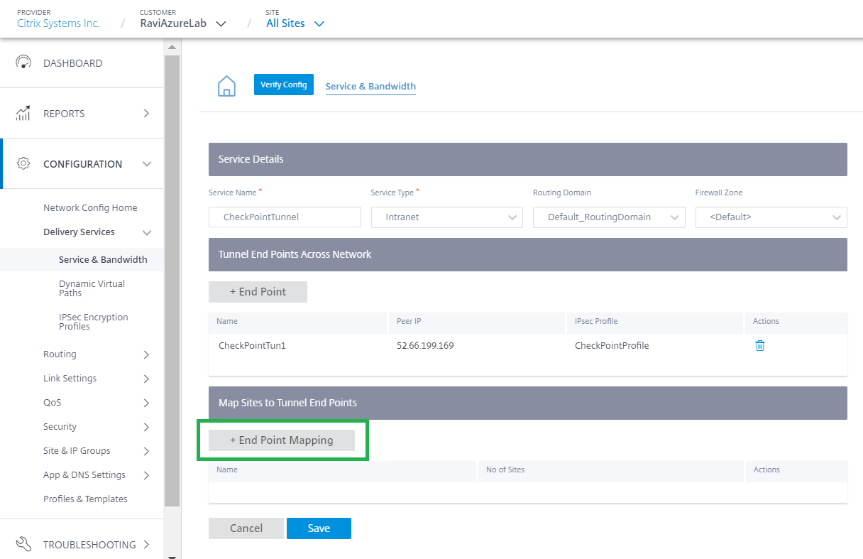

Klicken Sie auf + Endpunktzuordnung, um eine Endpunkt-Zuordnung hinzuzufügen.

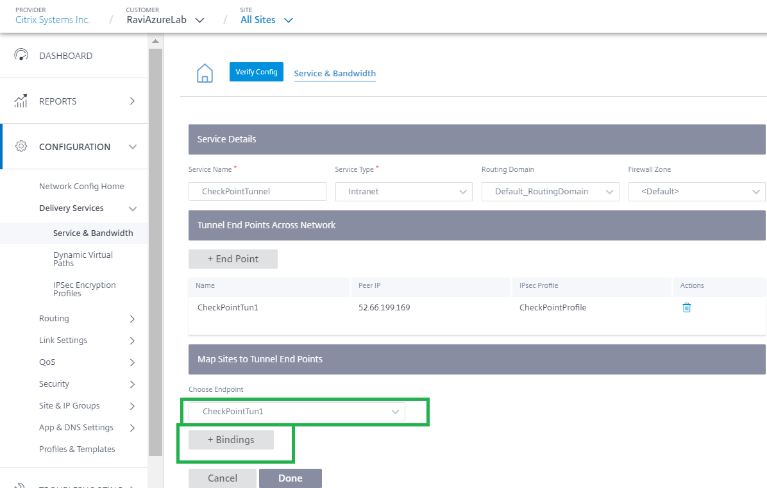

Wählen Sie den Endpunkt als CheckPointTun1, den im vorherigen Schritt erstellten, und klicken Sie auf + Bindungen, um eine Site zu binden. Fügen Sie auf ähnliche Weise CheckPointTun2 als zweiten Endpunkt hinzu.

Binden Sie den Tunnel an einen Zweigstandort (zum Beispiel BranchAzure) und geben Sie die Details des geschützten Netzwerks an.

Hinweis

Das geschützte Netzwerk muss der Zweigstandort sein, der im Check Point-Portal konfiguriert ist. Die öffentlichen IPs müssen übereinstimmen.

In diesem Fall ist das Quellnetz des geschützten Netzwerks das LAN-Netzwerk der Zweigstelle und das Ziel wie jedes andere. Das Quellnetzwerk muss mit dem im Check Point-Portal konfigurierten Netzwerk übereinstimmen. Klicken Sie auf Fertig.

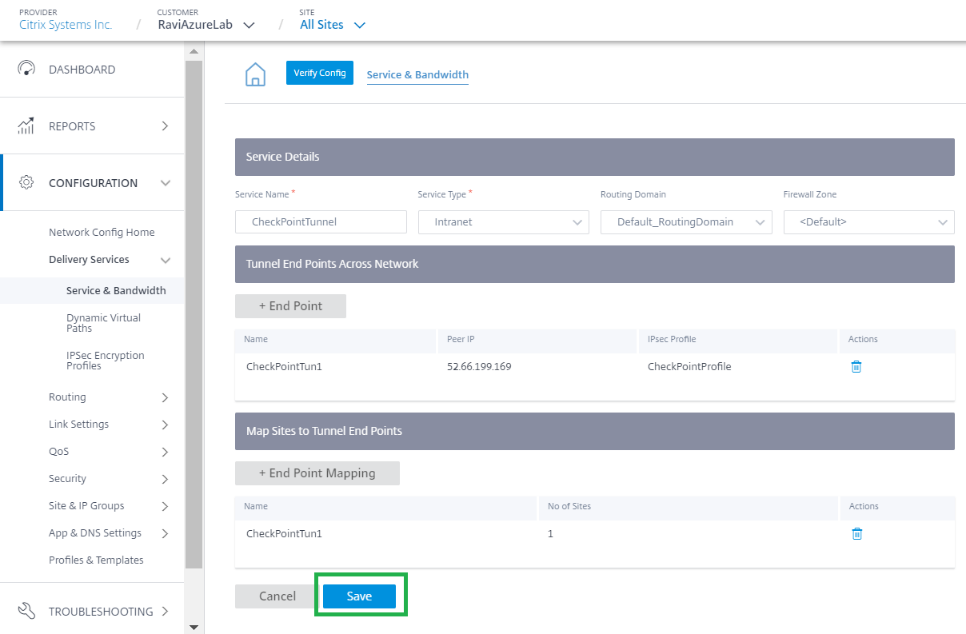

Klicken Sie auf Speichern, um die IPSec-Tunnelkonfiguration check-point-generating-site.png

-

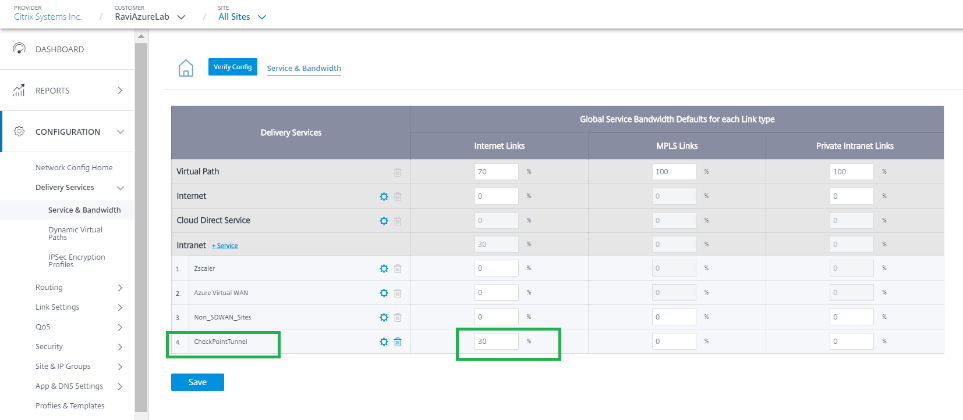

Nachdem der CheckpointTunnel-Bereitstellungsdienst hinzugefügt wurde, weisen Sie die Bandbreitenfreigabe für den Dienst zu, der auf den Standort angewendet werden soll, dem der Endpunkt zugeordnet ist.

Hinweis

Der hier zugewiesene Bandbreitenprozentsatz ist der garantierte Bandbreitenanteil für diesen Checkpoint Delivery Service, wenn er in einem Streit ist.

-

-

Stellen Sie die Konfiguration im Citrix SD-WAN Orchestrator Dienst durch Staging und Aktivierung bereit.

-

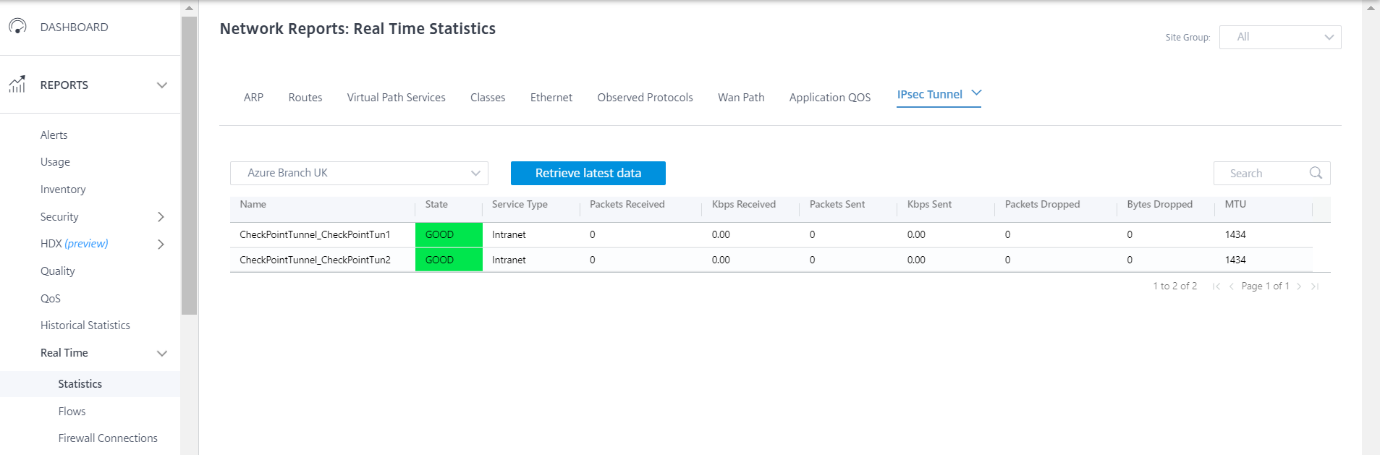

Überprüfen Sie den Tunnelstatus in Richtung Check Point Cloud vom Zweigstandort aus.

Überwachen

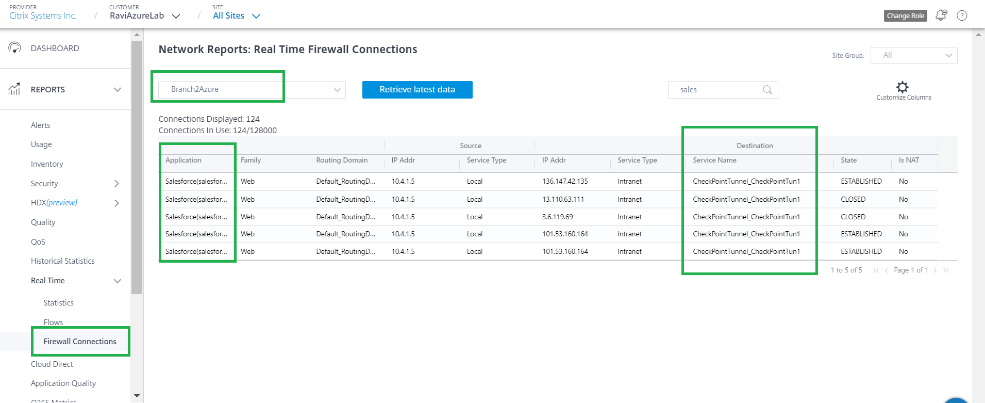

Greifen Sie von einem Zweigstellenhost über die Check Point Cloud über den IPSec-Tunnel auf das Internet zu. Versuchen Sie zum Beispiel, auf salesforce.com zuzugreifen.

Diese Anwendung wird in Firewallverbindungen mit dem Zieldienst als CheckPointTunnel_CheckPointTungemeldet.

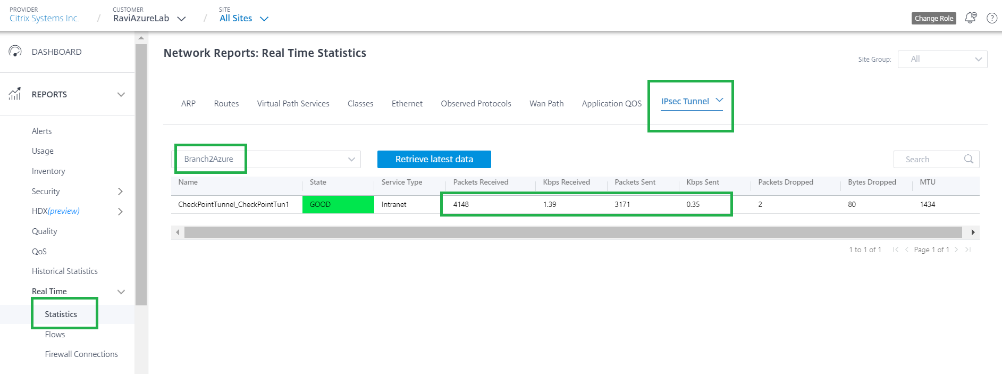

Dieser Datenverkehr wird in den IPSec-Tunnel-Statistiken (gesendete und empfangene Pakete) aktualisiert.

Protokolle

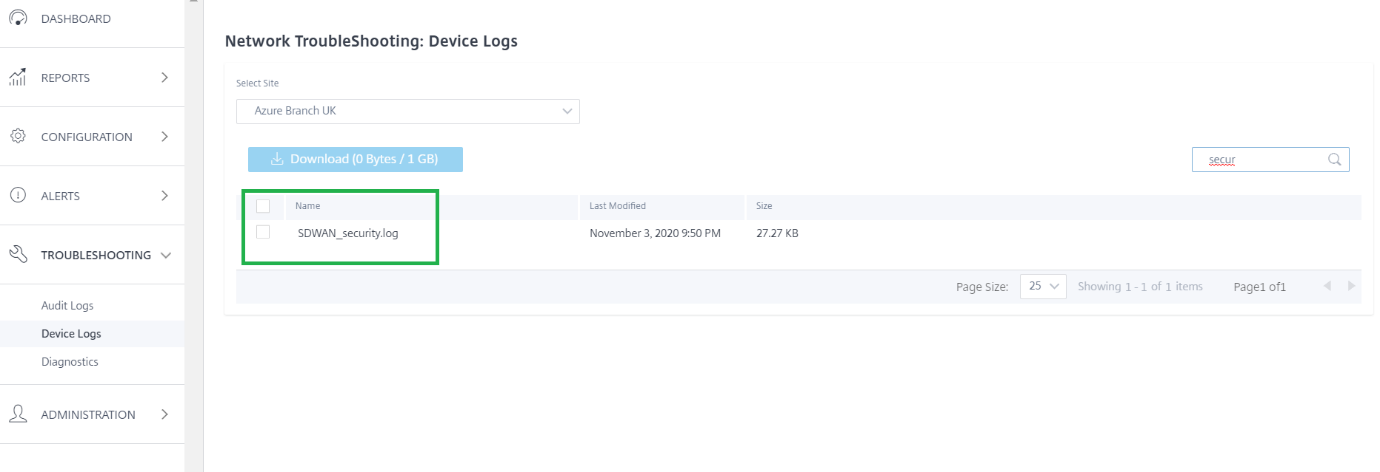

Protokolle zur Erstellung von IPSec-Tunneln finden Sie in der Datei SDWAN_security.log.

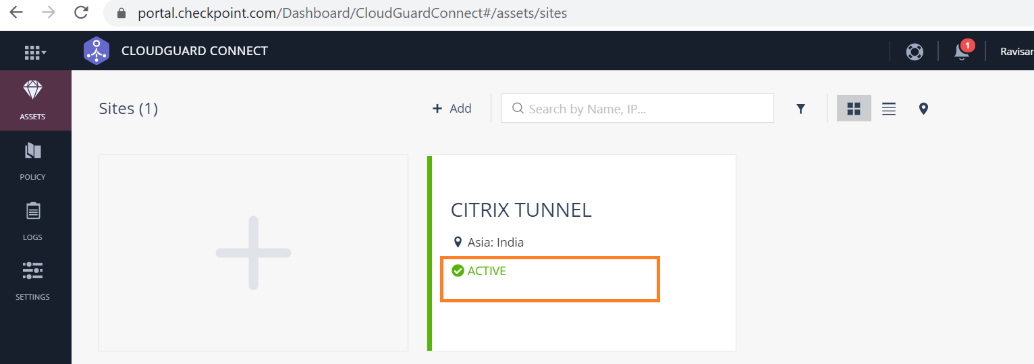

Der Site-Status im Check Point-Portal wird als Aktivaktualisiert.

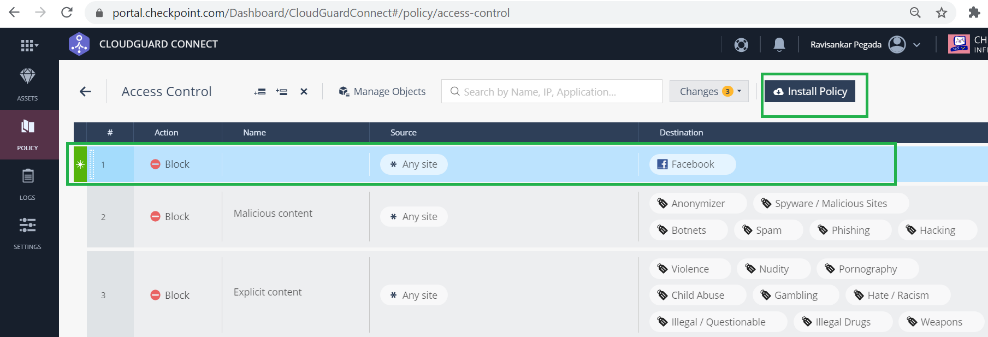

Versuchen Sie, auf eine Site zuzugreifen (z. B. Facebook.com), auf die Sie über Check Point Cloud zugreifen können. Sie können jetzt die Richtlinien für die Check Point Access Control ändern, indem Sie eine Richtlinie hinzufügen, um die Facebook-Anwendung zu blockieren.

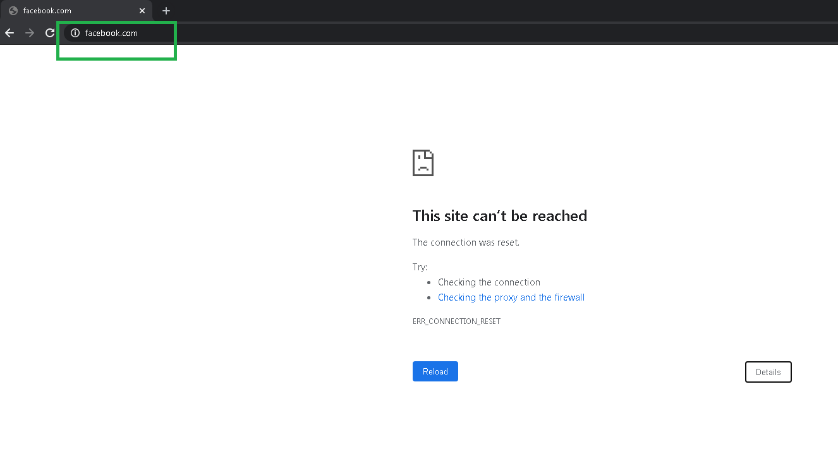

Nachdem die Richtlinie installiert wurde, ist Facebook.com blockiert.

Es zeigt, dass der Internetverkehr von SD-WAN über den IPSec-Tunnel in Richtung Check Point Cloud umgeleitet wird. Die Maßnahme wurde gemäß der Richtliniendefinition in der Check Point Cloud ergriffen.