Anwendungsfall: Konformität und Sicherheit des Internetzugangs im Unternehmen

Der Direktor der Netzwerksicherheit in einer Finanzorganisation will das Unternehmensnetzwerk vor externen Bedrohungen aus dem Web in Form von Malware schützen. Um dies zu tun, muss der Director Sichtbarkeit gewinnen, um sonst verschlüsselten Datenverkehr umgehen und den Zugriff auf bösartige Websites kontrollieren zu können. Der Direktor ist verpflichtet, Folgendes zu tun:

- Abfangen und Überprüfen des gesamten Datenverkehrs, einschließlich SSL/TLS (verschlüsselter Datenverkehr), der in das Unternehmensnetzwerk eingeht und aus diesem herausgeht.

- Übergehen Sie Interception von Anfragen an Websites, die sensible Informationen enthalten, wie z. B. finanziellen Benutzerinformationen oder E-Mails.

- Blockieren Sie den Zugriff auf schädliche URLs, die als schädliche oder nicht erwachsene Inhalte identifiziert wurden.

- Identifizieren Sie Endbenutzer (Mitarbeiter) im Unternehmen, die auf bösartige Websites zugreifen, und blockieren Sie den Internetzugriff für diese Benutzer oder sperren Sie die schädlichen URLs.

Um all das zu erreichen, kann der Director einen Proxy auf allen Geräten in der Organisation einrichten und ihn auf das Citrix Secure Web Gateway (SWG) verweisen, das als Proxyserver im Netzwerk fungiert. Der Proxyserver fängt den gesamten verschlüsselten und unverschlüsselten Datenverkehr ab, der durch das Unternehmensnetzwerk fließt. Es fordert zur Benutzerauthentifizierung auf und ordnet den Datenverkehr einem Benutzer zu. URL-Kategorien können angegeben werden, um den Zugriff auf illegale/schädliche, adulte, Malware und SPAM-Websites zu blockieren.

Konfigurieren Sie die folgenden Entitäten, um das oben genannte zu erreichen:

- DNS-Namensserver zum Auflösen von Hostnamen.

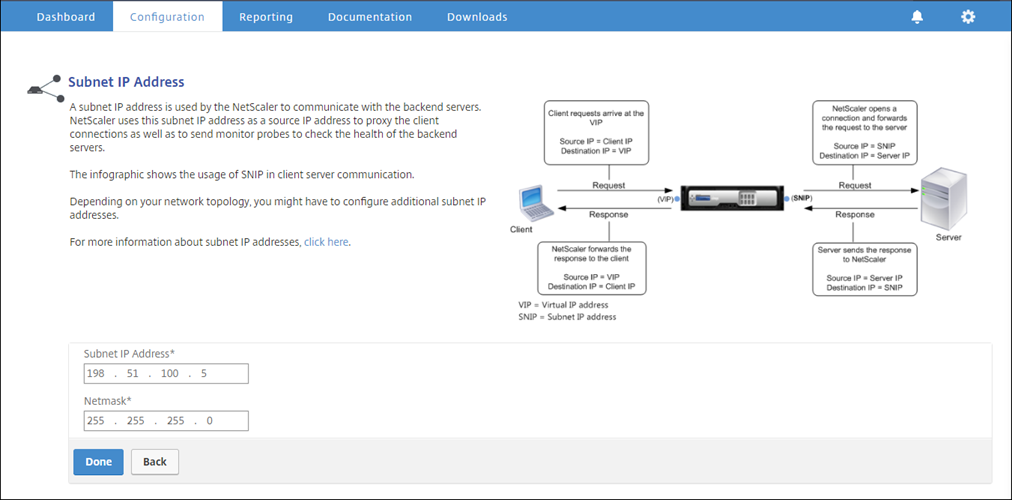

- Subnet IP (SNIP) -Adresse, um eine Verbindung mit den Ursprungsservern herzustellen. Die SNIP-Adresse sollte Internetzugang haben.

- Proxyserver im expliziten Modus, um den gesamten ausgehenden HTTP- und HTTPS-Datenverkehr abzufangen.

- SSL-Profil zum Definieren von SSL-Einstellungen, wie Verschlüsselungen und Parameter, für Verbindungen.

- Zertifizierungsstellen-Schlüsselpaar, um das Serverzertifikat für SSL-Interception zu signieren.

- SSL-Richtlinie zur Definition der Websites, die abgefangen und umgangen werden sollen.

- Authentifizierung virtueller Server, Richtlinie und Aktion, um sicherzustellen, dass nur gültige Benutzer Zugriff gewährt werden.

- Appflow-Collector zum Senden von Daten an das Citrix Application Delivery Management (ADM).

Für diese Beispielkonfiguration werden sowohl CLI- als auch GUI-Prozeduren aufgelistet. Die folgenden Beispielwerte werden verwendet. Ersetzen Sie sie durch gültige Daten für IP-Adressen, SSL-Zertifikat und Schlüssel sowie LDAP-Parameter.

| Name | In der Beispielkonfiguration verwendete Werte |

|---|---|

| NSIP-Adresse | 192.0.2.5 |

| Subnetz-IP-Adresse | 198.51.100.5 |

| IP-Adresse des virtuellen LDAP-Servers | 192.0.2.116 |

| IP-Adresse des DNS-Nameservers | 203.0.113.2 |

| IP-Adresse des Proxyservers | 192.0.2.100 |

| MAS-IP-Adresse | 192.0.2.41 |

| Zertifizierungsstellenzertifikat für SSL-Interception | ns-swg-ca-certkey (Zertifikat: ns_swg_ca.crt und Schlüssel: ns_swg_ca.key) |

| LDAP-Basis-DN | CN = Benutzer, DC = CTXNSSFB, DC = COM |

| LDAP-Bindung DN | CN = Administrator, CN = Benutzer, DC = CTXNSSFB, DC = COM |

| LDAP-Bind-DN-Kennwort | zzzzz |

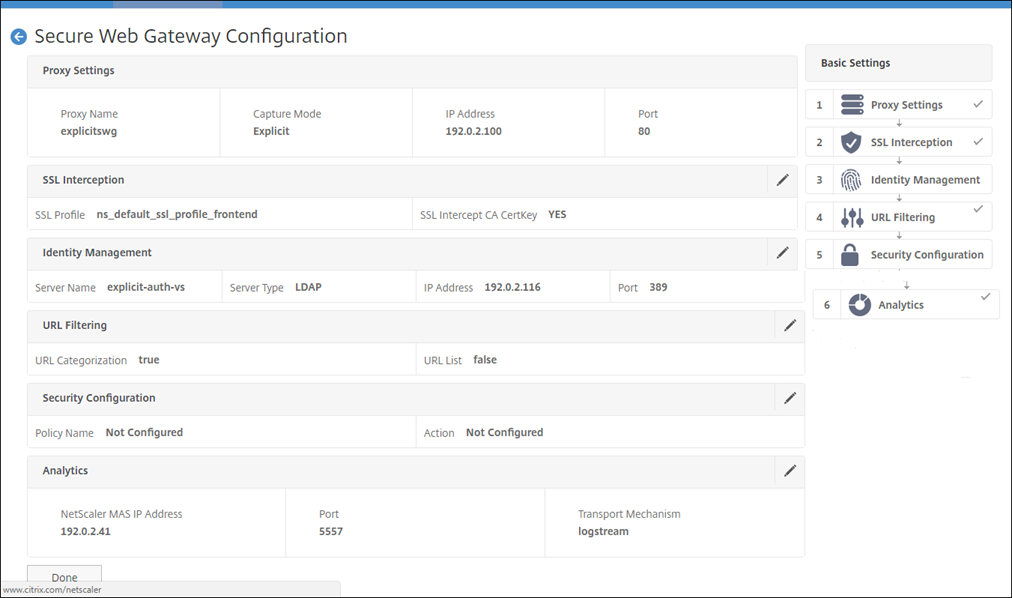

Konfigurieren von Interception und Überprüfung des Datenverkehrs zum und vom Unternehmensnetzwerk mit dem Secure Web Gateway-Assistenten

Das Erstellen einer Konfiguration für Interception und Überprüfungg von verschlüsseltem Datenverkehr zusätzlich zu dem anderen Datenverkehr zu und von einem Netzwerk erfordert die Konfiguration von Proxyeinstellungen, SSLi-Einstellungen, Benutzerauthentifizierungseinstellungen und URL-Filtereinstellungen. Die folgenden Verfahren enthalten Beispiele für die eingegebenen Werte.

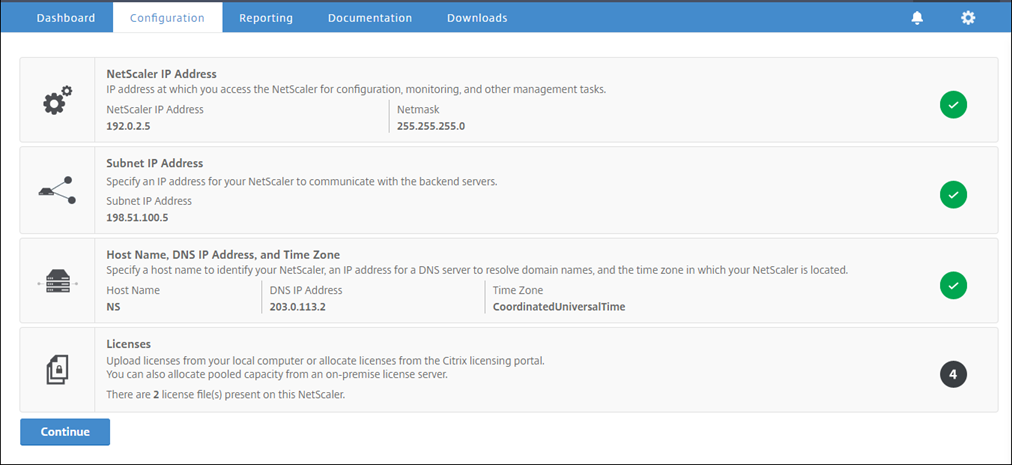

Konfigurieren der SNIP-Adresse und des DNS-Namensservers

-

Geben Sie in einem Webbrowser die NSIP-Adresse ein. Beispiel:

http://192.0.2.5. -

Geben Sie im Feld User Name und Password die Administratoranmeldeinformationen ein. Der folgende Bildschirm wird angezeigt.

-

Klicken Sie in den Abschnitt Subnetz-IP-Adresse, und geben Sie eine IP-Adresse ein.

-

Klicken Sie auf Fertig.

-

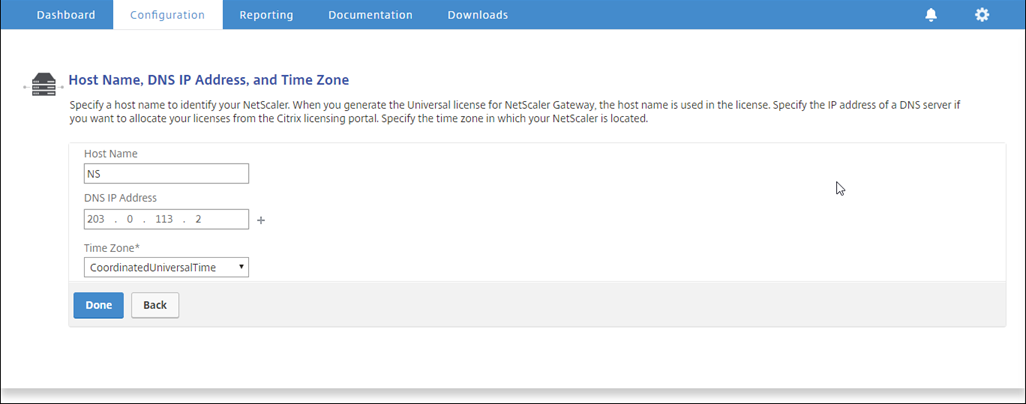

Klicken Sie in den Abschnitt Hostname, DNS-IP-Adresse und Zeitzone, und geben Sie Werte für diese Felder ein.

-

Klicken Sie auf Fertig, und klicken Sie dann auf Weiter.

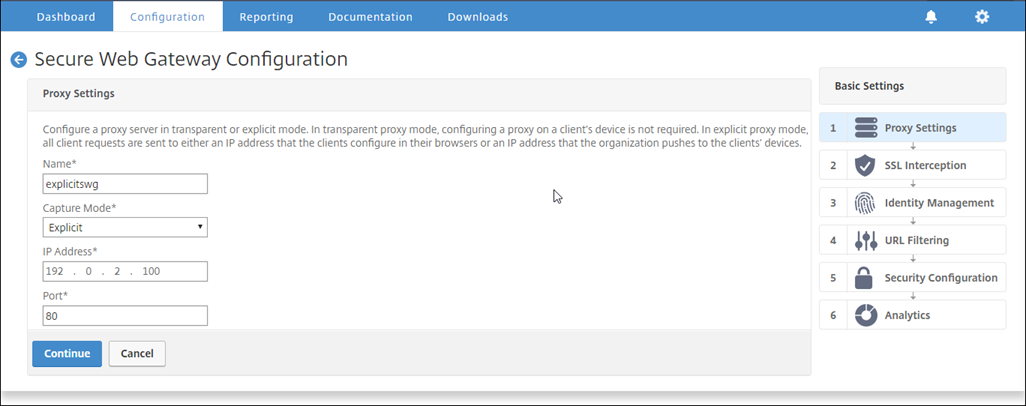

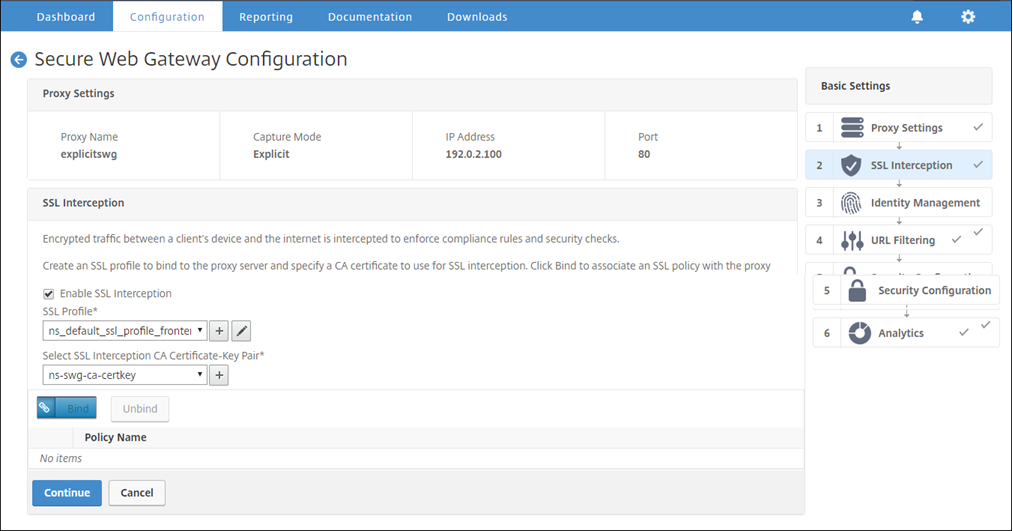

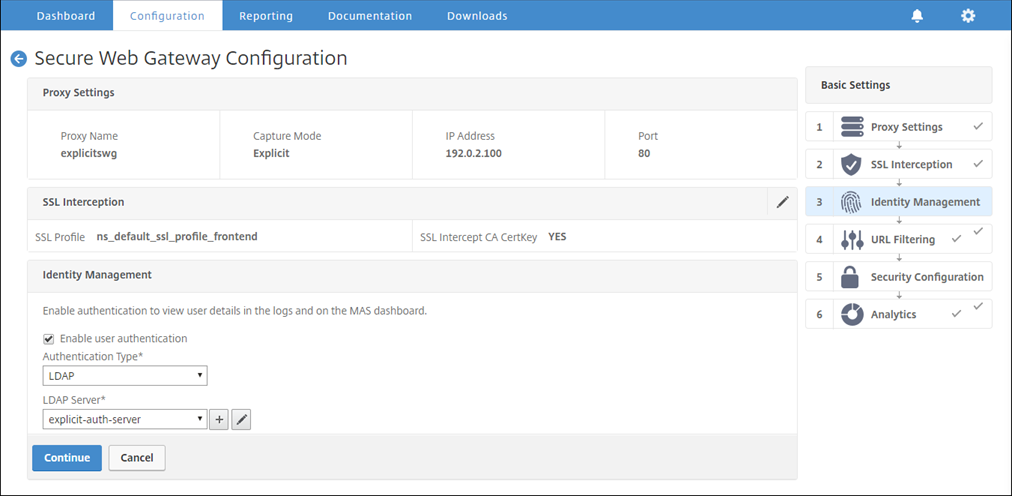

Konfigurieren der Proxy-Einstellungen

-

Navigieren Sie zu Secure Web Gateway > Secure Web Gateway-Assistent.

-

Klicken Sie auf Erste Schritte und dann auf Weiter.

-

Geben Sie im Dialogfeld Proxyeinstellungen einen Namen für den expliziten Proxyserver ein.

-

Wählen Sie für den AufnahmemodusExplizitaus

-

Geben Sie eine IP-Adresse und Portnummer ein.

-

Klicken Sie auf Weiter.

Konfigurieren der Einstellungen für SSL-Interception

-

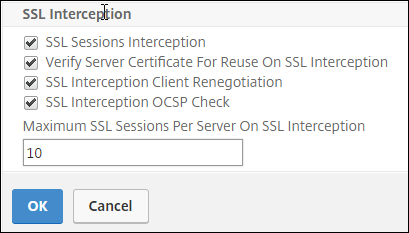

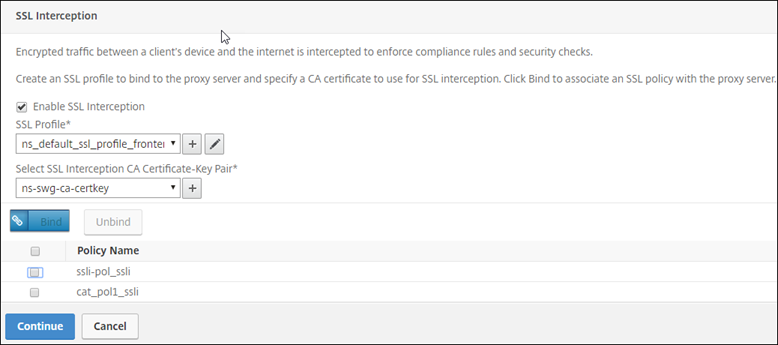

Wählen Sie SSL-Interception aktivieren aus.

-

Klicken Sie im SSL-Profil auf “+”, um ein neues Front-End-SSL-Profil hinzuzufügen und SSL-Sitzungsinterception in diesem Profil zu aktivieren.

-

Klicken Sie auf OK und dann auf Fertig.

-

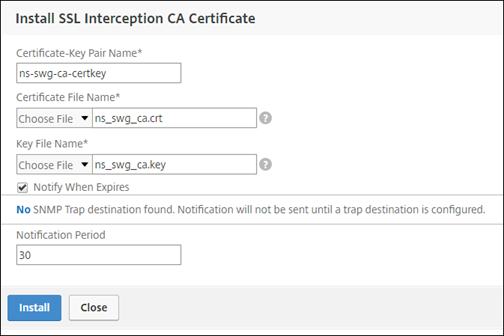

Klicken Sie in Select SSL Interception CA Certificate-Key Pairauf „+“, um ein CA-Zertifikatschlüsselpaar für das SSL-Abfangen zu installieren.

-

Klicken Sie auf Installieren und dann auf Schließen.

-

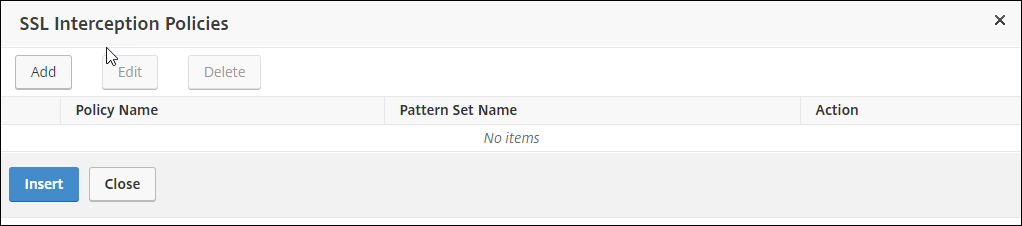

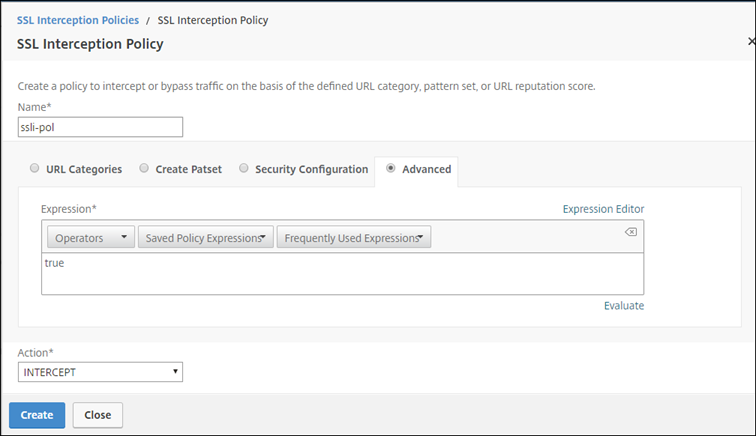

Fügen Sie eine Richtlinie hinzu, um den gesamten Datenverkehr abzufangen. Klicken Sie auf Binden und dann auf Hinzufügen .

-

Geben Sie einen Namen für die Richtlinie ein, und wählen Sie Erweitert aus. Geben Sie im Ausdruckseditor true ein.

-

Wählen Sie unter Aktion die Option INTERCEPT aus.

-

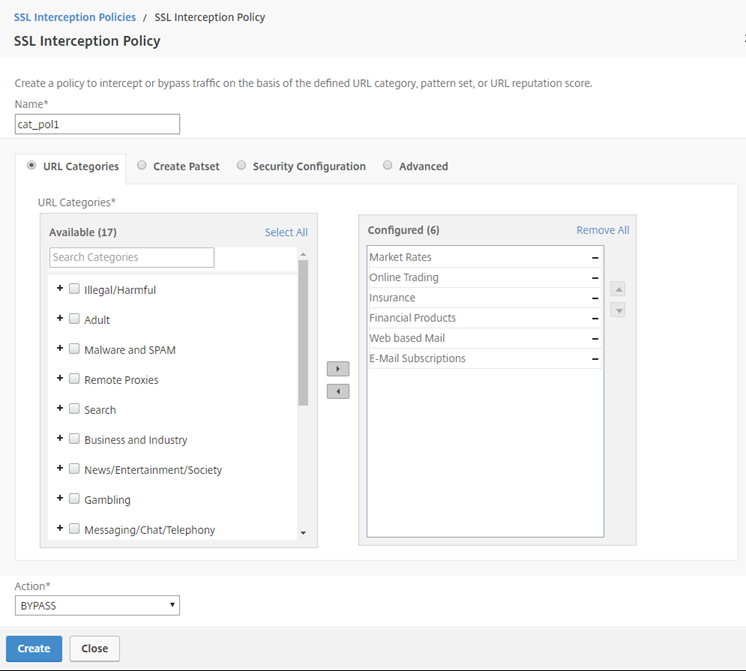

Klicken Sie auf Erstellen und dann auf Hinzufügen, um eine weitere Richtlinie hinzuzufügen, um vertrauliche Informationen zu umgehen.

-

Geben Sie einen Namen für die Richtlinie ein, und klicken Sie unter URL-Kategorien auf Hinzufügen.

-

Wählen Sie die Kategorien Finanzen und E-Mail aus, und verschieben Sie sie in die Liste Konfiguriert.

-

Wählen Sie unter Aktion die Option BYPASS aus.

-

Klicken Sie auf Erstellen.

-

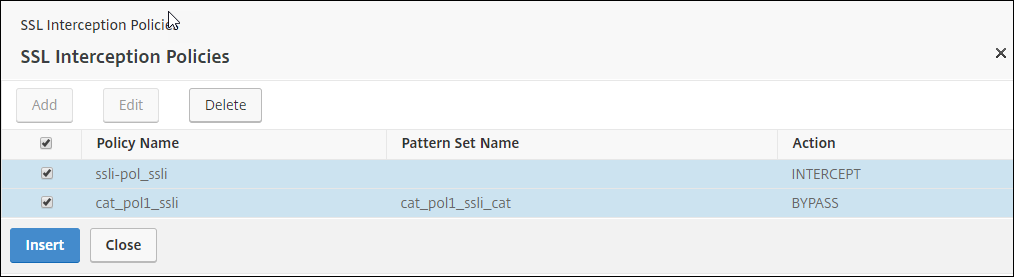

Wählen Sie die beiden zuvor erstellten Richtlinien aus, und klicken Sie auf Einfügen.

-

Klicken Sie auf Weiter.

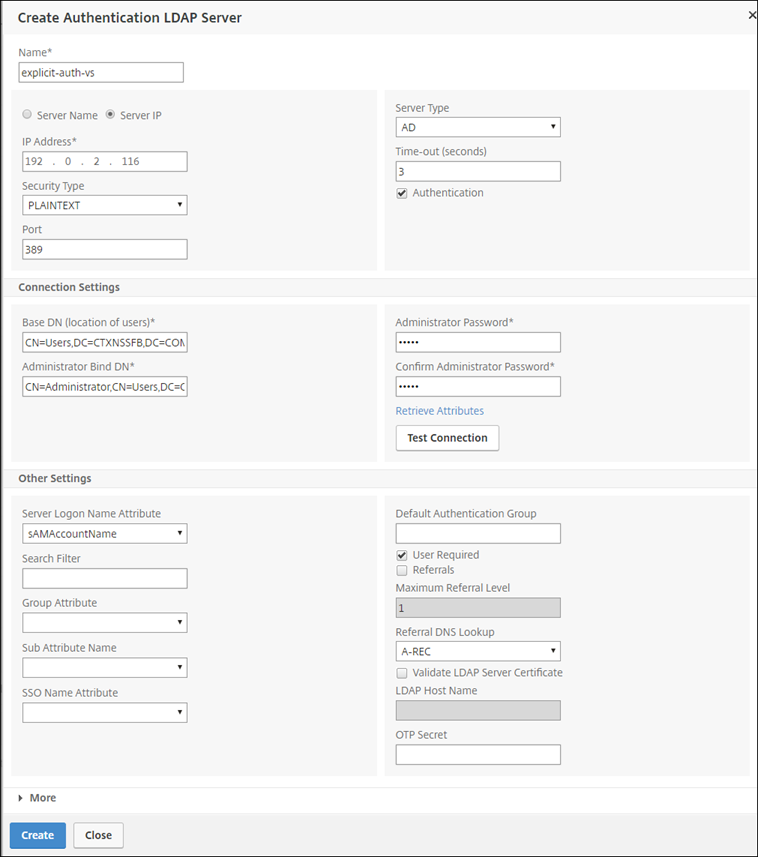

Konfigurieren der Benutzerauthentifizierungseinstellungen

-

Wählen Sie Benutzerauthentifizierung aktivierenaus. Wählen Sie im Feld Authentifizierungstyp die Option LDAP aus.

-

Fügen Sie LDAP-Serverdetails hinzu.

-

Klicken Sie auf Erstellen.

-

Klicken Sie auf Weiter.

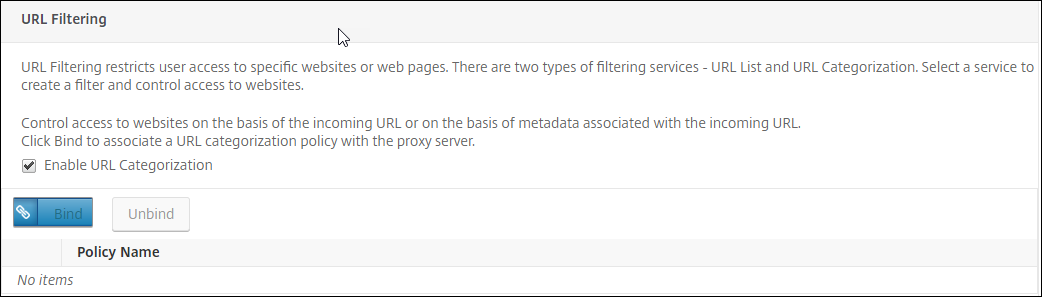

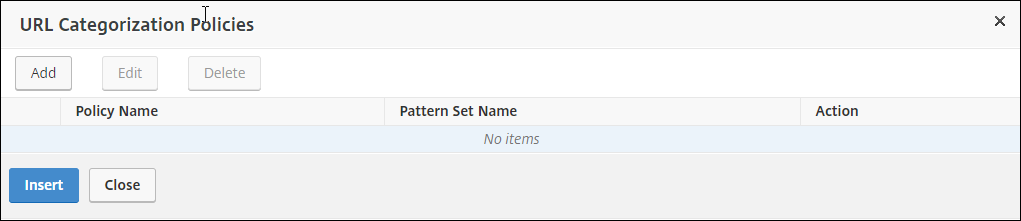

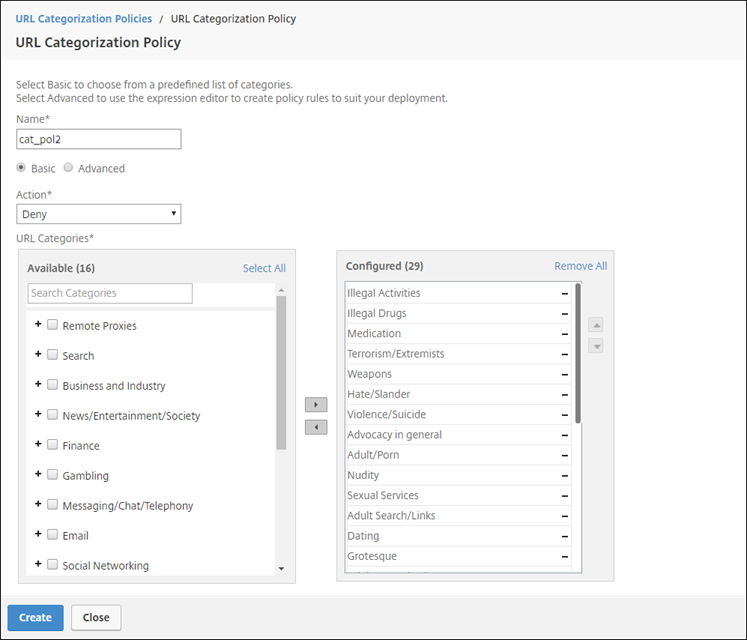

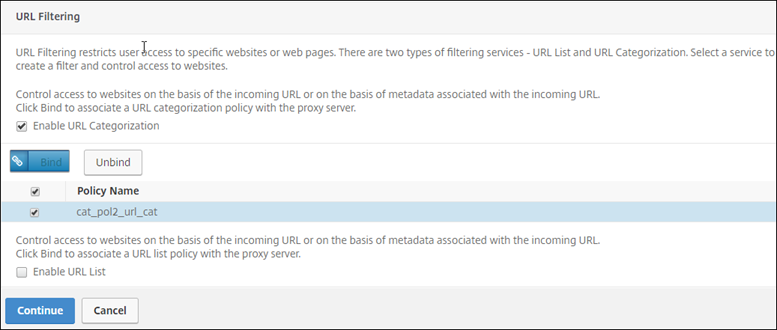

Einstellungen für die URL-Filterung konfigurieren

-

Wählen Sie URL-Kategorisierung aktivieren aus, und klicken Sie dann auf Binden .

-

Klicken Sie auf Hinzufügen.

-

Geben Sie einen Namen für die Richtlinie ein. Wählen Sie unter Aktiondie Option Verweigernaus. Wählen Sie unter URL-Kategoriendie Option Illegal/Schädlich, Erwachsenesowie Malware und SPAMaus und verschieben Sie sie in die Liste Konfiguriert.

-

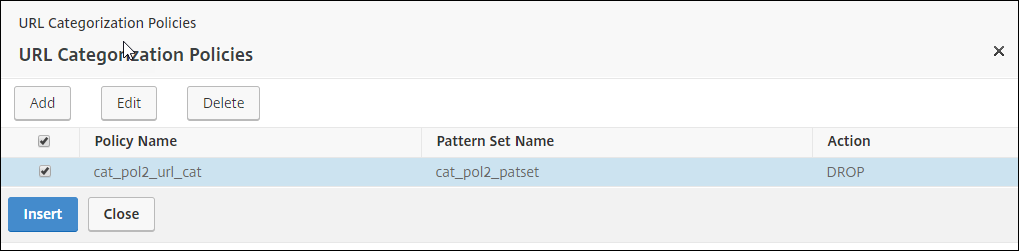

Klicken Sie auf Erstellen.

-

Wählen Sie die Richtlinie aus, und klicken Sie dann auf Einfügen.

-

Klicken Sie auf Weiter.

-

Klicken Sie auf Weiter.

-

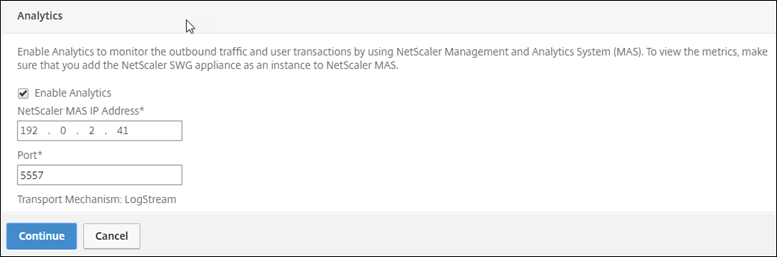

Klicken Sie auf Analytics aktivieren.

-

Geben Sie die IP-Adresse von Citrix ADM ein, und geben Sie für Port5557 an.

-

Klicken Sie auf Weiter.

-

Klicken Sie auf Fertig.

Verwenden Sie Citrix ADM, um Schlüsselmetriken für Benutzer anzuzeigen und Folgendes zu bestimmen:

- Surfverhalten der Benutzer in Ihrem Unternehmen.

- URL-Kategorien, auf die die Benutzer in Ihrem Unternehmen zugreifen.

- Browser, die für den Zugriff auf die URLs oder Domänen verwendet werden.

Verwenden Sie diese Informationen, um festzustellen, ob das System des Benutzers mit Malware infiziert ist, oder verstehen Sie das Bandbreitenverbrauchsmuster des Benutzers. Sie können die Richtlinien auf Ihrer Citrix SWG-Appliance optimieren, um diese Benutzer einzuschränken oder weitere Websites zu blockieren. Weitere Informationen zum Anzeigen der Metriken auf MAS finden Sie im Anwendungsfall “Inspecting Endpoints” in MAS Anwendungsfälle.

Hinweis

Legen Sie die folgenden Parameter mit der CLI fest.

set syslogparams -sslInterception ENABLED

set cacheparameter -memLimit 100

set appflow param -AAAUserName ENABLED

<!--NeedCopy-->

CLI-Beispiel

Das folgende Beispiel enthält alle Befehle, die zum Konfigurieren von Interception und der Überprüfung des Datenverkehrs zum und vom Unternehmensnetzwerk verwendet werden.

Allgemeine Konfiguration:

add ns ip 192.0.2.5 255.255.255.0

add ns ip 198.51.100.5 255.255.255.0 -type SNIP

add dns nameServer 203.0.113.2

add ssl certKey ns-swg-ca-certkey -cert ns_swg_ca.crt -key ns_swg_ca.key

set syslogparams -sslInterception ENABLED

set cacheparameter -memLimit 100

set appflow param -AAAUserName ENABLED

<!--NeedCopy-->

Authentifizierungskonfiguration:

add authentication vserver explicit-auth-vs SSL

bind ssl vserver explicit-auth-vs -certkeyName ns-swg-ca-certkey

add authentication ldapAction swg-auth-action-explicit -serverIP 192.0.2.116 -ldapBase "CN=Users,DC=CTXNSSFB,DC=COM" -ldapBindDn "CN=Administrator,CN=Users,DC=CTXNSSFB,DC=COM" -ldapBindDnPassword zzzzzz -ldapLoginName sAMAccountName

add authenticationpolicy swg-auth-policy -rule true -action swg-auth-action-explicit

bind authentication vserver explicit-auth-vs -policy swg-auth-policy -priority 1

<!--NeedCopy-->

Proxyserver- und SSL-Interceptionkonfiguration:

add cs vserver explicitswg PROXY 192.0.2.100 80 –Authn401 ENABLED –authnVsName explicit-auth-vs

set ssl parameter -defaultProfile ENABLED

add ssl profile swg_profile -sslInterception ENABLED

bind ssl profile swg_profile -ssliCACertkey ns-swg-ca-certkey

set ssl vserver explicitswg -sslProfile swg_profile

add ssl policy ssli-pol_ssli -rule true -action INTERCEPT

bind ssl vserver explicitswg -policyName ssli-pol_ssli -priority 100 -type INTERCEPT_REQ

<!--NeedCopy-->

Konfiguration der URL-Kategorien:

add ssl policy cat_pol1_ssli -rule "client.ssl.client_hello.SNI.URL_CATEGORIZE(0,0).GROUP.EQ("Finance") || client.ssl.client_hello.SNI.URL_CATEGORIZE(0,0).GROUP.EQ("Email")" -action BYPASS

bind ssl vserver explicitswg -policyName cat_pol1_ssli -priority 10 -type INTERCEPT_REQ

add ssl policy cat_pol2_ssli -rule "client.ssl.client_hello.sni.url_categorize(0,0).GROUP.EQ("Adult") || client.ssl.client_hello.sni.url_categorize(0,0).GROUP.EQ("Malware and SPAM") || client.ssl.client_hello.SNI.URL_CATEGORIZE(0,0).GROUP.EQ("Illegal/Harmful")" -action RESET

bind ssl vserver explicitswg -policyName cat_pol2_ssli -priority 20 -type INTERCEPT_REQ

<!--NeedCopy-->

AppFlow-Konfiguration zum Abrufen von Daten in Citrix ADM:

add appflow collector _swg_testswg_apfw_cl -IPAddress 192.0.2.41 -port 5557 -Transport logstream

set appflow param -templateRefresh 60 -httpUrl ENABLED -AAAUserName ENABLED -httpCookie ENABLED -httpReferer ENABLED -httpMethod ENABLED -httpHost ENABLED -httpUserAgent ENABLED -httpContentType ENABLED -httpVia ENABLED -httpLocation ENABLED -httpDomain ENABLED -cacheInsight ENABLED -urlCategory ENABLED

add appflow action _swg_testswg_apfw_act -collectors _swg_testswg_apfw_cl -distributionAlgorithm ENABLED

add appflow policy _swg_testswg_apfw_pol true _swg_testswg_apfw_act

bind cs vserver explicitswg -policyName _swg_testswg_apfw_pol -priority 1

<!--NeedCopy-->

In diesem Artikel

- Konfigurieren von Interception und Überprüfung des Datenverkehrs zum und vom Unternehmensnetzwerk mit dem Secure Web Gateway-Assistenten

- Konfigurieren der Proxy-Einstellungen

- Konfigurieren der Einstellungen für SSL-Interception

- Konfigurieren der Benutzerauthentifizierungseinstellungen

- Einstellungen für die URL-Filterung konfigurieren

- CLI-Beispiel