Konfigurieren der Authentifizierungs- und Autor

Die Authentifizierung mit dem NetScaler SDX Management Service kann lokal oder extern erfolgen. Bei der externen Authentifizierung gewährt der Management Service Benutzerzugriff basierend auf der Antwort eines externen Servers. Der Management Service unterstützt die folgenden externen Authentifizierungsprotokolle:

- DFÜ-Benutzerdienst für Remote-Authentifizierung (RADIUS)

- Zugangskontrollsystem für die Terminalzugriffskontrolle (TACACS)

- Lightweight Directory Access Protocol (LDAP)

Der Management Service unterstützt auch Authentifizierungsanfragen von SSH. Die SSH-Authentifizierung unterstützt nur Anfragen zur interaktiven Authentifizierung über die Tastatur. Die Autorisierung von SSH-Benutzern ist nur auf Administratorrechte beschränkt. Benutzer mit Nur-Lese-Rechten können sich nicht über SSH anmelden.

Um die Authentifizierung zu konfigurieren, geben Sie den Authentifizierungstyp an und konfigurieren Sie einen Authentifizierungsserver.

Die Autorisierung durch den Management Service ist lokal. Der Management Service unterstützt zwei Berechtigungsebenen. Benutzer mit Administratorrechten können jede Aktion im Management Service ausführen. Benutzer mit Nur-Lese-Rechten dürfen nur Lesevorgänge ausführen. Die Autorisierung von SSH-Benutzern ist nur auf Administratorrechte beschränkt. Benutzer mit Nur-Lese-Rechten können sich nicht über SSH anmelden.

Die Autorisierung für RADIUS und LDAP wird durch Gruppen-Extraktion unterstützt. Sie können die Gruppenextraktionsattribute während der Konfiguration von RADIUS- oder LDAP-Servern im Management Service festlegen. Der extrahierte Gruppenname wird mit den Gruppennamen im Management Service abgeglichen, um die dem Benutzer erteilten Berechtigungen zu ermitteln. Ein Benutzer kann mehreren Gruppen angehören. In diesem Fall verfügt der Benutzer über Administratorrechte, wenn eine Gruppe, zu der der Benutzer gehört, über Administratorrechte verfügt. Während der Konfiguration kann ein Standardauthentifizierungsgruppenattribut festgelegt werden. Diese Gruppe wird zusammen mit den extrahierten Gruppen für die Autorisierung berücksichtigt.

Bei der TACACS-Autorisierung muss der TACACS-Serveradministrator einen speziellen Befehl admin für einen Benutzer mit Administratorrechten zulassen und diesen Befehl Benutzern mit Nur-Lese-Rechten verweigern. Wenn sich ein Benutzer bei einer SDX-Appliance anmeldet, prüft der Management Service, ob der Benutzer über die Berechtigung zum Ausführen dieses Befehls verfügt. Wenn der Benutzer über Berechtigungen verfügt, werden dem Benutzer die Administratorrechte zugewiesen, andernfalls werden dem Benutzer nur Leseberechtigungen zugewiesen.

Eine Benutzergruppe hinzufügen

Gruppen sind logische Gruppen von Benutzern, die auf allgemeine Informationen zugreifen oder ähnliche Aufgaben ausführen müssen. Sie können Benutzer in Gruppen einteilen, die durch eine Reihe allgemeiner Vorgänge definiert sind. Indem Sie bestimmte Berechtigungen für Gruppen und nicht für einzelne Benutzer bereitstellen, können Sie beim Erstellen von Benutzern Zeit sparen.

Wenn Sie externe Authentifizierungsserver für die Authentifizierung verwenden, können Gruppen in SDX so konfiguriert werden, dass sie mit Gruppen übereinstimmen, die auf Authentifizierungsservern konfiguriert sind. Wenn sich ein Benutzer, der zu einer Gruppe gehört, deren Name mit einer Gruppe auf einem Authentifizierungsserver übereinstimmt, anmeldet und authentifiziert wird, erbt der Benutzer die Einstellungen für die Gruppe.

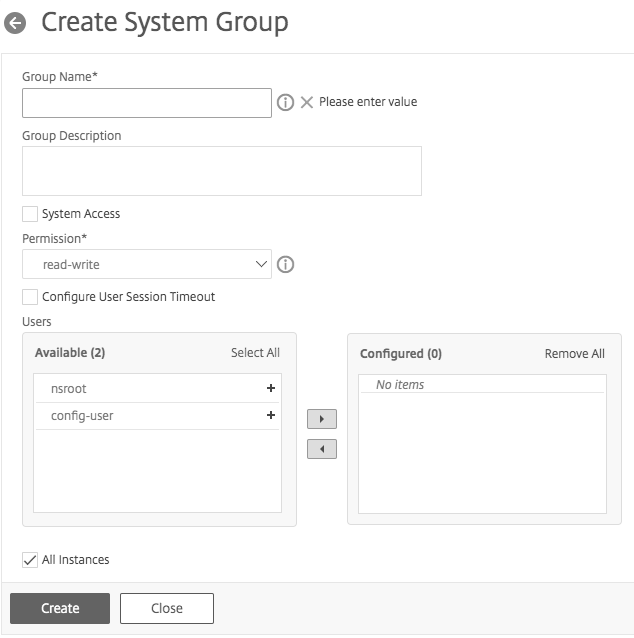

So fügen Sie eine Benutzergruppe hinzu

- Erweitern Sie auf der Registerkarte Konfiguration unter Systemden Knoten Benutzerverwaltung, und klicken Sie dann auf Gruppen.

-

Klicken Sie im Detailbereich auf Hinzufügen.

- Stellen Sie auf der Seite Systemgruppe erstellen die folgenden Parameter ein:

- Name der Gruppe

- Beschreibung der Gruppe

- Systemzugriff: Wählen Sie dieses Feld aus, um Zugriff auf die gesamte SDX-Appliance und die darauf ausgeführten Instanzen zu gewähren. Geben Sie alternativ für den Zugriff auf Instanzebene die Instanzen unter Instanzenan.

- Berechtigung

- Konfigurieren des Zeitlimits für Benutzersitzung

- Benutzer: Datenbankbenutzer, die zur Gruppe gehören. Wählen Sie die Benutzer aus, die Sie der Gruppe hinzufügen möchten.

- Klicken Sie auf Erstellen und Schließen.

Hinweis: Um eine Gruppe mit Administratorrolle auf einer SDX-Appliance zu erstellen, die von Version 10.5 auf Version 11.1 aktualisiert wurde, aktivieren Sie die Berechtigung “Lese- und Schreibzugriff” und das Kontrollkästchen “Systemzugriff”. In SDX 10.5 ist dieses Kontrollkästchen nicht verfügbar und die Werte für Permission sind “admin” und “schreibgeschützt”.

Konfigurieren von Benutzerkonten

Ein Benutzer meldet sich bei der SDX-Appliance an, um Appliance-Verwaltungsaufgaben durchzuführen. Um einem Benutzer den Zugriff auf die Appliance zu ermöglichen, müssen Sie ein Benutzerkonto auf der SDX-Appliance für diesen Benutzer erstellen. Benutzer werden lokal auf der Appliance authentifiziert.

Wichtig: Das Kennwort gilt für die SDX-Appliance, den Management Service und den Citrix Hypervisor. Ändern Sie das Kennwort nicht direkt auf dem Citrix Hypervisor.

Konfigurieren eines Benutzerkontos

-

Erweitern Sie auf der Registerkarte Konfiguration unter Systemden Knoten Verwaltung, und klicken Sie dann auf Benutzer. Im Bereich Benutzer wird eine Liste der vorhandenen Benutzerkonten mit ihren Berechtigungen angezeigt.

-

Führen Sie im Bereich Benutzer eine der folgenden Aktionen aus:

- Um ein Benutzerkonto zu erstellen, klicken Sie auf Hinzufügen.

- Um ein Benutzerkonto zu ändern, wählen Sie den Benutzer aus, und klicken Sie dann auf Ändern.

-

Stellen Sie im Dialogfeld “Systembenutzer erstellen “ oder “ Systembenutzer ändern “ die folgenden Parameter ein:

- Name* — Der Benutzername des Kontos. Die folgenden Zeichen sind im Namen zulässig: Buchstaben a bis z und A bis Z, Zahlen 0 bis 9, Punkt (.), Leerzeichen und Unterstrich (_). Maximale Länge: 128 Der Name kann nicht geändert werden.

- Kennwort* — Das Kennwort für die Anmeldung an der Appliance. Maximale Länge: 128

- Kennwort bestätigen* — Das Kennwort.

- Berechtigung* — Die Berechtigungen des Benutzers auf der Appliance. Mögliche Werte:

- admin — Der Benutzer kann alle Verwaltungsaufgaben im Zusammenhang mit dem Management Service ausführen.

- Schreibgeschützt — Der Benutzer kann nur das System überwachen und das Kennwort des Kontos ändern. Standardeinstellung: admin.

- Externe Authentifizierung aktivieren — Ermöglicht die externe Authentifizierung für diesen Benutzer. Der Management Service versucht vor der Datenbankbenutzerauthentifizierung eine externe Authentifizierung. Wenn dieser Parameter deaktiviert ist, ist der Benutzer nicht beim externen Authentifizierungsserver authentifiziert.

Hinweis: Wenn der Remote-Authentifizierungsserver nicht erreichbar ist, verliert der Benutzer möglicherweise den Zugriff auf die Appliance. In solchen Fällen greift die Authentifizierung auf den standardmäßigen Admin-Benutzer (

nsroot) zurück. - Sitzungstimeout konfigurieren — Ermöglicht Ihnen, den Zeitraum zu konfigurieren, wie lange ein Benutzer aktiv bleiben kann. Geben Sie die folgenden Details an:

- Sitzungs-Timeout — Der Zeitraum, in dem eine Benutzersitzung aktiv bleiben kann.

- Einheit für Sitzungs-Timeout — Die Zeitüberschreitungseinheit in Minuten oder Stunden.

- Gruppen — Weisen Sie die Gruppen dem Benutzer zu.

* Ein erforderlicher Parameter

-

Klicken Sie auf Erstellen oder OK und dann auf Schließen. Der Benutzer, den Sie erstellt haben, wird im Bereich Benutzer aufgeführt.

So entfernen Sie ein Benutzerkonto

- Erweitern Sie auf der Registerkarte Konfiguration im Navigationsbereich System, erweitern Sie Administration, und klicken Sie dann auf Benutzer.

- Wählen Sie im Bereich Benutzer das Benutzerkonto aus, und klicken Sie dann auf Löschen.

- Klicken Sie im Feld Meldung bestätigen auf OK.

Den Authentifizierungstyp festlegen

Über die Management Service-Schnittstelle können Sie die lokale oder externe Authentifizierung angeben. Die externe Authentifizierung ist für lokale Benutzer standardmäßig deaktiviert. Sie kann aktiviert werden, indem Sie die Option Externe Authentifizierung aktivieren aktivieren, wenn Sie den lokalen Benutzer hinzufügen oder die Einstellungen für den Benutzer ändern.

Wichtig: Externe Authentifizierung wird erst unterstützt, nachdem Sie einen RADIUS-, LDAP- oder TACACS-Authentifizierungsserver eingerichtet haben.

Festlegen des Authentifizierungstyps

- Klicken Sie auf der Registerkarte Konfiguration unter System auf Authentifizierung.

- Klicken Sie im Detailbereich auf Authentication Configuration.

- Legen Sie die folgenden Parameter fest:

- Servertyp — Typ des für die Benutzerauthentifizierung konfigurierten Authentifizierungsservers. Mögliche Werte: LDAP, RADIUS, TACACS und Local.

-

Servername — Name des im Management Service konfigurierten Authentifizierungsservers. Das Menü listet alle Server auf, die für den ausgewählten Authentifizierungstyp konfiguriert sind.

- Lokale Fallback-Authentifizierung aktivieren — Alternativ können Sie einen Benutzer mit der lokalen Authentifizierung authentifizieren, wenn die externe Authentifizierung fehlschlägt. Diese Option ist standardmäßig aktiviert.

- Klicken Sie auf OK.

Standardauthentifizierung aktivieren oder deaktivieren

Sie können sich mit der Standardauthentifizierung bei der NITRO-Schnittstelle des Management Service authentifizieren. Standardmäßig ist die Standardauthentifizierung in der SDX-Appliance aktiviert. Führen Sie Folgendes aus, um die Standardauthentifizierung mithilfe der Management Service-Schnittstelle zu deaktivieren

Deaktivieren der Basisauthentifizierung

- Klicken Sie auf der Registerkarte Konfiguration auf System.

- Klicken Sie in der Gruppe Systemeinstellungen auf Systemeinstellungen ändern.

- Deaktivieren Sie im Dialogfeld “Systemeinstellungen konfigurieren” das Kontrollkästchen Standardauthentifizierung zulassen .

- Klicken Sie auf OK.