Configurar la exploración de Endpoint Analysis posterior a la autenticación como factor en la autenticación nFactor de Citrix ADC

En Citrix Gateway, Endpoint Analysis (EPA) se puede configurar para comprobar si un dispositivo de usuario cumple ciertos requisitos de seguridad y, en consecuencia, permitir al usuario el acceso a los recursos internos. El complemento Endpoint Analysis se descarga e instala en el dispositivo del usuario cuando los usuarios inician sesión en Citrix Gateway por primera vez. Si un usuario no instala el complemento de Endpoint Analysis en el dispositivo del usuario o decide omitir el análisis, el usuario no podrá iniciar sesión con el complemento de Citrix Gateway. De manera opcional, los usuarios pueden incluirse en un grupo de cuarentena donde el usuario tiene acceso limitado a los recursos de la red interna.

Anteriormente, Post-EPA se configuraba como parte de la directiva de sesión. Ahora se puede vincular a nFactor proporcionando más flexibilidad en cuanto a cuándo se puede realizar.

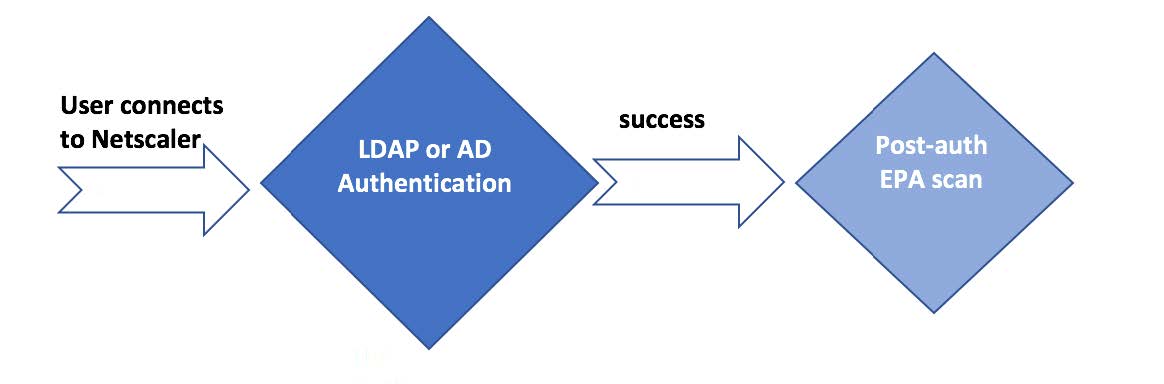

En este tema, el escaneo EPA se utiliza como comprobación final en una autenticación nFactor o multifactorial.

El usuario intenta conectarse a la dirección IP virtual de Citrix Gateway. Se muestra al usuario una página de inicio de sesión sencilla con un campo de nombre de usuario y contraseña para proporcionar las credenciales de inicio de sesión. Con estas credenciales, la autenticación basada en LDAP o AD se realiza en el back-end. Si se realiza correctamente, se mostrará al usuario un mensaje emergente para autorizar el escaneo de la EPA. Una vez que el usuario lo autorice, se realiza un escaneo de la EPA y, en función del éxito o el fracaso de la configuración del cliente del usuario, se le proporciona acceso al usuario.

Requisitos previos

Se supone que la siguiente configuración está en su lugar.

- Configuraciones de servidor/puerta de enlace virtual VPN y servidor virtual de autenticación

- Configuraciones de servidores de LDAP y directivas asociadas

Nota: La configuración también se puede crear mediante nFactor Visualizer disponible en Citrix ADC versión 13.0 y posteriores.

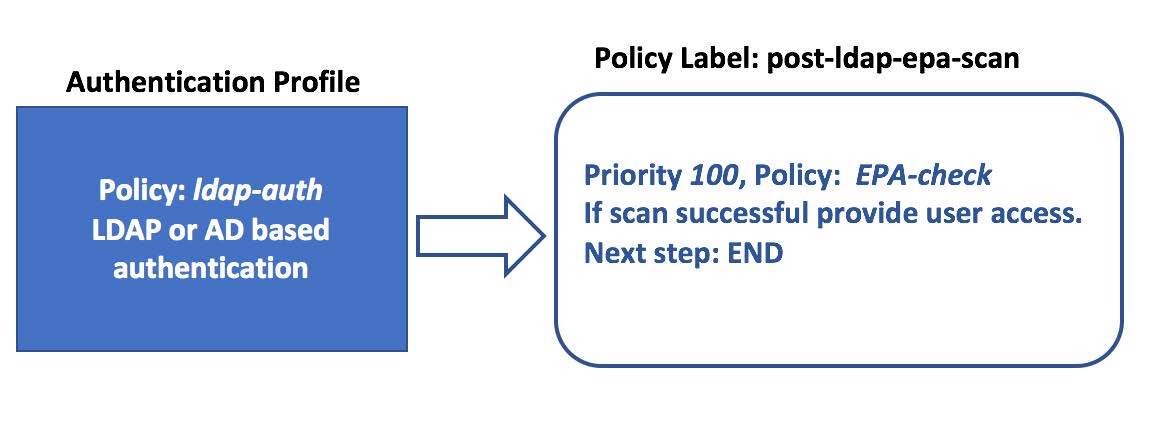

La siguiente imagen muestra el mapeo de las directivas y la etiqueta de la directiva. Este es el enfoque utilizado para la configuración, pero de derecha a izquierda.

Realice lo siguiente mediante la CLI

-

Cree una acción para realizar un análisis de la EPA y asociarlo a una directiva de análisis de la EPA.

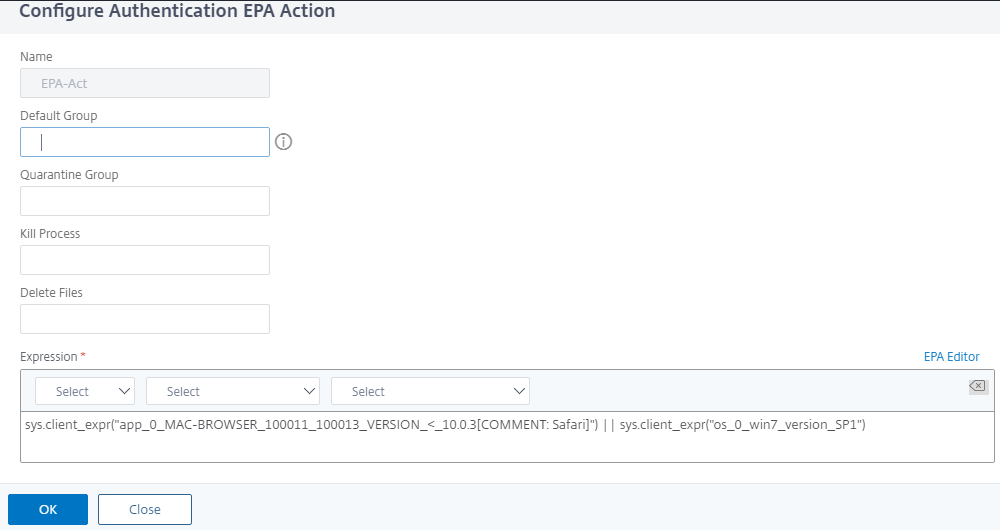

add authentication epaAction EPA-client-scan -csecexpr "sys.client_expr ("app_0_MAC-BROWSER_1001_VERSION_<=_10.0.3")||sys.client_expr("os_0_win7_sp_1")" <!--NeedCopy-->La expresión anterior analiza si los usuarios de macOS tienen una versión de navegador inferior a la 10.0.3 o si los usuarios de Windows 7 tienen instalado el Service pack 1.

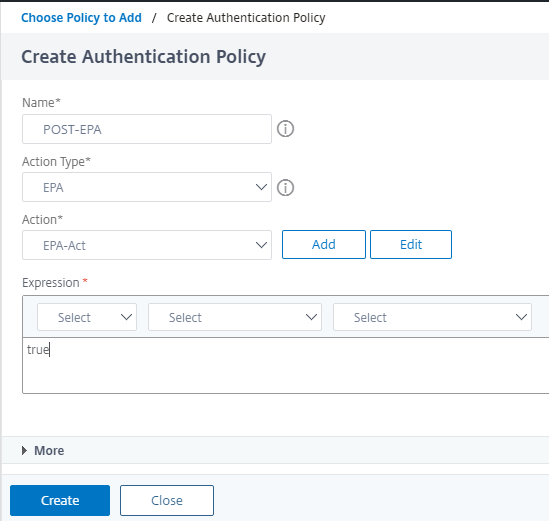

add authentication Policy EPA-check -rule true -action EPA-client-scan <!--NeedCopy--> -

Configure la etiqueta de directiva posterior a ldap-epa-scan que aloje la directiva para el escaneo de la EPA.

add authentication policylabel post-ldap-epa-scan -loginSchema LSCHEMA_INT <!--NeedCopy-->Nota: LSCHEMA_INT es un esquema integrado sin esquema (sin esquema), lo que significa que no se presenta ninguna página web adicional al usuario en este paso.

-

Asocia la directiva configurada en el paso 1 con la etiqueta de directiva configurada en el paso 2.

bind authentication policylabel post-ldap-epa-scan -policyName EPA-check - priority 100 -gotoPriorityExpression END <!--NeedCopy--> -

Configure la directiva ldap-auth y asóciela a una directiva LDAP que esté configurada para autenticarse con un servidor LDAP determinado.

add authentication Policy ldap-auth -rule true -action ldap_server1 <!--NeedCopy-->donde ldap_server1 es la directiva LDAP y ldap-auth es el nombre de la directiva

-

Asocie la directiva ldap-auth al servidor virtual de autenticación, autorización y auditoría. El siguiente paso será apuntar a la etiqueta de directiva post-ldap-epa-scan para realizar un escaneo de EPA.

bind authentication vserver MFA_AAA_vserver -policy ldap-auth -priority 100 -nextFactor post-ldap-epa-scan -gotoPriorityExpression NEXT <!--NeedCopy-->Nota: El escaneo EPA previo a la autenticación siempre se realiza como primer paso en la autenticación nFactor. El escaneo EPA posterior a la autenticación siempre se realiza como último paso en la autenticación nFactor. Los escaneos de EPA no se pueden realizar entre una autenticación de nFactor.

Configuración mediante el visualizador nFactor

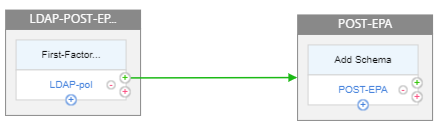

La configuración anterior también se puede realizar mediante nFactor Visualizer, que es una función disponible en el firmware 13.0 y versiones posteriores.

-

Vaya a Seguridad > Tráfico de aplicaciones AAA > nFactor Visualizer > nFactor Flow y haga clic en Agregar.

-

Haga clic en + para agregar el flujo de nFactor.

-

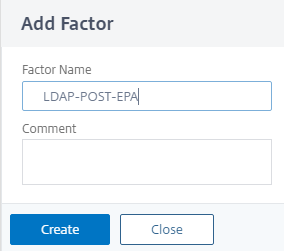

Agregue un factor. El nombre que introduzca es el nombre del flujo de nFactor.

-

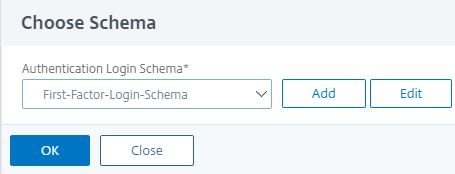

Haga clic en Agregar esquema para agregar un esquema para el primer factor y, a continuación, haga clic en Agregar.

-

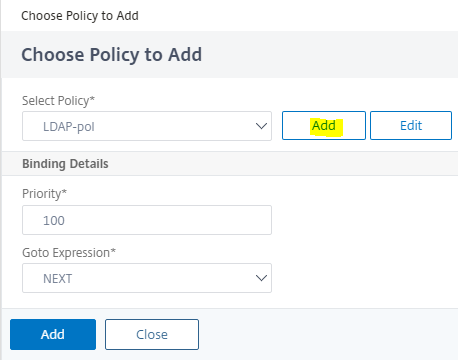

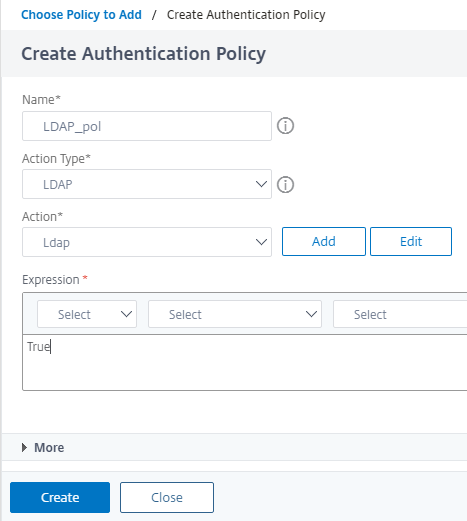

Haga clic en Agregar directiva para agregar la directiva LDAP. Si la directiva LDAP ya está creada, puede seleccionarla.

Nota: Puede crear una directiva de LDAP. Haga clic en Agregar y, en el campo Acción, seleccione LDAP. Para obtener más información sobre cómo agregar un servidor LDAP, consulte https://support.citrix.com/article/CTX123782)

-

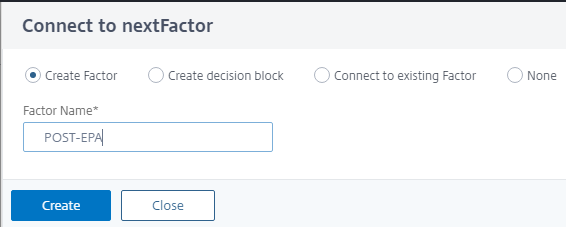

Haga clic en + para agregar el factor EPA.

-

Deje la sección Agregar esquema vacía para que no se aplique ningún esquema de forma predeterminada a este factor. Haga clic en Agregar directiva para agregar la directiva y la acción de la EPA posteriores a la autenticación.

Acción de la EPA:

Directiva de la EPA:

Haga clic en Crear.

-

Una vez completado el flujo de nFactor, vincule este flujo al servidor virtual de autenticación, autorización y auditoría.