Uso de la ruta de acceso múltiple de igual coste (ECMP)

Mediante el mecanismo ECMP (Equal Cost Múltiple Path) en una implementación de clúster, los nodos de clúster activos anuncian las direcciones IP del servidor virtual. El nodo del clúster que recibe el tráfico anunciado dirige el tráfico al nodo que debe procesar el tráfico. Puede haber una dirección redundante en servidores virtuales manchados y parcialmente seccionados. Por lo tanto, a partir de NetScaler 11, las direcciones IP del servidor virtual detectada y parcialmente rayada anuncian los nodos propietarios, lo que reduce la dirección redundante.

Debe tener un conocimiento detallado de los protocolos de redirección para usar ECMP. Para obtener más información, consulte Configuración de rutas dinámicas. Para obtener más información sobre la redirección en un clúster, consulte Redirección en un clúster.

Para utilizar ECMP, primero debe realizar lo siguiente:

- Habilite el protocolo de redirección requerido (OSPF, RIP, BGP o ISIS) en la dirección IP del clúster.

- Enlazar las interfaces y la dirección IP detectada (con redirección dinámica habilitado) a una VLAN.

- Configure el protocolo de redirección seleccionado y redistribuya las rutas del kernel en los ZeBO mediante el shell VTYSH.

Realice configuraciones similares en la dirección IP del clúster y en el dispositivo de conexión externo.

Nota

- Asegúrese de que las licencias del clúster admiten redirección dinámica; de lo contrario, ECMP no funciona.

- ECMP no es compatible con servidores virtuales comodín ya que RHI necesita una dirección VIP para anunciarse en un enrutador y servidores virtuales comodín. Como no tienen direcciones VIP asociadas.

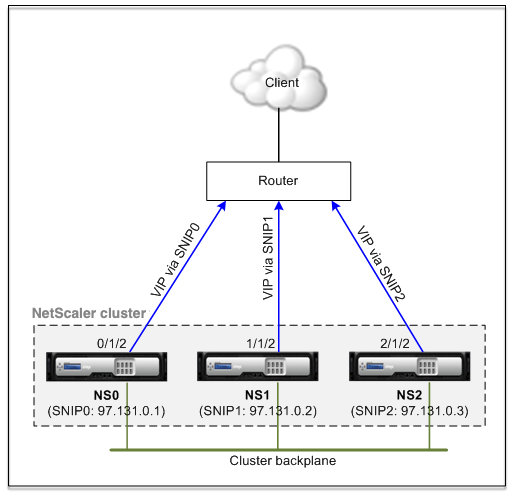

Ilustración 1. Topología ECMP

Cuando se utiliza el mecanismo ECMP para la distribución de tráfico en una implementación de clúster, los nodos de clúster activos anuncian las direcciones IP del servidor virtual en el enrutador ascendente. El router ECMP puede alcanzar la dirección VIP a través de SNIP0, SNIP1 o SNIP2. El flujo de tráfico de la Ilustración 1 se describe de la siguiente manera:

- El cliente envía una solicitud al VIP alojado en el clúster.

- El router ascendente, basado en las rutas aprendidas del VIP, reenvía el paquete a cualquiera de los nodos. Digamos que NS1. El nodo NS1 es el receptor de flujo.

- El receptor de flujo (NS1) determina el nodo que debe procesar el tráfico, que se denomina procesador de flujo. Por ejemplo, el nodo NS2 es el procesador de flujo.

- El receptor de flujo (NS1) con SNIP1 (97.131.0.2) dirige la solicitud al procesador de flujo (NS2) con SNIP2 (97.131.0.3).

- El procesador de flujo (NS2) establece una conexión con el servidor.

- El servidor procesa la solicitud y envía la respuesta a la dirección SNIP que envió la solicitud al servidor.

Notas:

- Solo los nodos ACTIVO anuncian rutas VIP.

- Los nodos INACTIVO no anuncian rutas VIP.

- Todos los nodos ACTIVOS anuncian VIP rayadas.

- Solo los nodos de propietario ACTIVO anuncian VIPs detectados o parcialmente rayados.

Para configurar ECMP en el clúster mediante la interfaz de línea de comandos

-

Inicie sesión en la dirección IP del clúster.

-

Habilite el protocolo de redirección.

enable ns feature <feature>Ejemplo: Para habilitar el protocolo de redirección OSPF.

enable ns feature ospf -

Agregue una VLAN.

add vlan <id>Ejemplo

add vlan 97 -

Enlace las interfaces de los nodos del clúster a la VLAN.

bind vlan <id> -ifnum <interface_name>Ejemplo

bind vlan 97 -ifnum 0/1/2 1/1/2 2/1/2 -

Agregue una dirección SNIP detectada para cada nodo y habilite el redirección dinámica en él.

add ns ip <SNIP> <netmask> -ownerNode <positive_integer> -dynamicRouting ENABLEDEjemplo

add ns ip 97.131.0.1 255.0.0.0 -ownerNode 0 -dynamicRouting ENABLED -type SNIP add ns ip 97.131.0.2 255.0.0.0 -ownerNode 1 -dynamicRouting ENABLED -type SNIP add ns ip 97.131.0.3 255.0.0.0 -ownerNode 2 -dynamicRouting ENABLED -type SNIP -

Enlazar una de las direcciones SNIP detectada a la VLAN. Cuando vincula una dirección SNIP detectada a una VLAN, todas las demás direcciones SNIP detectada definidas en el clúster de esa subred se vinculan automáticamente a la VLAN.

bind vlan <id> -IPAddress <SNIP> <netmask>Ejemplo

bind vlan 97 -ipAddress 97.131.0.1 255.0.0.0Nota

Puede usar direcciones NSIP de los nodos del clúster en lugar de agregar direcciones SNIP. Si es así, no tiene que realizar los pasos 3 a 6.

-

Configure el protocolo de redirección en ZEBO mediante el shell de VTYSH.

Ejemplo:

Para configurar un protocolo de redirección OSPF en los identificadores de nodo 0, 1 y 2.

vtysh ! interface vlan97 ! router ospf owner-node 0 ospf router-id 97.131.0.1 exit-owner-node owner-node 1 ospf router-id 97.131.0.2 exit-owner-node owner-node 2 ospf router-id 97.131.0.3 exit-owner-node redistribute kernel network 97.0.0.0/8 area 0 !Nota

Para las direcciones VIP que se anunciarán, la configuración RHI se realiza mediante el parámetro vServerRhilevel de la siguiente manera:

add ns ip <IPAddress> <netmask> -type VIP -vserverRHILevel <vserverRHILevel>Para la configuración RHI específica de OSPF, hay más configuraciones que se pueden hacer de la siguiente manera:

add ns ip <IPAddress> <netmask> -type VIP -ospfLSAType \( TYPE1 | TYPE5 ) -ospfArea <positive\_integer>Utilice el comando add ns ip6 para ejecutar los comandos anteriores en direcciones IPv6.

-

Configure ECMP en el conmutador externo. Se proporcionan las siguientes configuraciones de ejemplo para el conmutador Cisco® Nexus 7000 C7010 Release 5.2 (1). Se deben realizar configuraciones similares en otros conmutadores.

//For OSPF (IPv4 addresses) Global config: Configure terminal feature ospf Interface config: Configure terminal interface Vlan10 no shutdown ip address 97.131.0.5/8 Configure terminal router ospf 1 network 97.0.0.0/8 area 0.0.0.0 --------------------------------- //For OSPFv3 (IPv6 addresses) Global config: Configure terminal feature ospfv3 Configure terminal interface Vlan10 no shutdown ipv6 address use-link-local-only ipv6 router ospfv3 1 area 0.0.0.0 Configure terminal router ospfv3 1

Nodos de clúster de supervisión de enrutadores en la implementación de ECMP

En una configuración de clúster, en un nodo propietario que tiene una configuración de dirección SNIP detectada, ahora puede inhabilitar la opción OwnerDownResponse. De forma predeterminada, la opción está habilitada, lo que permite que el nodo responda a una solicitud ICMP/ARP/ICMP6/ND6 procedente del router ascendente. Ahora puede inhabilitar esta opción para permitir que el enrutador supervise si un nodo de clúster está activo o inactivo. Cuando el router envía una solicitud, si la opción está inhabilitada, identifica que el nodo propietario está inactivo y no está disponible para la distribución del tráfico.

Para configurar ECMP para la distribución de tráfico de rutas estáticas mediante la interfaz de línea de comandos

add ns ip <ipddress> <netmask> -ownernode <node-id> –ownerDownResponse disable