Túneles IP

Un túnel IP es un canal de comunicación, que se puede crear mediante tecnologías de encapsulación, entre dos redes que no tienen una ruta de redirección. Cada paquete IP que se comparte entre las dos redes se encapsula dentro de otro paquete y, a continuación, se envía a través del túnel.

El dispositivo Citrix ADC implementa la tunelización IP de las siguientes maneras:

-

Citrix ADC como encapsulador (equilibrio de carga con modo DSR): piense en una organización que tenga varios centros de datos en diferentes países, donde el Citrix ADC esté en una ubicación y los servidores de fondo estén ubicados en otro país. Básicamente, el Citrix ADC y los servidores de fondo se encuentran en redes diferentes y están conectados a través de un enrutador.

Al configurar Direct Server Return (DSR) en este Citrix ADC, el Citrix ADC encapsula el paquete enviado desde la subred de origen y se envía a través de un enrutador y un túnel al servidor de fondo correspondiente. El servidor de fondo desencapsula el paquete y responde directamente al cliente, sin permitir que el paquete pase por el Citrix ADC.

-

Citrix ADC como decapsulador: considere una organización que tiene varios centros de datos, cada uno con Citrix ADC y servidores de fondo. Cuando se envía un paquete del centro de datos A al centro de datos B, normalmente se envía a través de un intermediario, por ejemplo, un enrutador u otro Citrix ADC. El Citrix ADC procesa el paquete y, a continuación, lo reenvía al servidor de fondo. Sin embargo, si se envía un paquete encapsulado, Citrix ADC debe poder desencapsular el paquete antes de enviarlo a los servidores de fondo. Para permitir que el Citrix ADC funcione como decapsulador, se agrega un túnel entre el enrutador y el Citrix ADC. Cuando el paquete encapsulado, con información de encabezado adicional, llega al Citrix ADC, el paquete de datos se desencapsula, es decir, se elimina la información de encabezado adicional y, a continuación, el paquete se reenvía a los servidores de fondo correspondientes.

El Citrix ADC también se puede utilizar como decapsulador de la función de equilibrio de carga, específicamente en escenarios en los que el número de conexiones en un servidor virtual supera un valor umbral y, a continuación, todas las conexiones nuevas se desvían a un servidor virtual de respaldo.

La función IP Tunnel está disponible con una licencia de Citrix ADC Premium Edition. Para obtener más información sobre las licencias de Citrix ADC Edition y la matriz de funciones de Citrix ADC, consulte la hoja de datos de Citrix ADC Editions.

Configurar túneles IP

La configuración de túneles IP en un dispositivo Citrix ADC consiste en crear entidades de túnel IP. Una entidad de túnel IP especifica las direcciones IP de los puntos finales del túnel local y remoto y el protocolo que se utilizará para el túnel IP.

Nota: Al configurar un túnel IP en una configuración de clúster, la dirección IP local debe ser una dirección SNIP segmentada.

Procedimientos de la CLI

Para crear un túnel IP mediante la CLI:

En el símbolo del sistema, escriba:

- add iptunnel <name> <remote> <remoteSubnetMask> <local> -type -protocol (ipoverip | GRE)

- show iptunnel

Para eliminar un túnel IP mediante la CLI:

Para eliminar un túnel IP, escriba el comando rm iptunnel y el nombre del túnel.

Para crear un túnel IPv6 mediante la CLI:

En el símbolo del sistema, escriba:

- add ip6tunnel <name> <remoteIp> <local>

- mostrar el túnel ip6

Para eliminar un túnel IPv6 mediante la CLI:

Para eliminar un túnel IPv6, escriba el comando rm ip6tunnel y el nombre del túnel.

Procedimientos de GUI

Para crear un túnel IP mediante la interfaz gráfica de usuario:

Vaya a Sistema > Red > Túneles IPy agregue un nuevo túnel IP.

Para crear un túnel IPv6 mediante la interfaz gráfica de usuario:

Vaya a Sistema > Red > Túneles IP > Túneles IPv6y agregue un nuevo túnel IPv6.

Personalización de túneles IP a nivel mundial

Al especificar globalmente la dirección IP de origen, puede asignar una dirección IP de origen común en todos los túneles. Además, dado que la fragmentación requiere un uso intensivo de la CPU, puede especificar globalmente que el dispositivo Citrix ADC elimine cualquier paquete que requiera fragmentación. Como alternativa, si desea fragmentar todos los paquetes mientras no se alcance un valor umbral de CPU, puede especificar globalmente el valor de umbral de la CPU.

Procedimientos de la CLI

Para personalizar globalmente los túneles IP mediante la CLI:

En el símbolo del sistema, escriba:

-

set ipTunnelParam -srcIP <sourceIPAddress> -srcIPRoundRobin ( YES | NO )-dropFrag [**YES** | **NO**] -dropFragCpuThreshold <Positive integer>

-

show ipTunnelParam

Ejemplo:

> set iptunnelparam –srcIP 12.12.12.22 -dropFrag Yes –dropFragCpuThreshold 50

Done

> set iptunnelparam -srcIPRoundRobin YES -dropFrag Yes –dropFragCpuThreshold 50

Done

<!--NeedCopy-->

Para personalizar globalmente los túneles IPv6 mediante la CLI:

En el símbolo del sistema, escriba:

-

set ip6tunnelparam -srcIP <IPv6Address> -srcIPRoundRobin ( YES | NO )-dropFrag [**YES** | **NO**] -dropFragCpuThreshold <Positive integer>

-

show ip6tunnelparam

Procedimientos de GUI

Para personalizar globalmente los túneles IP mediante la interfaz gráfica de usuario:

Vaya a Sistema > Redy, en el grupo Configuración, haga clic en Configuración global del túnel IPv4.

- Vaya a Sistema > Redy, en el grupo Configuración, haga clic en Configuración global del túnel IPv6.

- En el cuadro de diálogo Configurar los parámetros globales del túnel IP, defina los parámetros.

Para personalizar globalmente los túneles IPv6 mediante la interfaz gráfica de usuario:

- Vaya a Sistema > Redy, en el grupo Configuración, haga clic en Configuración global del túnel IPv6.

- En el cuadro de diálogo Configurar los parámetros globales del túnel IP, defina los parámetros.

Opciones de carga útil GRE en un túnel IP GRE

Para un túnel IP GRE configurado, el dispositivo Citrix ADC encapsula todo el paquete de capa 2, incluidos el encabezado Ethernet y el encabezado de VLAN (etiqueta VLAN dot1q). Es posible que los túneles IP GRE entre los dispositivos Citrix ADC y algunos dispositivos de terceros no sean estables, ya que estos dispositivos de terceros no están programados para procesar algunos de los encabezados de paquetes de capa 2. Para configurar un túnel GRE IP estable entre un dispositivo Citrix ADC y un dispositivo de terceros, puede utilizar el parámetro GRE payload del conjunto de comandos GRE IP tunnel. La configuración de carga útil de GRE también se puede aplicar a un GRE con túnel IPSec.

Puede configurar el parámetro de carga útil del GRE para que realice una de las siguientes acciones antes de enviar el paquete a través del túnel GRE:

-

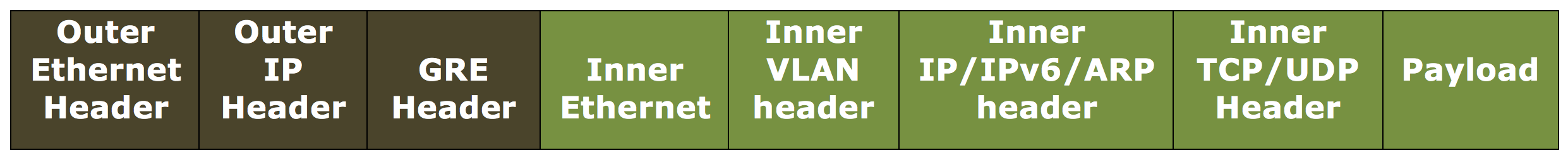

Ethernet con DOT1Q. Lleve el encabezado Ethernet y el encabezado de VLAN. Esta es la opción predeterminada. Para un túnel enlazado a un netbridge, el encabezado Ethernet interno y el encabezado de VLAN contienen información del ARP y la tabla de puentes del dispositivo Citrix ADC. Para un túnel configurado como el siguiente salto a una regla PBR, la dirección MAC de destino de Ethernet interno se establece en cero y el encabezado de la VLAN especifica la VLAN predeterminada. El paquete encapsulado (GRE) enviado desde el punto final del túnel Citrix ADC tiene el siguiente formato:

-

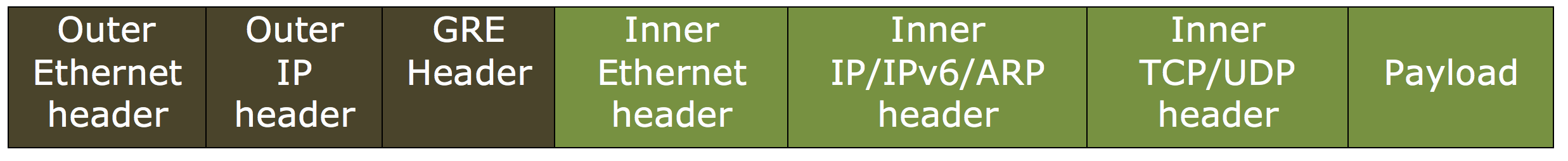

Ethernet. Lleve el encabezado Ethernet pero suelte el encabezado de VLAN. Como los paquetes no contienen ninguna información de VLAN en el túnel, para un túnel con esta configuración y enlazado a un netbridge, debe vincular una VLAN adecuada al netbridge para que, al recibir cualquier paquete en el túnel, Citrix ADC pueda reenviar estos paquetes a la VLAN especificada. Si el túnel está configurado como el siguiente salto en una regla de PBR, Citrix ADC enruta los paquetes que se reciben en el túnel. El paquete encapsulado (GRE) enviado desde el punto final del túnel Citrix ADC tiene el siguiente formato:

-

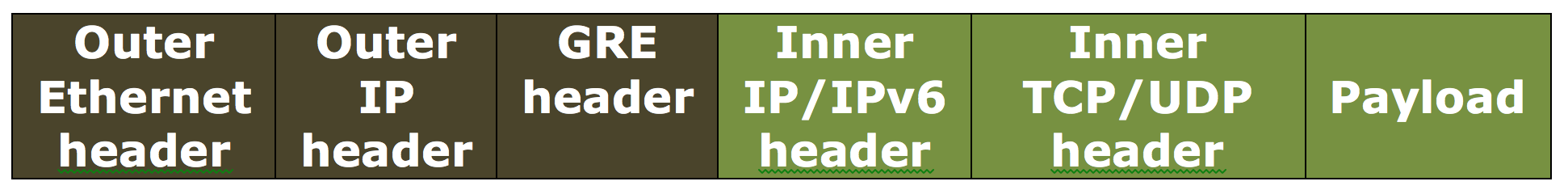

IP. Elimine el encabezado Ethernet y el encabezado de VLAN. Como los túneles con esta configuración no incluyen encabezados de capa 2, estos túneles no se pueden vincular a un netbridge, sino que se pueden configurar como el siguiente salto en una regla de PBR. El dispositivo de punto final del túnel homólogo al recibir el paquete lo consume o lo enruta. El paquete encapsulado (GRE) enviado desde el punto final del túnel Citrix ADC tiene el siguiente formato:

Para eliminar encabezados de capa 2 de paquetes en un túnel IP GRE mediante la CLI:

- add ipTunnel <name> <remote> <remoteSubnetMask> <local> [-**protocol** \<GRE> [-**vlan** \<positive_integer>]] [-**grepayload** \<grepayload>] [-**ipsecProfileName** \<string>]

- show iptunnel <tunnelname>

Ejemplo:

> add iptunnel IPTUNNEL-1 203.0.113.133 255.255.255.0 198.51.100.15 –protocol GRE –grepayload Ethernet -ipsecProfileName IPTUNNEL-IPSEC-1

Done

<!--NeedCopy-->

Tráfico IPv6 a través de túneles GRE IPV4

El dispositivo Citrix ADC admite la transferencia de tráfico IPv6 a través de un túnel GRE IPV4. Esta función se puede utilizar para habilitar la comunicación entre redes IPv6 aisladas sin actualizar la infraestructura IPv4 entre ellas.

Para configurar esta función, asocie una regla PBR6 al túnel GRE IPv4 configurado a través del cual desea que el Citrix ADC envíe y reciba tráfico IPv6. Los parámetros de dirección IPv6 de origen y dirección IPv6 de destino de la regla PBR6 especifican las redes IPv6 cuyo tráfico debe atravesar el túnel GRE IPv4.

Nota: Los túneles IPv4 de GRE que están configurados para transferir paquetes IPv6 no admiten el protocolo IPsec.

Para crear un túnel GRE IPv4 mediante la CLI:

En el símbolo del sistema, escriba:

- add ipTunnel <name> <remote> <remoteSubnetMask> <local> -protocol GRE

- show ipTunnel <name>

Para asociar una regla PBR6 a un túnel GRE IPv4 mediante la CLI:

- add ns pbr6 <pbrName> ALLOW -srcIPv6 <network-range> -dstIPv6 <network-range> -ipTunnel <tunnelName>

- mostrar pbr

Configuración de ejemplo

En la siguiente configuración de ejemplo, se crea el túnel IP GRE Tunnel-V6ONv4 con la dirección IP del extremo del túnel remoto 10.10.6.30 y la dirección IP del extremo del túnel local 10.10.5.30. A continuación, el túnel se une a pbr6 pBR6-v6onv4. El SRCiPV6 especifica la red IPv6 conectada al punto final local y DestIPv6 especifica la red IPv6 conectada al punto final remoto. Se permite que el tráfico de estas redes IPv6 atraviese el túnel GRE IPv4.

> add ipTunnel TUNNEL-V6onV4 10.10.6.30 255.255.255.255 10.10.5.30 -protocol GRE

-ipsecProfileName None

Done

> add ns pbr6 PBR6-V6onV4 ALLOW -srcIPv6 = 2001:0db8:1::1-2001:0db8:1::255 -destIPv6 =

1-2001:0db8:4::255 -ipTunnel TUNNEL-V6onV4

<!--NeedCopy-->

Enviar tráfico de respuesta a través de un túnel IP-IP

Puede configurar un dispositivo Citrix ADC para enviar tráfico de respuesta a través de un túnel IP-IP en lugar de redirigirlo a la fuente. De forma predeterminada, cuando el dispositivo recibe una solicitud de otro Citrix ADC o de un dispositivo de terceros a través de un túnel IP-IP, enruta el tráfico de respuesta en lugar de enviarlo a través del túnel. Puede utilizar rutas basadas en directivas (PBR) o habilitar el reenvío basado en MAC (MBF) para enviar la respuesta a través del túnel.

En una regla de PBR, especifique las subredes en ambos puntos finales cuyo tráfico debe atravesar el túnel. Defina también el siguiente salto como nombre del túnel. Cuando el tráfico de respuesta coincide con la regla PBR, el dispositivo Citrix ADC envía el tráfico a través del túnel.

Como alternativa, puede habilitar MBF para cumplir con este requisito, pero la funcionalidad se limita al tráfico para el que el dispositivo Citrix ADC almacena la información de la sesión (por ejemplo, el tráfico relacionado con el equilibrio de carga o las configuraciones de RNAT). El dispositivo utiliza la información de la sesión para enviar el tráfico de respuesta a través del túnel.

Procedimientos de la CLI

Para crear una regla PBR y asociarle el túnel IP-IP mediante la CLI:

En el símbolo del sistema, escriba:

- add ns pbr <pbr_name> ALLOW -srcIP = <local_subnet_range> -destIP = <remote_subnet_range> -ipTunnel <tunnel_name>

- apply ns pbrs

- show ns pbr <pbr_name>

Para habilitar el reenvío basado en MAC mediante la CLI:

En el símbolo del sistema, escriba:

- enable ns mode MBF

- show ns mode

Procedimientos de GUI

Para crear una regla PBR y asociarle el túnel IP-IP mediante la interfaz gráfica de usuario:

- Vaya a Sistema > Red > PBRs. En la ficha PBR, cree una regla PBR.

- Al crear el PBR, defina el siguiente tipo de salto en túnel IPy el nombre del túnel IP en el nombre del túnel IP-IP configurado.

Para habilitar el reenvío basado en MAC mediante la interfaz gráfica de usuario:

- Vaya a Sistema > Configuracióny, en Modos y funciones, haga clic en Configurar modos.

- En la página Configurar modos, selecciona Reenvío basado en MAC.

Ejemplo de configuración

Considere un ejemplo de un túnel IPIP, NS1-NS2-IPIP, que se configura entre dos dispositivos Citrix ADC NS1 y NS2.

De forma predeterminada, para cualquier solicitud que NS2 reciba a través del túnel, enruta el tráfico de respuesta a la fuente en lugar de enviarlo (a NS1) a través del túnel.

Puede configurar rutas basadas en directivas (PBR) o habilitar el reenvío basado en MAC (MBF) en NS2 para permitir que envíe la respuesta a través del túnel.

En el siguiente ejemplo de configuración en NS2, NS1-NS2-IPIP es un túnel de IPIP y NS1-NS2-IPIP-PBR es una regla de PBR. Para las solicitudes (con una dirección IP de origen interna en el rango 10.102.147.0-10.102.147.255 y una dirección IP de destino interna en el rango 10.102.147.0-10.102.147.255) recibidas por NS2 a través del túnel, NS2 envía la respuesta correspondiente a través del túnel (a NS1) en lugar de enrutarla al origen. La funcionalidad está limitada al tráfico que coincide con la regla PBR.

> add iptunnel NS1-NS2-IPIP 192.0.2.99 255.255.255.255 203.0.113.99–protocol IPIP

Done

> add pbr NS1-NS2-IPIP-PBR -srcIP 10.102.147.0-10.102.147.255 –destIP 10.20.1.0-10.20.1.255 –ipTunnel NS1-NS2-IPIP

Done

> apply pbrs

Done

<!--NeedCopy-->

Alternativamente, MBF se puede habilitar en NS2. La funcionalidad se limita al tráfico para el que NS2 almacena información de sesión (por ejemplo, tráfico relacionado con el equilibrio de carga o configuraciones RNAT).

> enable ns mode MBF

Done

<!--NeedCopy-->