Dispositivos FIPS MPX 14000

Importante:

La plataforma FIPS MPX 9700/10500/12500/15500 ha llegado al final de su vida útil.

Los pasos de configuración para los dispositivos FIPS NetScaler MPX 14000 y NetScaler MPX 9700/10500/12500/15500 son diferentes. Los dispositivos FIPS MPX 14000 no utilizan firmware v2.2. Una clave FIPS creada en el módulo de seguridad de hardware (HSM) de la plataforma MPX 9700 no se puede transferir al HSM de la plataforma MPX 14000. Tampoco se admite el revés. Sin embargo, si ha importado una clave RSA como clave FIPS, puede copiar la clave RSA en la plataforma MPX 14000. A continuación, importarlo como clave FIPS. Solo se admiten claves de 2048 bits y 3072 bits.

Las versiones de firmware enumeradas en “Citrix ADC versión 12.1-FIPS” y “Citrix ADC versión 12.1-ndcpp” en la página de descargas de Citrix ADC no son compatibles con las plataformas MPX 14000 FIPS o SDX 14000 FIPS. Estas plataformas pueden usar otras versiones más recientes del firmware de Citrix ADC disponibles en la página de descargas.

Un dispositivo FIPS está equipado con un módulo criptográfico a prueba de manipulaciones (a prueba de manipulaciones), Cavium CNN3560-NFBE-G, diseñado para cumplir con las especificaciones FIPS 140-2 Nivel 3 (de la versión 12.0 versión 56.x). Los parámetros de seguridad críticos (CSP), principalmente la clave privada del servidor, se almacenan y generan de forma segura dentro del módulo criptográfico, también denominado HSM. Nunca se accede a los CSP fuera de los límites del HSM. Solo el superusuario (nsroot) puede realizar operaciones con las claves almacenadas en el HSM.

Antes de configurar un dispositivo FIPS, debe comprobar el estado de la tarjeta FIPS y, a continuación, inicializarla. Cree una clave FIPS y un certificado de servidor, y agregue cualquier configuración SSL adicional.

Para obtener información sobre los cifrados FIPS compatibles, consulte Algoritmos y cifrados aprobados por FIPS.

Para obtener información sobre la configuración de dispositivos FIPS en una configuración de alta disponibilidad, consulte Configurar FIPS en dispositivos de una configuración de alta disponibilidad.

Limitaciones

- La renegociación SSL mediante el protocolo SSLv3 no se admite en el back-end de un dispositivo MPX FIPS.

- Las claves de 1024 bits y 4096 bits y el valor exponente de 3 no son compatibles.

- No se admite el certificado de servidor de 4096 bits.

- No se admite el certificado de cliente de 4096 bits (si la autenticación de cliente está habilitada en el servidor back-end).

Configurar el HSM

Antes de configurar el HSM en un dispositivo FIPS MPX 14000, compruebe el estado de la tarjeta FIPS para comprobar que el controlador se ha cargado correctamente. A continuación, inicialice la tarjeta.

En el símbolo del sistema, escriba:

show fips

FIPS Card is not configured

<!--NeedCopy-->

El mensaje “ERROR: No se permite el funcionamiento, no se permite ninguna tarjeta FIPS presente en el sistema” si el controlador no se ha cargado correctamente.

Inicializar la tarjeta FIPS

El dispositivo debe reiniciarse tres veces para que la tarjeta FIPS se inicialice correctamente.

Importante

- Compruebe que el directorio

/nsconfig/fipsse haya creado correctamente en el dispositivo.- No guarde la configuración antes de reiniciar el dispositivo por tercera vez.

Realice los siguientes pasos para inicializar la tarjeta FIPS:

- Reinicie la tarjeta FIPS (

reset fips). - Reinicie el dispositivo (

reboot). -

Establezca la contraseña del oficial de seguridad para las particiones 0 y 1, y la contraseña de usuario para la partición (

set fips -initHSM Level-2 <soPassword> <oldsoPassword> <userPassword> -hsmLabel NSFIPS).)Note: The set or reset command takes more than 60 seconds to run.

- Guarde la configuración (

saveconfig). - Compruebe que la clave cifrada con contraseña para la partición principal (master_pek.key) se haya creado en el directorio

/nsconfig/fips/. - Reinicie el dispositivo (

reboot). - Compruebe que la clave cifrada con contraseña para la partición predeterminada (default_pek.key) se haya creado en el directorio

/nsconfig/fips/. - Reinicie el dispositivo (

reboot). - Compruebe que la tarjeta FIPS esté UP (

show fips).

Inicializar la tarjeta FIPS mediante la CLI

El comando set fips inicializa el módulo de seguridad de hardware (HSM) de la tarjeta FIPS y establece una nueva contraseña de responsable de seguridad y contraseña de usuario.

Precaución: Este comando borra todos los datos de la tarjeta FIPS. Se le preguntará antes de continuar con la ejecución del comando. Es necesario reiniciar antes y después de ejecutar este comando para que se apliquen los cambios. Guarde la configuración después de ejecutar este comando y antes de reiniciar el dispositivo.

En el símbolo del sistema, escriba los comandos siguientes:

reset fips

reboot

set fips -initHSM Level-2 so12345 so12345 user123 -hsmLabel NSFIPS

This command will erase all data on the FIPS card. You must save the configuration (saveconfig) after executing this command. Do you want to continue?(Y/N)y

<!--NeedCopy-->

Nota: Aparece el siguiente mensaje al ejecutar el set fips comando:

This command will erase all data on the FIPS card. You must save the configuration (saveconfig) after executing this command. [Note: On MPX/SDX 14xxx FIPS platform, the FIPS security is at Level-3 by default, and the -initHSM Level-2 option is internally converted to Level-3] Do you want to continue?(Y/N)y

saveconfig

reboot

reboot

show fips

FIPS HSM Info:

HSM Label : NetScaler FIPS

Initialization : FIPS-140-2 Level-3

HSM Serial Number : 3.1G1836-ICM000136

HSM State : 2

HSM Model : NITROX-III CNN35XX-NFBE

Hardware Version : 0.0-G

Firmware Version : 1.0

Firmware Build : NFBE-FW-1.0-48

Max FIPS Key Memory : 102235

Free FIPS Key Memory : 102231

Total SRAM Memory : 557396

Free SRAM Memory : 262780

Total Crypto Cores : 63

Enabled Crypto Cores : 63

<!--NeedCopy-->

Crear una clave FIPS

Puede crear una clave FIPS en el dispositivo MPX 14000 FIPS o importar una clave FIPS existente al dispositivo. El dispositivo FIPS MPX 14000 admite únicamente claves de 2048 bits y 3072 bits y un valor exponente de F4 (cuyo valor es 65537). En el caso de las claves PEM, no es necesario un exponente. Compruebe que la clave FIPS se ha creado correctamente. Cree una solicitud de firma de certificado y un certificado de servidor. Por último, agregue el par de claves de certificado a su dispositivo.

Especifique el tipo de clave (RSA o ECDSA). Para las claves ECDSA, especifique solo la curva. Se admite la creación de claves ECDSA con la curva P_256 y P_384.

Nota:

No se admiten claves de 1024 bits y 4096 bits ni un valor exponente de 3.

Crear una clave FIPS mediante la CLI

En el símbolo del sistema, escriba:

create ssl fipsKey <fipsKeyName> -keytype ( RSA | ECDSA ) [-exponent ( 3 | F4 )] [-modulus <positive_integer>] [-curve ( P_256 | P_384 )]

<!--NeedCopy-->

Ejemplo 1:

create fipsKey f1 -keytype RSA -modulus 2048 -exponent F4

show ssl fipskey f1

FIPS Key Name: f1 Key Type: RSA Modulus: 2048 Public Exponent: F4 (Hex: 0x10001)

<!--NeedCopy-->

Ejemplo 2:

> create fipskey f2 -keytype ECDSA -curve P_256

> sh fipskey f2

FIPS Key Name: f2 Key Type: ECDSA Curve: P_256

<!--NeedCopy-->

Cree una clave FIPS mediante la interfaz gráfica de usuario

- Vaya a Administración del tráfico > SSL > FIPS.

- En el panel de detalles, en la ficha Claves FIPS, haga clic en Agregar.

-

En el cuadro de diálogo Crear clave FIPS, especifique los valores de los siguientes parámetros:

- Nombre de clave FIPS*: FIPSkeyName

- Módulo*: módulo

- Exponent*: exponente

*Un parámetro requerido

- Haga clic en Crear y, a continuación, en Cerrar.

- En la ficha Claves FIPS, compruebe que la configuración mostrada para la clave FIPS creada sea correcta.

Importación de una clave FIPS

Para utilizar una clave FIPS existente con el dispositivo FIPS, debe transferir la clave FIPS desde el disco duro del dispositivo a su HSM.

Nota: Para evitar errores al importar una clave FIPS, asegúrese de que el nombre de la clave importada sea el mismo que el nombre de la clave original cuando se creó.

Importar una clave FIPS mediante la CLI

En el símbolo del sistema, escriba:

import ssl fipsKey <fipsKeyName> -key <string> [-inform <inform>] [-wrapKeyName <string>] [-iv<string>] -exponent F4 ]

<!--NeedCopy-->

Ejemplo:

import fipskey Key-FIPS-2 -key Key-FIPS-2.key -inform SIM -exponent F4

import fipskey Key-FIPS-2 -key Key-FIPS-2.key -inform PEM

<!--NeedCopy-->

Compruebe que la clave FIPS se ha creado o importado correctamente ejecutando el comando show fipskey.

show fipskey

1) FIPS Key Name: Key-FIPS-2

<!--NeedCopy-->

Importar una clave FIPS mediante la interfaz gráfica de usuario

-

Vaya a Administración del tráfico > SSL > FIPS.

-

En el panel de detalles, en la ficha Claves FIPS, haga clic en Importar.

-

En el cuadro de diálogo Importar como clave FIPS, seleccione el archivo de claves FIPS y defina los valores para los siguientes parámetros:

- Nombre de clave FIPS*

- Nombre de archivo clave*: para colocar el archivo en una ubicación distinta de la predeterminada, especifique la ruta completa o haga clic en Examinar y navegue hasta una ubicación.

- Exponente*

*Un parámetro requerido

-

Haga clic en Import y, luego, en Close.

-

En la ficha Claves FIPS, compruebe que la configuración mostrada para la clave FIPS importada sea correcta.

Exportar una clave FIPS

Citrix recomienda crear una copia de seguridad de cualquier clave creada en FIPS HSM. Si se elimina una clave del HSM, no se puede volver a crear la misma clave y todos los certificados asociados se vuelven inútiles.

Además de exportar una clave como copia de seguridad, es posible que deba exportar una clave para transferirla a otro dispositivo.

El procedimiento siguiente proporciona instrucciones sobre cómo exportar una clave FIPS a la carpeta /nsconfig/ssl de CompactFlash del dispositivo y proteger la clave exportada mediante un método de cifrado de clave asimétrica segura.

Exportación de una clave FIPS mediante la CLI

En el símbolo del sistema, escriba:

export ssl fipsKey <fipsKeyName> -key <string>

<!--NeedCopy-->

Ejemplo:

export fipskey Key-FIPS-1 -key Key-FIPS-1.key

<!--NeedCopy-->

Exportación de una clave FIPS mediante la interfaz gráfica de usuario

-

Vaya a Administración del tráfico > SSL > FIPS.

-

En el panel de detalles, en la ficha Claves FIPS, haga clic en Exportar.

-

En el cuadro de diálogo Exportar clave FIPS a un archivo, especifique los valores de los siguientes parámetros:

- Nombre de clave FIPS*: FIPSkeyName

- Nombre de archivo*: clave (Para colocar el archivo en una ubicación distinta a la predeterminada, puede especificar la ruta completa o hacer clic en el botón Examinar y desplazarse hasta una ubicación).

*Un parámetro requerido

-

Haga clic en Exportar y, a continuación, en Cerrar.

Importar una clave externa

Puede transferir claves FIPS creadas dentro del HSM del dispositivo Citrix ADC. También puede transferir claves privadas externas (como claves creadas en un dispositivo Citrix ADC, Apache o IIS estándar) a un dispositivo Citrix ADC FIPS. Las claves externas se crean fuera del HSM mediante una herramienta como OpenSSL. Antes de importar una clave externa en el HSM, cópiela en la unidad flash del dispositivo en /nsconfig/ssl.

En los dispositivos FIPS MPX 14000, el parámetro -exponent del comando import ssl fipskey no es necesario al importar una clave externa. El exponente público correcto se detecta automáticamente cuando se importa la clave y se ignora el valor del parámetro -exponent.

El dispositivo Citrix ADC FIPS no admite claves externas con un exponente público distinto de 3 o F4.

No necesita una clave de envoltura en los dispositivos FIPS MPX 14000.

No se puede importar una clave FIPS externa cifrada directamente a un dispositivo FIPS MPX 14000. Para importar la clave, primero debe descifrar la clave y luego importarla. Para descifrar la clave, en el símbolo del shell, escriba:

openssl rsa -in <EncryptedKey.key> > <DecryptedKey.out>

<!--NeedCopy-->

Nota: Si importa una clave RSA como clave FIPS, Citrix recomienda eliminar la clave RSA del dispositivo por motivos de seguridad.

Importar una clave externa como clave FIPS mediante la CLI

- Copie la clave externa en la unidad flash del dispositivo.

-

Si la clave está en formato.pfx, primero debe convertirla al formato PEM. En el símbolo del sistema, escriba:

convert ssl pkcs12 <output file> -import -pkcs12File <input .pfx file name> -password <password> <!--NeedCopy--> -

En el símbolo del sistema, escriba los siguientes comandos para importar la clave externa como clave FIPS y compruebe la configuración:

import ssl fipsKey <fipsKeyName> -key <string> -informPEM show ssl fipskey<fipsKeyName> <!--NeedCopy-->

Ejemplo:

convert ssl pkcs12 iis.pem -password 123456 -import -pkcs12File iis.pfx

import fipskey Key-FIPS-2 -key iis.pem -inform PEM

show ssl fipskey key-FIPS-2

FIPS Key Name: Key-FIPS-2 Modulus: 0 Public Exponent: F4 (Hex value 0x10001)

<!--NeedCopy-->

Importar una clave externa como clave FIPS mediante la GUI

-

Si la clave está en formato.pfx, primero debe convertirla al formato PEM.

- Vaya a Administración del tráfico > SSL.

- En el panel de detalles, en Herramientas, haga clic en Importar PKCS #12.

- En el cuadro de diálogo Importar archivo PKCS12, defina los siguientes parámetros:

- Nombre del archivo de salida*

- Nombre de archivo PKCS12*: especifique el nombre de archivo.pfx.

- Importar contraseña*

- Formato de codificación *Un parámetro obligatorio

-

Vaya a Administración del tráfico > SSL > FIPS.

-

En el panel de detalles, en la ficha Claves FIPS, haga clic en Importar.

-

En el cuadro de diálogo Importar como clave FIPS, seleccione el archivo PEM y defina los valores para los siguientes parámetros:

- Nombre de clave FIPS*

- Nombre del archivo de clave*: para colocar el archivo en una ubicación distinta a la predeterminada, puede especificar la ruta completa o hacer clic en Examinar y desplazarse hasta una ubicación.

*Un parámetro requerido

-

Haga clic en Import y, luego, en Close.

-

En la ficha Claves FIPS, compruebe que la configuración mostrada para la clave FIPS importada sea correcta.

Configurar FIPS en dispositivos en una configuración de alta disponibilidad

Puede configurar dos dispositivos en un par HA como dispositivos FIPS.

Requisitos previos

- El módulo de seguridad de hardware (HSM) debe configurarse en ambos dispositivos. Para obtener más información, consulte Configurar el HSM.

- Cuando utilice la GUI, asegúrese de que los dispositivos ya están en una configuración de alta disponibilidad. Para obtener más información sobre cómo configurar una configuración de alta disponibilidad, consulte Alta disponibilidad.

Nota:

Citrix recomienda utilizar la utilidad de configuración (GUI) para este procedimiento. Si utiliza la línea de comandos (CLI), asegúrese de seguir cuidadosamente los pasos enumerados en el procedimiento. Cambiar el orden de los pasos o especificar un archivo de entrada incorrecto puede provocar una incoherencia que requiera reiniciar el dispositivo. Además, si utiliza la CLI, el comando

create ssl fipskeyno se propaga al nodo secundario. Cuando ejecuta el comando con los mismos valores de entrada para el tamaño del módulo y el exponente en dos dispositivos FIPS diferentes, las claves generadas no son las mismas. Cree la clave FIPS en uno de los nodos y, a continuación, transfiérala al otro nodo. Sin embargo, si utiliza la utilidad de configuración para configurar dispositivos FIPS en una configuración de alta disponibilidad, la clave FIPS que cree se transfiere automáticamente al nodo secundario. El proceso de administración y transferencia de las claves FIPS se conoce como gestión segura de la información (SIM).

Importante: La configuración de alta disponibilidad debe completarse en seis minutos. Si el procedimiento falla en algún paso, haga lo siguiente:

- Reinicie el dispositivo o espere 10 minutos.

- Elimine todos los archivos creados por el procedimiento.

- Repita el procedimiento de configuración de HA.

No vuelva a utilizar los nombres de archivo existentes.

En el procedimiento siguiente, el dispositivo A es el nodo principal y el dispositivo B es el nodo secundario.

Configurar FIPS en dispositivos en una configuración de alta disponibilidad mediante la CLI

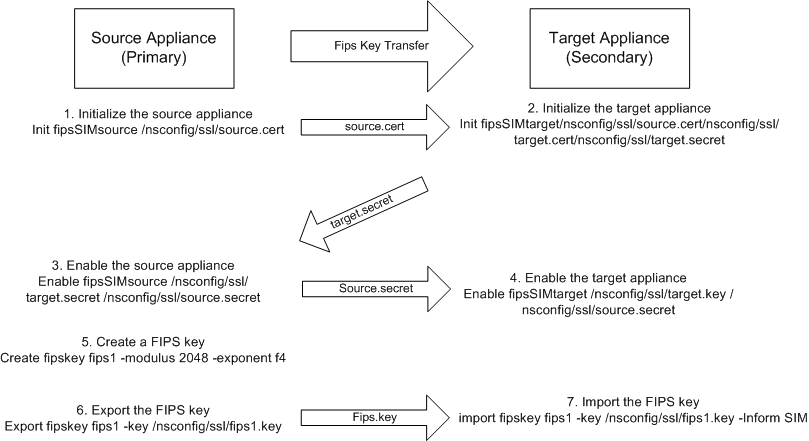

El siguiente diagrama resume el proceso de transferencia en la CLI.

Ilustración 1. Transferir el resumen de claves FIPS

-

En el dispositivo A, abra una conexión SSH al dispositivo mediante un cliente SSH, como PuTTY.

-

Inicie sesión en el dispositivo con las credenciales de administrador.

-

Inicialice el dispositivo A como dispositivo de origen. En el símbolo del sistema, escriba:

init ssl fipsSIMsource <certFile> <!--NeedCopy-->Ejemplo:

init fipsSIMsource /nsconfig/ssl/nodeA.cert -

Copie este archivo

<certFile>en el dispositivo B, en la carpeta /nconfig/ssl.Ejemplo:

scp /nsconfig/ssl/nodeA.cert nsroot@198.51.100.10:/nsconfig/ssl -

En el dispositivo B, abra una conexión SSH con el dispositivo a través de un cliente SSH, como PuTTY.

-

Inicie sesión en el dispositivo con las credenciales de administrador.

-

Inicialice el dispositivo B como dispositivo de destino. En el símbolo del sistema, escriba:

init ssl fipsSIMtarget <certFile> <keyVector> <targetSecret> <!--NeedCopy-->Ejemplo:

init fipsSIMtarget /nsconfig/ssl/nodeA.cert /nsconfig/ssl/nodeB.key /nsconfig/ssl/nodeB.secret -

Copie este archivo

<targetSecret>en el dispositivo A.Ejemplo:

scp /nsconfig/ssl/fipslbdal0801b.secret nsroot@198.51.100.20:/nsconfig/ssl -

En el dispositivo A, habilite el dispositivo A como dispositivo de origen. En el símbolo del sistema, escriba:

enable ssl fipsSIMSource <targetSecret> <sourceSecret> <!--NeedCopy-->Ejemplo:

enable fipsSIMsource /nsconfig/ssl/nodeB.secret /nsconfig/ssl/nodeA.secret -

Copie este archivo

<sourceSecret>en el dispositivo B.Ejemplo:

scp /nsconfig/ssl/fipslbdal0801b.secret nsroot@198.51.100.10:/nsconfig/ssl -

En el dispositivo B, habilite el dispositivo B como dispositivo de destino. En el símbolo del sistema, escriba:

enable ssl fipsSIMtarget <keyVector> <sourceSecret> <!--NeedCopy-->Ejemplo:

enable fipsSIMtarget /nsconfig/ssl/nodeB.key /nsconfig/ssl/nodeA.secret -

En el dispositivo A, cree una clave FIPS, tal como se describe en Crear una clave FIPS.

-

Exporte la clave FIPS al disco duro del dispositivo, tal como se describe en Exportar una clave FIPS.

-

Copie la clave FIPS en el disco duro del dispositivo secundario mediante una utilidad de transferencia segura de archivos, como SCP.

-

En el dispositivo B, importe la clave FIPS del disco duro al HSM del dispositivo, tal como se describe en Importar una clave FIPS.

Configurar FIPS en dispositivos en una configuración de alta disponibilidad mediante la GUI

- En el dispositivo que se configurará como dispositivo de origen (principal), vaya a Administración del tráfico > SSL > FIPS.

- En el panel de detalles, en la ficha Información FIPS, haga clic en Habilitar SIM.

- En el cuadro de diálogo Habilitar SIM para par HA, en el cuadro de texto Nombre de archivo de certificado, escriba el nombre del archivo. El nombre del archivo debe contener la ruta de acceso a la ubicación en la que se debe almacenar el certificado FIPS en el dispositivo de origen.

- En el cuadro de texto Nombre de archivo vectorial clave, escriba el nombre del archivo. El nombre de archivo debe contener la ruta de acceso a la ubicación en la que se debe almacenar el vector de clave FIPS en el dispositivo de origen.

- En el cuadro de texto Nombre de archivo secreto de destino, escriba la ubicación para almacenar los datos secretos en el dispositivo de destino.

- En el cuadro de texto Nombre de archivo secreto de origen, escriba la ubicación para almacenar los datos secretos en el dispositivo de origen.

- En Credencial de inicio de sesión del sistema secundario, introduzca los valores de Nombre de usuario y Contraseña.

- Haga clic en OK. Los dispositivos FIPS ahora están configurados en modo HA.

Nota: Después de configurar los dispositivos en HA, cree una clave FIPS, tal como se describe en Crear una clave FIPS. La clave FIPS se transfiere automáticamente del dispositivo primario al secundario.

Crear una solicitud de firma de certificado mediante la CLI

En el símbolo del sistema, escriba:

create ssl certReq <reqFile> (-keyFile <input_filename> | -fipsKeyName <string>) [-keyform ( DER | PEM ) {-PEMPassPhrase }] -countryName <string> -stateName <string> -organizationName<string> [-organizationUnitName <string>] [-localityName <string>] [-commonName <string>] [-emailAddress <string>] {-challengePassword } [-companyName <string>] [-digestMethod ( SHA1 | SHA256 )]

<!--NeedCopy-->

Ejemplo:

>create certreq f1.req –fipsKeyName f1 -countryName US -stateName CA -organizationName Citrix -companyName Citrix -commonName ctx -emailAddress test@example.com

<!--NeedCopy-->

Crear un certificado de servidor mediante la CLI

En el símbolo del sistema, escriba:

create ssl cert <certFile> <reqFile> <certType> [-keyFile <input_filename>] [-keyform ( DER | PEM ) {-PEMPassPhrase }] [-days <positive_integer>] [-certForm ( DER | PEM )] [-CAcert <input_filename>] [-CAcertForm ( DER | PEM )] [-CAkey <input_filename>][-CAkeyForm ( DER | PEM )] [-CAserial <output_filename>]

<!--NeedCopy-->

Ejemplo:

create cert f1.cert f1.req SRVR_CERT -CAcert ns-root.cert -CAkey ns-root.key -CAserial ns-root.srl -days 1000

<!--NeedCopy-->

En el ejemplo anterior se crea un certificado de servidor mediante una CA raíz local del dispositivo.

Agregar un par de claves de certificado mediante la CLI

En el símbolo del sistema, escriba:

add ssl certKey <certkeyName> (-cert <string> [-password]) [-key <string> | -fipsKey <string> | -hsmKey <string>] [-inform <inform>][-expiryMonitor ( ENABLED | DISABLED ) [-notificationPeriod <positive_integer>]] [-bundle ( YES | NO )]

<!--NeedCopy-->

Ejemplo:

add certkey cert1 -cert f1.cert -fipsKey f1

<!--NeedCopy-->

Después de crear la clave FIPS y el certificado de servidor, puede agregar la configuración SSL genérica. Habilite las funciones necesarias para su implementación. Agregue servidores, servicios y servidores virtuales SSL. Enlazar el par de claves de certificado y el servicio al servidor virtual SSL. Guarde la configuración.

enable ns feature SSL LB

add server s1 10.217.2.5

add service sr1 s1 HTTP 80

add lb vserver v1 SSL 10.217.2.172 443

bind ssl vserver v1 –certkeyName cert1

bind lb vserver v1 sr1

saveconfig

<!--NeedCopy-->

Ya se ha completado la configuración básica de su dispositivo MPX 14000 FIPS.

Para obtener información sobre cómo configurar HTTPS seguro, haga clic en Configurar FIPS.

Para obtener información sobre cómo configurar RPC seguro, haga clic en Configurar FIPS por primera vez.

Actualizar la licencia en un dispositivo MPX 14000 FIPS

Cualquier actualización de la licencia en esta plataforma requiere dos reinicios.

- Actualiza la licencia en la carpeta

/nsconfig/license. - Reinicie el dispositivo.

- Inicie sesión en el dispositivo.

- Reinicie el dispositivo de nuevo. Nota: No agregue nuevos comandos, guarde la configuración ni compruebe el estado del sistema antes del segundo reinicio.

- Inicie sesión en el dispositivo y asegúrese de que FIPS se inicializa mediante la ejecución del comando

show ssl fips.

Compatibilidad con el modo FIPS híbrido en las plataformas FIPS MPX 14000 y SDX 14000 FIPS

Nota:

Esta función solo es compatible con la nueva plataforma FIPS MPX/SDX 14000 que contiene una tarjeta FIPS principal y una o más tarjetas secundarias. No es compatible con una plataforma VPX ni en una plataforma que contenga solo un tipo de tarjeta de hardware.

En una plataforma FIPS, el cifrado y el descifrado asimétricos y simétricos se realizan en la tarjeta FIPS por motivos de seguridad. Sin embargo, puede realizar parte de esta actividad (asimétrica) en una tarjeta FIPS y descargar el cifrado y descifrado masivo (simétrico) a otra tarjeta sin comprometer la seguridad de sus claves.

La nueva plataforma FIPS MPX/SDX 14000 contiene una tarjeta principal y una o más tarjetas secundarias. Si habilita el modo FIPS híbrido, los comandos de descifrado secreto pre-master se ejecutan en la tarjeta principal porque la clave privada se almacena en esta tarjeta. Sin embargo, el cifrado y el descifrado masivos se descargan en la tarjeta secundaria. Esta descarga aumenta significativamente el rendimiento del cifrado masivo en una plataforma FIPS MPX/SDX 14000 en comparación con el modo FIPS no híbrido y la plataforma FIPS MPX 9700/10500/12500/15000 existente. Habilitar el modo FIPS híbrido también mejora la transacción SSL por segundo en esta plataforma.

Notas:

El modo FIPS híbrido está inhabilitado de forma predeterminada para cumplir con los estrictos requisitos de certificación, en los que todo el cálculo criptográfico debe realizarse dentro de un módulo certificado FIPS. Habilite el modo híbrido para descargar el cifrado y el descifrado masivos a la tarjeta secundaria.

En una plataforma FIPS SDX 14000, primero debe asignar un chip SSL a la instancia VPX antes de habilitar el modo híbrido.

Habilitar el modo FIPS híbrido mediante la CLI

En el símbolo del sistema, escriba:

set SSL parameter -hybridFIPSMode {ENABLED|DISABLED}

Arguments

hybridFIPSMode

When this mode is enabled, system will use additional crypto hardware to accelerate symmetric crypto operations.

Possible values: ENABLED, DISABLED

Default value: DISABLED

<!--NeedCopy-->

Ejemplo:

set SSL parameter -hybridFIPSMode ENABLED

show SSL parameter

Advanced SSL Parameters

-----------------------

. . . . . . . . . . . .

Hybrid FIPS Mode : ENABLED

. . . . . . . . . . . .

<!--NeedCopy-->

Habilitar el modo FIPS híbrido mediante la interfaz gráfica de usuario

- Vaya a Administración del tráfico > SSL.

- En el panel de detalles, en Configuración, haga clic en Cambiar la configuración avanzada de SSL.

- En el cuadro de diálogo Cambiar configuración SSL avanzada, seleccione Modo FIPS híbrido.

Limitaciones:

-

No se admite la renegociación.

-

El comando

stat ssl parameterde una plataforma SDX 14000 no muestra el porcentaje de utilización de la tarjeta secundaria correcto. Siempre muestra un 0,00% de utilización.

stat ssl

SSL Summary

# SSL cards present 1

# SSL cards UP 1

# Secondary SSL cards present 4

# Secondary SSL cards UP 4

SSL engine status 1

SSL sessions (Rate) 963

Secondary card utilization (%) 0.00

<!--NeedCopy-->

En este artículo

- Limitaciones

- Configurar el HSM

- Crear una clave FIPS

- Importación de una clave FIPS

- Exportar una clave FIPS

- Configurar FIPS en dispositivos en una configuración de alta disponibilidad

- Requisitos previos

- Crear una solicitud de firma de certificado mediante la CLI

- Crear un certificado de servidor mediante la CLI

- Agregar un par de claves de certificado mediante la CLI

- Actualizar la licencia en un dispositivo MPX 14000 FIPS

- Compatibilidad con el modo FIPS híbrido en las plataformas FIPS MPX 14000 y SDX 14000 FIPS