Configuración o modificación de un objeto de firmas

Puede configurar un objeto de firmas después de crearlo o modificar un objeto de firmas existente para habilitar o inhabilitar categorías de firmas o firmas específicas, y configurar la forma en que el Web App Firewall responde cuando una firma coincide con una conexión.

Para configurar o modificar un objeto de firmas

-

Vaya a Seguridad > NetScaler Web App Firewall > Firmas.

-

En el panel de detalles, seleccione el objeto de firmas que desee configurar y, a continuación, haga clic en Abrir.

-

En el cuadro de diálogo Modificar objeto de firmas, defina las opciones Mostrar criterios de filtro a la izquierda para mostrar los elementos de filtro que desea configurar.

Al modificar estas opciones, los resultados que ha solicitado se muestran en la ventana Resultados filtrados de la derecha.

- Para mostrar solo las categorías de firmas seleccionadas, active o desactive las casillas correspondientes de la categoría de firma. A partir de la versión 13.1, compilación 48.x, puede utilizar CVE en el panel izquierdo para ver las vulnerabilidades publicadas para el año seleccionado. Las categorías de firmas son:

Nombre Tipo de ataque contra el que protege esta firma CGI Guiones CGI. Incluye scripts de shell de Perl y UNIX. cliente Navegadores y otros clientes. fusión fría sitios web que utilizan el servidor de aplicaciones ColdFusion de Adobe Systems. portada sitios web que utilizan el servidor FrontPage de Microsoft. is sitios web que utilizan el servidor de información de Internet (IIS) de Microsoft. miscelánea Ataques varios. php sitios web que usan PHP web activa sitios web que contienen controles ActiveX. puntales en forma de telaraña sitios web que contienen puntales de Apache, que son applets basados en java-ee. CVE Muestra los CVEs publicados para el año seleccionado. - Para mostrar solo las firmas que tengan activadas acciones de verificación específicas, active la casilla ACTIVADA para cada una de esas acciones, desactive las casillas ACTIVADAS para las demás acciones y desactive todas las casillas de verificación DESACTIVADAS. Para mostrar solo las firmas que tengan una acción de verificación específica desactivada, active sus respectivas casillas de verificación DESACTIVADAS y desactive todas las casillas ACTIVADAS. Para mostrar las firmas independientemente de si tienen una acción de verificación habilitada o inhabilitada, active o desactive las casillas de verificación ACTIVADA y DESACTIVADA de esa acción. Las acciones de comprobación son:

Criterio Descripción Habilitado La firma está habilitada. El Web App Firewall solo comprueba las firmas que estén habilitadas cuando procesa el tráfico. Bloquear Las conexiones que coinciden con esta firma están bloqueadas. Registro Se genera una entrada de registro para cualquier conexión que coincida con esta firma. Estadísticas El Web App Firewall incluye cualquier conexión que coincida con esta firma en las estadísticas que genera para esa comprobación. - Para filtrar aún más los detalles que se muestran en la ventana de resultados, utilice la barra de búsqueda situada encima de la ventana de resultados y lleve a cabo los siguientes pasos:

- Seleccione las propiedades que desea filtrar en la barra de búsqueda.

- Escriba el valor y pulse el botón Enter. Filtra aún más el contenido que ya se muestra en la ventana de resultados y muestra los detalles en función del valor introducido.

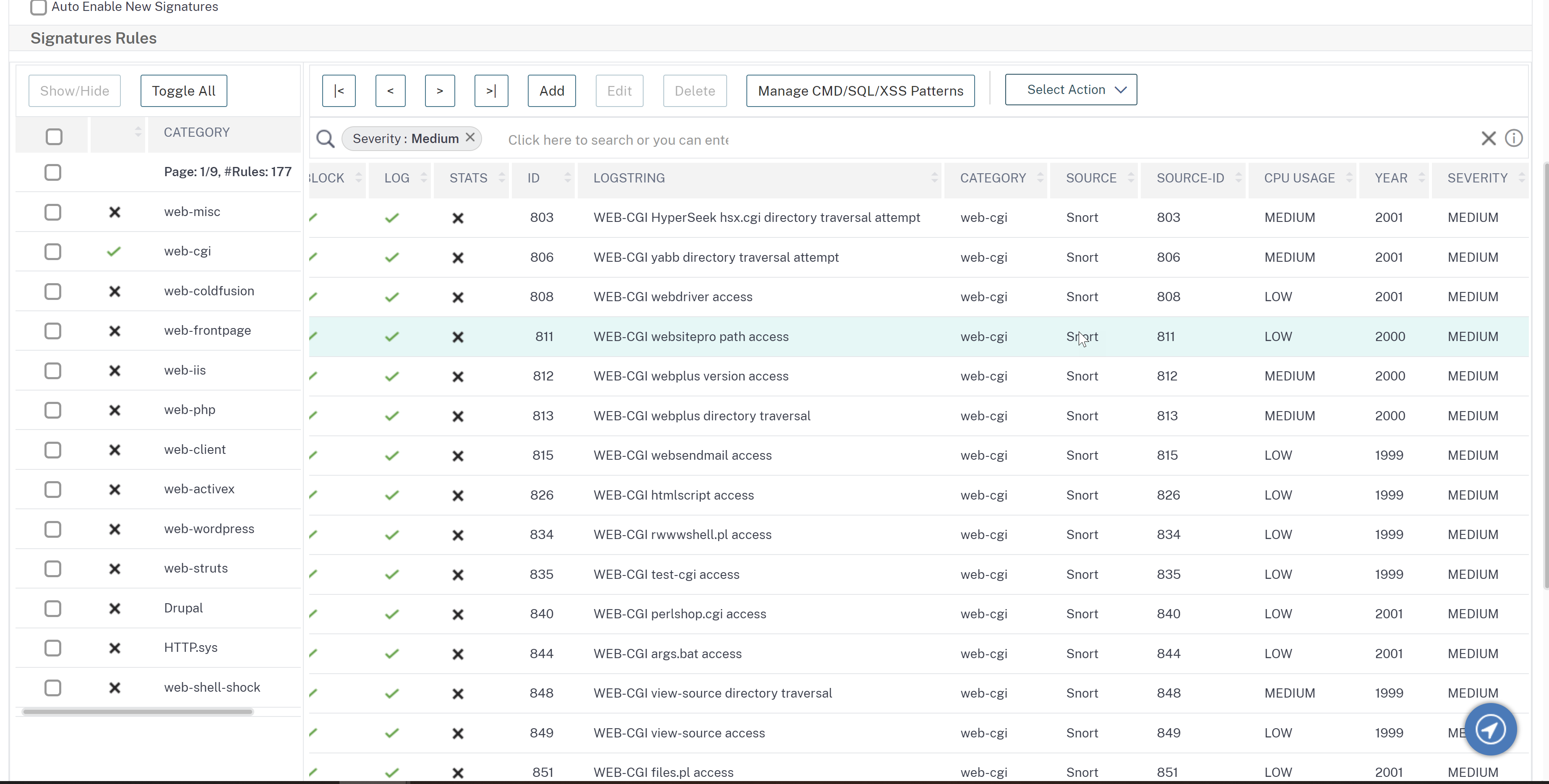

Ejemplo: En la siguiente imagen, se selecciona Web-CGI como categoría en las opciones de criterios de filtro de visualización de la izquierda. Los detalles de la firma Web-CGI aparecen en la ventana de resultados de la derecha. Para filtrar aún más los detalles en función de la gravedad, en la barra de búsqueda, se selecciona la gravedad como propiedad y se introduce el medio como un valor. La firma Web-CGI de gravedad media aparece en la ventana de resultados.

- Para restablecer todos los criterios del filtro de visualización a la configuración predeterminada y mostrar todas las firmas, haga clic en Mostrar todo.

Nota:

El número de elementos que aparecen en la ventana de resultados filtrados es 20. La paginación está disponible encima de las opciones de criterios de filtro de visualización de la izquierda.

-

Para obtener información sobre una firma específica, selecciónela y, a continuación, haga clic en la flecha doble azul del campo Más. Aparece el cuadro de mensajes con detalles de vulnerabilidad de Signature Rule. Contiene información sobre el propósito de la firma y proporciona enlaces a información externa basada en la web sobre la vulnerabilidad o las vulnerabilidades que aborda esta firma. Para acceder a un enlace externo, haga clic en la flecha doble azul situada a la izquierda de la descripción de ese enlace.

-

Configure los valores de una firma seleccionando las casillas de verificación correspondientes.

-

Si desea agregar una regla de firma local al objeto firmas o modificar una regla de firma local existente, consulte Editor de firmas.

-

Si no necesita una inyección SQL, scripts entre sitios o patrones de inyección Xpath, haga clic en Aceptar y, a continuación, haga clic en Cerrar. De lo contrario, en la esquina inferior izquierda del panel de detalles, haga clic en Administrar patrones de secuencias de comandos de SQL/Cross-Site.

-

En el cuadro de diálogo Administrar patrones de scripts SQL/sitios cruzados, ventana Resultados filtrados, vaya a la categoría de patrón y el patrón que quiera configurar. Para obtener información sobre los patrones de inyección SQL, consulte Comprobación de inyección SQL HTML. Para obtener información sobre los patrones de scripts entre sitios, consulte Comprobación de scripts de sitios cruzados en HTML.

-

Para agregar un nuevo patrón:

- Seleccione la rama a la que desee agregar el nuevo patrón.

- Haga clic en el botón Agregar que se encuentra justo debajo de la sección inferior de la ventana Resultados filtrados.

- En el cuadro de diálogo Crear elemento de firma, rellene el cuadro de texto Elemento con el patrón que desee agregar. Si va a agregar un patrón de transformación a la rama de reglas de transformación, en Elementos, rellene el cuadro de texto Desde con el patrón que desea cambiar y el cuadro de texto Para con el patrón al que desea cambiar el patrón anterior.

- Haga clic en Aceptar.

-

Para modificar un patrón existente:

- En la ventana Resultados filtrados, seleccione la rama que contiene el patrón que desea modificar.

- En la ventana de detalles situada debajo de la ventana Resultados filtrados, seleccione el patrón que desee modificar.

- Haga clic en Modificar.

- En el cuadro de diálogo Modificar elemento de firma, cuadro de texto Elemento, modifique el patrón. Si está modificando un patrón de transformación, puede modificar uno o ambos patrones en Elementos, en los cuadros de texto Desde y Hasta.

- Haga clic en Aceptar.

-

Para eliminar un patrón, seleccione el patrón que desee eliminar y, a continuación, haga clic en el botón Eliminar situado debajo del panel de detalles, debajo de la ventana Resultados filtrados. Cuando se le solicite, confirme su elección haciendo clic en Cerrar.

-

Para agregar la categoría de patrones a la rama de secuencias de comandos entre sitios:

- Seleccione la rama a la que desee agregar la categoría de patrones.

-

Haga clic en el botón Agregar que se encuentra justo debajo de la ventana Resultados filtrados.

Nota: Actualmente, solo puede agregar una categoría, denominada patrones, a la rama de secuencias de comandos entre sitios, por lo que, después de hacer clic en Agregar, debe aceptar la opción predeterminada, que son los patrones.

- Haga clic en Aceptar.

-

Para eliminar una rama, selecciónela y, a continuación, haga clic en el botón Eliminar que se encuentra justo debajo de la ventana Resultados filtrados. Cuando se le solicite, confirme su elección haciendo clic en Aceptar.

Nota: Si eliminas una rama predeterminada, eliminas todos los patrones de esa rama. Si lo hace, puede inhabilitar las comprobaciones de seguridad que utilizan esa información.

-

Cuando termine de modificar los patrones de inyección de SQL, secuencias de comandos entre sitios y XPath, haga clic en Aceptary, a continuación, en Cerrar para volver al cuadro de diálogo Modificar objeto de firmas.

-

Haga clic en Aceptar en cualquier momento para guardar los cambios y, cuando haya terminado de configurar el objeto de firmas, haga clic en Cerrar.