Caso de uso 3: Coexistencia de flujos gigantes y no gigantes en el mismo conjunto de interfaces

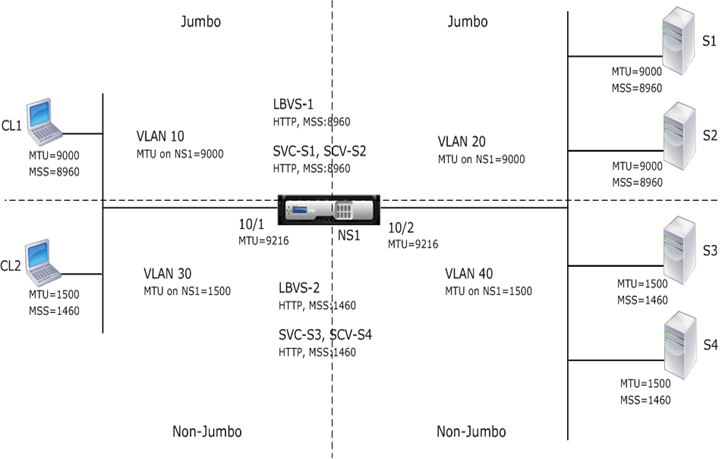

Considere un ejemplo en el que los servidores virtuales de equilibrio de carga LBVS-1 y LBVS-2 están configurados en el dispositivo NetScaler NS1. El LBVS-1 se usa para equilibrar la carga del tráfico HTTP entre los servidores S1 y S2, y el LBVS-2 se usa para equilibrar la carga del tráfico entre los servidores S3 y S4.

CL1 está en la VLAN 10, S1 y S2 están en la VLAN20, CL2 está en la VLAN 30 y S3 y S4 están en la VLAN 40. La VLAN 10 y la VLAN 20 admiten tramas gigantes, y las VLAN 30 y VLAN 40 solo admiten tramas normales.

En otras palabras, la conexión entre CL1 y NS1 y la conexión entre NS1 y el servidor S1 o S2 admiten tramas gigantes. La conexión entre CL2 y NS1, y la conexión entre NS1 y el servidor S3 o S4, solo admiten tramas normales.

La interfaz 10/1 de NS1 recibe o envía tráfico desde o hacia los clientes. La interfaz 10/2 de NS1 recibe o envía tráfico desde o hacia los servidores.

La interfaz 10/1 está enlazada a la VLAN 10 y a la VLAN 30 como interfaz etiquetada, y la interfaz 10/2 está enlazada a la VLAN 20 y a la VLAN 40 como una interfaz etiquetada.

Para admitir tramas gigantes, la MTU se establece en 9216 para las interfaces 10/1 y 10/2.

En NS1, la MTU se establece en 9000 para la VLAN 10 y la VLAN 20 para admitir tramas gigantes, y la MTU se establece en el valor predeterminado de 1500 para la VLAN 30 y la VLAN 40 para admitir solo tramas normales.

La MTU efectiva en una interfaz NetScaler para paquetes etiquetados de VLAN es la MTU de la interfaz o la MTU de la VLAN, la que sea inferior. Por ejemplo:

- La MTU de la interfaz 10/1 es 9216. La MTU de la VLAN 10 es 9000. En la interfaz 10/1, la MTU de los paquetes etiquetados VLAN 10 es 9000.

- La MTU de la interfaz 10/2 es 9216. La MTU de la VLAN 20 es 9000. En la interfaz 10/2, la MTU de los paquetes etiquetados VLAN 20 es 9000.

- La MTU de la interfaz 10/1 es 9216. La MTU de la VLAN 30 es 1500. En la interfaz 10/1, la MTU de los paquetes etiquetados VLAN 30 es 1500.

- La MTU de la interfaz 10/2 es 9216. La MTU de la VLAN 40 es 1500. En la interfaz 10/2, la MTU de los paquetes etiquetados VLAN 40 es 9000.

CL1, S1, S2 y todos los dispositivos de red entre CL1 y S1 o S2 están configurados para tramas gigantes.

Dado que el tráfico HTTP se basa en TCP, MSS se establecen en consecuencia en cada punto final para admitir tramas gigantes.

- Para la conexión entre CL1 y el servidor virtual LBVS-1 de NS1, el MSS del NS1 se establece en un perfil TCP, que luego se enlaza al LBVS-1.

- Para la conexión entre una dirección SNIP de NS1 y S1, el MSS de NS1 se establece en un perfil TCP, que luego se enlaza al servicio (SVC-S1) que representa S1 en NS1.

En la tabla siguiente se enumeran los ajustes utilizados en este ejemplo: configuración de ejemplo de caso de uso 3 de marcos gigantes.

A continuación se presenta el flujo de tráfico de la solicitud de CL1 a S1:

- Cliente CL1 crea una solicitud HTTP de 20000 bytes para enviar al servidor virtual LBVS-1 de NS1.

- CL1 abre una conexión con el LBVS-1 de NS1. CL1 y NS1 intercambian sus valores TCP MSS mientras establecen la conexión.

- Dado que el valor MSS de NS1 es menor que la solicitud HTTP, CL1 segmenta los datos de solicitud en múltiplos de MSS de NS1 y envía estos segmentos en paquetes IP etiquetados como VLAN 10 a NS1.

- Tamaño de los dos primeros paquetes = [Encabezado IP+encabezado TCP + (segmento TCP = MSS NS1)] = [20 + 20 + 8960] = 9000

- Tamaño del último paquete = [Encabezado IP+encabezado TCP + (segmento TCP restante)] = [20 + 20 + 2080] = 2120

- NS1 recibe estos paquetes en la interfaz 10/1. NS1 acepta estos paquetes porque el tamaño de estos paquetes es igual o menor que la MTU efectiva (9000) de la interfaz 10/1 para paquetes etiquetados VLAN 10.

- Desde los paquetes IP, NS1 ensambla todos los segmentos TCP para formar la solicitud HTTP de 20000 bytes. NS1 procesa esta solicitud.

- El algoritmo de equilibrio de carga de LBVS-1 selecciona el servidor S1 y NS1 abre una conexión entre una de sus direcciones SNIP y S1. NS1 y CL1 intercambian sus valores MSS TCP respectivos mientras establecen la conexión.

- NS1 segmenta los datos de solicitud en múltiplos del MSS de S1 y envía estos segmentos en paquetes IP etiquetados como VLAN 20 a S1.

- Tamaño de los dos primeros paquetes = [Encabezado IP+Encabezado TCP + (Carga útil TCP=S1 MSS)] = [20 + 20 + 8960] = 9000

- Tamaño del último paquete = [Encabezado IP+encabezado TCP + (segmento TCP restante)] = [20 + 20 + 2080] = 2120

A continuación se muestra el flujo de tráfico de la respuesta de S1 a CL1:

- El servidor S1 crea una respuesta HTTP de 30000 bytes para enviarla a la dirección SNIP de NS1.

- S1 segmenta los datos de respuesta en múltiplos de MSS de NS1 y envía estos segmentos en paquetes IP etiquetados como VLAN 20 a NS1. Estos paquetes IP provienen de la dirección IP de S1 y están destinados a la dirección SNIP de NS1.

- Tamaño de los tres primeros paquetes = [Encabezado IP+encabezado TCP + (segmento TCP = tamaño MSS de NS1)] = [20 + 20 + 8960] = 9000

- Tamaño del último paquete = [Encabezado IP+encabezado TCP + (segmento TCP restante)] = [20 + 20 + 3120] = 3160

- NS1 recibe los paquetes de respuesta en la interfaz 10/2. NS1 acepta estos paquetes porque su tamaño es igual o menor que el valor de MTU efectivo (9000) de la interfaz 10/2 para paquetes etiquetados de VLAN 20.

- A partir de estos paquetes IP, NS1 ensambla todos los segmentos TCP para formar la respuesta HTTP de 30000 bytes. NS1 procesa esta respuesta.

- NS1 segmenta los datos de respuesta en múltiplos de MSS de CL1 y envía estos segmentos en paquetes IP etiquetados como VLAN 10, desde la interfaz 10/1 a CL1. Estos paquetes IP provienen de la dirección IP de LBVS y están destinados a la dirección IP de CL1.

- Tamaño de los tres primeros paquetes = [Encabezado IP+Encabezado TCP + [(Carga útil TCP = tamaño MSS de CL1)] = [20 + 20 + 8960] = 9000

- Tamaño del último paquete = [Encabezado IP+encabezado TCP + (segmento TCP restante)] = [20 + 20 + 3120] = 3160

Tareas de configuración

En la tabla siguiente se enumeran las tareas, los comandos y los ejemplos para crear la configuración necesaria en el dispositivo NetScaler: tareas de configuración del caso de uso 3 de tramas gigantes.