Seguridad

En este artículo se describen las prácticas recomendadas de seguridad para la solución Citrix SD-WAN. Proporciona orientación general de seguridad para las implementaciones de Citrix SD-WAN.

Directrices de implementación de Citrix SD-WAN

Para mantener la seguridad durante el ciclo de vida de la implementación, Citrix recomienda la siguiente consideración de seguridad:

- Seguridad física

- Seguridad del dispositivo

- Seguridad de red

- Administración y Gestión

Seguridad física

Implementar dispositivos Citrix SD-WAN en una sala de servidores seguros: El dispositivo o servidor en el que está instalado Citrix SD-WAN debe colocarse en una sala de servidores seguros o en un centro de datos restringido, que proteja al dispositivo del acceso no autorizado. Como mínimo, el acceso debe ser controlado por un lector electrónico de tarjetas. El acceso al dispositivo es supervisado por CCTV, que registra continuamente toda la actividad con fines de auditoría. Si un robo, el sistema de vigilancia electrónica debe enviar una alarma al personal de seguridad para una respuesta inmediata.

Proteja los puertos del panel frontal y de la consola del acceso no autorizado: Asegure el dispositivo en una jaula grande o rack con control de acceso con llave física.

Proteger la fuente de alimentación: Asegúrese de que el dispositivo está protegido con un sistema de alimentación ininterrumpida (UPS).

Seguridad del dispositivo

Para la seguridad del dispositivo, proteja el sistema operativo de cualquier servidor que aloje un dispositivo virtual SD-WAN (VPX) de Citrix, realice actualizaciones de software remotas y siga las prácticas de administración segura del ciclo de vida:

- Proteja el sistema operativo del servidor que aloja un dispositivo Citrix SD-WAN VPX: Un dispositivo Citrix SD-WAN VPX se ejecuta como dispositivo virtual en un servidor estándar. El acceso al servidor estándar debe protegerse con un control de acceso basado en roles y una administración segura de contraseñas. Además, Citrix recomienda actualizaciones periódicas en el servidor con las revisiones de seguridad más recientes para el sistema operativo y software antivirus actualizado en el servidor.

- Realizar actualizaciones de software remotas: Instale todas las actualizaciones de seguridad para resolver cualquier problema conocido. Consulte la página web de Boletines de seguridad para registrarse y recibir alertas de seguridad actualizadas.

- Siga las prácticas de administración del ciclo de vida seguro: Para administrar un dispositivo al volver a implementar o iniciar RMA y retirar datos confidenciales, complete las contramedidas de recuerdos de datos eliminando los datos persistentes del dispositivo.

Seguridad de red

Para la seguridad de la red, no utilice el certificado SSL predeterminado. Utilice la seguridad de la capa de transporte (TLS) al acceder a la interfaz de administrador, proteja la dirección IP de administración no enrutable del dispositivo, configure una configuración de alta disponibilidad e implemente las salvaguardias de administración y administración según corresponda para la implementación.

- No utilice el certificado SSL predeterminado: Un certificado SSL de una entidad de certificación reputada simplifica la experiencia del usuario para aplicaciones Web orientadas a Internet. A diferencia de lo que ocurre con un certificado autofirmado o un certificado de la entidad de certificación reputada, los exploradores web no requieren que los usuarios instalen el certificado de la entidad de certificación reputada para iniciar una comunicación segura con el servidor Web.

- Utilizar la seguridad de la capa de transporte al acceder a la interfaz de administrador: Asegúrese de que la dirección IP de administración no sea accesible desde Internet o esté protegida por un firewall seguro. Asegúrese de que la dirección IP LOM no sea accesible desde Internet o esté protegida por un firewall seguro.

- Cuentas de administración y administración seguras: Cree una cuenta de administrador alternativa, establezca contraseñas seguras para cuentas de administrador y visor. Al configurar el acceso remoto a cuentas, considere la posibilidad de configurar la administración administrativa autenticada externamente de cuentas mediante RADIUS y TACAS. Cambie la contraseña predeterminada para las cuentas de usuario administrador, configure NTP, use el valor de tiempo de espera de sesión predeterminado, use SNMPv3 con autenticación SHA y cifrado AES.

La red de superposición Citrix SD-WAN protege los datos que atraviesan la red de superposición SD-WAN.

Interfaz de administrador segura

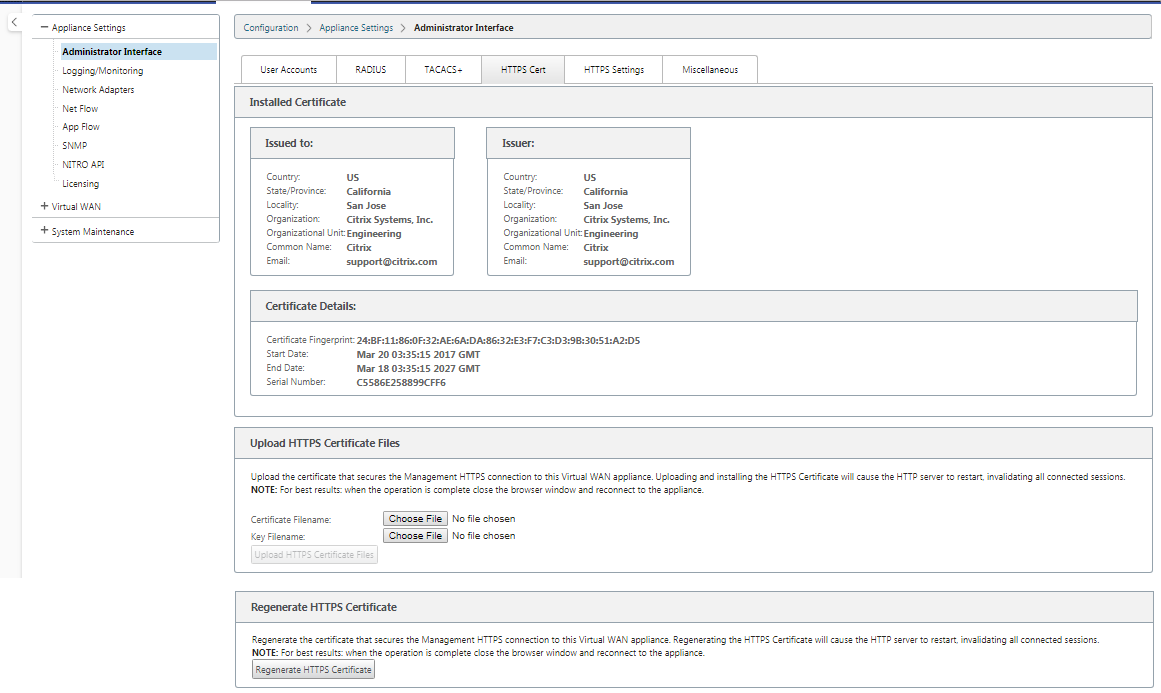

Para obtener acceso seguro a la administración web, reemplace los certificados predeterminados del sistema cargando e instalando certificados desde una entidad emisora de certificados de buena reputación. Vaya a Configuración > Configuración del dispositivo> Interfaz de administrador en la GUI del dispositivo SD-WAN.

Cuentas de usuario:

- Cambiar la contraseña de usuario local

- Administrar usuarios

Certificados HTTPS:

- Certificado

- Tecla

Varios:

- Tiempo de espera de la consola Web

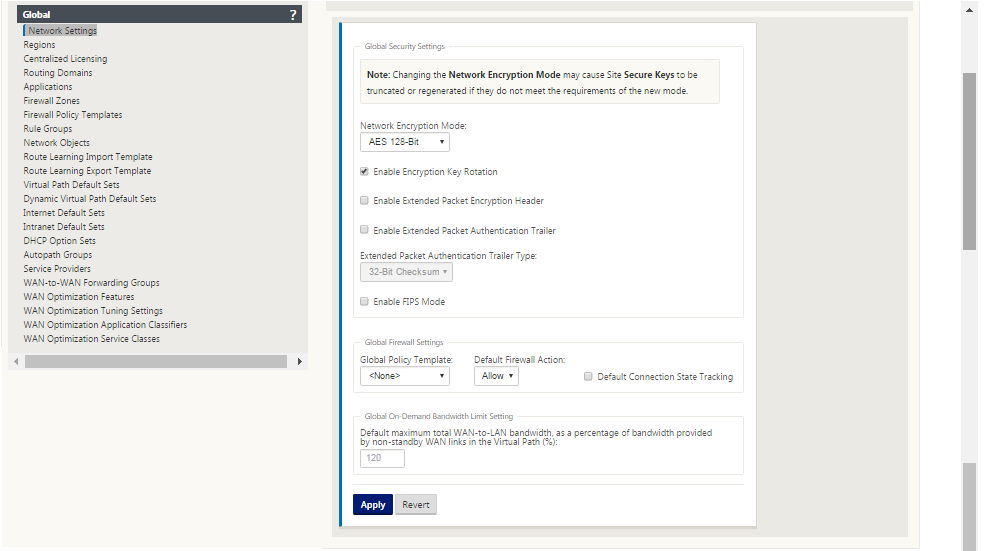

Editor de configuración > Global > Configuración de red

Configuración global del firewall:

- Plantilla de directiva global

- Acciones predeterminadas del firewall

- Seguimiento del estado de conexión predeterminado

Configuración de cifrado de ruta virtual global:

- AES de 128 bits (predeterminado)

- Rotación de clave de cifrado (valor predeterminado)

- Encabezado de cifrado de paquetes extendido

- Tráiler de autenticación de paquetes extendidos

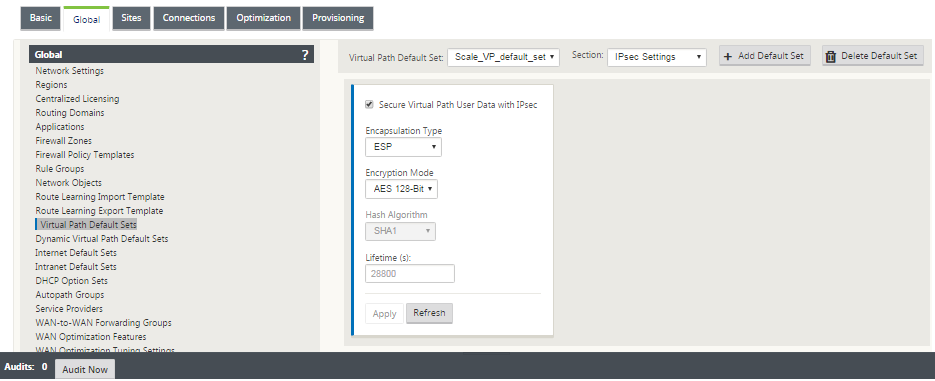

Configuración de cifrado de rutas virtuales globales

- El cifrado de datos AES-128 está habilitado de forma predeterminada. Se recomienda utilizar AES-128 o más protección del nivel de cifrado AES-256 para el cifrado de rutas. Asegúrese de que “habilitar la rotación de claves de cifrado” esté configurado para garantizar la regeneración de claves para cada ruta virtual con cifrado habilitado mediante un intercambio de claves Diffie-Hellman de curva elíptica a intervalos de 10-15 minutos.

Si la red requiere autenticación de mensajes además de confidencialidad (es decir, protección contra manipulaciones), Citrix recomienda utilizar el cifrado de datos IPSec. Si solo se requiere confidencialidad, Citrix recomienda utilizar los encabezados mejorados.

- Encabezado de cifrado de paquetes extendido permite que un contador predefinido aleatoriamente se antepone al principio de cada mensaje cifrado. Cuando se cifra, este contador sirve como un vector de inicialización aleatoria, determinista solo con la clave de cifrado. Esto aleatoriza la salida del cifrado, proporcionando mensajes fuertes indistinguibles. Tenga en cuenta que cuando está habilitada esta opción aumenta la sobrecarga del paquete en 16 bytes

- El Trailer de autenticación de paquetes extendido agrega un código de autenticación al final de cada mensaje cifrado. Este remolque permite verificar que los paquetes no se modifican en tránsito. Tenga en cuenta que esta opción aumenta la sobrecarga del paquete.

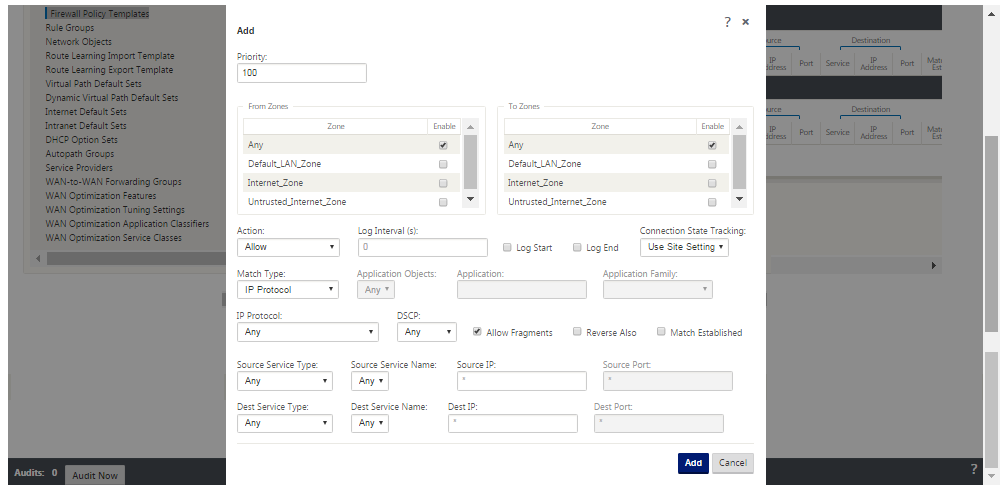

Seguridad del firewall

La configuración recomendada de Firewall es con una acción predeterminada de Firewall como deny all al principio y, a continuación, agregue excepciones. Antes de agregar reglas, documente y revise el propósito de la regla de firewall. Utilice la inspección con estado y la inspección a nivel de aplicación siempre que sea posible. Simplifique las reglas y elimine las reglas redundantes. Defina y adhiera a un proceso de administración de cambios que realice un seguimiento y permita revisar los cambios en la configuración del firewall. Configure el Firewall para todos los dispositivos para realizar un seguimiento de las conexiones a través del dispositivo mediante la configuración global. El seguimiento de las conexiones verifica que los paquetes estén correctamente formados y sean apropiados para el estado de conexión. Crear zonas adecuadas a la jerarquía lógica de la red o áreas funcionales de la organización. Tenga en cuenta que las zonas son globalmente significativas y pueden permitir que las redes geográficamente dispares se traten como la misma zona de seguridad. Cree las directivas más específicas posibles para reducir el riesgo de agujeros de seguridad, evite el uso de las reglas Cualquiera en Permitir. Configure y mantenga una plantilla de directiva global para crear un nivel básico de seguridad para todos los dispositivos de la red. Defina plantillas de directiva basadas en roles funcionales de los dispositivos en la red y aplíquelas cuando proceda. Defina directivas en sitios individuales solo cuando sea necesario.

Plantillas de firewall globales: Las plantillas de firewall permiten la configuración de parámetros globales que afectan el funcionamiento del firewall en dispositivos individuales que operan en el entorno de superposición SD-WAN.

Acciones predeterminadas del firewall: Permite permitir paquetes que no coincidan con ninguna directiva de filtro. Denegar permite que se eliminen los paquetes que no coinciden con ninguna directiva de filtro.

Seguimiento del estado de conexión predeterminado: Habilita el seguimiento bidireccional del estado de conexión para flujos TCP, UDP e ICMP que no coinciden con una directiva de filtro o una regla NAT. Los flujos asimétricos se bloquean cuando se habilita incluso cuando no hay directivas de firewall definidas. La configuración se puede definir en el nivel del sitio, lo que anulará la configuración global. Si existe la posibilidad de flujos asimétricos en un sitio, la recomendación es habilitarlo a nivel de sitio o directiva y no globalmente.

Zonas: Las zonas de firewall definen la agrupación de seguridad lógica de redes conectadas a Citrix SD-WAN. Las zonas se pueden aplicar a interfaces virtuales, servicios de intranet, túneles GRE y túneles IPsec LAN.

Zona de seguridad de enlace WAN

La zona de seguridad no confiable debe configurarse en enlaces WAN conectados directamente a una red pública (no segura). La opción no confiable establecerá el enlace WAN en su estado más seguro, permitiendo que solo se acepte tráfico cifrado, autenticado y autorizado en el grupo de interfaz. ARP e ICMP a la dirección IP virtual son el único otro tipo de tráfico permitido. Esta configuración también garantizará que solo el tráfico cifrado se envíe fuera de las interfaces asociadas al grupo Interfaz.

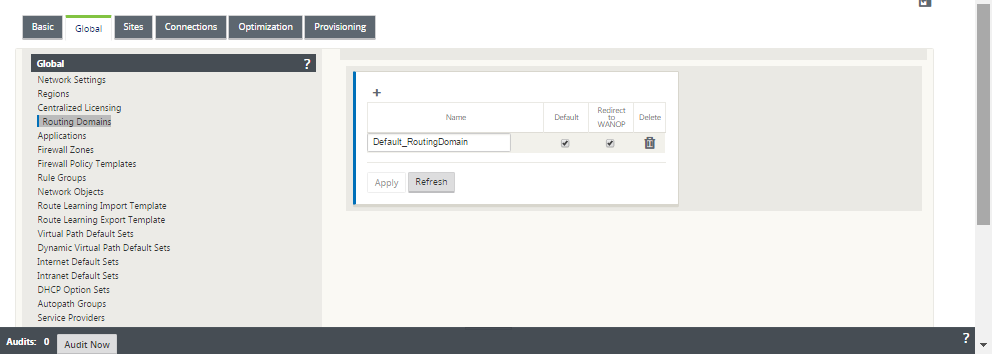

Dominios de redirección

Los dominios de redirección son sistemas de red que incluyen un conjunto de enrutadores que se utilizan para segmentar el tráfico de red. Los sires recién creados se asocian automáticamente con el dominio de redirección predeterminado.

Editor de configuración > Global

Dominios de redirección

- Default_RoutingDomain

Túneles IPSec

- Conjuntos predeterminados

- Datos de usuario de ruta virtual segura con IPSec

Túneles IPSec

Los túneles IPSec protegen tanto los datos de usuario como la información de encabezado. Los dispositivos Citrix SD-WAN pueden negociar túneles IPSec fijos en el lado LAN o WAN con pares que no sean SD-WAN. Para Túneles IPSec sobre LAN, debe seleccionarse un dominio de redirección. Si el túnel IPSec utiliza un servicio de intranet, el dominio de redirección está predeterminado por el servicio de intranet seleccionado.

El túnel IPSec se establece a través de la ruta virtual antes de que los datos puedan fluir a través de la red de superposición SD-WAN.

- Las opciones de tipo de encapsulación incluyen ESP: Los datos se encapsulan y cifran, ESP+Auth: Los datos se encapsulan, cifran y validan con un HMAC, AH: Los datos se validan con un HMAC.

- El modo de cifrado es el algoritmo de cifrado utilizado cuando ESP está habilitado.

- Algoritmo hash se utiliza para generar un HMAC.

- La duración es la duración preferida, en segundos, para que exista una asociación de seguridad IPSec. 0 se puede utilizar de forma ilimitada.

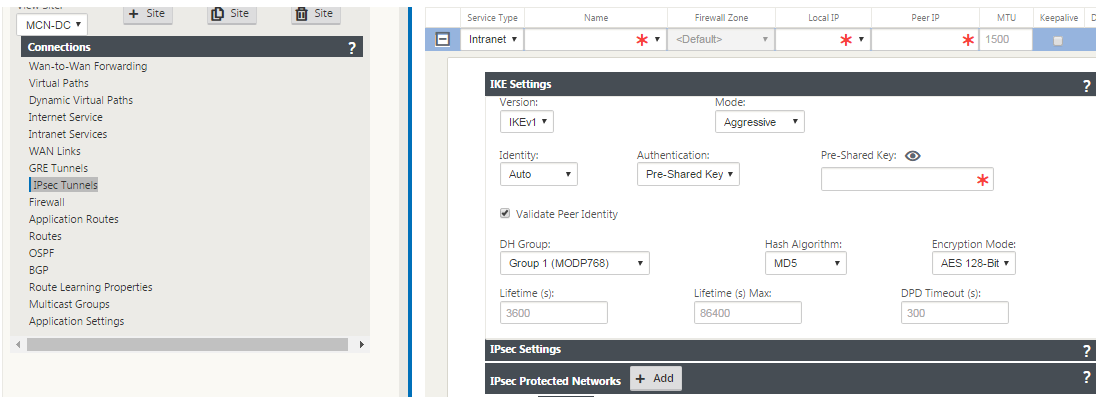

Configuración IKE

Intercambio de claves de Internet (IKE) es un protocolo IPSec utilizado para crear una asociación de seguridad (SA). Los dispositivos Citrix SD-WAN admiten los protocolos IKEv1 e IKEv2.

- El modo puede ser el modo principal o el modo agresivo.

- La identidad puede ser automática para identificar el par, o una dirección IP se puede utilizar para especificar manualmente la dirección IP del par.

- La autenticación habilita la autenticación de clave previamente compartida o el certificado como método de autenticación.

- Validar identidad del mismo nivel permite la validación de la identidad del mismo nivel del IKE si se admite el tipo de ID del mismo nivel; de lo contrario, no habilite esta función.

- Los grupos Diffie-Hellman están disponibles para la generación de claves IKE con el grupo 1 a 768 bits, el grupo 2 a 1024 bits y el grupo 5 al grupo de 1536 bits.

- Algoritmo hash incluye MD5, SHA1 y SHA-256 tiene algoritmos disponibles para mensajes IKE.

- Los modos de cifrado incluyen los modos de cifrado AES-128, AES-192 y AES-256 están disponibles para los mensajes IKE.

- La configuración de IKEv2 incluye Autenticación del mismo nivel y Algoritmo de Integridad.

Configuración del firewall

Los siguientes problemas comunes se pueden identificar comprobando la configuración de Router y Firewall de subida:

- Configuración de colas MPLS y QoS: Compruebe que el tráfico encapsulado UDP entre direcciones IP virtuales SD-WAN no se vea afectado debido a la configuración de QoS en los dispositivos intermedios de la red.

- Todo el tráfico de los enlaces WAN configurados en la red SD-WAN debe ser procesado por el dispositivo Citrix SD-WAN mediante el tipo de servicio correcto (Ruta de acceso virtual, Internet, Intranet y Local).

- Si el tráfico tiene que omitir el dispositivo Citrix SD-WAN y utilizar el mismo vínculo subyacente, se deben realizar reservas de ancho de banda adecuadas para el tráfico SD-WAN en el router. Además, la capacidad del enlace debe configurarse en consecuencia en la configuración SD-WAN.

- Verifique que el Router/Firewall intermedio no tenga ningún límite de inundación UDP y/o PPS impuesto. Esto limita el tráfico cuando se envía a través de la ruta virtual (encapsulado UDP).