Este artículo ha sido traducido automáticamente. (Aviso legal)

Optimización de Office 365

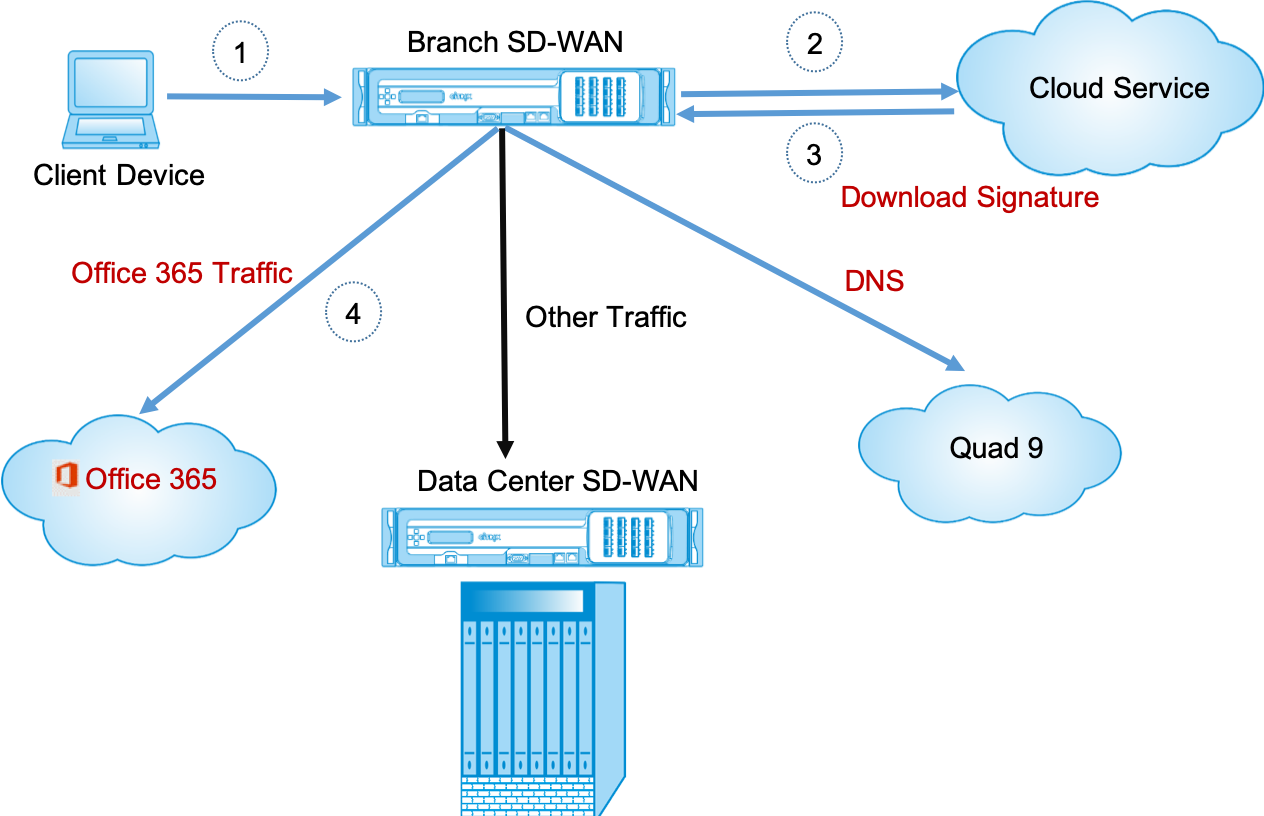

Las características de optimización de Office 365 se adhieren a Principios de conectividad de red de Microsoft Office 365, para optimizar Office 365. Office 365 se proporciona como un servicio a través de varios puntos finales de servicio (puertas delanteras) ubicados en todo el mundo. Para lograr una experiencia de usuario óptima para el tráfico de Office 365, Microsoft recomienda redirigir el tráfico de Office365 directamente a Internet desde entornos de sucursales y evitar prácticas como el backhaul a un proxy central. Esto se debe a que el tráfico de Office 365, como Outlook, Word, etc., es sensible a la latencia y el tráfico de backhauling introduce latencia adicional, lo que resulta en una mala experiencia del usuario. Citrix SD-WAN le permite configurar directivas para separar el tráfico de Office 365 a Internet.

El tráfico de Office 365 se dirige al extremo de servicio de Office 365 más cercano, que existe en los bordes de la infraestructura de Microsoft Office 365 en todo el mundo. Una vez que el tráfico llega a una puerta principal, pasa por la red de Microsoft y llega al destino real. Esto minimiza la latencia a medida que se reduce el tiempo de ida y vuelta de la red del cliente al dispositivo de punto final de Office 365.

Dispositivos de punto final de Office 365

Los dispositivos de punto final de Office 365 son un conjunto de direcciones de red y subredes. Los dispositivos de punto final se separan en las tres categorías siguientes:

-

Optimizar: Estos dispositivos de punto final proporcionan conectividad a todos los servicios y funciones de Office 365, y son muy sensibles a la disponibilidad, el rendimiento y la latencia. Representa más del 75% del ancho de banda, las conexiones y el volumen de datos de Office 365. Todos los dispositivos de punto final de Optimize están alojados en centros de datos de Microsoft. Las solicitudes de servicio a estos dispositivos de punto final deben separarse de la sucursal a Internet y no deben pasar por el centro de datos.

-

Permitir: Estos dispositivos de punto final proporcionan conectividad a servicios y funciones específicos de Office 365, y no son tan sensibles al rendimiento y la latencia de la red. La representación del ancho de banda y el recuento de conexiones de Office 365 también es significativamente menor. Estos extremos están alojados en centros de datos de Microsoft. Las solicitudes de servicio a estos dispositivos de punto final pueden separarse de la sucursal a Internet o pasar por el centro de datos.

-

Predeterminado: Estos dispositivos de punto final proporcionan servicios de Office 365 que no requieren ninguna optimización y se pueden tratar como tráfico normal de Internet. Algunos de estos extremos pueden no estar alojados en centros de datos de Microsoft. El tráfico de esta categoría no es susceptible a variaciones en la latencia. Por lo tanto, la ruptura directa de este tipo de tráfico no causa ninguna mejora en el rendimiento en comparación con la ruptura de Internet. Además, es posible que el tráfico de esta categoría no siempre sea tráfico de Office 365, por lo que se recomienda inhabilitar esta opción al habilitar el grupo de trabajo de Office 365 en la red.

Cómo funciona la optimización de Office 365

Las firmas de dispositivo de punto final de Microsoft se actualizan como máximo una vez al día. El agente del dispositivo sondea el servicio Citrix (sdwan-app-routing.citrixnetworkapi.net) todos los días para obtener el conjunto más reciente de firmas de punto final. El dispositivo SD-WAN sondea el servicio Citrix (sdwan-app-routing.citrixnetworkapi.net), una vez al día, cuando el dispositivo está activado y la optimización de Office 365 está habilitada. Si hay nuevas firmas disponibles, el dispositivo la descarga y la almacena en la base de datos. Las firmas son esencialmente una lista de direcciones URL e IP utilizadas para detectar tráfico de Office 365 en función de las directivas de dirección de tráfico que se pueden configurar.

Nota

Primera detección y clasificación de paquetes del tráfico de Office 365 se realiza si la función de ruptura de Office 365 está habilitada.

Cuando llega una solicitud de aplicación de Office 365, el clasificador de aplicaciones realiza una búsqueda en la base de datos del clasificador de paquetes, identifica y marca el tráfico de Office 365. Una vez que se clasifica el tráfico de Office 365, las directivas de firewall y ruta de aplicación creadas automáticamente se aplican y descompone el tráfico directamente a Internet. Las solicitudes DNS de Office 365 se reenvían a servicios DNS específicos como Quad9. Para obtener más información, consulte Sistema de nombres de dominio.

Las firmas se descargan desde Cloud Service (sdwan-app-routing.citrixnetworkapi.net).

Configurar el grupo de trabajo de Office 365

La directiva de grupo de Office 365 le permite especificar qué categoría de tráfico de Office 365 puede separar directamente de la sucursal. Al habilitar el grupo de Office 365 y compilar la configuración, se crea automáticamente un objeto DNS, un objeto de aplicación, una ruta de aplicación y una plantilla de directiva de firewall y se aplica a sitios de sucursales con servicio de Internet.

Requisitos previos

Asegúrese de que dispone de lo siguiente:

-

Para realizar una ruptura de Office 365, se debe configurar un servicio de Internet en el dispositivo. Para obtener más información sobre la configuración del servicio de Internet, consulte Acceso a Internet.

-

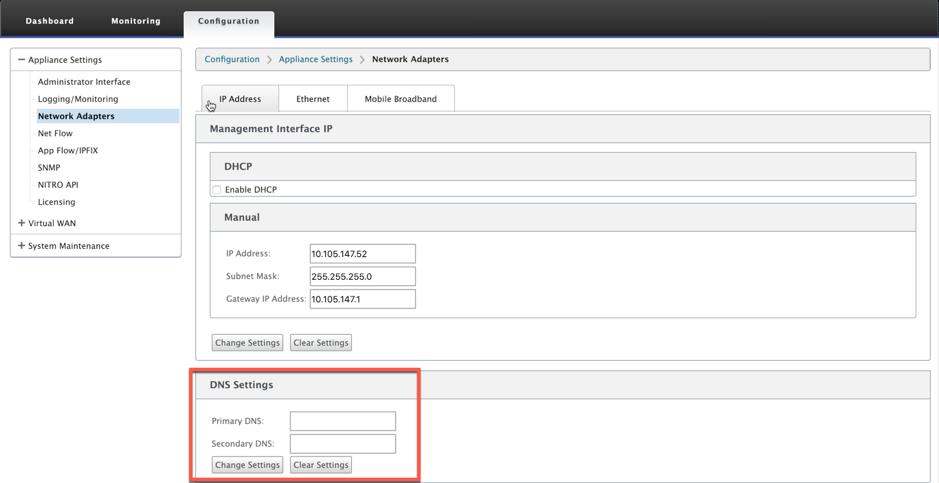

Asegúrese de que la interfaz de administración tenga conectividad a Internet.

Puede utilizar la interfaz web de Citrix SD-WAN para configurar los parámetros de la interfaz de administración.

-

Asegúrese de que el DNS de administración esté configurado. Para configurar el DNS de la interfaz de administración, vaya a Configuración > Configuración del dispositivo > Adaptador de red. En la sección Configuración de DNS, proporcione los detalles del servidor DNS principal y secundario y haga clic en Cambiar configuración.

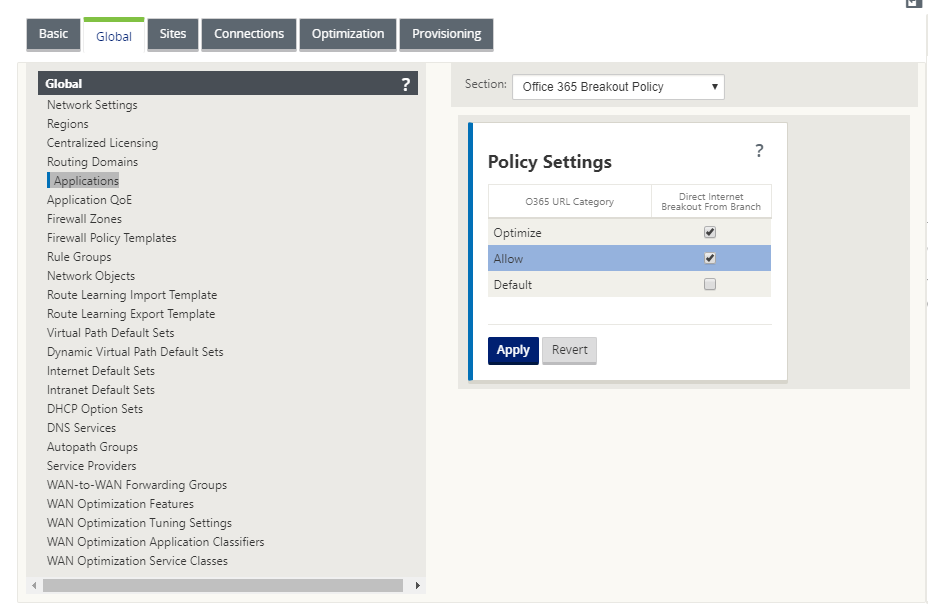

La configuración de directiva de grupo de Office 365 está disponible en configuración global, seleccione la categoría de Office 365 necesaria para el grupo de trabajo de Internet y haga clic en Aplicar.

Después de configurar la configuración de directiva de ruptura de Office 365 y compilar la configuración. Los siguientes ajustes se rellenan automáticamente.

-

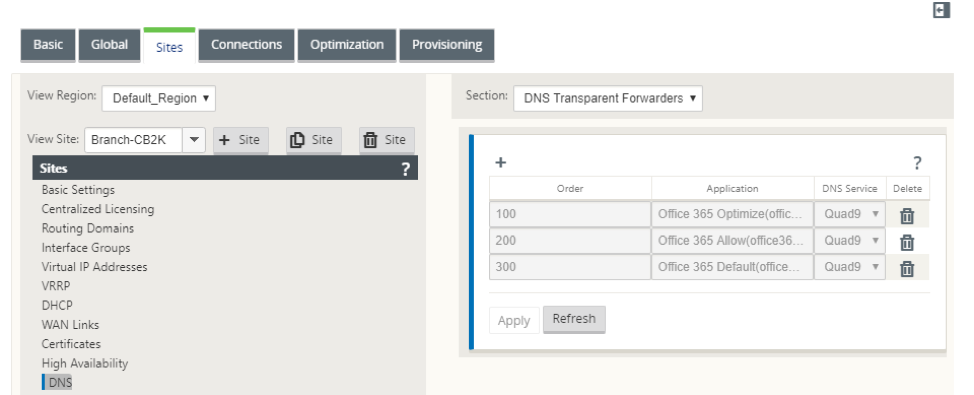

Objeto DNS: El objeto DNS especifica el tipo de tráfico que se reenviará al servicio DNS que está configurado el usuario. Las solicitudes DNS se escuchan en todas las interfaces de confianza y los reenviadores DNS se incluyen para dirigir las solicitudes DNS de Office 365 al servicio Quad9. Esta regla de reenviador tiene la máxima prioridad. Para obtener más información, vea la sección Servicio de nombres de dominio.

-

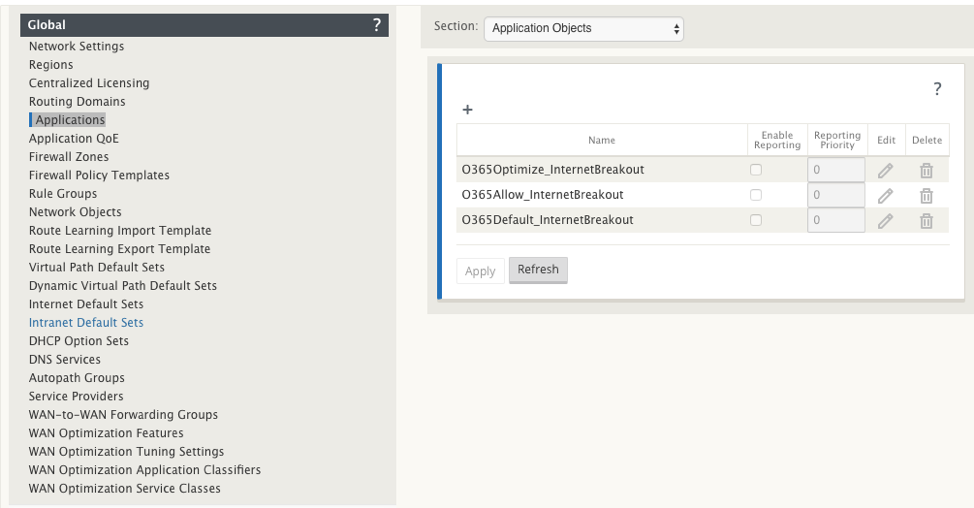

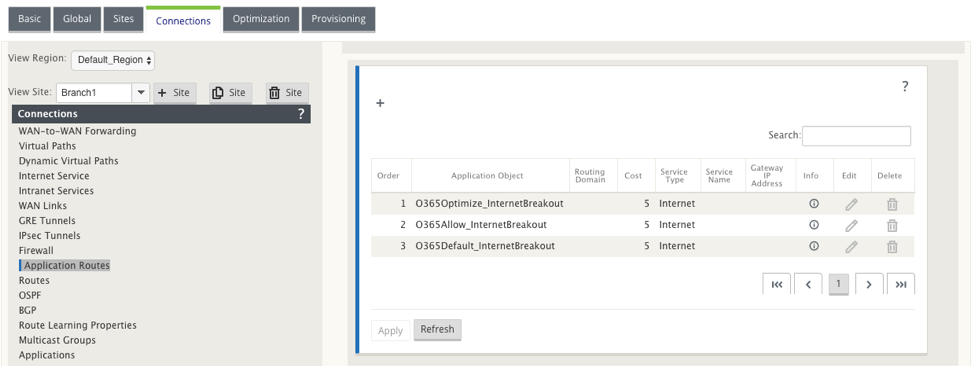

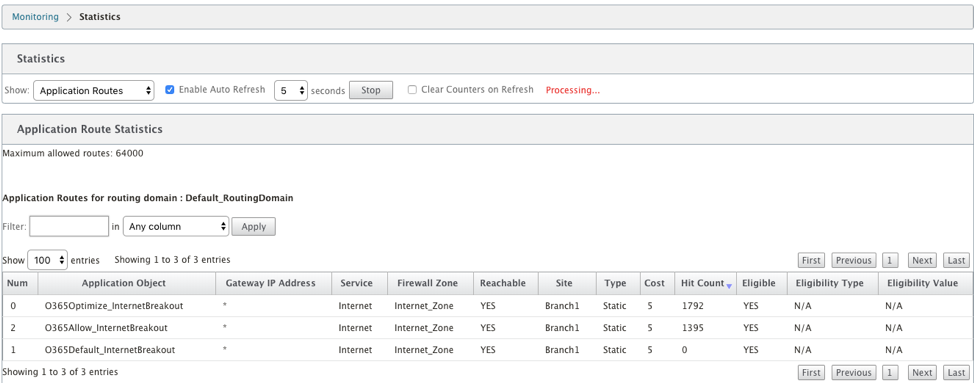

Objeto Application: Se crea un objeto de aplicación con la categoría Office 365 seleccionada por el usuario. Si ha seleccionado optimizar, permitir y categorías predeterminadas, se crean los objetos de aplicación O365Optimize_InternetBreakout, O365Allow_InternetBreakout y O365Default_InternetBreakout.

-

Ruta de aplicación: Se crea una ruta de aplicación para cada uno de los objetos de aplicación de Office 365 con el tipo de servicio de Internet.

-

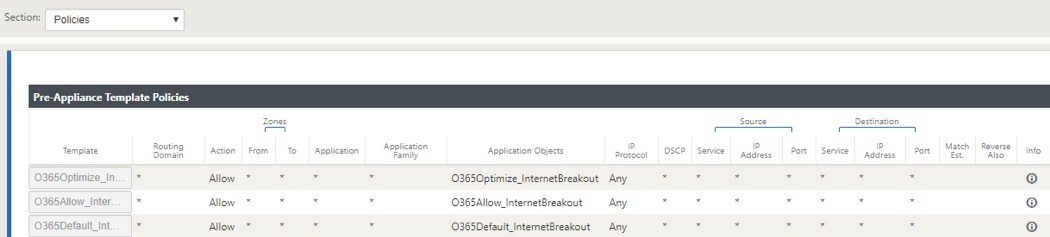

Plantilla de directiva previa al dispositivo de firewall: Se crea una plantilla de directiva global previa al dispositivo para cada categoría configurada de Office 365. Esta plantilla se aplica a todos los sitios de sucursales que tienen servicio de Internet. La directiva previa al dispositivo tiene prioridad sobre las plantillas de directiva local y posterior al dispositivo.

Reenviador transparente para Office 365

La sucursal se descompone para Office 365 comienza con una solicitud DNS. La solicitud DNS que pasa por dominios de Office 365 tiene que ser dirigida localmente. Si la interrupción de Internet de Office 365 está habilitada, se determinan las rutas DNS internas y la lista de reenviadores transparentes se rellena automáticamente. Las solicitudes DNS de Office 365 se reenvían al servicio DNS de código abierto Quad 9 de forma predeterminada. El servicio DNS Quad 9 es seguro, escalable y tiene presencia multipop. Puede cambiar el servicio DNS si es necesario.

Se crearán reenviadores transparentes para aplicaciones de Office 365 en cada sucursal que tenga habilitado el servicio de Internet y la división de Office 365.

Si está utilizando otro proxy DNS o si SD-WAN está configurado como proxy DNS, la lista de reenviadores se rellena automáticamente con reenviadores para aplicaciones de Office 365.

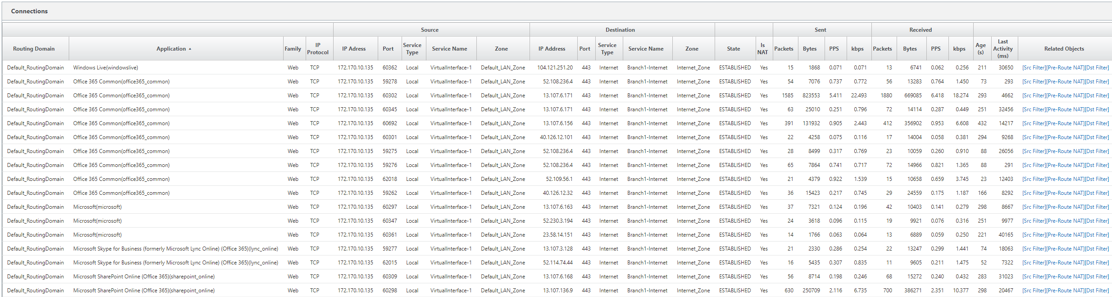

Supervisión

Puede supervisar las estadísticas de aplicaciones de Office 365 en los siguientes informes estadísticos de SD-WAN:

-

Estadísticas del firewall

-

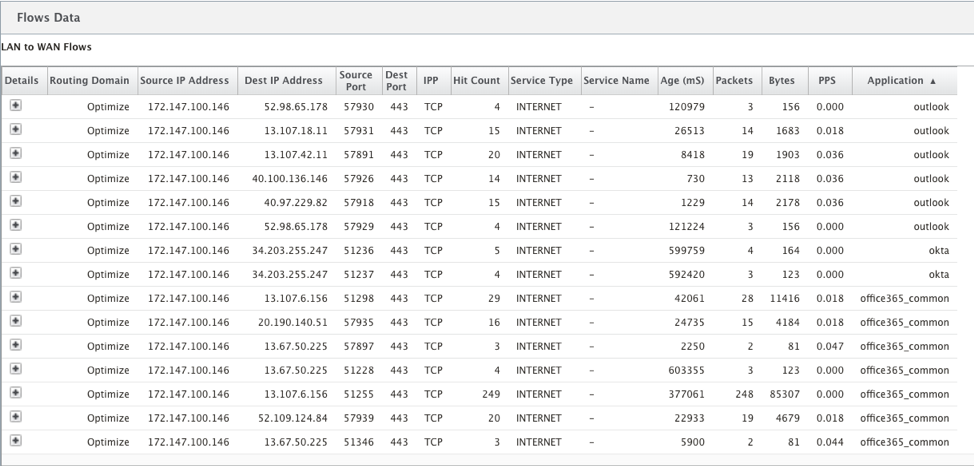

Fluye

-

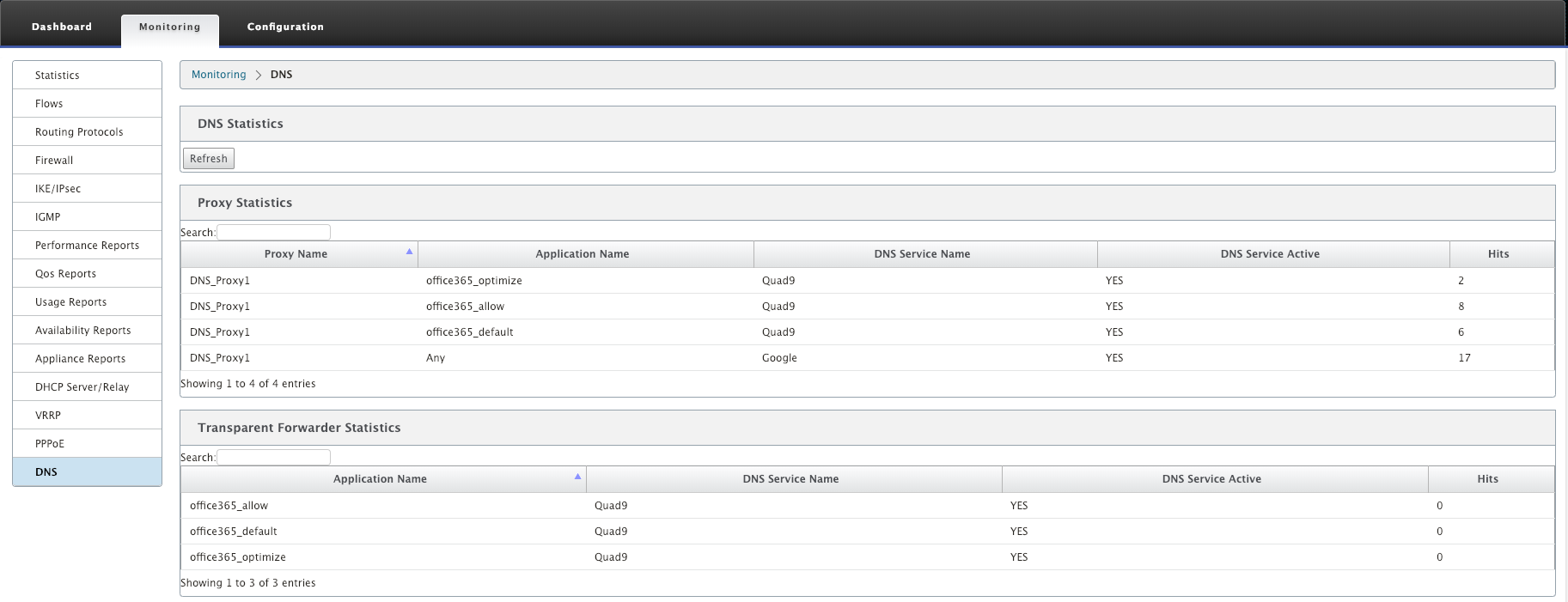

Estadísticas DNS

-

Estadísticas de ruta de aplicación

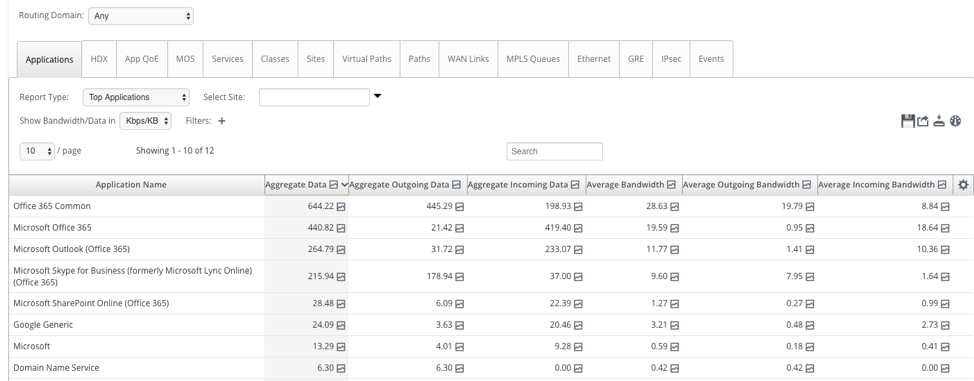

También puede ver las estadísticas de aplicaciones de Office 365 en el informe de aplicaciones de SD-WAN Center.

Solucionar problemas

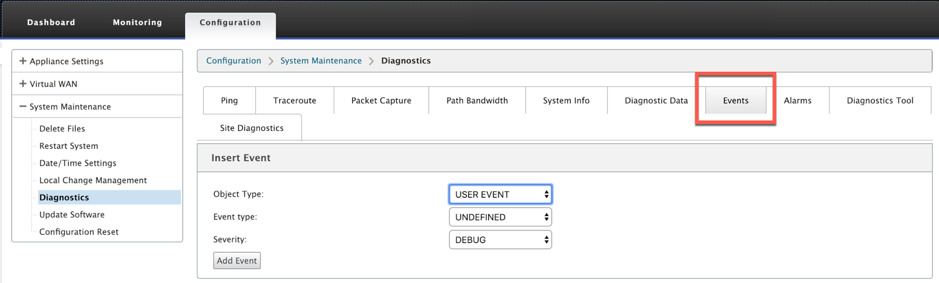

Puede ver el error de servicio en la sección Eventos del dispositivo SD-WAN.

Para comprobar los errores, vaya a Configuración > Mantenimiento del sistema > Diagnósticos, haga clic en la ficha Eventos.

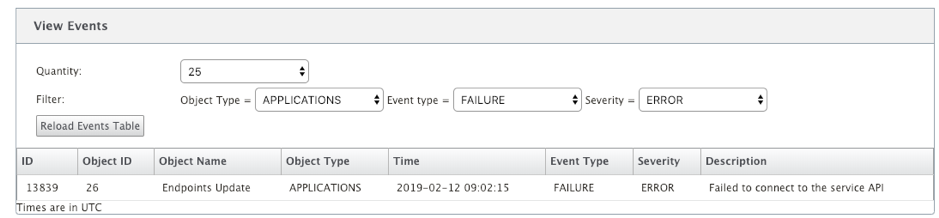

Si hay un problema al conectarse al servicio Citrix (sdwan-app-routing.citrixnetworkapi.net), el mensaje de error se refleja en la tabla Ver eventos.

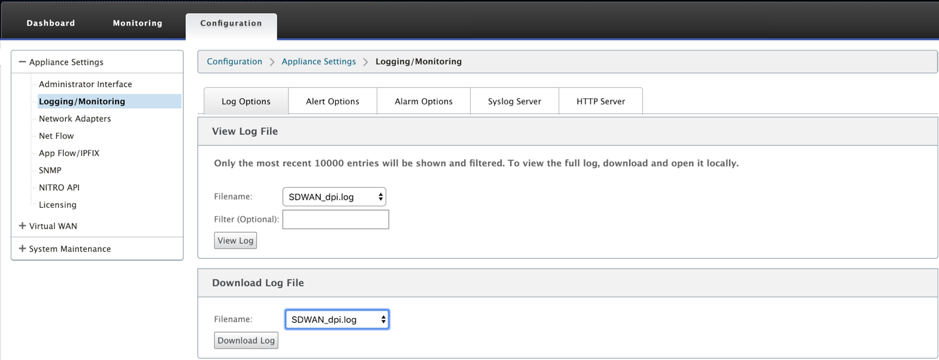

Los errores de conectividad también se registran en SDWAN_DPI.log. Para ver el registro, vaya a Configuración > Configuración del equipo > Registro/ Supervisión > Opciones de registro. Seleccione SDWAN_DPI.log en la lista implementable y haga clic en Ver registro.

También puede descargar el archivo de registro. Para descargar el archivo de registro, seleccione el archivo de registro necesario en la lista implementable de la sección Descargar archivo de registro y haga clic en Descargar registro.

Limitaciones

- Si se configura la directiva de grupo de Office 365, no se realiza una inspección profunda de paquetes en conexiones destinadas a la categoría configurada de direcciones IP.

- La directiva de firewall creada automáticamente y las rutas de aplicación no se pueden modificar.

- La directiva de firewall creada automáticamente tiene la prioridad más baja y no se puede modificar.

- El coste de ruta para la ruta de aplicación creada automáticamente es de cinco. Puede anularlo con una ruta de menor coste.