Clasificación de aplicaciones

Los dispositivos Citrix SD-WAN realizan una inspección profunda de paquetes (DPI) para identificar y clasificar aplicaciones mediante las siguientes técnicas:

- Clasificación de bibliotecas de DPI

- Clasificación de Arquitectura de Computación Independiente (ICA) propietaria de Citrix

- API de proveedores de aplicaciones (por ejemplo, API REST de Microsoft para Office 365)

- Clasificación de aplicaciones basada en nombres de dominio

Clasificación de bibliotecas de DPI

La biblioteca Deep Packet Inspection (DPI) reconoce miles de aplicaciones comerciales. Permite el descubrimiento en tiempo real y la clasificación de aplicaciones. Mediante la tecnología DPI, el dispositivo SD-WAN analiza los paquetes entrantes y clasifica el tráfico como perteneciente a una aplicación o familia de aplicaciones en particular. La clasificación de aplicaciones para cada conexión requiere algunos paquetes.

Para habilitar la clasificación de bibliotecas de PPP, en el Editor de configuración, vaya a Global > Aplicaciones > Configuración de PPP y active la casilla de verificación Habilitar inspección profunda de paquetes .

Clasificación ICA

Los dispositivos Citrix SD-WAN también pueden identificar y clasificar el tráfico de Citrix HDX para aplicaciones virtuales y escritorios. Citrix SD-WAN reconoce las siguientes variaciones del protocolo ICA:

- ICA

- ICA-CGP

- ICA de flujo único (SSI)

- ICA multisecuencia (MSI)

- ICA sobre TCP

- ICA sobre UDP/EDT

- ICA sobre puertos no estándar (incluyendo ICA multipuerto)

- Transporte adaptable HDX

- ICA sobre WebSocket (utilizado por HTML5 Receiver)

Nota

La clasificación del tráfico ICA entregado a través de SSL/TLS o DTLS no es compatible con SD-WAN Standard Edition, pero es compatible con SD-WAN Premium Edition y SD-WAN WANOP Edition.

La clasificación del tráfico de red se realiza durante las conexiones iniciales o el establecimiento del flujo. Por lo tanto, las conexiones preexistentes no se clasifican como ICA. La clasificación de las conexiones también se pierde cuando la tabla de conexiones se borra manualmente.

El tráfico Framehawk y Audio-over-UDP/RTP no se clasifican como aplicaciones HDX. Se notifican como UDP o Protocolo desconocido.

Desde la versión 10, versión 1, el dispositivo SD-WAN puede diferenciar cada flujo de datos ICA en ICA de varias secuencias incluso en una configuración de un solo puerto. Cada secuencia ICA se clasifica como una aplicación independiente con su propia clase QoS predeterminada para la priorización.

Para que la funcionalidad Multi-Stream ICA funcione correctamente, debe tener SD-WAN Standard Edition 10.1 o superior, o SD-WAN Premium Edition.

Para que los informes basados en usuarios HDX se muestren en SDWAN-Center, debe tener SD-WAN Standard Edition o Premium Edition 11.0 o superior.

Requisitos mínimos de software para el canal virtual de información HDX:

La versión de servicio a largo plazo 7—1912 o una versión actual de Citrix Virtual Apps and Desktops (anteriormente XenApp y XenDesktop), ya que la funcionalidad de requisitos previos se introdujo en XenApp y XenDesktop 7.17 y no se incluye en la versión de servicio a largo plazo 7.15.

Versión de la aplicación Citrix Workspace (o de su predecesora, Citrix Receiver) que admite ICA multi-stream y el canal virtual de información HDX Insights, CTXNSAP. Busque HDX Insight con NSAP VC y Multiport/Multistream ICA entabla de funciones de la aplicación Citrix Workspace. Consulte las versiones de versión admitidas actualmente en.Perspectivas de HDX

Una vez clasificada, la aplicación ICA se puede utilizar en reglas de aplicación y para ver estadísticas de aplicación similares a otras aplicaciones clasificadas.

Hay cinco reglas de aplicación predeterminadas para las aplicaciones ICA, una cada una para las siguientes etiquetas de prioridad:

- Arquitectura informática independiente (Citrix) (ICA)

- ICA en tiempo real (ica_priority_0)

- ICA Interactive (ica_priority_1)

- Transferencia masiva ICA (ica_prority_2)

- Fondo ICA (ica_priority_3)

Para obtener más información, consulte Reglas por nombre de aplicación

Si está ejecutando una combinación de software que no admite Multi-Stream ICA en un solo puerto, entonces para realizar QoS debe configurar varios puertos, uno para cada secuencia ICA. Para clasificar HDX en puertos no estándar tal y como se configura en la directiva de servidor XA/XD, debe agregar esos puertos en configuraciones de puertos ICA. Además, para que el tráfico de esos puertos coincida con las reglas IP válidas, debe actualizar las reglas IP ICA.

En ICA IP y lista de puertos puede especificar puertos no estándar utilizados en la directiva XA/XD para procesar la clasificación HDX. La dirección IP se utiliza para restringir aún más los puertos a un destino específico. Utilice ‘*’ para el puerto destinado a cualquier dirección IP. La dirección IP con combinación de puerto SSL también se utiliza para indicar que el tráfico es probable ICA aunque el tráfico no se clasifica finalmente como ICA. Esta indicación se utiliza para enviar registros L4 AppFlow para admitir informes de saltos múltiples en Citrix Application Delivery Management.

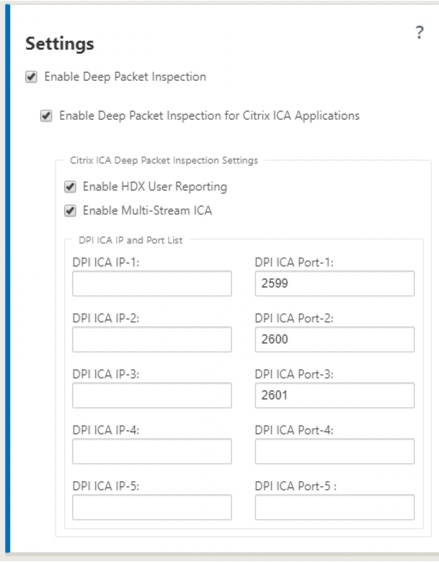

Para habilitar la clasificación basada en ICA, en el Editor de configuración, vaya a Global > Aplicaciones > Configuración de PPP y active la casilla de verificación Habilitar inspección profunda de paquetes para aplicaciones Citrix ICA .

Clasificación basada en API de proveedores de aplicaciones

Citrix SD-WAN admite la siguiente clasificación basada en API de proveedor de aplicaciones:

-

Office 365. Para obtener más información, consulte Optimización de Office 365.

-

Servicio Citrix Cloud y Citrix Gateway. Para obtener más información, consulte Optimización del servicio de gateway.

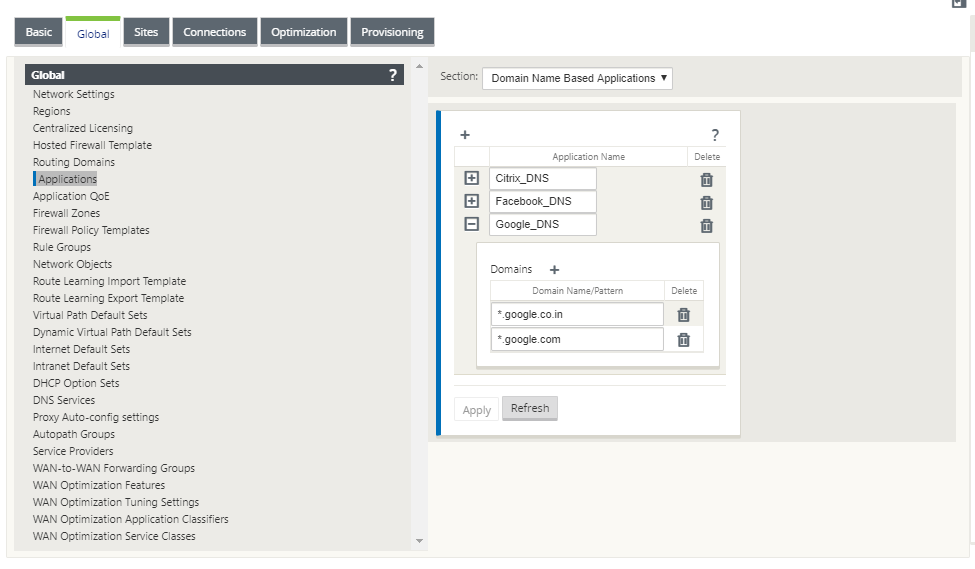

Clasificación de aplicaciones basada en nombres de dominio

El motor de clasificación de DPI se ha mejorado para clasificar las aplicaciones en función del nombre de dominio y los patrones. Después de que el reenviador DNS intercepta y analiza las solicitudes DNS, el motor DPI utiliza el clasificador IP para realizar la primera clasificación de paquetes. Se realizan más bibliotecas de DPI y clasificación ICA y se anexa el identificador de aplicación basado en el nombre de dominio.

La función de aplicación basada en nombres de dominio permite agrupar varios nombres de dominio y tratarlos como una sola aplicación. Facilitando la aplicación de firewall, dirección de aplicaciones, QoS y otras reglas. Se puede configurar un máximo de 64 aplicaciones basadas en nombres de dominio.

Para definir aplicaciones basadas en nombres de dominio, en el Editor de configuración, vaya a Global > Aplicaciones > Aplicacionesbasadas en nombres de dominio. Introduzca un nombre de aplicación y agregue los nombres de dominio o patrones requeridos. Puede introducir el nombre de dominio completo o utilizar comodines al principio. Se permiten los siguientes formatos de nombre de dominio:

- ejemplo.com

- *.ejemplo.com

Las aplicaciones basadas en nombres de dominio clasificados se utilizan para configurar lo siguiente:

- Proxy DNS

- Reenviador transparente DNS

- Objetos de aplicación

- Rutas de aplicación

- Directiva de firewall

- Reglas de QoS de la aplicación

- QoE de aplicaciones

Limitaciones

- Si no hay solicitud/respuesta DNS correspondiente a una aplicación basada en nombres de dominio, el motor DPI no clasifica la aplicación basada en nombres de dominio y, por lo tanto, no aplica las reglas de aplicación correspondientes a la aplicación basada en nombres de dominio.

- Si se crea un objeto de aplicación de forma que el intervalo de puertos incluya el puerto 80 y/o el puerto 443, con un tipo de coincidencia de dirección IP específico que corresponde a una aplicación basada en nombres de dominio, el motor DPI no clasifica la aplicación basada en nombres de dominio.

- Si se configuran proxies web explícitos, debe agregar todos los patrones de nombres de dominio al archivo PAC, para asegurarse de que la respuesta DNS no siempre devuelve la misma dirección IP.

- Las clasificaciones de aplicaciones basadas en nombres de dominio se restablecen al actualizar la configuración. La reclasificación se realiza en función de las técnicas de clasificación de versiones anteriores a 11.0.2, como la clasificación de bibliotecas DPI, la clasificación ICA y la clasificación basada en API de aplicaciones de proveedores.

- Las firmas de aplicación aprendidas (direcciones IP de destino) por clasificación de aplicaciones basada en nombre de dominio se restablecen al actualizar la configuración.

- Solo se procesan las consultas DNS estándar y sus respuestas.

- No se admiten registros AAAA o registros IPv6.

- Los registros de respuesta DNS divididos en varios paquetes no se procesan. Solo se procesan las respuestas DNS en un solo paquete.

- DNS sobre TCP no es compatible.

- Solo los dominios de nivel superior son compatibles como patrones de nombres de dominio.

Clasificación del tráfico cifrado

El dispositivo Citrix SD-WAN detecta e informa el tráfico cifrado, como parte de los informes de aplicaciones, en los dos métodos siguientes:

- Para el tráfico HTTPS, el motor DPI inspecciona el certificado SSL para leer el nombre común, que lleva el nombre del servicio (por ejemplo, Facebook, Twitter). Dependiendo de la arquitectura de la aplicación, solo se puede usar un certificado para varios tipos de servicios (por ejemplo, correo electrónico, noticias, etc.). Si diferentes servicios utilizan certificados diferentes, el motor DPI podría diferenciar entre servicios.

- Para aplicaciones que utilizan su propio protocolo de cifrado, el motor DPI busca patrones binarios en los flujos, por ejemplo, en el caso de Skype, el motor DPI busca un patrón binario dentro del certificado y determina la aplicación.

Para configurar los valores de clasificación de aplicaciones:

-

En el Editor de configuración, haga clic en Global> Aplicaciones> Configuración.

Nota

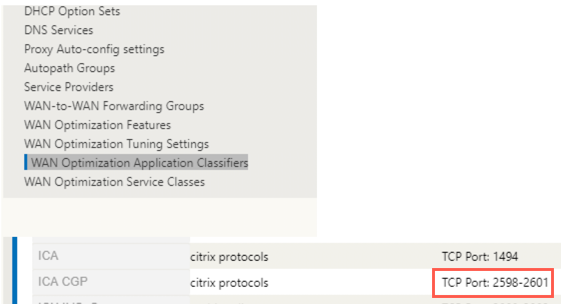

Si agrega un puerto ICA adicional para la implementación multipuerto, estos puertos deben agregarse en los clasificadores de aplicaciones de optimización de Wan. De lo contrario, el tráfico en los tres puertos adicionales no se reenviará a wanop. Solo se reenvía el puerto predeterminado 2598 si ICA está configurado para optimizar.

g)

g) -

Seleccione Activar inspección profunda de paquetes. Esto permite la clasificación de aplicaciones en el dispositivo. Puede, ver y supervisar las estadísticas de aplicaciones en SD-WAN Center. Para obtener más información, consulte Informe de aplicación.

Nota

De forma predeterminada, Enable Deep Packet Inspection recopila estadísticas de datos clasificados.

-

Seleccione Habilitar inspección profunda de paquetes para aplicaciones Citrix ICA. Esto permite la clasificación de las aplicaciones ICA de Citrix y recopila estadísticas para los recuentos de usuarios, sesiones y flujos. Sin esta opción activada, es posible que parte del tipo del tráfico HDX aún se clasifique y se calcule QoE, pero las estadísticas sobre SD-WAN Center no están disponibles. Puede, ver y supervisar las estadísticas de aplicaciones ICA en SD-WAN Center. Esta opción está habilitada de forma predeterminada. Para obtener más información, consulte Informes HDX.

-

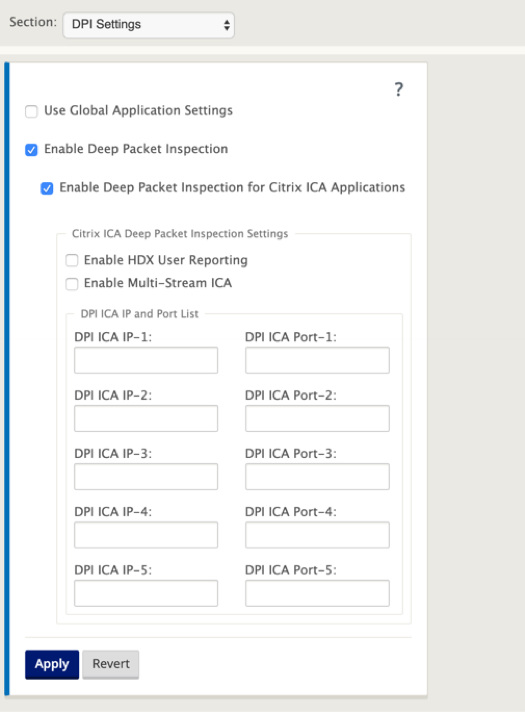

Seleccione Habilitar informes de usuario de HDX para generar informes basados en usuarios recién agregados (Resumen de HDX, Sesiones de usuario de HDX y Aplicaciones de HDX) y estos informes están disponibles en SD-WAN Center. Esto no es aplicable al informe Estadísticas del sitio HDX. Esta opción está disponible en el nivel global y de sitio similar para habilitar la opción DPI. Para habilitar los informes de usuario de HDX a nivel de sitio, en el Editor de configuración, haga clic en Conexiones > Aplicaciones.

-

En el puerto ICA DPI, especifique los puertos no estándar utilizados en la directiva XA/XD para procesar la clasificación HDX. No incluya los números de puerto estándar 2598 o 1494 en esta lista, ya que estos ya están incluidos internamente.

-

En DPI ICA IP, especifique la dirección IP que se utilizará para restringir aún más los puertos a un destino específico.

Nota

Utilice ‘*’ para el puerto destinado a cualquier dirección IP.

-

Haga clic en Aplicar

Puede configurar las opciones de clasificación de aplicaciones en cada sitio individualmente. Haga clic en Conexiones, seleccione un sitio y haga clic en Configuración de aplicaciones. También puede optar por utilizar la configuración global de la aplicación.

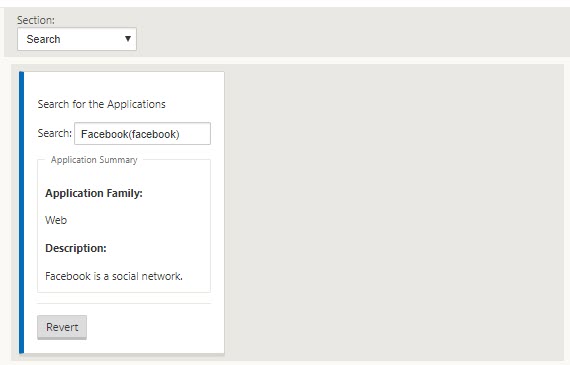

Buscar aplicaciones

Puede buscar una aplicación para determinar el nombre de familia de la aplicación. También se proporciona una breve descripción de la aplicación.

Para buscar una aplicación:

-

En el Editor de configuración, haga clic en Global > Aplicaciones > Buscar.

-

En el campo Buscar, escriba el nombre de la aplicación y haga clic en Intro.

Aparecerá una breve descripción del nombre de la aplicación y de la familia de aplicaciones.

Las siguientes funciones utilizan la aplicación como un tipo de coincidencia:

Nota

Para obtener información sobre las aplicaciones que el dispositivo SD-WAN puede identificar mediante la inspección profunda de paquetes, consulte Biblioteca de firmas de aplicaciones.

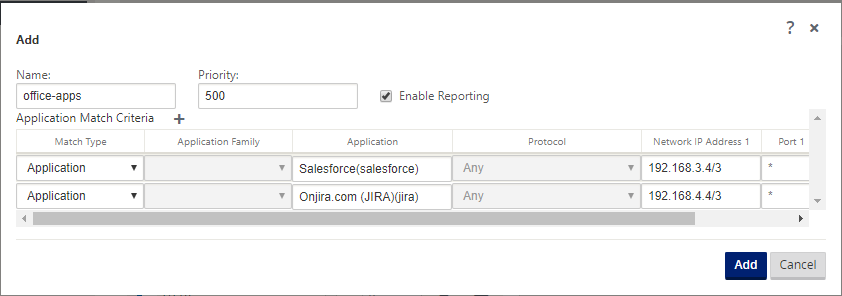

Objetos de aplicación

Los objetos de aplicación permiten agrupar diferentes tipos de criterios de coincidencia en un único objeto que se puede utilizar en directivas de firewall y dirección de aplicaciones. Protocolo IP, aplicación y familia de aplicaciones son los tipos de coincidencia disponibles.

Las siguientes funciones utilizan el objeto de aplicación como un tipo de coincidencia:

Para crear un objeto de aplicación:

-

En el Editor de configuración, haga clic en Global > Aplicaciones > Objetos de aplicación.

-

Haga clic en Agregar y, en el campo Nombre, escriba un nombre para el objeto.

-

Seleccione Habilitar informes para habilitar la visualización de informes de aplicaciones personalizadas en Citrix SD-WAN Center. Para obtener más información, consulte Informe de aplicación.

-

En el campo Prioridad, introduzca la prioridad del objeto de aplicación. Cuando los paquetes entrantes coinciden con dos o más definiciones de objeto de aplicación, se aplica el objeto de aplicación con la prioridad más alta.

-

Haga clic en + en la sección Criterios de coincidencia de aplicación.

-

Seleccione uno de los siguientes tipos de coincidencia:

- Protocolo IP: Especifique el protocolo, la dirección IP de red, el número de puerto y la etiqueta DSCP.

- Aplicación: Especifique el nombre de la aplicación, la dirección IP de red, el número de puerto y la etiqueta DSCP.

- Familia de aplicaciones: Seleccione una familia de aplicaciones y especifique la dirección IP de red, el número de puerto y la etiqueta DSCP.

-

Haga clic en + para agregar más criterios de coincidencia de aplicaciones.

-

Haga clic en Agregar.

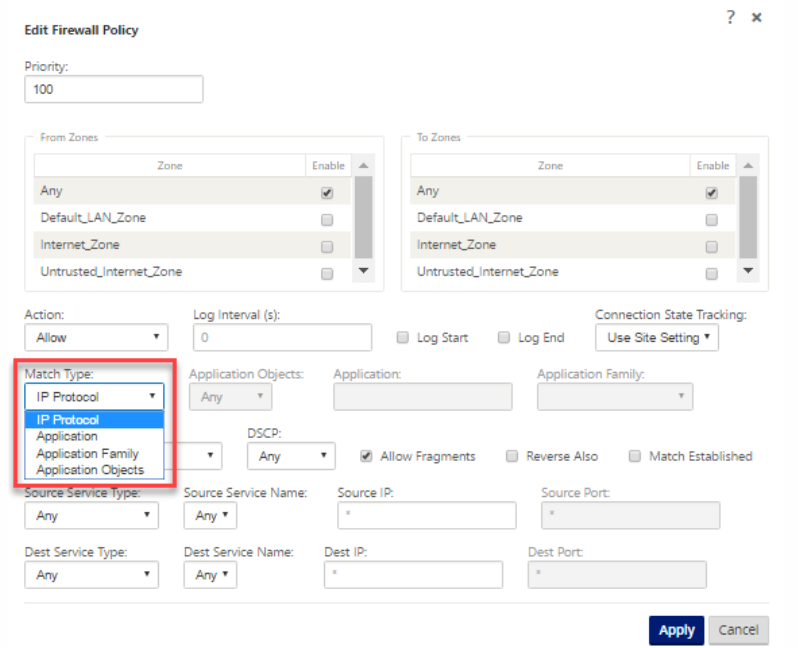

Uso de la clasificación de aplicaciones con un firewall

La clasificación del tráfico como aplicaciones, familias de aplicaciones o nombres de dominio permite utilizar la aplicación, las familias de aplicaciones y los objetos de aplicación como tipos de coincidencia para filtrar el tráfico y aplicar directivas y reglas de firewall. Se aplica a todas las directivas pre, post y local. Para obtener más información acerca del firewall, consulte Soporte de firewall con estado y NAT.

Visualización de Clasificación de Aplicaciones

Después de habilitar la clasificación de aplicaciones, puede ver el nombre de la aplicación y los detalles de la familia de aplicaciones en los siguientes informes:

-

Estadísticas de conexión al firewall

-

Información sobre flujos

-

Estadísticas de aplicación

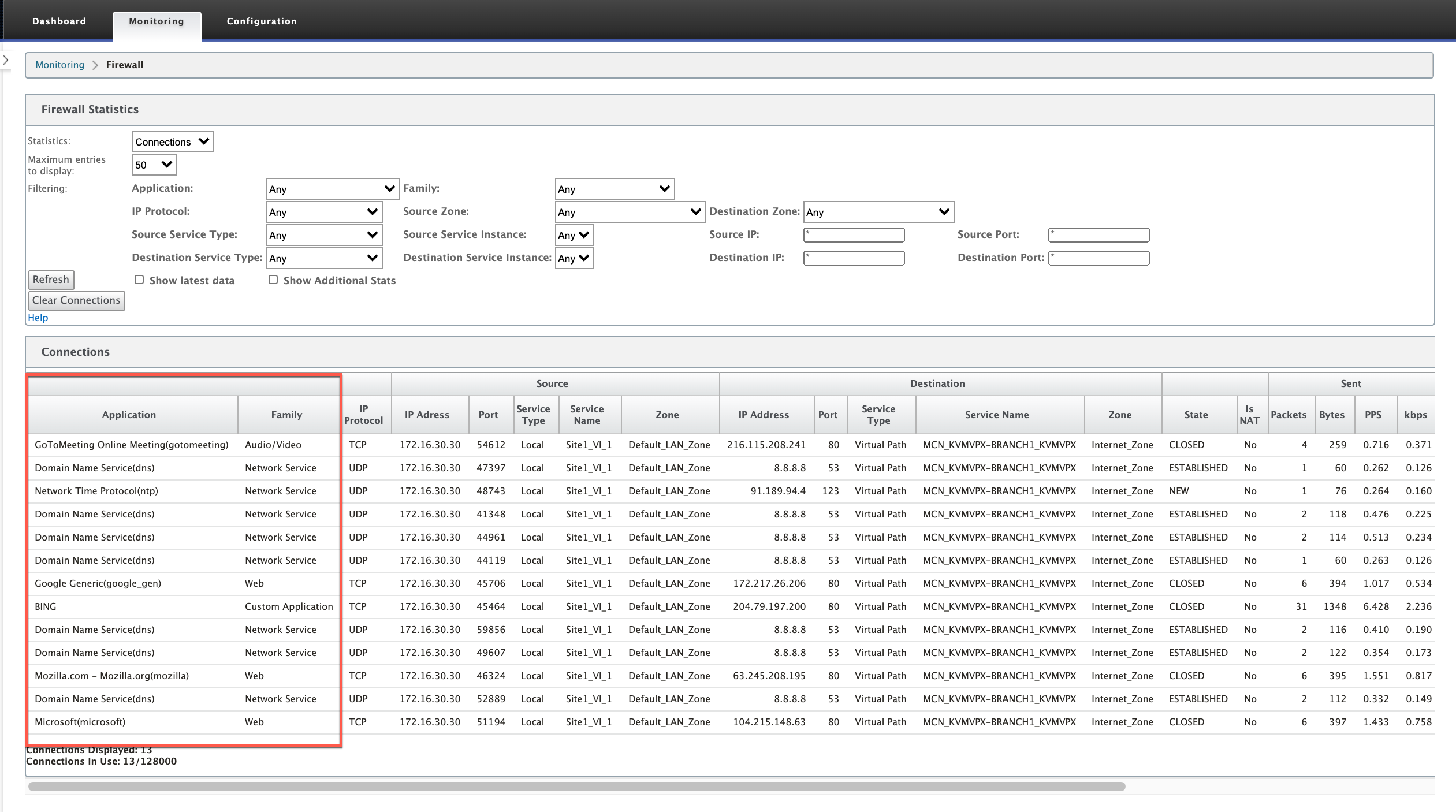

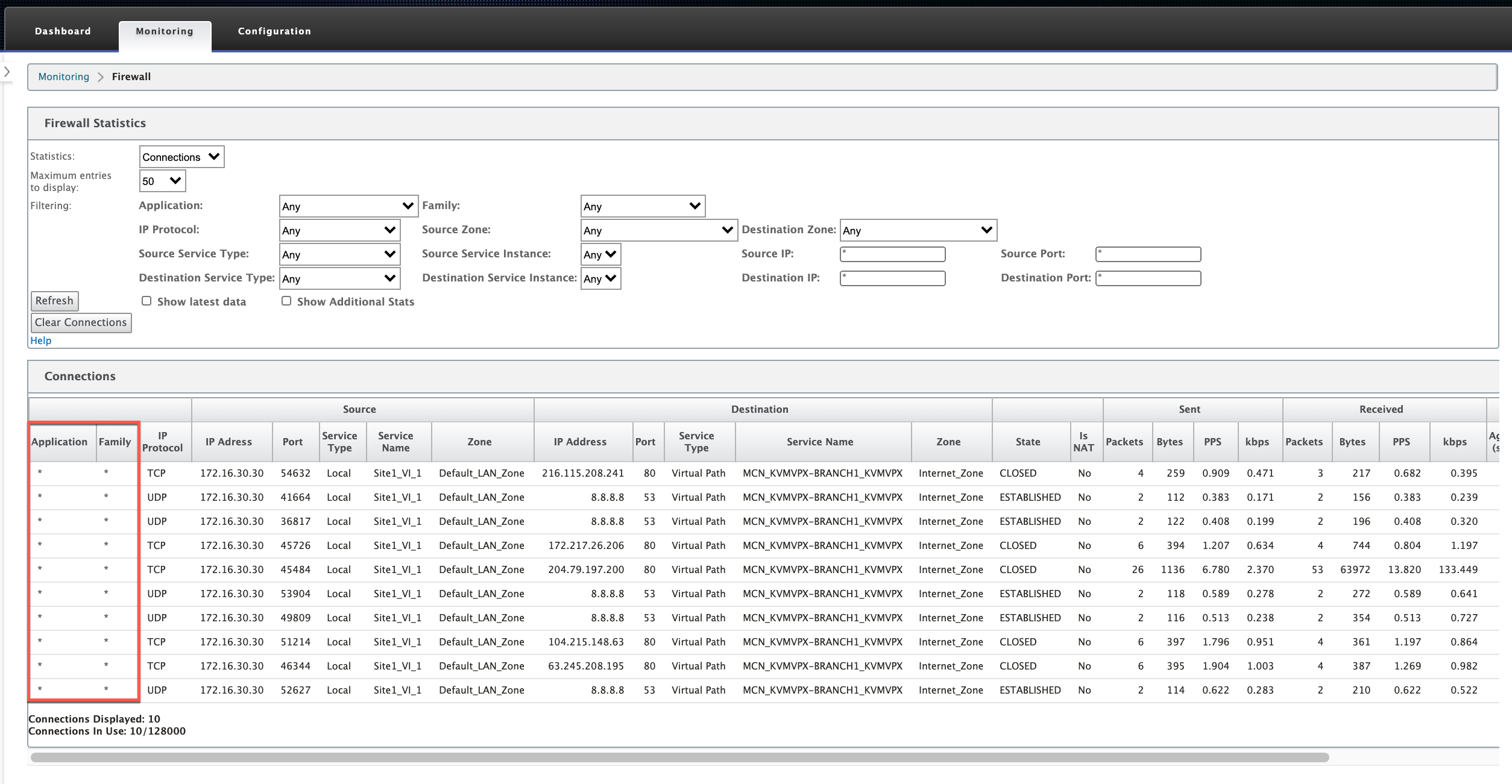

Estadísticas de conexión de firewall

En el Editor de configuración, vaya a Supervisión > Firewall. En la sección Conexiones, las columnas Aplicación y Familia muestran las aplicaciones y su familia asociada.

Si no habilita la clasificación de aplicaciones, las columnas Aplicación y Familia no muestran ningún dato.

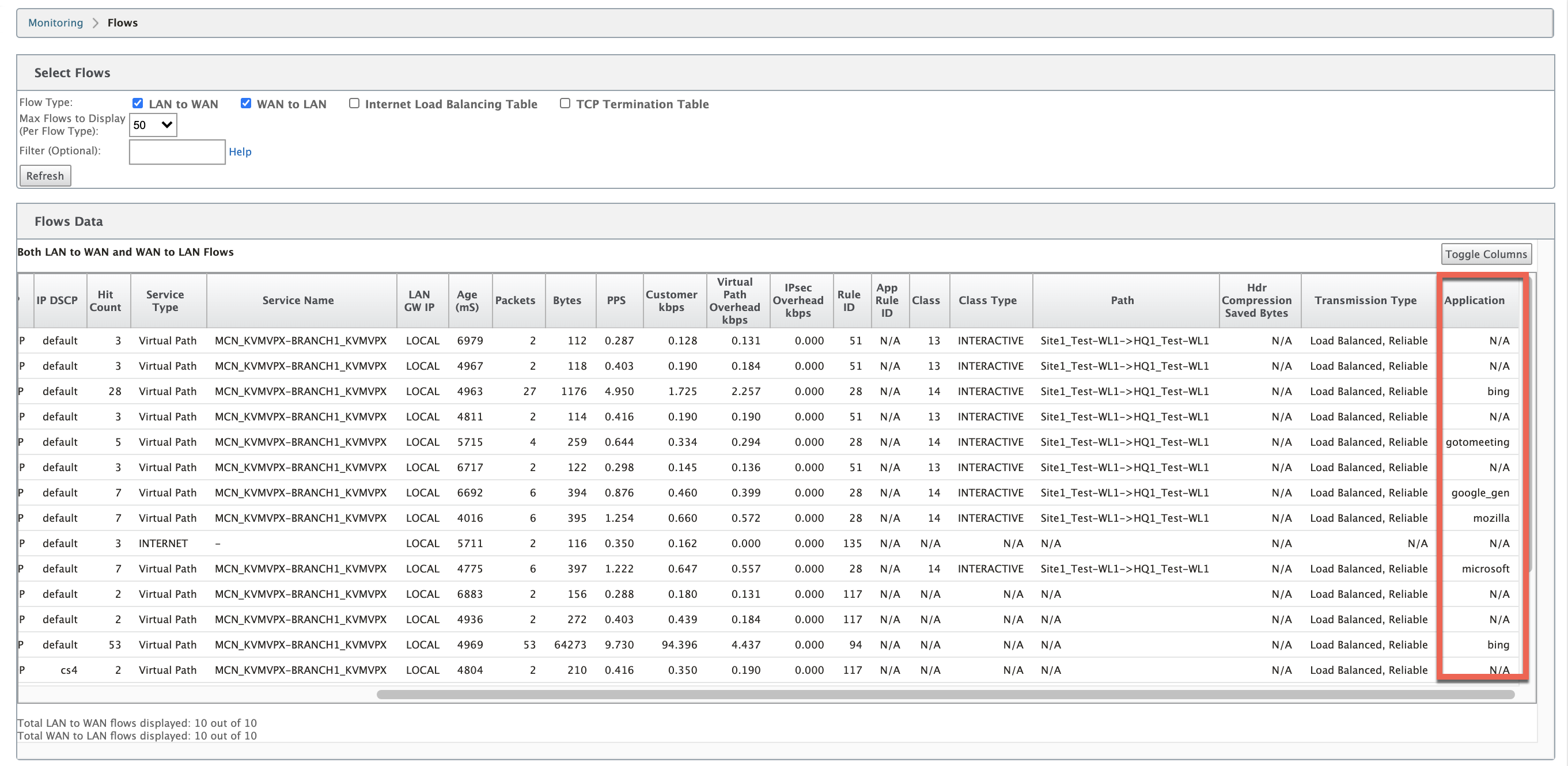

Información sobre flujos

En el Editor de configuración, vaya a Supervisión > Flujos. En la sección Datos de flujos, la columna Aplicación muestra los detalles de la aplicación.

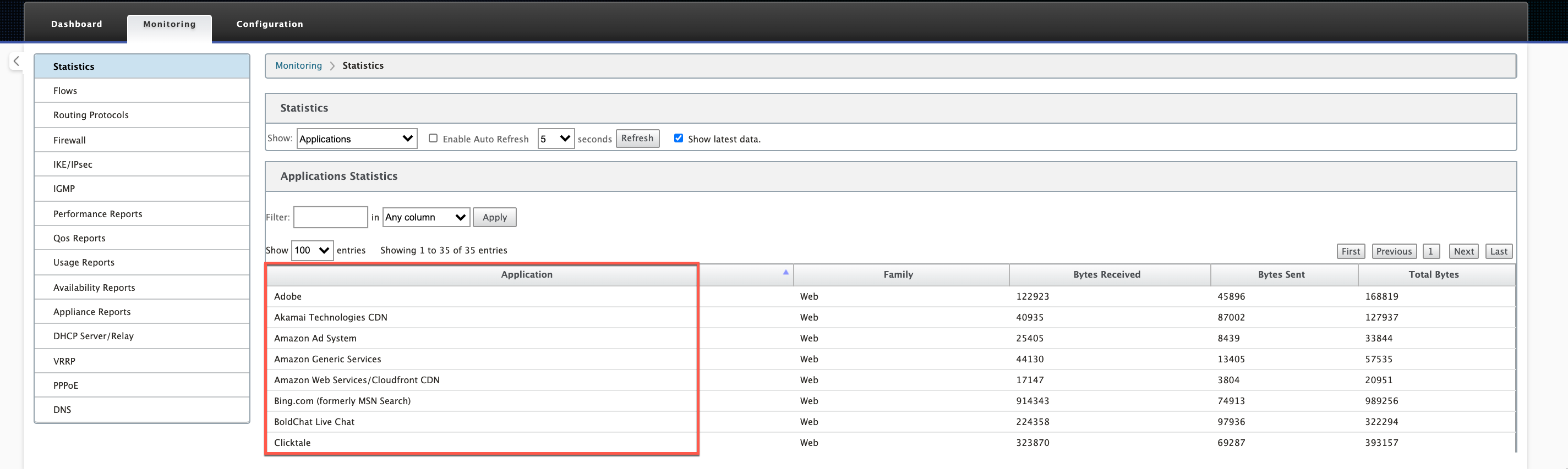

Estadísticas de aplicación

En el Editor de configuración, vaya a Supervisión > Estadísticas. En la sección Estadísticas de la aplicación, la columna Aplicación muestra los detalles de la aplicación.

Solucionar problemas

Después de habilitar la clasificación de aplicaciones, puede ver los informes en la sección Supervisión y asegurarse de que muestran los detalles de la aplicación. Para obtener más información, consulte Visualización de Clasificación de Aplicaciones.

Si hay algún comportamiento inesperado, recopile el paquete de diagnóstico STS mientras se observa el problema y compártelo con el equipo de soporte técnico de Citrix.

El paquete STS se puede crear y descargar mediante Configuración > Mantenimiento del sistema > Diagnóstico > Información de diagnóstico.

En este artículo

- Clasificación de bibliotecas de DPI

- Clasificación ICA

- Clasificación basada en API de proveedores de aplicaciones

- Clasificación de aplicaciones basada en nombres de dominio

- Clasificación del tráfico cifrado

- Buscar aplicaciones

- Objetos de aplicación

- Uso de la clasificación de aplicaciones con un firewall

- Visualización de Clasificación de Aplicaciones

- Solucionar problemas