Uso de ICAP para la inspección remota de contenido

El Protocolo de Adaptación de Contenido de Internet (ICAP) es un protocolo abierto simple y ligero. Normalmente se utiliza para transportar mensajes HTTP entre el proxy y los dispositivos que proporcionan soporte antimalware y servicios de prevención de fugas de datos. ICAP ha creado una interfaz estándar para la adaptación de contenidos para permitir una mayor flexibilidad en la distribución de contenidos y para proporcionar un servicio de valor agregado. Un cliente ICAP reenvía solicitudes y respuestas HTTP a un servidor ICAP para su procesamiento. El servidor ICAP realiza alguna transformación en las solicitudes y envía respuestas al cliente ICAP, con la acción adecuada en la solicitud o respuesta.

Uso de ICAP en el dispositivo Citrix Secure Web Gateway

Nota

La función de inspección de contenido requiere una licencia SWG Edition.

El dispositivo Citrix Secure Web Gateway (SWG) actúa como cliente ICAP y utiliza directivas para interactuar con servidores ICAP. El dispositivo se comunica con servidores ICAP de terceros que se especializan en funciones como antimalware y prevención de fugas de datos (DLP). Cuando utiliza ICAP en un dispositivo SWG, también se analizan los archivos cifrados. Los proveedores de seguridad anteriormente omitieron estos archivos. El dispositivo realiza la interceptación SSL, descifra el tráfico del cliente y lo envía al servidor ICAP. El servidor ICAP comprueba si hay detección de virus, malware o spyware, inspección de fugas de datos o cualquier otro servicio de adaptación de contenido. El dispositivo actúa como proxy, descifra la respuesta del servidor de origen y la envía en texto sin formato al servidor ICAP para su inspección. Configure directivas para seleccionar el tráfico que se envía a los servidores ICAP.

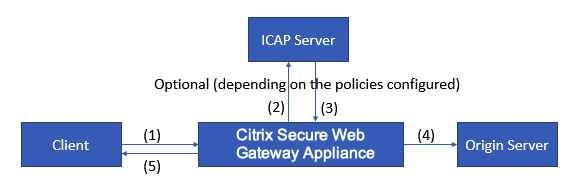

El flujo del modo de solicitud funciona de la siguiente manera:

(1) El dispositivo Citrix SWG intercepta las solicitudes del cliente. (2) El dispositivo reenvía estas solicitudes al servidor ICAP, según las directivas configuradas en el dispositivo. (3) El servidor ICAP responde con un mensaje que indica “No se requiere adaptación”, error o solicitud modificada. El dispositivo (4) reenvía el contenido al servidor de origen solicitado por el cliente o (5) devuelve un mensaje apropiado al cliente.

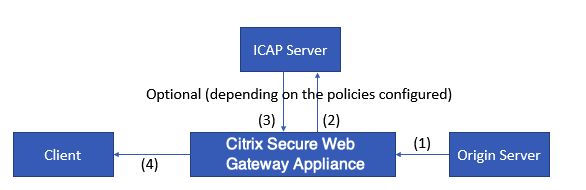

El flujo del modo de respuesta funciona de la siguiente manera:

(1) El servidor de origen responde al dispositivo Citrix SWG. (2) El dispositivo reenvía la respuesta al servidor ICAP, basándose en las directivas configuradas en el dispositivo. (3) El servidor ICAP responde con un mensaje que indica “No se requiere adaptación”, error o solicitud modificada. (4) Dependiendo de la del servidor ICAP, el dispositivo reenvía el contenido solicitado al cliente o envía un mensaje apropiado.

Configuración de ICAP en el dispositivo Citrix Secure Web Gateway

En los siguientes pasos se explica cómo configurar ICAP en el dispositivo Citrix SWG.

- Habilite la función de inspección de contenido.

- Configurar un servidor proxy.

- Configure un servicio TCP que represente el servidor ICAP. Para establecer una conexión segura entre el dispositivo SWG y el servicio ICAP, especifique el tipo de servicio como SSL_TCP. Para obtener más información acerca de ICAP seguro, consulte la sección “ICAP seguro” más adelante en esta página.

- Opcionalmente, agregue un servidor virtual de equilibrio de carga para equilibrar la carga de los servidores ICAP y vincular el servicio ICAP a este servidor virtual.

- Configure un perfil ICAP personalizado. El perfil debe incluir el URI o la ruta de servicio para el servicio ICAP y el modo ICAP (solicitud o respuesta). No hay perfiles predeterminados ICAP similares a los perfiles predeterminados HTTP y TCP.

- Configure una acción de inspección de contenido y especifique el nombre del perfil ICAP. Especifique el nombre del servidor virtual de equilibrio de carga o el nombre del servicio TCP/SSL_TCP en el parámetro nombre del servidor.

- Configure una directiva de inspección de contenido para evaluar el tráfico del cliente y vincularlo al servidor proxy. Especifique la acción de inspección de contenido en esta directiva.

Configurar ICAP mediante la CLI

Configure las siguientes entidades:

-

Habilite la función.

enable ns feature contentInspection -

Configurar un servidor proxy.

add cs vserver <name> PROXY <IPAddress>Ejemplo:

add cs vserver explicitswg PROXY 192.0.2.100 80 -

Configure un servicio TCP para representar los servidores ICAP.

add service <name> <IP> <serviceType> <port>Especifique el tipo de servicio como SSL_TCP para una conexión segura con el servidor ICAP.

Ejemplo:

add service icap_svc1 203.0.113.100 TCP 1344add service icap_svc 203.0.113.200 SSL_TCP 11344 -

Configure un servidor virtual de equilibrio de carga.

add lb vserver <name> <serviceType> <IPAddress> <port>Ejemplo:

add lbvserver lbicap TCP 0.0.0.0 0Enlazar el servicio ICAP al servidor virtual de equilibrio de carga.

bind lb vserver <name> <serviceName>Ejemplo:

bind lb vserver lbicap icap_svc -

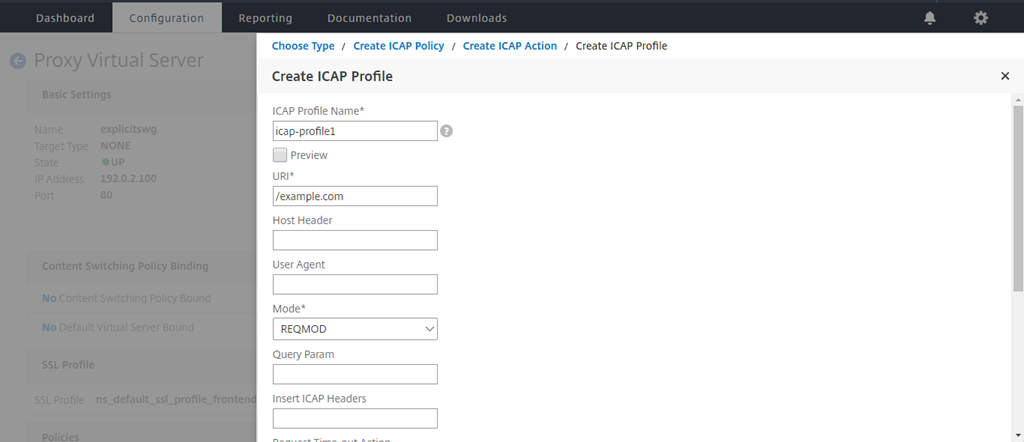

Añada un perfil ICAP personalizado.

add ns icapProfile <name> -uri <string> -Mode ( REQMOD | RESPMOD )Ejemplo:

add icapprofile icapprofile1 -uri /example.com -Mode REQMODParámetros

name

Nombre de un perfil ICAP. Debe comenzar con un carácter alfanumérico o de subrayado (_) ASCII y debe contener solo caracteres alfanuméricos ASCII, guión bajo, hash (#), punto (.), espacio, dos puntos (:), signo en (@), signo igual (=) y guión (-).

Usuarios de CLI: Si el nombre incluye uno o más espacios, enciérrelo entre comillas dobles o simples (por ejemplo, “mi perfil icap” o “mi perfil icap”).

Longitud máxima: 127

uri

URI que representa la ruta del servicio ICAP.

Longitud máxima: 511 caracteres

Modo

Modo ICAP. Los ajustes disponibles funcionan de la siguiente manera:

-

REQMOD: En el modo de modificación de solicitud, el cliente ICAP reenvía una solicitud HTTP al servidor ICAP.

-

RESPMOD: en el modo de modificación de la respuesta, el servidor ICAP reenvía una respuesta HTTP desde el servidor de origen al servidor ICAP.

Valores posibles: REQMOD, RESPMOD

-

-

Configure una acción para realizar si la directiva devuelve true.

add contentInspection action <name> -type ICAP -serverName <string> -icapProfileName <string>Ejemplo:

add contentInspection action CiRemoteAction -type ICAP -serverName lbicap -icapProfileName icapprofile1 -

Configure una directiva para evaluar el tráfico.

add contentInspection policy <name> -rule <expression> -action <string>Ejemplo:

add contentInspection policy CiPolicy -rule true -action CiRemoteAction -

Enlazar la directiva al servidor proxy.

bind cs vserver <vServerName> -policyName <string> -priority <positive_integer> -type [REQUEST | RESPONSE]Ejemplo:

bind cs vserver explicitswg -policyName CiPolicy -priority 200 -type REQUEST

Configurar ICAP mediante la GUI

Siga estos pasos:

-

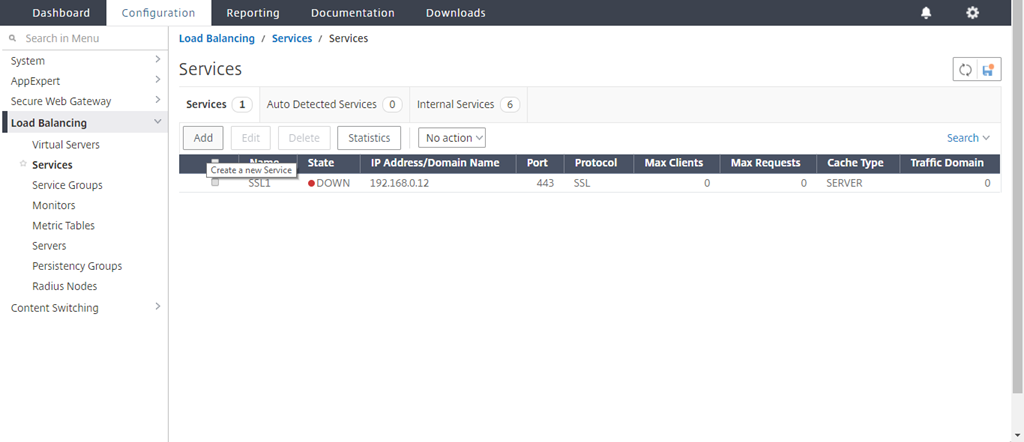

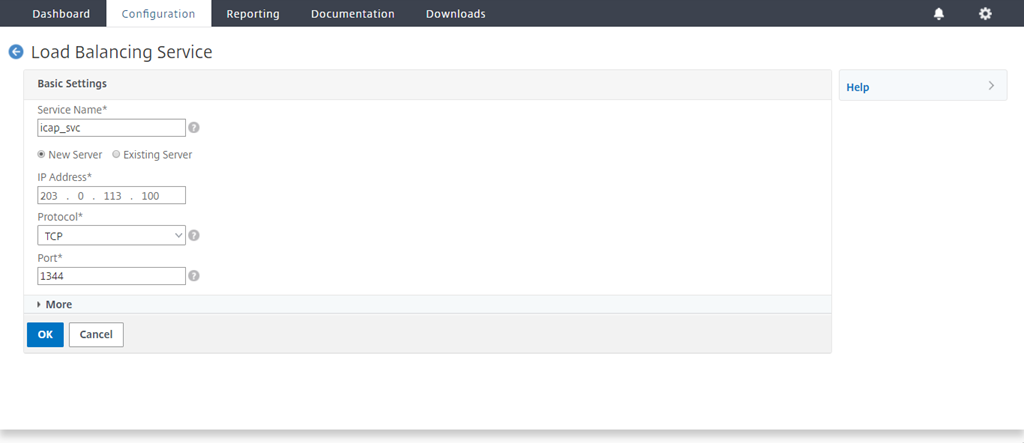

Desplácese hasta Equilibrio de carga > Servicios y haga clic en Agregar.

-

Escriba un nombre y una dirección IP. En Protocolo, seleccione TCP. En Puerto, escriba 1344. Haga clic en OK.

Para una conexión segura con los servidores ICAP, seleccione el protocolo TCP_SSL y especifique el puerto como 11344.

-

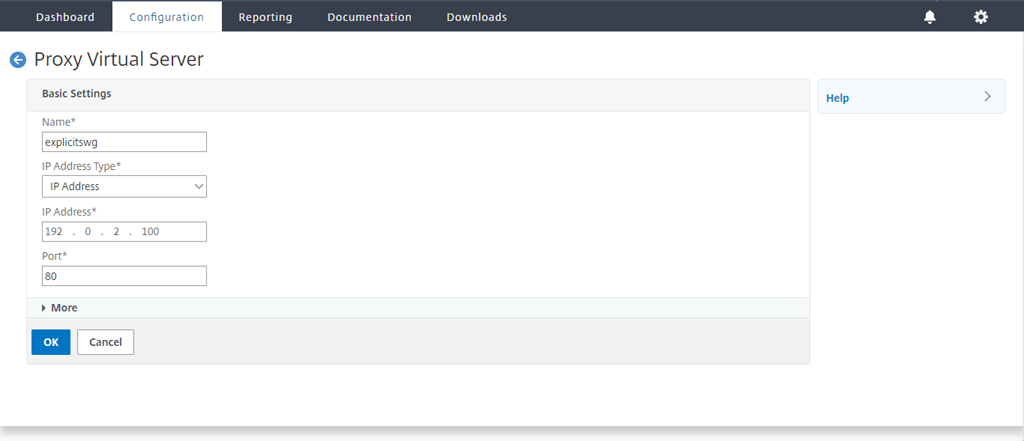

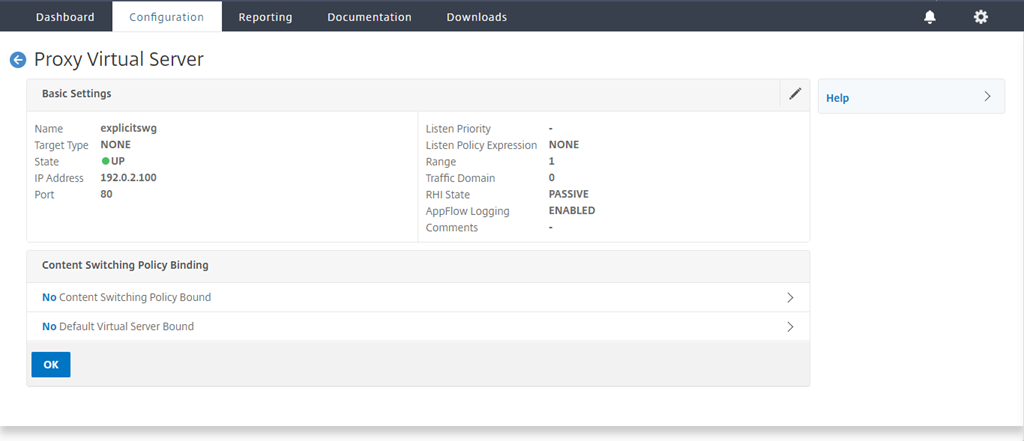

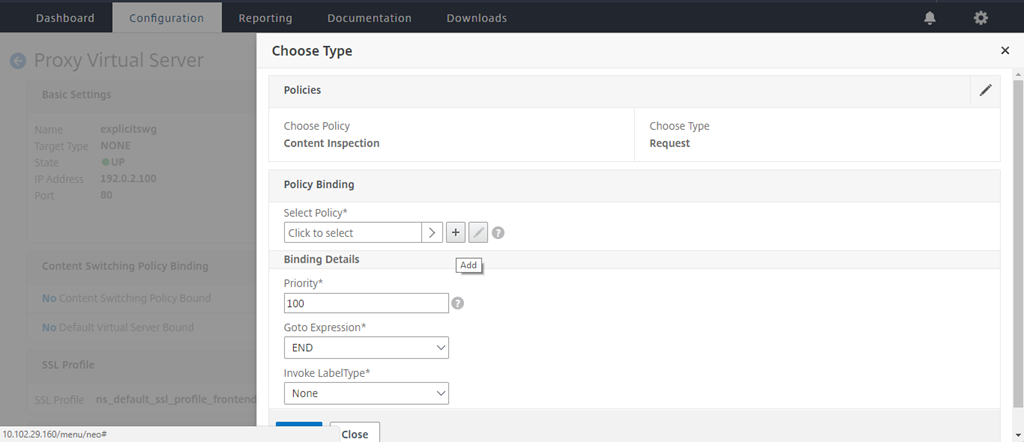

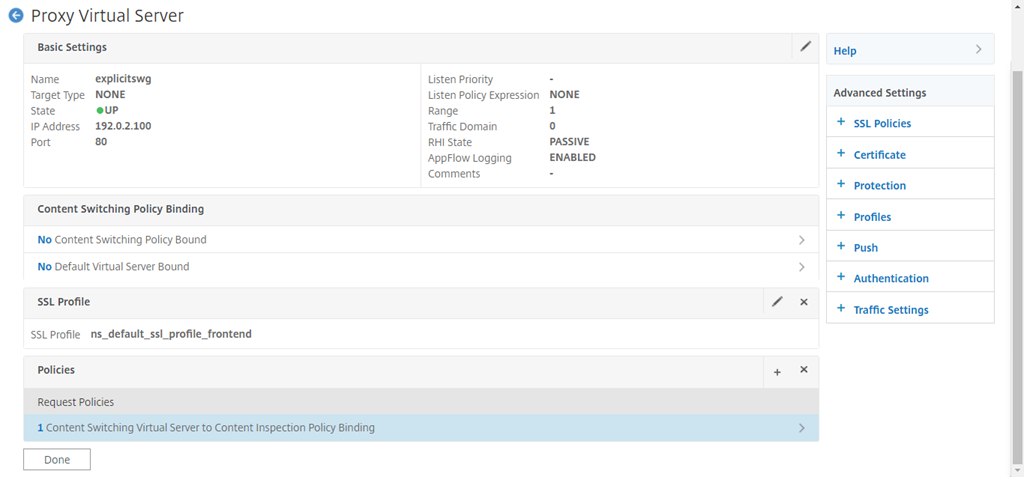

Vaya a Secure Web Gateway > Proxy Virtual Servers. Agregue un servidor virtual proxy o seleccione un servidor virtual y haga clic en Modificar. Después de introducir los detalles, haga clic en Aceptar.

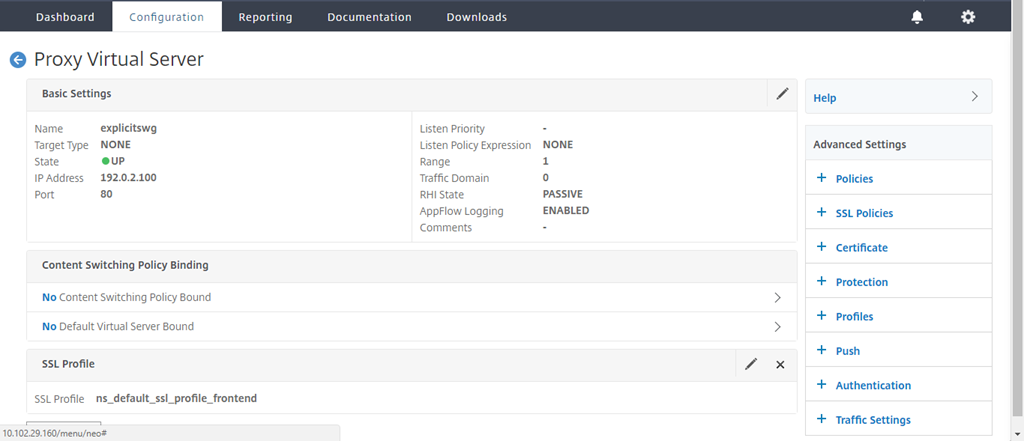

Vuelva a hacer clic en Aceptar.

-

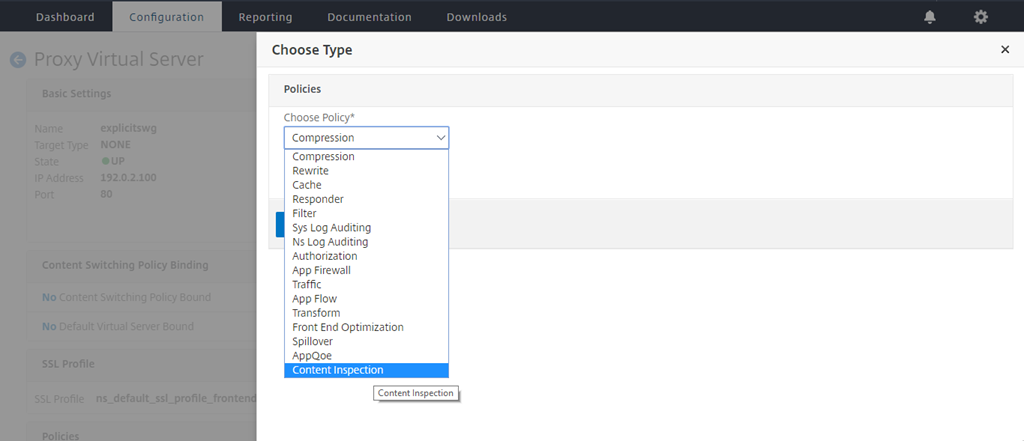

En Configuración avanzada, haga clic en Directivas.

-

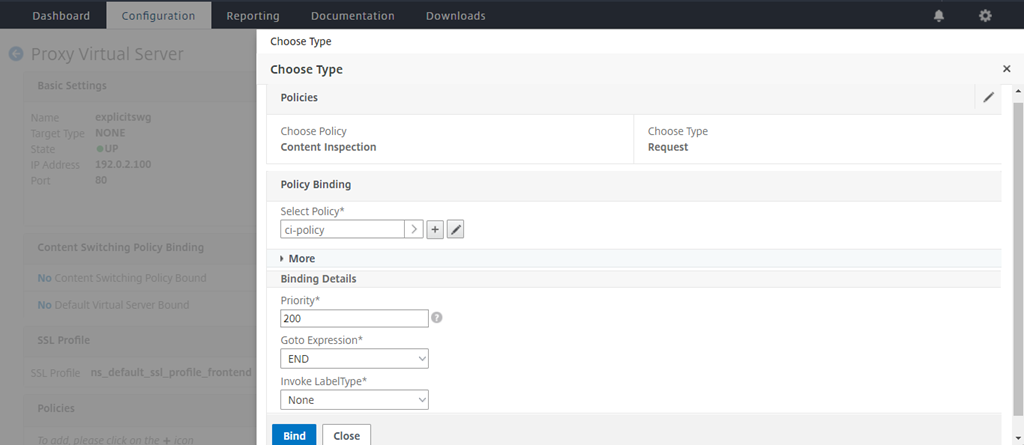

En Elegir directiva, seleccione Inspección de contenido. Haga clic en Continuar.

-

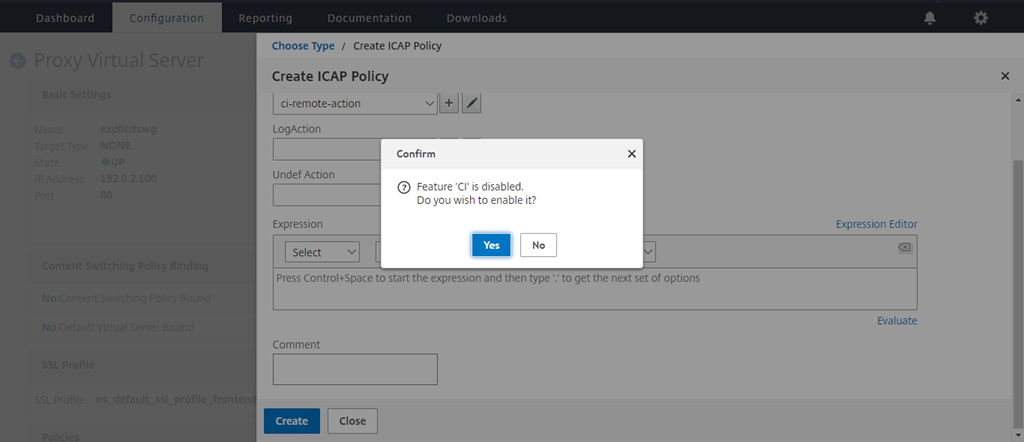

En Seleccionar directiva, haga clic en el signo “+” para agregar una directiva.

-

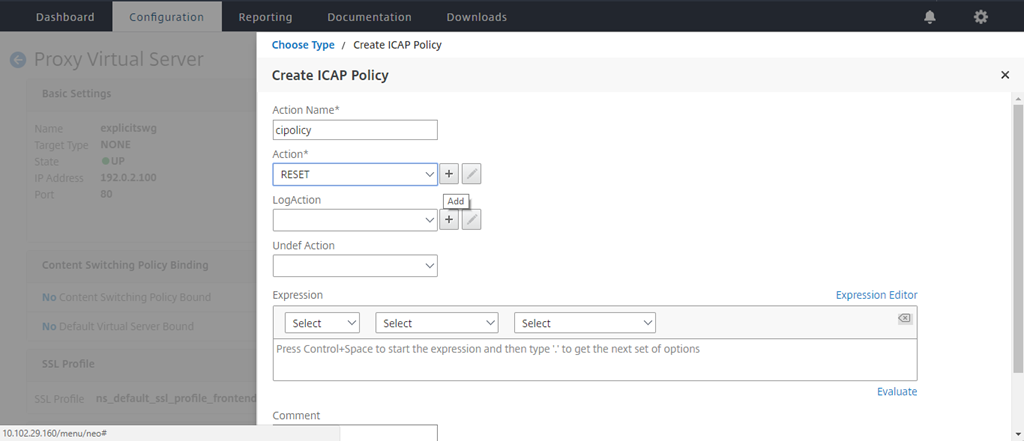

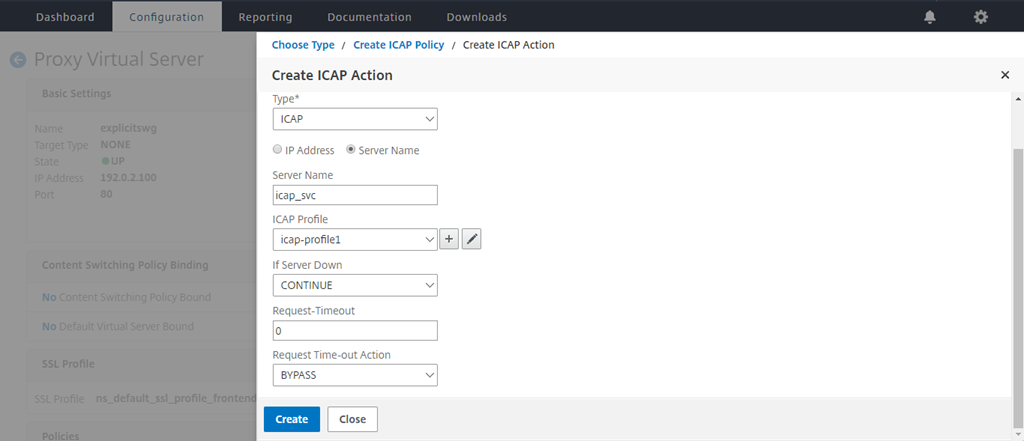

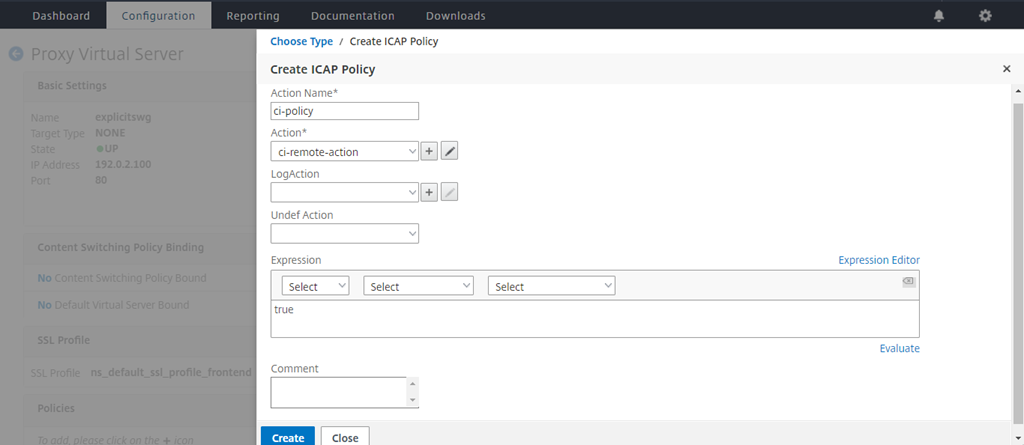

Introduzca un nombre para la directiva. En Acción, haga clic en el signo “+” para agregar una acción.

-

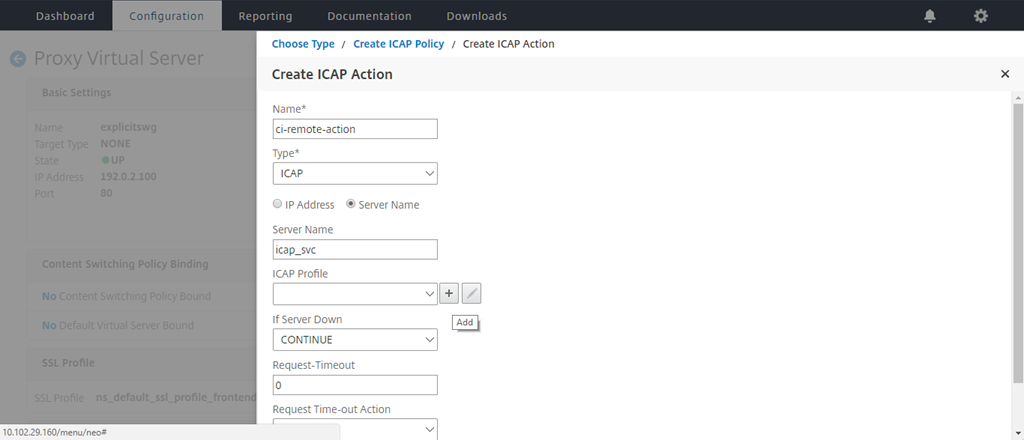

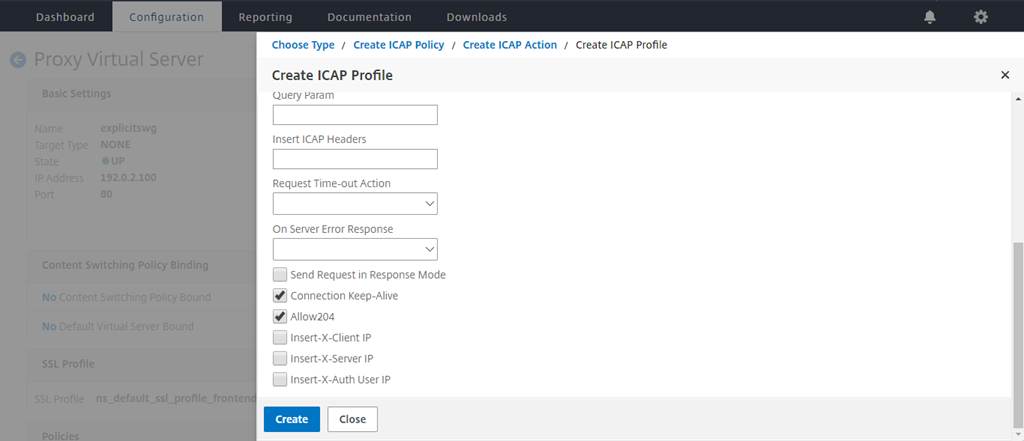

Escriba un nombre para la acción. En Nombre del servidor, escriba el nombre del servicio TCP creado anteriormente. En Perfil ICAP, haga clic en el signo “+” para agregar un perfil ICAP.

-

Escriba un nombre de perfil, URI. En Modo, seleccione REQMOD.

-

Haga clic en Crear.

-

En la página Crear acción ICAP, haga clic en Crear.

-

En la página Crear directiva ICAP, escriba true en el Editor de expresiones. A continuación, haga clic en Crear.

-

Haga clic en Bind.

-

Cuando se le pida que active la función de inspección de contenido, seleccione Sí.

-

Haga clic en Done.

ICAP seguro

Puede establecer una conexión segura entre el dispositivo SWG y los servidores ICAP. Para ello, cree un servicio SSL_TCP en lugar de un servicio TCP. Configure un servidor virtual de equilibrio de carga de tipo SSL_TCP. Enlazar el servicio ICAP al servidor virtual de equilibrio de carga.

Configurar ICAP seguro mediante la CLI

En el símbolo del sistema, escriba:

add service <name> <IP> SSL_TCP <port>add lb vserver <name> <serviceType> <IPAddress> <port>bind lb vserver <name> <serviceName>

Ejemplo:

add service icap_svc 203.0.113.100 SSL_TCP 1344

add lbvserver lbicap SSL_TCP 0.0.0.0 0

bind lb vserver lbicap icap_svc

<!--NeedCopy-->

Configurar ICAP seguro mediante la interfaz gráfica de usuario

- Desplácese hasta Equilibrio de carga > Servidores virtuales y haga clic en Agregar.

- Especifique un nombre para el servidor virtual, la dirección IP y el puerto. Especifique el protocolo como SSL_TCP.

- Haga clic en OK.

- Haga clic dentro de la sección Enlace de servicio de servidor virtual de equilibrio de carga para agregar un servicio ICAP.

- Haga clic en “+” para agregar un servicio.

- Especifique un nombre de servicio, una dirección IP, un protocolo (SSL_TCP) y un puerto (el puerto predeterminado para ICAP seguro es 11344).

- Haga clic en OK.

- Haga clic en Done.

- Haga clic en Bind.

- Haga clic en Continuar dos veces.

- Haga clic en Done.

Limitaciones

No se admiten las siguientes características:

- Almacenamiento en caché de respuesta ICAP.

- Insertando encabezado X-auth-User-URI.

- Insertar la solicitud HTTP en la solicitud ICAP en RESPMOD.