Seguridad

Requisitos de contraseña

Aquí puede controlar los requisitos de contraseña para los usuarios. De forma predeterminada, todas las contraseñas deben contener al menos 8 caracteres, con al menos 1 número, 1 letra mayúscula y 1 letra minúscula.

Para crear otros requisitos de contraseña para sus usuarios, complete el formulario de esta página. Cualquier cambio que realices entrará en vigor la próxima vez que un usuario cambie su contraseña.

Para todos los usuarios, contraseñas:

- Debe contener un mínimo de 8 caracteres con un máximo de 50 caracteres.

- Debe contener 1 letra mayúscula y 1 minúscula.

- Debe contener al menos 1 número.

- Debe contener al menos 1 de estos caracteres especiales:!

# $ % ^ & * ( ) - _ + = / . ? \ [ ] | ' ~ @ ' - No puede ser igual a sus últimas 25 contraseñas.

Restablecimiento forzado de contraseña

En respuesta al aumento del robo de credenciales de cuentas de Internet (nombre de usuario y contraseña), es posible que ShareFile necesite restablecer la contraseña y seguirá incorporando el restablecimiento forzoso de contraseñas programado con regularidad en nuestros procedimientos operativos normales.

Directiva de inicio de sesión y seguridad

Dominios de confianza

Puede introducir uno o más dominios para permitir la incrustación de iframe y el intercambio de recursos entre orígenes (CORS).

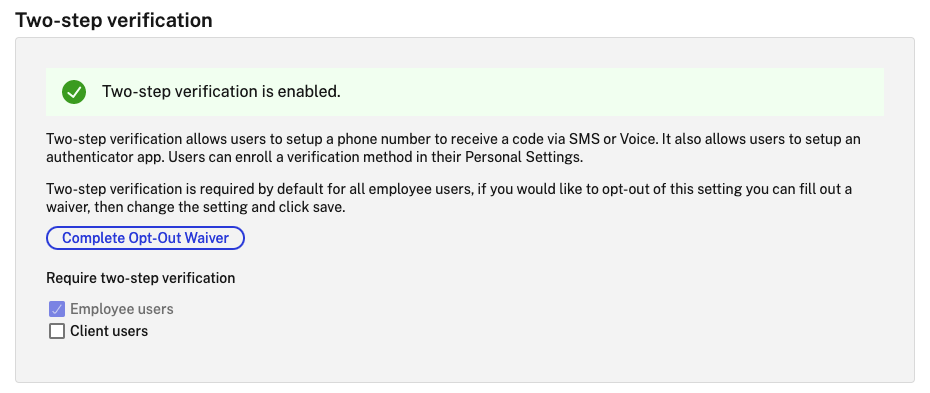

Verificación en dos pasos

La verificación en dos pasos usa su teléfono para proporcionar una capa adicional de seguridad para su nombre de usuario. Después de iniciar sesión, se te pedirá que introduzcas un código de verificación que se enviará a su teléfono mediante un mensaje de texto (SMS) o una llamada de voz. Las aplicaciones de autenticación compatibles, como Google y Microsoft, se pueden usar como opción en lugar de la contraseña habitual.

Notes:

La verificación en dos pasos se aplica a todos los usuarios de los empleados en todas las cuentas de ShareFile.

Los administradores que prefieran inhabilitar la aplicación de la verificación en dos pasos para los usuarios empleados pueden excluirse de esta aplicación seleccionando Completar la exención de exclusión voluntaria en la ventana emergente Verificación en dos pasos. Esto inhabilita la aplicación; sin embargo, los usuarios empleados pueden activarla por sí mismos para mejorar la seguridad de su cuenta.

Los usuarios del cliente pueden utilizar la verificación en dos pasos incluso si el administrador no ha impuesto el uso de la función.

Esta función está disponible para los usuarios de clientes y empleados. La verificación en dos pasos es compatible con los dispositivos móviles iOS y Android.

Algunas aplicaciones requieren una contraseña específica de la aplicación que debe generarse cada vez que quiera iniciar sesión en la aplicación.

Configuración de bloqueo de cuentas

Esto le permite seleccionar el número de veces que un usuario puede introducir una contraseña no válida antes de que se le bloquee el acceso a la cuenta durante un período de tiempo específico de su elección.

Términos y condiciones

Se pueden agregar términos y condiciones a la página de inicio de sesión para los clientes. Recomendamos que los clientes de inicio de sesión único también implementen los términos y condiciones de su página de inicio de sesión para obtener una cobertura total. Tiene la opción de incluir términos y condiciones personalizables que deben aceptarse para indicar el cumplimiento de los términos antes de introducir la cuenta. Póngase en contacto con ShareFile Support para obtener ayuda para agregar términos a su página de inicio de sesión.

Los usuarios con el permiso de las directivas de la cuenta de administrador pueden solicitar que se agreguen términos y condiciones.

Restricciones IP

Use restricciones de IP para restringir el lugar en el que los usuarios pueden iniciar sesión en su cuenta. Póngase en contacto con el servicio de soporte de ShareFile para establecer restricciones de IP.

Autenticación

Los usuarios inactivos pueden cerrar sesión en la cuenta después de un tiempo de inactividad elegido. De forma predeterminada, esta duración se establece en 1 hora.

Las aplicaciones y la API utilizan los tokens de OAuth para autenticarse. Después del período seleccionado aquí, los usuarios deberán volver a autenticarse con todas las aplicaciones. Si se establece en Nunca, los tokens de OAuth aún pueden caducar manualmente a través de Mis conexiones, en la configuración personal, o mediante un administrador en la página de perfil del usuario mediante el menú Usuarios .

Limitaciones

- Esta función no está disponible para las cuentas de prueba.

- Esta función no se puede usar con las credenciales de la empresa ni con una página de inicio de sesión personalizada.

Exigir la verificación en dos pasos requiere que el grupo de usuarios se inscriba y opte por la verificación en dos pasos. Cuando está habilitada, la configuración está habilitada para todos los usuarios empleados o clientes o ambos. De forma predeterminada, es obligatorio para todos los usuarios empleados de todas las cuentas de ShareFile.

Para los usuarios nuevos, el proceso de activación requiere que el usuario introduzca un número de teléfono que esté habilitado para mensajes de texto (SMS) o voz. Para los usuarios existentes, se le pide que introduzca el número de teléfono que está habilitado para mensajes de texto (SMS) o voz en el próximo inicio de sesión desde la web, el escritorio o la aplicación móvil.

Seguridad del dispositivo

Puede utilizar estas opciones para controlar el nivel de seguridad de los dispositivos que otros usuarios utilizan para acceder a la cuenta de ShareFile. Estos ajustes anulan las preferencias individuales de los usuarios.

La configuración de seguridad del dispositivo modificable incluye:

Autodestrucción de archivos: Determina el número de días sin que el usuario inicie sesión o acceda a la cuenta antes de que la cuenta se elimine automáticamente del dispositivo móvil. La autodestrucción se produce incluso si el usuario está desconectado. Las opciones son: Nunca, 1, 3, 7, 14, 30, 45 o 60 días. Cuando self-destruct se activa en un dispositivo, los usuarios con las notificaciones push móviles habilitadas pueden recibir una notificación que hace referencia a la activación de una píldora venenosa.

Requerir código de acceso de usuario: Controla si los usuarios deben introducir un PIN de 4 dígitos o una contraseña para acceder a su contenido. Cuando se establece, todo el contenido se cifra. Las opciones son: PIN, contraseña o código de acceso seleccionado por el usuario.

Habilitar aplicaciones externas: Determina si los usuarios pueden abrir los archivos descargados fuera de la aplicación ShareFile.

Habilitar el acceso sin conexión a los archivos: Controla si los usuarios pueden ver el contenido de ShareFile cuando el dispositivo está desconectado.

Restringir los dispositivos modificados: Al habilitar esta opción, los usuarios no podrán usar ShareFile en un dispositivo con jailbreak. ShareFile no puede solucionar por completo los problemas encontrados por los usuarios que han optado por hacer jailbreak a sus dispositivos.

Habilitar inicio de sesión automático: Determina si los usuarios pueden optar por guardar su contraseña en su dispositivo.

Ajustes preestablecidos de seguridad del dispositivo

Puede configurar cada parámetro de forma individual en el menú Configurar seguridad del dispositivo. Además de la opción de configuración personalizada, ShareFile ofrece varios ajustes preestablecidos con varias diferencias.

- Estándar

- Protección

- Solo en línea

- Personalizado

Grupo de superusuarios

Los administradores, también conocidos como superusuarios, se agregan automáticamente a todas las carpetas nuevas y existentes de una cuenta de ShareFile determinada. Los permisos de superusuario incluyen la capacidad de cargar, descargar, eliminar y administrar todas las carpetas. El acceso de grupos de superusuarios a una carpeta no se puede modificar ni eliminar en el menú de acceso a la carpeta. Esta función está habilitada en su cuenta de forma predeterminada.

Administrar un grupo de superusuarios

La administración de superusuarios requiere el permiso de miembros Administrar grupos de superusuarios.

- Vaya a Administrar > Seguridad > Modificar grupo de superusuarios.

- Para agregar un usuario, haga clic en Agregar nuevo usuario.

- Seleccione un usuario del menú de la lista de empleados de su cuenta.

- Usa las casillas de verificación para seleccionar los usuarios que deseas agregar. Haga clic en *Agregar**.

- Haga clic en Guardar.

También puede eliminar todos los usuarios del grupo de superusuarios. Cualquier usuario empleado puede modificar el grupo con el permiso de administrador Permitir que este usuario administre el grupo de superusuarios. Los superusuarios aparecen en la sección Acceso a carpetas de cada carpeta. Los usuarios administradores pueden optar por no mostrar el grupo en la lista de acceso.

Para ocultar los superusuarios de la sección Acceso a carpetas, vaya a Administrar > Seguridad > Modificar grupo de superusuariosy, a continuación, seleccione la casilla Ocultar supergrupo de la lista de acceso a carpetas .

Las alertas de descarga o carga se pueden habilitar para el grupo de superusuarios en el menú de acceso a carpetas carpeta por carpeta.

Single Sign-On (SSO)

El inicio de sesión único (SSO) se puede configurar mediante varios IDP y ciertas herramientas de federación basadas en SAML 2.0 o 3.0 mediante autenticación básica, integrada o de formularios. Esta función está disponible para los planes Business y Enterprise.

Configuraciones admitidas

Las siguientes configuraciones se han probado y son compatibles con la mayoría de los entornos.

Más configuraciones

Nuestros equipos de ingeniería han configurado y probado correctamente estas configuraciones. La siguiente documentación de configuración está sujeta a cambios debido a las mejoras y mejoras continuas del producto. Las siguientes guías de configuración se presentan tal cual:

Nota:

ShareFile ya no admite las URL de cierre de sesión personalizadas para la configuración de SAML. Todos los usuarios serán redirigidos a la página de cierre de sesión del servicio de autenticación ShareFile cuando cierren sesión. Es posible que algunas de las guías de configuración anteriores sigan proporcionando una URL de cierre de sesión, pero ya no son necesarias.

Prevención de pérdida de datos

ShareFile se integra con sistemas de prevención de pérdida de datos (DLP) de terceros para identificar los archivos que contienen información confidencial. Para limitar el acceso y el uso compartido de elementos en función de su contenido, habilite el análisis de DLP en el controlador de zona de almacenamiento y, a continuación, configure los ajustes de esta página.

Habilite la configuración Limitar el acceso a los archivos en función de su contenido si tiene una o más zonas de almacenamiento privadas configuradas para usar un sistema DLP de terceros para escanear y clasificar documentos. Con esta configuración habilitada, los filtros de acceso y uso compartido se aplican a los documentos en función de los resultados del análisis de DLP. Utilice la configuración de esta página para definir los filtros de acceso y uso compartido de cada clasificación.

- Documentos no escaneados : permita estas acciones para los documentos que su sistema DLP no haya escaneado. Esto incluye todos los documentos almacenados en zonas de almacenamiento administradas por ShareFile u otras zonas de almacenamiento en las que la DLP no esté habilitada.

- Escaneado: OK: permita estas acciones para los documentos permitidos por su sistema DLP.

- Escaneado: rechazado: Permite estas acciones para los documentos que el sistema DLP rechazó porque contienen datos confidenciales.

Para obtener más información sobre la prevención de pérdida de datos, consulte Prevención de pérdida de datos.