Résoudre les problèmes d’authentification, d’autorisation et d’audit

Résoudre les problèmes d’authentification dans Citrix ADC et NetScaler Gateway avec le module aaad.debug

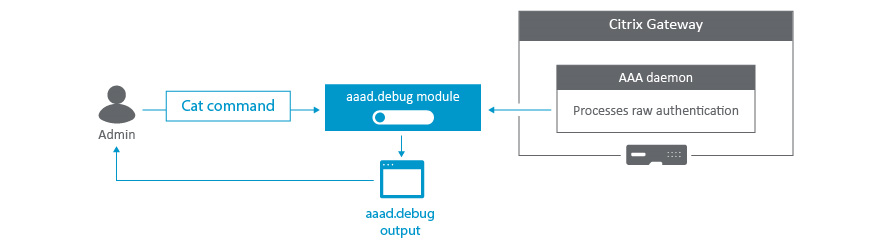

L’authentification dans Citrix Gateway est gérée par le démon d’authentification, d’autorisation et d’audit (AAA). Les événements d’authentification bruts traités par le démon AAA peuvent être surveillés en consultant la sortie du module aaad.debug et constituent un outil de dépannage précieux. Le fichier aaad.debug est un tube par opposition à un fichier plat qui n’affiche pas les résultats et ne les enregistre pas. Par conséquent, la commande cat peut être utilisée pour afficher la sortie de aaad.debug. Le processus d’utilisation de nsaaad.debug pour résoudre un problème d’authentification est généralement appelé « débogage aaad ».

Ce processus est utile pour résoudre les problèmes d’authentification tels que :

- Erreurs d’authentification générales

- Défaillances liées au nom d’utilisateur ou au mot

- Erreurs de configuration de la stratégie d’authentification

- Divergences d’extraction de groupes

Remarque : ce processus s’applique à Citrix Gateway et à l’appliance Citrix ADC.

Résolution des problèmes d’authentification

Pour résoudre les problèmes d’authentification avec le module aaad.debug, procédez comme suit :

-

Connectez-vous à l’interface de ligne de commande Citrix Gateway à l’aide d’un client Secure Shell (SSH) tel que PuTTY.

- Exécutez la commande suivante pour passer à l’invite du shell :

shell - Exécutez la commande suivante pour accéder au répertoire /tmp :

cd /tmp - Exécutez la commande suivante pour démarrer le processus de débogage :

cat aaad.debug - Exécutez le processus d’authentification qui nécessite un dépannage, tel qu’une tentative d’ouverture de session utilisateur.

- Surveillez la sortie de la commande cat aaad.debug pour interpréter et résoudre les problèmes liés au processus d’authentification.

- Arrêtez le processus de débogage en appuyant sur Ctrl+Z.

- Exécutez la commande suivante pour enregistrer la sortie

aaad.debugdans un fichier :cat aaad.debug | tee /var/tmp/<debuglogname>, où/var/tmpest le chemin de répertoire requis et<debuglogname.log>le nom de journal requis.

La section suivante fournit des exemples de la façon dont le module aaad.debug peut être utilisé pour résoudre et interpréter une erreur d’authentification.

Mot de passe incorrect

Dans l’exemple suivant, l’utilisateur saisit un mot de passe RADIUS incorrect.

process_radius Got RADIUS event

process_radius Received BAD_ACCESS_REJECT for: <username>

process_radius Sending reject.

send_reject_with_code Rejecting with error code 4001

<!--NeedCopy-->

Nom d’utilisateur non valide

Dans l’exemple suivant, l’utilisateur saisit un nom d’utilisateur LDAP incorrect.

/home/build/rs_121/usr.src/netscaler/aaad/ldap_drv.c[450]: receive_ldap_user_search_event 1-140: Admin authentication(Bind) succeeded, now attempting to search the user testusernew

/home/build/rs_121/usr.src/netscaler/aaad/ldap_drv.c[453]: receive_ldap_user_search_event 1-140: Number of entires in LDAP server response = 0

/home/build/rs_121/usr.src/netscaler/aaad/ldap_drv.c[459]: receive_ldap_user_search_event 1-140: ldap_first_entry returned null, user testusernew not found

/home/build/rs_121/usr.src/netscaler/aaad/naaad.c[4781]: send_reject_with_code 1-140: Not trying cascade again 4009

/home/build/rs_121/usr.src/netscaler/aaad/naaad.c[4783]: send_reject_with_code 1-140: sending reject to kernel for : testusernew

/home/build/rs_121/usr.src/netscaler/aaad/naaad.c[4801]: send_reject_with_code 1-140: Rejecting with error code 4009

<!--NeedCopy-->

Détermination des résultats d’extraction de groupes

Dans l’exemple suivant, les résultats de l’extraction de groupes peuvent être déterminés. De nombreux problèmes liés à l’accès aux groupes AAA impliquent que l’utilisateur ne choisit pas les stratégies de session appropriées pour le groupe qui lui est attribué dans une appliance Citrix Gateway. Cela s’explique notamment par une orthographe incorrecte d’AD ou du nom du groupe Radius dans l’appliance et par le fait que les utilisateurs ne sont pas membres du groupe de sécurité dans AD ou sur le serveur Radius.

/usr/home/build/rs_80_48/usr.src/usr.bin/nsaaad/../../netscaler/aaad/ldap_drv.c[40]:

start_ldap_auth attempting to auth scottli @ 10.12.33.216

/usr/home/build/rs_80_48/usr.src/usr.bin/nsaaad/../../netscaler/aaad/ldap_drv.c[291]:

/usr/home/build/rs_80_48/usr.src/usr.bin/nsaaad/../../netscaler/aaad/ldap_drv.c[551]: recieve_ldap_user_search_event built group string for scottli of:Domain Admins

<!--NeedCopy-->

Codes d’erreur du module aaad.debug

Le tableau suivant répertorie les différents codes d’erreur du module aaad.debug, la cause de l’erreur et la résolution.

| Codes d’erreur du module aaad.debug | Message d’erreur | Cause de l’erreur | Résolution |

|---|---|---|---|

| 4001 | Identifiants/mot de passe incorrects. Réessayez. | Des informations d’identification incorrectes sont fournies | Entrez les informations d’identification correctes |

| 4002 | Non autorisé | Il s’agit d’une erreur de type « catch all error ». Se produit lorsque l’opération ldapbind échoue pour des raisons autres que des informations d’identification utilisateur incorrectes. | Assurez-vous que l’opération de liaison est autorisée |

| 4003 | Impossible de se connecter au serveur. Essayez de vous reconnecter dans quelques minutes. | Le serveur expire | Augmentez la valeur du délai d’expiration du serveur LDAP/RADIUS sur Citrix ADC (Authentification > LDAP/RADIUS > Serveur > Valeur du délai d’expiration). La valeur du délai d’expiration par défaut est de 3 secondes. |

| 4004 | Erreur système | Erreur interne Citrix ADC/Citrix Gateway ou erreur d’exécution dans la bibliothèque de l’appliance | Vérifiez la cause de l’erreur système et résolvez-la |

| 4005 | Erreur de socket | Erreur de socket lors de la conversation avec le serveur d’authentification | Assurez-vous que le serveur LDAP/RADIUS ou tout autre serveur d’authentification peut écouter sur les ports mentionnés dans l’action d’authentification configurée sur Citrix ADC. Par exemple, un scénario d’erreur courant peut être qu’un fichier ldapro sur Citrix ADC soit configuré pour utiliser le port 636 /SSL, alors que le même port n’est pas ouvert sur l’AD. |

| 4006 | Nom d’utilisateur incorrect | Nom d’utilisateur (format) incorrect transmis à nsaaad, comme un nom d’utilisateur vide | Entrez le nom d’utilisateur correct |

| 4007 | Mot de passe incorrect | Mot de passe (format) incorrect transmis à nsaaad | Entrez le mot de passe correct |

| 4008 | Les mots de passe ne correspondent pas | Incompatibilité des mots de passe | Entrez le mot de passe correct |

| 4009 | Utilisateur non trouvé | Aucun utilisateur de ce type | Connectez-vous à l’aide d’un utilisateur valide présent dans AD |

| 4010 | Vous n’êtes pas autorisé à vous connecter pour le moment | Heures d’ouverture de session restreintes | Connectez-vous en dehors des heures restreintes |

| 4011 | Votre compte AD est désactivé | Compte désactivé | Activez votre compte AD |

| 4012 | Votre mot de passe a expiré | Mot de passe expiré | Réinitialiser votre mot de passe |

| 4013 | Vous n’êtes pas autorisé à vous connecter | Aucune autorisation d’appel (spécifique à RADIUS). Cela se produit généralement si un utilisateur n’est pas autorisé à s’authentifier sur un serveur. | Le paramètre d’autorisation d’accès au réseau doit être modifié |

| 4014 | Impossible de modifier votre mot de passe | Erreur lors de la modification du mot de passe. Cela peut se produire pour de nombreuses raisons. L’une de ces raisons peut être d’essayer de modifier le mot de passe à l’aide du port non SSL fourni dans ldapprofile sur Citrix ADC. | Assurez-vous que le port sécurisé et le type sec sont utilisés pour modifier le mot de passe |

| 4015 | Votre compte est temporairement bloqué | Le compte AD de l’utilisateur est verrouillé | Débloquez votre compte AD |

| 4016 | Impossible de mettre à jour votre mot de passe. Le mot de passe doit respecter les exigences de longueur, de complexité et d’historique du domaine. | Les exigences relatives au mot de passe utilisateur ne sont pas respectées lors du changement de mot de passe | Répondez aux exigences requises lors de la modification du mot de passe |

| 4017 | Processus NAC | Spécifique à Microsoft Intune. Citrix Gateway n’est pas en mesure de vérifier l’appareil, en raison d’une défaillance de l’API ou d’une défaillance de connectivité. | Assurez-vous que les appareils gérés par Microsoft Intune sont accessibles à Citrix Gateway |

| 4018 | Non-conformité au NAC | Microsoft Intune renvoie un état indiquant que cet appareil n’est pas un appareil compatible | Assurez-vous que les appareils gérés par Microsoft Intune sont conformes à Citrix Gateway |

| 4019 | NAC non géré | Microsoft Intune renvoie un état indiquant qu’il ne s’agit pas d’un appareil géré | Assurez-vous que les configurations spécifiques à Microsoft Intune sont en place |

| 4020 | Authentification non prise en charge | Cette erreur est visible en cas de mauvaise configuration. Par exemple, le type d’authentification n’est pas pris en charge par Citrix ADC ou si la configuration du profil d’authentification est incorrecte sur l’appliance Citrix ADC ou si une action comptable (RADIUS) est tentée à des fins d’authentification. | Cochez la case Authentification pour le serveur d’authentification sur Citrix ADC si elle n’est pas cochée. Utilisez l’action d’authentification appropriée sur Citrix ADC. |

| 4021 | Compte utilisateur expiré | Le compte utilisateur a expiré | Renouvelez votre compte utilisateur |

| 4022 | Le compte utilisateur est verrouillé par Citrix ADC | Le compte utilisateur est verrouillé par Citrix ADC | Déverrouillez le compte à l’aide de la commande Unlock aaa user <> |

| 4023 | Limite maximale d’appareils OTP atteinte | La limite d’appareils pour la réception de l’OTP a été atteinte | Essayez d’annuler l’enregistrement des appareils OTP non requis ou continuez avec ceux déjà enregistrés |

Localiser les messages d’erreur générés par le système Citrix ADC nFactor

Cette rubrique contient des informations sur la localisation des messages d’erreur générés par le système Citrix ADC nFactor. Ces messages incluent les chaînes d’erreur d’authentification étendues qui sont obtenues dans le cadre des commentaires d’authentification améliorés.

Les chaînes d’erreur par défaut envoyées par le sous-système nFactor sont décrites dans /var/netscaler/logon/logonpoint/receiver/js/localization/en/CTXS.strings.js pour la langue anglaise. Les chaînes d’erreur pour les autres langues se trouvent dans les répertoires correspondants dans /var/netscaler/logon/logonpoint/receiver/js/localization/.

Vous devez créer un thème de portail basé sur l’interface utilisateur de RFWeb pour localiser les messages d’erreur.

À l’invite de commandes, tapez :

add portaltheme custom_error_theme -basetheme RfWebUI

bind authentication vserver av1 -portaltheme custom_error_theme

<!--NeedCopy-->

Une fois ces commandes exécutées, un nouveau répertoire est créé dans /var/netscaler/logon/themes/<name>. Ce répertoire contient un fichier nommé « strings.en.json ». Ce fichier est un fichier json vide pour commencer. L’administrateur peut ajouter des paires nom-valeur composées d’anciennes et de nouvelles chaînes d’erreur.

Par exemple, { « Aucune stratégie active pendant l’authentification » : « Aucune stratégie active pendant l’authentification, veuillez contacter l’administrateur » }

Dans l’exemple précédent, le texte sur le côté gauche est le message d’erreur existant envoyé par nFactor. Le texte sur le côté droit le remplace. L’administrateur peut ajouter d’autres messages selon les besoins.

Feedback d’authentification amélioré

Pour obtenir des messages d’erreur étendus pendant le processus d’authentification, la fonctionnalité EnhancedAuthenticationFeedback doit être activée.

À l’invite de commandes, tapez :

set aaa parameter –enableEnhancedAuthFeedback YES

<!--NeedCopy-->