Configurer l’analyse Endpoint Analysis post-authentification en tant que facteur dans l’authentification Citrix ADC nFactor

Sur Citrix Gateway, Endpoint Analysis (EPA) peut être configuré pour vérifier si une machine utilisateur répond à certaines exigences de sécurité et autoriser en conséquence l’accès des ressources internes à l’utilisateur. Le plug-in Endpoint Analysis se télécharge et s’installe sur la machine utilisateur lorsque les utilisateurs ouvrent une session sur NetScaler Gateway pour la première fois. Si un utilisateur n’installe pas le plug-in Endpoint Analysis sur la machine utilisateur ou choisit d’ignorer l’analyse, il ne peut pas se connecter avec le plug-in Citrix Gateway. Les utilisateurs peuvent éventuellement être placés dans un groupe de quarantaine dans lequel ils bénéficient d’un accès limité aux ressources du réseau interne.

Auparavant, Post-EPA était configuré dans le cadre de la stratégie de session. Désormais, il peut être lié à nFactor pour plus de flexibilité quant au moment où il peut être exécuté.

Dans cette rubrique, le scan EPA est utilisé comme vérification finale dans le cadre d’une authentification nFactor ou multifactorielle.

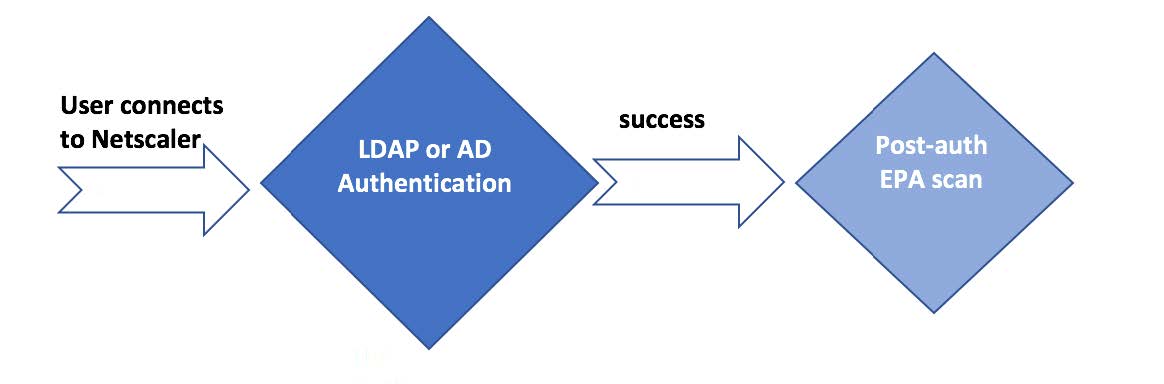

L’utilisateur essaie de se connecter à l’adresse IP virtuelle Citrix Gateway. Une page de connexion simple avec un nom d’utilisateur et un champ de mot de passe est rendue à l’utilisateur pour qu’il fournisse des informations de connexion. Avec ces informations d’identification, l’authentification LDAP ou AD est effectuée au niveau du back-end. En cas de réussite, un message contextuel s’affiche à l’utilisateur pour autoriser le scan EPA. Une fois que l’utilisateur l’a autorisé, une analyse EPA est effectuée et, en fonction du succès ou de l’échec des paramètres du client utilisateur, l’utilisateur obtient un accès.

Conditions préalables

Il est supposé que la configuration suivante est en place.

- Configuration des serveurs virtuels/passerelles VPN et des serveurs virtuels d’authentification

- Configurations du serveur LDAP et stratégies associées

Remarque : La configuration peut également être créée via le visualiseur nFactor disponible dans Citrix ADC version 13.0 et ultérieure.

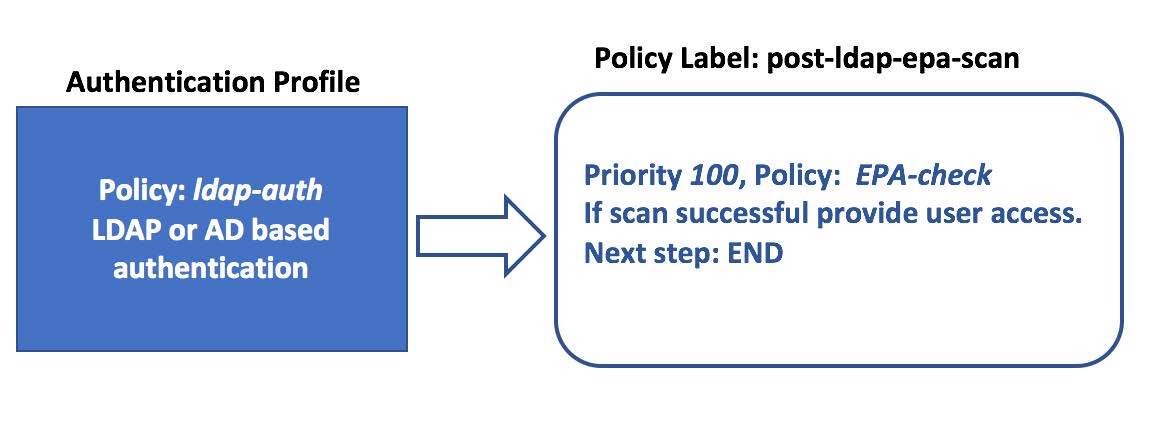

L’image suivante montre le mappage des stratégies et de l’étiquette de stratégie. C’est l’approche utilisée pour la configuration, mais de droite à gauche.

Effectuez les opérations suivantes à l’aide de l’interface de ligne de commande

-

Créez une action pour effectuer une analyse EPA et associez-la à une stratégie d’analyse EPA.

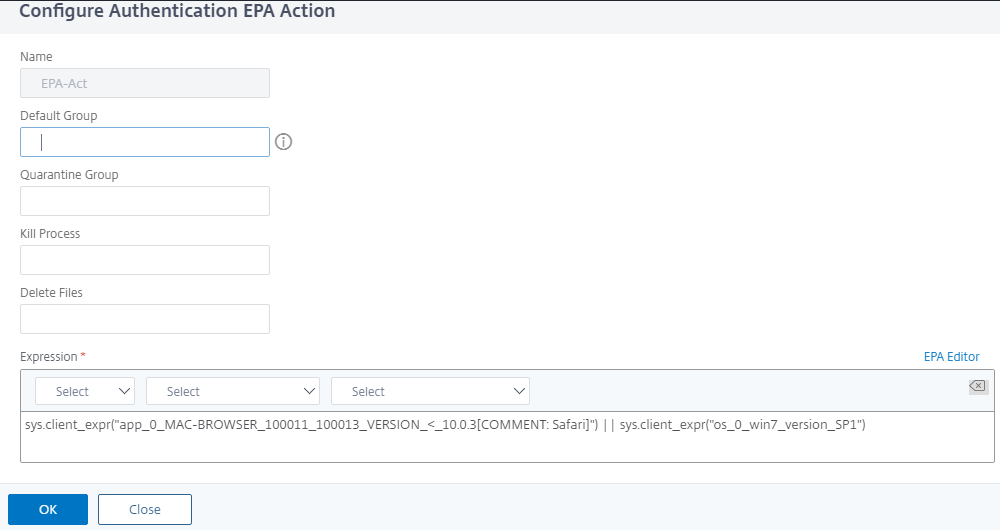

add authentication epaAction EPA-client-scan -csecexpr "sys.client_expr ("app_0_MAC-BROWSER_1001_VERSION_<=_10.0.3")||sys.client_expr("os_0_win7_sp_1")" <!--NeedCopy-->L’expression ci-dessus permet de savoir si les utilisateurs de macOS disposent d’une version de navigateur inférieure à 10.0.3 ou si le Service Pack 1 est installé sur les utilisateurs de Windows 7.

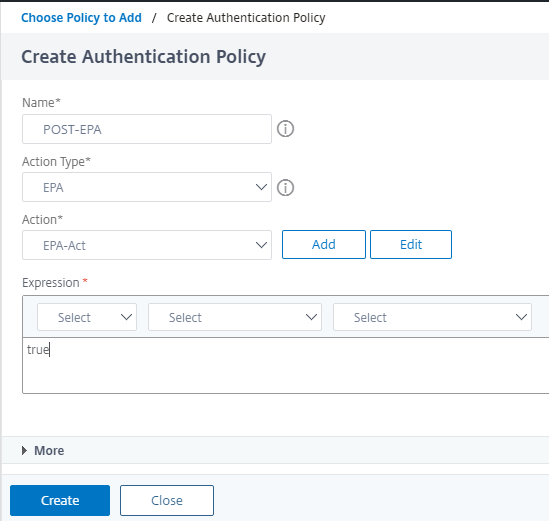

add authentication Policy EPA-check -rule true -action EPA-client-scan <!--NeedCopy--> -

Configurez l’étiquette de stratégie post-ldap-epa-scan qui héberge la stratégie pour le scan EPA.

add authentication policylabel post-ldap-epa-scan -loginSchema LSCHEMA_INT <!--NeedCopy-->Remarque : LSCHEMA_INT est un schéma intégré sans schéma (aucun schéma), ce qui signifie qu’aucune page Web supplémentaire n’est présentée à l’utilisateur à cette étape.

-

Associez la stratégie configurée à l’étape 1 à l’étiquette de stratégie configurée à l’étape 2.

bind authentication policylabel post-ldap-epa-scan -policyName EPA-check - priority 100 -gotoPriorityExpression END <!--NeedCopy--> -

Configurez la stratégie ldap-auth et associez-la à une stratégie LDAP configurée pour s’authentifier auprès d’un serveur LDAP particulier.

add authentication Policy ldap-auth -rule true -action ldap_server1 <!--NeedCopy-->où ldap_server1 est la stratégie LDAP et ldap-auth est le nom de la stratégie

-

Associez la stratégie ldap-auth à l’authentification, à l’autorisation et à l’audit du serveur virtuel, l’étape suivante pointant vers l’étiquette de stratégie post-ldap-epa-scan pour effectuer une analyse EPA.

bind authentication vserver MFA_AAA_vserver -policy ldap-auth -priority 100 -nextFactor post-ldap-epa-scan -gotoPriorityExpression NEXT <!--NeedCopy-->Remarque : L’analyse EPA de pré-authentification est toujours effectuée comme première étape de l’authentification nFactor. L’analyse EPA post-authentification est toujours effectuée comme dernière étape de l’authentification nFactor. Les scans EPA ne peuvent pas être effectués entre une authentification nFactor.

Configuration à l’aide du visualiseur nFactor

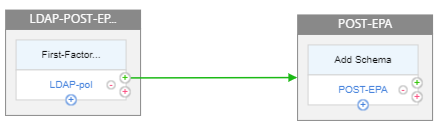

La configuration ci-dessus peut également être effectuée à l’aide de nFactor Visualizer, qui est une fonctionnalité disponible sur le firmware 13.0 et versions ultérieures.

-

Accédez àSécurité > Trafic des applications AAA > nFactor Visualizer > nFactor Flowet cliquez sur Ajouter.

-

Cliquez sur + pour ajouter le flux nFactor.

-

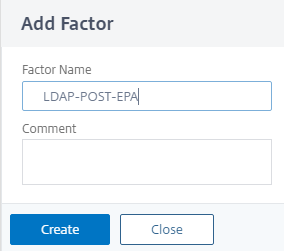

Ajoutez un facteur. Le nom que vous entrez est le nom du flux nFactor.

-

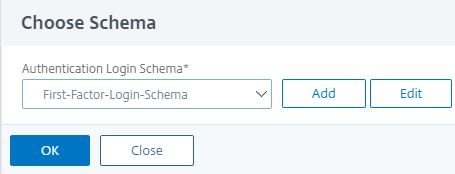

Cliquez sur Ajouter un schéma pour ajouter un schéma pour le premier facteur, puis cliquez sur Ajouter.

-

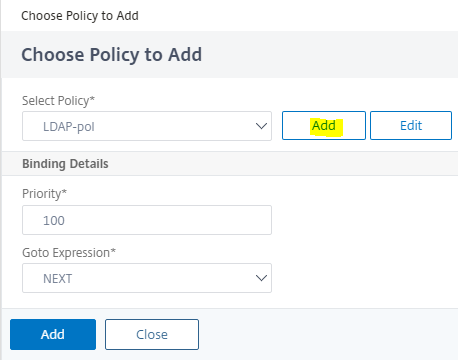

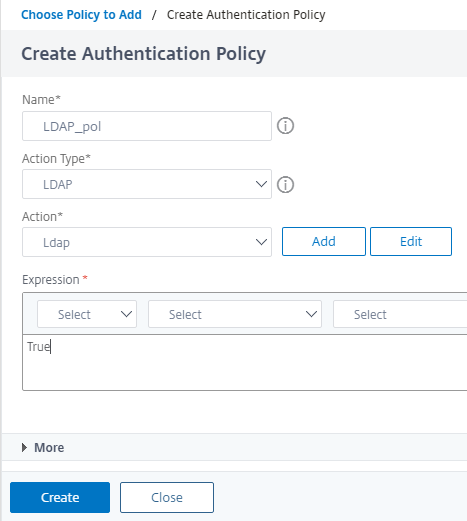

Cliquez sur Ajouter une stratégie pour ajouter la stratégie LDAP. Si la stratégie LDAP est déjà créée, vous pouvez la sélectionner.

Remarque : Vous pouvez créer une stratégie LDAP. Cliquez sur Ajouter et dans le champ Action, sélectionnez LDAP. Pour plus d’informations sur l’ajout d’un serveur LDAP, voir https://support.citrix.com/article/CTX123782)

-

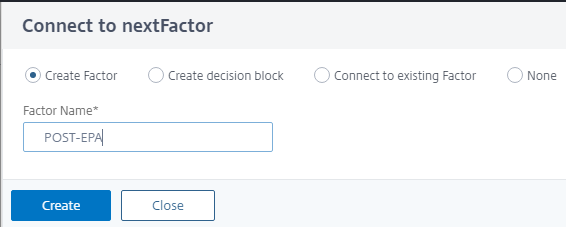

Cliquez sur + pour ajouter le facteur EPA.

-

Laissez la section Ajouter un schéma vide, afin qu’aucun schéma par défaut ne soit appliqué à ce facteur. Cliquez sur Ajouter une stratégie pour ajouter la stratégie et l’action de l’EPA après l’authentification.

Action de l’EPA :

Stratégie de l’EPA :

Cliquez sur Créer.

-

Une fois le flux nFactor terminé, liez ce flux au serveur virtuel d’authentification, d’autorisation et d’audit.