Réinitialisation du mot de passe

La réinitialisation en libre-service des mots de passe est une solution Web de gestion des mots de passe Il est disponible à la fois dans les fonctionnalités d’authentification, d’autorisation et d’audit de l’appliance Citrix ADC et de NetScaler Gateway. Il élimine la dépendance de l’utilisateur à l’égard de l’assistance de l’administrateur pour changer le mot de passe.

La réinitialisation en libre-service du mot de passe permet à l’utilisateur final de réinitialiser ou de créer un mot de passe en toute sécurité dans les scénarios suivants :

- L’utilisateur a oublié le mot de passe.

- L’utilisateur n’est pas en mesure de se connecter.

Jusqu’à présent, si un utilisateur final oublie un mot de passe AD, il devait contacter l’administrateur AD pour réinitialiser le mot de passe. Grâce à la fonctionnalité de réinitialisation du mot de passe en libre-service, un utilisateur final peut réinitialiser le mot de passe sans intervention de l’administrateur.

Voici certains des avantages de l’utilisation de la réinitialisation en libre-service des mots de passe :

- Productivité accrue grâce au mécanisme automatique de changement de mot de passe, qui élimine le délai d’attente des utilisateurs pour la réinitialisation du mot de passe.

- Grâce au mécanisme de modification automatique des mots de passe, les administrateurs peuvent se concentrer sur d’autres tâches critiques.

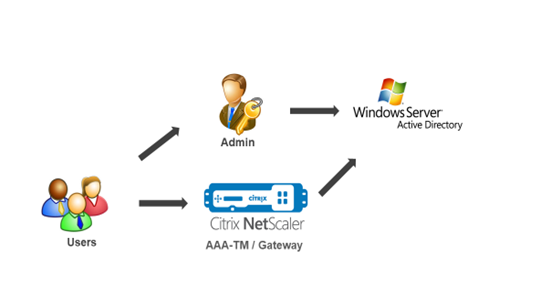

La figure suivante illustre le processus de réinitialisation du mot de passe en libre-service pour réinitialiser le mot de passe.

Pour utiliser la réinitialisation en libre-service des mots de passe, un utilisateur doit être inscrit auprès de l’authentification, de l’autorisation et de l’audit Citrix ou auprès du serveur virtuel NetScaler Gateway.

La réinitialisation en libre-service des mots de passe fournit les fonctionnalités suivantes :

- Auto-enregistrement des nouveaux utilisateurs. Vous pouvez vous inscrire vous-même en tant que nouvel utilisateur.

- Configurez les questions basées sur les connaissances. En tant qu’administrateur, vous pouvez configurer un ensemble de questions pour les utilisateurs.

-

Enregistrement d’un autre identifiant de messagerie. Vous devez fournir un autre identifiant e-mail lors de l’inscription. L’OTP est envoyé à l’autre adresse e-mail car l’utilisateur a oublié le mot de passe de l’ID de messagerie principal.

Remarque :

À partir de la version 12.1 build 51.xx, l’enregistrement d’un autre identifiant de messagerie peut être effectué de manière autonome. Un nouveau schéma de connexion, AltEmailRegister.xml, est introduit pour effectuer uniquement l’enregistrement d’un autre identifiant de messagerie. Auparavant, l’enregistrement d’un autre identifiant e-mail ne pouvait être effectué que lors de l’enregistrement KBA.

- Réinitialisez le mot de passe oublié L’utilisateur peut réinitialiser le mot de passe en répondant aux questions basées sur les connaissances. En tant qu’administrateur, vous pouvez configurer et stocker les questions.

La réinitialisation en libre-service du mot de passe fournit les deux nouveaux mécanismes d’authentification suivants :

-

Question et réponse basées sur les connaissances. Vous devez vous inscrire auprès de l’authentification, de l’autorisation et de l’audit Citrix ou auprès d’un NetScaler Gateway avant de sélectionner le schéma de questions et réponses basé sur les connaissances.

-

Authentification OTP par e-mail. Un OTP est envoyé à l’autre adresse e-mail, que l’utilisateur a enregistrée lors de l’enregistrement de réinitialisation du mot de passe en libre-service.

Remarque

Ces mécanismes d’authentification peuvent être utilisés pour les cas d’utilisation de réinitialisation de mot de passe en libre-service, et à toutes fins d’authentification similaires à l’un des mécanismes d’authentification existants.

Conditions préalables

Avant de configurer la réinitialisation en libre-service du mot de passe, vérifiez les conditions préalables suivantes :

- Fonctionnalité Citrix ADC version 12.1, build 50.28.

- La version prise en charge est le niveau de fonction du domaine AD 2016, 2012 et 2008.

- Le nom d’utilisateur LDAPBind lié à Citrix ADC doit disposer d’un accès en écriture au chemin d’accès AD de l’utilisateur.

Remarque La réinitialisation du mot de passe en libre-service est prise en charge dans le flux d’authentification nFactor uniquement. Pour plus d’informations, voir Authentification nFactor via Citrix ADC.

Limitations

Voici certaines des limites de la réinitialisation en libre-service des mots de passe :

- La réinitialisation en libre-service des mots de passe est prise en charge sur LDAP La réinitialisation en libre-service des mots de passe n’est disponible que si le back-end d’authentification est LDAP (protocole LDAP).

- L’utilisateur ne peut pas voir l’autre adresse e-mail déjà enregistrée.

- Les questions et réponses basées sur les connaissances, ainsi que l’authentification et l’enregistrement OTP par e-mail ne peuvent pas être le premier facteur du flux d’authentification.

- Pour le plug-in natif et Receiver, l’enregistrement est pris en charge uniquement via le navigateur.

- La taille minimale du certificat utilisée pour la réinitialisation en libre-service des mots de passe est de 1 024 octets et doit respecter la norme x.509.

- Seul un certificat RSA est pris en charge pour la réinitialisation des mots de passe en libre-service.

Paramètre Active Directory

Les questions et réponses basées sur les connaissances Citrix ADC et l’OTP par e-mail utilisent un attribut AD pour stocker les données des utilisateurs. Vous devez configurer un attribut AD pour stocker les questions et les réponses ainsi que l’autre ID d’e-mail. L’appliance Citrix ADC le stocke dans l’attribut de base de connaissances configuré de l’objet utilisateur AD. Lors de la configuration d’un attribut AD, prenez en compte les points suivants :

- L’attribut AD doit prendre en charge une longueur maximale de 32 Ko.

- Le type d’attribut doit être un « DirectoryString ».

- Un seul attribut AD peut être utilisé pour les questions et réponses basées sur les connaissances et l’identifiant de messagerie secondaire.

- Un seul attribut AD ne peut pas être utilisé pour l’enregistrement d’un OTP natif et d’une question et réponse basées sur les connaissances ou d’un autre identifiant de messagerie.

- L’administrateur LDAP Citrix ADC doit disposer d’un accès en écriture à l’attribut AD sélectionné.

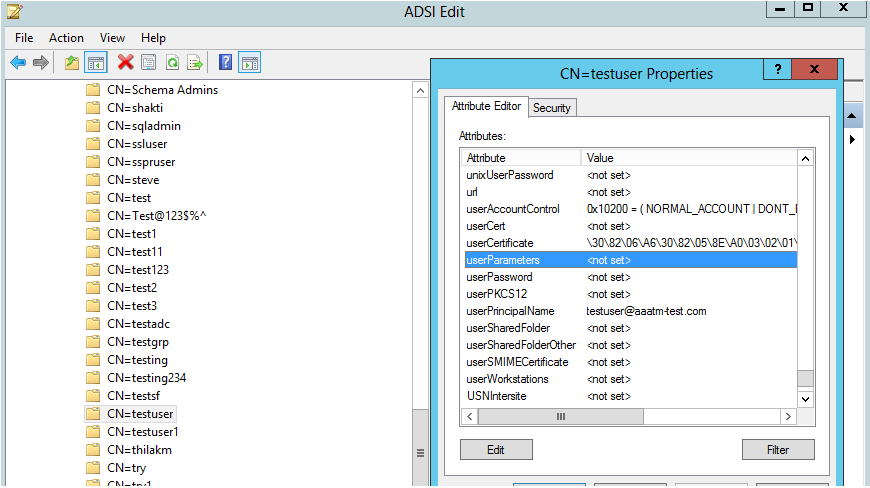

Vous pouvez également utiliser un attribut AD existant. Cependant, assurez-vous que l’attribut que vous prévoyez d’utiliser n’est pas utilisé dans les autres cas. Par exemple, UserParameters est un attribut existant au sein de l’utilisateur AD que vous pouvez utiliser. Pour vérifier cet attribut, effectuez les opérations suivantes :

- Accédez à ADSI > sélectionnez un utilisateur.

- Cliquez avec le bouton droit de la souris et faites défiler l’écran

- Dans le volet de fenêtre CN=TestUser Properties, vous pouvez voir que l’attribut UserParameters n’est pas défini.

Enregistrement en libre-service de réinitialisation du mot

Pour mettre en œuvre la solution de réinitialisation en libre-service des mots de passe sur une appliance Citrix ADC, vous devez effectuer les opérations suivantes :

- Enregistrement en libre-service pour la réinitialisation du mot de passe (question et réponse/identifiant e-mail basées sur les connaissances).

- Page d’ouverture de session de l’utilisateur (pour la réinitialisation du mot de passe, qui inclut la validation OTP par e-mail basée sur les connaissances et le facteur de réinitialisation du mot de passe final).

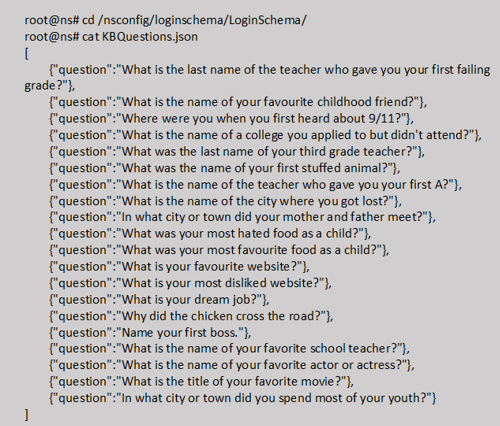

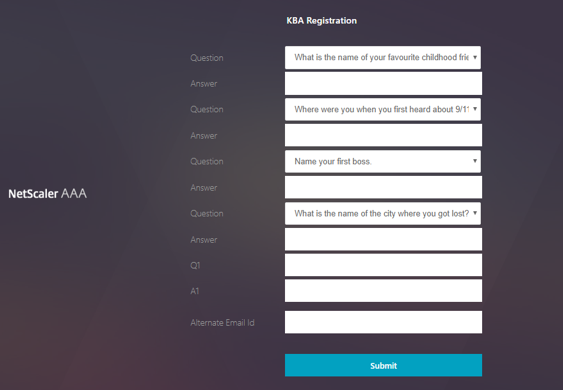

Un catalogue de questions prédéfinies est fourni sous forme de fichier JSON. En tant qu’administrateur, vous pouvez sélectionner les questions et créer le schéma de connexion d’enregistrement de réinitialisation du mot de passe en libre-service via l’interface graphique Citrix ADC. Vous pouvez choisir l’une des options suivantes :

- Sélectionnez un maximum de quatre questions définies par le système.

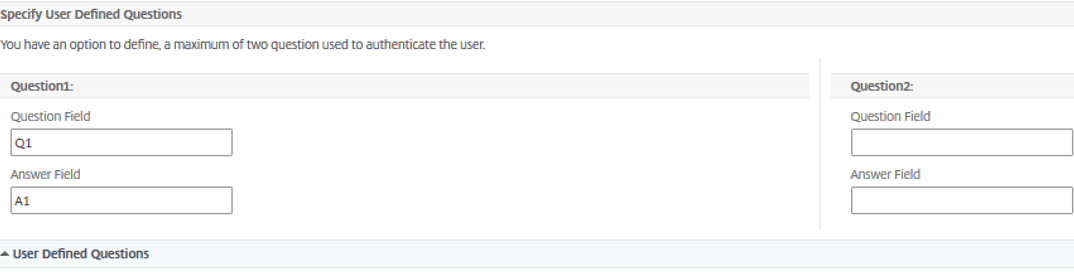

- Offrez aux utilisateurs la possibilité de personnaliser deux questions et réponses.

Pour afficher le fichier JSON des questions basées sur les connaissances par défaut à partir de la CLI

Remarque

NetScaler Gateway inclut l’ensemble des questions définies par le système par défaut. L’administrateur peut modifier le fichier « KBQuestions.json » pour y inclure les questions de son choix.

Les questions définies par le système s’affichent uniquement en anglais et la prise en charge de la localisation linguistique n’est pas disponible pour ces questions.

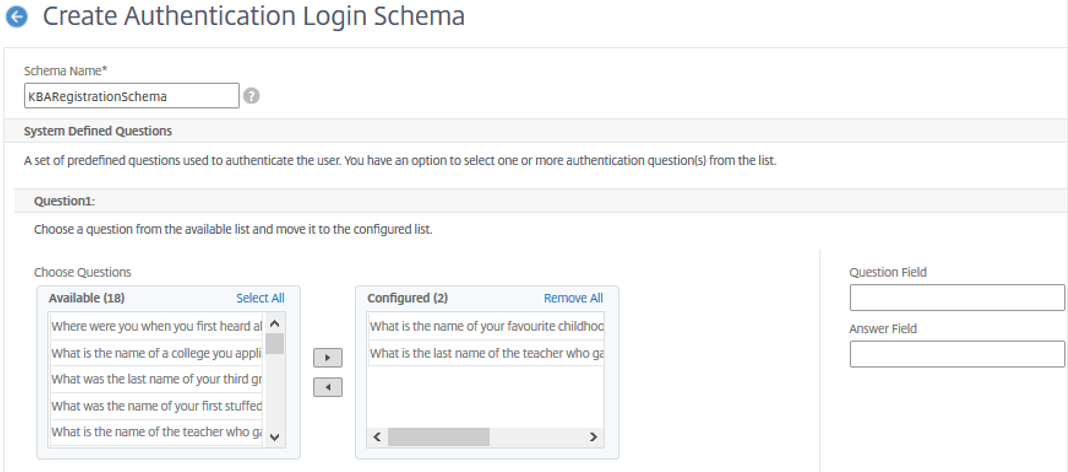

Pour terminer l’enregistrement des questions et réponses basées sur les connaissances Schéma de connexion à l’aide de

-

Accédez à Sécurité > AAA — Trafic des applications > Schéma de connexion.

- Sur la page Schéma de connexion, cliquez sur Profils.

- Cliquez sur Ajouter un schéma de connexion d’enregistrement KBA.

-

Sur la page Créer un schéma de connexion d’authentification, spécifiez un nom dans le champ Nom du schéma .

-

Sélectionnez les questions de votre choix et déplacez-les dans la liste Configuré .

-

Dans la section Questions définies par l’utilisateur, vous pouvez fournir des questions et des réponses dans les champs Q1 et A1.

-

Dans la section Enregistrement par e-mail, cochez l’option Enregistrer un autre e-mail . Vous pouvez enregistrer l’ ID e-mail alternatif à partir de la page d’ouverture de session d’enregistrement de l’utilisateur pour recevoir l’OTP.

-

Cliquez sur Créer. Le schéma de connexion une fois généré affiche toutes les questions configurées à l’utilisateur final pendant le processus d’inscription.

Création d’un flux de travail d’enregistrement et de gestion des utilisateurs

Les éléments suivants sont requis avant de commencer la configuration :

- Adresse IP attribuée au serveur virtuel d’authentification

- FQDN correspondant à l’adresse IP attribuée

- Certificat de serveur pour serveur virtuel d’authentification

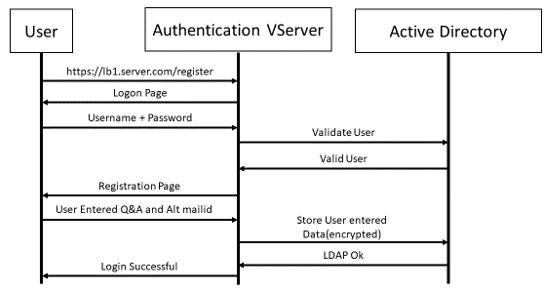

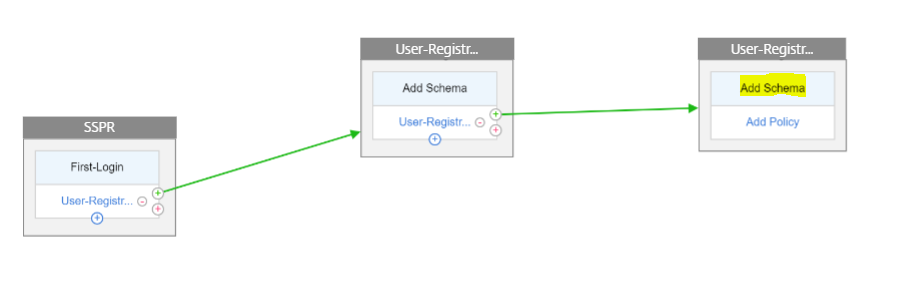

Pour configurer la page d’enregistrement et de gestion des appareils, vous avez besoin d’un serveur virtuel d’authentification. La figure suivante illustre l’enregistrement de l’utilisateur.

Pour créer un serveur virtuel d’authentification

-

Configurez un serveur virtuel d’authentification. Il doit être de type SSL et assurez-vous de lier l’authentification serveur virtuel avec le thème du portail.

> add authentication vserver <vServerName> SSL <ipaddress> <port> > bind authentication vserver <vServerName> [-portaltheme<string>] -

Liez la paire de clés de certificat du serveur virtuel SSL.

> bind ssl vserver <vServerName> certkeyName <string>Exemple :

> add authentication vserver authvs SSL 1.2.3.4 443 > bind authentication vserver authvs -portaltheme RFWebUI > bind ssl vserver authvs -certkeyname c1

Pour créer une action d’ouverture de session LDAP

> add authentication ldapAction <name> {-serverIP <ipaddr|ipv6\_addr|> \[-serverPort <port>] \[-ldapBase <BASE> ] \[-ldapBindDn <AD USER>] \[-ldapBindDnPassword <PASSWORD>] \[-ldapLoginName <USER FORMAT>]

Remarque

Vous pouvez configurer n’importe quelle stratégie d’authentification en tant que premier facteur.

Exemple :

> add authentication ldapAction ldap_logon_action -serverIP 1.2.3.4 -serverPort 636 -ldapBase "OU=Users,DC=server,DC=com" -ldapBindDn administrator@ctxnsdev.com -ldapBindDnPassword PASSWORD -ldapLoginName samAccountName -serverport 636 -sectype SSL -KBAttribute userParameters

Pour créer une stratégie d’authentification pour l’ouverture de session LDAP

> add authentication policy <name> <rule> [<reqAction]

Exemple :

> add authentication policy ldap_logon -rule true -action ldap_logon_action

Pour créer une action d’enregistrement de questions et réponses basée sur les connaissances

Deux nouveaux paramètres sont introduits dans ldapAction. KBAttribute pour l’authentification KBA (enregistrement et validation) et alternateEmailAttr pour l’enregistrement de l’autre adresse e-mail de l’utilisateur.

> add authentication ldapAction <name> {-serverIP <ipaddr|ipv6\_addr|> \[-serverPort <port>] \[-ldapBase <BASE> ] \[-ldapBindDn <AD USER>] \[-ldapBindDnPassword <PASSWORD>] \[-ldapLoginName <USER FORMAT>] \[-KBAttribute <LDAP ATTRIBUTE>] \[-alternateEmailAttr <LDAP ATTRIBUTE>]

Exemple :

> add authentication ldapAction ldap1 -serverIP 1.2.3.4 -sectype ssl -serverPort 636 -ldapBase "OU=Users,DC=server,DC=com" -ldapBindDn administrator@ctxnsdev.com -ldapBindDnPassword PASSWORD -ldapLoginName samAccountName -KBAttribute userParameters -alternateEmailAttr userParameters

Afficher l’écran d’enregistrement et de gestion des utilisateurs

Le schéma de connexion “KBARegistrationSchema.xml” est utilisé pour afficher la page d’enregistrement de l’utilisateur à l’utilisateur final. Utilisez l’interface de ligne de commande suivante pour afficher le schéma de connexion.

> add authentication loginSchema <name> -authenticationSchema <string>

Exemple :

> add authentication loginSchema kba_register -authenticationSchema /nsconfig/loginschema/LoginSchema/KBARegistrationSchema.xml

Citrix recommande deux façons d’afficher l’écran d’enregistrement et de gestion des utilisateurs : URL ou attribut LDAP.

Utilisation de l’URL

Si le chemin d’accès de l’URL contient « /register » (par exemple, https://lb1.server.com/register), la page d’enregistrement de l’utilisateur s’affiche à l’aide de l’URL.

Pour créer et lier une stratégie d’inscription

> add authentication policylabel user_registration -loginSchema kba_register

> add authentication policy ldap1 -rule true -action ldap1

> bind authentication policylabel user_registration -policy ldap1 -priority 1

Pour lier la stratégie d’authentification à l’authentification, l’autorisation et l’audit du serveur virtuel lorsque l’URL contient ‘/register’

> add authentication policy ldap_logon -rule "http.req.cookie.value(\"NSC_TASS\").contains(\"register\")" -action ldap_logon

> bind authentication vserver authvs -policy ldap_logon -nextfactor user_registration -priority 1

Pour lier un certificat au VPN global

bind vpn global -userDataEncryptionKey c1

Remarque

Vous devez lier le certificat pour chiffrer les données utilisateur (Q&R de la base de connaissances et autre ID e-mail enregistré) stockées dans l’attribut AD.

Si le certificat expire, vous devez lier un nouveau certificat et effectuer à nouveau l’enregistrement.

Utilisation de l’attribut

Vous pouvez lier une stratégie d’authentification au serveur virtuel d’authentification, d’autorisation et d’audit pour vérifier si l’utilisateur est déjà inscrit ou non. Dans ce flux, l’une des stratégies précédentes avant le facteur d’enregistrement des questions et réponses basé sur les connaissances doit être LDAP avec l’attribut KBA configuré. Ceci permet de vérifier si l’utilisateur AD est enregistré ou n’utilise pas un attribut AD.

Important

La règle “AAA.USER.ATTRIBUTE(“kba_registered”).EQ(“0”)” oblige les nouveaux utilisateurs à s’inscrire aux questions et réponses basées sur les connaissances et aux e-mails alternatifs.

Pour créer une stratégie d’authentification afin de vérifier si l’utilisateur n’est pas déjà inscrit

> add authentication policy switch_to_kba_register -rule "AAA.USER.ATTRIBUTE(\"kba_registered\").EQ(\"0\")" -action NO_AUTHN

> add authentication policy first_time_login_forced_kba_registration -rule true -action ldap1

Pour créer une étiquette de stratégie d’enregistrement et la lier à la stratégie d’enregistrement LDAP

> add authentication policylabel auth_or_switch_register -loginSchema LSCHEMA_INT

> add authentication policylabel kba_registration -loginSchema kba_register

> bind authentication policylabel auth_or_switch_register -policy switch_to_kba_register -priority 1 -nextFactor kba_registration

> bind authentication policylabel kba_registration -policy first_time_login_forced_kba_registration -priority 1

Pour lier la stratégie d’authentification à l’authentification, à l’autorisation et à l’audit du serveur virtuel

bind authentication vserver authvs -policy ldap_logon -nextfactor auth_or_switch_register -priority 2

Enregistrement des utilisateurs et validation de la gestion

Une fois que vous avez configuré toutes les étapes mentionnées dans les sections précédentes, vous devez voir l’écran d’interface utilisateur suivant.

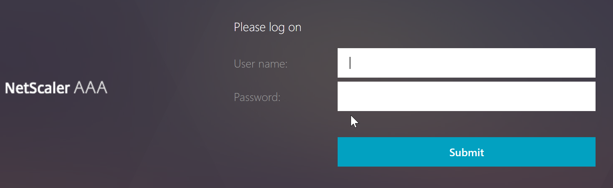

-

Entrez l’URL du serveur virtuel lb ; par exemple, https://lb1.server.com. L’écran d’ouverture de session s’affiche.

-

Entrez le nom d’utilisateur et le mot de passe. Cliquez sur Envoyer. L’écran Enregistrement de l’utilisateur s’affiche.

- Sélectionnez la question préférée dans la liste déroulante et saisissez la réponse.

- Cliquez sur Envoyer. L’écran Enregistrement réussi de l’utilisateur s’affiche.

Page Configurer l’ouverture de session utilisateur

Dans cet exemple, l’administrateur suppose que le premier facteur est l’ouverture de session LDAP (pour laquelle l’utilisateur final a oublié le mot de passe). L’utilisateur suit ensuite l’enregistrement des questions et réponses basées sur les connaissances et la validation OTP de l’ID e-mail, puis réinitialise le mot de passe à l’aide de la réinitialisation en libre-service du mot de passe.

Vous pouvez utiliser n’importe quel mécanisme d’authentification pour la réinitialisation en libre-service du mot de passe. Citrix recommande d’avoir une question et une réponse basées sur les connaissances et un OTP par e-mail ou les deux pour garantir une confidentialité renforcée et éviter toute réinitialisation illégitime du mot de passe utilisateur.

Les éléments suivants sont requis avant de commencer à configurer la page d’ouverture de session utilisateur :

- Adresse IP pour le serveur virtuel d’équilibrage de charge

- Nom de domaine complet correspondant au serveur virtuel d’équilibrage de charge

- Certificat de serveur pour l’équilibreur de charge

Créer un serveur virtuel d’équilibrage de charge à l’aide de l’interface

Pour accéder au site Web interne, vous devez créer un serveur virtuel LB pour faire face au service principal et déléguer la logique d’authentification au serveur virtuel d’authentification.

> add lb vserver lb1 SSL 1.2.3.162 443 -persistenceType NONE -cltTimeout 180 -AuthenticationHost otpauth.server.com -Authentication ON -authnVsName authvs

> bind ssl vserver lb1 -certkeyname c1

Pour représenter le service principal dans l’équilibrage de charge :

> add service iis_backendsso_server_com 1.2.3.4 HTTP 80

> bind lb vserver lb1 iis_backendsso_server_com

Créer une action LDAP avec l’authentification désactivée en tant que première stratégie

> add authentication ldapAction ldap3 -serverIP 1.2.3.4 -serverPort 636 -ldapBase "OU=Users,DC=server,DC=com" -ldapBindDn administrator@ctxnsdev.com -ldapBindDnPassword PASSWORD -ldapLoginName samAccountName -authentication disabled

> add authentication policy ldap3 -rule aaa.LOGIN.VALUE("passwdreset").EQ("1") -action ldap3

Créer une action de validation des questions et réponses basée sur les connaissances

Pour la validation des questions et réponses basée sur les connaissances dans le flux de réinitialisation en libre-service des mots de passe, vous devez configurer le serveur LDAP avec l’authentification désactivée.

> add authentication ldapAction <LDAP ACTION NAME> -serverIP <SERVER IP> -serverPort <SERVER PORT> -ldapBase <BASE> -ldapBindDn <AD USER> -ldapBindDnPassword <PASSWORD> -ldapLoginName <USER FORMAT> -KBAttribute <LDAP ATTRIBUTE> - alternateEmailAttr <LDAP ATTRIBUTE> -authentication DISABLED

Exemple :

> add authentication ldapAction ldap2 -serverIP 1.2.3.4 -serverPort 636 -ldapBase "OU=Users,DC=server,DC=com" -ldapBindDn administrator@ctxnsdev.com -ldapBindDnPassword PASSWORD -ldapLoginName samAccountName -KBAttribute userParameters -alternateEmailAttr userParameters -authentication disabled

Pour créer une stratégie d’authentification pour la validation des questions et réponses basées sur les connaissances à l’aide de l’interface

add authentication policy kba_validation -rule true -action ldap2

Création d’une action de validation d’e-mail

LDAP doit être un facteur antérieur au facteur de validation de l’e-mail, car vous avez besoin de l’ID e-mail de l’utilisateur ou de l’autre adresse e-mail dans le cadre de l’enregistrement de réinitialisation en libre-service du mot de passe.

Remarque :

Pour que la solution OTP de messagerie fonctionne, assurez-vous que l’authentification basée sur la connexion est activée sur le serveur SMTP.

Pour vous assurer que l’authentification basée sur la connexion est activée, tapez la commande suivante sur le serveur SMTP. Si l’authentification basée sur la connexion est activée, vous remarquerez que le texte AUTH LOGIN apparaît en gras dans la sortie.

root@ns# telnet <IP address of the SMTP server><Port number of the server>

ehlo

Exemple :

root@ns# telnet 10.106.3.66 25

Trying 10.106.3.66...

Connected to 10.106.3.66.

Escape character is '^]'.

220 E2K13.NSGSanity.com Microsoft ESMTP MAIL Service ready at Fri, 22 Nov 2019 16:24:17 +0530

ehlo

250-E2K13.NSGSanity.com Hello [10.221.41.151]

250-SIZE 37748736

250-PIPELINING

250-DSN

250-ENHANCEDSTATUSCODES

250-STARTTLS

250-X-ANONYMOUSTLS

250-AUTH LOGIN

250-X-EXPS GSSAPI NTLM

250-8BITMIME

250-BINARYMIME

250-CHUNKING

250 XRDST

Pour plus d’informations sur l’activation de l’authentification basée sur la connexion, reportez-vous à la section https://support.microfocus.com/kb/doc.php?id=7020367.

Pour configurer une action de messagerie à l’aide de l’interface de ligne de commande

add authentication emailAction emailact -userName sender@example.com -password <Password> -serverURL "smtps://smtp.example.com:25" -content "OTP is $code"

Exemple :

add authentication emailAction email -userName testmail@gmail.com -password 298a34b1a1b7626cd5902bbb416d04076e5ac4f357532e949db94c0534832670 -encrypted -encryptmethod ENCMTHD_3 -serverURL "smtps://10.19.164.57:25" -content "OTP is $code" -emailAddress "aaa.user.attribute(\"alternate_mail\")"

Remarque

Le paramètre « EmailAddress » de la configuration est une expression PI. Par conséquent, il est configuré pour prendre soit l’ID e-mail de l’utilisateur par défaut de la session, soit l’autre ID e-mail déjà enregistré.

Pour configurer l’ID de messagerie à l’aide de

- Accédez à Sécurité > AAA — Trafic des applications > stratégies > Authentification > Stratégies avancées > Actions > Action d’authentification par e-mail. Cliquez sur Ajouter.

- Sur la page Créer une action par e-mail d’authentification, renseignez les détails, puis cliquez sur Créer.

Pour créer une stratégie d’authentification pour la validation des e-mails à l’aide de l’interface

add authentication policy email_validation -rule true -action email

Pour créer une stratégie d’authentification pour le facteur de réinitialisation du mot de

add authentication policy ldap_pwd -rule true -action ldap_logon_action

Présentation de l’interface utilisateur via le schéma de connexion

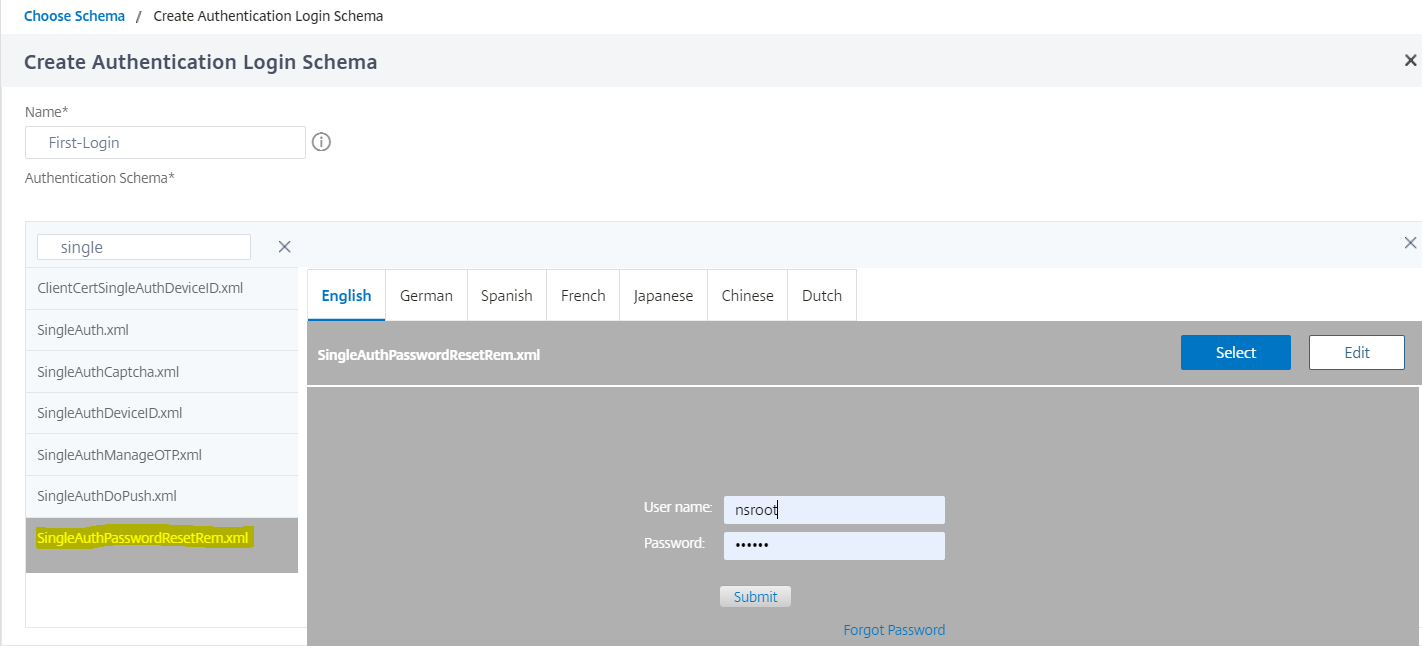

Il existe trois schémas de connexion pour la réinitialisation du mot de passe en libre-service afin de réinitialiser le mot de passe. Utilisez les commandes CLI suivantes pour afficher les trois schémas de connexion :

root@ns# cd /nsconfig/loginschema/LoginSchema/

root@ns# ls -ltr | grep -i password

-r--r--r-- 1 nobody wheel 2088 Nov 13 08:38 SingleAuthPasswordResetRem.xml

-r--r--r-- 1 nobody wheel 1541 Nov 13 08:38 OnlyUsernamePasswordReset.xml

-r--r--r-- 1 nobody wheel 1391 Nov 13 08:38 OnlyPassword.xml

Pour créer une réinitialisation de mot de passe d’authentification unique à l’aide de l’interface de ligne de commande

> add authentication loginSchema lschema_password_reset -authenticationSchema "/nsconfig/loginschema/LoginSchema/SingleAuthPasswordResetRem.xml"

> add authentication loginSchemaPolicy lpol_password_reset -rule true -action lschema_password_reset

Créer des questions et réponses basées sur les connaissances et envoyer un facteur de validation OTP par e-mail via une étiquette de stratégie

Si le premier facteur est l’ouverture de session LDAP, vous pouvez créer une question et une réponse basées sur les connaissances et envoyer des étiquettes de stratégie OTP pour le facteur suivant à l’aide des commandes suivantes.

> add authentication loginSchema lschema_noschema -authenticationSchema noschema

> add authentication policylabel kba_validation -loginSchema lschema_noschema

> add authentication policylabel email_validation -loginSchema lschema_noschema

Créer un facteur de réinitialisation du mot de passe via l’étiquette de stratégie

Vous pouvez créer le facteur de réinitialisation du mot de passe via l’étiquette de stratégie à l’aide des commandes suivantes.

> add authentication loginSchema lschema_noschema -authenticationSchema noschema

> add authentication policylabel password_reset -loginSchema lschema_noschema

> bind authentication policylabel password_reset -policyName ldap_pwd -priority 10 -gotoPriorityExpression NEXT

Liez la question et la réponse basées sur les connaissances et la stratégie d’e-mail aux stratégies créées précédemment à l’aide des commandes suivantes.

> bind authentication policylabel email_validation -policyName email_validation -nextfactor password_reset -priority 10 -gotoPriorityExpression NEXT

> bind authentication policylabel kba_validation -policyName kba_validation -nextfactor email_validation -priority 10 -gotoPriorityExpression NEXT

Lier le flux

Le flux d’ouverture de session LDAP doit être créé dans le cadre de la stratégie d’authentification pour l’ouverture de session LDAP. Dans ce flux, l’utilisateur clique sur le lien Mot de passe oublié présenté sur la première page de connexion LDAP, puis sur la validation KBA, puis sur la validation OTP et enfin sur la page de réinitialisation du mot de passe.

bind authentication vserver authvs -policy ldap3 -nextfactor kba_validation -priority 10 -gotoPriorityExpression NEXT

Pour lier tout le flux de l’interface utilisateur

bind authentication vserver authvs -policy lpol_password_reset -priority 20 -gotoPriorityExpression END

Workflow de connexion utilisateur pour réinitialiser le mot de passe

Voici un flux de travail d’ouverture de session utilisateur si l’utilisateur doit réinitialiser le mot de passe :

-

Entrez l’URL du serveur virtuel lb ; par exemple, https://lb1.server.com. L’écran d’ouverture de session s’affiche.

-

Cliquez sur Mot de passe oublié. Un écran de validation affiche deux questions sur un maximum de six questions et réponses enregistrées pour un utilisateur AD.

-

Répondez aux questions, puis cliquez sur Connexion. Un écran de validation OTP par e-mail dans lequel vous devez saisir l’OTP reçu sur l’autre adresse e-mail enregistrée s’affiche.

-

Entrez l’OTP de l’e-mail. Une fois la validation OTP de l’e-mail réussie, la page de réinitialisation du mot de passe s’affiche.

-

Entrez un nouveau mot de passe et confirmez le nouveau mot de passe. Cliquez sur Envoyer. Une fois la réinitialisation du mot de passe réussie, l’écran Réinitialisation du mot de passe réussie s’affiche.

Vous pouvez désormais vous connecter à l’aide du mot de passe de réinitialisation.

Dépannage

Citrix propose une option pour résoudre certains des problèmes de base que vous pouvez rencontrer lors de l’utilisation de la réinitialisation en libre-service des mots de passe. La section suivante vous aide à résoudre certains des problèmes qui peuvent survenir dans des zones spécifiques.

Journal NS

Avant d’analyser les journaux, nous vous recommandons de définir le niveau de journalisation à déboguer à l’aide de la commande set syslogparams -loglevel DEBUG. Lorsque ce paramètre est activé, les journaux sont imprimés dans le fichier ns.log.

Enregistrement

Le message suivant indique que l’enregistrement de l’utilisateur a réussi.

"ns_aaa_insert_hash_keyValue_entry key:kba_registered value:1"

Nov 14 23:35:51 <local0.debug> 10.102.229.76 11/14/2018:18:05:51 GMT 0-PPE-1 : default SSLVPN Message 1588 0 : "ns_aaa_insert_hash_keyValue_entry key:alternate_mail value:eyJ2ZXJzaW9uIjoiMSIsICJraWQiOiIxbk1oWjN0T2NjLVVvZUx6NDRwZFhxdS01dTA9IiwgImtleSI6IlNiYW9OVlhKNFhUQThKV2dDcmJSV3pxQzRES3QzMWxINUYxQ0tySUpXd0h4SFRIdVlWZjBRRTJtM0ZiYy1RZmlQc0tMeVN2UHpleGlJc2hmVHZBcGVMZjY5dU5iYkYtYXplQzJMTFF1M3JINFVEbzJaSjdhN1pXUFhqbUVrWGdsbjdUYzZ0QWtqWHdQVUI3bE1FYVNpeXhNN1dsRkZXeWtNOVVnOGpPQVdxaz0iLCAiaXYiOiI4RmY3bGRQVzVKLVVEbHV4IiwgImFsZyI6IkFFUzI1Nl9HQ00ifQ==.oKmvOalaOJ3a9z7BcGCSegNPMw=="

Validation des questions et réponses basée sur les connaissances

Le message suivant indique une validation réussie des questions et réponses basée sur les connaissances.

"NFactor: Successfully completed KBA Validation, nextfactor is email"

Validation de l’ID de courriel

Le message suivant indique une réinitialisation réussie du mot de passe.

"NFactor: Successfully completed email auth, nextfactor is pwd_reset"

Configurer SSPR à l’aide du visualiseur NFactor

Avant de commencer la configuration SSPR à l’aide du visualiseur nFactor, nous devons ajouter les serveurs LDAP suivants :

-

Serveur LDAP standard avec authentification activée pour l’authentification des utilisateurs et attribut AD spécifié.

-

Serveur LDAP pour l’extraction des paramètres utilisateur sans authentification.

-

Serveur LDAP pour la réinitialisation du mot de passe sur SSL sans authentification. En outre, l’attribut AD à utiliser pour stocker les détails de l’utilisateur doit être défini sur ce serveur.

-

Serveur LDAP pour l’enregistrement des utilisateurs, avec authentification activée et attribut AD spécifié.

-

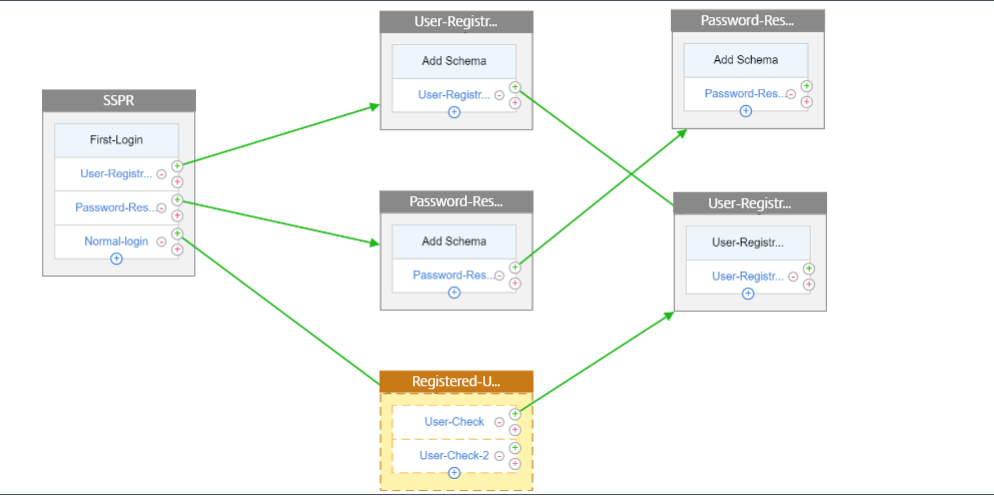

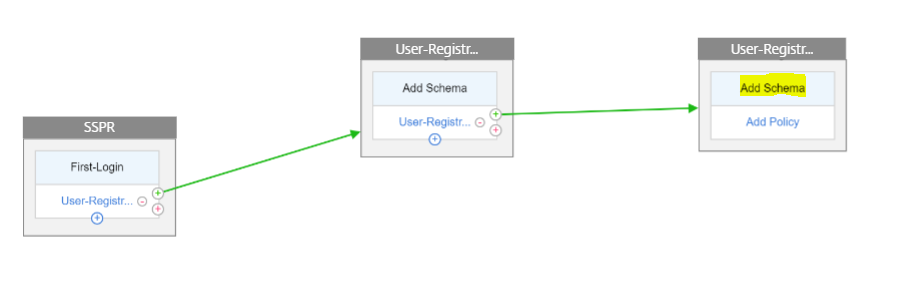

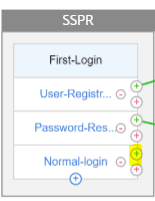

La figure suivante montre le flux complet :

-

Liez le certificat globalement à l’aide de la commande CLI suivante :

bind vpn global -userDataEncryptionKey Wildcard

Maintenant que les serveurs LDAP sont ajoutés, procédez à la configuration de nFactor à l’aide du visualiseur

-

Accédez à Sécurité > AAA > Trafic des applications > Visualiseur nFactor > Flux nFactor, cliquez sur Ajouter et cliquez sur l’icône plus à l’intérieur de la zone.

-

Donnez un nom au flux.

-

Cliquez sur Ajouter un schéma qui sert de schéma par défaut. Cliquez sur Ajouter sur la page du schéma de connexion.

-

Après avoir donné un nom au schéma, sélectionnez-le. Cliquez sur Sélectionner dans le coin supérieur droit du schéma à sélectionner.

-

Cliquez sur Créer, puis sur OK.

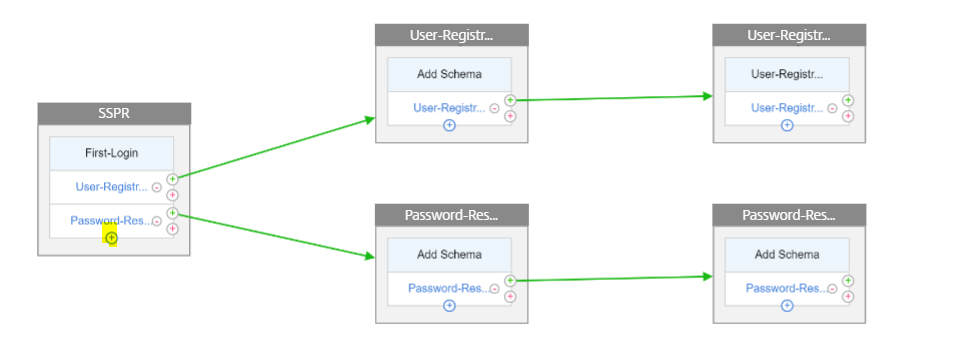

Une fois le schéma par défaut ajouté, nous devons configurer les trois flux suivants :

- Enregistrement d’utilisateur : pour l’enregistrement explicite des utilisateurs

- Réinitialisation du motde passe : pour la réinitialisation

- Connexion normale + Vérification de l’utilisateur enregistré : Si l’utilisateur est enregistré et saisit le bon mot de passe, l’utilisateur est connecté. Dans le cas où l’utilisateur n’est pas enregistré, il est redirigé vers la page d’inscription.

Enregistrement des utilisateurs

Reprenons là où nous sommes partis après avoir ajouté le schéma.

-

Cliquez sur Add Policy, cela vérifie si l’utilisateur essaie de s’inscrire explicitement.

-

Cliquez sur Créer, puis sur Ajouter.

-

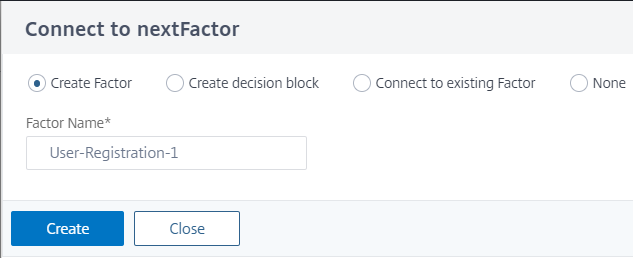

Cliquez sur l’icône verte « + » pour ajouter le facteur d’authentification suivant au flux d’enregistrement des utilisateurs.

-

Cliquez sur Créer.

-

Cliquez sur Ajouter une stratégie pour le facteur d’enregistrement des utilisateurs-1.

-

Créez la stratégie d’authentification. Cette stratégie extrait les informations utilisateur et les valide avant de les rediriger vers la page d’inscription.

-

Cliquez sur Créer, puis sur Ajouter.

-

Cliquez maintenant sur l’icône verte « + » pour créer un autre facteur pour l’enregistrement de l’utilisateur, puis cliquez sur Créer. Cliquez sur Ajouter un schéma.

-

Créez le schéma de connexion d’authentification pour l’enregistrement des utilisateurs.

-

Cliquez sur Ajouter une stratégie et créez la stratégie d’authentification.

-

Cliquez sur Créer, puis sur Ajouter.

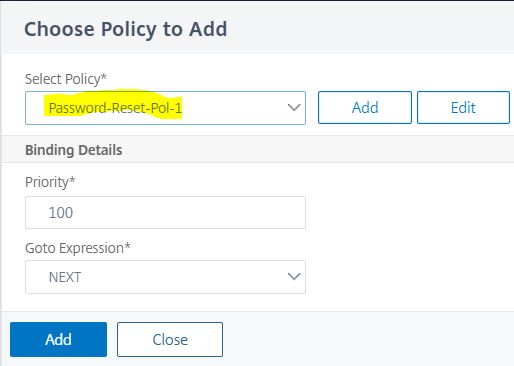

Réinitialisation du mot

-

Cliquez sur l’icône bleue « + » pour ajouter une autre stratégie (flux de réinitialisation du mot de passe) pour le facteur SSPR parent.

-

Sur la page Choisir une stratégie d’authentification, cliquez sur Ajouter pour créer une stratégie d’authentification ou sélectionnez une stratégie existante dans la liste déroulante. Cette stratégie est déclenchée si l’utilisateur clique sur « Mot de passe oublié » sur la page de connexion.

-

Cliquez sur Ajouter.

-

Cliquez sur l’icône verte « + » correspondant à la stratégie d’authentification de réinitialisation du mot de passe pour ajouter le facteur suivant.

-

Cliquez sur Créer.

-

Cliquez sur Ajouter une stratégie pour créer une stratégie d’authentification pour le facteur créé précédemment. Ce facteur sert à valider l’utilisateur.

-

Cliquez sur Ajouter.

-

Cliquez sur l’icône verte « + » pour ajouter le facteur suivant pour le flux de facteurs de mot de passe. Cela valide les réponses fournies pour réinitialiser le mot de passe. Cliquez sur Créer.

-

Cliquez sur Add Policy pour ajouter une stratégie d’authentification pour le facteur.

-

Sélectionnez la même stratégie d’authentification dans la liste déroulante et cliquez sur Ajouter.

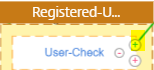

Connexion normale + Vérification de l’utilisateur enregistré

-

Cliquez sur l’icône bleue « + » pour ajouter une autre stratégie d’authentification (flux de connexion normal) au facteur SSPR parent.

-

Cliquez sur Ajouterpour créer une stratégie d’authentification pour la connexion utilisateur normale.

-

Cliquez sur Créer, puis sur Ajouter.

-

Cliquez sur l’icône verte « + » de la stratégie créée précédemment pour ajouter le facteur suivant, sélectionnez l’option Créer un bloc de décision et donnez un nom au bloc de décision.

-

Cliquez sur Créer.

-

Cliquez sur Ajouter une stratégie pour créer une stratégie d’authentification pour ce facteur de décision.

-

Cliquez sur Créer, puis sur Ajouter. Cela permet de vérifier si l’utilisateur est enregistré ou non.

-

Cliquez sur l’icône verte « + » sur la vignette du bloc de décision pour indiquer à l’utilisateur la stratégie d’enregistrement et sélectionnez l’option Se connecter au facteur existant .

-

Sélectionnez le facteur d’enregistrement dans la liste déroulante Se connecter à et cliquez sur Créer.

-

Cliquez maintenant sur l’icône bleue « + » sur la vignette du bloc de décision pour ajouter une autre stratégie au bloc de décision. Cette stratégie permet à l’utilisateur enregistré de terminer l’authentification.

-

Cliquez sur Add Policy pour créer une stratégie d’authentification.

-

Cliquez sur Créer, puis sur Ajouter.

Dans cet article

- Conditions préalables

- Limitations

- Paramètre Active Directory

- Enregistrement en libre-service de réinitialisation du mot

- Création d’un flux de travail d’enregistrement et de gestion des utilisateurs

- Afficher l’écran d’enregistrement et de gestion des utilisateurs

- Enregistrement des utilisateurs et validation de la gestion

- Page Configurer l’ouverture de session utilisateur

- Dépannage

- Configurer SSPR à l’aide du visualiseur NFactor