Journalisation et surveillance LSN

Vous pouvez consigner les informations LSN pour diagnostiquer, résoudre les problèmes et respecter les exigences légales. Vous pouvez surveiller les performances de la fonction LSN en utilisant les compteurs statistiques LSN et en affichant les sessions LSN actuelles.

Journalisation LSN

La consignation des informations sur les LSN est l’une des fonctions importantes requises par les FSI pour satisfaire aux exigences légales et pour identifier la source du trafic à tout moment.

Une appliance Citrix ADC enregistre les entrées de mappage LSN et les sessions LSN créées ou supprimées pour chaque groupe LSN. Vous pouvez contrôler la journalisation des informations LSN pour un groupe LSN en utilisant les paramètres de journalisation et de journalisation de session du groupe LSN. Il s’agit de paramètres au niveau du groupe et sont désactivés par défaut. L’appliance Citrix ADC consigne les sessions LSN pour un groupe LSN uniquement lorsque les paramètres de journalisation et de journalisation de session sont activés.

Le tableau suivant affiche le comportement de journalisation d’un groupe LSN pour différents paramètres de journalisation et de journalisation de session.

| Journalisation | Journalisation de session | Comportement de journalisation |

|---|---|---|

| Activé | Activé | Consigne les entrées de mappage LSN ainsi que les sessions LSN. |

| Activé | Désactivé | Consigne les entrées de mappage LSN mais pas les sessions LSN. |

| Désactivé | Activé | Ne consigne ni les entrées de mappage ni les sessions LSN. |

Un message de journal pour une entrée de mappage LSN contient les informations suivantes :

- Adresse IP appartenant à Citrix ADC (adresse NSIP ou adresse SNIP) à partir de laquelle le message de journal provient

- Horodatage

- Type d’entrée (MAPPING)

- Indique si l’entrée de mappage LSN a été créée ou supprimée

- Adresse IP, port et ID de domaine de trafic de l’abonné

- Adresse IP NAT et port

- Nom du protocole

- L’adresse IP de destination, le port et l’ID de domaine de trafic peuvent être présents, selon les conditions suivantes :

- L’adresse IP et le port de destination ne sont pas enregistrés pour le mappage indépendant du point de terminaison.

- Seule l’adresse IP de destination est enregistrée pour le mappage dépendant de l’adresse. Le port n’est pas enregistré.

- L’adresse IP et le port de destination sont enregistrés pour le mappage dépendant du port d’adresse.

Un message de journal pour une session LSN contient les informations suivantes :

- Adresse IP appartenant à Citrix ADC (adresse NSIP ou adresse SNIP) à partir de laquelle le message de journal provient

- Horodatage

- Type d’entrée (SESSION)

- Indique si la session LSN est créée ou supprimée

- Adresse IP, port et ID de domaine de trafic de l’abonné

- Adresse IP NAT et port

- Nom du protocole

- Adresse IP de destination, port et ID de domaine de trafic

L’appliance utilise son infrastructure de journal syslog et d’audit existants pour consigner les informations LSN. Vous devez activer la journalisation LSN de niveau global en activant le paramètre LSN dans l’action NSLOG associée et les entités d’action SYLOG. Lorsque le paramètre Journalisation est activé, l’appliance Citrix ADC génère des messages de journal liés aux mappages LSN et aux sessions LSN de ce groupe LSN. L’appliance envoie ensuite ces messages de journal aux serveurs associés à l’action NSLOG et aux entités d’action SYSLOG.

Pour la journalisation des informations LSN, Citrix recommande :

- Journalisation des informations LSN sur les serveurs de journaux externes plutôt que sur l’appliance Citrix ADC. La journalisation sur des serveurs externes facilite les performances optimales lorsque l’appliance crée de grandes quantités d’entrées de journal LSN (par ordre de millions).

-

Utilisation de SYSLOG sur TCP, ou NSLOG. Par défaut, SYSLOG utilise UDP et NSLOG utilise uniquement TCP pour transférer les informations de journal vers les serveurs de journaux. TCP est plus fiable que UDP pour le transfert de données complètes.

Remarque :

- Les SYSLOG générés sur l’appliance Citrix ADC sont envoyés dynamiquement aux serveurs de journaux externes.

- Lors de l’utilisation de SYSLOG sur TCP, si la connexion TCP est interrompue ou si le serveur SYSLOG est occupé, les appliances Citrix ADC stockent les journaux dans la mémoire tampon et envoient les données une fois la connexion active.

Pour plus d’informations sur la configuration de la journalisation, voir Journalisation des audits.

La configuration de la journalisation LSN comporte les tâches suivantes :

-

Configuration de l’appliance Citrix ADC pour la journalisation. Cette tâche implique la création et la définition de diverses entités et paramètres de l’appliance Citrix ADC :

-

Créez une configuration de journalisation d’audit SYSLOG ou NSLOG. La création d’une configuration de journalisation d’audit implique les tâches suivantes :

- Créez une action d’audit NSLOG ou SYSLOG et activez le paramètre LSN. Les actions d’audit spécifient les adresses IP des serveurs de journaux.

- Créez une stratégie d’audit SYSLOG ou NSLOG et liez l’action d’audit à la stratégie d’audit. Les actions d’audit spécifient les adresses IP des serveurs de journaux. Le cas échéant, vous pouvez définir la méthode de transport pour les messages de journal envoyés aux serveurs de journaux externes. Par défaut, UDP est sélectionné, vous pouvez définir la méthode de transport comme TCP pour un mécanisme de transport fiable.Liez la stratégie d’audit au système global.

- Créez une stratégie d’audit SYSLOG ou NSLOG et liez l’action d’audit à la stratégie d’audit.

- Liez la stratégie d’audit au système global. Remarque : Pour une configuration de journalisation d’audit existante, activez simplement le paramètre LSN pour la journalisation des informations LSN dans le serveur spécifié par l’action d’audit.

- Activer les paramètres de journalisation et de journalisation de session. Activez les paramètres de journalisation et de journalisation de session lorsque vous ajoutez des groupes LSN ou après avoir créé les groupes. L’appliance Citrix ADC génère des messages de journal liés à ces groupes LSN et les envoie au serveur des actions d’audit pour lesquelles le paramètre LSN est activé.

-

Créez une configuration de journalisation d’audit SYSLOG ou NSLOG. La création d’une configuration de journalisation d’audit implique les tâches suivantes :

- Configuration des serveurs de journaux. Cette tâche implique l’installation de packages SYSLOG ou NSLOG sur les serveurs souhaités. Cette tâche implique également de spécifier l’adresse NSIP de l’appliance Citrix ADC dans le fichier de configuration de SYSLOG ou NSLOG. La spécification de l’adresse NSIP permet au serveur d’identifier les informations de journal envoyées par l’appliance Citrix ADC pour les stocker dans un fichier journal.

Pour plus d’informations sur la configuration de la journalisation, voir Journalisation des audits.

Configuration SYSLOG à l’aide de l’interface de ligne de commande

Pour créer une action serveur SYSLOG pour la journalisation LSN à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

add audit syslogAction <name> <serverIP> [-serverPort <port>] -logLevel <logLevel>... [-transport (TCP)] [-lsn ( ENABLED | DISABLED )]

<!--NeedCopy-->

Pour créer une stratégie de serveur SYSLOG pour la journalisation LSN à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

add audit syslogPolicy <name> <rule> <action>

<!--NeedCopy-->

Pour lier une stratégie de serveur SYSLOG au système global pour la journalisation LSN à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

bind system global [<policyName> [-priority <positive_integer>]]

<!--NeedCopy-->

Configuration SYSLOG à l’aide de l’utilitaire de configuration

Pour configurer une action serveur SYSLOG pour la journalisation LSN à l’aide de l’utilitaire de configuration

- Accédez à Systèmes > Audit > Syslog et, sous l’onglet Serveurs, ajoutez un nouveau serveur d’audit ou modifiez un serveur existant.

- Pour activer la journalisation LSN, sélectionnez l’option Journalisation NAT à grande échelle.

- (Facultatif) Pour activer SYSLOG sur TCP, sélectionnez l’option Journalisation TCP .

Pour configurer une stratégie de serveur SYSLOG pour la journalisation LSN à l’aide de l’utilitaire de configuration

Accédez à Systèmes > Audit > Syslog et, sous l’onglet Stratégies, ajoutez une nouvelle stratégie ou modifiez une stratégie existante.

Pour lier une stratégie de serveur SYSLOG au système global pour la journalisation LSN à l’aide de l’utilitaire de configuration

- Accédez à Systèmes > Audit > Syslog .

- Sous l’onglet Stratégies, dans la liste Action, cliquez sur Liaisons globales pour lier les stratégies globales d’audit.

Configuration de NSLOG à l’aide de l’interface de ligne de commande

Pour créer une action serveur NSLOG pour la journalisation LSN à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

add audit nslogAction <name> <serverIP> [-serverPort <port>] -logLevel <logLevel> ... [-lsn ( ENABLED | DISABLED )]

<!--NeedCopy-->

Pour créer une stratégie de serveur NSLOG pour la journalisation LSN à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

add audit nslogPolicy <name> <rule> <action>

<!--NeedCopy-->

Pour lier une stratégie de serveur NSLOG au système global pour la journalisation LSN à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

bind system global [<policyName>]

<!--NeedCopy-->

Configuration de NSLOG à l’aide de l’utilitaire de configuration

Pour configurer une action de serveur NSLOG pour la journalisation LSN à l’aide de l’utilitaire de configuration

- Accédez à Systèmes > Audit > Nslog et, sous l’onglet Serveurs, ajoutez un nouveau serveur d’audit ou modifiez un serveur existant.

- Pour activer la journalisation LSN, sélectionnez l’option Journalisation NAT à grande échelle.

Pour configurer une stratégie de serveur NSLOG pour la journalisation LSN à l’aide de l’utilitaire de configuration

Accédez à Systèmes > Audit > Nslog et, sous l’onglet Stratégies, ajoutez une nouvelle stratégie ou modifiez une stratégie existante.

Pour lier une stratégie de serveur NSLOG au système global pour la journalisation LSN à l’aide de l’utilitaire de configuration

- Accédez à Systèmes > Audit > Nslog .

- Sous l’onglet Stratégies, dans la liste Action, cliquez sur Liaisons globales pour lier les stratégies globales d’audit.

Exemple

La configuration suivante spécifie deux serveurs SYSLOG et deux serveurs NSLOG pour stocker les entrées de journal, y compris les journaux LSN. La journalisation LSN est configurée pour les groupes LSN LSN-GROUP-2 et LSN-GROUP-3.

L’appliance Citrix ADC génère des messages de journal liés aux mappages LSN et aux sessions LSN de ces groupes LSN et les envoie aux serveurs de journaux spécifiés.

add audit syslogAction SYS-ACTION-1 198.51.101.10 -logLevel ALL -lsn ENABLED

Done

add audit syslogPolicy SYSLOG-POLICY-1 ns_true SYS-ACTION-1

Done

bind system global SYSLOG-POLICY-1

Done

add audit syslogAction SYS-ACTION-2 198.51.101.20 -logLevel ALL -lsn ENABLED

Done

add audit syslogPolicy SYSLOG-POLICY-2 ns_true SYS-ACTION-2

Done

bind system global SYSLOG-POLICY-2

Done

add audit nslogAction NSLOG-ACTION-1 198.51.101.30 -logLevel ALL -lsn ENABLED

Done

add audit nslogPolicy NSLOG-POLICY-1 ns_true NSLOG-ACTION-1

Done

bind system global NSLOG-POLICY-1

Done

add audit nslogAction NSLOG-ACTION-2 198.51.101.40 -logLevel ALL -lsn ENABLED

Done

add audit nslogPolicy NSLOG-POLICY-2 ns_true NSLOG-ACTION-2

Done

bind system global NSLOG-POLICY-2

Done

add lsn group LSN-GROUP-3 -clientname LSN-CLIENT-2 –logging ENABLED –sessionLogging ENABLED

Done

set lsn group LSN-GROUP-2 –logging ENABLED –sessionLogging ENABLED

Done

<!--NeedCopy-->

La configuration suivante spécifie la configuration SYSLOG pour l’envoi de messages de journal au serveur SYSLOG externe 192.0.2.10 à l’aide de TCP.

add audit syslogAction SYS-ACTION-1 192.0.2.10 -logLevel ALL -transport TCP

Done

add audit syslogPolicy SYSLOG-POLICY-1 ns_true SYS-ACTION-1

Done

bind system global SYSLOG-POLICY-1

Done

<!--NeedCopy-->

Le tableau suivant affiche des exemples d’entrées de journal LSN de chaque type stocké sur les serveurs de journaux configurés. Ces entrées de journal LSN sont générées par une appliance Citrix ADC dont l’adresse NSIP est 10.102.37.115.

| Type d’entrée du journal LSN | Exemple d’entrée de journal |

|---|---|

| Création de session LSN | Local4.Informational 10.102.37.115 08/05/2014:09:59:48 GMT 0-PPE-0 : LSN LSN_SESSION 2581750 : SESSION CREATED Client IP:Port:TD 192.0.2.10: 15136:0, NatIP:NatPort 203.0.113.6: 6234, Destination IP:Port:TD 198.51.100.9: 80:0, Protocol: TCP |

| Suppression de session LSN | Local4.Informational 10.102.37.115 08/05/2014:10:05:12 GMT 0-PPE-0 : LSN LSN_SESSION 3871790 : SESSION DELETED Client IP:Port:TD 192.0.2.11: 15130:0, NatIP:NatPort 203.0.113.6: 7887, Destination IP:Port:TD 198.51.101.2:80:0, Protocol: TCP |

| Création de mappage LSN | Local4.Informational 10.102.37.115 08/05/2014:09:59:47 GMT 0-PPE-0 : LSN LSN_MAPPING 2581580 : EIM CREATED Client IP:Port 192.0.2.15: 14567, NatIP:NatPort 203.0.113.5: 8214, Protocol: TCP |

| Suppression de mappage LSN | Local4.Informational 10.102.37.115 08/05/2014:10:05:12 GMT 0-PPE-0 : LSN LSN_MAPPING 3871700 : EIM DELETED Client IP:Port 192.0.3.15: 14565, NatIP:NatPort 203.0.113.11: 8217, Protocol: TCP |

Journalisation minimale

Les configurations LSN déterministes et les configurations LSN dynamiques avec bloc de port réduisent considérablement le volume du journal LSN. Pour ces deux types de configuration, l’appliance Citrix ADC alloue une adresse IP NAT et un bloc de ports à un abonné. L’appliance Citrix ADC génère un message de journal pour un bloc de port au moment de l’allocation à un abonné. L’appliance Citrix ADC génère également un message de journal lorsqu’une adresse IP NAT et un bloc de port sont libérés. Pour une connexion, un abonné peut être identifié uniquement par son adresse IP NAT mappée et son bloc de port. Pour cette raison, l’appliance Citrix ADC ne consigne aucune session LSN créée ou supprimée. De plus, l’appliance ne consigne aucune entrée de mappage créée pour une session ni lorsque l’entrée de mappage est supprimée.

La fonction de journalisation minimale pour les configurations LSN déterministes et les configurations LSN dynamiques avec bloc de port est activée par défaut et aucune disposition ne permet de le désactiver. En d’autres termes, l’appliance Citrix ADC effectue automatiquement une journalisation minimale pour les configurations LSN déterministes et les configurations LSN dynamiques avec bloc de port. Aucune option n’est disponible pour désactiver cette fonctionnalité. L’appliance envoie les messages de journal à tous les serveurs de journaux configurés.

Un message de journal pour chaque bloc de port contient les informations suivantes :

- Adresse NSIP de l’appliance Citrix ADC

- Horodatage

- Type d’entrée DETERMINISTIC ou PORTBLOCK

- Indique si un bloc de port est alloué ou libéré

- Adresse IP de l’abonné et adresse IP NAT assignée et bloc de port

- Nom du protocole

Journalisation minimale pour la configuration de LSN déterministe

Prenons un exemple de configuration de LSN déterministe simple pour quatre abonnés ayant les adresses IP 192.0.17.1, 192.0.17.2, 192.0.17.3 et 192.0.17.4.

Dans cette configuration LSN, la taille du bloc de port est définie sur 32768 et le pool d’adresses IP NAT LSN a des adresses IP dans la plage 203.0.113.19-203.0.113.23.

add lsn client LSN-CLIENT-7

Done

bind lsn client LSN-CLIENT-7 -network 192.0.17.0 -netmask 255.255.255.253

Done

add lsn pool LSN-POOL-7 -nattype DETERMINISTIC

Done

bind lsn pool LSN-POOL-7 203.0.113.19-203.0.113.23

Done

add lsn group LSN-GROUP-7 -clientname LSN-CLIENT-7 -nattype DETERMINISTIC -portblocksize 32768

Done

bind lsn group LSN-GROUP-7 -poolname LSN-POOL-7

Done

<!--NeedCopy-->

L’appliance Citrix ADC préalloue séquentiellement, à partir du pool d’adresses IP NAT LSN et en fonction de la taille de bloc de port définie, une adresse IP NAT LSN et un bloc de ports à chaque abonné. Il affecte le premier bloc de ports (1024-33791) sur l’adresse IP NAT de début (203.0.113.19) à l’adresse IP de l’abonné débutant (192.0.17.1). La plage suivante de ports est attribuée à l’abonné suivant, et ainsi de suite, jusqu’à ce que l’adresse NAT ne dispose pas de suffisamment de ports pour l’abonné suivant. À ce stade, le premier bloc de port sur l’adresse IP NAT suivante est attribué à l’abonné, et ainsi de suite. L’appliance enregistre l’adresse IP NAT et le bloc de ports alloués à chaque abonné.

L’appliance Citrix ADC ne consigne aucune session LSN créée ou supprimée pour ces abonnés. L’appliance génère les messages de journal suivants pour la configuration LSN.

1) 03/23/2015:00:30:56 GMT Informational 0-PPE-0 : default LSN LSN_DETERMINISTIC 79201453 0 : Dtrstc ALLOC Client 12.0.0.241, NatInfo 50.0.0.2:59904 to 60415

2) 03/23/2015:00:30:56 GMT Informational 0-PPE-0 : default LSN LSN_DETERMINISTIC 79201454 0 : Dtrstc ALLOC Client 12.0.0.242, NatInfo 50.0.0.2:60416 to 60927

3) 03/23/2015:00:30:56 GMT Informational 0-PPE-0 : default LSN LSN_DETERMINISTIC 79201455 0 : Dtrstc ALLOC Client 12.0.0.243, NatInfo 50.0.0.2:60928 to 61439

4) 03/23/2015:00:30:56 GMT Informational 0-PPE-0 : default LSN LSN_DETERMINISTIC 79201455 0 : Dtrstc ALLOC Client 12.0.0.243, NatInfo 50.0.0.2:60928 to 61439

<!--NeedCopy-->

Lorsque vous supprimez la configuration LSN, l’adresse IP NAT allouée et le bloc de ports sont libérés de chaque abonné. L’appliance consigne l’adresse IP NAT et le bloc de ports libérés de chaque abonné. L’appliance génère les messages de journal suivants pour chaque abonné lorsque vous supprimez la configuration LSN.

1) 03/23/2015:00:33:57 GMT Informational 0-PPE-0 : default LSN LSN_DETERMINISTIC 79201706 0 : Dtrstc FREE Client 12.0.0.238, NatInfo 50.0.0.2:58368 to 58879

2) 03/23/2015:00:33:57 GMT Informational 0-PPE-0 : default LSN LSN_DETERMINISTIC 79201707 0 : Dtrstc FREE Client 12.0.0.239, NatInfo 50.0.0.2:58880 to 59391

3) 03/23/2015:00:33:57 GMT Informational 0-PPE-0 : default LSN LSN_DETERMINISTIC 79201708 0 : Dtrstc FREE Client 12.0.0.240, NatInfo 50.0.0.2:59392 to 59903

<!--NeedCopy-->

Journalisation minimale pour la configuration LSN dynamique avec bloc de port

Considérons un exemple d’une configuration LSN dynamique simple avec bloc de port pour tout abonné dans le réseau 192.0.2.0/24. Dans cette configuration LSN, la taille du bloc de port est définie sur 1024 et le pool d’adresses IP NAT LSN a des adresses IP dans la plage 203.0.113.3-203.0.113.4.

set lsn parameter -memLimit 4000

Done

add lsn client LSN-CLIENT-1

Done

bind lsn client LSN-CLIENT-1 -network 192.0.2.0 -netmask 255.255.255.0

Done

add lsn pool LSN-POOL-1

Done

bind lsn pool LSN-POOL-1 203.0.113.3-203.0.113.4

Done

add lsn group LSN-GROUP-1 -clientname LSN-CLIENT-1 -portblocksize 1024

Done

bind lsn group LSN-GROUP-1 -poolname pool1 LSN-POOL-1

Done

<!--NeedCopy-->

L’appliance Citrix ADC alloue une adresse IP NAT aléatoire et un bloc de ports, à partir du pool d’adresses IP NAT LSN et sur la base de la taille de bloc de port définie, pour un abonné lorsqu’il lance une session pour la première fois. Citrix ADC consigne l’adresse IP NAT et le bloc de ports alloués à cet abonné. L’appliance ne consigne aucune session LSN créée ou supprimée pour cet abonné. Si tous les ports sont alloués (pour les sessions d’abonnés différents) à partir du bloc de ports alloué à l’abonné, l’appliance alloue une nouvelle adresse IP NAT aléatoire et un nouveau bloc de ports pour l’abonné pour les sessions supplémentaires. Citrix ADC enregistre chaque adresse IP NAT et chaque bloc de port alloué à un abonné.

L’appliance génère le message de journal suivant lorsque l’abonné, ayant l’adresse IP 192.0.2.1, lance une session. Le message de journal indique que l’appliance a alloué l’adresse IP NAT 203.0.113.3 et le bloc de port 1024-2047 à l’abonné.

03/23/2015:00:07:12 GMT Informational 0-PPE-3 : default LSN LSN_PORTBLOCK 106725793 0 : Portblock ALLOC Client 12.0.2.72, NatInfo 203.0.113.3:1024 to 2047, Proto:TCP

<!--NeedCopy-->

Une fois qu’il n’y a plus de sessions qui utilisent l’adresse IP NAT allouée et l’un des ports dans le bloc de port alloué, l’adresse IP NAT allouée et le bloc de ports sont libérés de l’abonné. Le Citrix ADC enregistre que l’adresse IP NAT et le bloc de ports sont libérés de l’abonné. L’appliance génère les messages de journal suivants pour l’abonné, avec l’adresse IP 192.0.2.1, lorsqu’il ne reste plus de sessions utilisant l’adresse IP NAT allouée (203.0.113.3) et un port du bloc de port alloué (1024-2047). Le message de journal indique que l’adresse IP NAT et le bloc de port sont libérés de l’abonné.

03/23/2015:00:11:09 GMT Informational 0-PPE-3 : default LSN LSN_PORTBLOCK 106814342 0 : Portblock FREE Client 12.0.3.122, NatInfo 203.0.113.3: 1024 to 2047, Proto:TC

<!--NeedCopy-->

Serveurs SYSLOG d’équilibrage de charge

L’appliance Citrix ADC envoie ses événements et messages SYSLOG à tous les serveurs de journaux externes configurés. Cela entraîne le stockage des messages redondants et rend la surveillance difficile pour les administrateurs système. Pour résoudre ce problème, l’appliance Citrix ADC propose des algorithmes d’équilibrage de charge qui peuvent équilibrer la charge des messages SYSLOG parmi les serveurs de journaux externes pour une meilleure maintenance et des performances. Les algorithmes d’équilibrage de charge pris en charge incluent RoundRobin, LeastBandwidth, CustomLoad, LeastConnection, LeastPackets et AuditlogHash.

Équilibrage de charge des serveurs SYSLOG à l’aide de l’interface de ligne de commande

Ajoutez un service et spécifiez le type de service SYSLOGTCP ou SYSLOGUDP.

add service <name>(<IP> | <serverName>) <serviceType (SYSLOGTCP | SYSLOGUDP)> <port>

<!--NeedCopy-->

Ajoutez un serveur virtuel d’équilibrage de charge, spécifiez le type de service SYSLOGTCP ou SYSLOGTCP, et la méthode d’équilibrage de charge AUDITLOGHASH.

add lb vserver <name> <serviceType (SYSLOGTCP | SYSLOGUDP)> [-lbMethod <AUDITLOGHASH>]

<!--NeedCopy-->

Liez le service au serveur virtuel d’équilibrage de charge.

Bind lb vserver <name> <serviceName>

<!--NeedCopy-->

Ajoutez une action SYSLOG et spécifiez le nom du serveur d’équilibrage de charge qui a SYSLOGTCP ou SYSLOGUDP comme type de service.

add syslogaction <name> <serverIP> [-lbVserverName <string>] [-logLevel <logLevel>]

<!--NeedCopy-->

Ajoutez une stratégie SYSLOG en spécifiant la règle et l’action.

add syslogpolicy <name> <rule> <action>

<!--NeedCopy-->

Liez la stratégie SYSLOG au système global pour que la stratégie prenne effet.

bind system global <policyName>

<!--NeedCopy-->

Équilibrage de charge des serveurs SYSLOG à l’aide de l’utilitaire de configuration

-

Ajoutez un service et spécifiez le type de service SYSLOGTCP ou SYSLOGUDP.

Accédez à Gestion du trafic > Services, cliquez sur Ajouter et sélectionnez SYLOGTCP ou SYSLOGUDP comme protocole.

-

Ajoutez un serveur virtuel d’équilibrage de charge, spécifiez le type de service SYSLOGTCP ou SYSLOGTCP, et la méthode d’équilibrage de charge AUDITLOGHASH.

Accédez à Gestion du trafic > Serveurs virtuels, cliquez sur Ajouter et sélectionnez SYLOGTCP ou SYSLOGUDP comme protocole.

-

Liez le service au serveur virtuel d’équilibrage de charge au service.

Liez le service au serveur virtuel d’équilibrage de charge.

Accédez à Gestion du trafic > Serveurs virtuels, sélectionnez un serveur virtuel, puis sélectionnez AUDITLOGHASH dans la méthode d’équilibrage de la charge.

-

Ajoutez une action SYSLOG et spécifiez le nom du serveur d’équilibrage de charge qui a SYSLOGTCP ou SYSLOGUDP comme type de service.

Accédez à Système > Audit, cliquez sur Serveurs et ajoutez un serveur en sélectionnant LB Vserver option Inservers.

-

Ajoutez une stratégie SYSLOG en spécifiant la règle et l’action.

Accédez à Système > Syslog, cliquez sur Stratégies et ajoutez une stratégie SYSLOG.

-

Liez la stratégie SYSLOG au système global pour que la stratégie prenne effet.

Accédez à Système > Syslog, sélectionnez une stratégie SYSLOG et cliquez sur Action, puis cliquez sur Liaisons globales et liez la stratégie à système global.

Exemple :

La configuration suivante spécifie l’équilibre de charge des messages SYSLOG entre les serveurs de journaux externes en utilisant la méthode AUDITLOGHASH comme méthode d’équilibrage de charge. L’appliance Citrix ADC génère des événements et des messages SYSLOG équilibrés entre les services, service1, service2 et service 3.

add service service1 192.0.2.10 SYSLOGUDP 514

Done

add service service2 192.0.2.11 SYSLOGUDP 514

Done

add service service3 192.0.2.11 SYSLOGUDP 514

Done

add lb vserver lbvserver1 SYSLOGUDP -lbMethod AUDITLOGHASH

Done

bind lb vserver lbvserver1 service1

Done

bind lb vserver lbvserver1 service2

Done

bind lb vserver lbvserver1 service3

Done

add syslogaction sysaction1 -lbVserverName lbvserver1 -logLevel All

Done

add syslogpolicy syspol1 ns_true sysaction1

Done

bind system global syspol1

Done

<!--NeedCopy-->

Journalisation des informations d’en-tête HTTP

L’appliance Citrix ADC peut désormais consigner les informations d’en-tête de requête d’une connexion HTTP qui utilise la fonctionnalité LSN de Citrix ADC. Les informations d’en-tête suivantes d’un paquet de requête HTTP peuvent être enregistrées :

- URL à laquelle la requête HTTP est destinée.

- Méthode HTTP spécifiée dans la requête HTTP.

- Version HTTP utilisée dans la requête HTTP.

- Adresse IP de l’abonné qui a envoyé la requête HTTP.

Les journaux d’en-tête HTTP peuvent être utilisés par les FAI pour voir les tendances liées au protocole HTTP parmi un ensemble d’abonnés. Par exemple, un FAI peut utiliser cette fonctionnalité pour trouver les sites Web les plus populaires parmi un ensemble d’abonnés.

Un profil de journal d’en-tête HTTP est un ensemble d’attributs d’en-tête HTTP (par exemple, URL et méthode HTTP) qui peuvent être activés ou désactivés pour la journalisation. Le profil de journal d’en-tête HTTP est alors lié à un groupe LSN. L’appliance Citrix ADC consigne ensuite les attributs d’en-tête HTTP, qui sont activés dans le profil de journal d’en-tête HTTP lié pour la journalisation, de toutes les requêtes HTTP liées au groupe LSN. L’appliance envoie ensuite les messages de journal aux serveurs de journaux configurés.

Un profil de journal d’en-tête HTTP peut être lié à plusieurs groupes LSN, mais un groupe LSN ne peut avoir qu’un seul profil de journal d’en-tête HTTP.

Pour créer un profil de journal d’en-tête HTTP à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

add lsn httphdrlogprofile <httphdrlogprofilename> [-logURL ( ENABLED | DISABLED )] [-logMethod ( ENABLED | DISABLED )] [-logVersion ( ENABLED | DISABLED )] [-logHost ( ENABLED | DISABLED )]

show lsn httphdrlogprofile

<!--NeedCopy-->

Pour lier un profil de journal d’en-tête HTTP à un groupe LSN à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

bind lsn group <groupname> -httphdrlogprofilename <string>

show lsn group <groupname>

<!--NeedCopy-->

Exemple

Dans l’exemple suivant d’une configuration LSN, le profil de journal d’en-tête HTTP HTTP-header-log-1 est lié au groupe LSN LSN-GROUP-1. Le profil de journal a tous les attributs HTTP (URL, méthode HTTP, version HTTP et adresse IP HOST) activés pour la journalisation afin que tous ces attributs soient enregistrés pour toutes les requêtes HTTP des abonnés (dans le réseau 192.0.2.0/24) liés au groupe LSN.

add lsn httphdrlogprofile HTTP-HEADER-LOG-1

Done

set lsn parameter -memLimit 4000

Done

add lsn client LSN-CLIENT-1

Done

bind lsn client LSN-CLIENT-1 -network 192.0.2.0 -netmask 255.255.255.0

Done

add lsn pool LSN-POOL-1

Done

bind lsn pool LSN-POOL-1 203.0.113.3-203.0.113.4

Done

add lsn group LSN-GROUP-1 -clientname LSN-CLIENT-1 -portblocksize 1024

Done

bind lsn group LSN-GROUP-1 -poolname pool1 LSN-POOL-1

Done

bind lsn group LSN-GROUP-1 -httphdrlogprofilename HTTP-HEADER-LOG-1

Done

<!--NeedCopy-->

Citrix ADC génère le message de journal d’en-tête HTTP suivant lorsque l’un des abonnés appartenant à l’exemple de configuration LSN envoie une requête HTTP.

Le message de journal nous indique qu’un client ayant l’adresse IP 192.0.2.33 envoie une requête HTTP à l’URL example.com en utilisant la méthode HTTP GET et HTTP version 1.1.

03/19/2015:16:24:04 GMT Informational 0-PPE-1 : default LSN Message 59 0 : "LSN Client IP:TD 10.102.37.118:0 URL: example.com Host: 192.0.2.33 Version: HTTP1.1 Method: GET"

<!--NeedCopy-->

Journalisation des informations MSISDN

Un numéro d’annuaire d’abonné intégré de station mobile (MSISDN) est un numéro de téléphone qui identifie de façon unique un abonné sur plusieurs réseaux mobiles. Le MSISDN est associé à un code de pays et à un code de destination national identifiant l’opérateur de l’abonné.

Vous pouvez configurer une appliance Citrix ADC pour inclure MSISDN dans les entrées de journal LSN pour les abonnés des réseaux mobiles. La présence de MSISDN dans les journaux LSN aide l’administrateur à retracer plus rapidement et plus précisément un abonné mobile qui a enfreint une politique ou une loi, ou dont les informations sont requises par les agences d’interception légales.

Les exemples d’entrées de journal LSN suivants incluent des informations MSISDN pour une connexion à partir d’un abonné mobile dans une configuration LSN. Les entrées de journal montrent qu’un abonné mobile dont MSISDN est E 164:5556543210 a été connecté à la destination IP: Port 23.0.0. 1:80 via le NAT IP: Port 203.0.113. 3:45195.

| Type d’entrée du journal | Exemple d’entrée de journal |

|---|---|

| Création de session LSN | Oct 14 15:37:30 10.102.37.77 10/14/2015:10:08:14 GMT 0-PPE-6 : default LSN LSN_SESSION 25012 0 : SESSION CREATED E164:5556543210 Client IP:Port:TD 192.0.2.50:4649:0, NatIP:NatPort 203.0.113.3:45195, Destination IP:Port:TD 23.0.0.1:0:0, Protocol: TCP |

| Création de mappage LSN | Oct 14 15:37:30 10.102.37.77 10/14/2015:10:08:14 GMT 0-PPE-6 : default LSN LSN_ADDR_MAPPING 25013 0 : ADM CREATED E164:5556543210 Client IP:Port:TD 192.0.2.50:4649:0, NatIP:NatPort 203.0.113.3:45195, Destination IP:Port:TD 23.0.0.1:0:0, Protocol: TCP |

| Suppression de session LSN | Oct 14 15:40:30 10.102.37.77 10/14/2015:10:11:14 GMT 0-PPE-6 : default LSN LSN_SESSION 25012 0 : SESSION CREATED E164:5556543210 Client IP:Port:TD 192.0.2.50:4649:0, NatIP:NatPort 203.0.113.3:45195, Destination IP:Port:TD 23.0.0.1:0:0, Protocol: TCP |

| Mappage LSN | Oct 14 15:40:30 10.102.37.77 10/14/2015:10:11:14 GMT 0-PPE-6 : default LSN LSN_ADDR_MAPPING 25013 0 : ADM CREATED E164:5556543210 Client IP:Port:TD 192.0.2.50:4649:0, NatIP:NatPort 203.0.113.3:45195, Destination IP:Port:TD 23.0.0.1:0:0, Protocol: TCP |

Effectuez les tâches suivantes pour inclure des informations MSISDN dans les journaux LSN

- Créez un profil de journal LSN. Un profil de journal LSN inclut le paramètre ID d’abonné du journal, qui spécifie s’il faut ou non inclure les informations MSISDN dans les journaux LSN d’une configuration LSN. Activez le paramètre ID d’abonné du journal lors de la création du profil de journal LSN.

- Liez le profil de journal LSN à un groupe LSN d’une configuration LSN. Liez le profil de journal LSN créé à un groupe LSN d’une configuration LSN en définissant le paramètre nom de profil de journal sur le nom de profil de journal LSN créé. Pour obtenir des instructions sur la configuration du NAT à grande échelle, consultez Étapes de configuration pour LSN.

Pour créer un profil de journal LSN à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

add lsn logprofile <logprofilename -logSubscriberID ( ENABLED | DISABLED )

show lsn logprofile

<!--NeedCopy-->

Pour lier un profil de journal LSN à un groupe LSN d’une configuration LSN à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

bind lsn group <groupname> -logProfileName <lsnlogprofilename>

show lsn group

<!--NeedCopy-->

Exemple de configuration :

Dans cet exemple de configuration LSN, le paramètre ID d’abonné du journal LSN est activé dans le profil de journal LSN. Le profil est lié au groupe LSN LSN-GROUP-9. Les informations MSISDN sont incluses dans la session LSN et les journaux de mappage LSN pour les connexions des abonnés mobiles (dans le réseau 192.0.2.0/24).

add lsn logprofile LOG-PROFILE-MSISDN-9 -logSubscriberID ENABLED

Done

add lsn client LSN-CLIENT-9

Done

bind lsn client LSN-CLIENT-9 -network 192.0.2.0 -netmask 255.255.255.0

Done

add lsn pool LSN-POOL-9

Done

bind lsn pool LSN-POOL-9 203.0.113.3-203.0.113.4

Done

add lsn group LSN-GROUP-9 -clientname LSN-CLIENT-9

Done

bind lsn group LSN-GROUP-9 -poolname LSN-POOL-9

Done

bind lsn group LSN-GROUP-9 -logprofilename LOG-PROFILE-MSISDN-9

Done

<!--NeedCopy-->

Affichage des sessions LSN actuelles

Vous pouvez afficher les sessions LSN actuelles pour détecter les sessions LSN indésirables ou inefficaces sur l’appliance Citrix ADC. Vous pouvez afficher toutes ou certaines sessions LSN sur la base des paramètres de sélection.

Remarque : lorsqu’il existe plus d’un million de sessions LSN sur l’appliance Citrix ADC, Citrix recommande d’afficher les sessions LSN sélectionnées au lieu de toutes à l’aide des paramètres de sélection.

Configuration à l’aide de l’interface de ligne de commande

Pour afficher toutes les sessions LSN à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

show lsn session

<!--NeedCopy-->

Pour afficher des sessions LSN sélectives à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

show lsn session [-clientname <string>] [-network <ip_addr> [-netmask <netmask>] [-td <positive_integer>]] [-natIP <ip_addr> [-natPort <port>]]

<!--NeedCopy-->

Exemple

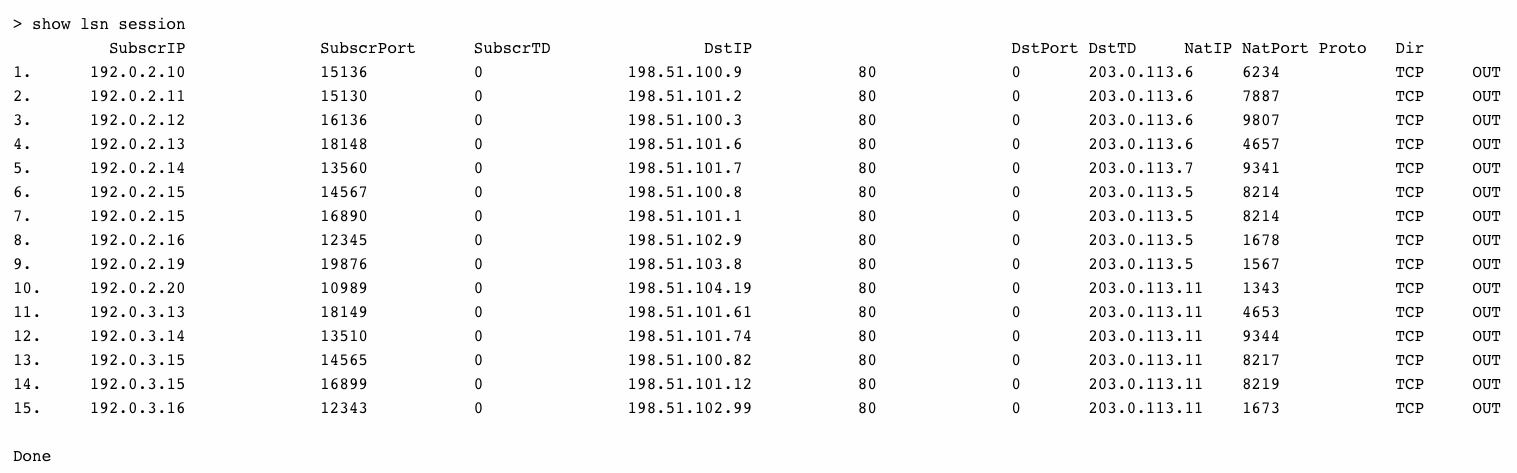

Pour afficher toutes les sessions LSN existantes sur un Citrix ADC

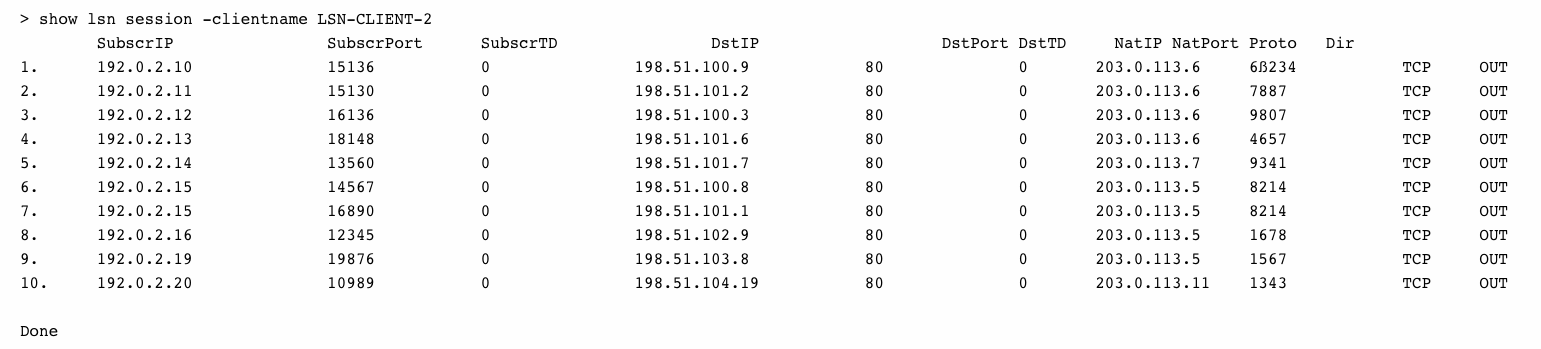

Pour afficher toutes les sessions LSN liées à une entité client LSN LSN-CLIENT-2

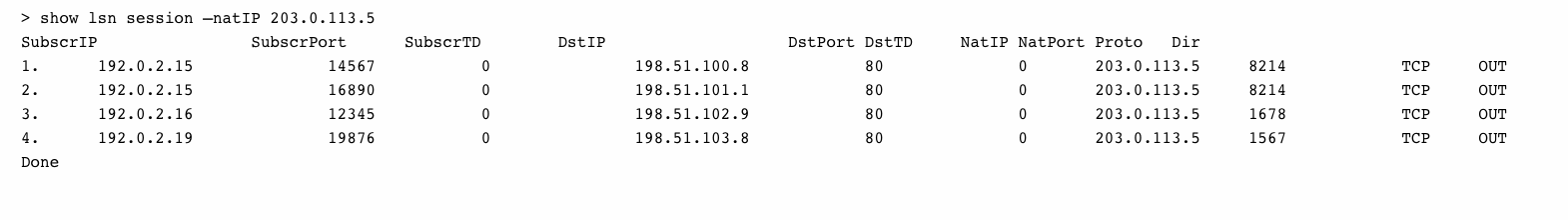

Pour afficher toutes les sessions LSN qui utilisent 203.0.113.5 comme adresse IP NAT

Configuration à l’aide de l’utilitaire de configuration

Pour afficher toutes les sessions LSN sélectionnées ou toutes les sessions LSN à l’aide de l’utilitaire de configuration

- Accédez à Système > NAT à grande échelle > Sessions, puis cliquez sur l’onglet NAT44.

- Pour afficher les sessions LSN sur la base des paramètres de sélection, cliquez sur Rechercher.

Description des paramètres (des commandes répertoriées dans la procédure CLI)

-

afficher la session lsn

-

clientname

Nom de l’entité client LSN. Longueur maximale : 127

-

network

Adresse IP ou adresse réseau du ou des abonnés.

-

netmask

Masque de sous-réseau pour l’adresse IP spécifiée par le paramètre réseau.

Valeur par défaut : 255.255.255.255

-

td

ID de domaine de trafic de l’entité client LSN.

Valeur par défaut : 0

Valeur minimale : 0

Valeur maximale : 4094

-

natIP

Adresse IP NAT mappée utilisée dans les sessions LSN.

-

Affichage des statistiques LSN

Vous pouvez afficher des statistiques relatives à la fonction LSN pour évaluer les performances de la fonction LSN ou pour résoudre les problèmes. Vous pouvez afficher un résumé des statistiques de la fonction LSN ou d’un groupe LSN particulier. Les compteurs statistiques reflètent les événements survenus depuis le dernier redémarrage de l’appliance Citrix ADC. Tous ces compteurs sont réinitialisés à 0 lorsque l’appliance Citrix ADC est redémarrée.

Pour afficher toutes les statistiques LSN à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

stat lsn

<!--NeedCopy-->

Pour afficher les statistiques d’un groupe LSN spécifié à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

stat lsn group [<groupname>]

<!--NeedCopy-->

Exemple

> stat lsn

Large Scale NAT statistics

Rate(/s) Total

LSN TCP Received Packets 0 40

LSN TCP Received Bytes 0 3026

LSN TCP Transmitted Packets 0 40

LSN TCP Transmitted Bytes 0 3026

LSN TCP Dropped Packets 0 0

LSN TCP Current Sessions 0 0

LSN UDP Received Packets 0 0

LSN UDP Received Bytes 0 0

LSN UDP Transmitted Packets 0 0

LSN UDP Transmitted Bytes 0 0

LSN UDP Dropped Packets 0 0

LSN UDP Current Sessions 0 0

LSN ICMP Received Packets 0 982

LSN ICMP Received Bytes 0 96236

LSN ICMP Transmitted Packets 0 0

LSN ICMP Transmitted Bytes 0 0

LSN ICMP Dropped Packets 0 982

LSN ICMP Current Sessions 0 0

LSN Subscribers 0 1

Done

> stat lsn group LSN-GROUP-1

LSN Group Statistics

Rate (/s) Total

TCP Translated Pkts 0 40

TCP Translated Bytes 0 3026

TCP Dropped Pkts 0 0

TCP Current Sessions 0 0

UDP Translated Pkts 0 0

UDP Translated Bytes 0 0

UDP Dropped Pkts 0 0

UDP Current Sessions 0 0

ICMP Translated Pkts 0 0

ICMP Translated Bytes 0 0

ICMP Dropped Pkts 0 0

ICMP Current Sessions 0 0

Current Subscribers 0 1

Done

<!--NeedCopy-->

Description des paramètres (des commandes répertoriées dans la procédure CLI)

-

stat groupe lsn

-

groupname

Nom du groupe LSN. Longueur maximale : 127

-

détail

Spécifie la sortie détaillée (y compris plus de statistiques). La sortie peut être assez volumineuse. Sans cet argument, la sortie n’affichera qu’un résumé.

-

fullValues

Spécifie que les nombres et les chaînes doivent être affichés dans leur forme complète. Sans cette option, les longues chaînes sont raccourcies et les grands nombres sont abrégés.

-

ntimes

Le nombre de fois, par intervalles de sept secondes, les statistiques doivent être affichées.

Valeur par défaut : 1

-

logFile

Nom du fichier journal à utiliser en entrée.

-

clearstats

Effacer les statistiques/compteurs

Valeurs possibles : basic, full

-

Journalisation compacte

L’enregistrement des informations sur les LSN est l’une des fonctions importantes dont ont besoin les FSI pour satisfaire aux exigences légales et être en mesure d’identifier la source du trafic à tout moment. Cela se traduit par un volume énorme de données de journal, ce qui oblige les fournisseurs de services Internet à faire d’importants investissements pour maintenir l’infrastructure de journalisation.

La journalisation compacte est une technique permettant de réduire la taille du journal en utilisant une modification notationnelle impliquant des codes courts pour les noms d’événements et de protocoles. Par exemple, C pour le client, SC pour la session créée et T pour TCP. La journalisation compacte entraîne une réduction moyenne de 40% de la taille des journaux.

Les exemples suivants d’entrées du journal de création de mappage NAT44 montrent l’avantage de la journalisation compacte.

| Default logging format | 02/02/2016:01:13:01 GMT Informational 0-PPE-2 : default LSN LSN_ADDRPORT_MAPPING 85 0 : A&PDM CREATED ClientIP:Port:TD1.1.1.1:6500:0,NatIP:NatPort8.8.8.8:47902, DestinationIP:Port:TD2.2.2.2:80:0, Protocol: TCP | ||||

| Compact logging format | 02/02/2016:01:14:57 GMT Info 0-PE2:default LSN 87 0:A&PDMC | C-1.1.1.1:6500:0 | N-8.8.8.9:51066 | D-2.2.2.2:80:0 | T |

Étapes de configuration

Effectuez les tâches suivantes pour consigner les informations LSN au format compact :

- Créez un profil de journal LSN. Un profil de journal LSN inclut le paramètre Log Compact, qui spécifie s’il faut ou non enregistrer les informations au format compact pour une configuration LSN.

- Liez le profil de journal LSN à un groupe LSN d’une configuration LSN. Liez le profil de journal LSN créé à un groupe LSN d’une configuration LSN en définissant le paramètre Log Profile Name sur le nom de profil de journal LSN créé. Toutes les sessions et mappages de ce groupe LSN sont enregistrés au format compact.

Pour créer un profil de journal LSN à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

add lsn logprofile <logprofilename> -logCompact (ENABLED|DISABLED)

show lsn logprofile

<!--NeedCopy-->

Pour lier un profil de journal LSN à un groupe LSN d’une configuration LSN à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

bind lsn group <groupname> -logProfileName <lsnlogprofilename>

show lsn group

<!--NeedCopy-->

Exemple de configuration :

add lsn logprofile LOG-PROFILE-COMPACT-9 -logCompact ENABLED

Done

add lsn client LSN-CLIENT-9

Done

bind lsn client LSN-CLIENT-9 -network 192.0.2.0 -netmask 255.255.255.0

Done

add lsn pool LSN-POOL-9

Done

bind lsn pool LSN-POOL-9 203.0.113.3-203.0.113.4

Done

add lsn group LSN-GROUP-9 -clientname LSN-CLIENT-9

Done

bind lsn group LSN-GROUP-9 -poolname LSN-POOL-9

Done

bind lsn group LSN-GROUP-9 –logProfileName LOG-PROFILE-COMPACT-9

Done

<!--NeedCopy-->

Journalisation IPFIX

L’appliance Citrix ADC prend en charge l’envoi d’informations sur les événements LSN au format IPFIX (Internet Protocol Flow Information Export) vers l’ensemble configuré de collecteurs IPFIX. L’appliance utilise la fonctionnalité AppFlow existante pour envoyer des événements LSN au format IPFIX aux collecteurs IPFIX.

La journalisation basée sur IPFIX est disponible pour les événements NAT44 à grande échelle suivants :

- Création ou suppression d’une session LSN.

- Création ou suppression d’une entrée de mappage LSN.

- Allocation ou désallocation de blocs de ports dans le contexte d’un NAT déterministe.

- Allocation ou désallocation de blocs de ports dans le contexte de NAT dynamique.

- Chaque fois que le quota de session d’abonné est dépassé.

Points à considérer avant de configurer la journalisation IPFIX

Avant de commencer à configurer IPSec ALG, tenez compte des points suivants :

- Vous devez configurer la fonctionnalité AppFlow et les collecteurs IPFIX sur l’appliance Citrix ADC. Pour obtenir des instructions, voir Configuration de la rubrique de fonctionnalité AppFlow.

Étapes de configuration

Effectuez les tâches suivantes pour consigner les informations LSN au format IPFIX :

- Activez la journalisation LSN dans la configuration AppFlow. Activez le paramètre de journalisation LSN dans le cadre de la configuration AppFlow.

- Créez un profil de journal LSN. Un profil de journal LSN inclut le paramètre IPFIX qui active ou désactive les informations de journal au format IPFIX.

- Liez le profil de journal LSN à un groupe LSN d’une configuration LSN. Liez le profil de journal LSN à un ou plusieurs groupes LSN. Les événements liés au groupe LSN lié seront enregistrés au format IPFIX.

Pour activer la journalisation LSN dans la configuration AppFlow à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

set appflow param -lsnLogging ( ENABLED | DISABLED )

show appflow param

<!--NeedCopy-->

Pour créer un profil de journal LSN à l’aide du Cliat, l’invite de commande

À l’invite de commandes, tapez :

set lsn logprofile <logProfileName> -logipfix ( ENABLED | DISABLED )

show lsn logprofile

<!--NeedCopy-->

Pour lier le profil de journal LSN à un groupe LSN d’une configuration LSN à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez :

bind lsn group <groupname> -logProfileName <lsnlogprofilename>

show lsn group

<!--NeedCopy-->

Pour créer un profil de journal LSN à l’aide de l’interface graphique

Accédez à Système > NAT à grande échelle > Profils, cliquez sur onglet Journal, puis ajoutez un profil de journal.

Pour lier le profil de journal LSN à un groupe LSN d’une configuration LSN à l’aide de l’interface graphique

- Accédez à Système > NAT à grande échelle > Groupe LSN, ouvrez le groupe LSN.

- Dans Paramètres avancés, cliquez sur + Profil du journal pour lier le profil journal créé au groupe LSN.

Dans cet article

- Journalisation LSN

- Journalisation minimale

- Serveurs SYSLOG d’équilibrage de charge

- Journalisation des informations d’en-tête HTTP

- Journalisation des informations MSISDN

- Affichage des sessions LSN actuelles

- Affichage des statistiques LSN

- Journalisation compacte

- Étapes de configuration

- Journalisation IPFIX