-

-

Comment un Citrix ADC communique avec les clients et les serveurs

-

Équilibrage de charge du trafic sur une appliance Citrix ADC

-

Accélérez le trafic équilibré de charge en utilisant la compression

-

Sécurisez le trafic à charge équilibrée en utilisant SSL

-

-

Configuration de Citrix ADC pour Citrix Virtual Apps and Desktops

-

Préférence de zone optimisée Global Server Load Balancing (GSLB)

-

Déployez une plateforme publicitaire numérique sur AWS avec Citrix ADC

-

Amélioration de l'analyse du flux de clics dans AWS à l'aide de Citrix ADC

-

Citrix ADC dans un cloud privé géré par Microsoft Windows Azure Pack et Cisco ACI

-

-

Déployer une instance de Citrix ADC VPX sur AWS

-

Optimisation des performances Citrix ADC VPX sur VMware ESX, Linux KVM et Citrix Hypervisors

-

Installer une instance Citrix ADC VPX sur le cloud VMware sur AWS

-

Installer une instance Citrix ADC VPX sur les serveurs Microsoft Hyper-V

-

Installer une instance Citrix ADC VPX sur la plate-forme Linux-KVM

-

Provisionnement de l'appliance virtuelle Citrix ADC à l'aide d'OpenStack

-

Provisionnement de l'appliance virtuelle Citrix ADC à l'aide du gestionnaire de machines virtuelles

-

Configuration des appliances virtuelles Citrix ADC pour utiliser l'interface réseau SR-IOV

-

Configuration des appliances virtuelles Citrix ADC pour utiliser l'interface réseau PCI Passthrough

-

Provisionnement de l'appliance virtuelle Citrix ADC à l'aide du programme virsh

-

Provisionnement de l'appliance virtuelle Citrix ADC avec SR-IOV, sur OpenStack

-

Configuration d'une instance Citrix ADC VPX sur KVM pour utiliser les interfaces hôtes OVS DPDK

-

Deploy a Citrix ADC VPX instance on AWS

-

Serveurs d'équilibrage de charge dans différentes zones de disponibilité

-

Déployer une paire HA VPX dans la même zone de disponibilité AWS

-

Haute disponibilité dans différentes zones de disponibilité AWS

-

Déployez une paire VPX haute disponibilité avec des adresses IP privées dans différentes zones AWS

-

Configurer une instance Citrix ADC VPX pour utiliser l'interface réseau SR-IOV

-

Configurer une instance Citrix ADC VPX pour utiliser la mise en réseau améliorée avec AWS ENA

-

Déployer une instance de Citrix ADC VPX sur Microsoft Azure

-

Architecture réseau pour les instances Citrix ADC VPX sur Microsoft Azure

-

Configurer plusieurs adresses IP pour une instance autonome Citrix ADC VPX

-

Configurer une configuration haute disponibilité avec plusieurs adresses IP et cartes réseau

-

Configurer une instance Citrix ADC VPX pour utiliser la mise en réseau accélérée Azure

-

Configurer les nœuds HA-INC à l'aide du modèle Citrix haute disponibilité avec Azure ILB

-

Installer une instance Citrix ADC VPX sur la solution Azure VMware

-

Ajouter des paramètres de mise à l'échelle automatique Azure

-

Configurer GSLB sur une configuration haute disponibilité active en veille

-

Configurer les pools d'adresses (IIP) pour un dispositif NetScaler Gateway

-

Scripts PowerShell supplémentaires pour le déploiement Azure

-

Déployer une instance Citrix ADC VPX sur Google Cloud Platform

-

Automatiser le déploiement et les configurations de Citrix ADC

-

Solutions pour les fournisseurs de services de télécommunication

-

Trafic du plan de contrôle de l'équilibrage de charge basé sur les protocoles Diameter, SIP et SMPP

-

Utilisation de la bande passante avec la fonctionnalité de redirection du cache

-

-

Authentification, autorisation et audit du trafic des applications

-

Fonctionnement de l'authentification, de l'autorisation et de l'audit

-

Composants de base de la configuration de l'authentification, de l'autorisation et de l'audit

-

-

Autorisation de l'accès des utilisateurs aux ressources de l'application

-

Citrix ADC en tant que proxy Active Directory Federation Service

-

NetScaler Gateway sur site en tant que fournisseur d'identité vers Citrix Cloud

-

Prise en charge de la configuration de l'attribut de cookie SameSite

-

Résoudre les problèmes liés à l'authentification et à l'autorisation

-

-

-

-

Configuration de l'expression de stratégie avancée : mise en route

-

Expressions de stratégie avancées : utilisation des dates, des heures et des nombres

-

Expressions de stratégie avancées : analyse des données HTTP, TCP et UDP

-

Expressions de stratégie avancées : analyse des certificats SSL

-

Expressions de stratégie avancées : adresses IP et MAC, débit, ID VLAN

-

Expressions de stratégie avancées : fonctions d'analyse de flux

-

Référence des expressions - Expressions de stratégie avancées

-

Exemples récapitulatifs d'expressions et de stratégies de syntaxe par défaut

-

Tutoriel sur les exemples de stratégies syntaxiques par défaut pour la réécriture

-

Migration des règles Apache mod_rewrite vers la syntaxe par défaut

-

-

-

-

Vérifications de protection XML

-

Articles sur les alertes de signatures

-

-

Traduire l'adresse IP de destination d'une requête vers l'adresse IP d'origine

-

-

Prise en charge de la configuration Citrix ADC dans un cluster

-

-

-

Groupes de nœuds pour les configurations repérées et partiellement entrelacées

-

Désactivation de la direction sur le fond de panier du cluster

-

Suppression d'un nœud d'un cluster déployé à l'aide de l'agrégation de liens de cluster

-

Surveillance de la configuration du cluster à l'aide de la MIB SNMP avec lien SNMP

-

Surveillance des échecs de propagation des commandes dans un déploiement de cluster

-

Liaison d'interface VRRP dans un cluster actif à nœud unique

-

Scénarios de configuration et d'utilisation du cluster

-

Migration d'une configuration HA vers une configuration de cluster

-

Interfaces communes pour le client et le serveur et interfaces dédiées pour le fond de panier

-

Commutateur commun pour le client, le serveur et le fond de panier

-

Commutateur commun pour client et serveur et commutateur dédié pour fond de panier

-

Services de surveillance dans un cluster à l'aide de la surveillance des chemins

-

Opérations prises en charge sur des nœuds de cluster individuels

-

-

-

Configurer les enregistrements de ressources DNS

-

Créer des enregistrements MX pour un serveur d'échange de messagerie

-

Créer des enregistrements NS pour un serveur faisant autorité

-

Créer des enregistrements NAPTR pour le domaine des télécommunications

-

Créer des enregistrements PTR pour les adresses IPv4 et IPv6

-

Créer des enregistrements SOA pour les informations faisant autorité

-

Créer des enregistrements TXT pour contenir du texte descriptif

-

Configurer Citrix ADC en tant que résolveur de stub non validant sensible à la sécurité

-

Prise en charge des trames Jumbo pour le DNS pour gérer les réponses de grande taille

-

Configurer la mise en cache négative des enregistrements DNS

-

-

Équilibrage de charge de serveur global

-

Configurez les entités GSLB individuellement

-

Synchronisation de la configuration dans une configuration GSLB

-

Cas d'utilisation : déploiement d'un groupe de services Autoscale basé sur l'adresse IP

-

-

Remplacer le comportement de proximité statique en configurant les emplacements préférés

-

Configuration de la sélection des services GSLB à l'aide du changement de contenu

-

Configurer GSLB pour les requêtes DNS avec des enregistrements NAPTR

-

Exemple de configuration parent-enfant complète à l'aide du protocole d'échange de métriques

-

-

Équilibrer la charge du serveur virtuel et des états de service

-

Protection d'une configuration d'équilibrage de charge contre les défaillances

-

-

Configuration des serveurs virtuels d'équilibrage de charge sans session

-

Réécriture des ports et des protocoles pour la redirection HTTP

-

Insérer l'adresse IP et le port d'un serveur virtuel dans l'en-tête de requête

-

Utiliser une adresse IP source spécifiée pour la communication principale

-

Définir une valeur de délai d'expiration pour les connexions client inactives

-

Utiliser un port source d'une plage de ports spécifiée pour les communications en arrière-plan

-

Configurer la persistance de l'adresse IP source pour la communication principale

-

-

Paramètres d'équilibrage de charge avancés

-

Protégez les applications sur les serveurs protégés contre les pics de trafic

-

Activer le nettoyage des connexions de serveur virtuel et de service

-

Activer ou désactiver la session de persistance sur les services TROFS

-

Activer la vérification de l'état TCP externe pour les serveurs virtuels UDP

-

Maintenir la connexion client pour plusieurs demandes client

-

Utiliser l'adresse IP source du client lors de la connexion au serveur

-

Définissez une limite sur le nombre de demandes par connexion au serveur

-

Définir une valeur de seuil pour les moniteurs liés à un service

-

Définir une valeur de délai d'attente pour les connexions client inactives

-

Définir une valeur de délai d'attente pour les connexions de serveur inactives

-

Définir une limite sur l'utilisation de la bande passante par les clients

-

Conserver l'identificateur VLAN pour la transparence du VLAN

-

Configurer les moniteurs dans une configuration d'équilibrage de charge

-

Configurer l'équilibrage de charge pour les protocoles couramment utilisés

-

Cas d'utilisation 3 : configurer l'équilibrage de charge en mode de retour direct du serveur

-

Cas d'utilisation 4 : Configuration des serveurs LINUX en mode DSR

-

Cas d'utilisation 5 : configurer le mode DSR lors de l'utilisation de TOS

-

Cas d'utilisation 7 : Configurer l'équilibrage de charge en mode DSR à l'aide d'IP sur IP

-

Cas d'utilisation 8 : Configurer l'équilibrage de charge en mode à un bras

-

Cas d'utilisation 9 : Configurer l'équilibrage de charge en mode en ligne

-

Cas d'utilisation 10 : Équilibrage de charge des serveurs de systèmes de détection d'intrusion

-

Cas d'utilisation 11 : Isolation du trafic réseau à l'aide de stratégies d'écoute

-

Cas d'utilisation 12 : configurer Citrix Virtual Desktops pour l'équilibrage de charge

-

Cas d'utilisation 13 : Configuration de Citrix Virtual Apps pour l'équilibrage de charge

-

Cas d'utilisation 14 : Assistant ShareFile pour l'équilibrage de charge Citrix ShareFile

-

Cas d'utilisation 15 : configurer l'équilibrage de charge de couche 4 sur l'appliance Citrix ADC

-

-

-

Configuration pour générer le trafic de données Citrix ADC FreeBSD à partir d'une adresse SNIP

-

-

Déchargement et accélération SSL

-

Prise en charge du protocole TLSv1.3 tel que défini dans la RFC 8446

-

Suites de chiffrement disponibles sur les appliances Citrix ADC

-

Matrice de prise en charge des certificats de serveur sur l'appliance ADC

-

Prise en charge du module de sécurité matérielle Thales Luna Network

-

-

-

-

Authentification et autorisation pour les utilisateurs système

-

Configuration des utilisateurs, des groupes d'utilisateurs et des stratégies de commande

-

Réinitialisation du mot de passe administrateur par défaut (nsroot)

-

Configuration de l'authentification des utilisateurs externes

-

Authentification par clé SSH pour les administrateurs Citrix ADC

-

Authentification à deux facteurs pour les utilisateurs système

-

-

-

Points à prendre en compte pour une configuration haute disponibilité

-

Synchronisation des fichiers de configuration dans une configuration haute disponibilité

-

Restriction du trafic de synchronisation haute disponibilité vers un VLAN

-

Configuration de nœuds haute disponibilité dans différents sous-réseaux

-

Limitation des basculements causés par les moniteurs de routage en mode non INC

-

Gestion des messages de pulsation haute disponibilité sur une appliance Citrix ADC

-

Supprimer et remplacer un Citrix ADC dans une configuration haute disponibilité

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Trafic équilibré de charge sécurisé à l’aide de SSL

La fonctionnalité de déchargement SSL Citrix ADC améliore de manière transparente les performances des sites Web qui effectuent des transactions SSL. En déchargeant les tâches de chiffrement et de déchiffrement SSL à forte intensité de CPU du serveur Web local vers l’appliance, le déchargement SSL garantit la livraison sécurisée des applications Web sans les pénalités de performances encourues lorsque le serveur traite les données SSL. Une fois le trafic SSL décrypté, il peut être traité par tous les services standard. Le protocole SSL fonctionne en toute transparence avec différents types de données HTTP et TCP et fournit un canal sécurisé pour les transactions utilisant de telles données.

Pour configurer SSL, vous devez d’abord l’activer. Ensuite, vous configurez les services HTTP ou TCP et un serveur virtuel SSL sur l’appliance, puis liez les services au serveur virtuel. Vous devez également ajouter une paire de clés de certificat et la lier au serveur virtuel SSL. Si vous utilisez des serveurs Outlook Web Access, vous devez créer une action pour activer la prise en charge SSL et une stratégie pour appliquer l’action. Un serveur virtuel SSL intercepte le trafic crypté entrant et le déchiffre à l’aide d’un algorithme négocié. Le serveur virtuel SSL transmet ensuite les données déchiffrées aux autres entités de l’appliance pour un traitement approprié.

Pour plus d’informations sur le déchargement SSL, consultez Déchargement et accélérationSSL.

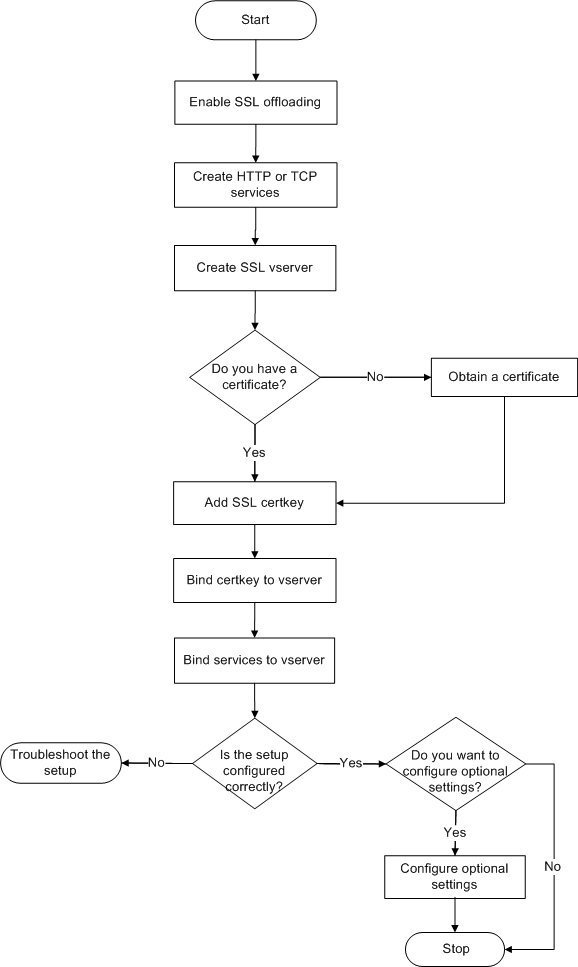

Séquence de tâches de configuration SSL

Pour configurer SSL, vous devez d’abord l’activer. Ensuite, vous devez créer un serveur virtuel SSL et des services HTTP ou TCP sur l’appliance Citrix ADC. Enfin, vous devez lier un certificat SSL valide et les services configurés au serveur virtuel SSL.

Un serveur virtuel SSL intercepte le trafic crypté entrant et le déchiffre à l’aide d’un algorithme négocié. Le serveur virtuel SSL transfère ensuite les données déchiffrées aux autres entités de l’appliance Citrix ADC pour un traitement approprié.

L’organigramme suivant montre la séquence des tâches de configuration d’une configuration de déchargement SSL de base.

Figure 1. Séquence des tâches pour configurer le déchargement SSL

Activer le déchargement SSL

Activez d’abord la fonctionnalité SSL. Vous pouvez configurer des entités SSL sur l’appliance sans activer la fonctionnalité SSL, mais elles ne fonctionneront pas tant que vous n’avez pas activé SSL.

Activer SSL à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez les commandes suivantes pour activer le déchargement SSL et vérifier la configuration :

- enable ns feature SSL

- show ns feature

<!--NeedCopy-->

Exemple :

> enable ns feature ssl

Done

> show ns feature

Feature Acronym Status

------- ------- ------

1) Web Logging WL ON

2) SurgeProtection SP OFF

3) Load Balancing LB ON . . .

9) SSL Offloading SSL ON

10) Global Server Load Balancing GSLB ON . .

Done >

<!--NeedCopy-->

Activer SSL à l’aide de l’interface graphique

Procédez comme suit :

- Dans le volet de navigation, développez Système, puis cliquez sur Paramètres.

- Dans le volet d’informations, sous Modes et fonctionnalités, cliquez sur Modifier les fonctionnalités de base.

- Activez la case à cocher Déchargement SSL, puis cliquez sur OK.

- Dans la ou les fonctions Activer/Désactiver ?, cliquez sur Oui.

Créer des services HTTP

Un service sur l’appliance représente une application sur un serveur. Une fois configurés, les services sont désactivés jusqu’à ce que l’appliance puisse atteindre le serveur sur le réseau et surveiller son état. Cette rubrique décrit les étapes de création d’un service HTTP.

Remarque : Pour le trafic TCP, effectuez les procédures suivantes, mais créez des services TCP au lieu des services HTTP.

Ajouter un service HTTP à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez les commandes suivantes pour ajouter un service HTTP et vérifier la configuration :

- add service <name> (<IP> | <serverName>) <serviceType> <port>

- show service <name>

<!--NeedCopy-->

Exemple :

> add service SVC_HTTP1 10.102.29.18 HTTP 80

Done

> show service SVC_HTTP1

SVC_HTTP1 (10.102.29.18:80) - HTTP

State: UP

Last state change was at Wed Jul 15 06:13:05 2009

Time since last state change: 0 days, 00:00:15.350

Server Name: 10.102.29.18

Server ID : 0 Monitor Threshold : 0

Max Conn: 0 Max Req: 0 Max Bandwidth: 0 kbits

Use Source IP: NO

Client Keepalive(CKA): NO

Access Down Service: NO

TCP Buffering(TCPB): NO

HTTP Compression(CMP): YES

Idle timeout: Client: 180 sec Server: 360 sec

Client IP: DISABLED

Cacheable: NO

SC: OFF

SP: OFF

Down state flush: ENABLED

1) Monitor Name: tcp-default

State: UP Weight: 1

Probes: 4 Failed [Total: 0 Current: 0]

Last response: Success - TCP syn+ack received.

Response Time: N/A

Done

<!--NeedCopy-->

Ajouter un service HTTP à l’aide de l’interface graphique

Procédez comme suit :

- Accédez à Gestion du trafic > Déchargement SSL > Services.

- Dans le volet d’informations, cliquez sur Ajouter.

- Dans la boîte de dialogue Créer un service, tapez le nom du service, l’adresse IP et le port (par exemple, SVC_HTTP1, 10.102.29.18 et 80).

- Dans la liste Protocole, sélectionnez le type du service (par exemple, HTTP).

- Cliquez sur Créer, puis sur Fermer. Le service HTTP que vous avez configuré apparaît dans la page Services.

- Vérifiez que les paramètres que vous avez configurés sont correctement configurés en sélectionnant le service et en affichant la section Détails en bas du volet.

Ajouter un serveur virtuel SSL

Dans une configuration de déchargement SSL de base, le serveur virtuel SSL intercepte le trafic chiffré, le déchiffre et envoie les messages texte clairs aux services liés au serveur virtuel. Le déchargement du traitement SSL à forte intensité de processeur vers l’appliance permet aux serveurs dorsaux de traiter un plus grand nombre de demandes.

Ajouter un serveur virtuel SSL à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez les commandes suivantes pour créer un serveur virtuel SSL et vérifier la configuration :

- add lb vserver <name> <serviceType> [<IPAddress> <port>]

- show lb vserver <name>

<!--NeedCopy-->

Attention : pour garantir des connexions sécurisées, vous devez lier un certificat SSL valide au serveur virtuel SSL avant de l’activer.

Exemple :

> add lb vserver vserver-SSL-1 SSL 10.102.29.50 443

Done

> show lb vserver vserver-SSL-1

vserver-SSL-1 (10.102.29.50:443) - SSL Type: ADDRESS

State: DOWN[Certkey not bound] Last state change was at Tue Jun 16 06:33:08 2009 (+176 ms)

Time since last state change: 0 days, 00:03:44.120

Effective State: DOWN Client Idle Timeout: 180 sec

Down state flush: ENABLED

Disable Primary Vserver On Down : DISABLED

No. of Bound Services : 0 (Total) 0 (Active)

Configured Method: LEASTCONNECTION Mode: IP

Persistence: NONE

Vserver IP and Port insertion: OFF

Push: DISABLED Push VServer: Push Multi Clients: NO Push Label Rule: Done

<!--NeedCopy-->

Ajouter un serveur virtuel SSL à l’aide de l’interface graphique

Procédez comme suit :

- Accédez à Gestion du trafic > Déchargement SSL > Serveurs virtuels.

- Dans le volet d’informations, cliquez sur Ajouter.

- Dans la boîte de dialogue Créer un serveur virtuel (déchargement SSL), tapez le nom du serveur virtuel, l’adresse IP et le port.

- Dans la liste Protocole, sélectionnez le type du serveur virtuel, par exemple, SSL.

- Cliquez sur Créer, puis sur Fermer.

- Vérifiez que les paramètres que vous avez configurés sont correctement configurés en sélectionnant le serveur virtuel et en affichant la section Détails en bas du volet. Le serveur virtuel est marqué comme étant DOWN car une paire de clés de certificat et les services n’y ont pas été liés.

Attention : pour garantir des connexions sécurisées, vous devez lier un certificat SSL valide au serveur virtuel SSL avant de l’activer.

Lier des services au serveur virtuel SSL

Après avoir déchiffré les données entrantes, le serveur virtuel SSL transmet les données aux services que vous avez liés au serveur virtuel.

Le transfert de données entre l’appliance et les serveurs peut être chiffré ou en texte clair. Si le transfert de données entre l’appliance et les serveurs est chiffré, l’intégralité de la transaction est sécurisée de bout en bout. Pour plus d’informations sur la configuration du système pour une sécurité de bout en bout, consultez Déchargement et accélération SSL.

Lier un service à un serveur virtuel à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez les commandes suivantes pour lier un service au serveur virtuel SSL et vérifier la configuration :

- bind lb vserver <name> <serviceName>

- show lb vserver <name>

<!--NeedCopy-->

Exemple :

> bind lb vserver vserver-SSL-1 SVC_HTTP1

Done

> show lb vserver vserver-SSL-1 vserver-SSL-1 (10.102.29.50:443) - SSL Type:

ADDRESS State: DOWN[Certkey not bound]

Last state change was at Tue Jun 16 06:33:08 2009 (+174 ms)

Time since last state change: 0 days, 00:31:53.70

Effective State: DOWN Client Idle

Timeout: 180 sec

Down state flush: ENABLED Disable Primary Vserver On Down :

DISABLED No. of Bound Services : 1 (Total) 0 (Active)

Configured Method: LEASTCONNECTION Mode: IP Persistence: NONE Vserver IP and

Port insertion: OFF Push: DISABLED Push VServer: Push Multi Clients: NO Push Label Rule:

1) SVC_HTTP1 (10.102.29.18: 80) - HTTP

State: DOWN Weight: 1

Done

<!--NeedCopy-->

Lier un service à un serveur virtuel à l’aide de l’interface graphique

- Accédez à Gestion du trafic > Déchargement SSL > Serveurs virtuels.

- Dans le volet d’informations, sélectionnez un serveur virtuel, puis cliquez sur Ouvrir.

- Sous l’onglet Services, dans la colonne Actif, activez les cases à cocher en regard des services que vous souhaitez lier au serveur virtuel sélectionné.

- Cliquez sur OK.

- Vérifiez que le compteur Nombre de services liés dans la section Détails en bas du volet est incrémenté par le nombre de services que vous avez liés au serveur virtuel.

Ajouter une paire de clés de certificat

Un certificat SSL fait partie intégrante du processus d’échange de clés SSL et de chiffrement et de déchiffrement. Le certificat est utilisé lors d’une poignée de main SSL pour établir l’identité du serveur SSL. Vous pouvez utiliser un certificat SSL valide existant que vous possédez sur l’appliance Citrix ADC, ou vous pouvez créer votre propre certificat SSL. L’appliance prend en charge les certificats RSA jusqu’à 4096 bits.

Les certificats ECDSA avec seulement les courbes suivantes sont pris en charge :

- prime256v1 (P_256 sur ADC)

- secp384r1 (P_384 sur l’ADC)

- secp521r1 (P_521 sur ADC ; pris en charge sur VPX uniquement)

- secp224r1 (P_224 sur ADC ; pris en charge sur VPX uniquement)

Remarque : Citrix vous recommande d’utiliser un certificat SSL valide qui a été émis par une autorité de certification approuvée. Les certificats non valides et les certificats auto-créés ne sont pas compatibles avec tous les clients SSL.

Avant qu’un certificat puisse être utilisé pour le traitement SSL, vous devez le jumeler avec sa clé correspondante. La paire de clés de certificat est ensuite liée au serveur virtuel et utilisée pour le traitement SSL.

Ajouter une paire de clés de certificat à l’aide de l’interface de ligne de commande

Remarque : Pour plus d’informations sur la création d’une paire de clés de certificat ECDSA, voir Créer une paire de clés de certificat ECDSA.

À l’invite de commandes, tapez les commandes suivantes pour créer une paire de clés de certificat et vérifier la configuration :

- add ssl certKey <certkeyName> -cert <string> [-key <string>]

- show sslcertkey <name>

<!--NeedCopy-->

Exemple :

> add ssl certKey CertKey-SSL-1 -cert ns-root.cert -key ns-root.key

Done

> show sslcertkey CertKey-SSL-1

Name: CertKey-SSL-1 Status: Valid,

Days to expiration:4811 Version: 3

Serial Number: 00 Signature Algorithm: md5WithRSAEncryption Issuer: C=US,ST=California,L=San

Jose,O=Citrix ANG,OU=NS Internal,CN=de fault

Validity Not Before: Oct 6 06:52:07 2006 GMT Not After : Aug 17 21:26:47 2022 GMT

Subject: C=US,ST=California,L=San Jose,O=Citrix ANG,OU=NS Internal,CN=d efault Public Key

Algorithm: rsaEncryption Public Key

size: 1024

Done

<!--NeedCopy-->

Ajouter une paire de clés de certificat à l’aide de l’interface graphique

Procédez comme suit :

- Accédez à Gestion du trafic > SSL > Certificats.

- Dans le volet d’informations, cliquez sur Ajouter.

- Dans la boîte de dialogue Installer le certificat, dans la zone de texte Nom de la paire de clés de certificat, tapez un nom pour la paire de clés de certificat que vous souhaitez ajouter, par exemple Certkey-SSL-1.

- Sous Détails, dans Nom du fichier du certificat, cliquez sur Parcourir (Appliance) pour localiser le certificat. Le certificat et la clé sont tous deux stockés dans le dossier /nsconfig/ssl/ de l’appliance. Pour utiliser un certificat présent sur le système local, sélectionnez Local.

- Sélectionnez le certificat que vous souhaitez utiliser, puis cliquez sur Sélectionner.

- Dans Nom de fichier de clé privée, cliquez sur Parcourir (Appliance) pour localiser le fichier de clé privée. Pour utiliser une clé privée présente sur le système local, sélectionnez Local.

- Sélectionnez la clé à utiliser et cliquez sur Sélectionner. Pour chiffrer la clé utilisée dans la paire de clés de certificat, tapez le mot de passe à utiliser pour le chiffrement dans la zone de texte Mot de passe.

- Cliquez sur Installer.

- Double-cliquez sur la paire de clés de certificat et, dans la fenêtre Détails du certificat, vérifiez que les paramètres ont été correctement configurés et enregistrés.

Liez une paire de clés de certificat SSL au serveur virtuel

Après avoir jumelé un certificat SSL avec sa clé correspondante, liez la paire certificat-clé au serveur virtuel SSL afin qu’il puisse être utilisé pour le traitement SSL. Les sessions sécurisées nécessitent l’établissement d’une connexion entre l’ordinateur client et un serveur virtuel SSL sur l’appliance. Le traitement SSL est ensuite effectué sur le trafic entrant sur le serveur virtuel. Par conséquent, avant d’activer le serveur virtuel SSL sur l’appliance, vous devez lier un certificat SSL valide au serveur virtuel SSL.

Liez une paire de clés de certificat SSL à un serveur virtuel à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez les commandes suivantes pour lier une paire de clés de certificat SSL à un serveur virtuel et vérifiez la configuration :

- bind ssl vserver <vServerName> -certkeyName <string>

- show ssl vserver <name>

<!--NeedCopy-->

Exemple :

> bind ssl vserver Vserver-SSL-1 -certkeyName CertKey-SSL-1

Done

> show ssl vserver Vserver-SSL-1

Advanced SSL configuration for VServer Vserver-SSL-1:

DH: DISABLED

Ephemeral RSA: ENABLED Refresh Count: 0

Session Reuse: ENABLED Timeout: 120 seconds

Cipher Redirect: ENABLED

SSLv2 Redirect: ENABLED

ClearText Port: 0

Client Auth: DISABLED

SSL Redirect: DISABLED

Non FIPS Ciphers: DISABLED

SSLv2: DISABLED SSLv3: ENABLED TLSv1: ENABLED

1) CertKey Name: CertKey-SSL-1 Server Certificate

1) Cipher Name: DEFAULT

Description: Predefined Cipher Alias

Done

<!--NeedCopy-->

Liez une paire de clés de certificat SSL à un serveur virtuel à l’aide de l’interface graphique

Procédez comme suit :

- Accédez à Gestion du trafic > Déchargement SSL > Serveurs virtuels.

- Sélectionnez le serveur virtuel auquel vous souhaitez lier la paire de clés de certificat, par exemple, vServer-SSL-1, puis cliquez sur Ouvrir.

- Dans la boîte de dialogue Configurer le serveur virtuel (déchargement SSL), sous l’onglet ParamètresSSL, sousDisponible, sélectionnez la paire de clés de certificat que vous souhaitez lier au serveur virtuel. Cliquez ensuite surAjouter.

- Cliquez sur OK.

- Vérifiez que la paire de clés de certificat que vous avez sélectionnée s’affiche dans la zone Configuré.

Configurer la prise en charge pour Outlook Web Access

Si vous utilisez des serveurs Outlook Web Access (OWA) sur votre appliance Citrix ADC, vous devez configurer l’appliance pour qu’elle insère un champ d’en-tête spécial, FRONT-END-HTTPS : ON, dans les requêtes HTTP dirigées vers les serveurs OWA, afin que les serveurs génèrent des liens URLhttps:// au lieu de http://.

Remarque : Vous pouvez activer la prise en charge d’OWA pour les serveurs virtuels SSL basés sur HTTPS uniquement. Vous ne pouvez pas l’appliquer pour les serveurs et services virtuels SSL basés sur TCP.

Pour configurer la prise en charge OWA, procédez comme suit :

- Créez une action SSL pour activer le support OWA.

- Créez une stratégie SSL.

- Liez la stratégie au serveur virtuel SSL.

Créer une action SSL pour activer la prise en charge OWA

Avant de pouvoir activer la prise en charge d’Outlook Web Access (OWA), vous devez créer une action SSL. Les actions SSL sont liées aux stratégies SSL et déclenchées lorsque les données entrantes correspondent à la règle spécifiée par la stratégie.

Créer une action SSL pour activer la prise en charge OWA à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez les commandes suivantes pour créer une action SSL pour activer la prise en charge OWA et vérifier la configuration :

- add ssl action <name> -OWASupport ENABLED

- show SSL action <name>

<!--NeedCopy-->

Exemple :

> add ssl action Action-SSL-OWA -OWASupport enabled

Done

> show SSL action Action-SSL-OWA

Name: Action-SSL-OWA

Data Insertion Action: OWA

Support: ENABLED

Done

<!--NeedCopy-->

Créer une action SSL pour activer la prise en charge OWA à l’aide de l’interface graphique

Procédez comme suit :

- Accédez à Gestion du trafic > SSL > Stratégies.

- Dans le volet d’informations, sous l’onglet Actions, cliquez sur Ajouter.

- Dans la boîte de dialogue Créer une action SSL, dans la zone de texte Nom, tapez Action-SSL-OWA.

- Sous Outlook Web Access, sélectionnez Activé.

- Cliquez sur Créer, puis sur Fermer.

- Vérifiez que l’action SSL-OWA s’affiche dans la page Actions SSL .

Créer des stratégies SSL

Les stratégies SSL sont créées à l’aide de l’infrastructure de stratégies. Chaque stratégie SSL a une action SSL qui lui est liée, et l’action est effectuée lorsque le trafic entrant correspond à la règle configurée dans la stratégie.

Créer une stratégie SSL à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez les commandes suivantes pour configurer une stratégie SSL et vérifier la configuration :

- add ssl policy <name> -rule <expression> -reqAction <string>

- show ssl policy <name>

<!--NeedCopy-->

Exemple :

> add ssl policy Policy-SSL-1 -rule ns_true -reqaction Action-SSL-OWA

Done

> show ssl policy Policy-SSL-1

Name: Policy-SSL-1 Rule: ns_true

Action: Action-SSL-OWA Hits: 0

Policy is bound to following entities

1) PRIORITY : 0

Done

<!--NeedCopy-->

Créer une stratégie SSL à l’aide de l’interface graphique

Procédez comme suit :

- Accédez à Gestion du trafic > SSL > Stratégies.

- Dans le volet d’informations, cliquez sur Ajouter.

- Dans la boîte de dialogue Créer une stratégie SSL, dans la zone de texte Nom, tapez le nom de la stratégie SSL (par exemple, Policy-SSL-1).

- Dans Action de demande, sélectionnez l’action SSL configurée que vous souhaitez associer à cette stratégie (par exemple, Action-SSL-OWA). L’expression générale ns_true applique la stratégie à tout le trafic de handshake SSL réussi. Toutefois, pour filtrer des réponses spécifiques, vous pouvez créer des stratégies avec un niveau de détail supérieur. Pour plus d’informations sur la configuration des expressions de stratégie granulaires, consultez Actions et stratégies SSL.

- Dans Expressions nommées, choisissez l’expression générale intégrée ns_true et cliquez sur Ajouter une expression. L’expression ns_true apparaît désormais dans la zone de texte Expression.

- Cliquez sur Créer, puis sur Fermer.

- Vérifiez que la stratégie est correctement configurée en sélectionnant la stratégie et en affichant la section Détails en bas du volet.

Liez la stratégie SSL au serveur virtuel SSL

Après avoir configuré une stratégie SSL pour Outlook Web Access, liez la stratégie à un serveur virtuel qui interceptera le trafic Outlook entrant. Si les données entrantes correspondent à l’une des règles configurées dans la stratégie SSL, la stratégie est déclenchée et l’action qui y est associée est exécutée.

Liez une stratégie SSL à un serveur virtuel SSL à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez les commandes suivantes pour lier une stratégie SSL à un serveur virtuel SSL et vérifiez la configuration :

- bind ssl vserver <vServerName> -policyName <string>

- show ssl vserver <name>

<!--NeedCopy-->

Exemple :

> bind ssl vserver Vserver-SSL-1 -policyName Policy-SSL-1

Done

> show ssl vserver Vserver-SSL-1

Advanced SSL configuration for VServer Vserver-SSL-1:

DH: DISABLED

Ephemeral RSA: ENABLED

Refresh Count: 0

Session Reuse: ENABLED

Timeout: 120 seconds

Cipher Redirect: ENABLED

SSLv2 Redirect: ENABLED

ClearText Port: 0

Client Auth: DISABLED

SSL Redirect: DISABLED

Non FIPS Ciphers: DISABLED

SSLv2: DISABLED SSLv3: ENABLED TLSv1: ENABLED

1) CertKey Name: CertKey-SSL-1 Server Certificate

1) Policy Name: Policy-SSL-1 Priority: 0

1) Cipher Name: DEFAULT Description: Predefined Cipher Alias

Done

<!--NeedCopy-->

Liez une stratégie SSL à un serveur virtuel SSL à l’aide de l’interface graphique

Procédez comme suit :

- Accédez à Gestion du trafic > Déchargement SSL > Serveurs virtuels.

- Dans le volet d’informations, sélectionnez le serveur virtuel (par exemple, vServer-SSL-1), puis cliquez sur Ouvrir.

- Dans la boîte de dialogue Configurer le serveur virtuel (déchargement SSL), cliquez sur Insérer une stratégie, puis sélectionnez la stratégie à lier au serveur virtuel SSL. Vous pouvez également double-cliquer sur le champ Priorité et saisir un nouveau niveau de priorité.

- Cliquez sur OK.

Partager

Partager

Dans cet article

- Séquence de tâches de configuration SSL

- Activer le déchargement SSL

- Créer des services HTTP

- Ajouter un serveur virtuel SSL

- Lier des services au serveur virtuel SSL

- Ajouter une paire de clés de certificat

- Liez une paire de clés de certificat SSL au serveur virtuel

- Configurer la prise en charge pour Outlook Web Access

- Créer une action SSL pour activer la prise en charge OWA

- Créer des stratégies SSL

- Liez la stratégie SSL au serveur virtuel SSL

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.