Configurer FIPS sur les appliances dans une configuration haute disponibilité

Important La plate-forme FIPS MPX 9700/10500/12500/15500 est en fin de vie.

Vous pouvez configurer deux appliances dans une paire haute disponibilité (HA) en tant que appliances FIPS.

Conditions préalables

- Le module de sécurité matérielle (HSM) doit être configuré sur les deux appliances. Pour plus d’informations, voir Configurer le HSM.

- Lorsque vous utilisez l’interface graphique, vérifiez que les appliances sont déjà dans une configuration HA. Pour plus d’informations sur la configuration d’une configuration HA, voir Haute disponibilité.

Remarque : Citrix vous recommande d’utiliser l’utilitaire de configuration (GUI) pour cette procédure. Si vous utilisez la ligne de commande (CLI), assurez-vous de suivre attentivement les étapes indiquées dans la procédure. La modification de l’ordre des étapes ou la spécification d’un fichier d’entrée incorrect peut entraîner une incohérence nécessitant un redémarrage de l’appliance. En outre, si vous utilisez l’interface de ligne de commande, la commande create ssl fipskey n’est pas propagée vers le nœud secondaire. Lorsque vous exécutez la commande avec les mêmes valeurs d’entrée pour la taille du module et l’exposant sur deux appliances FIPS différentes, les clés générées ne sont pas les mêmes. Créez la clé FIPS sur l’un des nœuds, puis transférez-la vers l’autre nœud. Mais si vous utilisez l’utilitaire de configuration pour configurer les appliances FIPS dans une configuration HA, la clé FIPS que vous créez est automatiquement transférée vers le nœud secondaire. Le processus de gestion et de transfert des clés FIPS est connu sous le nom de gestion sécurisée de l’information (SIM).

Important : La configuration HA doit être terminée dans les six minutes. Si la procédure échoue à n’importe quelle étape, procédez comme suit :

- Redémarrez l’appliance ou attendez 10 minutes.

- Supprimez tous les fichiers créés par la procédure.

- Répétez la procédure de configuration HA.

Ne réutilisez pas les noms de fichiers existants.

Dans la procédure suivante, l’appliance A est le nœud principal et l’appliance B est le nœud secondaire.

Configurer FIPS sur les appliances dans une configuration haute disponibilité à l’aide de l’interface de ligne de commande

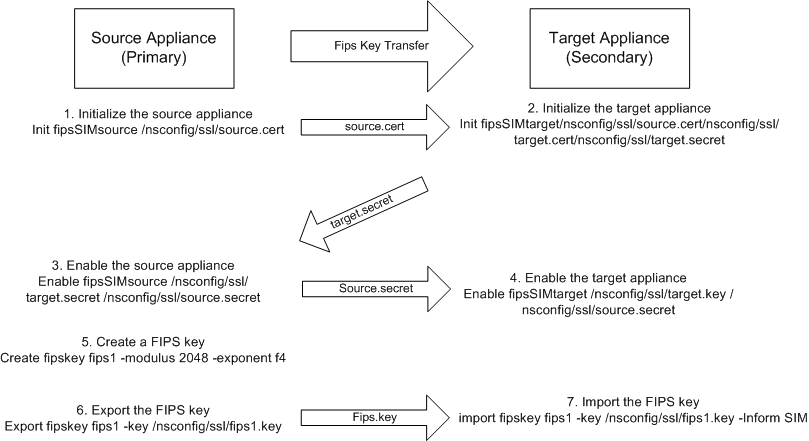

Le diagramme suivant résume le processus de transfert sur l’interface de ligne de commande.

Figure 1. Transférer le résumé des clés FIPS

-

Sur l’appliance A, ouvrez une connexion SSH à l’appliance à l’aide d’un client SSH, tel que PuTTY.

-

Ouvrez une session sur l’appliance à l’aide des informations d’identification de l’administrateur.

-

Initialisez l’appliance A en tant que appliance source. À l’invite de commandes, tapez :

init ssl fipsSIMsource <certFile> <!--NeedCopy-->Exemple :

init fipsSIMsource /nsconfig/ssl/nodeA.cert -

Copiez ce fichier

<certFile>dans l’appliance B, dans le dossier /nconfig/ssl.Exemple :

scp /nsconfig/ssl/nodeA.cert nsroot@198.51.100.10:/nsconfig/ssl -

Sur l’appliance B, ouvrez une connexion SSH à l’appliance à l’aide d’un client SSH, tel que PuTTY.

-

Ouvrez une session sur l’appliance à l’aide des informations d’identification de l’administrateur.

-

Initialisez l’appliance B en tant qu’appliance cible. À l’invite de commandes, tapez :

init ssl fipsSIMtarget <certFile> <keyVector> <targetSecret> <!--NeedCopy-->Exemple :

init fipsSIMtarget /nsconfig/ssl/nodeA.cert /nsconfig/ssl/nodeB.key /nsconfig/ssl/nodeB.secret -

Copiez ce fichier

<targetSecret>dans l’appliance A.Exemple :

scp /nsconfig/ssl/fipslbdal0801b.secret nsroot@198.51.100.20:/nsconfig/ssl -

Sur l’appliance A, activez l’appliance A comme appliance source. À l’invite de commandes, tapez :

enable ssl fipsSIMSource <targetSecret> <sourceSecret> <!--NeedCopy-->Exemple :

enable fipsSIMsource /nsconfig/ssl/nodeB.secret /nsconfig/ssl/nodeA.secret -

Copiez ce fichier

<sourceSecret>dans l’appliance B.Exemple :

scp /nsconfig/ssl/fipslbdal0801b.secret nsroot@198.51.100.10:/nsconfig/ssl -

Sur l’appliance B, activez l’appliance B en tant que solution cible. À l’invite de commandes, tapez :

enable ssl fipsSIMtarget <keyVector> <sourceSecret> <!--NeedCopy-->Exemple :

enable fipsSIMtarget /nsconfig/ssl/nodeB.key /nsconfig/ssl/nodeA.secret -

Sur l’appliance A, créez une clé FIPS, comme décrit dans Créer une clé FIPS.

-

Exportez la clé FIPS vers le disque dur de l’appliance, comme décrit dans Exporter une clé FIPS.

-

Copiez la clé FIPS sur le disque dur de l’appliance secondaire à l’aide d’un utilitaire de transfert de fichiers sécurisé, tel que SCP.

-

Sur l’appliance B, importez la clé FIPS du disque dur dans le HSM de l’appliance, comme décrit dans Importer une clé FIPS existante.

Configurer FIPS sur les appliances dans une configuration haute disponibilité à l’aide de l’interface graphique

- Sur l’appliance à configurer en tant qu’appliance source (principale), accédez à Gestion du trafic > SSL > FIPS.

- Dans le volet d’informations, sous l’onglet Infos FIPS, cliquez sur Activer la carte SIM.

- Dans la boîte de dialogue Activer la paire SIM pour la paire HA, dans la zone de texte Nom de fichier du certificat, tapez le nom du fichier. Le nom de fichier doit contenir le chemin d’accès à l’emplacement où le certificat FIPS doit être stocké sur l’appliance source.

- Dans la zone de texte Nom de fichier du vecteur clé, tapez le nom du fichier. Le nom de fichier doit contenir le chemin d’accès à l’emplacement où le vecteur de clé FIPS doit être stocké sur l’appliance source.

- Dans la zone de texte Nom de fichier secret cible, tapez l’emplacement de stockage des données secrètes sur l’appliance cible.

- Dans la zone de texte Nom du fichier secret source, tapez l’emplacement de stockage des données secrètes sur l’appliance source.

- Sous Informations d’identification de connexion système secondaire, entrez les valeurs Nom d’utilisateur et Mot de passe.

- Cliquez sur OK. Les appliances FIPS sont maintenant configurées en mode HA.

Remarque : Après avoir configuré les appliances dans HA, créez une clé FIPS, comme décrit dans Créer une clé FIPS. La clé FIPS est automatiquement transférée de l’appliance principale à l’appliance secondaire.