-

Prise en charge du protocole TLSv1.3 tel que défini dans la RFC 8446

-

Suites de chiffrement disponibles sur les appliances Citrix ADC

-

Matrice de prise en charge des certificats de serveur sur l'appliance ADC

-

Prise en charge du module de sécurité matérielle Thales Luna Network

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

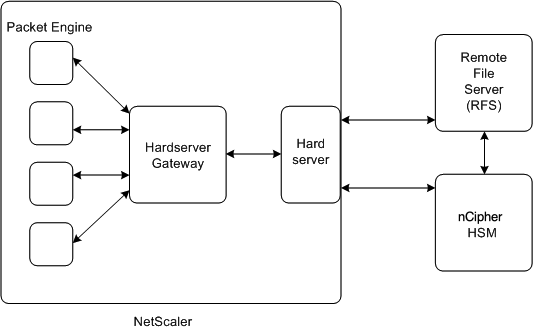

Aperçu de l’architecture

Les trois entités qui font partie d’un déploiement Citrix ADC-NCipher sont un module NCipher NShield Connect, un serveur de fichiers distant (RFS) et un Citrix ADC.

NCipher NShield Connect est un module de sécurité matérielle relié au réseau. Le RFS permet de configurer le HSM et de stocker les fichiers de clés chiffrées.

Hardserver, un démon propriétaire fourni par nCipher, est utilisé pour la communication entre le client (ADC), le HSM NCIpher et le RFS. Il utilise le protocole de communication sécurisé IMPATH. Un démon de passerelle, appelé Hardserver Gateway, est utilisé pour communiquer entre le moteur de paquets Citrix ADC et le Hardserver.

Remarque : Les termes nCipher NShield Connect, NCipher HSM et HSM sont utilisés de manière interchangeable dans cette documentation.

La figure suivante illustre l’interaction entre les différents composants.

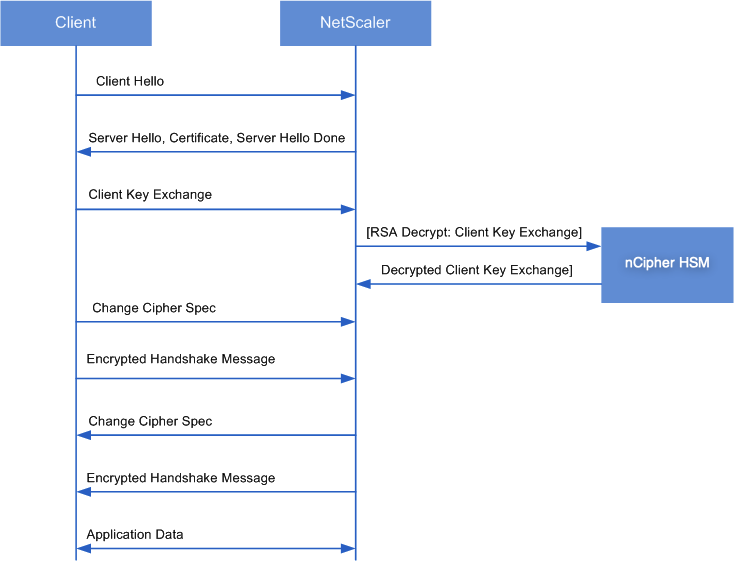

Dans un déploiement standard, le RFS est utilisé pour stocker en toute sécurité les clés générées par le HSM. Une fois les clés générées, vous pouvez les transférer en toute sécurité vers ADC, puis utiliser l’interface graphique ou la ligne de commande pour charger les clés dans le HSM. Un serveur virtuel sur l’ADC utilise NCipher pour déchiffrer l’échange de clé client afin de terminer la connexion SSL. Par la suite, toutes les opérations SSL sont effectuées sur ADC.

Remarque : Les termes clés et jetons de clé d’application sont utilisés de manière interchangeable dans cette documentation.

La figure suivante illustre le flux de paquets dans la poignée de connexion SSL avec le HSM nCipher.

Figure 1. Diagramme de flux de paquets SSL avec Citrix ADC à l’aide de NCipher HSM

Remarque : La communication entre ADC et le HSM utilise un protocole de communication propriétaire nCipher, appelé IMPATH.

Partager

Partager

Dans cet article

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.