-

-

Configuration de Citrix ADC pour Citrix Virtual Apps and Desktops

-

Préférence de zone optimisée Global Server Load Balancing (GSLB)

-

Déployez une plateforme publicitaire numérique sur AWS avec Citrix ADC

-

Amélioration de l'analyse du flux de clics dans AWS à l'aide de Citrix ADC

-

Citrix ADC dans un cloud privé géré par Microsoft Windows Azure Pack et Cisco ACI

-

-

Déployer une instance de Citrix ADC VPX sur AWS

-

Optimisation des performances Citrix ADC VPX sur VMware ESX, Linux KVM et Citrix Hypervisors

-

Installer une instance Citrix ADC VPX sur le cloud VMware sur AWS

-

Installer une instance Citrix ADC VPX sur les serveurs Microsoft Hyper-V

-

Installer une instance Citrix ADC VPX sur la plate-forme Linux-KVM

-

Provisionnement de l'appliance virtuelle Citrix ADC à l'aide d'OpenStack

-

Provisionnement de l'appliance virtuelle Citrix ADC à l'aide du gestionnaire de machines virtuelles

-

Configuration des appliances virtuelles Citrix ADC pour utiliser l'interface réseau SR-IOV

-

Configuration des appliances virtuelles Citrix ADC pour utiliser l'interface réseau PCI Passthrough

-

Provisionnement de l'appliance virtuelle Citrix ADC à l'aide du programme virsh

-

Provisionnement de l'appliance virtuelle Citrix ADC avec SR-IOV, sur OpenStack

-

Configuration d'une instance Citrix ADC VPX sur KVM pour utiliser les interfaces hôtes OVS DPDK

-

Deploy a Citrix ADC VPX instance on AWS

-

Serveurs d'équilibrage de charge dans différentes zones de disponibilité

-

Déployer une paire HA VPX dans la même zone de disponibilité AWS

-

Haute disponibilité dans différentes zones de disponibilité AWS

-

Déployez une paire VPX haute disponibilité avec des adresses IP privées dans différentes zones AWS

-

Configurer une instance Citrix ADC VPX pour utiliser l'interface réseau SR-IOV

-

Configurer une instance Citrix ADC VPX pour utiliser la mise en réseau améliorée avec AWS ENA

-

Déployer une instance de Citrix ADC VPX sur Microsoft Azure

-

Architecture réseau pour les instances Citrix ADC VPX sur Microsoft Azure

-

Configurer plusieurs adresses IP pour une instance autonome Citrix ADC VPX

-

Configurer une configuration haute disponibilité avec plusieurs adresses IP et cartes réseau

-

Configurer une instance Citrix ADC VPX pour utiliser la mise en réseau accélérée Azure

-

Configurer les nœuds HA-INC à l'aide du modèle Citrix haute disponibilité avec Azure ILB

-

Installer une instance Citrix ADC VPX sur la solution Azure VMware

-

Ajouter des paramètres de mise à l'échelle automatique Azure

-

Configurer GSLB sur une configuration haute disponibilité active en veille

-

Configurer les pools d'adresses (IIP) pour un dispositif NetScaler Gateway

-

Scripts PowerShell supplémentaires pour le déploiement Azure

-

Déployer une instance Citrix ADC VPX sur Google Cloud Platform

-

Automatiser le déploiement et les configurations de Citrix ADC

-

Solutions pour les fournisseurs de services de télécommunication

-

Trafic du plan de contrôle de l'équilibrage de charge basé sur les protocoles Diameter, SIP et SMPP

-

Utilisation de la bande passante avec la fonctionnalité de redirection du cache

-

-

Authentification, autorisation et audit du trafic des applications

-

Fonctionnement de l'authentification, de l'autorisation et de l'audit

-

Composants de base de la configuration de l'authentification, de l'autorisation et de l'audit

-

-

Autorisation de l'accès des utilisateurs aux ressources de l'application

-

Citrix ADC en tant que proxy Active Directory Federation Service

-

NetScaler Gateway sur site en tant que fournisseur d'identité vers Citrix Cloud

-

Prise en charge de la configuration de l'attribut de cookie SameSite

-

Résoudre les problèmes liés à l'authentification et à l'autorisation

-

-

-

-

Configuration de l'expression de stratégie avancée : mise en route

-

Expressions de stratégie avancées : utilisation des dates, des heures et des nombres

-

Expressions de stratégie avancées : analyse des données HTTP, TCP et UDP

-

Expressions de stratégie avancées : analyse des certificats SSL

-

Expressions de stratégie avancées : adresses IP et MAC, débit, ID VLAN

-

Expressions de stratégie avancées : fonctions d'analyse de flux

-

Référence des expressions - Expressions de stratégie avancées

-

Exemples récapitulatifs d'expressions et de stratégies de syntaxe par défaut

-

Tutoriel sur les exemples de stratégies syntaxiques par défaut pour la réécriture

-

Migration des règles Apache mod_rewrite vers la syntaxe par défaut

-

-

-

-

Vérifications de protection XML

-

Articles sur les alertes de signatures

-

-

Traduire l'adresse IP de destination d'une requête vers l'adresse IP d'origine

-

-

Prise en charge de la configuration Citrix ADC dans un cluster

-

-

-

Groupes de nœuds pour les configurations repérées et partiellement entrelacées

-

Désactivation de la direction sur le fond de panier du cluster

-

Suppression d'un nœud d'un cluster déployé à l'aide de l'agrégation de liens de cluster

-

Surveillance de la configuration du cluster à l'aide de la MIB SNMP avec lien SNMP

-

Surveillance des échecs de propagation des commandes dans un déploiement de cluster

-

Liaison d'interface VRRP dans un cluster actif à nœud unique

-

Scénarios de configuration et d'utilisation du cluster

-

Migration d'une configuration HA vers une configuration de cluster

-

Interfaces communes pour le client et le serveur et interfaces dédiées pour le fond de panier

-

Commutateur commun pour le client, le serveur et le fond de panier

-

Commutateur commun pour client et serveur et commutateur dédié pour fond de panier

-

Services de surveillance dans un cluster à l'aide de la surveillance des chemins

-

Opérations prises en charge sur des nœuds de cluster individuels

-

-

-

Configurer les enregistrements de ressources DNS

-

Créer des enregistrements MX pour un serveur d'échange de messagerie

-

Créer des enregistrements NS pour un serveur faisant autorité

-

Créer des enregistrements NAPTR pour le domaine des télécommunications

-

Créer des enregistrements PTR pour les adresses IPv4 et IPv6

-

Créer des enregistrements SOA pour les informations faisant autorité

-

Créer des enregistrements TXT pour contenir du texte descriptif

-

Configurer Citrix ADC en tant que résolveur de stub non validant sensible à la sécurité

-

Prise en charge des trames Jumbo pour le DNS pour gérer les réponses de grande taille

-

Configurer la mise en cache négative des enregistrements DNS

-

-

Équilibrage de charge de serveur global

-

Configurez les entités GSLB individuellement

-

Synchronisation de la configuration dans une configuration GSLB

-

Cas d'utilisation : déploiement d'un groupe de services Autoscale basé sur l'adresse IP

-

-

Remplacer le comportement de proximité statique en configurant les emplacements préférés

-

Configuration de la sélection des services GSLB à l'aide du changement de contenu

-

Configurer GSLB pour les requêtes DNS avec des enregistrements NAPTR

-

Exemple de configuration parent-enfant complète à l'aide du protocole d'échange de métriques

-

-

Équilibrer la charge du serveur virtuel et des états de service

-

Protection d'une configuration d'équilibrage de charge contre les défaillances

-

-

Configuration des serveurs virtuels d'équilibrage de charge sans session

-

Réécriture des ports et des protocoles pour la redirection HTTP

-

Insérer l'adresse IP et le port d'un serveur virtuel dans l'en-tête de requête

-

Utiliser une adresse IP source spécifiée pour la communication principale

-

Définir une valeur de délai d'expiration pour les connexions client inactives

-

Utiliser un port source d'une plage de ports spécifiée pour les communications en arrière-plan

-

Configurer la persistance de l'adresse IP source pour la communication principale

-

-

Paramètres d'équilibrage de charge avancés

-

Protégez les applications sur les serveurs protégés contre les pics de trafic

-

Activer le nettoyage des connexions de serveur virtuel et de service

-

Activer ou désactiver la session de persistance sur les services TROFS

-

Activer la vérification de l'état TCP externe pour les serveurs virtuels UDP

-

Maintenir la connexion client pour plusieurs demandes client

-

Utiliser l'adresse IP source du client lors de la connexion au serveur

-

Définissez une limite sur le nombre de demandes par connexion au serveur

-

Définir une valeur de seuil pour les moniteurs liés à un service

-

Définir une valeur de délai d'attente pour les connexions client inactives

-

Définir une valeur de délai d'attente pour les connexions de serveur inactives

-

Définir une limite sur l'utilisation de la bande passante par les clients

-

Conserver l'identificateur VLAN pour la transparence du VLAN

-

Configurer les moniteurs dans une configuration d'équilibrage de charge

-

Configurer l'équilibrage de charge pour les protocoles couramment utilisés

-

Cas d'utilisation 3 : configurer l'équilibrage de charge en mode de retour direct du serveur

-

Cas d'utilisation 4 : Configuration des serveurs LINUX en mode DSR

-

Cas d'utilisation 5 : configurer le mode DSR lors de l'utilisation de TOS

-

Cas d'utilisation 7 : Configurer l'équilibrage de charge en mode DSR à l'aide d'IP sur IP

-

Cas d'utilisation 8 : Configurer l'équilibrage de charge en mode à un bras

-

Cas d'utilisation 9 : Configurer l'équilibrage de charge en mode en ligne

-

Cas d'utilisation 10 : Équilibrage de charge des serveurs de systèmes de détection d'intrusion

-

Cas d'utilisation 11 : Isolation du trafic réseau à l'aide de stratégies d'écoute

-

Cas d'utilisation 12 : configurer Citrix Virtual Desktops pour l'équilibrage de charge

-

Cas d'utilisation 13 : Configuration de Citrix Virtual Apps pour l'équilibrage de charge

-

Cas d'utilisation 14 : Assistant ShareFile pour l'équilibrage de charge Citrix ShareFile

-

Cas d'utilisation 15 : configurer l'équilibrage de charge de couche 4 sur l'appliance Citrix ADC

-

-

-

Configuration pour générer le trafic de données Citrix ADC FreeBSD à partir d'une adresse SNIP

-

-

Déchargement et accélération SSL

-

Prise en charge du protocole TLSv1.3 tel que défini dans la RFC 8446

-

Suites de chiffrement disponibles sur les appliances Citrix ADC

-

Matrice de prise en charge des certificats de serveur sur l'appliance ADC

-

Prise en charge du module de sécurité matérielle Thales Luna Network

-

-

-

-

Authentification et autorisation pour les utilisateurs système

-

Configuration des utilisateurs, des groupes d'utilisateurs et des stratégies de commande

-

Réinitialisation du mot de passe administrateur par défaut (nsroot)

-

Configuration de l'authentification des utilisateurs externes

-

Authentification par clé SSH pour les administrateurs Citrix ADC

-

Authentification à deux facteurs pour les utilisateurs système

-

-

-

Configuration d'un tunnel de CloudBridge Connector entre deux centres de données

-

Configuration du CloudBridge Connector entre le centre de données et le cloud AWS

-

Configuration d'un tunnel de CloudBridge Connector entre un centre de données et le cloud Azure

-

Configuration d'un tunnel de CloudBridge Connector entre une appliance Citrix ADC et un périphérique Cisco IOS

-

-

Points à prendre en compte pour une configuration haute disponibilité

-

Synchronisation des fichiers de configuration dans une configuration haute disponibilité

-

Restriction du trafic de synchronisation haute disponibilité vers un VLAN

-

Configuration de nœuds haute disponibilité dans différents sous-réseaux

-

Limitation des basculements causés par les moniteurs de routage en mode non INC

-

Gestion des messages de pulsation haute disponibilité sur une appliance Citrix ADC

-

Supprimer et remplacer un Citrix ADC dans une configuration haute disponibilité

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Configuration d’un tunnel CloudBridge Connector entre une appliance Citrix ADC et un périphérique Cisco IOS

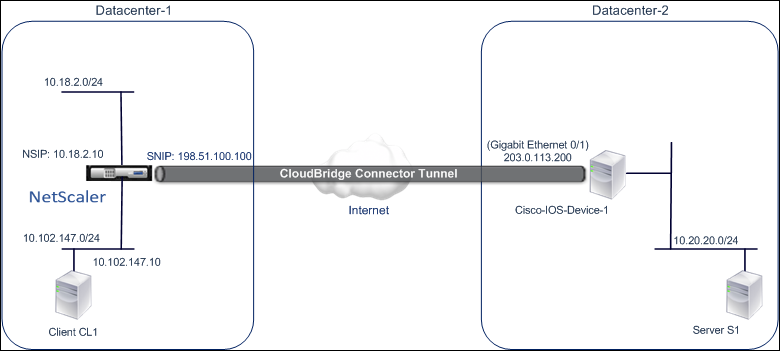

Vous pouvez configurer un tunnel CloudBridge Connector entre une appliance Citrix ADC et un périphérique Cisco pour connecter deux centres de données ou étendre votre réseau à un fournisseur Cloud. L’appliance Citrix ADC et le périphérique Cisco IOS forment les points d’extrémité du tunnel CloudBridge Connector et sont appelés homologues.

Exemple de configuration du tunnel CloudBridge Connector et de flux de données

À titre d’illustration du flux de trafic dans un tunnel CloudBridge Connector, considérez un exemple dans lequel un tunnel CloudBridge Connector est configuré entre les périphériques suivants :

- Appliance Citrix ADC NS_Appliance-1 dans un centre de données désigné comme Datacenter-1

- Périphérique Cisco IOS Cisco Cisco IOS Device-1 dans un centre de données désigné comme Datacenter-2

NS_Appliance-1 et Cisco-IOS-Device-1 permettent la communication entre les réseaux privés dans Datacenter-1 et Datacenter-2 via le tunnel CloudBridge Connector. Dans l’exemple, NS_Appliance-1 et Cisco-IOS-Device-1 permettent la communication entre le client CL1 dans Datacenter-1 et le serveur S1 dans Datacenter-2 via le tunnel CloudBridge Connector. Le client CL1 et le serveur S1 se trouvent sur différents réseaux privés.

Sur NS_Appliance-1, la configuration du tunnel du connecteur CloudBridge inclut l’entité de profil IPSec NS_CISCO_IPSEC_profile, l’entité de tunnel du connecteur CloudBridge NS_CISCO_Tunnel et l’entité de routage basé sur des stratégies (PBR) NS_CISCO_PBR.

Pour plus d’informations, reportez-vous au tunnel CloudBridge Connector entre une appliance Citrix ADC et les paramètres d’appareil Cisco IOS pdf.

Points à considérer pour une configuration de tunnel CloudBridge Connector

Avant de configurer un tunnel CloudBridge Connector entre une appliance Citrix ADC et un périphérique Cisco IOS, tenez compte des points suivants :

-

Les paramètres IPsec suivants sont pris en charge pour un tunnel CloudBridge Connector entre une appliance Citrix ADC et un périphérique Cisco IOS.

Propriétés IPSec Paramètre Mode IPsec Mode tunnel Version IKE Version 1 Groupe IKE DH DH groupe 2 (algorithme MODP 1024 bits) Méthode d’authentification IKE Clé pré-partagée Algorithme de chiffrement IKE AES, 3DES Algorithme de hachage IKE HMAC SHA1, HMAC SHA256, HMAC SHA384, HMAC SHA512, HMAC MD5 Algorithme de chiffrement ESP AES, 3DES Algorithme de hachage ESP HMAC SHA1, HMAC SHA256, HMAC SHA256, HMAC SHA256, HMAC MD5 - Vous devez spécifier les mêmes paramètres IPSec sur l’appliance Citrix ADC et le périphérique Cisco IOS aux deux extrémités du connecteur CloudBridge.

- Citrix ADC fournit un paramètre commun (dans les profils IPSec) pour spécifier un algorithme de hachage IKE et un algorithme de hachage ESP. Il fournit également un autre paramètre commun pour spécifier un algorithme de chiffrement IKE et un algorithme de chiffrement ESP. Par conséquent, sur le périphérique Cisco, vous devez spécifier le même algorithme de hachage et le même algorithme de chiffrement pour IKE (lors de la création de la stratégie IKE) et ESP (lors de la création d’un ensemble de transformations IPSec).

- Vous devez configurer le pare-feu à l’extrémité Citrix ADC et à l’extrémité du périphérique Cisco pour autoriser ce qui suit.

- Tous les paquets UDP pour le port 500

- Tous les paquets UDP pour le port 4500

- Tous les paquets ESP (numéro de protocole IP 50)

Configuration du périphérique Cisco IOS pour le tunnel CloudBridge Connector

Pour configurer un tunnel CloudBridge Connector sur un périphérique Cisco IOS, utilisez l’interface de ligne de commande Cisco IOS, qui est l’interface utilisateur principale pour la configuration, la surveillance et la maintenance des périphériques Cisco.

Avant de commencer la configuration du tunnel CloudBridge Connector sur un périphérique Cisco IOS, assurez-vous que :

- Vous disposez d’un compte d’utilisateur avec des informations d’identification d’administrateur sur le périphérique Cisco IOS.

- Vous connaissez l’interface de ligne de commande de Cisco IOS.

- Le périphérique Cisco IOS est opérationnel, est connecté à Internet et est également connecté aux sous-réseaux privés dont le trafic doit être protégé via le tunnel CloudBridge Connector.

Remarque :

Les procédures de configuration du tunnel CloudBridge Connector sur un périphérique Cisco IOS peuvent changer au fil du temps, en fonction du cycle de publication de Cisco. Citrix vous recommande de suivre la documentation officielle du produit Cisco pour plus d’informations, voir la rubrique Configuration des tunnels VPN IPSec .

Pour configurer un tunnel de connecteur CloudBridge entre une appliance Citrix ADC et un périphérique Cisco IOS, effectuez les tâches suivantes sur la ligne de commande IOS de l’appareil Cisco :

- Créez une stratégie IKE.

- Configurez une clé pré-partagée pour l’authentification IKE.

- Définissez un jeu de transformations et configurez IPsec en mode tunnel.

- Créer une liste d’accès crypto

- Créer une carte crypto

- Appliquer la carte crypto à une interface

Les exemples des procédures suivantes créent des paramètres Cisco IOS device Cisco-IOS-Device-1 mentionnés dans la section « Exemple de configuration et de flux de données CloudBridge Connector. «

Pour créer une stratégie IKE, reportez-vous au pdf de la stratégie IKE .

Pour configurer une clé pré-partagée à l’aide de la ligne de commande Cisco IOS :

À l’invite de commandes du périphérique Cisco IOS, tapez les commandes suivantes, en commençant en mode de configuration globale, dans l’ordre indiqué :

| Commande | Exemple | Description de la commande |

|---|---|---|

| crypto isakmp identity address | Cisco-ios-device-1(config)# crypto isakmp identity address | Spécifiez l’identité ISAKMP (adresse) du périphérique Cisco IOS à utiliser lors de la communication avec l’homologue (appliance Citrix ADC) pendant les négociations IKE. Cet exemple spécifie le mot-clé address, qui utilise l’adresse IP 203.0.113.200 (interface Gigabit Ethernet 0/1 de Cisco-IOS-Device-1) comme identité du périphérique. |

| crypto isakmp key keystringaddress peer-address | Cisco-ios-device-1 (config)# crypto isakmp key examplepresharedkey address 198.51.100.100 | Spécifiez une clé pré-partagée pour l’authentification IKE. Cet exemple montre comment configurer la clé partagée examplepresharedkey à utiliser avec l’appliance Citrix ADC NS_Appliance-1 (198.51.100.100). La même clé pré-partagée doit être configurée sur l’appliance Citrix ADC pour que l’authentification IKE soit réussie entre le périphérique Cisco IOS et l’appliance Citrix ADC. |

Pour créer une liste d’accès crypto à l’aide de la ligne de commande Cisco IOS :

À l’invite de commandes du périphérique Cisco IOS, tapez la commande suivante en mode de configuration globale, dans l’ordre indiqué :

| Commande | Exemple | Description de la commande |

|---|---|---|

| access-listaccess-list-number permit IPsource source-wildcard destination destination-wildcard | Cisco-ios-device-1(config)# access-list 111 permit ip 10.20.20.0 0.0.0.255 10.102.147.0 0.0.0.255 | Spécifiez des conditions pour déterminer les sous-réseaux dont le trafic IP doit être protégé sur le tunnel CloudBridge Connector. Cet exemple montre comment configurer la liste d’accès 111 pour protéger le trafic des sous-réseaux 10.20.20.0/24 (côté CISCO-IOS-Device-1) et 10.102.147.0/24 (côté NS_Appliance-1). |

Pour définir une transformation et configurer le mode tunnel IPsec à l’aide de la ligne de commande Cisco IOS :

À l’invite de commandes du périphérique Cisco IOS, tapez les commandes suivantes, en commençant en mode de configuration globale, dans l’ordre indiqué : |Commande|Exemple|Description de la commande| |–|–|–| |crypto ipsec transform-setname ESP_Authentication_Transform ESP_Encryption_Transform Note : ESP_Authentication_Transform peut prendre les valeurs suivantes : esp-sha-hmac, esp-sha256-hmac, esp-sha384-hmac, esp-sha512-hmac, esp-md5-hmac. ESP_Encryption_Transform peut prendre les valeurs suivantes : esp-aes ou esp-3des|Cisco-ios-device-1(config)# crypto ipsec transform-set NS-CISCO-TS esp-sha256-hmac esp-3des|Définissez un jeu de transformations et spécifiez l’algorithme de hachage ESP (pour l’authentification) et l’algorithme de chiffrement ESP à utiliser lors de l’échange de données entre les homologues de tunnel CloudBridge Connector. Cet exemple définit le jeu de transformations NS-CISCO-TS et spécifie l’algorithme d’authentification ESP comme esp-sha256-hmac, et l’algorithme de chiffrement ESP comme esp-3des.| |tunnel de mode|Tunnel en mode # Cisco IOS Device-1 (config-crypto-trans)|Définissez IPSec en mode tunnel.| |exit|Dispositif Cisco IOS 1 (config-crypto-trans) # sortie, Cisco IOS Device-1 (config) #|Quittez en mode de configuration global.|

Pour créer une carte cryptographique à l’aide de la ligne de commande Cisco IOS :

À l’invite de commandes du périphérique Cisco IOS, tapez les commandes suivantes en commençant en mode de configuration globale, dans l’ordre indiqué :

| Commande | Exemple | Description de la commande |

|---|---|---|

| crypto mapmap-name seq-num ipsec-isakmp | Cisco-ios-device-1 (config)# crypto map NS-CISCO-CM 2 ipsec-isakmp | Entrez le mode de configuration de la carte de chiffrement, spécifiez un numéro de séquence pour la carte de chiffrement et configurez la carte de chiffrement pour utiliser IKE pour établir des associations de sécurité (SA). Cet exemple configure le numéro de séquence 2 et IKE pour la carte cryptographique NS-CISCO-CM. |

| set peer ip-address | Cisco-ios-device-1 (config-crypto-map)# set peer 172.23.2.7 | Spécifiez l’homologue (appliance Citrix ADC) par son adresse IP. Cet exemple spécifie 198.51.100.100, qui est l’adresse IP du point de terminaison CloudBridge Connector sur l’appliance Citrix ADC. |

| match addressaccess-list-id | Cisco-ios-device-1 (config-crypto-map)# match address 111 | Spécifiez une liste d’accès étendue. Cette liste d’accès spécifie les conditions permettant de déterminer les sous-réseaux dont le trafic IP doit être protégé sur le tunnel CloudBridge Connector. Cet exemple spécifie la liste d’accès 111. |

| set transform-set transform-set-name | Cisco-ios-device-1 (config-crypto-map)# set transform-set NS-CISCO-TS | Spécifiez les ensembles de transformations autorisés pour cette entrée de mappage crypto. Cet exemple spécifie le jeu de transformations NS-CISCO-TS. |

| exit | Cisco-ios-device-1 (config-crypto-map)# exit | |

| Cisco-ios-device-1 (config)# | Exit back to global configuration mode. |

Pour appliquer une carte de chiffrement à une interface à l’aide de la ligne de commande Cisco IOS :

À l’invite de commandes du périphérique Cisco IOS, tapez les commandes suivantes en commençant en mode de configuration globale, dans l’ordre indiqué :

| Commande | Exemple | Description de la commande |

|---|---|---|

| interfaceinterface-ID | Cisco-ios-device-1(config)# interface GigabitEthernet 0/1 | Spécifiez une interface physique à laquelle appliquer la carte de chiffrement et entrez en mode de configuration de l’interface. Cet exemple spécifie l’interface Gigabit Ethernet 0/1 du périphérique Cisco Cisco IOS-Device-1. L’adresse IP 203.0.113.200 est déjà définie sur cette interface. |

| crypto mapmap-name | Cisco-ios-device-1 (config-if)# crypto map NS-CISCO-CM | Appliquez le mappage crypto à l’interface physique. Cet exemple applique la carte cryptographique NS-CISCO-CM. |

| exit | Cisco-ios-device-1 (config-if)# exit, Cisco-ios-device-1 (config)# | Quittez en mode de configuration global. |

Configuration de l’appliance Citrix ADC pour le tunnel CloudBridge Connector

Pour configurer un tunnel CloudBridge Connector entre une appliance Citrix ADC et un périphérique Cisco IOS, effectuez les tâches suivantes sur l’appliance Citrix ADC. Vous pouvez utiliser la ligne de commande Citrix ADC ou l’interface utilisateur graphique (GUI) Citrix ADC :

- Créez un profil IPSec.

- Créez un tunnel IP qui utilise le protocole IPSec et associez le profil IPSec à celui-ci.

- Créez une règle PBR et associez-la au tunnel IP.

Pour créer un profil IPSEC à l’aide de la ligne de commande Citrix ADC :

À l’invite de commande, tapez :

add ipsec profile <name> -psk <string> -ikeVersion v1show ipsec profile <name>

Pour créer un tunnel IPSEC et y lier le profil IPSEC à l’aide de la ligne de commande Citrix ADC :

À l’invite de commande, tapez :

add ipTunnel <name> <remote> <remoteSubnetMask> <local> -protocol IPSEC –ipsecProfileName <string>add ipTunnel <name>

Pour créer une règle PBR et y lier le tunnel IPSEC à l’aide de la ligne de commande Citrix ADC :

À l’invite de commande, tapez :

add pbr <pbrName> ALLOW –srcIP <subnet-range> -destIP <subnet-range> -ipTunnel <tunnelName>apply pbrsshow pbrs <pbrName>

Les commandes suivantes créent les paramètres Citrix ADC appliance NS_Appliance-1 mentionnés dans la section Exemple de configuration et de flux de données CloudBridge Connector.

> add ipsec profile NS_Cisco_IPSec_Profile -psk examplepresharedkey -ikeVersion v1 –lifetime 315360 –encAlgo 3DES

Done

> add iptunnel NS_Cisco_Tunnel 203.0.113.200 255.255.255.255 198.51.100.100 –protocol IPSEC –ipsecProfileName NS_Cisco_IPSec_Profile

Done

> add pbr NS_Cisco_Pbr -srcIP 10.102.147.0-10.102.147.255 –destIP 10.20.0.0-10.20.255.255 –ipTunnel NS_Cisco_Tunnel

Done

> apply pbrs

Done

<!--NeedCopy-->

Pour créer un profil IPSEC à l’aide de l’interface graphique :

- Accédez à Système > CloudBridge Connector > Profil IPsec.

- Dans le volet d’informations, cliquez sur Ajouter.

- Dans la boîte de dialogue Ajouter un profil IPsec, définissez les paramètres suivants :

- Nom

- Algorithme de chiffrement

- Algorithme de hachage

- Version du protocole IKE

- Configurez la méthode d’authentification IPSec à utiliser par les deux homologues du tunnel CloudBridge Connector pour s’authentifier mutuellement : Sélectionnez la méthode d’authentification par clé pré-partagée et définissez le paramètre Pre-Shared Key Exists .

- Cliquez sur Créer, puis sur Fermer.

Pour créer un tunnel IP et y lier le profil IPSEC à l’aide de l’interface graphique :

- Accédez à Système > CloudBridge Connector > Tunnels IP.

- Dans l’onglet Tunnels IPv4, cliquez sur Ajouter.

- Dans la boîte de dialogue Ajouter un tunnel IP, définissez les paramètres suivants :

- Nom

- IP distante

- Masque distant

- Type IP local (dans la liste déroulante Type IP local, sélectionnez IP du sous-réseau).

- IP locale (Toutes les adresses IP configurées du type d’IP sélectionné se trouvent dans la liste déroulante IP locale. Sélectionnez l’adresse IP souhaitée dans la liste.)

- Protocole

- Profil IPsec

- Cliquez sur Créer, puis sur Fermer.

Pour créer une règle PBR et y lier le tunnel IPSEC à l’aide de l’interface graphique

- Accédez à Système > Réseau > PBR.

- Dans l’onglet PBR, cliquez sur Ajouter.

- Dans la boîte de dialogue Créer PBR, définissez les paramètres suivants :

- Nom

- Action

- Type de saut suivant (Select IP Tunnel)

- Nom du tunnel IP

- IP source Faible

- IP source élevée

- IP de destination faible

- IP de destination élevée

- Cliquez sur Créer, puis sur Fermer.

Pour appliquer un PBR à l’aide de l’interface graphique :

- Accédez à Système > Réseau > PBR.

- Sous l’onglet PBR, sélectionnez le PBR, dans la liste Action, sélectionnez Appliquer.

La nouvelle configuration de tunnel CloudBridge Connector correspondante sur l’appliance Citrix ADC apparaît dans l’interface graphique. L’état actuel du tunnel de connecteur CloudBridge est affiché dans le volet CloudBridge Connector configuré. Un point vert indique que le tunnel est actif. Un point rouge indique que le tunnel est arrêté.

Surveillance du tunnel CloudBridge Connector

Vous pouvez surveiller les performances des tunnels CloudBridge Connector sur une appliance Citrix ADC à l’aide des compteurs statistiques de tunnel CloudBridge Connector. Pour plus d’informations sur l’affichage des statistiques de tunnel CloudBridge Connector sur une appliance Citrix ADC, consultez Surveillance des tunnels de CloudBridge Connector.

Partager

Partager

Dans cet article

- Exemple de configuration du tunnel CloudBridge Connector et de flux de données

- Points à considérer pour une configuration de tunnel CloudBridge Connector

- Configuration du périphérique Cisco IOS pour le tunnel CloudBridge Connector

- Configuration de l’appliance Citrix ADC pour le tunnel CloudBridge Connector

- Surveillance du tunnel CloudBridge Connector

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.