Visualizer nFactor pour une configuration simplifiée

À partir de la version 13.0 de NetScaler build 36.27, la configuration de nFactor via l’interface graphique est simplifiée à l’aide du visualiseur nFactor. Le visualiseur nFactor aide les administrateurs à ajouter plusieurs facteurs sans perdre de vue chaque facteur. Le groupe de facteurs intégrés au flux est affiché au même endroit. Les administrateurs peuvent ajouter séparément les chemins de réussite et d’échec de l’authentification. Après avoir créé le flux, les administrateurs doivent lier le flux nFactor à un serveur virtuel d’authentification.

Remarque

- Tous les facteurs créés par un administrateur dans le flux nFactor sont conservés pour toute utilisation future.

- À partir de la version 13.0 build 64.35 et ultérieure de la fonctionnalité NetScaler, vous pouvez démarrer le flux nFactor avec un bloc de décision à l’aide du visualiseur nFactor.

Auparavant, la configuration de nFactor était fastidieuse et les administrateurs devaient visiter de nombreuses pages pour la configurer. Si une modification était requise, les administrateurs devaient à chaque fois revoir les sections configurées. De plus, il n’était pas possible d’afficher la configuration complète en un seul endroit.

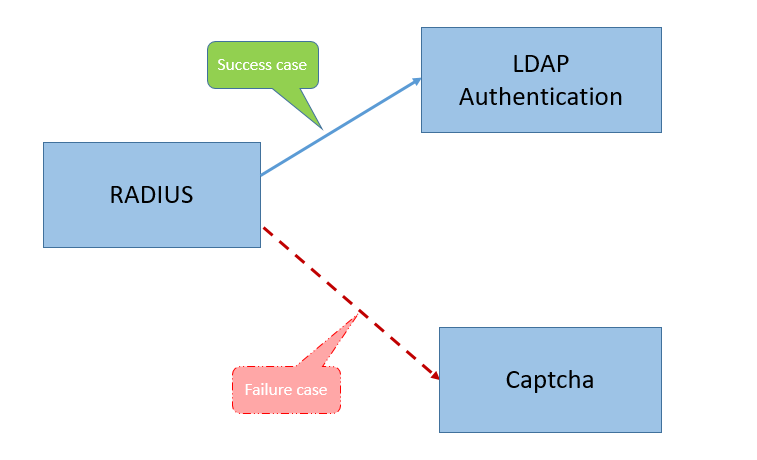

Cas d’utilisation 1 : RADIUS suivi d’une authentification LDAP, sinon retour au Captcha via nFactor Visualizer

Réalisez l’authentification RADIUS en tant qu’authentification de premier niveau, suivie de l’authentification LDAP. En cas d’échec de RADIUS, l’authentification doit revenir au Captcha.

Pour réaliser ce cas d’utilisation, vous pouvez utiliser le visualiseur nFactor. Le visualiseur fournit diverses commandes qui peuvent être utilisées pour ajouter ce flux et les éléments associés.

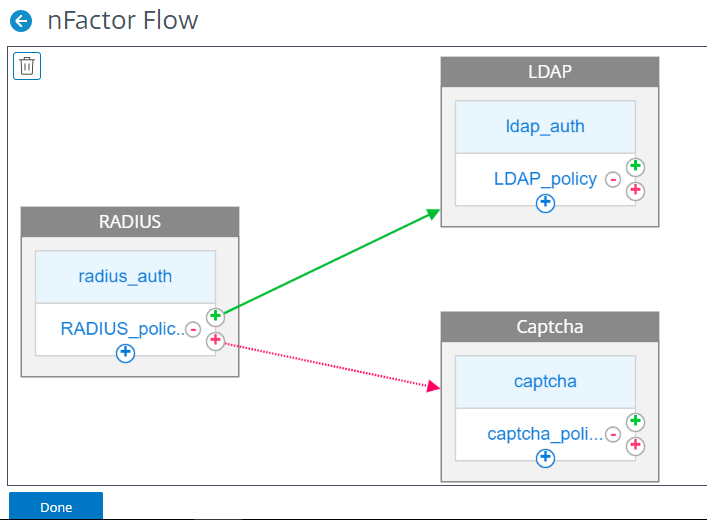

La figure suivante montre le flux nFactor créé pour le cas d’utilisation mentionné précédemment à l’aide du visualiseur.

-

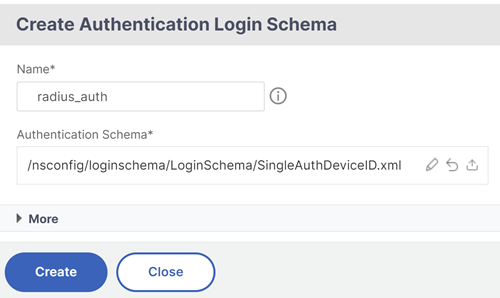

RADIUS. Vous configurez RADIUS comme premier facteur. Vous ajoutez un schéma de connexion et une stratégie. Dans cet exemple, radius_auth et RADIUS_policy sont le schéma de connexion et la stratégie ajoutés. Pour le RADIUS_Policy, vous pouvez ajouter un autre facteur de réussite. Dans cet exemple, un bloc de facteurs LDAP est ajouté en cas de réussite. Pour le cas d’échec, vous pouvez ajouter un facteur Captcha.

-

LDAP. Vous configurez l’authentification LDAP comme deuxième facteur. Vous ajoutez un schéma de connexion et une stratégie. Dans cet exemple, ldap_auth et LDAP_Policy constituent le schéma et la stratégie de connexion ajoutés.

-

Captcha. Pour le cas d’échec de la stratégie RADIUS, vous créez un facteur Captcha. Dans cet exemple, captcha et captcha_policy sont le schéma de connexion et la stratégie ajoutés.

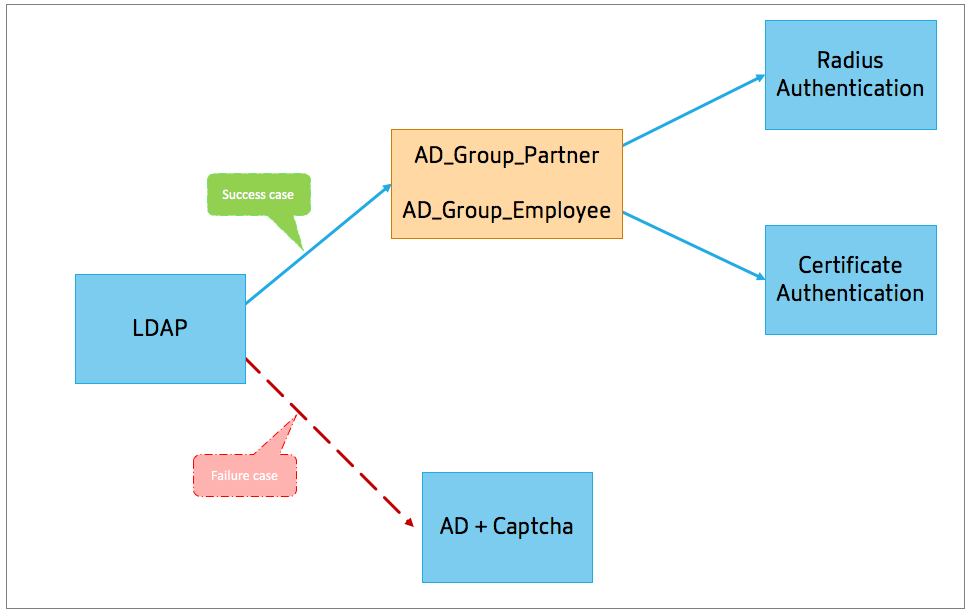

Cas d’utilisation 2 : LDAP suivi d’une authentification RADIUS/certificat avec Captcha basée sur l’appartenance à un groupe LDAP via nFactor Visualizer

Réalisez l’authentification RADIUS en tant qu’authentification de premier niveau, suivie de l’authentification LDAP. En cas d’échec de RADIUS, l’authentification doit revenir au Captcha.

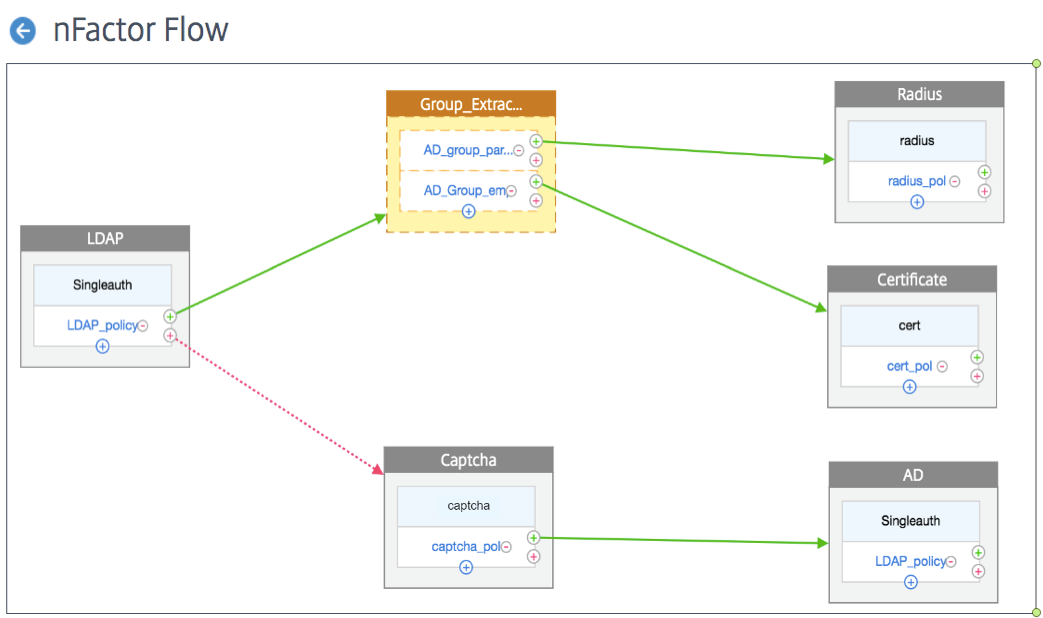

La figure suivante montre le flux nFactor créé pour le cas d’utilisation mentionné précédemment à l’aide du visualiseur.

-

LDAP. Vous configurez LDAP comme premier facteur. Vous ajoutez un schéma de connexion et une stratégie. Dans cet exemple, SingleAuth et LDAP_Policy constituent le schéma et la stratégie de connexion ajoutés. Pour le LDAP_Policy, vous pouvez ajouter un autre facteur de réussite. Dans cet exemple, un bloc de décision est ajouté pour le cas de réussite. En cas d’échec, vous pouvez ajouter un Captcha suivi du facteur AD.

-

Extraction de groupe LDAP. Le bloc de décision est-il ajouté pour le cas de réussite du protocole LDAP ? Le bloc de décision est utilisé comme facteur de dérivation pour diversifier les utilisateurs en fonction des règles de stratégie. Le visualiseur permet de configurer uniquement une stratégie NO_AUTHN pour le bloc de décision.

Dans cet exemple, Group_Extraction_LDAP est le bloc de décision. Vous ajoutez deux stratégies (

AD_Group_Partner and AD_Group_Employee) à ce bloc de décision. Comme expliqué dans les cas d’utilisation, toutes les demandes acheminées via la stratégie AD_Group_Partner utilisent l’authentification RADIUS. Par conséquent, vous associez le cas de réussite de cette stratégie au facteur suivant, à savoir le facteur RADIUS. De même, toutes les demandes acheminées via la stratégie AD_Group_Employee utilisent l’authentification par certification. Par conséquent, vous associez le cas de réussite de cette stratégie au facteur suivant, à savoir le facteur d’authentification par certification.-

RADIUS. Pour le cas de réussite de la stratégie AD_Group_Partner, vous créez le facteur d’authentification RADIUS.

-

Certificat. Pour le cas de réussite de la stratégie AD_Group_Employee, vous créez le facteur d’authentification par certificat.

-

-

Captcha. Pour le cas d’échec de la stratégie LDAP, vous créez les deux facteurs suivants, le Captcha et le facteur AD.

Remarque

- Si vous avez un cas d’utilisation dans lequel vous souhaitez commencer par vous diversifier, vous pouvez soit créer deux flux et les lier séparément, soit créer un flux avec le premier en tant que branche, et le lier au serveur virtuel.

- Si vous avez plusieurs blocs, et pour afficher l’intégralité du flux sur l’écran nFactor Flow, cliquez sur le visualiseur et faites glisser le flux vers l’extrême gauche.

- Nous vous recommandons de modifier les flux nFactor à l’aide de la page nFactor Flows uniquement.

Pour configurer nFactor à l’aide du visualiseur nFactor

Remarque

La configuration nFactor suivante est un exemple simple qui vous aide à réaliser les configurations du scénario d’utilisation 1.

- Accédez à Sécurité > AAA — Trafic d’applications > Visualiseur nFactor > NFactor Flows.

- Cliquez sur Ajouter.

-

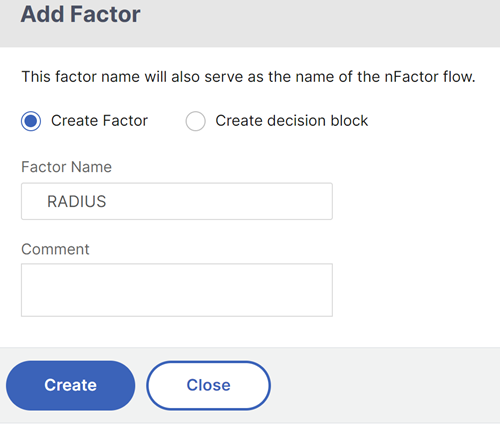

Sur la page nFactor Flows, cliquez sur + pour ajouter un premier facteur pour le flux. Le premier facteur sert également d’identifiant pour ce flux nFactor.

-

Entrez le nom du facteur et cliquez sur Créer.

Le nom du facteur apparaît sur le bloc de facteurs de la page nFactor Flow.

Remarque

Nous vous recommandons de ne pas utiliser de noms d’étiquette de stratégie tels que,

__rootet__<flow_name>comme suffixe et_db_comme préfixe. Il est utilisé comme nom de facteur créé dans le flux nFactor. -

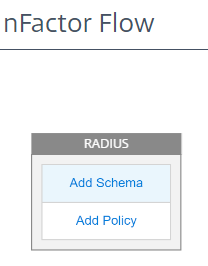

Une fois le facteur RADIUS créé, les options Ajouter un schéma et ajouter une stratégie doivent être créées.

Remarque

Pour plus d’informations, consultez la section Concepts, entités et terminologie nFactor.

-

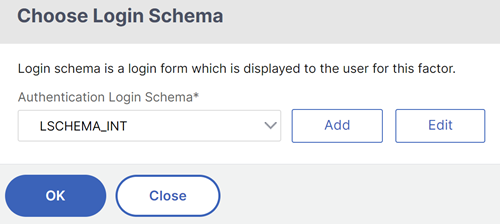

Cliquez sur Ajouter un schéma. Vous pouvez soit ajouter un nouveau schéma de connexion, soit sélectionner un schéma de connexion existant dans la liste Schéma de connexion d’authentification .

-

Pour créer un schéma de connexion, cliquez sur Ajouter et, sur la page Créer un schéma de connexion d’authentification, entrez le nom du schéma. Cliquez sur Modifier (icône en forme de crayon) pour sélectionner les fichiers du schéma de connexion dans la liste.

-

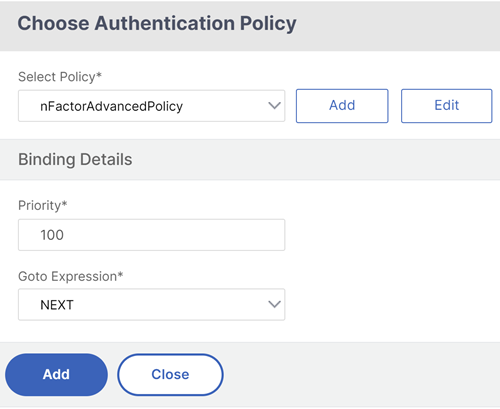

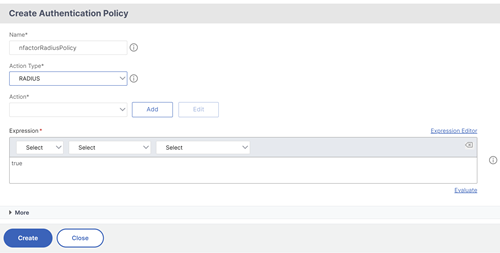

Cliquez sur Ajouter une stratégie. Vous pouvez créer une nouvelle stratégie ou choisir une stratégie d’authentification existante.

-

Pour créer une nouvelle stratégie, cliquez sur Ajouter, puis sur la page Créer une stratégie d’authentification, entrez le nom de la stratégie et cliquez sur Créer.

-

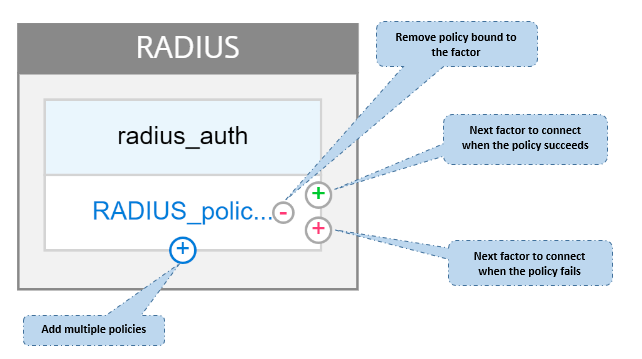

Une fois que vous avez ajouté un schéma et une stratégie de connexion au facteur, le schéma et la stratégie de connexion apparaissent sur le facteur dans le visualiseur, comme illustré dans la figure suivante. Pour un facteur donné, vous pouvez ajouter plusieurs stratégies et définir le facteur suivant pour le succès et l’échec de chaque stratégie. Vous pouvez également supprimer les stratégies qui font partie du facteur.

- Après avoir créé le flux, vous pouvez lier le flux nFactor à un serveur virtuel d’authentification.

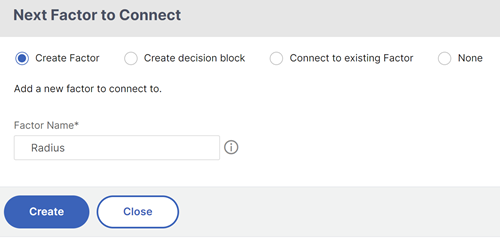

Ajouter le facteur suivant

Pour ajouter le facteur suivant, vous pouvez sélectionner l’une des options suivantes selon vos besoins :

- Créez un facteur. Créez un facteur. Chaque facteur créé dans un flux est exclusif à ce flux.

-

Créez un bloc de décision. Créez un bloc de décision qui servira de facteur de diversification. Vous ne pouvez pas ajouter de schéma de connexion au bloc de décision. Le visualiseur permet de configurer uniquement une stratégie NO_AUTHN pour le bloc de décision.

Remarque

Vous pouvez uniquement ajouter ou modifier le bloc de décision via l’interface graphique de NetScaler. Il n’existe aucune option permettant de configurer le bloc de décision à partir de la commande CLI.

- Connectez-vous à un Factor existant. Sélectionnez un facteur existant comme facteur suivant. Tous les facteurs qui apparaissent dans la liste existante sont créés exclusivement pour ce flux.

-

None. Supprimez une connexion existante.

Pour lier le flux nFactor au serveur d’authentification

-

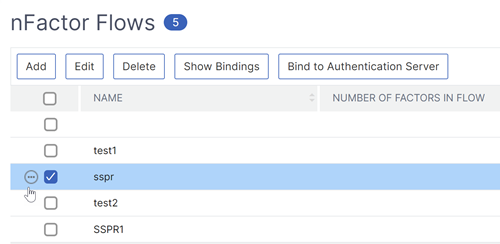

Sur la page nFactor Flows, sélectionnez un flux nFactor que vous préférez lier à un serveur virtuel d’authentification.

-

Cliquez sur les points de suspension horizontaux et sélectionnez Lier au serveur d’authentification ou, sur la page nFactor Flows, cliquez sur Lier au serveur d’authentification.

-

Sur la page Lier au serveur d’authentification, vous pouvez effectuer les actions suivantes :

- Pour ajouter un serveur virtuel d’authentification, cliquez sur Ajouter.

- Pour sélectionner un serveur d’authentification existant dans la liste, cliquez sur le champ Serveur d’authentification .

-

Cliquez sur Afficher les liaisons à partir de l’icône du hamburger pour afficher les liaisons.

-

Pour dissocier le serveur d’authentification du flux nFactor spécifique, effectuez les opérations suivantes :

- Sur la page NFactor Flows, cliquez sur Afficher les liaisons à partir de l’icône Hamburger.

- Sur la pageLiaisons du serveur d’authentification, sélectionnez le serveur d’authentification à dissocier et cliquez sur Dissocier. Cliquez sur Fermer.

Pour plus d’informations sur l’authentification nFactor, consultez les rubriques suivantes :

-

Concept : Authentification multi-facteurs (nFactor).

-

Workflow : Fonctionnement de l’authentification NFactor.

-

Configuration : configuration de l’authentification NFactor.

Améliorations apportées au visualiseur nFactor

À partir de la version 13.0 de NetScaler build 41.20, les améliorations suivantes sont apportées au visualiseur nFactor.

- Les administrateurs peuvent déplacer les facteurs créés vers l’icône de la corbeille.

- Affichez les flux nFactor sur la page du serveur virtuel d’authentification.

Icône de la corbeille Les administrateurs peuvent uniquement supprimer les nœuds qui n’ont aucune connexion. Toutefois, les stratégies sous-jacentes ou les schémas créés pour le facteur ne sont pas supprimés si le facteur est placé dans la corbeille.

Pour afficher l’icône de la corbeille,

-

Accédez à Sécurité > AAA — Trafic d’applications > Visualiseur nFactor > NFactor Flows. Vous pouvez voir l’icône de la corbeille dans le coin supérieur gauche.

-

Pour supprimer le facteur, cliquez sur le bloc de facteurs et faites-le glisser vers la corbeille.

Affichez le flux nFactor depuis le serveur virtuel d’authentification. Les administrateurs peuvent également consulter les flux nFactor créés à partir de la page Serveur virtuel d’authentification.

Pour afficher le flux nFactor depuis la page Authentication Virtual Server,

- Accédez à Sécurité > AAA — Trafic des applications > Serveurs virtuels. Sur la page Serveurs virtuels d’authentification, vous pouvez effectuer les étapes suivantes :

- Pour ajouter un serveur virtuel d’authentification, cliquez sur Ajouter.

- Pour modifier un serveur virtuel d’authentification existant, cliquez sur l’option Modifier dans le volet de détails.

-

Sur la page du serveur virtuel d’authentification, vous pouvez consulter l’option nFactor Flow sous Stratégies d’authentification avancées.

- S’il n’y a aucun flux nFactor lié au serveur virtuel, vous pouvez cliquer sur l’option Aucun flux nFactor dans la section Stratégies d’authentification avancées pour ajouter un nouveau flux nFactor ou sélectionner le flux nFactor existant dans la liste.

Dans cet article

- Cas d’utilisation 1 : RADIUS suivi d’une authentification LDAP, sinon retour au Captcha via nFactor Visualizer

- Cas d’utilisation 2 : LDAP suivi d’une authentification RADIUS/certificat avec Captcha basée sur l’appartenance à un groupe LDAP via nFactor Visualizer

- Pour configurer nFactor à l’aide du visualiseur nFactor

- Améliorations apportées au visualiseur nFactor