Configurer l’authentification par certificat comme premier facteur et LDAP comme second facteur dans l’authentification NetScaler nFactor

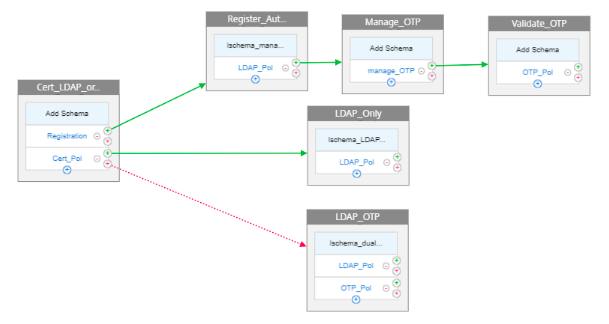

La section suivante décrit le cas d’utilisation de l’authentification par certificat dans le premier facteur, suivi de LDAP dans le second facteur. Sinon, LDAP et OTP, si un certificat utilisateur n’est pas présent dans le premier facteur.

Cas d’utilisation : l’authentification par certificat comme premier facteur, suivie par LDAP comme facteur suivant

Supposons un cas d’utilisation dans lequel les administrateurs configurent l’authentification par certificat dans le premier facteur. Et si le certificat est présent, configurez l’authentification LDAP dans le facteur suivant. Si le certificat utilisateur n’est pas présent, configurez LDAP et OTP.

-

Une fois que vous accédez au serveur virtuel de gestion du trafic, vous êtes redirigé vers la page de connexion.

-

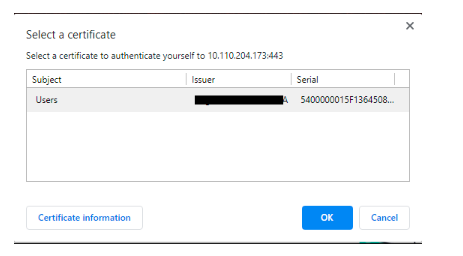

Si le certificat utilisateur est présent sur la machine cliente, l’écran suivant s’affiche.

-

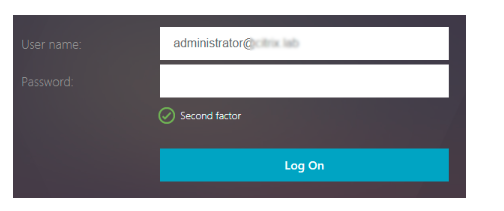

Une fois le certificat utilisateur soumis, l’authentification passe au facteur suivant. Ce facteur est configuré en tant que LDAP.

-

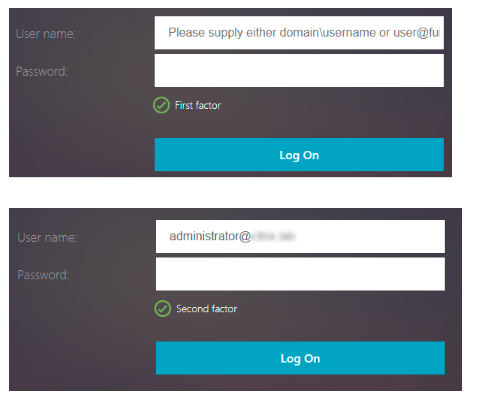

Si aucun certificat utilisateur n’est présent dans le premier facteur, passez à LDAP et OTP. Vous avez deux options à réaliser.

-

LDAP et OTP sous forme de pages de connexion séparées avec un nom d’utilisateur prérempli à partir du facteur LDAP.

La valeur du nom d’utilisateur est préremplie à l’aide de l’expression $ {http.req.user.name}, qui extrait le nom d’utilisateur du premier facteur. D’autres champs tels que les étiquettes pour le nom d’utilisateur et le mot de passe peuvent également être personnalisés.

-

Page de double authentification contenant deux champs de mot de passe. L’exemple utilisé pour cette représentation spécifique est affiché.

-

Remarque

La configuration peut également être créée via le visualiseur nFactor disponible dans NetScaler version 13.0 et versions ultérieures.

Effectuez les opérations suivantes à l’aide de l’interface de ligne de commande

-

Configurez le serveur virtuel d’authentification.

add authentication vserver auth_vserver SSL 10.217.28.152 443 add lb vserver lbvs1 HTTP 10.217.28.152 80 -AuthenticationHost auth1.nsi-test.com -Authentication ON bind ssl vserver auth_vserver -certkeyName gateway.angiras.lab <!--NeedCopy--> -

Liez le certificat racine au serveur virtuel et activez l’authentification client.

bind ssl vserver auth_vserver -certkeyName Root_Cert -CA -ocspCheck Optional set ssl vserver auth_vserver -clientAuth ENABLED -clientCert Optional <!--NeedCopy--> -

Configurez l’action et les stratégies d’authentification.

- Authentification LDAP

add authentication ldapAction LDAP_Action -serverIP XX.XX.XX.XX -ldapBase "dc=citrix,dc=lab" -ldapBindDn administrator@citrix.lab -ldapBindDnPassword 97526a31c6e2e380f7b3a7e5aa53dc498c5b25e9b84e856b438b1c61624b5aad -encrypted -encryptmethod ENCMTHD_3 -ldapLoginName sAMAccountName -groupAttrName memberOf -subAttributeName cn` add authentication Policy LDAP_Pol -rule true -action LDAP_Action` <!--NeedCopy-->- Gestion des appareils

add authentication ldapAction OTP_manage_Act -serverIP XX.XX.XX.XX -ldapBase "dc=citrix,dc=lab" -ldapBindDn administrator@citrix.lab -ldapBindDnPassword 3e10c1df11a9cab239cff2c9305743da76068600a0c4359603abde04f28676ae -encrypted -encryptmethod ENCMTHD_3 -ldapLoginName sAMAccountName -groupAttrName memberOf -subAttributeName cn -authentication DISABLED -OTPSecret userParameters add authentication Policy manage_OTP -rule TRUE -action OTP_manage_Act <!--NeedCopy-->- Validation OTP

add authentication ldapAction LDAP_OTP_Act -serverIP XX.XX.XX.XX -ldapBase "dc=citrix,dc=lab" -ldapBindDn administrator@citrix.lab -ldapBindDnPassword e79a8ebf93fdb7e7438f44c076350c6ec9ad1269ef0528d55640c7c86d3490dc -encrypted -encryptmethod ENCMTHD_3 -ldapLoginName sAMAccountName -searchFilter "userParameters>=#@" -groupAttrName memberOf -subAttributeName cn -authentication DISABLED -OTPSecret userParameters add authentication Policy OTP_Pol -rule true -action LDAP_OTP_Act <!--NeedCopy-->- Authentification du certificat

add authentication certAction Certificate_Profile -twoFactor ON -userNameField SubjectAltName:PrincipalName add authentication policy Cert_Pol -rule true -action Certificate_Profile` <!--NeedCopy-->- Stratégie sans authentification pour la double authentification en cas d’échec d’une authentification par certificat ou d’absence de certificat.

add authentication Policy Cert_Pol_NOAUTH_ -rule true -action NO_AUTHN <!--NeedCopy--> -

Configurez l’étiquette et le schéma de stratégie pour le second facteur.

- Gestion des appareils

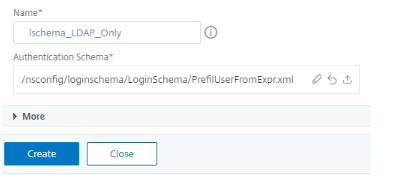

add authentication policylabel manage_otp_label -loginSchema LSCHEMA_INT bind authentication policylabel manage_otp_label -policyName manage_OTP -priority 100 -gotoPriorityExpression END <!--NeedCopy-->- Authentification LDAP après authentification de certificat réussie

add authentication loginSchema lschema_LDAP_Only -authenticationSchema "/nsconfig/loginschema/LoginSchema/PrefilUserFromExpr.xml" add authentication policylabel LDAP_Only -loginSchema lschema_LDAP_Only bind authentication policylabel LDAP_Only -policyName LDAP_Pol -priority 100 -gotoPriorityExpression END <!--NeedCopy-->- Double authentification en cas d’absence de certification ou d’échec de l’authentification par certificat

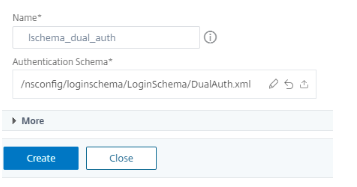

add authentication loginSchema lschema_dual_auth -authenticationSchema "/nsconfig/loginschema/LoginSchema/DualAuth.xml" add authentication policylabel Dual_Auth_Label -loginSchema lschema_dual_auth bind authentication policylabel Dual_Auth_Label -policyName LDAP_Pol -priority 100 -gotoPriorityExpression END bind authentication policylabel Dual_Auth_Label -policyName OTP_Pol -priority 110 -gotoPriorityExpression END <!--NeedCopy--> -

Liez les stratégies créées au cours des étapes précédentes.

bind authentication vserver auth_vserver -policy Manage_OTP -priority 100 -nextFactor manage_otp_label -gotoPriorityExpression NEXT bind authentication vserver auth_vserver -policy Cert_Pol -priority 110 -nextFactor LDAP_Only -gotoPriorityExpression NEXT bind authentication vserver auth_vserver -policy Cert_Pol_NOAUTH_ -priority 120 -nextFactor Dual_Auth_Label -gotoPriorityExpression NEXT <!--NeedCopy-->

Configuration à l’aide du visualiseur nFactor

-

Accédez à Sécurité > Trafic des applications AAA > nFactor Visualizer > Flux nFactor, puis cliquez sur Ajouter.

-

Cliquez sur + pour ajouter le flux NFactor.

-

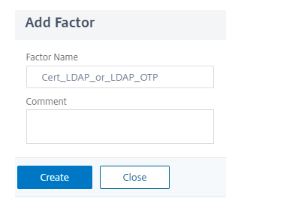

Ajoutez un facteur. Le nom que vous entrez est le nom du flux nFactor. Cliquez sur Create.

-

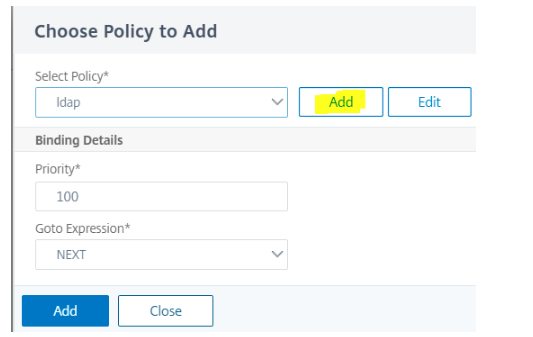

Cliquez sur Ajouter une stratégie pour ajouter la stratégie d’authentification du premier facteur. Vous pouvez créer une stratégie d’authentification ou sélectionner une stratégie d’authentification existante dans la liste.

-

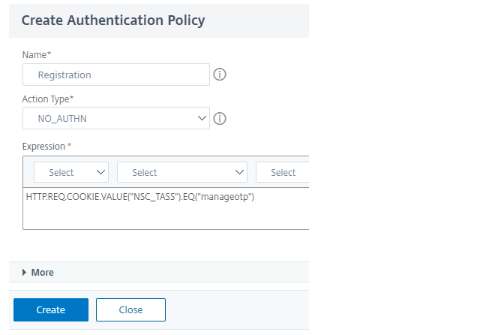

Ajoutez une stratégie de vérification de l’inscription. Dans ce cas, l’action serait NO_AUTHN.

-

Dans le champ Expression, tapez

HTTP.REQ.COOKIE.VALUE("NSC_TASS").EQ("manageotp")et cliquez sur Créer.

-

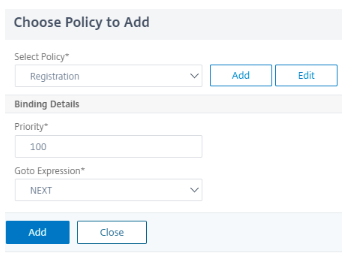

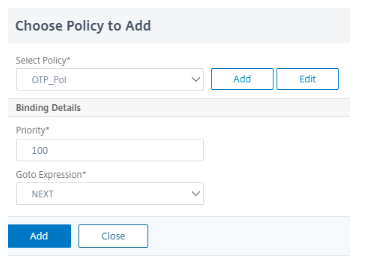

Cliquez sur Ajouter une stratégie pour créer une stratégie. Cliquez sur Créer, puis sur Ajouter.

-

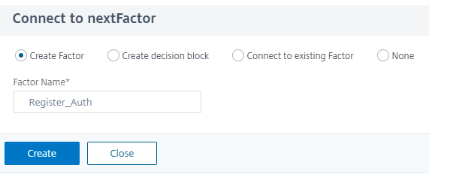

Cliquez sur + vert pour ajouter le facteur suivant pour l’authentification LDAP avant de gérer les appareils.

-

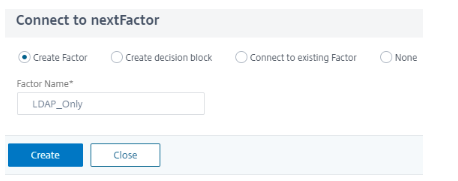

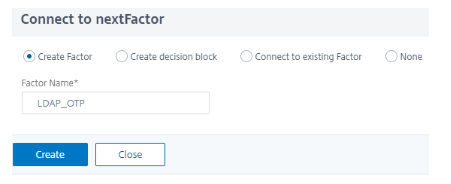

Sélectionnez Créer un facteur, saisissez un nom pour ce facteur, puis cliquez sur Créer.

-

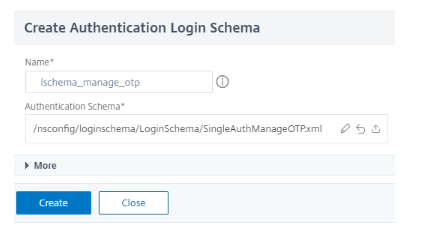

Cliquez sur Ajouter un schéma, puis sur Ajouter pour créer un schéma pour gérer les appareils.

-

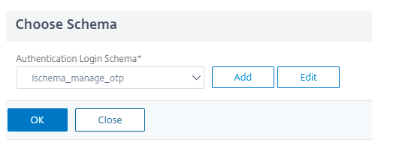

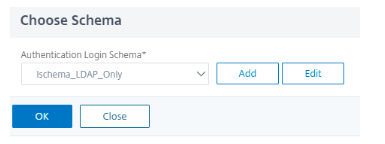

Choisissez le schéma créé à l’étape précédente et cliquez sur Ajouter pour le créer.

-

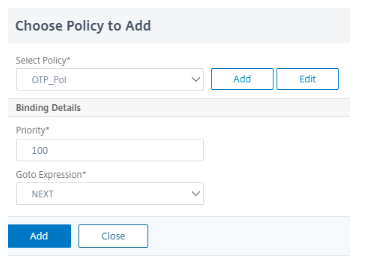

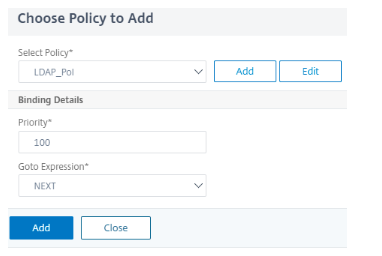

Cliquez sur Ajouter une stratégie et sélectionnez Stratégie d’authentification LDAP pour l’authentification LDAP initiale.

Remarque

Pour plus d’informations, reportez-vous à la section Pour configurer l’authentification LDAP à l’aide de l’utilitaire de configuration.

-

Suivez les étapes 9 et 10 pour créer un autre facteur pour enregistrer le périphérique.

-

Aucun schéma n’est nécessaire pour ce facteur. Cliquez sur Ajouter une stratégie pour ajouter la stratégie d’enregistrement de l’appareil. (Stratégie créée à l’étape 4 de la configuration de l’interface de ligne de commande, point b).

-

Créez un autre facteur en suivant les étapes 9 et 10 pour tester les appareils enregistrés.

-

Cliquez sur Ajouter une stratégie pour ajouter une stratégie d’authentification (stratégie créée à l’étape 4 de la configuration de l’interface de ligne de commande, point c).

-

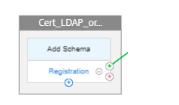

Cliquez sur le signe vert + sous la stratégie d’enregistrement pour ajouter une stratégie d’authentification de certificat.

-

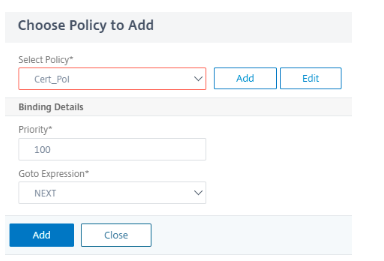

Cliquez sur Ajouter pour ajouter la stratégie de certification.

Remarque

Pour plus d’informations sur l’authentification du certificat client, consultez Comment activer l’authentification de certificat client SSL sur NetScaler.

-

Cliquez sur le signe vert en regard de la stratégie de certification pour créer le facteur suivant pour l’authentification LDAP.

-

Cliquez sur Ajouter un schéma pour ajouter le schéma de connexion pour le nom d’utilisateur prérempli, l’authentification unique.

-

Sélectionnez le schéma créé, puis cliquez sur OK.

-

Cliquez sur Ajouter une stratégie et ajoutez l’authentification LDAP.

-

Cliquez sur le signe rouge + en regard de la stratégie de certificat pour ajouter le facteur suivant pour le cas d’échec. Le cas d’échec concerne l’échec de l’authentification du certificat ou l’absence de certificat sur le périphérique.

-

Sélectionnez Créer un facteur et saisissez un nom de facteur.

-

Cliquez sur Ajouter un schéma pour ajouter un schéma de double authentification.

-

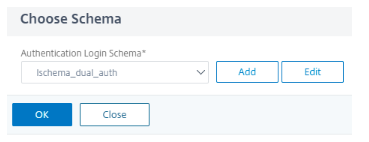

Sélectionnez le schéma créé, puis cliquez sur OK.

-

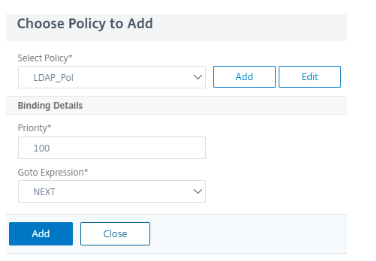

Cliquez sur Ajouter une stratégie et ajoutez l’authentification LDAP.

-

Sélectionnez la stratégie d’authentification pour valider OTP, puis cliquez sur OK.

-

Cliquez sur Terminé pour enregistrer la configuration.

-

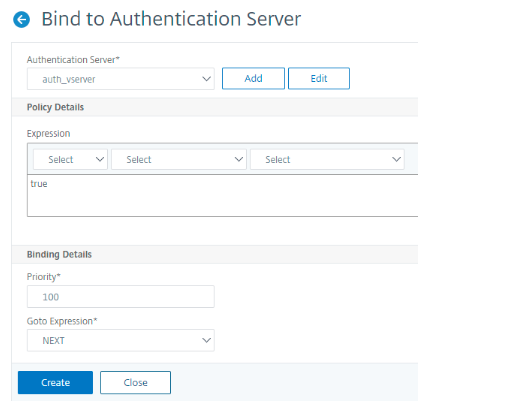

Sélectionnez le flux nFactor créé et liez-le à un serveur virtuel d’authentification, d’autorisation et d’audit. Cliquez sur Liaison au serveur d’authentification, puis sur Créer.

Remarque

Vous pouvez lier et délier le nFactor à l’aide de la page Flux nFactor via l’option Afficher les liaisons uniquement.

Dissocier le flux nFactor

-

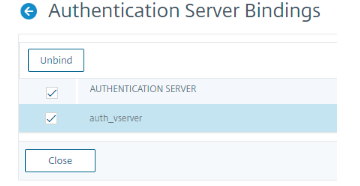

Sur la page NFactor Flows, cliquez sur Afficher les liaisons à partir de l’icône Hamburger.

-

Sur la page Liaisons du serveur d’authentification, sélectionnez le serveur d’authentification à délier, puis cliquez sur Unbind. Cliquez sur Fermer.