Configuration ou modification d’un objet de signatures

Vous configurez un objet de signatures après l’avoir créé, ou vous modifiez un objet de signatures existant pour activer ou désactiver des catégories de signatures ou des signatures spécifiques, et vous configurez la façon dont le Web App Firewall répond lorsqu’une signature correspond à une connexion.

Pour configurer ou modifier un objet de signatures

-

Accédez à Sécurité > NetScaler Web App Firewall > Signatures.

-

Dans le volet de détails, sélectionnez l’objet de signatures que vous souhaitez configurer, puis cliquez sur Ouvrir.

-

Dans la boîte de dialogue Modifier l’objet des signatures, définissez les options Afficher les critères de filtre sur la gauche pour afficher les éléments de filtre que vous souhaitez configurer.

Lorsque vous modifiez ces options, les résultats que vous avez demandés s’affichent dans la fenêtre Résultats filtrés sur la droite.

- Pour afficher uniquement certaines catégories de signatures, cochez ou décochez les cases correspondant à la catégorie de signature appropriée. À partir de la version 13.1 build 48.x, vous pouvez utiliser CVE dans le panneau de gauche pour afficher les vulnérabilités publiées pour l’année sélectionnée. Les catégories de signatures sont les suivantes :

Nom Type d’attaque contre lequel cette signature protège cgi Des scripts CGI. Inclut des scripts shell Perl et UNIX. client Navigateurs et autres clients. coldfusion sites Web qui utilisent le serveur d’applications Adobe Systems ColdFusion. frontpage sites Web qui utilisent le serveur FrontPage de Microsoft. iis sites Web qui utilisent le serveur Microsoft Internet Information Server (IIS). misc Attaques diverses. php sites Web qui utilisent PHP web-activex sites Web contenant des contrôles ActiveX. web-struts sites Web contenant des applets Apache Struts, qui sont des applets basés sur Java-ee. CVE Répertorie les CVE publiés pour l’année sélectionnée. - Pour afficher uniquement les signatures pour lesquelles des actions de vérification spécifiques sont activées, cochez la case ON pour chacune de ces actions, désactivez les cases ON pour les autres actions et désactivez toutes les cases à cocher OFF. Pour afficher uniquement les signatures dont une action de vérification spécifique est désactivée, cochez les cases correspondantes et désactivez toutes les cases à cocher ACTIVÉES. Pour afficher les signatures, qu’une action de vérification soit activée ou désactivée, cochez ou décochez les cases ON et OFF pour cette action. Les actions de vérification sont les suivantes :

Critère Description Activé La signature est activée. Le Web App Firewall vérifie uniquement les signatures activées lorsqu’il traite le trafic. Bloquer Les connexions qui correspondent à cette signature sont bloquées. Journal Une entrée de journal est produite pour toute connexion qui correspond à cette signature. Statistiques Le Web App Firewall inclut toute connexion qui correspond à cette signature dans les statistiques qu’il génère pour cette vérification. - Pour filtrer davantage les informations affichées dans la fenêtre de résultats, utilisez la barre de recherche située au-dessus de la fenêtre de résultats et effectuez les opérations suivantes :

- Sélectionnez les propriétés que vous souhaitez filtrer dans la barre de recherche.

- Tapez la valeur, puis appuyez sur la touche Entrée. Il filtre en outre le contenu déjà affiché dans la fenêtre de résultats et répertorie les détails en fonction de la valeur saisie.

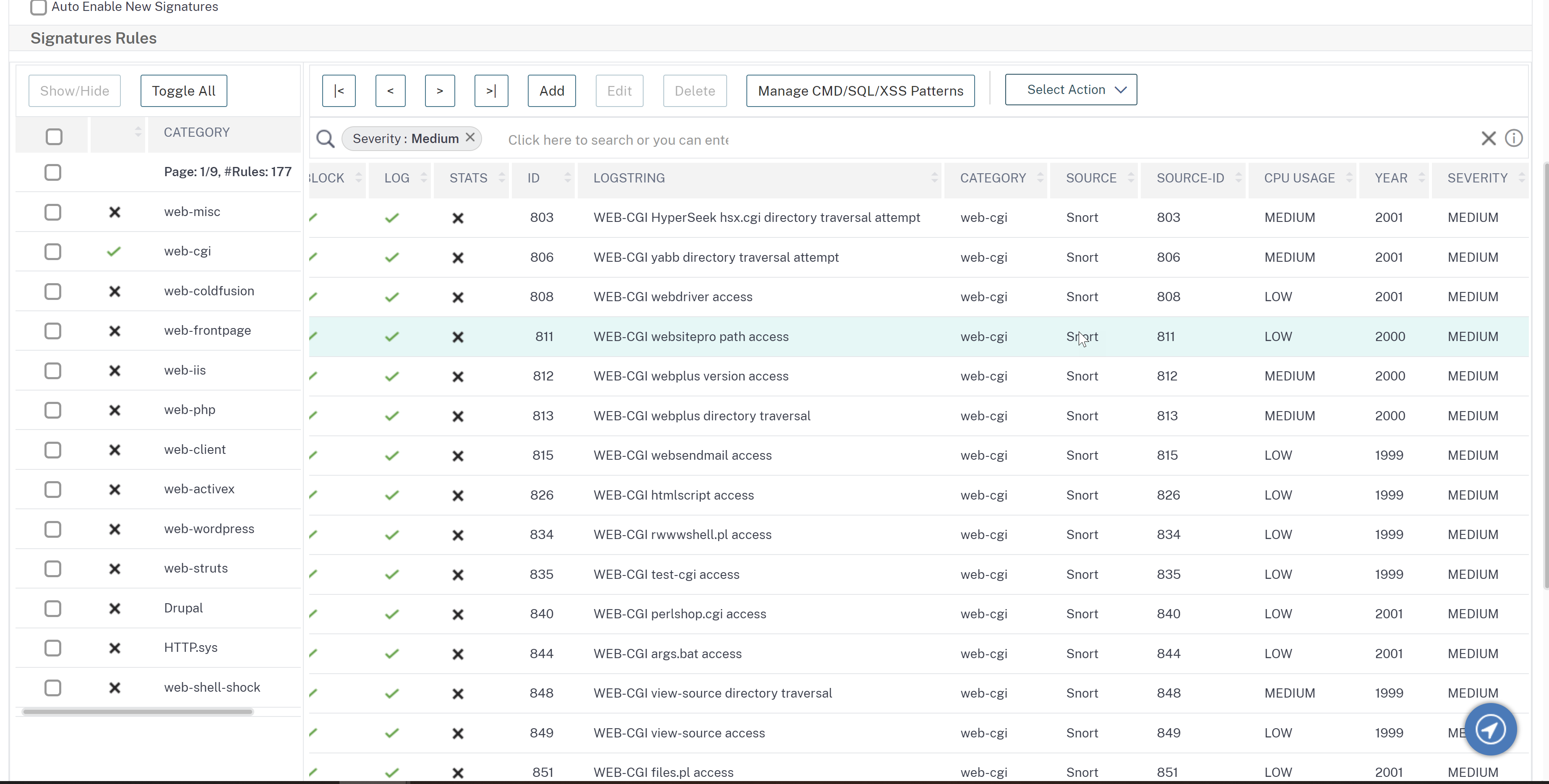

Exemple : Dans l’image suivante, Web-CGI est sélectionné en tant que catégorie dans les options des critères de filtre d’affichage sur la gauche. Les détails de la signature Web-CGI sont répertoriés dans la fenêtre de résultats à droite. Pour filtrer davantage les détails en fonction de la gravité, dans la barre de recherche, la gravité est sélectionnée en tant que propriété et le moyen est saisi en tant que valeur. Les signatures Web-CGI de gravité moyenne sont répertoriées dans la fenêtre de résultats.

- Pour rétablir les paramètres par défaut de tous les critères de filtre d’affichage et afficher toutes les signatures, cliquez sur Afficher tout.

Remarque

Le nombre d’éléments répertoriés dans la fenêtre de résultats filtrée est de 20. La pagination est disponible au-dessus des options Afficher les critères de filtre sur la gauche.

-

Pour plus d’informations sur une signature spécifique, sélectionnez la signature, puis cliquez sur la double flèche bleue dans le champ Plus. La boîte de message Détail de la vulnérabilité relative à la règle de signature s’affiche. Elle contient des informations sur l’objectif de la signature et fournit des liens vers des informations Web externes concernant la vulnérabilité ou les vulnérabilités que cette signature corrige. Pour accéder à un lien externe, cliquez sur la double flèche bleue à gauche de la description de ce lien.

-

Configurez les paramètres d’une signature en cochant les cases appropriées.

-

Si vous souhaitez ajouter une règle de signature locale à l’objet signatures ou modifier une règle de signature locale existante, consultez The Signatures Editor.

-

Si vous n’avez pas besoin d’injection SQL, de script intersite ou de modèles d’injection Xpath, cliquez sur OK, puis sur Fermer. Sinon, dans le coin inférieur gauche du volet de détails, cliquez sur Gérer les modèles de script SQL/cross-site.

-

Dans la boîte de dialogue Gérer les modèles de script SQL/inter-sites, fenêtre Résultats filtrés, accédez à la catégorie et au modèle de répétition que vous souhaitez configurer. Pour plus d’informations sur les modèles d’injection SQL, reportez-vous à la section Vérification des injections HTML SQL. Pour plus d’informations sur les modèles de script intersite, consultez Vérification des scripts intersites HTML.

-

Pour ajouter un nouveau motif :

- Sélectionnez la branche à laquelle vous souhaitez ajouter le nouveau motif.

- Cliquez sur le bouton Ajouter directement en dessous de la section inférieure de la fenêtre Résultats filtrés.

- Dans la boîte de dialogue Créer un élément de signature, renseignez la zone de texte de l’élément avec le modèle que vous souhaitez ajouter. Si vous ajoutez un modèle de transformation à la branche des règles de transformation, sous Éléments, remplissez la zone de texte De avec le modèle que vous souhaitez modifier et la zone de texte Vers avec le modèle selon lequel vous souhaitez modifier le modèle précédent.

- Cliquez sur OK.

-

Pour modifier un modèle existant :

- Dans la fenêtre Résultats filtrés, sélectionnez la branche qui contient le modèle que vous souhaitez modifier.

- Dans la fenêtre détaillée située sous la fenêtre Résultats filtrés, sélectionnez le modèle que vous souhaitez modifier.

- Cliquez sur Modifier.

- Dans la boîte de dialogue Modifier l’élémentde signature, zone de texte de l’élément, modifiez le modèle. Si vous modifiez un modèle de transformation, vous pouvez modifier l’un ou les deux modèles sous Éléments, dans les zones de texte De et À.

- Cliquez sur OK.

-

Pour supprimer un modèle, sélectionnez le modèle que vous souhaitez supprimer, puis cliquez sur le bouton Supprimer situé sous le volet de détails sous la fenêtre Résultats filtrés. Lorsque vous y êtes invité, confirmez votre choix en cliquant sur Fermer.

-

Pour ajouter la catégorie patterns à la branche de script intersite :

- Sélectionnez la branche à laquelle vous souhaitez ajouter la catégorie de modèles.

-

Cliquez sur le bouton Ajouter directement en dessous de la fenêtre Résultats filtrés.

Remarque : Actuellement, vous ne pouvez ajouter qu’une seule catégorie, nommée patterns, à la branche de script intersite. Après avoir cliqué sur Ajouter, vous devez accepter le choix par défaut, à savoir les modèles.

- Cliquez sur OK.

-

Pour supprimer une branche, sélectionnez-la, puis cliquez sur le bouton Supprimer situé juste en dessous de la fenêtre Résultats filtrés. Lorsque vous y êtes invité, confirmez votre choix en cliquant sur OK.

Remarque : Si vous supprimez une branche par défaut, vous supprimez tous les modèles de cette branche. Cela peut désactiver les contrôles de sécurité qui utilisent ces informations.

-

Lorsque vous avez terminé de modifier les modèles d’injection SQL, de script intersite et d’injection XPath, cliquez sur OK, puis sur Fermer pour revenir à la boîte de dialogue Modifier l’objet de signatures.

-

Cliquez sur OK à tout moment pour enregistrer vos modifications, puis lorsque vous avez terminé de configurer l’objet de signatures, cliquez sur Fermer.