Suivi des paquets d’un cluster NetScaler

Le système d’exploitation NetScaler fournit un utilitaire appelé ns trace qui permet d’obtenir un vidage des paquets reçus et envoyés par une appliance. L’utilitaire stocke les paquets dans des fichiers de suivi. Vous pouvez utiliser ces fichiers pour résoudre les problèmes liés au flux de paquets vers les nœuds du cluster. Les fichiers de trace doivent être visualisés avec l’application Wireshark.

Les principaux aspects de l’utilitaire ns trace sont les suivants :

- Peut être configuré pour tracer les paquets de manière sélective à l’aide d’expressions classiques et d’expressions par défaut.

- Peut capturer la trace dans plusieurs formats : format ns trace (.cap) et format de dump TCP (.pcap).

- Peut agréger les fichiers de trace de tous les nœuds du cluster sur le coordinateur de configuration.

- Peut fusionner plusieurs fichiers de trace en un seul fichier de trace (uniquement pour les fichiers .cap).

Vous pouvez utiliser l’utilitaire ns trace à partir de la ligne de commande NetScaler ou du shell NetScaler.

Pour suivre les paquets d’une appliance autonome

Exécutez la commande start ns trace sur l’appliance. <date-timestamp>La commande crée des fichiers de trace dans le répertoire /var/nstrace/. <id>Les noms des fichiers de trace sont de la forme nstrace.cap.

Vous pouvez consulter l’état en exécutant la commande show ns trace. Vous pouvez arrêter le traçage des paquets en exécutant la commande stop ns trace.

Remarque

Vous pouvez également exécuter l’utilitaire ns trace à partir du shell NetScaler en exécutant le fichier nstrace.sh. Il est toutefois recommandé d’utiliser l’utilitaire ns trace via l’interface de ligne de commande NetScaler.

Pour suivre les paquets d’un cluster

Vous pouvez suivre les paquets sur tous les nœuds du cluster et obtenir tous les fichiers de suivi sur le coordinateur de configuration.

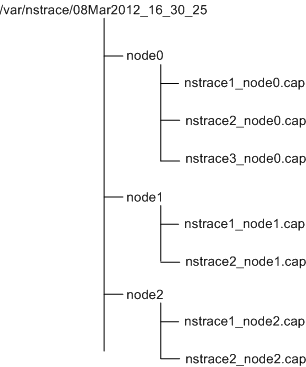

Exécutez la commande start ns trace sur l’adresse IP du cluster. La commande est propagée et exécutée sur tous les nœuds du cluster. Les fichiers de trace sont stockés dans des nœuds de cluster individuels du répertoire /var/nstrace/<date-timestamp> . <id>Les noms des fichiers de trace sont de la forme nstrace \ \ <id> _node \.cap.

Vous pouvez utiliser les fichiers de trace de chaque nœud pour déboguer les opérations des nœuds. Toutefois, si vous souhaitez que les fichiers de trace de tous les nœuds du cluster soient regroupés au même endroit, vous devez exécuter la commande stop ns trace sur l’adresse IP du cluster. Les fichiers de trace de tous les nœuds sont téléchargés sur le coordinateur de configuration du cluster dans le répertoire<date-timestamp> /var/nstrace/ comme suit :

Fusionner plusieurs fichiers de trace

Vous pouvez préparer un seul fichier à partir des fichiers de trace (pris en charge uniquement pour. Fichiers Cap) obtenus à partir des nœuds du cluster. Les fichiers de trace uniques vous offrent une vue cumulée de la trace des paquets du cluster. Les entrées de trace du fichier de trace unique sont triées en fonction de l’heure à laquelle les paquets ont été reçus sur le cluster.

Pour fusionner les fichiers de trace, dans le shell NetScaler, tapez :

> nstracemerge.sh -srcdir \<DIR\> -dstdir \<DIR\> -filename \<name\> -filesize \<num\>

Où,

-

srcdirest le répertoire à partir duquel les fichiers de trace sont fusionnés. Tous les fichiers de trace de ce répertoire sont fusionnés en un seul fichier. -

dstdirest le répertoire dans lequel le fichier de trace fusionné est créé. -

Filenameest le nom du fichier de trace créé. -

Filesizeest la taille du fichier de trace.

Exemples

Vous trouverez ci-dessous quelques exemples d’utilisation de l’utilitaire ns trace pour filtrer les paquets.

-

Pour suivre les paquets sur les interfaces de backplane de trois nœuds :

À l’aide d’expressions classiques :

> start nstrace -filter "INTF == 0/1/1 && INTF == 1/1/1 && INTF == 2/1/1"À l’aide d’expressions par défaut :

> start nstrace -filter "CONNECTION.INTF.EQ("0/1/1") && CONNECTION.INTF.EQ("1/1/1") && CONNECTION.INTF.EQ("2/1/1")" -

Pour suivre les paquets à partir d’une adresse IP source 10.102.34.201 ou d’un système dont le port source est supérieur à 80 et dont le nom de service n’est pas « s1 » :

Utilisation d’expressions classiques

> start nstrace -filter \"SOURCEIP == 10.102.34.201 \|| \(SVCNAME != s1 && SOURCEPORT > 80)\"Utilisation d’expressions par défaut

> start nstrace -filter \"CONNECTION.SRCIP.EQ\(10.102.34.201) \|| \(CONNECTION.SVCNAME.NE\(\"s1\") && CONNECTION.SRCPORT.GT\(80))\"

Remarque

Pour plus d’informations sur les filtres utilisés dans ns trace, voir ns trace.

Capture des clés de session SSL lors d’une trace

Lorsque vous exécutez la commande « start ns trace », vous pouvez définir le nouveau capsslkeys paramètre pour capturer les clés principales SSL pour toutes les sessions SSL. Si vous incluez ce paramètre, un fichier nommé nstrace.sslkeys est généré avec la trace du paquet. Ce fichier peut être importé dans Wireshark pour déchiffrer le trafic SSL dans le fichier de trace correspondant.

Cette fonctionnalité est similaire à celle des navigateurs Web qui exportent des clés de session qui peuvent ensuite être importées dans Wireshark pour déchiffrer le trafic SSL.

Avantages de l’utilisation de clés de session SSL

Les avantages de l’utilisation des clés de session SSL sont les suivants :

- Génère des fichiers de trace plus petits qui n’incluent pas les paquets supplémentaires créés par le mode de capture SSLPLAIN.

- Permet de visualiser le texte en clair [SP (1]) à partir de la trace et de choisir de partager le fichier de clés principales ou de protéger les données sensibles en ne le partageant pas.

Limites de l’utilisation des clés de session SSL

Les limites de l’utilisation des clés de session SSL sont les suivantes :

- Les sessions SSL ne peuvent pas être décryptées si les paquets initiaux de la session ne sont pas capturés.

- Les sessions SSL ne peuvent pas être capturées si le mode FIPS (Federal Information Processing Standard) est activé.

Pour capturer des clés de session SSL à l’aide de l’interface de ligne de commande (CLI)

À l’invite de commandes, tapez les commandes suivantes pour activer ou désactiver les clés de session SSL dans un fichier de suivi et vérifier l’opération de suivi.

> start nstrace -capsslkeys ENABLED

> show nstrace

Example

> start nstrace -capsslkeys ENABLED

> show nstrace

State: RUNNING Scope: LOCAL TraceLocation: "/var/nstrace/04May2016_17_51_54/..."

Nf: 24 Time: 3600 Size: 164 Mode: TXB NEW_RX

Traceformat: NSCAP PerNIC: DISABLED FileName: 04May2016_17_51_54 Link: DISABLED

Merge: ONSTOP Doruntimecleanup: ENABLED TraceBuffers: 5000 SkipRPC: DISABLED

SkipLocalSSH: DISABLED Capsslkeys: ENABLED InMemoryTrace: DISABLED

Done

Pour configurer les clés de session SSL à l’aide de l’interface graphique NetScaler

- Accédez à Configuration > Système > Diagnostics > Outils de support technique et cliquez sur Démarrer un nouveau suivi pour commencer à suivre les paquets chiffrés sur une appliance.

- Sur la page Start Trace, cochez la case Capturer les clés principales SSL .

- Cliquez sur OK et Terminé.

Pour importer les clés principales SSL dans Wireshark

Dans l’interface graphique Wireshark, accédez à Edition > Préférences > Protocoles > SSL > (Pre) -Master-Secret nom du fichier journal et spécifiez les fichiers de clé principale obtenus à partir de l’appliance.