Meilleures pratiques pour les configurations réseau

Les sections suivantes décrivent certaines des meilleures pratiques pour configurer les fonctionnalités réseau sur une appliance NetScaler.

Routage et itinéraires par défaut

Voici quelques bonnes pratiques pour configurer les fonctionnalités de couche 3 sur une appliance NetScaler.

-

L’interface

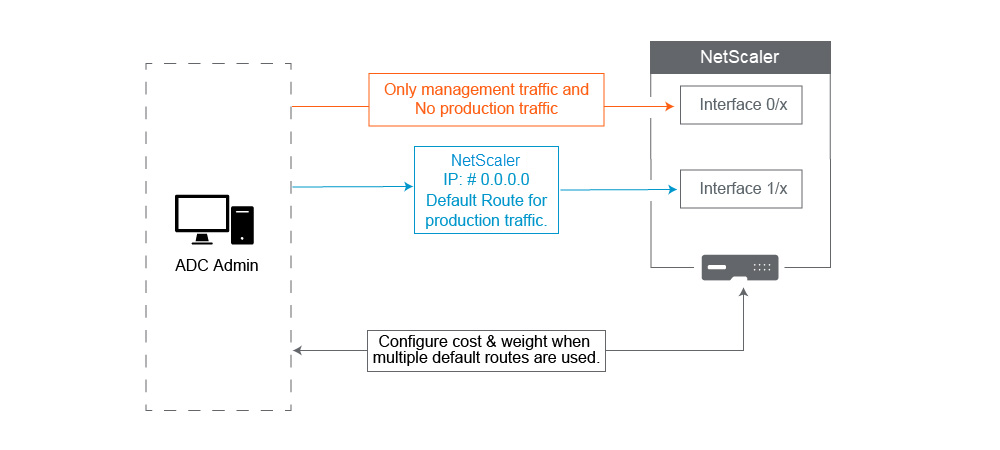

0/xd’une appliance NetScaler ou d’une appliance NetScaler SDX ne doit pas être utiliséepour le trafic de production. Sur un MPX ou un SDX, les interfaces nommées0/xfont référence aux interfaces de gestion. Cela ne signifie pas que vous devez utiliser ces interfaces pour la gestion. Cela signifie que ces interfaces ne sont PAS conçues pour le trafic de production. Ils ne disposent pas des mémoires tampon matérielles ni de l’optimisation nécessaires pour atteindre un débit soutenu de 1 Gbit/s. Par conséquent, si votre route par défaut se trouve dans le même sous-réseau que votre NSIP, vous devez soit modifier la route par défaut, soit utiliser une1/xinterface pour votre réseau de gestion, car les1/xinterfaces sont entièrement optimisées pour le trafic de production de 1 Gbit/s.Remarque :

Cela ne s’applique pas à une appliance NetScaler VPX.

-

Option 1 Ne pas connecter aux interfaces

0/x— Déconnectez le câble de l’interface0/1. NetScaler écoute le NSIP sur les autres interfaces. (REMARQUE : ce n’est pas une option pour SDX, car la SVM et XenServer ne peuvent communiquer qu’avec des interfaces)0/x -

Option 2. Modifiez l’itinéraire par défaut vers une autre interface, comme indiqué dans la section suivante.

-

-

La passerelle par défaut (route 0.0.0.0) doit se trouver sur un réseau de production et non sur une interface quelconque

0/x. Lors de la première configuration d’un NetScaler, il vous demande le NSIP, le masque de sous-réseau et l’adresse de la passerelle. Le problème que cela crée pour les administrateurs est qu’ils ont simplement configuré leur route par défaut pour qu’elle se trouve sur leur réseau de gestion à l’aide de l’interface 0/1.-

Pour vérifier quels sont vos itinéraires, exécutez l’interface de ligne de commande

show routeet votre passerelle par défaut est l’adresse IP de la ligne où le réseau et le masque de réseau sont 0.0.0.0. Voici un exemple où la passerelle se trouve sur la ligne 1 :> sh route Network Netmask Gateway/OwnedIP State Traffic Domain Type ------- ------- --------------- ----- -------------- ---- 1) 0.0.0.0 0.0.0.0 10.25.213.65 UP 0 STATIC 2) 127.0.0.0 255.0.0.0 127.0.0.1 UP 0 PERMANENT 3) 10.25.213.64 255.255.255.192 10.25.213.68 UP 0 DIRECT 4) 172.16.0.0 255.255.255.0 172.16.0.1 UP 0 DIRECT <!--NeedCopy--> -

Pour vérifier l’interface et le VLAN utilisés pour votre passerelle par défaut, consultez le tableau ARP à l’aide de l’interface de ligne

sh arpde commande. Vous pouvez également rechercher l’adresse IP spécifique à l’aide deshow arp | grep 10.25.213.65. Voici un exemple dans lequel vous voyez que la passerelle 10.25.213.65 utilise l’interface 1/1 et le VLAN 1 :> sh arp IP MAC Iface VLAN Origin TTL Traffic Domain -- --- ----- ---- ------ --- -------------- 1) 127.0.0.1 02:00:18:a4:00:1e LO/1 1 PERMANENT N/A 0 2) 10.25.213.70 02:00:0f:46:00:28 1/1 1 DYNAMIC 967 0 3) 10.25.213.68 02:00:18:a4:00:1e LO/1 1 PERMANENT N/A 0 4) 10.25.213.67 02:00:0f:46:00:28 1/1 1 DYNAMIC 641 0 5) 10.25.213.65 00:08:e3:ff:fd:90 1/1 1 DYNAMIC 483 0 <!--NeedCopy--> -

Modifiez l’itinéraire par défaut pour utiliser une passerelle sur votre sous-réseau et votre interface de production. Supposons que votre réseau de gestion est 10.0.0.0/24 avec la passerelle 10.0.0.1 et que le réseau de production est 10.1.1.0/24 avec la passerelle 10.1.1.1. Configurez votre configuration comme suit :

- SNIP : (Accès à la gestion désactivé) 10.1.1.2

- NSIP : (Accès à la gestion activé) 10.0.0.2

-

Itinéraire par défaut : 0.0.0.0 0.0.0.0 10.1.1.1 (Système > Réseau > Itinéraires). Cela utilise un routeur sur le réseau SNIP au lieu du réseau NSIP.

Remarque :

La modification de la passerelle par défaut peut interrompre le trafic de gestion, sauf si vous configurez des itinéraires statiques, un itinéraire basé sur des politiques ou si vous activez le transfert basé sur MAC.

-

Interfaces, canaux et VLAN

Voici quelques bonnes pratiques pour configurer les fonctionnalités de couche 2 sur une appliance NetScaler.

-

Ne connectez pas plusieurs interfaces/canaux au même VLAN, y compris le VLAN 1 :

-

Si vous ne configurez pas correctement vos VLAN, cela peut provoquer un routage de paquets inattendu sur votre réseau et une mise en boucle de couche 2 chaque fois que plusieurs interfaces actives sont associées au même VLAN (natif ou balisé).

-

Par défaut, toutes les interfaces et tous les canaux se trouvent sur le VLAN natif 1. Cela peut créer deux problèmes :

-

NetScaler pense que tout le trafic reçu se trouve sur le même réseau. Il utilise donc n’importe quelle interface pour envoyer le trafic. Si vous avez un VLAN natif différent sur l’interface sur laquelle il a envoyé les données, le trafic ne sera pas acheminé comme prévu.

-

Si NetScaler reçoit des paquets de diffusion sur un port, il peut les retransmettre sur un autre port. Si les deux ports de commutation se trouvent sur le même VLAN, vous venez de créer une boucle de couche 2.

-

-

Pour supprimer une interface/un canal du VLAN 1 :

-

Si vous n’utilisez pas de VLAN natifs sur l’interface de votre commutateur/canal de port. Remplacez le VLAN natif sur l’interface/le canal NetScaler par un numéro de VLAN inutilisé tel que 999. Vous ne devez pas utiliser le même numéro de VLAN inutilisé pour plusieurs canaux ou interfaces, car cela crée une boucle de couche 2.

-

Si vous utilisez des VLAN natifs sur l’interface de votre commutateur/canal de port. Modifiez le VLAN natif sur l’interface/le canal NetScaler en conséquence. Veillez toutefois à ne pas avoir plusieurs interfaces ou canaux actifs sur le même VLAN, car cela créerait des boucles de couche 2.

-

Vous ne pouvez pas supprimer le VLAN natif. Au lieu de cela, vous pouvez le modifier ou définir TagAll pour l’interface ou le canal. Si le port du commutateur n’est pas configuré avec un VLAN natif non balisé, activez tagall sur l’interface afin que les paquets de pulsations de haute disponibilité soient balisés.

-

-

Pour afficher le VLAN natif sur une interface, exécutez l’interface de ligne

sh interfacede commande. Cela vous indiquera également si l’interface utilise l’option TAGALL.

-

-

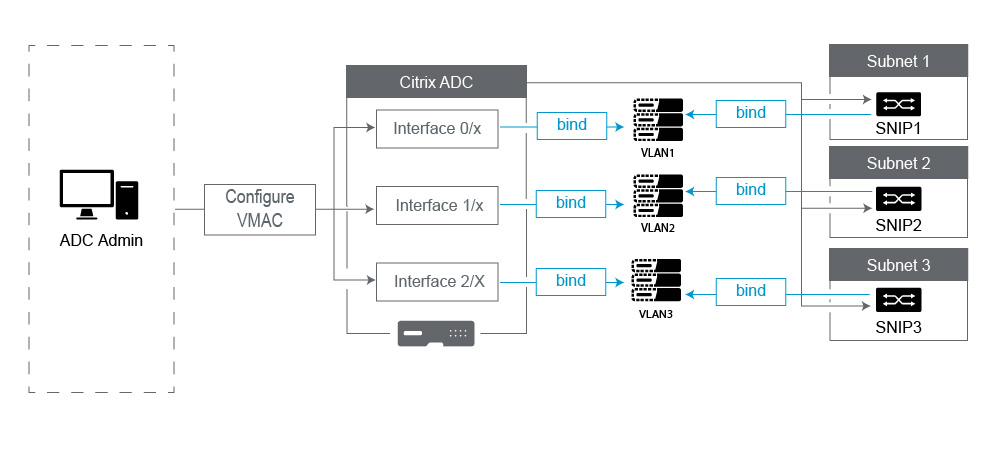

Liez une interface à votre VLAN : NetScaler, par défaut, n’attache pas de nouveau VLAN à une interface. Cela signifie que le VLAN ne sera pas utilisé tant que vous ne l’aurez pas lié à une interface. Lorsque le nouveau VLAN n’est pas lié à une interface et que ce VLAN est balisé, NetScaler supprime tout le trafic entrant depuis ce VLAN. De même, ne liez pas le même VLAN à plusieurs interfaces.

-

Liez des sous-réseaux à vos VLAN. Le NetScaler ne fonctionne pas comme un routeur classique. La plupart des routeurs relient des adresses IP à des interfaces. Sur un NetScaler, les adresses IP flottent sur n’importe quelle interface, sauf configuration contraire. Par conséquent, pour tout sous-réseau que vous souhaitez garantir que NetScaler envoie via un VLAN spécifique, en particulier lorsque NetScaler initie ce trafic, vous devez lier un SNIP au sein de ce sous-réseau au VLAN.

-

Un argument courant que nous entendons contre cela est que cela fonctionnait correctement par le passé et qu’il ne fonctionne plus maintenant sans lier le sous-réseau au VLAN. Cela se produit souvent parce que NetScaler apprend à quel VLAN envoyer le trafic, mais cela peut prendre du temps lorsqu’il construit ses tables ARP. Après un redémarrage ou une mise à niveau du microprogramme, lorsqu’il recommence à créer les tables ARP, il se peut qu’il apprenne initialement et qu’il utilise donc un chemin différent de celui que vous souhaitez, tel que votre itinéraire par défaut. Il est préférable de lui indiquer le chemin à emprunter en liant le SNIP au VLAN. Une fois qu’un SNIP est lié à un VLAN, l’ensemble du sous-réseau de ce SNIP est lié au VLAN.

-

Assurez-vous que chaque SNIP est lié à un VLAN (sauf dans les cas où vous avez plusieurs SNIP dans un sous-réseau, vous ne devez en lier qu’un seul) et que le VLAN, à son tour, est lié à une seule interface ou à un seul canal. Il est également souvent préférable d’avoir un SNIP dans chaque sous-réseau, mais cela n’est pas obligatoire car l’itinéraire le plus spécifique sera utilisé pour tout sous-réseau de destination qui ne possède pas de SNIP.

-

-

Pour identifier le VLAN et l’interface utilisés par un sous-réseau :

-

Accédez à Système > Réseau > VLAN.

-

Modifiez chaque VLAN configuré, à tour de rôle, jusqu’à ce que vous trouviez l’adresse IP correcte, comme expliqué à l’étape suivante.

-

Cliquez sur l’onglet Liaisons IP pour voir quelle adresse IP, et donc quel sous-réseau, est lié et utilise donc ce VLAN.

-

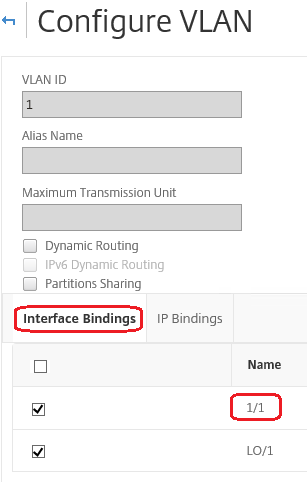

Une fois que vous avez identifié le VLAN auquel est liée une adresse IP, lorsque cette adresse IP se trouve dans le sous-réseau de l’itinéraire par défaut, cliquez sur les liaisons d’interface. Chaque interface ou canal lié à ce VLAN sera utilisé.

-

Exemple

Supposons que l’itinéraire par défaut est 0.0.0.0 0.0.0.0 10.1.1.1.

Supposons que vous ayez deux SNIP 10.0.0.5 et 10.1.1.69. Étant donné que 10.1.1.69 se trouve dans le sous-réseau de l’itinéraire par défaut, c’est celui que vous souhaitez rechercher. Dans les captures d’écran ci-dessous, nous examinons le VLAN 1 et nous voyons que l’adresse IP 10.1.1.69 est liée à ce VLAN. Nous savons donc que nous recherchons le bon VLAN.

Cliquez maintenant sur Interface Bindings. Dans les liaisons de l’interface VLAN, nous voyons que l’interface 1/1 est utilisée pour ce sous-réseau et est donc utilisée pour la route par défaut.

REMARQUE :

Si aucune adresse IP n’est liée à vos VLAN, elle sera envoyée par défaut au VLAN 1. Dans ce cas, regardez quelles interfaces sont liées au VLAN 1. Cela signifie également que NetScaler n’utilisera pas vos VLAN configurés pour le trafic qu’il initie à moins que vous ne liez une adresse IP au nouveau VLAN.

ARP gratuit

Si GARP ne fonctionne pas, utilisez VMAC - Par défaut, NetScaler utilise GARP pour annoncer ses liaisons d’adresses IP à MAC à d’autres périphériques réseau. Cela fonctionne généralement sans problème. Toutefois, à mesure que vous créez de nouveaux services dans NetScaler, vous pouvez rencontrer des problèmes lors du basculement sur une paire HA. Le problème le plus courant est que les services restent indisponibles dans le NetScaler auquel vous avez basculé parce que certains périphériques réseau n’ont pas mis à jour leurs tables ARP avec la nouvelle adresse MAC. Vous pouvez facilement le vérifier en consultant leurs tables ARP pour voir si les adresses MAC correspondent à celles du NetScaler désormais principal. Dans ce cas, il est fort probable que certains de vos appareils réseau limitent le nombre de publicités GARP qu’ils diffusent. Dans ce cas, il est nécessaire de configurer le VMAC sur toutes vos interfaces et/ou canaux actifs. Si vous prévoyez d’avoir une configuration importante sur votre NetScaler, il peut être préférable de configurer VMAC pour toutes les interfaces et tous les canaux lors du déploiement initial.

REMARQUE : N’

oubliez pas de configurer le VMAC pour l’interface ou le canal utilisé par votre itinéraire par défaut.

Adresses IP détenues par NetScaler

Cette section décrit les meilleures pratiques pour configurer les adresses IP appartenant à NetScaler :

-

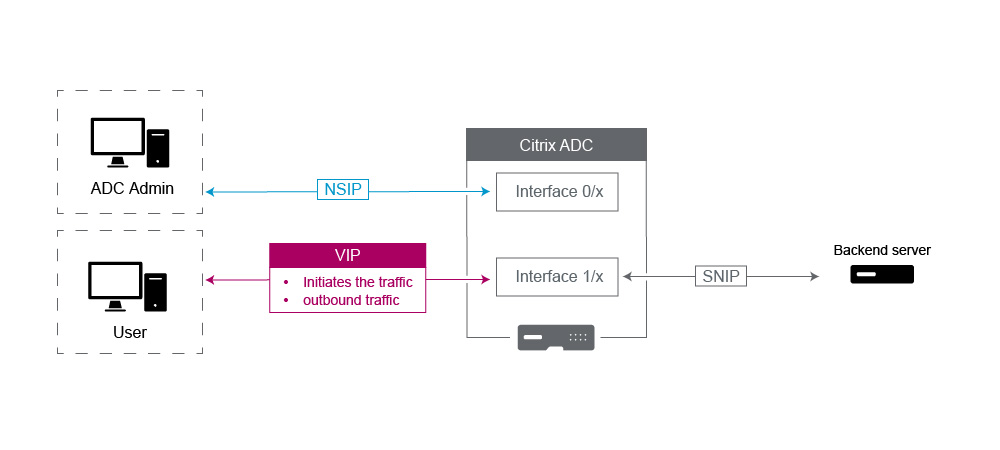

IP NetScaler (NSIP) : cette adresse IP est généralement utilisée pour la gestion car il s’agit de la seule adresse IP unique à un NetScaler individuel dans un environnement HA ou de cluster. Il est également important de noter que le trafic LDAP, RADIUS et User scripted Monitor (tel que le moniteur LDAP et le moniteur StoreFront) provient du NSIP et est donc acheminé via le VLAN et l’interface auxquels le NSIP est lié (VLAN natif par défaut 1). Si vous avez besoin du trafic LDAP et RADIUS pour provenir du SNIP, créez un serveur virtuel LB pour vos serveurs principaux.

-

IP du sous-réseau (SNIP) : cette adresse IP est utilisée pour initier la communication avec les serveurs principaux et est toujours à l’origine du trafic. Cela dit, il peut être la destination du trafic dans les cas suivants :

-

Elle peut être utilisée comme adresse de passerelle sur d’autres appareils lors du routage de couche 3 sur NetScaler.

-

Il peut, lorsqu’il est activé, accepter des services de gestion, tels que l’accès à l’interface graphique, au SSH et au SNMP.

-

-

IP virtuelle (VIP) : Le VIP est unique en ce sens qu’il ne sera jamais utilisé pour initier du trafic sortant. Il est destiné à recevoir du trafic uniquement. Une fois qu’il reçoit du trafic, il répond et renvoie le trafic sortant au client. En d’autres termes, l’adresse VIP ne déclenche pas le trafic sortant.

Notez que cela signifie également qu’il n’est pas utilisé comme source pour communiquer avec les serveurs back-end utilisés dans, par exemple, un serveur virtuel LB.