Configuration des itinéraires statiques

Les routes statiques sont créées manuellement pour améliorer les performances de votre réseau. Vous pouvez surveiller les itinéraires statiques pour éviter les interruptions de service. Vous pouvez également attribuer des poids aux itinéraires ECMP et créer des itinéraires nuls pour empêcher les boucles de routage.

Routes statiques surveillées. Si un itinéraire créé manuellement (statique) tombe en panne, aucun itinéraire de secours n’est automatiquement activé. Vous devez supprimer manuellement l’itinéraire statique principal inactif. Toutefois, si vous configurez l’itinéraire statique en tant que route surveillée, l’appliance NetScaler peut activer automatiquement un itinéraire de sauvegarde.

La surveillance statique des itinéraires peut également être basée sur l’accessibilité du sous-réseau. Un sous-réseau est généralement connecté à une interface unique, mais il est logiquement accessible via d’autres interfaces. Les sous-réseaux liés à un VLAN ne sont accessibles que si le VLAN est actif. Les VLAN sont des interfaces logiques via lesquelles les paquets sont transmis et reçus par NetScaler. Une route statique est marquée comme étant en panne si le saut suivant se trouve sur un sous-réseau inaccessible.

Remarque : Dans une configuration haute disponibilité (HA), la valeur par défaut pour les routes d’état surveillées (MSR) sur le nœud secondaire est UP. La valeur est définie pour éviter un intervalle de transition d’état lors du basculement, qui pourrait entraîner la suppression de paquets sur ces routes.

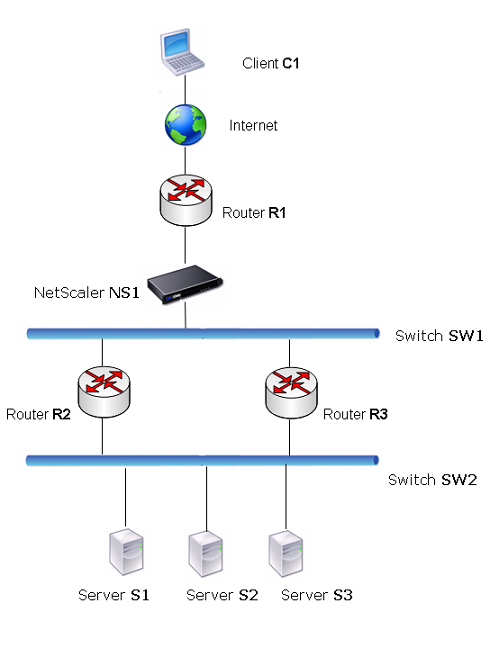

Examinez la topologie simple suivante, dans laquelle un NetScaler répartit la charge du trafic vers un site sur plusieurs serveurs.

Le routeur R1 déplace le trafic entre le client et l’appliance NetScaler. L’appliance peut accéder aux serveurs S1 et S2 via les routeurs R2 ou R3. Il dispose de deux routes statiques permettant d’accéder au sous-réseau des serveurs, l’une avec R2 comme passerelle et l’autre avec R3 comme passerelle. La surveillance est activée sur ces deux itinéraires. La distance administrative de la route statique avec la passerelle R2 est inférieure à celle de la route statique avec la passerelle R3. Par conséquent, R2 est préférable à R3 pour transférer le trafic vers les serveurs. De plus, l’itinéraire par défaut sur NetScaler pointe vers R1 afin que tout le trafic Internet quitte correctement.

Si R2 échoue alors que la surveillance est activée sur la route statique, qui utilise R2 comme passerelle, NetScaler la marque comme étant hors service. NetScaler utilise désormais la route statique avec R3 comme passerelle et transfère le trafic vers les serveurs via R3.

NetScaler prend en charge la surveillance des routes statiques IPv4 et IPv6. Vous pouvez configurer NetScaler pour surveiller un itinéraire statique IPv4 en créant un nouveau moniteur ARP ou PING ou en utilisant des moniteurs ARP ou PING existants. Vous pouvez configurer NetScaler pour surveiller un itinéraire statique IPv6 soit en créant un nouveau moniteur Neighbor Discovery pour IPv6 (ND6) ou PING, soit en utilisant les moniteurs ND6 ou PING existants.

Itinéraires statiques pondérés. Lorsque l’appliance NetScaler prend des décisions de routage impliquant des itinéraires de même distance et de même coût, c’est-à-dire des itinéraires ECMP (Equal Cost Multi-Path), elle équilibre la charge entre ces itinéraires à l’aide d’un mécanisme de hachage basé sur les adresses IP source et destination. Pour un itinéraire ECMP, vous pouvez toutefois configurer une valeur de poids. Le NetScaler utilise ensuite à la fois le poids et la valeur hachée pour équilibrer la charge.

Itinéraires nuls. Si l’itinéraire choisi dans une décision de routage est inactif, l’appliance NetScaler choisit un itinéraire de secours. Si toutes les routes de sauvegarde deviennent inaccessibles, l’appliance peut rediriger le paquet vers l’expéditeur, ce qui peut entraîner une boucle de routage entraînant une congestion du réseau. Pour éviter cette situation, vous pouvez créer une route nulle, qui ajoute une interface nulle en tant que passerelle. La route nulle n’est jamais la route préférée, car sa distance administrative est supérieure à celle des autres routes statiques. Mais elle est sélectionnée si les autres routes statiques deviennent inaccessibles. Dans ce cas, l’appliance supprime le paquet et empêche une boucle de routage.

Configuration d’itinéraires statiques IPv4

Vous pouvez ajouter un itinéraire statique simple ou un itinéraire nul en définissant quelques paramètres, ou vous pouvez définir des paramètres supplémentaires pour configurer un itinéraire statique surveillé ou surveillé et pondéré. Vous pouvez modifier les paramètres d’un itinéraire statique. Par exemple, vous pouvez attribuer un poids à un itinéraire non pondéré ou désactiver la surveillance sur un itinéraire surveillé.

Procédures CLI

Pour créer un itinéraire statique à l’aide de l’interface de ligne de commande :

À l’invite de commande, tapez :

- ajouter un itinéraire <network><netmask><gateway>[-cost \<positive_integer>] [-advertise (DÉSACTIVÉ | ACTIVÉ)]

- afficher l’itinéraire [\ <network>\ <netmask>[\<gateway>]] [\<routeType>] [-detail]

Exemple :

> add route 10.102.29.0 255.255.255.0 10.102.29.2 -cost 2 -advertise ENABLED

Done

<!--NeedCopy-->

Pour créer un itinéraire statique surveillé à l’aide de l’interface de ligne de commande :

À l’invite de commandes, tapez les commandes suivantes pour créer une route statique surveillée et vérifier la configuration :

- <positive_integer>ajouter un itinéraire <network><netmask><gateway>[-distance \<positive_integer>] [-poids][-msr ( ENABLED | DISABLED ) [-monitor <string>]]

- afficher l’itinéraire [\ <network>\ <netmask>[\<gateway>]] [\<routeType>] [-detail]

Exemple :

> add route 10.102.29.0 255.255.255.0 10.102.29.3 -distance 5 -weight 6 -msr ENBLED -monitor PING

Done

<!--NeedCopy-->

Pour créer un itinéraire nul à l’aide de l’interface de ligne de commande :

À l’invite de commandes, tapez :

- ajouter une route <network><netmask>nulle

- afficher l’itinéraire <network><netmask>

Exemple :

> add route 10.102.29.0 255.255.255.0 null

Done

<!--NeedCopy-->

Pour supprimer un itinéraire statique à l’aide de l’interface de ligne de commande :

À l’invite de commande, tapez :

itinéraire RM <network><netmask><gateway>

Exemple :

> rm route 10.102.29.0 255.255.255.0 10.102.29.3

Done

<!--NeedCopy-->

Procédures GUI

Pour configurer un itinéraire statique à l’aide de l’interface graphique :

Accédez à Système > Réseau > Itinéraires et, dans l’onglet Basic, ajoutez un nouvel itinéraire statique ou modifiez un itinéraire statique existant.

Pour supprimer un itinéraire à l’aide de l’interface graphique :

Accédez à Système > Réseau > Itinéraires et, dans l’onglet Basic, supprimez l’itinéraire statique.

Configuration d’itinéraires statiques IPv6

Vous pouvez configurer un maximum de six routes statiques IPv6 par défaut. Les routes IPv6 sont sélectionnées en fonction de l’accessibilité de l’adresse MAC du périphérique de destination. Cela peut être déterminé à l’aide de la fonctionnalité IPv6 Neighbor Discovery. Les routes sont équilibrées en termes de charge et seuls les mécanismes de hachage basés sur la source/la destination sont utilisés. Par conséquent, les mécanismes de sélection d’itinéraires tels que le round robin ne sont pas pris en charge. Il n’est pas nécessaire que l’adresse du saut suivant de l’itinéraire par défaut appartienne au sous-réseau NSIP.

Procédures CLI

Pour créer un itinéraire IPv6 à l’aide de l’interface de ligne de commande :

À l’invite de commandes, tapez les commandes suivantes pour créer une route IPv6 et vérifier la configuration :

- <positive_integer>ajouter route6 <network><gateway>[-vlan \]

- <gateway>Afficher l’itinéraire 6 [\ <network>[\]

Exemple :

> add route6 ::/0 FE80::67 -vlan 5

Done

<!--NeedCopy-->

Pour créer un itinéraire statique IPv6 surveillé à l’aide de l’interface de ligne de commande :

À l’invite de commandes, tapez les commandes suivantes pour créer une route statique IPv6 surveillée et vérifier la configuration :

- <string>ajouter route6 <network><gateway>[-msr (ACTIVÉ | DÉSACTIVÉ) [-monitor \]

- <gateway>Afficher l’itinéraire 6 [\ <network>[\]

Exemple :

> add route6 ::/0 2004::1 -msr ENABLED -monitor PING

Done

<!--NeedCopy-->

Pour supprimer une route IPv6 à l’aide de l’interface de ligne de commande :

À l’invite de commande, tapez :

RM route6 <network><gateway>

Exemple :

> rm route6 ::/0 FE80::67

Done

<!--NeedCopy-->

Procédures GUI

Pour configurer un itinéraire IPv6 à l’aide de l’interface graphique :

Accédez à Système > Réseau > Itinéraires et, dans l’onglet IPV6, ajoutez un nouvel itinéraire IPv6 ou modifiez un itinéraire IPv6 existant.

Pour supprimer une route IPv6 à l’aide de l’interface graphique :

Accédez à Système > Réseau > Itinéraires et, sous l’onglet IPV6, supprimez l’itinéraire IPv6.