NAT statique

Le NAT statique est un mappage un-à-un d’une adresse IP privée ou d’un sous-réseau à l’intérieur du réseau SD-WAN vers une adresse IP publique ou un sous-réseau en dehors du réseau SD-WAN. Configurez le NAT statique en saisissant manuellement l’adresse IP interne et l’adresse IP externe vers laquelle il doit traduire. Vous pouvez configurer NAT statique pour les services de domaine Local, Virtual Paths, Internet, Intranet et Inter-routage.

NAT entrant et sortant

La direction d’une connexion peut être de l’intérieur vers l’extérieur ou de l’extérieur vers l’intérieur. Lorsqu’une règle NAT est créée, elle est appliquée aux deux directions en fonction du type de correspondance de direction.

- Entrant : l’adresse source est traduite pour les paquets reçus sur le service. L’adresse de destination est traduite pour les paquets transmis sur le service. Par exemple, service Internet au service LAN — Pour les paquets reçus (Internet vers LAN), l’adresse IP source est traduite. Pour les paquets transmis (LAN vers Internet), l’adresse IP de destination est traduite.

- Sortant : l’adresse de destination est traduite pour les paquets reçus sur le service. L’adresse source est traduite pour les paquets transmis sur le service. Par exemple, le service LAN au service Internet — pour les paquets transmis (LAN à Internet), l’adresse IP source est traduite. Pour les paquets reçus (Internet vers LAN), l’adresse IP de destination est traduite.

Dérivation de zone

Les zones de pare-feu source et de destination pour le trafic entrant ou sortant ne doivent pas être identiques. Si les zones de pare-feu source et de destination sont toutes les deux identiques, NAT n’est pas effectué sur le trafic.

Pour le NAT sortant, la zone extérieure est automatiquement dérivée du service. Chaque service sur SD-WAN est associé à une zone par défaut. Par exemple, le service Internet sur un lien Internet approuvé est associé à la zone Internet de confiance. De même, pour un NAT entrant, la zone interne est dérivée du service.

Pour un service de chemin virtuel, la dérivation de la zone NAT ne se produit pas automatiquement, vous devez entrer manuellement la zone intérieure et extérieure. Le NAT est effectué sur le trafic appartenant à ces zones uniquement. Les zones ne peuvent pas être dérivées pour les chemins virtuels car il peut y avoir plusieurs zones dans les sous-réseaux de chemins virtuels.

Stratégies NAT statiques pour le service Internet IPv6

Citrix SD-WAN prend en charge les stratégies NAT statiques pour le service Internet IPv6 à partir de la version 11.4.0. Une stratégie NAT statique pour le service Internet IPv6 spécifie le mappage d’un préfixe réseau interne à un préfixe réseau externe. Le nombre de stratégies NAT statiques requises dépend du nombre de réseaux internes et du nombre de réseaux externes (liaisons WAN). S’il existe un nombre M de réseaux internes et un nombre N de liaisons WAN, le nombre de stratégies NAT statiques requises est M x N.

À partir de Citrix SD-WAN version 11.4.0, lors de la création d’une stratégie NAT statique, vous pouvez entrer manuellement l’adresse IP externe ou activer l’ Autolearn via DP. Lorsque l’ Autolearn via DP est activé, l’appliance Citrix SD-WAN reçoit des préfixes délégués du routeur délégué en amont via la délégation de préfixe DHCPv6. Avant Citrix SD-WAN version 11.4.0, l’adresse IP externe était dérivée automatiquement du service et il n’était pas possible de saisir manuellement l’adresse IP externe. Si vous mettez à niveau un dispositif vers la version 11.4.0 ou une version ultérieure et que des stratégies NAT statiques sont configurées pour le service Internet IPv6, vous devez mettre à jour manuellement les stratégies.

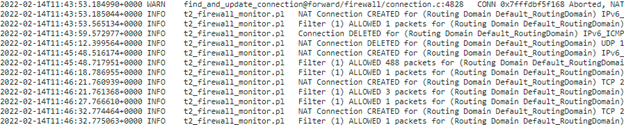

Exemple de configuration

Dans la topologie suivante, l’appliance Citrix SD-WAN est configurée avec 2 réseaux internes et 2 liaisons WAN :

- Le réseau interne 1 réside dans le domaine de routage CORPORATE avec le préfixe réseau FD01:0203:6561::/64

- Le réseau interne 2 réside dans le domaine de routage Wi-Fi avec le préfixe réseau FD01:0203:1265::/64

- Via la liaison WAN 1, l’appliance SD-WAN reçoit du routeur délégué amont via la délégation de préfixe DHCPv6, 2 préfixes délégués 2001:0D88:1261::/64 et 2001:0D88:1265::/64. Ces 2 préfixes délégués sont utilisés comme préfixes de réseau externe lorsque le trafic provenant des réseaux internes transite par la liaison WAN 1.

- Via la liaison WAN 2, l’appliance SD-WAN reçoit du routeur délégué amont via la délégation de préfixe DHCPv6, 2 préfixes délégués 2001:DB8:8585::/64 et 2001:DB8:8599::/64. Ces 2 préfixes délégués sont utilisés comme préfixes de réseau externe lorsque le trafic provenant des réseaux internes transite par la liaison WAN 2.

Dans ce scénario, il y a M=2 à l’intérieur des réseaux et des liaisons WAN N=2. Par conséquent, le nombre de stratégies NAT statiques requises pour un déploiement correct du service Internet IPv6 est de 2 x 2 = 4. Ces 4 stratégies NAT statiques spécifient la traduction d’adresse pour :

- Réseau interne 1 via la liaison WAN 1

- Réseau interne 1 via la liaison WAN 2

- Réseau interne 2 via la liaison WAN 1

- Réseau interne 2 via la liaison WAN 2

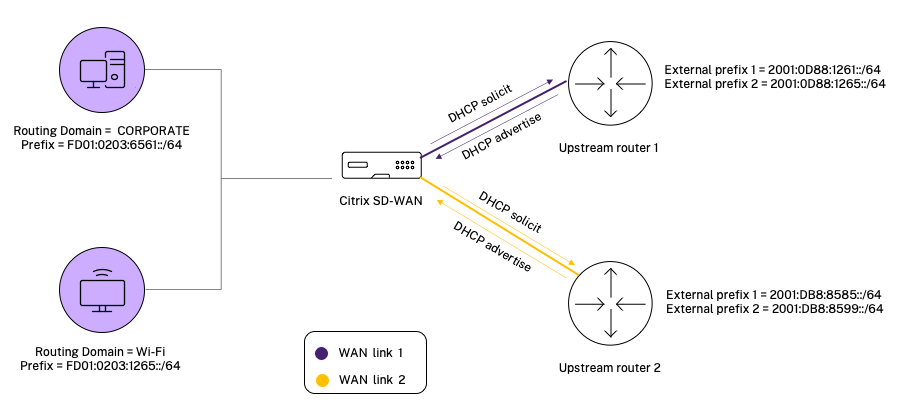

Surveillance

Pour surveiller NAT, accédez à Surveillance > Statistiques du pare-feu > Connexions. Pour une connexion, vous pouvez voir si NAT est fait ou non.

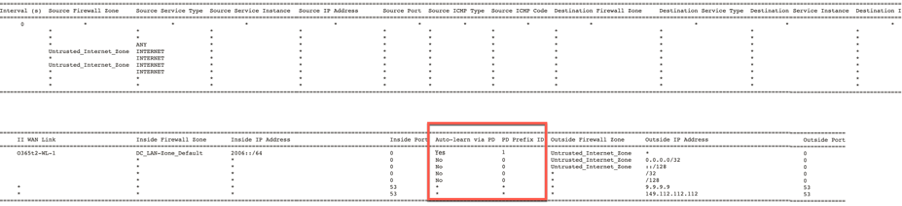

Pour vérifier si l’apprentissage automatique via PD est configuré pour une règle NAT, accédez à Configuration > Virtual WAN > View Configuration et choisissez Pare-feu dans la liste déroulante View . Les colonnes Auto-learn via PD et PD prefix ID affichent les détails.

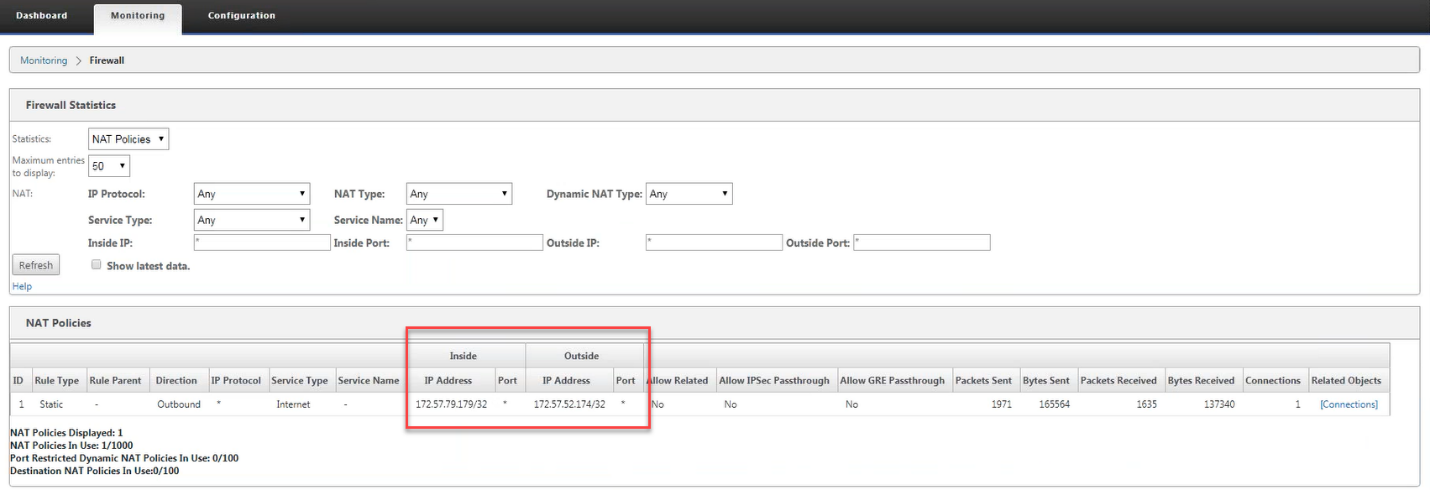

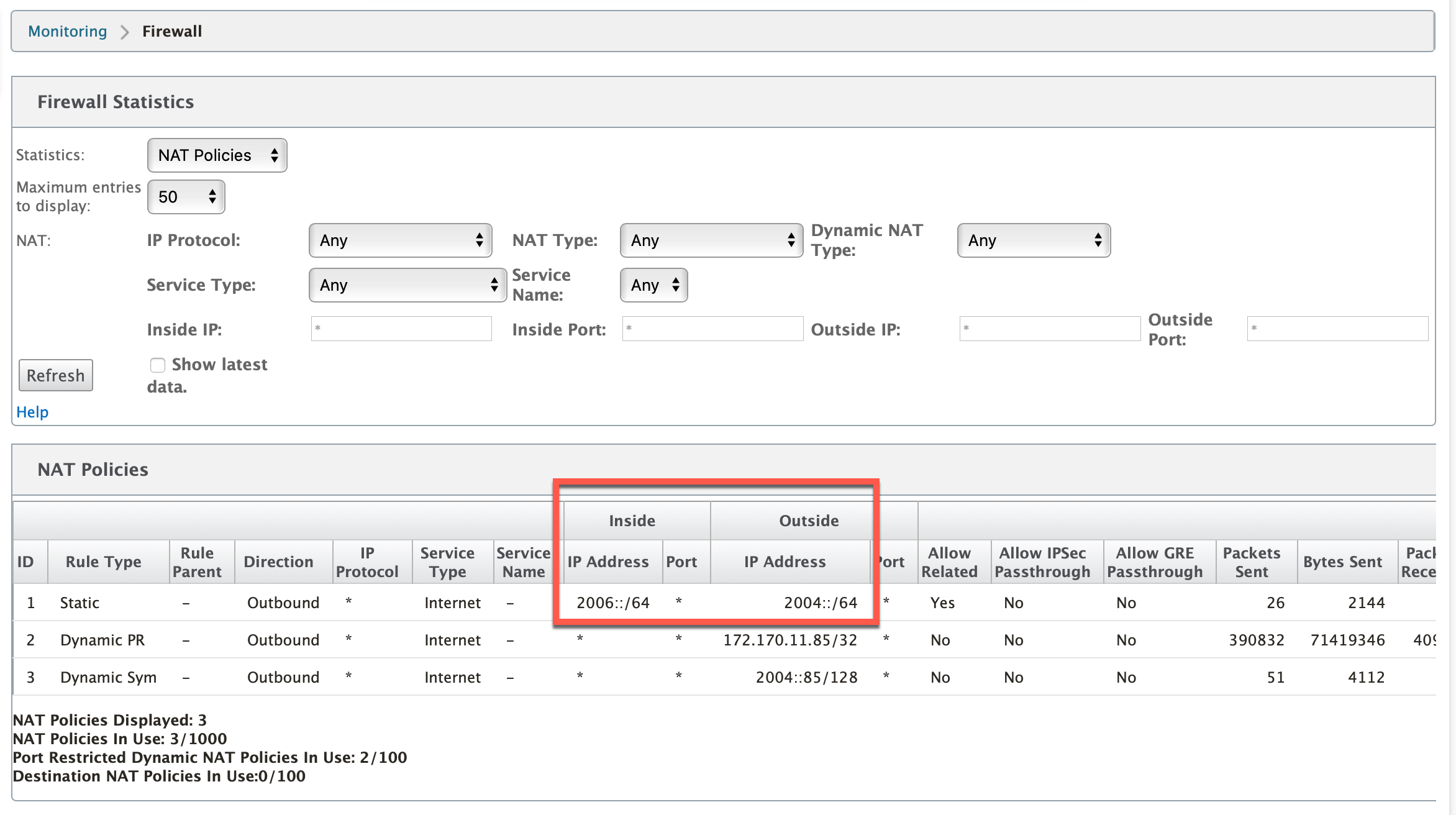

Pour afficher plus en détail le mappage de l’adresse IP interne à l’adresse IP externe, cliquez sur NAT post-route sous Objets associés ou accédez à Surveillance > Statistiques de pare-feu > Stratégies NAT.

La capture d’écran suivante montre le mappage de l’adresse interne à l’adresse externe dans une stratégie NAT statique IPv4.

La capture d’écran suivante montre le mappage de l’adresse interne à l’adresse externe dans une stratégie NAT statique IPv6.

Journaux

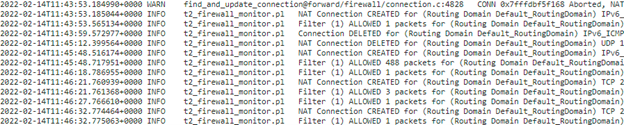

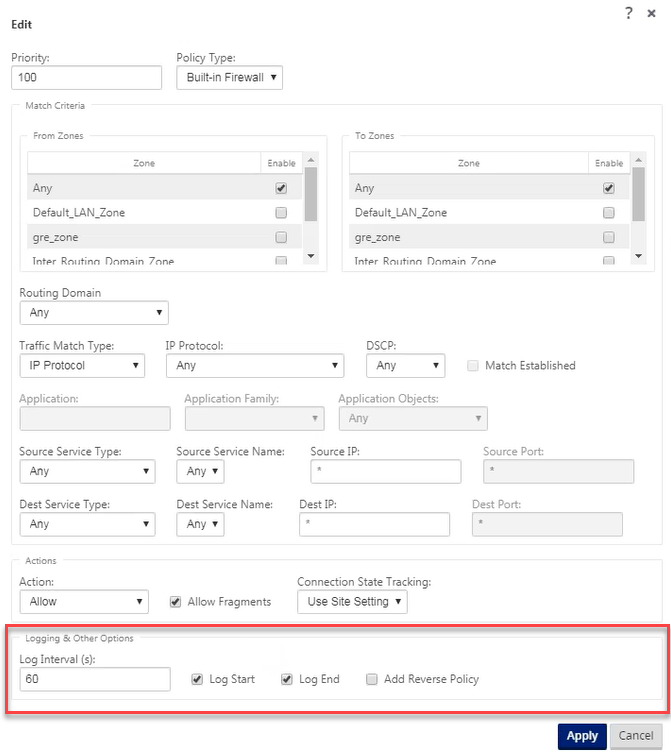

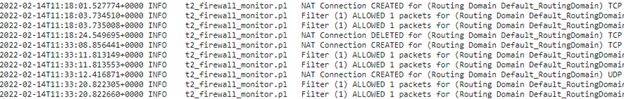

Vous pouvez afficher les journaux liés à NAT dans les journaux de pare-feu. Pour afficher les journaux pour NAT, créez une stratégie de pare-feu qui correspond à votre stratégie NAT et assurez-vous que la journalisation est activée sur le filtre de pare-feu. Les journaux NAT affichent les informations suivantes :

- Date et heure

- Domaine de routage

- Protocole IP

- Port source

- Adresse IP source

- Adresse IP traduite

- Port traduit

- Adresse IP de destination

- Port de destination

Pour générer des journaux NAT, accédez à Logging/Monitoring > Log Options, sélectionnez SDWAN_firewall.log, puis cliquez sur View Log.

Les détails de connexion NAT sont affichés dans le fichier journal.