Sécurité

Cet article décrit les meilleures pratiques de sécurité pour la solution Citrix SD-WAN. Il fournit des conseils de sécurité généraux pour les déploiements Citrix SD-WAN.

Instructions de déploiement Citrix SD-WAN

Pour maintenir la sécurité tout au long du cycle de vie du déploiement, Citrix recommande les considérations de sécurité suivantes :

- Sécurité physique

- Sécurité de l’appliance

- Sécurité du réseau

- Administration et gestion

Sécurité physique

Déployer les appliances SD-WAN Citrix dans une salle de serveurs sécurisée : l’appliance ou le serveur sur lequel Citrix SD-WAN est installé doit être placé dans une salle de serveurs sécurisée ou un centre de données restreint, ce qui protège l’appliance contre tout accès non autorisé. Au minimum, l’accès devrait être contrôlé par un lecteur de carte électronique. L’accès à l’appliance est surveillé par une vidéosurveillance qui enregistre en permanence toutes les activités à des fins d’audit. En cas d’effraction, le système de surveillance électronique devrait envoyer une alarme au personnel de sécurité pour une intervention immédiate.

Protégez les ports du panneau avant et de la console contre les accès non autorisés - Sécurisez l’appareil dans une grande cage ou un rack grâce à un contrôle d’accès à clé physique.

Protéger l’alimentation : assurez-vous que l’appliance est protégée par un onduleur (UPS).

Sécurité de l’appliance

Pour assurer la sécurité de l’appliance, sécurisez le système d’exploitation de tout serveur hébergeant un dispositif virtuel Citrix SD-WAN (VPX), effectuez des mises à jour logicielles à distance et suivez les pratiques de gestion du cycle de vie sécurisées :

- Sécuriser le système d’exploitation du serveur hébergeant un dispositif Citrix SD-WAN VPX : un dispositif Citrix SD-WAN VPX s’exécute en tant qu’appliance virtuelle sur un serveur standard. L’accès au serveur standard doit être protégé par un contrôle d’accès basé sur le rôle et une gestion efficace des mots de passe. Citrix recommande également des mises à jour périodiques sur le serveur avec les derniers correctifs de sécurité pour le système d’exploitation et un logiciel antivirus mis à jour sur le serveur.

- Effectuer des mises à jour logicielles à distance - Installez toutes les mises à jour de sécurité pour résoudre les problèmes connus. Consultez la page Web Bulletins de sécurité pour vous inscrire et recevoir des alertes de sécurité à jour.

- Respecter les pratiques de gestion du cycle de vie sécurisé : pour gérer une appliance lors du redéploiement ou du lancement de RMA et de la désaffectation de données sensibles, effectuez les contre-mesures de rappel des données en supprimant les données persistantes de l’appliance.

Sécurité du réseau

Pour la sécurité réseau, n’utilisez pas le certificat SSL par défaut. Utilisez Transport Layer Security (TLS) lorsque vous accédez à l’interface administrateur, protégez l’adresse IP de gestion non routable de l’appliance, configurez une configuration haute disponibilité et implémentez les sauvegardes d’administration et de gestion selon le cas pour le déploiement.

- N’utilisez pas le certificat SSL par défaut - Un certificat SSL d’une autorité de certification réputée simplifie l’expérience utilisateur pour les applications Web connectées à Internet. Contrairement à la situation avec un certificat auto-signé ou un certificat de l’autorité de certification de bonne réputation, les navigateurs Web n’exigent pas que les utilisateurs installent le certificat de l’autorité de certification de bonne réputation pour initier une communication sécurisée vers le serveur Web.

- Utiliser la sécurité de la couche de transport lors de l’accès à l’interface administrateur - Assurez-vous que l’adresse IP de gestion n’est pas accessible depuis Internet ou qu’elle est au moins protégée par un pare-feu sécurisé. Assurez-vous que l’adresse IP LOM n’est pas accessible depuis Internet ou qu’elle est au moins protégée par un pare-feu sécurisé.

- Comptes d’administration et de gestion sécurisés — Créez un compte administrateur alternatif, définissez des mots de passe forts pour les comptes d’administrateur et de visionneuse. Lorsque vous configurez l’accès au compte distant, envisagez de configurer la gestion administrative des comptes authentifiée de manière externe à l’aide de RADIUS et TACAS. Modifiez le mot de passe par défaut pour les comptes d’utilisateur administrateur, configurez NTP, utilisez la valeur de délai d’expiration de session par défaut, utilisez SNMPv3 avec l’authentification SHA et le chiffrement AES.

Le réseau de superposition Citrix SD-WAN protège les données traversant le réseau de superposition SD-WAN.

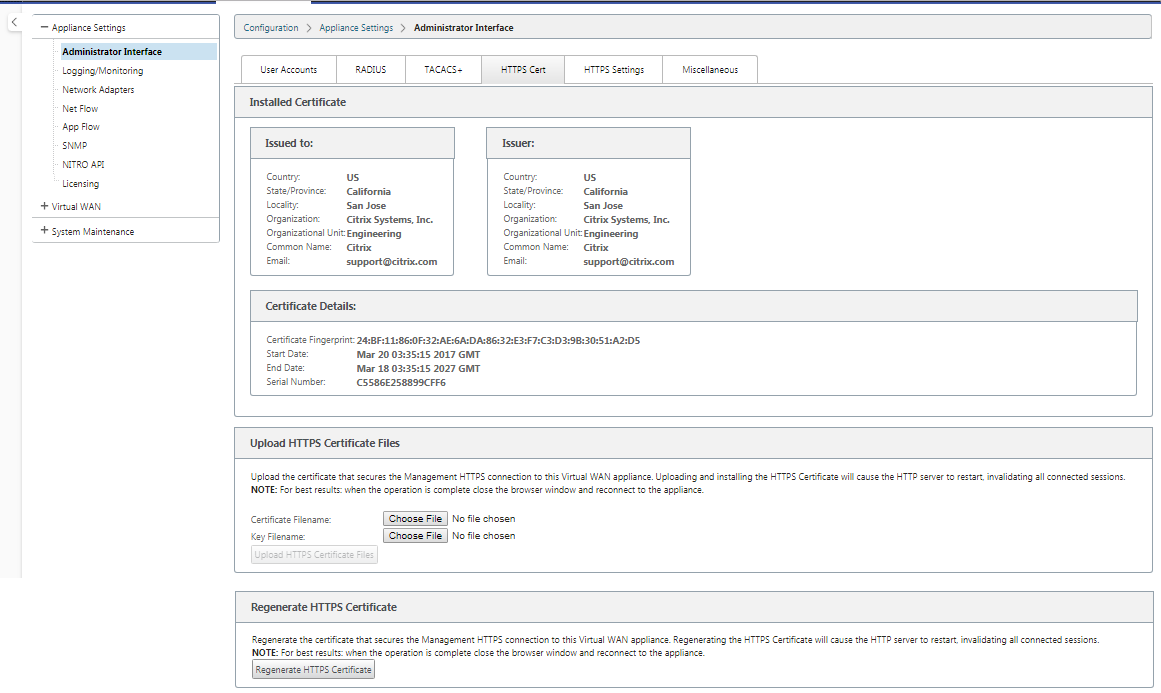

Interface d’administrateur sécurisée

Pour un accès sécurisé à la gestion Web, remplacez les certificats système par défaut en téléchargeant et en installant des certificats à partir d’une autorité de certification réputée. Accédez à Configuration > Paramètres de l’appliance > Interface administrateur dans l’interface graphique de l’appliance SD-WAN.

Comptes utilisateur :

- Modifier le mot de passe de l’utilisateur local

- Gérer les utilisateurs

Certs HTTPS :

- Certificat

- Touche

Divers :

- Délai d’expiration de la console Web

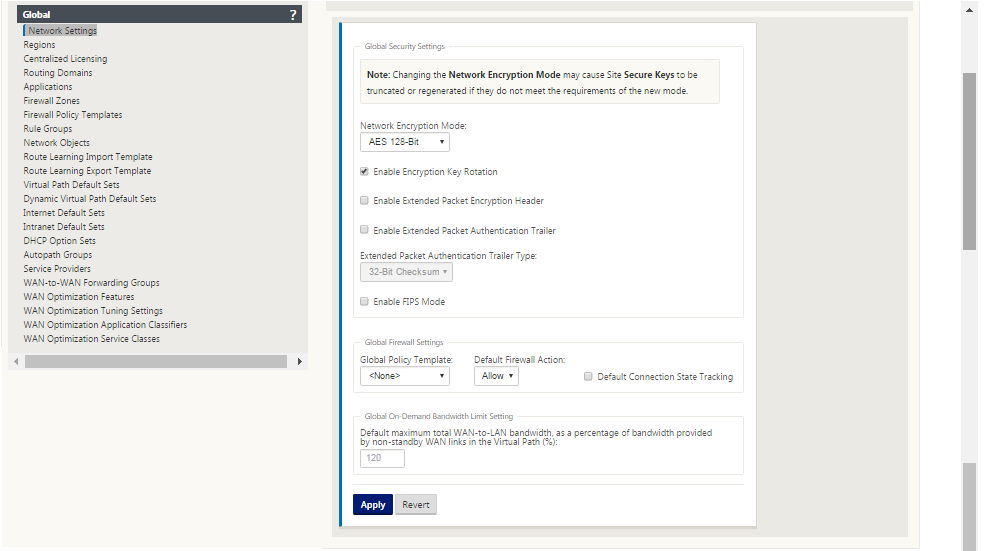

Éditeur de configuration > Global > Paramètres réseau

Paramètres globaux du pare-feu :

- Modèle de stratégie globale

- Actions par défaut du pare-feu

- Suivi de l’état de connexion par défaut

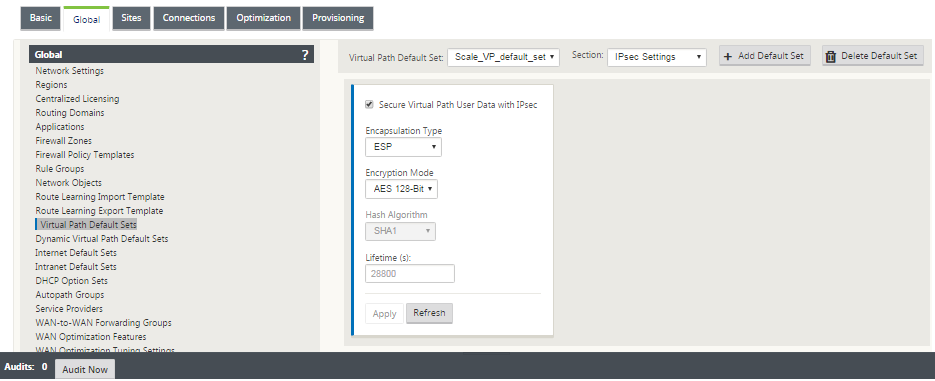

Paramètres globaux de chiffrement des chemins virtuels :

- AES 128 bits (par défaut)

- Rotation de clé de chiffrement (par défaut)

- En-tête de chiffrement de paquets étendu

- Trailer d’authentification des paquets étendue

Paramètres de chiffrement des chemins virtuels globaux

- Le chiffrement des données AES-128 est activé par défaut. Il est recommandé d’utiliser la protection AES-128 ou plus du niveau de cryptage AES-256 pour le chiffrement des chemins d’accès. Assurez-vous que « activer la rotation des clés de chiffrement » est défini pour assurer la régénération des clés pour chaque chemin virtuel avec le chiffrement activé à l’aide d’un échange de clés Diffie-Hellman de courbe elliptique à intervalles de 10 à 15 minutes.

Si le réseau nécessite une authentification des messages en plus de la confidentialité (c’est-à-dire une protection contre les falsifications), Citrix recommande d’utiliser le chiffrement des données IPsec. Si seulement la confidentialité est requise, Citrix recommande d’utiliser les en-têtes améliorés.

- Extended Packet Encryption Header permet d’insérer un compteur prédéfini aléatoirement au début de chaque message chiffré. Lorsqu’il est crypté, ce compteur sert de vecteur d’initialisation aléatoire, déterministe uniquement avec la clé de chiffrement. Cela permet de randomiser la sortie du chiffrement, fournissant un message fort indistinctement. Gardez à l’esprit que lorsque cette option est activée, cette option augmente la surcharge des paquets de 16 octets

- Extended Packet Authentication Trailer ajoute un code d’authentification à la fin de chaque message chiffré. Cette remorque permet de vérifier que les paquets ne sont pas modifiés en transit. Gardez à l’esprit que cette option augmente la surcharge des paquets.

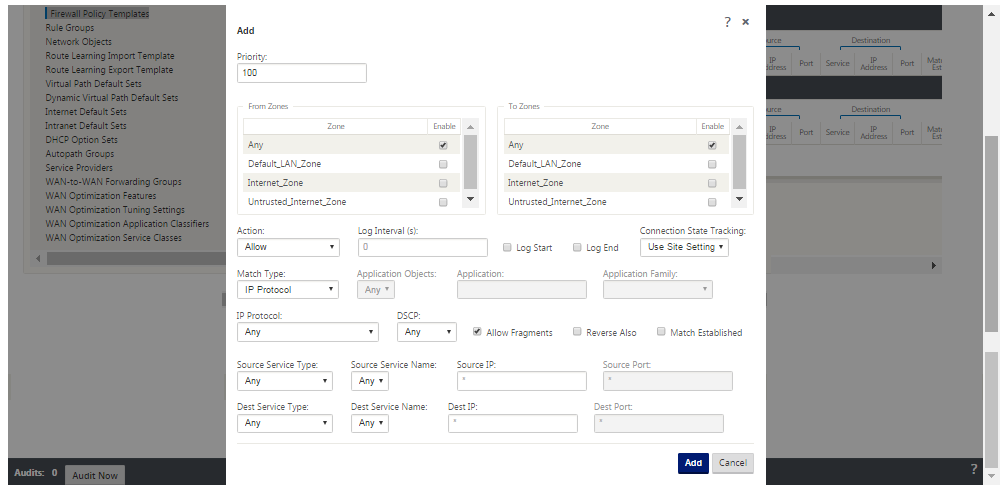

Sécurité du pare-feu

La configuration du pare-feu recommandée est avec une action de pare-feu par défaut comme refuser tout au début, puis ajouter des exceptions. Avant d’ajouter des règles, documenter et examiner l’objet de la règle de pare-feu. Utilisez l’inspection Stateful et l’inspection au niveau de l’application si possible. Simplifiez les règles et éliminez les règles redondantes. Définissez et respectez un processus de gestion des modifications qui permet de suivre et d’examiner les modifications apportées aux paramètres du pare-feu . Définissez le pare-feu pour que toutes les appliances suivent les connexions via l’appliance à l’aide des paramètres globaux. Le suivi des connexions vérifie que les paquets sont correctement formés et qu’ils conviennent à l’état de connexion. Créez des zones appropriées à la hiérarchie logique du réseau ou des zones fonctionnelles de l’organisation. Gardez à l’esprit que les zones sont importantes à l’échelle mondiale et peuvent permettre de traiter les réseaux géographiquement disparates comme la même zone de sécurité. Créez les stratégies les plus spécifiques possibles pour réduire le risque de failles de sécurité, évitez l’utilisation des règles Any in Allow. Configurez et gérez un modèle de stratégie globale pour créer un niveau de sécurité de base pour toutes les appliances du réseau. Définissez des modèles de stratégie basés sur les rôles fonctionnels des appliances dans le réseau et appliquez-les le cas échéant. Définissez des stratégies sur des sites individuels uniquement si nécessaire.

Modèles de pare-feu globaux : les modèles de pare-feu permettent de configurer des paramètres globaux qui ont un impact sur le fonctionnement du pare-feu sur des appliances individuelles fonctionnant dans l’environnement de superposition SD-WAN.

Actions de pare-feu par défaut — Autoriser les paquets ne correspondant à aucune stratégie de filtre sont autorisés. Refuser active les paquets qui ne correspondent à aucune stratégie de filtre sont supprimés.

Suivi de l’état de connexion par défaut — Active le suivi de l’état de connexion bidirectionnel pour les flux TCP, UDP et ICMP qui ne correspondent pas à une stratégie de filtre ou à une règle NAT. Les flux asymétriques sont bloqués lorsque cette option est activée même lorsqu’aucune stratégie de pare-feu n’est définie. Les paramètres peuvent être définis au niveau du site, ce qui remplacera le paramètre global. S’il existe une possibilité de flux asymétriques sur un site, la recommandation est de permettre cela au niveau d’un site ou d’une politique, et non au niveau mondial.

Zones - Les zones de pare-feu définissent le regroupement logique de sécurité des réseaux connectés au Citrix SD-WAN. Les zones peuvent être appliquées aux interfaces virtuelles, aux services Intranet, aux tunnels GRE et aux tunnels IPSec LAN.

Zone de sécurité de liaison WAN

La zone de sécurité non approuvée doit être configurée sur des liaisons WAN directement connectées à un réseau public (non sécurisé). Non approuvé définira la liaison WAN à son état le plus sécurisé, permettant uniquement le trafic chiffré, authentifié et autorisé à être accepté sur le groupe d’interface. ARP et ICMP à l’adresse IP virtuelle sont le seul autre type de trafic autorisé. Ce paramètre garantit également que seul le trafic chiffré est envoyé à partir des interfaces associées au groupe Interface.

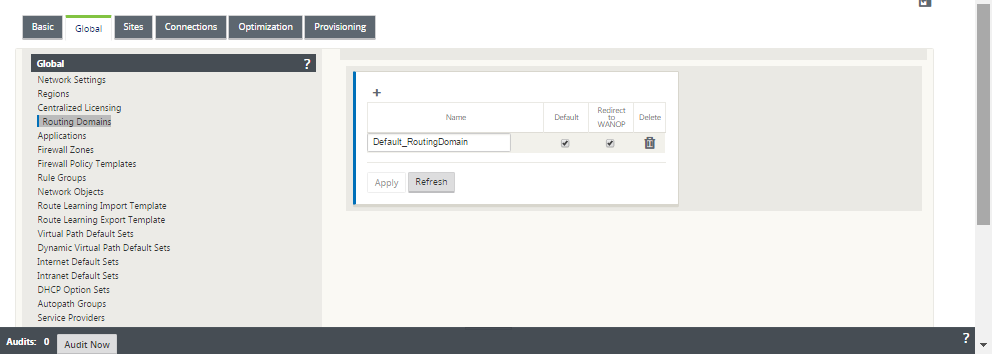

Domaines de routage

Les domaines de routage sont des systèmes réseau qui comprennent un ensemble de routeurs utilisés pour segmenter le trafic réseau. Les nouveaux sires créés sont automatiquement associés au domaine de routage par défaut.

Éditeur de configuration > Global

Domaines de routage

- Default_RoutingDomain

Tunnels IPSec

- Jeux par défaut

- Sécuriser les données utilisateur du chemin virtuel avec IPsec

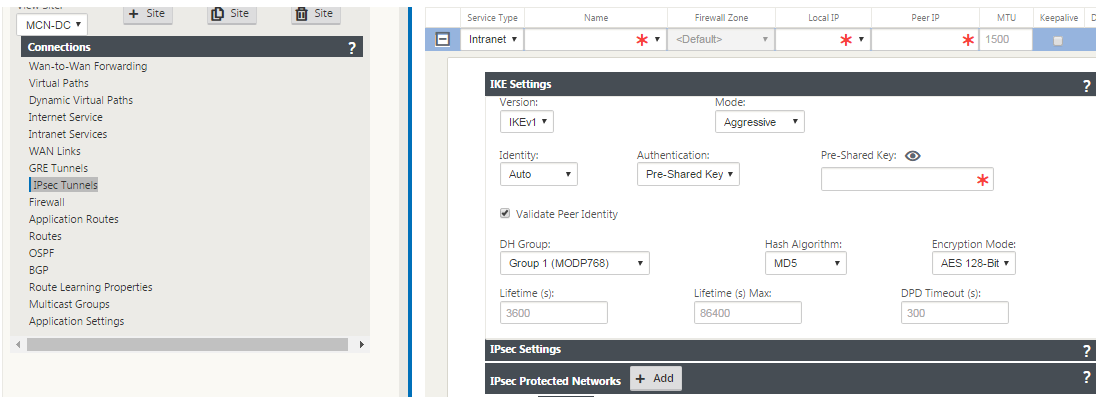

Tunnels IPSec

Les tunnels IPSec sécurisent à la fois les données utilisateur et les informations d’en-tête. Les appliances Citrix SD-WAN peuvent négocier des tunnels IPSec fixes du côté LAN ou WAN avec des homologues non-SD-WAN. Pour les tunnels IPSec sur LAN, un domaine de routage doit être sélectionné. Si le tunnel IPSec utilise un service Intranet, le domaine de routage est prédéterminé par le service Intranet choisi.

Le tunnel IPsec est établi sur le chemin virtuel avant que les données puissent circuler sur le réseau de superposition SD-WAN.

- Les options de type d’encapsulation incluent ESP - les données sont encapsulées et chiffrées, ESP+Auth — les données sont encapsulées, chiffrées et validées avec un HMAC, AH — les données sont validées avec un HMAC.

- Le mode de chiffrement est l’algorithme de chiffrement utilisé lorsque ESP est activé.

- L’algorithme de hachage est utilisé pour générer un HMAC.

- La durée de vie est la durée préférée, en secondes, pour qu’une association de sécurité IPsec existe. 0 peut être utilisé pour un nombre illimité.

Paramètres IKE

Internet Key Exchange (IKE) est un protocole IPSec utilisé pour créer une association de sécurité (SA). Les appliances Citrix SD-WAN prennent en charge les protocoles IKEv1 et IKEv2.

- Le mode peut être le mode principal ou le mode agressif.

- L’identité peut être automatique pour identifier l’homologue, ou une adresse IP peut être utilisée pour spécifier manuellement l’adresse IP de l’homologue.

- L’authentification active l’authentification ou le certificat de clé pré-partagée comme méthode d’authentification.

- Valider l’identité des pairs active la validation de l’identité des pairs de l’IKE si le type d’ID de l’homologue est pris en charge, sinon n’activez pas cette fonctionnalité.

- Les groupes Diffie-Hellman sont disponibles pour la génération de clés IKE avec le groupe 1 à 768 bits, le groupe 2 à 1024 bits et le groupe 5 à 1536 bits.

- L’algorithme de hachage comprend MD5, SHA1 et SHA-256 a des algorithmes sont disponibles pour les messages IKE.

- Les modes de chiffrement incluent les modes de chiffrement AES-128, AES-192 et AES-256 sont disponibles pour les messages IKE.

- Les paramètres IKEv2 incluent l’authentification par les pairs et l’algorithme d’intégrité.

Configuration du pare-feu

Les problèmes courants suivants peuvent être identifiés en vérifiant la configuration du routeur et du pare-feu en amont :

- Paramètres des files d’attente MPLS et QoS : vérifiez que le trafic encapsulé UDP entre les adresses IP virtuelles SD-WAN ne souffre pas en raison des paramètres de QoS sur les appliances intermédiaires du réseau.

- Tout le trafic sur les liaisons WAN configurées sur le réseau SD-WAN doit être traité par l’appliance Citrix SD-WAN à l’aide du type de service approprié (chemin virtuel, Internet, Intranet et local).

- Si le trafic doit contourner l’appliance Citrix SD-WAN et utiliser le même lien sous-jacent, des réservations de bande passante appropriées pour le trafic SD-WAN doivent être effectuées sur le routeur. En outre, la capacité de liaison doit être configurée en conséquence dans la configuration SD-WAN.

- Vérifiez que le routeur/pare-feu intermédiaire n’a pas de limites d’inondation UDP et/ou de PPS appliquées. Cela étrangle le trafic lorsqu’il est envoyé via le chemin virtuel (encapsulé UDP).