Paramètres de stratégie Redirection du contenu du navigateur

La section Redirection du contenu du navigateur contient des paramètres de stratégie permettant de configurer cette fonctionnalité.

La redirection du contenu du navigateur permet de contrôler et d’optimiser la manière dont Citrix Virtual Apps and Desktops fournissent le contenu du navigateur Web (par exemple, HTML5) aux utilisateurs. Seule la zone visible du navigateur où le contenu est affiché est redirigée.

La redirection vidéo HTML5 et la redirection du contenu du navigateur sont des fonctionnalités indépendantes. Les stratégies de redirection vidéo HTML5 ne sont pas requises pour que cette fonctionnalité fonctionne. Toutefois, le service de redirection vidéo HTML5 Citrix HDX est utilisé pour la redirection du contenu du navigateur. Pour plus d’informations, consultez la section Redirection du contenu du navigateur.

Paramètres de stratégie :

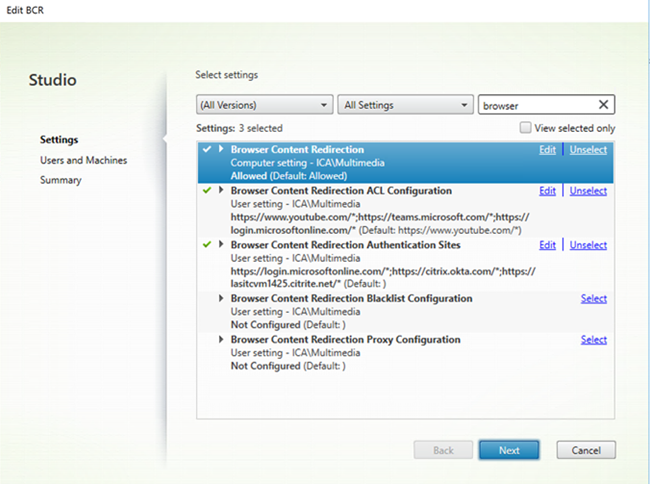

Les paramètres de stratégie suivants sont disponibles pour la fonctionnalité de redirection du contenu du navigateur dans Citrix Studio. Ces règles peuvent être remplacées par des clés de registre sur le VDA, mais les clés de registre sont facultatives.

Redirection du contenu du navigateur et TLS

Vous pouvez utiliser la redirection du contenu du navigateur pour rediriger les sites Web HTTPS. Le code JavaScript injecté sur ces sites Web doit établir une connexion TLS avec le service de redirection vidéo Citrix HDX HTML5 (WebSocketService.exe) en cours d’exécution sur le VDA. Pour obtenir cette redirection et préserver l’intégrité TLS de la page Web, le service de redirection vidéo Citrix HDX HTML5 génère deux certificats personnalisés dans le magasin de certificats sur le VDA.

HdxVideo.js utilise des sockets Secure Web pour communiquer avec WebSocketService.exe en cours d’exécution sur le VDA. Ce processus s’exécute sur le système local et effectue le mappage de session utilisateur et d’arrêt SSL.

WebSocketService.exe écoute le port 9001 127.0.0.1.

Redirection du contenu du navigateur

Par défaut, l’application Citrix Workspace tente une récupération client et un rendu client. Le rendu côté serveur est essayé lorsque la récupération client et le rendu client échouent. Si vous activez également la stratégie de configuration du proxy de redirection du contenu du navigateur, application Citrix Workspace tente uniquement une récupération serveur et un rendu client.

Par défaut, ce paramètre est autorisé.

Prise en charge de l’authentification Windows intégrée pour la redirection du contenu du navigateur

La redirection de contenu du navigateur active la superposition qui utilise le schéma Negotiate pour l’authentification. Cette amélioration fournit l’authentification unique à un serveur Web configuré avec l’authentification Windows intégrée (IWA) dans le même domaine que le VDA.

Lorsqu’elle est définie sur Autorisé, la superposition de redirection de contenu du navigateur obtient un ticket Negotiate à l’aide des informations d’identification VDA de l’utilisateur. L’utilisateur s’authentifie ensuite auprès du serveur Web avec l’authentification unique.

Lorsque la valeur est Interdite, la superposition de redirection de contenu du navigateur ne demande pas de ticket Negotiate au VDA. L’utilisateur s’authentifie auprès d’un serveur Web à l’aide d’une méthode d’authentification de base. Cette méthode d’authentification nécessite que les utilisateurs saisissent leurs informations d’identification VDA chaque fois qu’ils accèdent au serveur Web.

Par défaut, cette option est définie sur Interdit.

Le serveur de redirection de contenu du navigateur récupère le paramètre d’authentification proxy Web

Ce paramètre achemine le trafic HTTP provenant d’une superposition via un proxy Web en aval. Le proxy Web en aval autorise et authentifie le trafic HTTP à l’aide des informations d’identification de domaine de l’utilisateur VDA via le schéma d’authentification Negotiate.

Vous devez configurer la redirection du contenu de navigateur pour le mode de récupération du serveur dans le fichier PAC à l’aide de la stratégie Configuration du proxy de redirection du contenu de navigateur. Dans le script PAC, fournissez des instructions pour acheminer le trafic de superposition via un proxy Web en aval. Configurez ensuite le proxy Web en aval pour authentifier les utilisateurs VDA via le schéma d’authentification Negotiate.

Lorsqu’il est défini sur Autorisé, le proxy Web répond avec une demande 407 Negotiate, contenant un en-tête Proxy-Authenticate : Negotiate. La redirection du contenu de navigateur obtient alors un ticket de service Kerberos à l’aide des informations d’identification de domaine de l’utilisateur VDA. Inclut également le ticket de service dans les demandes ultérieures adressées au proxy Web.

Lorsque la valeur est Interdit, la redirection du contenu de navigateur relaie tout le trafic TCP entre la superposition et le proxy Web sans interférer. La superposition utilise des informations d’authentification de base ou d’autres informations d’identification disponibles pour s’authentifier auprès du proxy Web.

Par défaut, cette option est définie sur Interdit.

Paramètres de stratégie Configuration de l’ACL de redirection du contenu du navigateur

Utilisez ce paramètre pour configurer une liste de contrôle d’accès (ACL) des URL pouvant utiliser la redirection du contenu du navigateur ou dont la redirection du contenu du navigateur leur est refusée.

Les URL autorisées sont les URL de la liste d’autorisation dont le contenu est redirigé vers le client.

Le caractère générique * est autorisé, mais n’est pas autorisé dans le protocole ou la partie de l’adresse de domaine de l’URL. Toutefois, à partir de Citrix Virtual Apps and Desktops 7 2206, le caractère générique * est autorisé dans la partie de l’adresse du sous-domaine de l’URL.

Autorisé : http://www.xyz.com/index.html, https://www.xyz.com/*, http://www.xyz.com/*videos*, http://*.xyz.com/

Non autorisée : http://*.*.com/

Vous pouvez obtenir une meilleure granularité en spécifiant des chemins d’accès dans l’URL. Par exemple, si vous spécifiez https://www.xyz.com/sports/index.html, seule la page index.html est redirigée.

Par défaut, ce paramètre est défini sur https://www.youtube.com/*

Pour plus d’informations, consultez l’article CTX238236 du centre de connaissances.

Sites d’authentification de redirection du contenu du navigateur

Utilisez ce paramètre pour configurer une liste d’URL. Les sites redirigés à l’aide de la redirection du contenu du navigateur utilisent cette liste pour authentifier un utilisateur. Ce paramètre spécifie les URL pour lesquelles la redirection du contenu du navigateur reste active (redirigée) lors de la navigation à partir d’une URL figurant sur la liste d’autorisation.

Un scénario classique est un site Web qui utilise un fournisseur d’identité (IdP) pour l’authentification. Par exemple, un site Web www.xyz.com doit être redirigé vers le point de terminaison, mais un IdP tiers, comme Okta (www.xyz.okta.com), gère la partie authentification. L’administrateur utilise la stratégie de configuration ACL de redirection du contenu du navigateur pour ajouter www.xyz.com à la liste d’autorisation. Utilise ensuite les sites d’authentification de redirection de contenu du navigateur pour ajouter www.xyz.okta.com à la liste d’autorisation.

Pour plus d’informations, consultez l’article CTX238236 du centre de connaissances.

Paramètre de liste de blocage de redirection du contenu du navigateur

Ce paramètre fonctionne avec le paramètre de configuration ACL de redirection du contenu du navigateur. Supposez que les URL sont présentes dans le paramètre de configuration ACL de redirection de contenu du navigateur et le paramètre de configuration de la liste de blocage. Dans ce cas, la configuration de la liste de blocage est prioritaire et le contenu du navigateur de l’URL n’est pas redirigé.

URL non autorisées : spécifie les URL sur la liste de blocage dont le contenu du navigateur n’est pas redirigé vers le client, mais rendu sur le serveur.

Le caractère générique * est autorisé, mais n’est pas autorisé dans le protocole ou la partie de l’adresse de domaine de l’URL.

Autorisée : http://www.xyz.com/index.html, https://www.xyz.com/*, http://www.xyz.com/*videos*

Non autorisée : http://*.xyz.com/

Vous pouvez obtenir une meilleure granularité en spécifiant des chemins d’accès dans l’URL. Par exemple, si vous spécifiez https://www.xyz.com/sports/index.html, seule la page index.html est placée dans la liste de blocage.

Paramètre de proxy de redirection du contenu du navigateur

Ce paramètre fournit des options de configuration pour les paramètres proxy sur le VDA pour la redirection du contenu du navigateur. Si cette option est activée avec une adresse proxy et un numéro de port valides, une URL PAC/WPAD ou un paramètre Direct/Transparent, l’application Citrix Workspace essaie uniquement la récupération serveur et la restitution client.

Si elle est désactivée ou non configurée et utilise une valeur par défaut, l’application Citrix Workspace tente une récupération client et un rendu client.

Par défaut, cette option est définie sur Interdit.

Modèle autorisé pour un proxy explicite :

http://\<hostname/ip address\>:\<port\>

Exemple :

http://proxy.example.citrix.com:80

http://10.10.10.10:8080

Modèles autorisés pour des fichiers PAC/WPAD :

http://<hostname/ip address>:<port>/<path>/<Proxy.pac>

Exemple : http://wpad.myproxy.com:30/configuration/pac/Proxy.pac

https://<hostname/ip address>:<port>/<path>/<wpad.dat>

Exemple : http://10.10.10.10/configuration/pac/wpad.dat

Modèles autorisés pour des proxys directs ou transparents :

Tapez le mot DIRECT dans la zone de texte de la stratégie.

Remplacements de clé du registre de redirection de contenu du navigateur

Avertissement :

Toute utilisation incorrecte de l’Éditeur du Registre peut générer des problèmes sérieux, pouvant vous obliger à réinstaller le système d’exploitation. Citrix ne peut garantir la possibilité de résoudre les problèmes provenant d’une mauvaise utilisation de l’Éditeur du Registre. Vous utilisez l’Éditeur du Registre à vos propres risques. Veillez à faire une copie de sauvegarde de votre registre avant de le modifier.

Options de remplacement du registre pour les paramètres de stratégie :

\HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\HdxMediastream

| Nom | Type | Valeur |

|---|---|---|

| WebBrowserRedirection | DWORD | 1=Autorisé, 0=Interdit |

| WebBrowserRedirectionAcl | REG_MULTI_SZ | |

| WebBrowserRedirectionAuthenticationSites | REG_MULTI_SZ | |

| WebBrowserRedirectionProxyAddress | REG_SZ |

http://myproxy.citrix.com:8080 ou http://10.10.10.10:8888

|

| WebBrowserRedirectionBlacklist | REG_MULTI_SZ |

Insertion de HDXVideo.js pour la redirection du contenu du navigateur

HdxVideo.js est injecté sur la page Web à l’aide de l’extension Chrome de redirection du contenu du navigateur ou de l’objet Application d’assistance du navigateur Internet Explorer (BHO). Le BHO est un modèle de plug-in pour Internet Explorer. Il fournit des hooks pour les API de navigateur et permet au plug-in d’accéder au DOM (Document Object Model) de la page pour contrôler la navigation.

Le BHO décide si HdxVideo.js doit être injecté sur une page donnée. La décision est basée sur les stratégies d’administration illustrées dans le diagramme précédent.

Une fois qu’il a été décidé d’injecter le JavaScript et de rediriger le contenu du navigateur vers le client, la page Web du navigateur Internet Explorer sur le VDA est vierge. Définir document.body.innerHTML sur ‘empty’ supprime le corps entier de la page Web sur le VDA. La page est prête à être envoyée au client pour être affichée sur le navigateur de superposition (Hdxbrowser.exe) sur le client.

Dans cet article

- Redirection du contenu du navigateur et TLS

- Redirection du contenu du navigateur

- Prise en charge de l’authentification Windows intégrée pour la redirection du contenu du navigateur

- Le serveur de redirection de contenu du navigateur récupère le paramètre d’authentification proxy Web

- Paramètres de stratégie Configuration de l’ACL de redirection du contenu du navigateur

- Sites d’authentification de redirection du contenu du navigateur

- Paramètre de liste de blocage de redirection du contenu du navigateur

- Paramètre de proxy de redirection du contenu du navigateur

- Remplacements de clé du registre de redirection de contenu du navigateur

- Insertion de HDXVideo.js pour la redirection du contenu du navigateur