Configurer l’authentification par carte à puce pour Web Studio

Cet article décrit les étapes requises pour configurer et activer l’authentification par carte à puce pour Web Studio :

Étape 1 : Installer le pilote de carte à puce

Étape 2 : Émettre des certificats pour les utilisateurs de carte à puce

Étape 3 : Inscrire des certificats pour les utilisateurs de carte à puce

Étape 4 : Configurer les serveurs IIS de Web Studio

Étape 5 (Facultatif) Configurer les délégations d’authentification pour Web Studio

-

Étape 6 : Activer l’authentification par carte à puce pour Web Studio

-

Remarque :

L’authentification par carte à puce n’est prise en charge que pour les utilisateurs du même domaine Active Directory que les serveurs Web Studio.

Étape 1 : Installer le pilote de carte à puce

Installez le pilote de carte à puce sur les machines suivantes :

- Contrôleurs de domaine où le service de certificats est installé.

- Serveurs Web Studio

- Machines utilisées par les utilisateurs finaux pour accéder à Web Studio

- Machines que vous utilisez pour inscrire des certificats pour les utilisateurs de carte à puce

Les pilotes de carte à puce varient selon les fournisseurs. Par exemple, si vous utilisez du matériel de carte à puce fourni par ITS, téléchargez les pilotes SaftNet à l’adresse https://support.globalsign.com/ssl/ssl-certificates-installation/safenet-drivers.

Étape 2 : Émettre des certificats pour les utilisateurs de carte à puce

Remarque :

Les étapes suivantes sont fournies à titre d’exemple pour vous guider tout au long du processus.

Sur votre contrôleur de domaine, suivez ces étapes pour effectuer la tâche :

-

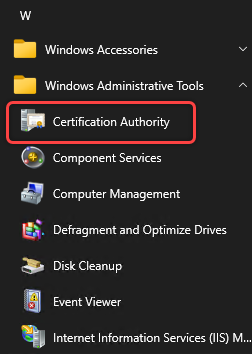

Accédez à votre contrôleur de domaine et ouvrez Autorité de certification.

- Dupliquez le modèle Agent d’inscription. Les étapes détaillées sont les suivantes :

-

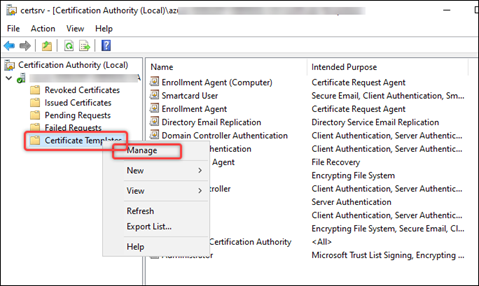

Cliquez avec le bouton droit sur Modèles de certificats et sélectionnez Gérer.

-

Cliquez avec le bouton droit sur Agent d’inscription et sélectionnez Dupliquer le modèle.

-

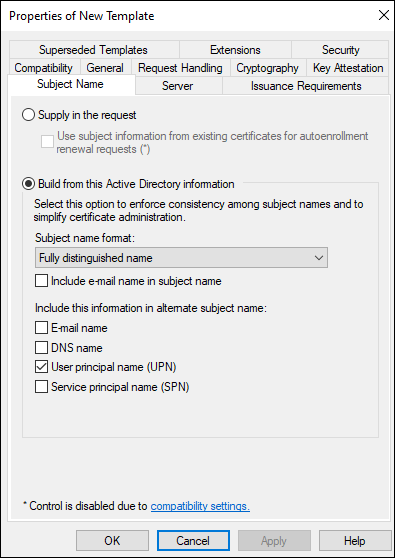

Sous l’onglet Nom du sujet, assurez-vous que l’option Inclure l’e-mail dans le nom du sujet est désélectionnée.

-

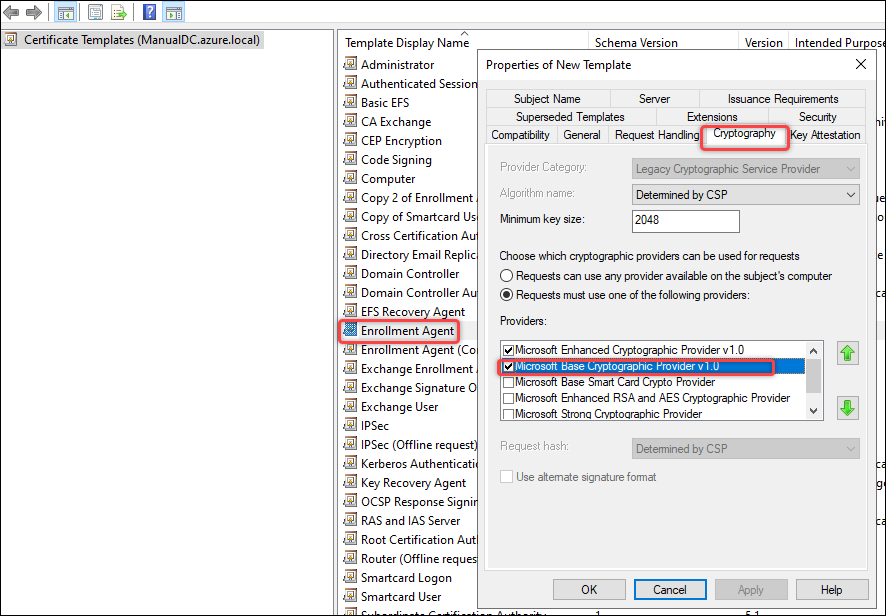

Sous l’onglet Cryptographie, sélectionnez Fournisseur de services cryptographiques de base pour carte à puce Microsoft, puis cliquez sur OK. Un modèle nommé Copie de l’Agent d’inscription apparaît dans la liste Modèles de certificats.

-

- Émettez des certificats pour les cartes à puce. Les étapes détaillées sont les suivantes :

- Cliquez avec le bouton droit sur Modèles de certificats, puis sélectionnez Nouveau > Modèle à émettre.

- Sélectionnez Copie de l’Agent d’inscription et Utilisateur de carte à puce.

- Cliquez sur OK.

Étape 3 : Inscrire des certificats pour les utilisateurs de carte à puce

Remarque :

Les étapes suivantes sont fournies à titre d’exemple pour vous guider tout au long du processus.

Sur une machine Windows physique jointe à un domaine, suivez ces étapes pour inscrire des certificats pour chaque carte à puce :

- Préparez une machine Windows physique jointe à un domaine pour l’inscription :

- Assurez-vous que le pilote de carte à puce est installé.

- Insérez une carte à puce dans la machine.

- Connectez-vous à la machine en utilisant le compte d’utilisateur que vous souhaitez attribuer à la carte à puce.

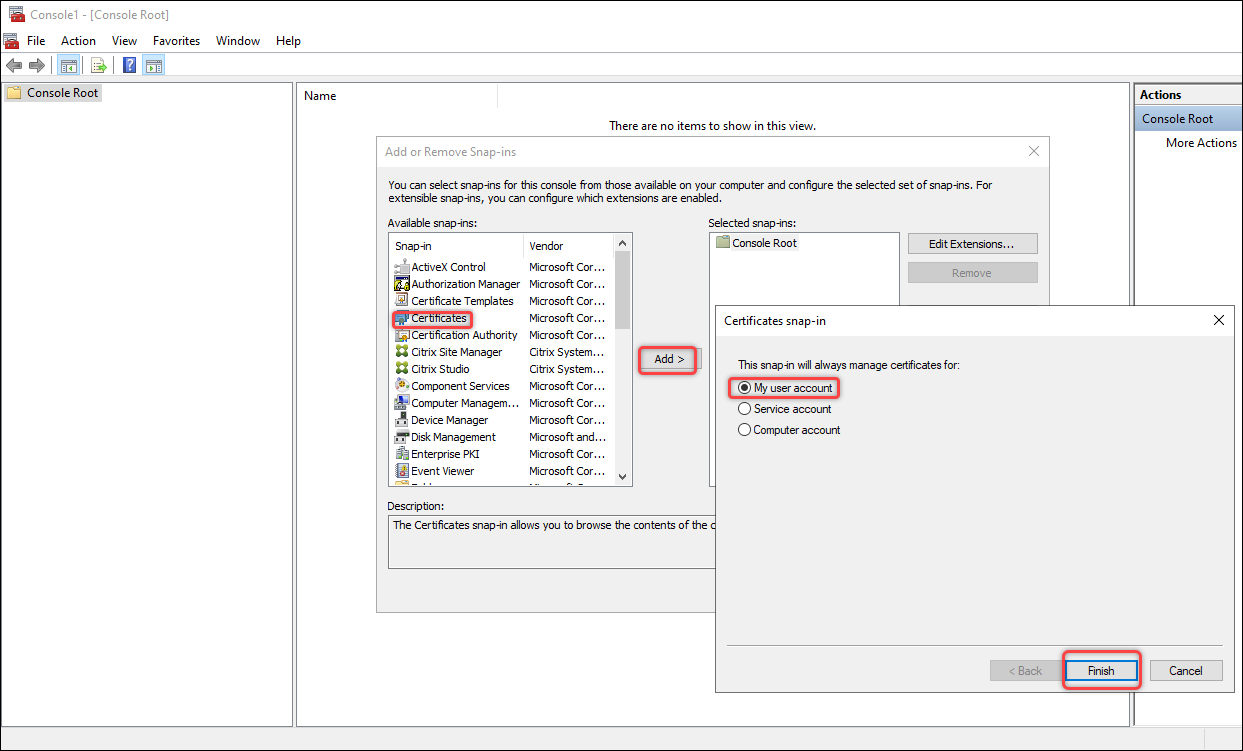

- Ajoutez le composant logiciel enfichable Certificats à la machine que vous avez préparée à l’étape 1. Les étapes détaillées sont les suivantes :

- Ouvrez mmc.

- Cliquez sur Fichier, puis sur Ajouter/Supprimer un composant logiciel enfichable.

- Dans la fenêtre Ajouter ou supprimer des composants logiciels enfichables qui apparaît, sélectionnez Certificats, puis cliquez sur Ajouter >.

- Dans la boîte de dialogue qui apparaît, sélectionnez Mon compte d’utilisateur et cliquez sur Terminer.

-

Cliquez sur OK.

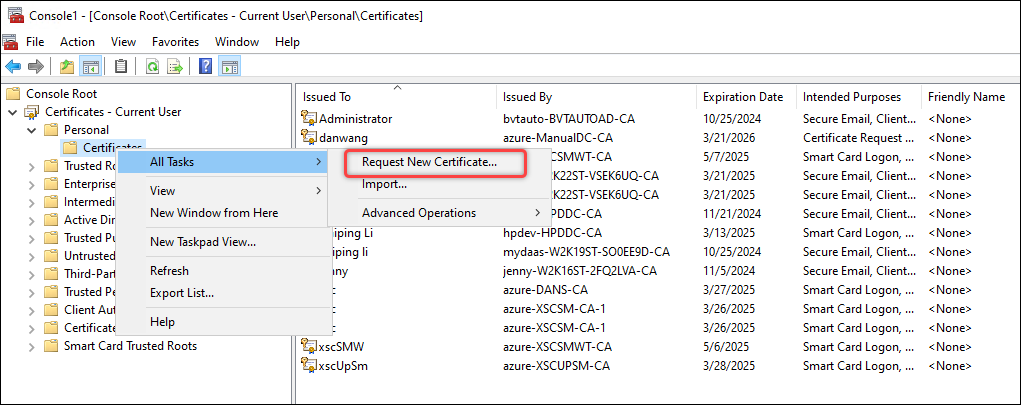

- Demandez de nouveaux certificats pour le composant logiciel enfichable Certificats. Les étapes détaillées sont les suivantes :

-

Accédez à Certificats - Utilisateur actuel > Personnel, cliquez avec le bouton droit sur Certificats, puis sélectionnez Toutes les tâches > Demander un nouveau certificat.

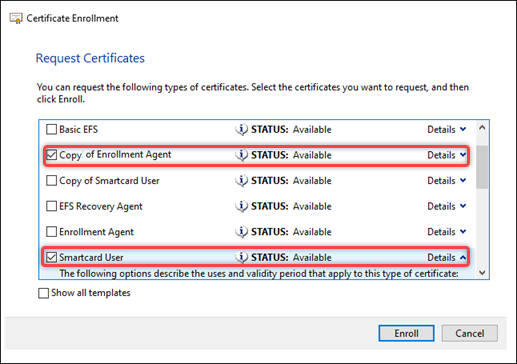

-

Dans la boîte de dialogue Demander des certificats qui apparaît, sélectionnez Copie de l’Agent d’inscription et Utilisateur de carte à puce.

-

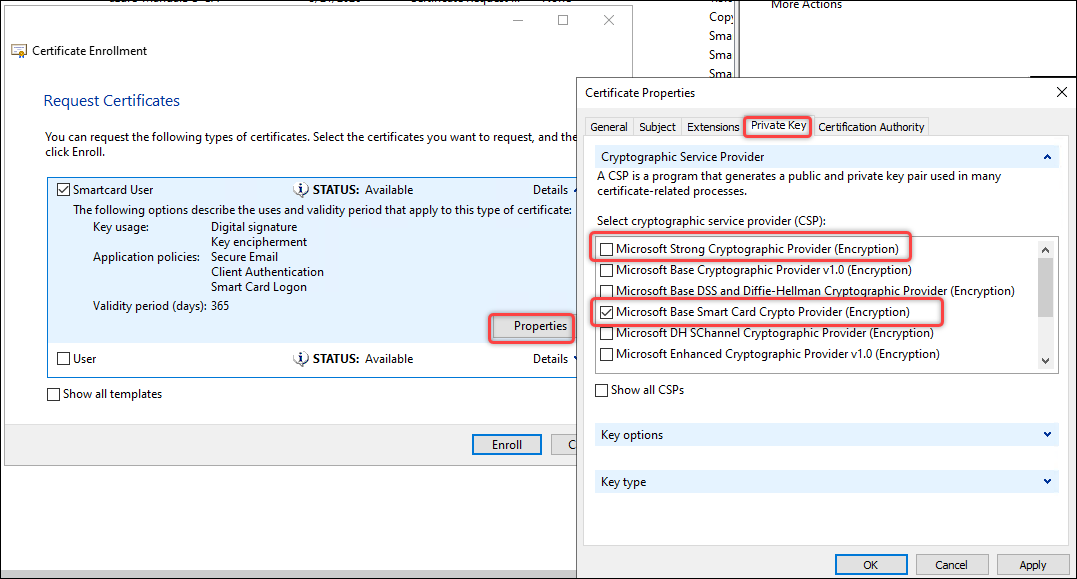

Dans la boîte de dialogue ci-dessus, cliquez sur Détails pour Utilisateur de carte à puce, puis cliquez sur Propriétés. La boîte de dialogue Propriétés du certificat apparaît.

-

-

- Sous l’onglet Clé privée, développez Fournisseur de services cryptographiques, désélectionnez Fournisseur de services cryptographiques fort Microsoft (Chiffrement), sélectionnez uniquement Fournisseur de services cryptographiques de base pour carte à puce Microsoft (Chiffrement), puis cliquez sur OK.

- Cliquez sur Inscrire.

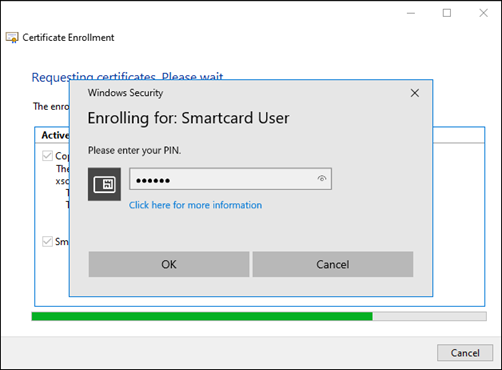

-

Dans la boîte de dialogue Sécurité Windows qui apparaît, entrez le code PIN de la carte à puce et cliquez sur OK. Une fois l’inscription terminée, cliquez sur Terminer.

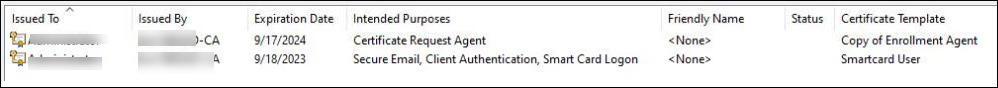

Après une inscription réussie, deux certificats apparaissent sous Certificats - Utilisateur actuel -> Personnel -> Certificats, comme illustré dans la capture d’écran suivante.

Étape 4 : Configurer les serveurs IIS de Web Studio

Sur chaque serveur Web Studio, suivez ces étapes pour configurer IIS pour l’authentification par carte à puce :

-

Activez l’Authentification par mappage de certificat client pour la machine Web Studio.

L’élément

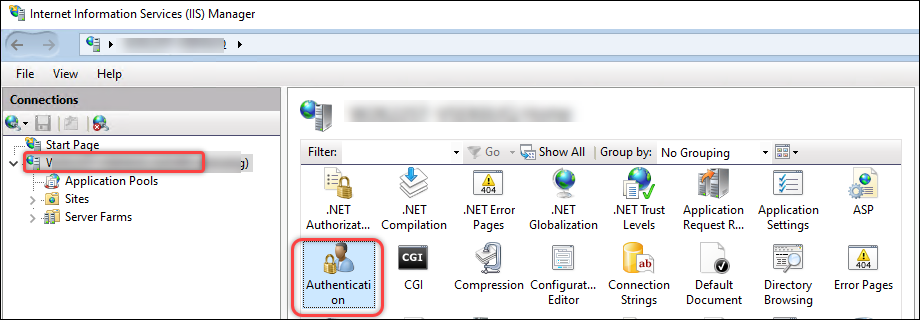

<clientCertificateMappingAuthentication>n’est pas disponible dans l’installation par défaut d’IIS 7 et versions ultérieures. Pour plus d’informations sur l’installation et l’activation, consultez cet article de Microsoft. - Démarrez le Gestionnaire des services Internet (IIS) sur la machine Web Studio.

-

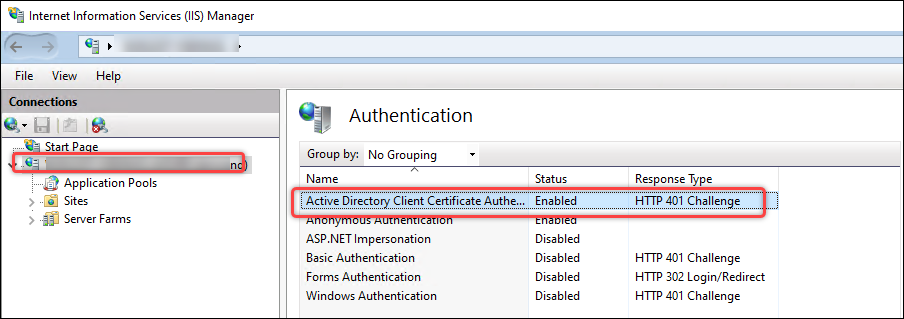

Activez l’Authentification par certificat client Active Directory pour la machine. Les étapes détaillées sont les suivantes :

-

Sélectionnez la machine dans le volet gauche et double-cliquez sur Authentification.

-

-

Activez l’authentification par certificat client Active Directory.

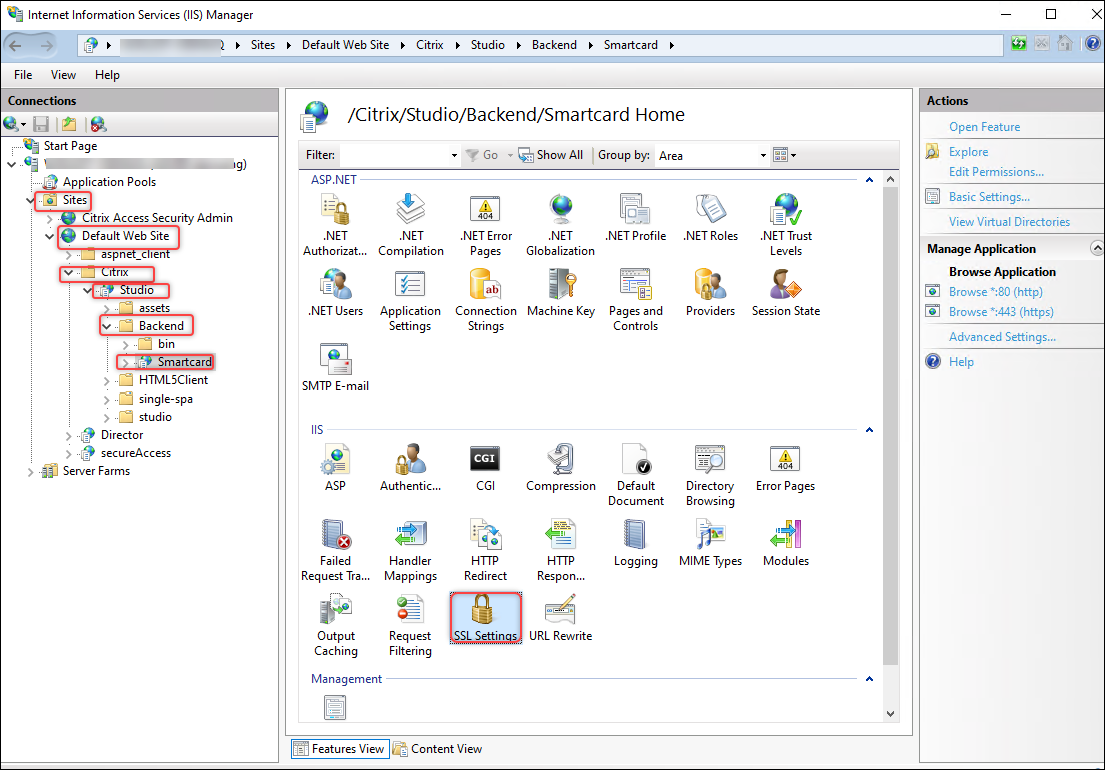

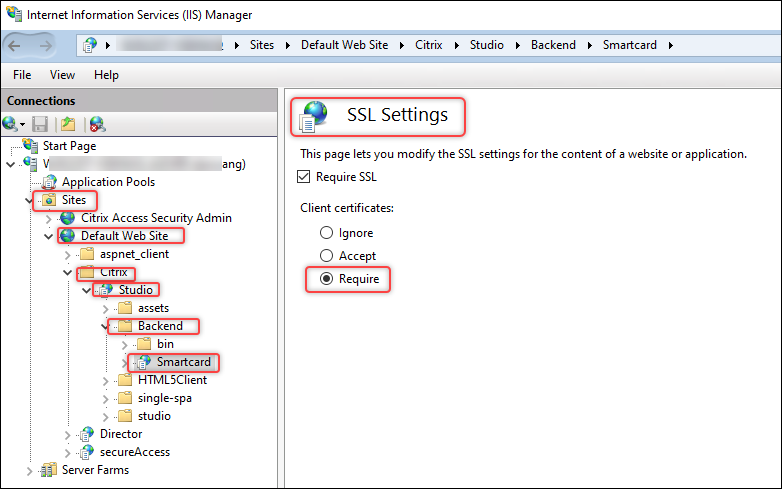

- Configurez le module backend Web Studio pour un protocole HTTPS plus sécurisé avec authentification par certificat client :

-

Accédez à Sites >

le nom du site IIS où Web Studio est installé (ID du site = 1, par défaut, Default Web Site)> Studio > Backend > Smartcard, puis double-cliquez sur Paramètres SSL dans la section IIS.

-

Sélectionnez Exiger pour les certificats clients.

-

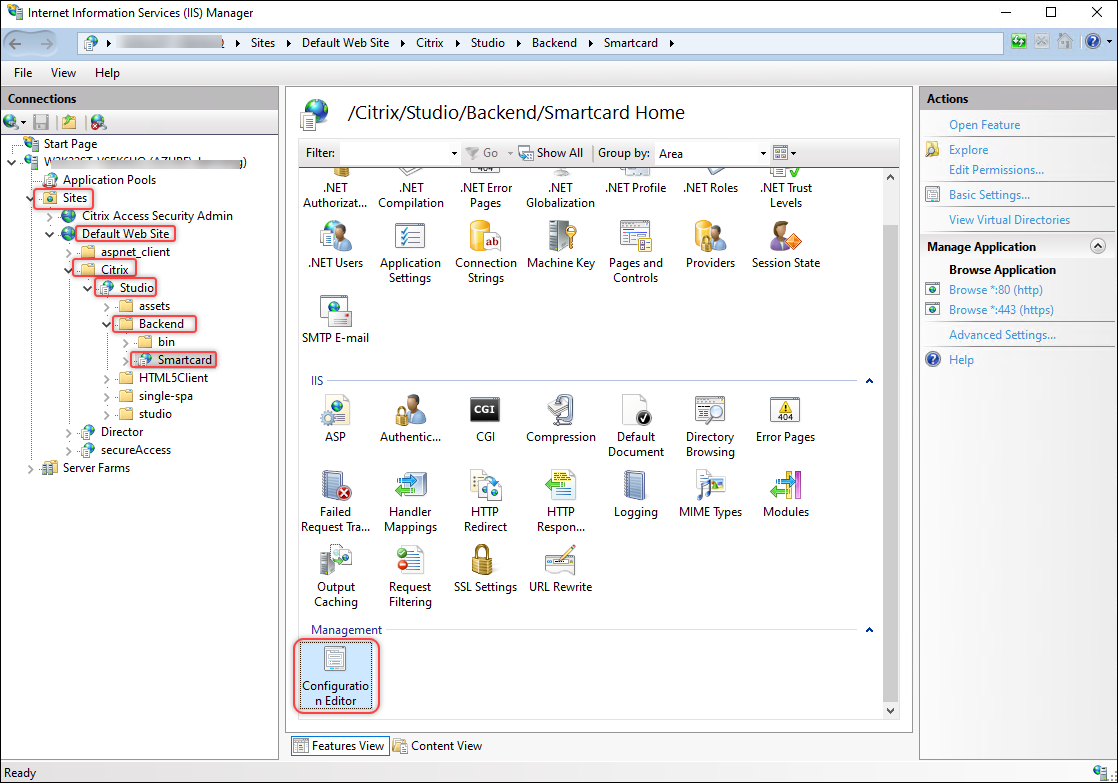

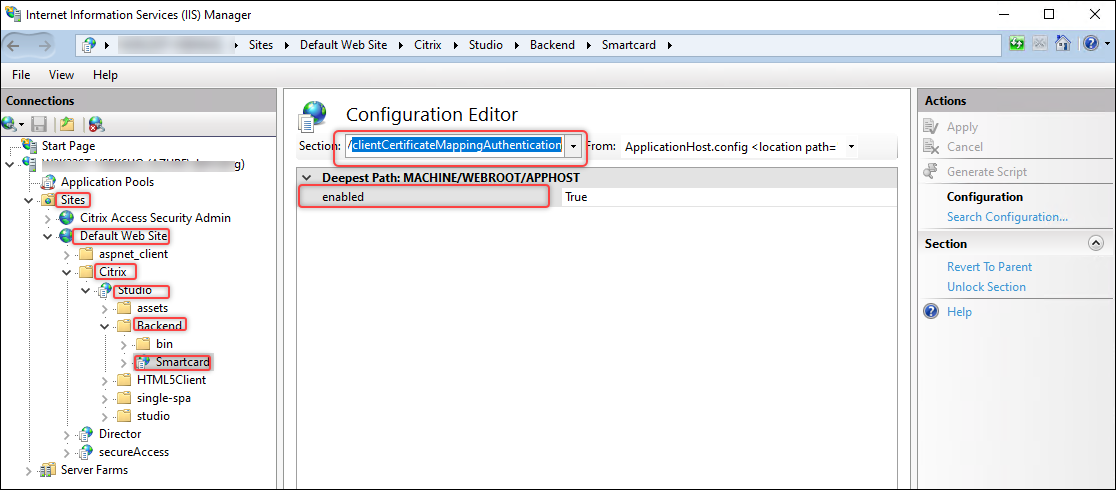

Retournez à Sites >

le nom du site IIS où Web Studio est installé (ID du site = 1, par défaut, Default Web Site)> Studio > Backend > Smartcard, puis double-cliquez sur Éditeur de configuration dans la section IIS.

-

Assurez-vous que /clientCertificateMappingAuthentication est activé.

-

-

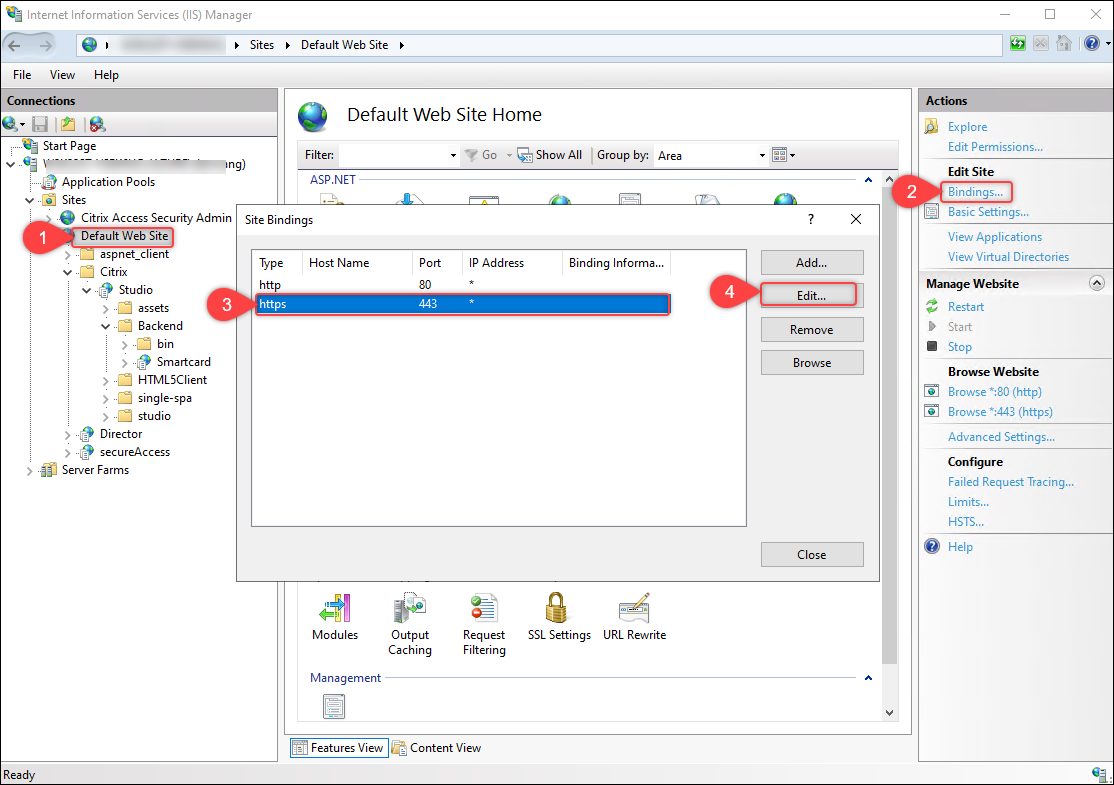

(Windows 2022 uniquement) Désactivez TLS 1.3 sur TCP. Les étapes détaillées sont les suivantes :

- Accédez à Sites >

le nom du site IIS où Web Studio est installé (ID du site = 1, par défaut, Default Web Site). - Cliquez sur Modifier le site > Liaison.

-

Dans la boîte de dialogue Liaisons de site qui apparaît, sélectionnez l’enregistrement https, puis cliquez sur Modifier.

-

Dans la boîte de dialogue Modifier la liaison de site qui apparaît, sélectionnez Désactiver TLS 1.3 sur TCP, puis cliquez sur OK.

- Accédez à Sites >

À savoir :

Le module backend Web Studio est un module de Web Studio qui fournit les fonctions suivantes :

- Authentification par carte à puce.

- Récupération des jetons de porteur FMA du service d’orchestration à l’aide de l’authentification Windows intégrée.

Étape 5 (Facultatif) Configurer les délégations d’authentification pour Web Studio

Lorsque Web Studio et les Delivery Controllers sont installés sur des serveurs différents, vous devez configurer des délégations pour chaque serveur Web Studio vers les Delivery Controllers pour les services HOST et HTTPS.

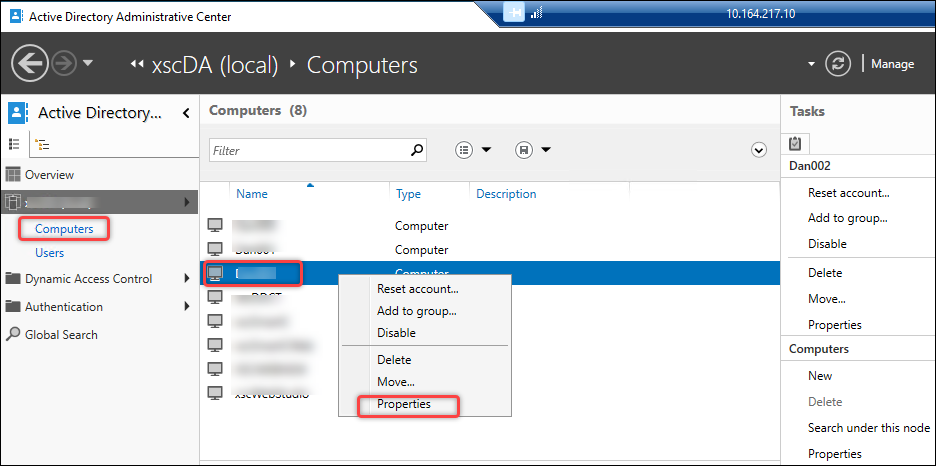

Suivez ces étapes pour effectuer la tâche pour chaque serveur Web Studio :

- Importer le certificat HTTPS d’orchestration du Delivery Controller™

- Configurer la délégation pour le serveur Web Studio

- (Facultatif) Configurer la délégation pour le compte de service du serveur IIS de Web Studio

Importer le certificat HTTPS d’orchestration du Delivery Controller

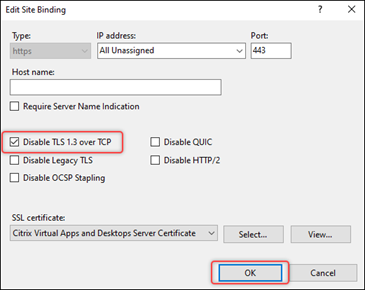

Sur le serveur Web Studio, importez le certificat HTTPS d’orchestration du Delivery Controller dans les Autorités de certification racines de confiance. Les étapes détaillées sont les suivantes :

- Démarrez Paramètres > Gérer les certificats d’ordinateur.

-

Cliquez avec le bouton droit sur Autorités de certification racines de confiance > Certificats et sélectionnez Toutes les tâches > Importer.

- Suivez les instructions à l’écran pour importer le certificat HTTPS d’orchestration du Delivery Controller.

Configurer la délégation pour le serveur Web Studio

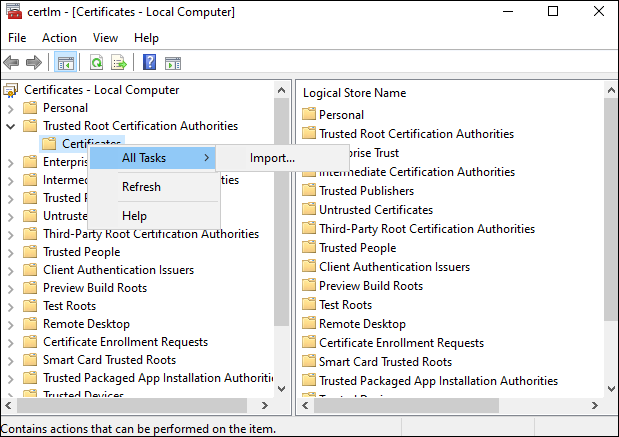

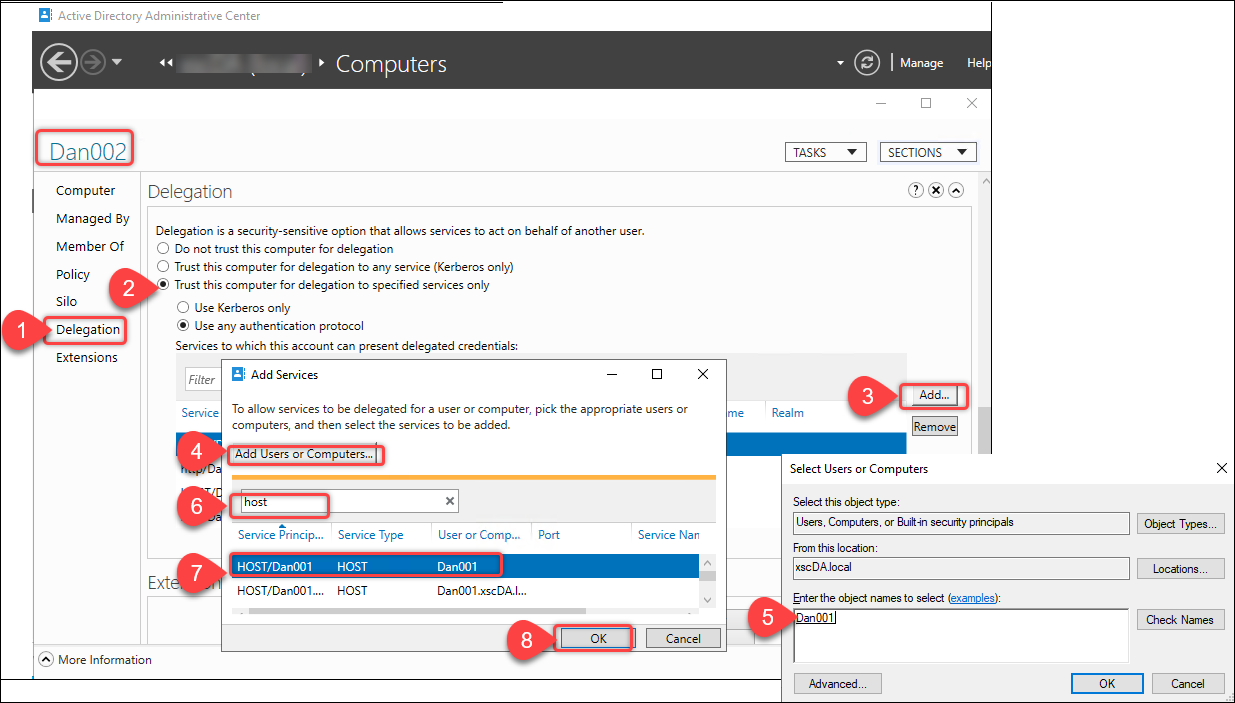

Sur le contrôleur de domaine, configurez la délégation pour le serveur Web Studio vers le Delivery Controller pour les services HOST et HTTP. Suivez ces étapes pour effectuer la tâche :

- Sur le contrôleur de domaine, démarrez le Centre d’administration Active Directory.

- Localisez le compte d’ordinateur du serveur Web Studio pour lequel vous souhaitez configurer la délégation (par exemple, Dan002).

-

Cliquez avec le bouton droit sur le compte, sélectionnez Propriétés, puis suivez les étapes suivantes :

-

Accédez à l’onglet Délégation.

- Sélectionnez Faire confiance à cet utilisateur pour la délégation aux services spécifiés uniquement > Utiliser n’importe quel protocole d’authentification.

- Cliquez sur Ajouter pour spécifier les services auxquels ce compte d’ordinateur peut être délégué.

- Dans la boîte de dialogue Ajouter un service qui apparaît, cliquez sur Ajouter des utilisateurs ou des ordinateurs pour localiser le nom d’ordinateur du Delivery Controller (par exemple, Dan001).

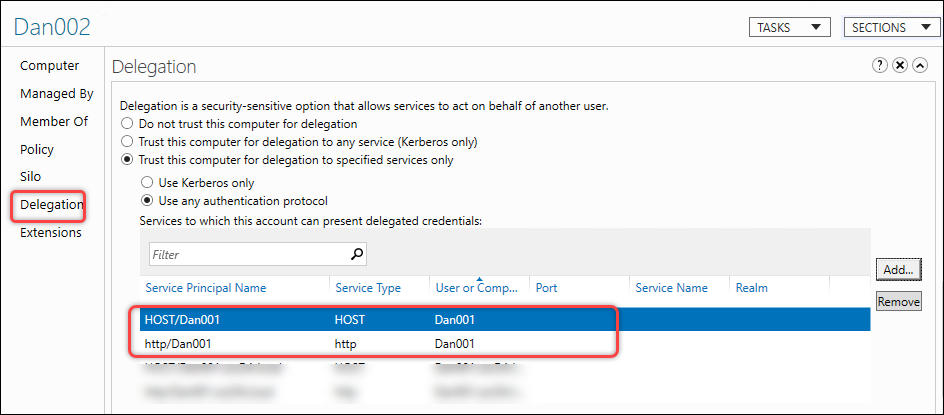

- Sélectionnez les services HOST et HTTP, puis cliquez sur OK.

-

Les résultats de la configuration sont affichés dans la capture d’écran suivante.

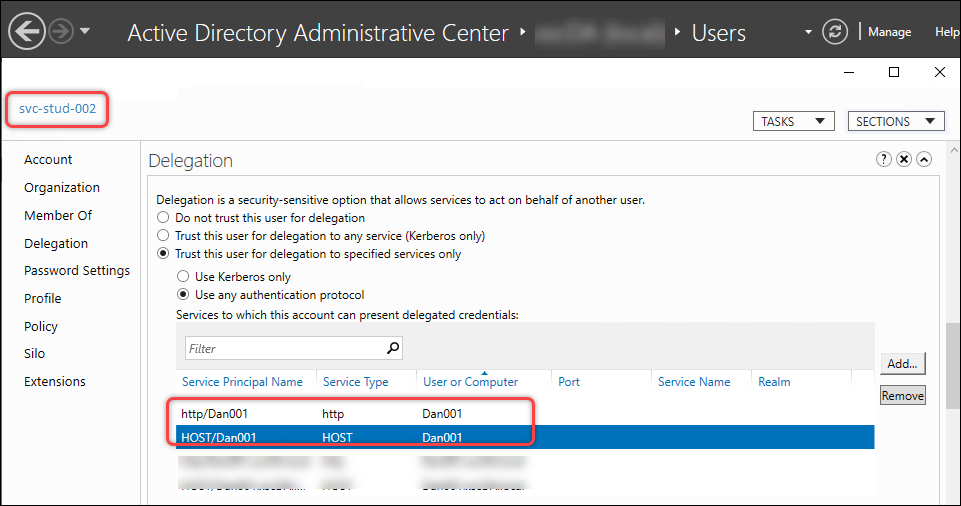

(Facultatif) Configurer la délégation pour le compte de service du serveur IIS de Web Studio

Si vous avez configuré un compte de service pour le serveur IIS de Web Studio, vous devez également configurer la délégation pour ce compte de service vers le Delivery Controller pour les services HOST et HTTP. Une fois cette délégation établie, le serveur Web Studio peut utiliser son compte de service pour emprunter l’identité de l’utilisateur actuel de la carte à puce afin d’accéder au Delivery Controller pour les services HOST et HTTP. Suivez ces étapes pour effectuer la configuration :

- Sur le contrôleur de domaine, démarrez le Centre d’administration Active Directory.

- Localisez le compte d’utilisateur du serveur IIS de Web Studio (compte de service) pour lequel vous souhaitez configurer la délégation (par exemple, svr-stud-002).

- Cliquez avec le bouton droit sur le compte et sélectionnez Propriétés.

- Suivez la procédure décrite à l’étape 3 de Configurer la délégation pour le serveur Web Studio pour déléguer le compte de service du serveur IIS de Web Studio au Delivery Controller pour les services HOST et HTTP.

Les résultats de la configuration sont affichés dans la capture d’écran suivante.

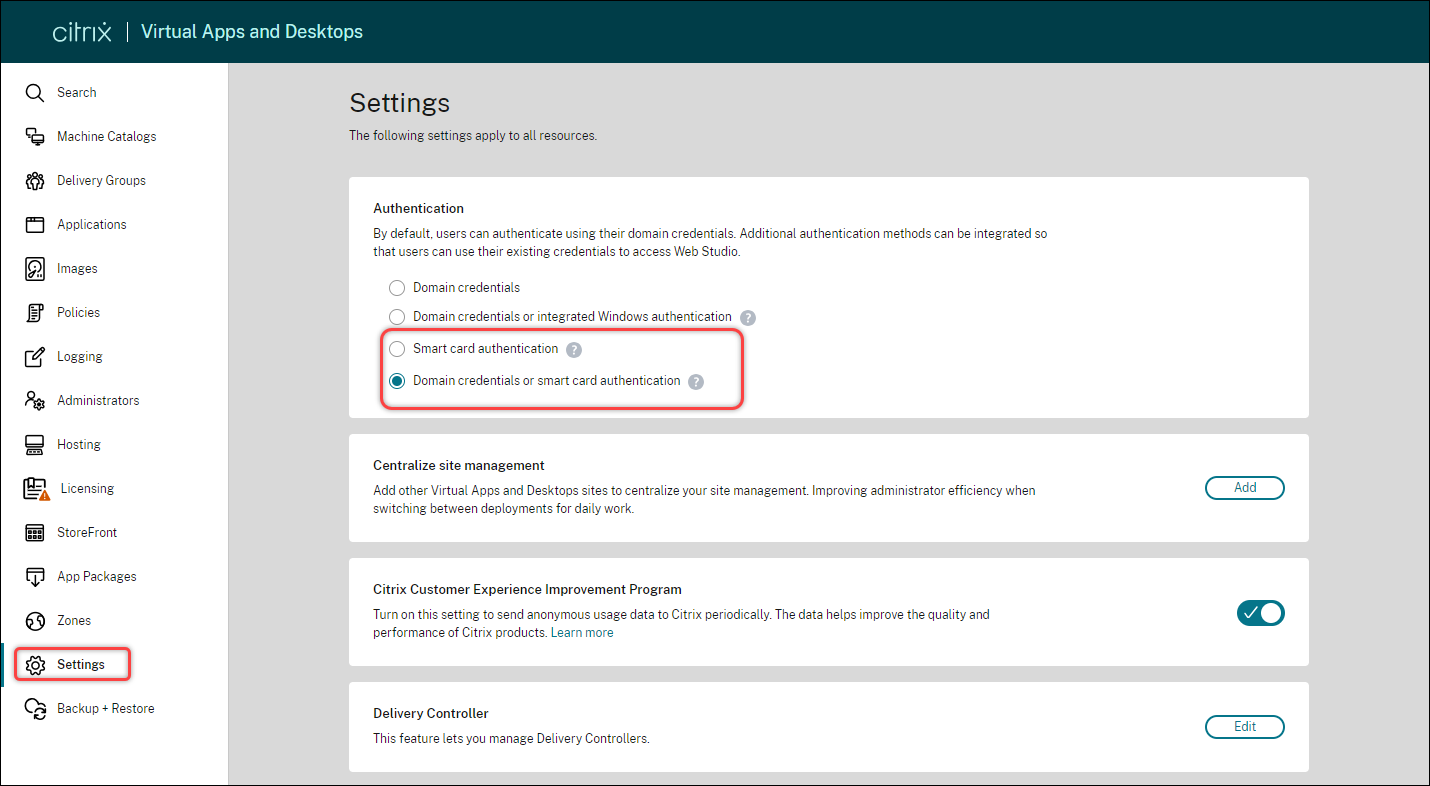

Étape 6 : Activer l’authentification par carte à puce pour Web Studio

Suivez ces étapes pour activer l’authentification par carte à puce pour Web Studio :

- Connectez-vous à Web Studio et sélectionnez Paramètres dans le volet gauche.

- Sélectionnez Authentification par carte à puce ou Informations d’identification de domaine ou authentification par carte à puce selon vos besoins.

-

Cliquez sur Appliquer.

Dans cet article

- Étape 1 : Installer le pilote de carte à puce

- Étape 2 : Émettre des certificats pour les utilisateurs de carte à puce

- Étape 3 : Inscrire des certificats pour les utilisateurs de carte à puce

- Étape 4 : Configurer les serveurs IIS de Web Studio

- Étape 5 (Facultatif) Configurer les délégations d’authentification pour Web Studio

- Étape 6 : Activer l’authentification par carte à puce pour Web Studio