Authentifier

-

Sécurisez les connexions entre l’application Citrix Workspace et les ressources publiées afin de maximiser la sécurité. Vous pouvez configurer les types d’authentification suivants :

- Authentification unique (pass-through) de domaine

- Carte à puce

- Authentification unique (pass-through) Kerberos

Authentification unique (pass-through) de domaine

L’authentification unique vous permet de vous authentifier et d’utiliser les applications et bureaux virtuels sans avoir à vous réauthentifier.

- La connexion à l’application Citrix Workspace permet de transmettre vos informations d’identification et les ressources énumérées à StoreFront.

Dans les versions précédentes, lors de l’utilisation de Google Chrome, Microsoft Edge ou Mozilla Firefox, vous pouviez lancer des sessions d’authentification unique même si la fonctionnalité n’était pas activée.

À partir de la version 1905, tous les navigateurs web vous obligent à configurer l’authentification unique à l’aide du modèle d’administration d’objet de stratégie de groupe. Pour plus d’informations sur la configuration de l’authentification unique à l’aide du modèle d’administration d’objet de stratégie de groupe, consultez Configurer l’authentification unique avec Citrix Gateway.

Vous pouvez configurer l’authentification unique lors d’une nouvelle installation ou d’une mise à niveau, en utilisant l’une des options suivantes :

- Interface de ligne de commande

- Interface utilisateur graphique (GUI)

Configurer l’authentification unique lors d’une nouvelle installation

Configuration de l’authentification unique lors d’une nouvelle installation :

- Configuration sur StoreFront ou l’interface Web.

- Configurez les services d’approbation XML sur le Delivery Controller.

- Modifiez les paramètres d’Internet Explorer.

- Installez l’application Citrix Workspace avec l’authentification unique.

Configurer l’authentification unique sur StoreFront ou l’interface Web

Selon le type de déploiement Citrix Virtual Apps and Desktops, l’authentification unique peut être configurée sur StoreFront ou l’interface Web à l’aide de la console de gestion.

Utilisez le tableau ci-dessous pour les différents cas d’utilisation et leurs configurations respectives :

| Cas d’utilisation | Détails de la configuration | Informations supplémentaires |

|---|---|---|

| SSON configuré sur StoreFront ou l’interface Web | Lancez Citrix Studio, accédez à Store > Gérer les méthodes d’authentification > activez Authentification unique (pass-through) de domaine. | Lorsque l’authentification unique n’est pas configurée, l’application Citrix Workspace bascule automatiquement la méthode d’authentification de Authentification unique (pass-through) de domaine à Nom d’utilisateur et mot de passe, si disponible. |

| Lorsque Workspace pour le Web est requis | Lancez Store > Workspace pour les sites Web > Gérer les méthodes d’authentification > activez Authentification unique (pass-through) de domaine. | Lorsque l’authentification unique n’est pas configurée, l’application Citrix Workspace bascule automatiquement la méthode d’authentification de Authentification unique (pass-through) de domaine à Nom d’utilisateur et mot de passe, si disponible. |

| Lorsque StoreFront n’est pas configuré | Si l’interface Web est configurée sur le VDA, lancez Sites de services XenApp > Méthodes d’authentification > activez Authentification unique (pass-through). | Lorsque l’authentification unique n’est pas configurée, l’application Citrix Workspace bascule automatiquement la méthode d’authentification de Authentification unique (pass-through) à Explicite, si disponible. |

Configurer l’authentification unique avec Citrix Gateway

Vous activez l’authentification unique avec Citrix Gateway à l’aide du modèle d’administration d’objet de stratégie de groupe.

- Ouvrez le modèle d’administration GPO de l’application Citrix Workspace en exécutant gpedit.msc.

- Sous le nœud Configuration ordinateur, accédez à Modèles d’administration > Composants Citrix > Citrix Workspace > Authentification utilisateur.

- Sélectionnez la stratégie Authentification unique pour Citrix Gateway.

- Sélectionnez Activé.

- Cliquez sur Appliquer et OK.

- Redémarrez l’application Citrix Workspace pour que les modifications prennent effet.

Configurer les services d’approbation XML sur le Delivery Controller

Sur Citrix Virtual Apps and Desktops™ et Citrix DaaS (anciennement service Citrix Virtual Apps and Desktops), exécutez la commande PowerShell suivante en tant qu’administrateur sur le Delivery Controller :

asnp Citrix*

Set-BrokerSite -TrustRequestsSentToTheXmlServicePort $True

Modifier les paramètres d’Internet Explorer

- Ajoutez le serveur StoreFront à la liste des sites de confiance à l’aide d’Internet Explorer. Pour ce faire :

- Lancez les Options Internet depuis le Panneau de configuration.

- Cliquez sur Sécurité > Internet local, puis sur Sites. La fenêtre Intranet local s’affiche.

- Sélectionnez Avancé.

- Ajoutez l’URL du FQDN de StoreFront ou de l’interface Web avec les protocoles HTTP ou HTTPS appropriés.

- Cliquez sur Appliquer et OK.

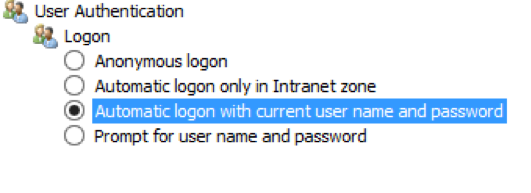

- Modifiez les paramètres d’Authentification utilisateur dans Internet Explorer. Pour ce faire :

- Lancez les Options Internet depuis le Panneau de configuration.

- Cliquez sur l’onglet Sécurité > Sites de confiance.

- Cliquez sur Niveau personnalisé. La fenêtre Paramètres de sécurité – Zone Sites de confiance s’affiche.

- Dans le volet Authentification utilisateur, sélectionnez Ouverture de session automatique avec le nom d’utilisateur et le mot de passe actuels.

- Cliquez sur Appliquer et OK.

Configurer l’authentification unique à l’aide de l’interface de ligne de commande

Installez l’application Citrix Workspace pour Windows avec le commutateur /includeSSON et redémarrez l’application Citrix Workspace pour que les modifications prennent effet.

Remarque :

Si l’application Citrix Workspace pour Windows est installée sans le composant d’authentification unique, la mise à niveau vers la dernière version de l’application Citrix Workspace avec le commutateur

/includeSSONn’est pas prise en charge.

Configurer l’authentification unique à l’aide de l’interface utilisateur graphique

- Localisez le fichier d’installation de l’application Citrix Workspace (

CitrixWorkspaceApp.exe). - Double-cliquez sur

CitrixWorkspaceApp.exepour démarrer l’installation. - Dans l’assistant Installation de l’authentification unique, sélectionnez l’option Activer l’authentification unique.

- Cliquez sur Suivant et suivez les invites pour terminer l’installation.

Vous pouvez maintenant vous connecter à l’aide de l’application Citrix Workspace sans fournir de justificatifs d’identité.

Configurer l’authentification unique sur Citrix Workspace pour Web

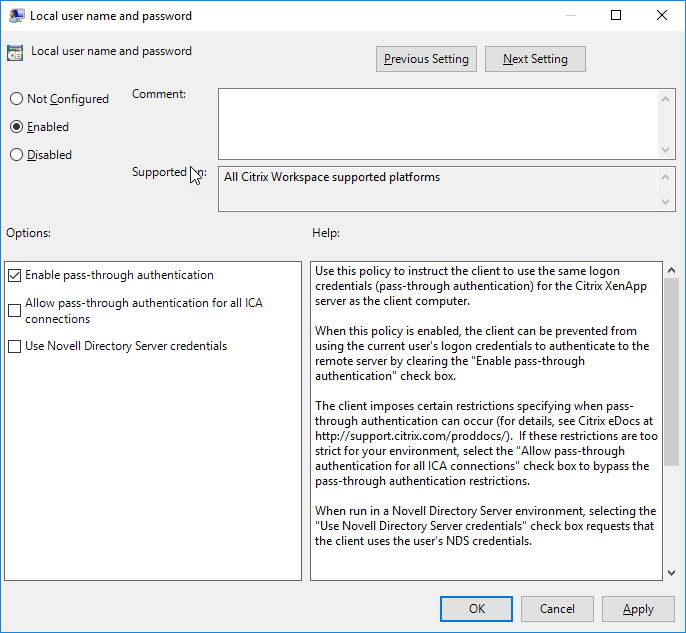

Vous pouvez configurer l’authentification unique sur Workspace pour Web à l’aide du modèle d’administration d’objet de stratégie de groupe.

- 1. Ouvrez le modèle d'administration GPO de Workspace pour Web en exécutant gpedit.msc.

- 1. Sous le nœud **Configuration ordinateur**, accédez à **Modèles d'administration** \> **Composant Citrix** \> **Citrix Workspace** \> **Authentification utilisateur**.

- 1. Sélectionnez la stratégie **Mot de passe du nom d'utilisateur local** et définissez-la sur **Activé**.

- Cliquez sur Activer l’authentification pass-through. Cette option permet à Workspace pour Web d’utiliser vos justificatifs de connexion pour l’authentification sur le serveur distant.

- Cliquez sur Autoriser l’authentification pass-through pour toutes les connexions ICA®. Cette option contourne toute restriction d’authentification et permet aux justificatifs de passer sur toutes les connexions.

- Cliquez sur Appliquer et OK.

- Redémarrez Workspace pour Web pour que les modifications prennent effet.

Vérifiez que l’authentification unique est activée en lançant le Gestionnaire des tâches et en vérifiant si le processus ssonsvr.exe est en cours d’exécution.

Configurer l’authentification unique à l’aide d’Active Directory

Vous pouvez configurer l’authentification unique à l’aide d’Active Directory. Dans ce cas, vous n’avez pas besoin d’utiliser des outils de déploiement, tels que Microsoft System Center Configuration Manager.

-

Téléchargez et placez le fichier d’installation de l’application Citrix Workspace (CitrixWorkspaceApp.exe) sur un partage réseau approprié. Il doit être accessible par les machines cibles sur lesquelles vous installez l’application Citrix Workspace.

-

Obtenez le modèle

CheckAndDeployWorkspacePerMachineStartupScript.batà partir de la page Téléchargement de l’application Citrix Workspace pour Windows. -

Modifiez l’emplacement et la version de

CitrixWorkspaceApp.exe. -

Dans la console Gestion des stratégies de groupe Active Directory, tapez

CheckAndDeployWorkspacePerMachineStartupScript.batcomme script de démarrage. Pour plus d’informations sur le déploiement des scripts de démarrage, consultez la section Active Directory. -

Dans le nœud Configuration ordinateur, accédez à Modèles d’administration > Ajouter/Supprimer des modèles pour ajouter le fichier

icaclient.adm. -

Après avoir ajouté le modèle

icaclient.adm, accédez à Configuration ordinateur > Modèles d’administration > Composants Citrix > Citrix Workspace > Authentification utilisateur. -

Sélectionnez la stratégie de mot de passe Nom d’utilisateur local et définissez-la sur Activé.

-

Sélectionnez Activer l’authentification pass-through et cliquez sur Appliquer.

-

Redémarrez la machine pour que les modifications prennent effet.

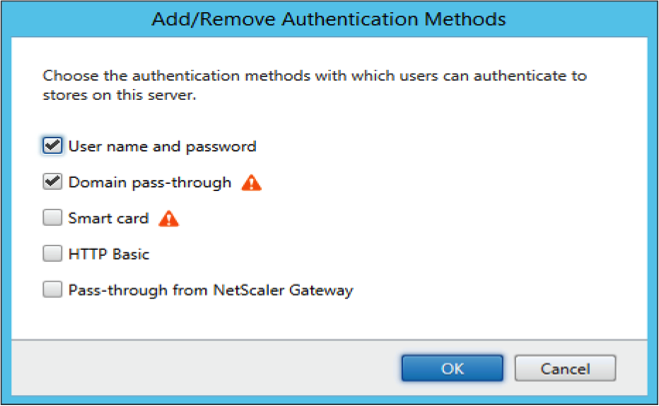

Configurer l’authentification unique sur StoreFront et l’interface Web

Ouvrez Citrix Studio sur le serveur StoreFront et sélectionnez Authentification > Ajouter/Supprimer des méthodes d’authentification. Sélectionnez Authentification pass-through de domaine.

Vérificateur de configuration

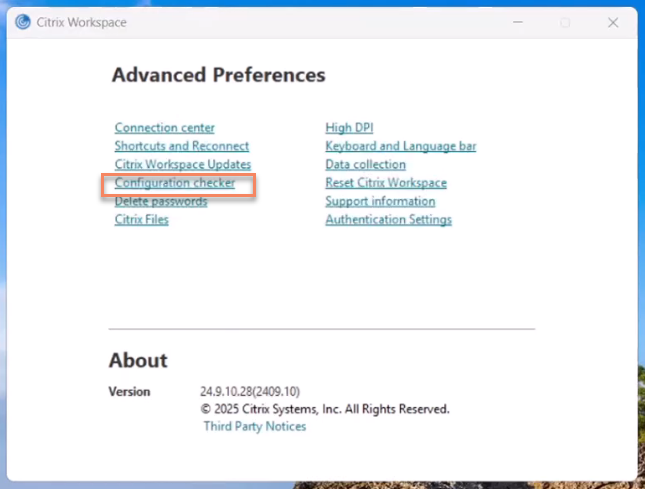

Le vérificateur de configuration vous permet d’exécuter un test pour vous assurer que l’authentification unique est correctement configurée. Le test s’exécute sur différents points de contrôle de la configuration de l’authentification unique et affiche les résultats de la configuration.

- Cliquez avec le bouton droit sur l’icône de l’application Citrix Workspace dans la zone de notification et cliquez sur Préférences avancées. La boîte de dialogue Préférences avancées s’affiche.

- Cliquez sur Vérificateur de configuration. La fenêtre Vérificateur de configuration Citrix s’affiche.

- Sélectionnez SSONChecker dans le volet Sélectionner.

- Cliquez sur Exécuter. Une barre de progression s’affiche, indiquant l’état du test.

La fenêtre Vérificateur de configuration comporte les colonnes suivantes :

-

État : Affiche le résultat d’un test sur un point de contrôle spécifique.

- Une coche verte indique que le point de contrôle spécifique est correctement configuré.

- Un « I » bleu indique des informations sur le point de contrôle.

- Un « X » rouge indique que le point de contrôle spécifique n’est pas correctement configuré.

- Fournisseur : Affiche le nom du module sur lequel le test est exécuté. Dans ce cas, l’authentification unique.

- Suite : Indique la catégorie du test. Par exemple, Installation.

- Test : Indique le nom du test spécifique exécuté.

- Détails : Fournit des informations supplémentaires sur le test.

L’utilisateur obtient plus d’informations sur chaque point de contrôle et les résultats correspondants.

Les tests suivants sont effectués :

-

- Installé avec l’authentification unique.

-

- Capture des informations d’identification de connexion.

-

- Enregistrement du fournisseur réseau : Le résultat du test d’enregistrement du fournisseur réseau affiche une coche verte uniquement lorsque « Citrix Single Sign-on » est défini comme premier dans la liste des fournisseurs réseau. Si Citrix Single Sign-on apparaît ailleurs dans la liste, le résultat du test d’enregistrement du fournisseur réseau apparaît avec un « I » bleu et des informations supplémentaires.

-

- Installé avec l’authentification unique.

- Le processus d’authentification unique est en cours d’exécution.

-

- Stratégie de groupe : Par défaut, cette stratégie est configurée sur le client.

- Paramètres Internet pour les zones de sécurité : Assurez-vous d’ajouter l’URL du service Store/XenApp à la liste des zones de sécurité dans les options Internet.

- Si les zones de sécurité sont configurées via une stratégie de groupe, toute modification de la stratégie nécessite la réouverture de la fenêtre Préférences avancées pour que les modifications prennent effet et affichent l’état correct du test.

-

- Méthode d’authentification pour Web Interface/StoreFront.

-

Remarque :

-

Les résultats des tests ne sont pas applicables aux configurations Workspace pour le Web.

- Dans une configuration multi-magasins, le test de la méthode d’authentification s’exécute sur tous les magasins configurés.

-

-

- Vous pouvez enregistrer les résultats des tests sous forme de rapports. Le format de rapport par défaut est .txt.

-

Masquer l’option Configuration Checker de la fenêtre Préférences avancées

-

- Ouvrez le modèle d’administration d’objet de stratégie de groupe de l’application Citrix Workspace en exécutant gpedit.msc.

- Accédez à Composants Citrix > Citrix Workspace > Self Service > DisableConfigChecker.

- Cliquez sur Activé pour masquer l’option Configuration Checker de la fenêtre Préférences avancées.

- Cliquez sur Appliquer et OK.

- Exécutez la commande

gpupdate /force.

-

Limitation :

-

Configuration Checker n’inclut pas le point de contrôle pour la configuration des requêtes de confiance envoyées au service XML sur le VDA.

Test de balise

- Le vérificateur de balise fait partie de l’utilitaire Configuration Checker. Il vous permet d’effectuer un test de balise pour confirmer si la balise (ping.citrix.com) est accessible. Ce test permet d’éliminer l’une des nombreuses causes possibles d’énumération lente des ressources, à savoir l’indisponibilité de la balise. Pour exécuter le test, cliquez avec le bouton droit de la souris sur l’application Citrix Workspace dans la zone de notification et sélectionnez Préférences avancées > Configuration Checker. Sélectionnez Beacon checker dans la liste des tests et cliquez sur Exécuter.

Les résultats du test peuvent être l’un des suivants :

- Accessible – L’application Citrix Workspace peut contacter la balise avec succès.

- Non accessible - L’application Citrix Workspace ne peut pas contacter la balise.

-

Partiellement accessible - L’application Citrix Workspace peut contacter la balise par intermittence.

-

Authentification pass-through de domaine avec Kerberos

Cette rubrique s’applique uniquement aux connexions entre l’application Citrix Workspace pour Windows et StoreFront, Citrix Virtual Apps and Desktops et Citrix DaaS.

L’application Citrix Workspace prend en charge Kerberos pour l’authentification pass-through de domaine pour les déploiements utilisant des cartes à puce. Kerberos est l’une des méthodes d’authentification incluses dans l’authentification Windows intégrée (IWA).

Kerberos authentifie sans mot de passe pour l’application Citrix Workspace. Cela permet d’éviter les attaques de type cheval de Troie sur le périphérique utilisateur qui tentent d’accéder aux mots de passe. Les utilisateurs peuvent se connecter en utilisant n’importe quelle méthode d’authentification et accéder aux ressources publiées. Par exemple, un authentificateur biométrique tel qu’un lecteur d’empreintes digitales.

Lorsque vous vous connectez à l’aide d’une carte à puce à l’application Citrix Workspace, StoreFront, Citrix Virtual Apps and Desktops et Citrix DaaS configurés pour l’authentification par carte à puce, l’application Citrix Workspace :

-

- Capture le code PIN de la carte à puce lors de l’authentification unique.

-

- Utilise l’IWA (Kerberos) pour authentifier l’utilisateur auprès de StoreFront. StoreFront fournit ensuite à votre application Citrix Workspace des informations sur les Citrix Virtual Apps and Desktops et Citrix DaaS disponibles.

-

Remarque

-

Activez Kerberos pour éviter une invite de code PIN supplémentaire. Si l’authentification Kerberos n’est pas utilisée, l’application Citrix Workspace s’authentifie auprès de StoreFront à l’aide des informations d’identification de la carte à puce.

-

- Le moteur HDX transmet le code PIN de la carte à puce au VDA pour connecter l’utilisateur à la session de l’application Citrix Workspace. Citrix Virtual Apps and Desktops et Citrix DaaS fournissent ensuite les ressources demandées.

-

Pour utiliser l’authentification Kerberos avec l’application Citrix Workspace, assurez-vous que votre configuration Kerberos est conforme aux points suivants.

- Kerberos fonctionne uniquement entre l’application Citrix Workspace et les serveurs appartenant aux mêmes domaines Windows Server ou à des domaines Windows Server approuvés. Les serveurs doivent également être approuvés pour la délégation, une option que vous configurez via l’outil de gestion Utilisateurs et ordinateurs Active Directory.

- Kerberos doit être activé à la fois sur le domaine et sur Citrix Virtual Apps and Desktops et Citrix DaaS. Pour une sécurité renforcée et pour garantir l’utilisation de Kerberos, désactivez toutes les options IWA non-Kerberos sur le domaine.

-

La connexion Kerberos n’est pas disponible pour les connexions aux services Bureau à distance configurées pour utiliser l’authentification de base, toujours utiliser les informations de connexion spécifiées ou toujours demander un mot de passe.

-

Avertissement

L’utilisation incorrecte de l’Éditeur du Registre peut entraîner de graves problèmes pouvant nécessiter la réinstallation du système d’exploitation. Citrix ne peut garantir que les problèmes résultant d’une utilisation incorrecte de l’Éditeur du Registre puissent être résolus. Utilisez l’Éditeur du Registre à vos propres risques. Assurez-vous de sauvegarder le registre avant de le modifier.

-

Authentification pass-through de domaine avec Kerberos pour l’utilisation avec des cartes à puce

Consultez les informations sur les cartes à puce présentes dans la section Sécuriser votre déploiement de la documentation Citrix Virtual Apps and Desktops avant de continuer.

Lorsque vous installez l’application Citrix Workspace pour Windows, incluez l’option de ligne de commande suivante :

-

/includeSSONCette option installe le composant d’authentification unique sur l’ordinateur joint au domaine, permettant à votre espace de travail de s’authentifier auprès de StoreFront à l’aide de l’IWA (Kerberos). Le composant d’authentification unique stocke le code PIN de la carte à puce, qui est utilisé par le moteur HDX lorsqu’il transmet le matériel et les informations d’identification de la carte à puce à Citrix Virtual Apps and Desktops et Citrix DaaS. Citrix Virtual Apps and Desktops et Citrix DaaS sélectionnent automatiquement un certificat de la carte à puce et obtiennent le code PIN du moteur HDX.

Une option connexe,

ENABLE\_SSON, est activée par défaut.

Si une stratégie de sécurité vous empêche d’activer l’authentification unique sur un périphérique, configurez l’application Citrix Workspace à l’aide du modèle d’administration d’objet de stratégie de groupe.

- Ouvrez le modèle d’administration d’objet de stratégie de groupe de l’application Citrix Workspace en exécutant gpedit.msc.

- Choisissez Modèles d’administration > Composants Citrix > Citrix Workspace > Authentification utilisateur > Nom d’utilisateur et mot de passe locaux

- Sélectionnez Activer l’authentification pass-through.

-

Redémarrez l’application Citrix Workspace pour que les modifications prennent effet.

Pour configurer StoreFront :

Lorsque vous configurez le service d’authentification sur le serveur StoreFront, sélectionnez l’option Pass-through de domaine. Ce paramètre active l’authentification Windows intégrée. Vous n’avez pas besoin de sélectionner l’option Carte à puce, sauf si vous avez également des clients non joints au domaine qui se connectent à StoreFront à l’aide de cartes à puce.

Pour plus d’informations sur l’utilisation des cartes à puce avec StoreFront, consultez Configurer le service d’authentification dans la documentation StoreFront.

Carte à puce

L’application Citrix Workspace pour Windows prend en charge les méthodes d’authentification par carte à puce suivantes :

-

Authentification pass-through (Single Sign-on) - L’authentification pass-through capture les informations d’identification de la carte à puce lorsque les utilisateurs se connectent à l’application Citrix Workspace. L’application Citrix Workspace utilise les informations d’identification capturées comme suit :

- Les utilisateurs d’appareils joints au domaine qui se connectent à l’application Citrix Workspace avec des informations d’identification de carte à puce peuvent démarrer des bureaux virtuels et des applications sans avoir à se réauthentifier.

- L’application Citrix Workspace exécutée sur des appareils non joints au domaine avec des informations d’identification de carte à puce doit saisir à nouveau ses informations d’identification pour démarrer un bureau ou une application.

L’authentification pass-through nécessite une configuration à la fois sur StoreFront et sur l’application Citrix Workspace.

-

Authentification bimodale - L’authentification bimodale offre aux utilisateurs le choix entre l’utilisation d’une carte à puce et la saisie du nom d’utilisateur et du mot de passe. Cette fonctionnalité est efficace lorsque vous ne pouvez pas utiliser la carte à puce. Par exemple, le certificat de connexion a expiré. Des magasins dédiés doivent être configurés par site pour permettre l’authentification bimodale, en utilisant la méthode DisableCtrlAltDel définie sur False pour autoriser les cartes à puce. L’authentification bimodale nécessite une configuration StoreFront.

Avec l’authentification bimodale, l’administrateur StoreFront peut autoriser l’utilisateur à utiliser à la fois le nom d’utilisateur et le mot de passe et l’authentification par carte à puce pour le même magasin en les sélectionnant dans la console StoreFront. Consultez la documentation StoreFront.

-

Plusieurs certificats - Plusieurs certificats peuvent être disponibles pour une seule carte à puce et si plusieurs cartes à puce sont utilisées.

-

Authentification par certificat client - L’authentification par certificat client nécessite la configuration de Citrix Gateway et de StoreFront.

- Pour l’accès à StoreFront via Citrix Gateway, vous devrez peut-être vous réauthentifier après avoir retiré une carte à puce.

- Lorsque la configuration SSL de Citrix Gateway est définie sur l’authentification par certificat client obligatoire, le fonctionnement est plus sécurisé. Cependant, l’authentification par certificat client obligatoire n’est pas compatible avec l’authentification bimodale.

-

Sessions à double saut - Si un double saut est requis, une connexion est établie entre l’application Citrix Workspace et le bureau virtuel de l’utilisateur. Les déploiements prenant en charge les doubles sauts sont décrits dans la documentation Citrix Virtual Apps and Desktops.

-

Applications compatibles avec les cartes à puce - Les applications compatibles avec les cartes à puce, telles que Microsoft Outlook et Microsoft Office, permettent aux utilisateurs de signer numériquement ou de chiffrer des documents disponibles dans les sessions d’applications et de bureaux virtuels.

Limitations :

- Les certificats doivent être stockés sur une carte à puce et non sur l’appareil de l’utilisateur.

- L’application Citrix Workspace n’enregistre pas le choix du certificat utilisateur, mais stocke le code PIN lorsqu’il est configuré. Le code PIN est mis en cache uniquement dans la mémoire non paginée et n’est pas stocké sur le disque.

- L’application Citrix Workspace ne se reconnecte pas à une session lorsqu’une carte à puce est insérée.

- Lorsqu’elle est configurée pour l’authentification par carte à puce, l’application Citrix Workspace ne prend pas en charge l’authentification unique (SSO) du réseau privé virtuel (VPN) ni le pré-lancement de session. Pour utiliser le VPN avec l’authentification par carte à puce, installez le plug-in Citrix Gateway et connectez-vous via une page Web, en utilisant leurs cartes à puce et leurs codes PIN pour s’authentifier à chaque étape. L’authentification pass-through vers StoreFront avec le plug-in Citrix Gateway n’est pas disponible pour les utilisateurs de cartes à puce.

- Les communications de l’outil de mise à jour de l’application Citrix Workspace avec citrix.com et le serveur de merchandising ne sont pas compatibles avec l’authentification par carte à puce sur Citrix Gateway.

Avertissement

Certaines configurations nécessitent des modifications du registre. L’utilisation incorrecte de l’Éditeur du Registre peut entraîner des problèmes qui pourraient nécessiter la réinstallation du système d’exploitation. Citrix ne peut garantir que les problèmes résultant d’une utilisation incorrecte de l’Éditeur du Registre pourront être résolus. Assurez-vous de sauvegarder le registre avant de le modifier.

Pour activer l’authentification unique pour l’authentification par carte à puce :

Pour configurer l’application Citrix Workspace pour Windows, incluez l’option de ligne de commande suivante lors de l’installation :

-

ENABLE_SSON=YesL’authentification unique est un autre terme pour l’authentification pass-through. L’activation de ce paramètre empêche l’application Citrix Workspace d’afficher une deuxième invite pour un code PIN.

-

Définissez SSONCheckEnabled sur false si le composant d’authentification unique n’est pas installé. La clé empêche le gestionnaire d’authentification de l’application Citrix Workspace de vérifier le composant d’authentification unique, permettant ainsi à l’application Citrix Workspace de s’authentifier auprès de StoreFront.

HKEY_CURRENT_USER\Software\Citrix\AuthManager\protocols\integratedwindows\HKEY_LOCAL_MACHINE\Software\Citrix\AuthManager\protocols\integratedwindows\

Pour activer l’authentification par carte à puce vers StoreFront au lieu de Kerberos, installez l’application Citrix Workspace pour Windows avec les options de ligne de commande suivantes :

-

/includeSSONinstalle l’authentification unique (pass-through). Active la mise en cache des informations d’identification et l’utilisation de l’authentification pass-through basée sur le domaine. -

Si l’utilisateur se connecte au point de terminaison avec une méthode différente de la carte à puce pour l’authentification de l’application Citrix Workspace pour Windows (par exemple, nom d’utilisateur et mot de passe), la ligne de commande est :

/includeSSON LOGON_CREDENTIAL_CAPTURE_ENABLE=No

Ceci empêche la capture des informations d’identification au moment de la connexion et permet à l’application Citrix Workspace de stocker le code PIN lors de la connexion à l’application Citrix Workspace.

- Ouvrez le modèle d’administration d’objet de stratégie de groupe de l’application Citrix Workspace en exécutant gpedit.msc.

- Accédez à Modèles d’administration > Composants Citrix > Citrix Workspace > Authentification de l’utilisateur > Nom d’utilisateur et mot de passe locaux.

- Sélectionnez Activer l’authentification pass-through. Selon la configuration et les paramètres de sécurité, sélectionnez Autoriser l’authentification pass-through pour toutes les options ICA pour que l’authentification pass-through fonctionne.

Pour configurer StoreFront :

- Lorsque vous configurez le service d’authentification, cochez la case Carte à puce.

Pour plus d’informations sur l’utilisation des cartes à puce avec StoreFront, consultez Configurer le service d’authentification dans la documentation StoreFront.

Pour activer les appareils utilisateur pour l’utilisation de cartes à puce :

- Importez le certificat racine de l’autorité de certification dans le magasin de clés de l’appareil.

- Installez le middleware cryptographique de votre fournisseur.

- Installez et configurez l’application Citrix Workspace.

Pour modifier la façon dont les certificats sont sélectionnés :

Par défaut, si plusieurs certificats sont valides, l’application Citrix Workspace invite l’utilisateur à choisir un certificat dans la liste. Vous pouvez également configurer l’application Citrix Workspace pour qu’elle utilise le certificat par défaut (selon le fournisseur de carte à puce) ou le certificat avec la date d’expiration la plus récente. S’il n’y a pas de certificats de connexion valides, l’utilisateur est averti et a la possibilité d’utiliser une autre méthode de connexion si disponible.

Un certificat valide doit présenter toutes les caractéristiques suivantes :

- L’heure actuelle de l’horloge de l’ordinateur local se situe dans la période de validité du certificat.

- La clé publique de l’objet doit utiliser l’algorithme RSA et avoir une longueur de clé de 1024 bits, 2048 bits ou 4096 bits.

- L’utilisation de la clé doit contenir la signature numérique.

- Le nom alternatif de l’objet doit contenir le nom d’utilisateur principal (UPN).

- L’utilisation améliorée de la clé doit contenir la connexion par carte à puce et l’authentification client, ou toutes les utilisations de clé.

- L’une des autorités de certification de la chaîne d’émetteurs du certificat doit correspondre à l’un des noms distinctifs (DN) autorisés envoyés par le serveur lors de la négociation TLS.

Modifiez la façon dont les certificats sont sélectionnés en utilisant l’une des méthodes suivantes :

-

Sur la ligne de commande de l’application Citrix Workspace, spécifiez l’option

AM_CERTIFICATESELECTIONMODE={ Prompt | SmartCardDefault | LatestExpiry }.Promptest la valeur par défaut. PourSmartCardDefaultouLatestExpiry, si plusieurs certificats répondent aux critères, l’application Citrix Workspace invite l’utilisateur à choisir un certificat. -

Ajoutez la valeur de clé suivante à la clé de registre HKEY_CURRENT_USER ou HKEY_LOCAL_MACHINE\Software\[Wow6432Node\]Citrix\AuthManager :

CertificateSelectionMode={ Prompt | SmartCardDefault | LatestExpiry }.

Les valeurs définies dans HKEY_CURRENT_USER prévalent sur les valeurs de HKEY_LOCAL_MACHINE afin d’aider au mieux l’utilisateur à sélectionner un certificat.

Pour utiliser les invites de code PIN CSP :

Par défaut, les invites de code PIN présentées aux utilisateurs sont fournies par l’application Citrix Workspace pour Windows plutôt que par le fournisseur de services cryptographiques (CSP) de la carte à puce. L’application Citrix Workspace invite les utilisateurs à saisir un code PIN si nécessaire, puis transmet le code PIN au CSP de la carte à puce. Si votre site ou votre carte à puce a des exigences de sécurité plus strictes, telles que l’interdiction de la mise en cache du code PIN par processus ou par session, vous pouvez configurer l’application Citrix Workspace pour qu’elle utilise plutôt les composants CSP afin de gérer la saisie du code PIN, y compris l’invite de code PIN.

Modifiez la façon dont la saisie du code PIN est gérée en utilisant l’une des méthodes suivantes :

- Sur la ligne de commande de l’application Citrix Workspace, spécifiez l’option

AM_SMARTCARDPINENTRY=CSP. - Ajoutez la valeur de clé suivante à la clé de registre HKEY_LOCAL_MACHINE\Software\[Wow6432Node\]Citrix\AuthManager :

SmartCardPINEntry=CSP.

Prise en charge des cartes à puce et modifications de la suppression

Tenez compte des points suivants lors de la connexion à un site XenApp 6.5 PNAgent :

- La connexion par carte à puce est prise en charge pour les connexions au site PNAgent.

- La stratégie de suppression de carte à puce a changé sur le site PNAgent :

Une session Citrix Virtual Apps est fermée lorsque la carte à puce est retirée – si le site PNAgent est configuré avec la carte à puce comme méthode d’authentification, la stratégie correspondante doit être configurée sur l’application Citrix Workspace pour Windows afin d’appliquer la fermeture de session Citrix Virtual Apps. Activez l’itinérance pour l’authentification par carte à puce sur le site XenApp PNAgent et activez la stratégie de suppression de carte à puce, qui ferme la session Citrix Virtual Apps de la session de l’application Citrix Workspace. L’utilisateur reste connecté à la session de l’application Citrix Workspace.

Limitation :

Lorsque vous vous connectez au site PNAgent à l’aide de l’authentification par carte à puce, le nom d’utilisateur s’affiche comme Connecté.